Исследователи компании Eclypsium, занимающейся безопасностью прошивок и цепочек поставок утверждают, что нашли то, что они довольно драматично назвали «черным ходом» в сотнях моделей материнских плат от известного производителя оборудования Gigabyte.

На самом деле заголовок Eclypsium относится к нему не просто как к задняя дверь, но все в верхнем регистре как BACKDOOR.

Хорошей новостью является то, что это, кажется, законная функция, которая была плохо реализована, так что это не лазейка в обычном предательском смысле дыры в безопасности, которая была преднамеренно вставленный в компьютерную систему для обеспечения несанкционированного доступа в будущем.

Таким образом, это не похоже на дневного посетителя, сознательно отпирающего малоизвестное окно в задней части здания, чтобы они могли вернуться под покровом темноты и ограбить заведение.

Плохая новость заключается в том, что это, по-видимому, законная функция, которая плохо реализована, что делает уязвимые компьютеры потенциально уязвимыми для злоупотреблений со стороны киберпреступников.

Итак, это немного похоже на малоизвестное окно в задней части здания, которое по ошибке оставили незапертым.

Проблема, по словам Ecylpsium, связана с сервисом Gigabyte, известным как Центр приложений, который «позволяет вам легко запускать все приложения GIGABYTE, установленные в вашей системе, проверять соответствующие обновления в Интернете и загружать последние версии приложений, драйверов и BIOS».

Автоматические обновления со слабыми местами

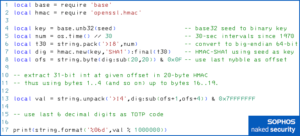

По словам исследователей, глючным компонентом в этой экосистеме APP Center является программа Gigabyte под названием GigabyteUpdateService.exe, приложение .NET, которое устанавливается в %SystemRoot%System32 каталог (корневой каталог вашей системы обычно C:Windows) и запускается автоматически при запуске как служба Windows.

Услуги являются Windows-эквивалентом фоновых процессов или демоны в системах в стиле Unix: они обычно работают под собственной учетной записью пользователя, часто SYSTEM учетную запись, и они продолжают работать все время, даже если вы выходите из системы, а ваш компьютер скромно ждет на экране входа в систему.

Эта GigabyteUpdateService Программа, похоже, делает именно то, что следует из ее названия: она действует как автоматический загрузчик и установщик для других компонентов Gigabyte, перечисленных выше, таких как приложения, драйверы и даже сама прошивка BIOS.

К сожалению, согласно Eclypsium, он извлекает и запускает программное обеспечение с одного из трех жестких URL-адресов и был закодирован таким образом, что:

- Один URL-адрес использует старый добрый HTTP, что не обеспечивает криптографической защиты целостности во время загрузки. Манипулятор посередине (MitM), через серверы которого проходит ваш сетевой трафик, может не только перехватывать любые загружаемые программой файлы, но и незаметно модифицировать их по пути, например, заражая вредоносными программами или заменяя их вообще с разными файлами.

- Два URL-адреса используют HTTPS, но утилита обновления не проверяет сертификат HTTPS, который сервер на другом конце отправляет обратно. Это означает, что MitM может представить веб-сертификат, выданный от имени сервера, который ожидает загрузчик, без необходимости проверки и подписи этого сертификата признанным центром сертификации (CA), таким как Let's Encrypt, DigiCert или GlobalSign. Мошенники могли просто создать поддельный сертификат и сами «поручиться» за него.

- Программы, которые загружает и запускает загрузчик, не проходят криптографическую проверку, чтобы убедиться, что они действительно получены от Gigabyte. Windows не позволит запускать загруженные файлы, если они не имеют цифровой подписи, но подойдет цифровая подпись любой организации. Киберпреступники регулярно получают свои собственные ключи для подписи кода, используя подставные компании или покупая ключи в темной сети, которые были украдены в результате утечки данных, атак программ-вымогателей и т. д.

Это достаточно плохо само по себе, но есть кое-что еще.

Вставка файлов в Windows

Вы не можете просто пойти и взять новую версию GigabyteUpdateService утилиту, потому что эта конкретная программа могла попасть на ваш компьютер необычным образом.

Вы можете переустановить Windows в любое время, а стандартный образ Windows не знает, собираетесь ли вы использовать материнскую плату Gigabyte или нет, поэтому он не поставляется с GigabyteUpdateService.exe предустановлен.

Поэтому Gigabyte использует функцию Windows, известную как ППБТили Двоичная таблица платформы Windows (Майкрософт позиционирует это как функцию, хотя вы можете не согласиться, когда узнаете, как это работает).

Эта «функция» позволяет Gigabyte внедрить GigabyteUpdateService программу в System32 прямо из вашего BIOS, даже если ваш диск C: зашифрован с помощью Bitlocker.

WPBT предоставляет производителям встроенного ПО механизм для хранения исполняемого файла Windows в своих образах BIOS, загрузки его в память во время процесса предварительной загрузки встроенного ПО, а затем сообщения Windows, «Как только вы разблокируете диск C: и начнете загружаться, прочитайте этот блок памяти, который я оставил для вас, запишите его на диск и запустите в начале процесса запуска».

Да, Вы прочли это правильно.

Согласно собственной документации Microsoft, только одна программа может быть внедрена в последовательность запуска Windows следующим образом:

Расположение файла на диске

WindowsSystem32Wpbbin.exeна томе операционной системы.

Кроме того, на этот код накладываются некоторые строгие ограничения. Wpbbin.exe программы, в частности, что:

WPBT поддерживает только собственные приложения пользовательского режима, которые выполняются диспетчером сеансов Windows во время инициализации операционной системы. Собственное приложение — это приложение, которое не зависит от Windows API (Win32).

Ntdll.dllявляется единственной зависимостью DLL собственного приложения. Собственное приложение имеет тип подсистемы PE 1 (IMAGE_SUBSYSTEM_NATIVE).

От кода в собственном режиме к приложению .NET

На данный момент вам, вероятно, интересно, как нативное приложение низкого уровня, которое начинает жизнь как Wpbbin.exe заканчивается как полноценное приложение обновления на основе .NET, называемое GigabyteUpdateService.exe который работает как обычная системная служба.

Ну, так же, как прошивка Gigabyte (которая сама не может работать под Windows) содержит встроенный IMAGE_SUBSYSTEM_NATIVE Программа WPBT, которую он «закидывает» в Windows…

… так же и код WPBT в собственном режиме (который сам по себе не может работать как обычное приложение Windows) содержит встроенное приложение .NET, которое он «помещает» в System32 каталог, который будет запущен позже в процессе загрузки Windows.

Проще говоря, ваша прошивка имеет определенную версию GigabyteUpdateService.exe встроена в него, и до тех пор, пока вы не обновите свою прошивку, вы будете продолжать получать эту встроенную версию службы обновления APP Center, «представленную» для вас в Windows во время загрузки.

Здесь есть очевидная проблема курицы и яйца, в частности (и по иронии судьбы), что, если вы позволите экосистеме APP Center автоматически обновлять вашу прошивку для вас, вы вполне можете закончить тем, что вашим обновлением будет управлять тот же аппаратный, встроенная в прошивку уязвимая служба обновлений, которую вы хотите заменить.

По словам Microsoft (наш акцент):

Основная цель WPBT — обеспечить сохранение важного программного обеспечения, даже если операционная система была изменена или переустановлена в «чистой» конфигурации. Одним из вариантов использования WPBT является включение программного обеспечения для защиты от кражи, которое необходимо для сохранения в случае кражи, форматирования и переустановки устройства. […] Эта мощная функциональность позволяет независимым поставщикам программного обеспечения (ISV) и производителям оригинального оборудования (OEM) привязывать свои решения к устройству на неопределенный срок.

Поскольку эта функция обеспечивает возможность постоянного выполнения системного программного обеспечения в контексте Windows, становится критически важным, чтобы решения на основе WPBT были максимально безопасными и не подвергали пользователей Windows опасным условиям.. В частности, решения WPBT не должны включать вредоносное ПО (т. е. вредоносное или нежелательное программное обеспечение, установленное без надлежащего согласия пользователя).

Довольно.

Что делать?

Это действительно "черный ход"?

Мы так не думаем, потому что предпочли бы зарезервировать это конкретное слово для более гнусных действий в области кибербезопасности, таких как преднамеренное ослабление алгоритмы шифрования, преднамеренно встраивая скрытые пароли, открытие недокументированные пути управления и контроля, И так далее.

В любом случае, хорошая новость заключается в том, что эта инъекция программы на основе WPBT является опцией материнской платы Gigabyte, которую вы можете отключить.

Сами исследователи Eclypsium сказали: «Хотя этот параметр кажется отключенным по умолчанию, он был включен в системе, которую мы исследовали», но читатель Naked Security (см. комментарий ниже) пишет, «Несколько недель назад я собрал систему с платой Gigabyte ITX, и Gigabyte App Center был [включен в BIOS] из коробки».

Итак, если у вас есть материнская плата Gigabyte и вы беспокоитесь об этом так называемом бэкдоре, вы можете полностью обойти его: Зайдите в настройки BIOS и убедитесь, что Центр приложений Загрузка и установка опция выключена.

Вы даже можете использовать программное обеспечение для обеспечения безопасности конечных точек или брандмауэр корпоративной сети, чтобы заблокировать доступ к трем URL-слагам, которые подключены к небезопасной службе обновлений, который Eclypsium перечисляет как:

http://mb.download.gigabyte.com/FileList/Swhttp/LiveUpdate4 https://mb.download.gigabyte.com/FileList/Swhttp/LiveUpdate4 https://software-nas SLASH Swhttp/LiveUpdate4

Просто чтобы внести ясность, мы не пытались блокировать эти URL-адреса, поэтому мы не знаем, заблокируете ли вы работу каких-либо других необходимых или важных обновлений Gigabyte, хотя мы подозреваем, что блокировка загрузок через этот URL-адрес HTTP в любом случае является хорошей идеей. .

Мы предполагаем, из текста LiveUpdate4 в части пути URL-адреса вы по-прежнему сможете загружать обновления и управлять ими вручную, а также развертывать их по-своему и в удобное время…

…но это только предположение.

Таким образом, следите за обновлениями от Gigabyte.

То, что GigabyteUpdateService программа определенно может быть улучшена, и когда она будет исправлена, вам может потребоваться обновить прошивку вашей материнской платы, а не только вашей системы Windows, чтобы убедиться, что у вас все еще нет старой версии, похороненной в вашей прошивке, ожидая, чтобы вернуться к жизни в будущем.

И если вы программист, который пишет код для обработки загрузки через Интернет в Windows, всегда используйте HTTPS и всегда выполняйте хотя бы базовый набор проверок сертификата на любом сервере TLS, к которому вы подключаетесь.

Потому что ты можешь.

- SEO-контент и PR-распределение. Получите усиление сегодня.

- ПлатонАйСтрим. Анализ данных Web3. Расширение знаний. Доступ здесь.

- Чеканка будущего с Эдриенн Эшли. Доступ здесь.

- Покупайте и продавайте акции компаний PREIPO® с помощью PREIPO®. Доступ здесь.

- Источник: https://nakedsecurity.sophos.com/2023/06/02/researchers-claim-windows-backdoor-affects-hundreds-of-gigabyte-motherboards/

- :имеет

- :является

- :нет

- $UP

- 1

- 15%

- a

- способность

- в состоянии

- О нас

- выше

- Absolute

- злоупотребление

- доступ

- По

- Учетная запись

- приобретать

- акты

- тому назад

- алгоритмы

- Все

- позволять

- позволяет

- вдоль

- Также

- в целом

- всегда

- an

- и

- любой

- API

- приложение

- Применение

- Приложения

- Программы

- МЫ

- около

- AS

- At

- нападки

- автор

- власть

- автоматический

- Автоматизированный

- автоматически

- назад

- задняя дверь

- фон

- Фоновое изображение

- Плохой

- плохо

- основной

- BE

- , так как:

- становится

- было

- поведения

- Немного

- Заблокировать

- блокирование

- доска

- граница

- Дно

- Коробка

- нарушения

- Строительство

- построенный

- но

- покупка

- by

- CA

- под названием

- пришел

- CAN

- нести

- Продолжать

- случаев

- Центр

- сертификат

- Центр сертификации

- менялась

- проверка

- Проверки

- утверждать

- Очистить

- код

- закодированы

- Кодирование

- цвет

- как

- Компании

- Компания

- компонент

- компоненты

- компьютер

- компьютеры

- Конфигурация

- Свяжитесь

- согласие

- содержит

- контекст

- Корпоративное

- может

- чехол для варгана

- Создайте

- критической

- криптографический

- киберпреступники

- Информационная безопасность

- темно

- Dark Web

- данным

- Нарушения данных

- По умолчанию

- определенно

- Зависимость

- развертывание

- устройство

- различный

- Интернет

- цифровой

- непосредственно

- инвалид

- Дисплей

- do

- документации

- приносит

- не

- Dont

- скачать

- загрузок

- драматично

- управлять

- драйверы

- дублированный

- в течение

- e

- Рано

- легко

- экосистема

- встроенный

- акцент

- включить

- включен

- зашифрованный

- шифрование

- конец

- Конечная точка

- Защита конечных точек

- окончания поездки

- достаточно

- обеспечивать

- полностью

- Оборудование

- Эквивалент

- Эфир (ETH)

- Даже

- точно,

- пример

- выполнять

- выполненный

- надеется

- Глаза

- факт

- не настоящие

- Особенность

- несколько

- Файл

- Файлы

- брандмауэр

- Что касается

- от

- передний

- функциональность

- будущее

- в общем

- получить

- получающий

- Go

- будет

- хорошо

- захват

- обрабатывать

- Аппаратные средства

- Есть

- заголовок

- высота

- здесь

- Отверстие

- зависать

- Как

- HTML

- HTTP

- HTTPS

- Сотни

- i

- идея

- if

- изображение

- изображений

- в XNUMX году

- важную

- улучшение

- in

- включают

- независимые

- вводить

- небезопасный

- целостность

- в

- Как ни странно

- Выпущен

- IT

- ЕГО

- саму трезвость

- совместная

- всего

- Сохранить

- ключи

- Знать

- известный

- новее

- последний

- запуск

- запустили

- УЧИТЬСЯ

- наименее

- уход

- оставил

- законный

- ЖИЗНЬЮ

- такое как

- недостатки

- Включенный в список

- Списки

- загрузка

- расположение

- сделать

- производитель

- Makers

- вредоносных программ

- управлять

- управляемого

- менеджер

- вручную

- Производители

- Маржа

- макс-ширина

- Май..

- означает

- механизм

- Память

- просто

- Microsoft

- может быть

- ошибка

- MITM

- Модели

- изменять

- БОЛЕЕ

- должен

- Голая Безопасность

- имя

- родной

- необходимо

- Необходимость

- нуждающихся

- сеть

- сеть

- сетевой трафик

- Новые

- Новости

- нет

- "обычные"

- особенно

- Очевидный

- of

- от

- .

- Старый

- on

- ONE

- онлайн

- только

- открытый

- открытие

- операционный

- операционная система

- Опция

- or

- оригинал

- Другие контрактные услуги

- наши

- внешний

- собственный

- P&E

- часть

- особый

- проходит

- путь

- Пол

- выполнять

- настойчиво

- стан

- одноцветный

- Платформа

- Платон

- Платон Интеллектуальные данные

- ПлатонДанные

- Точка

- должность

- возможное

- Блог

- потенциально

- мощный

- предпочитать

- представить

- первичный

- вероятно

- Проблема

- процесс

- Процессы

- FitPartner™

- Программист

- Программы

- защиту

- обеспечивать

- приводит

- обеспечение

- цель

- положил

- вымогателей

- Атаки вымогателей

- скорее

- Читать

- читатель

- на самом деле

- признанное

- понимается

- регулярный

- Связанный

- относительный

- замещать

- обязательный

- исследователи

- Резерв

- правую

- корень

- год

- обычно

- Run

- Бег

- Сказал

- то же

- сообщили

- экран

- безопасный

- безопасность

- Программное обеспечение безопасности

- посмотреть

- кажется

- посылает

- смысл

- Последовательность

- обслуживание

- Сессия

- набор

- установка

- установка

- подпись

- подписанный

- просто

- So

- Software

- твердый

- Решения

- некоторые

- конкретный

- стандарт

- и политические лидеры

- начинается

- ввод в эксплуатацию

- Придерживаться

- По-прежнему

- украли

- магазин

- строгий

- такие

- Предлагает

- Поддержка

- SVG

- система

- системы

- сказать

- чем

- который

- Ассоциация

- Будущее

- сустав

- их

- Их

- сами

- тогда

- Там.

- следовательно

- Эти

- они

- think

- этой

- хоть?

- три

- Через

- время

- TLS

- в

- слишком

- топ

- трафик

- переход

- прозрачный

- пыталась

- ОЧЕРЕДЬ

- Оказалось

- напишите

- под

- до

- необычный

- нежелательный

- Обновление ПО

- Updates

- URL

- использование

- прецедент

- Информация о пользователе

- пользователей

- использования

- через

- обычно

- утилита

- подтверждено

- поставщики

- проверка

- проверить

- версия

- очень

- с помощью

- посетитель

- объем

- Уязвимый

- Ожидание

- хотеть

- законопроект

- Путь..

- we

- Web

- Web-Based

- Недели

- ЧТО Ж

- известный

- были

- Что

- когда

- будь то

- который

- КТО

- чья

- будете

- окна

- Пользователи Windows

- без

- интересно

- Word

- слова

- работает

- работает

- беспокоиться

- записывать

- письмо

- являетесь

- ВАШЕ

- зефирнет