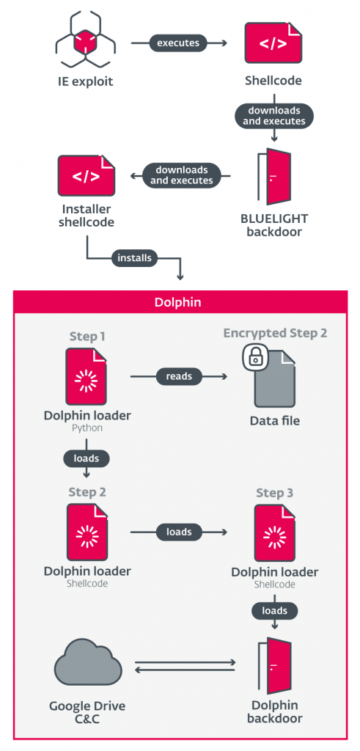

Исследователи ESET представили анализ атаки, осуществленной ранее нераскрытой угрозой, связанной с Китаем, которую мы назвали Blackwood и которая, по нашему мнению, действует как минимум с 2018 года. Злоумышленники доставляют через злоумышленника сложный имплант, который мы назвали NSPX30. Атаки посередине (AitM) перехватывают запросы на обновление от законного программного обеспечения.

Ключевые моменты в этом блоге:

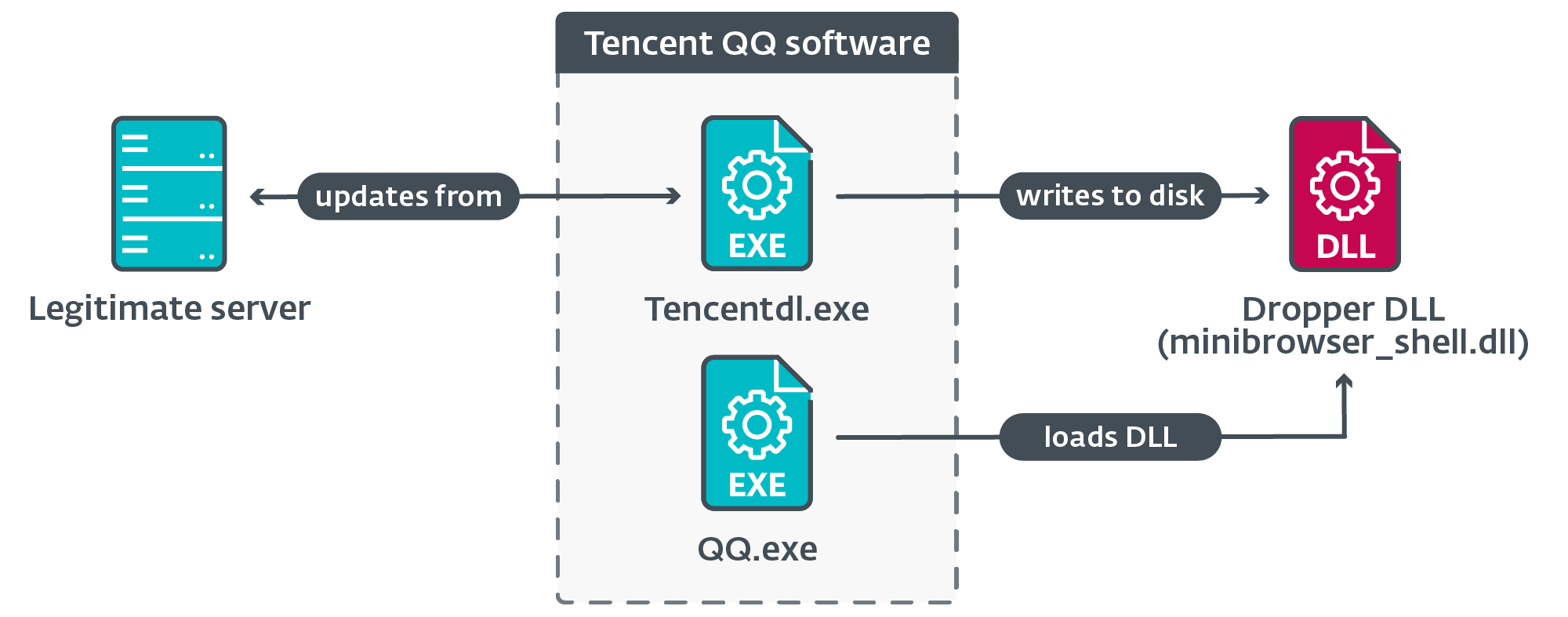

- Мы обнаружили, что имплант NSPX30 развертывается с помощью механизмов обновления законного программного обеспечения, такого как Tencent QQ, WPS Office и Sogou Pinyin.

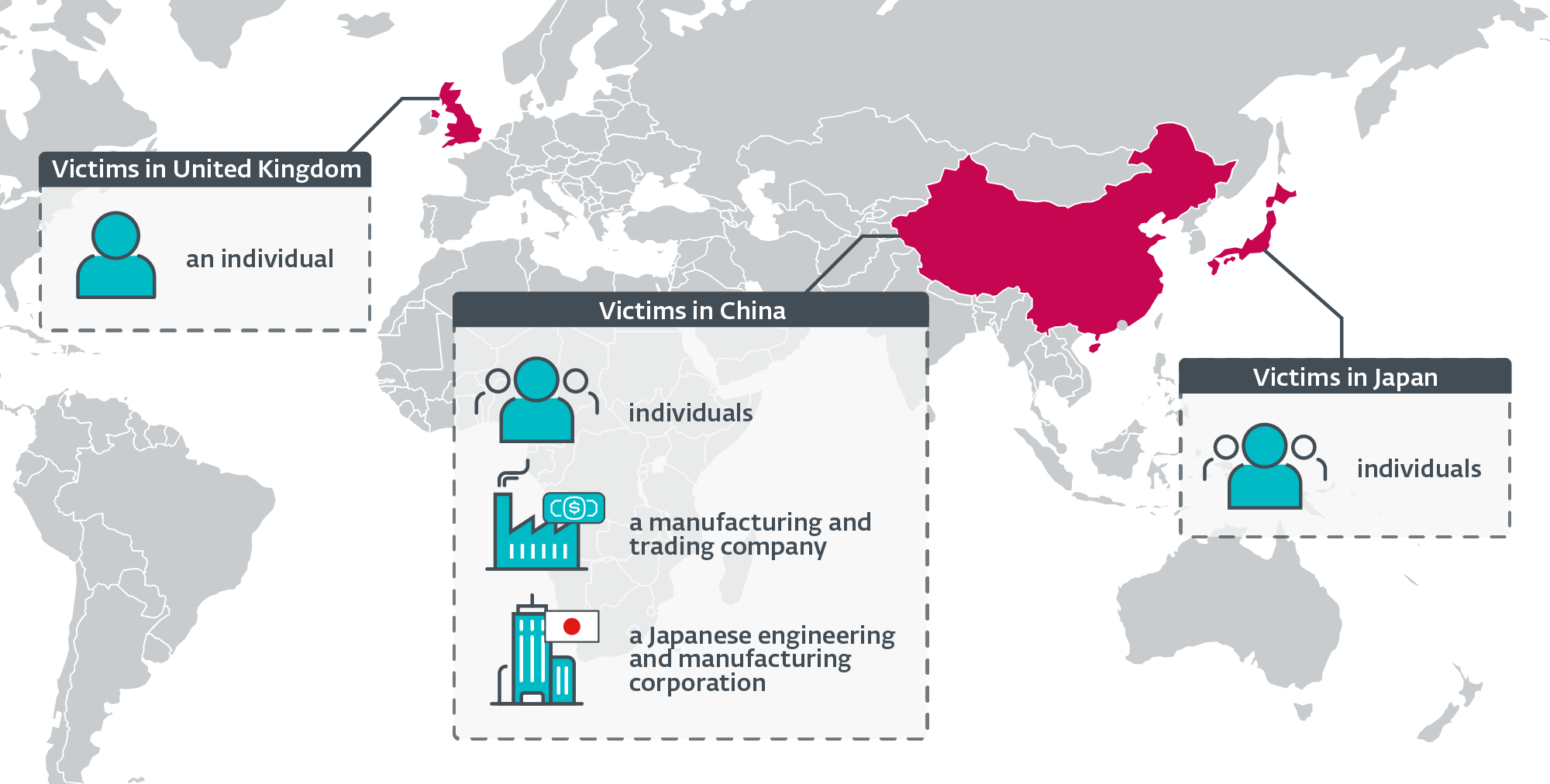

- Мы обнаружили имплантат в целевых атаках на китайские и японские компании, а также на частных лиц, находящихся в Китае, Японии и Великобритании.

- Наше исследование проследило эволюцию NSPX30 до небольшого бэкдора 2005 года, который мы назвали Project Wood и предназначенного для сбора данных от жертв.

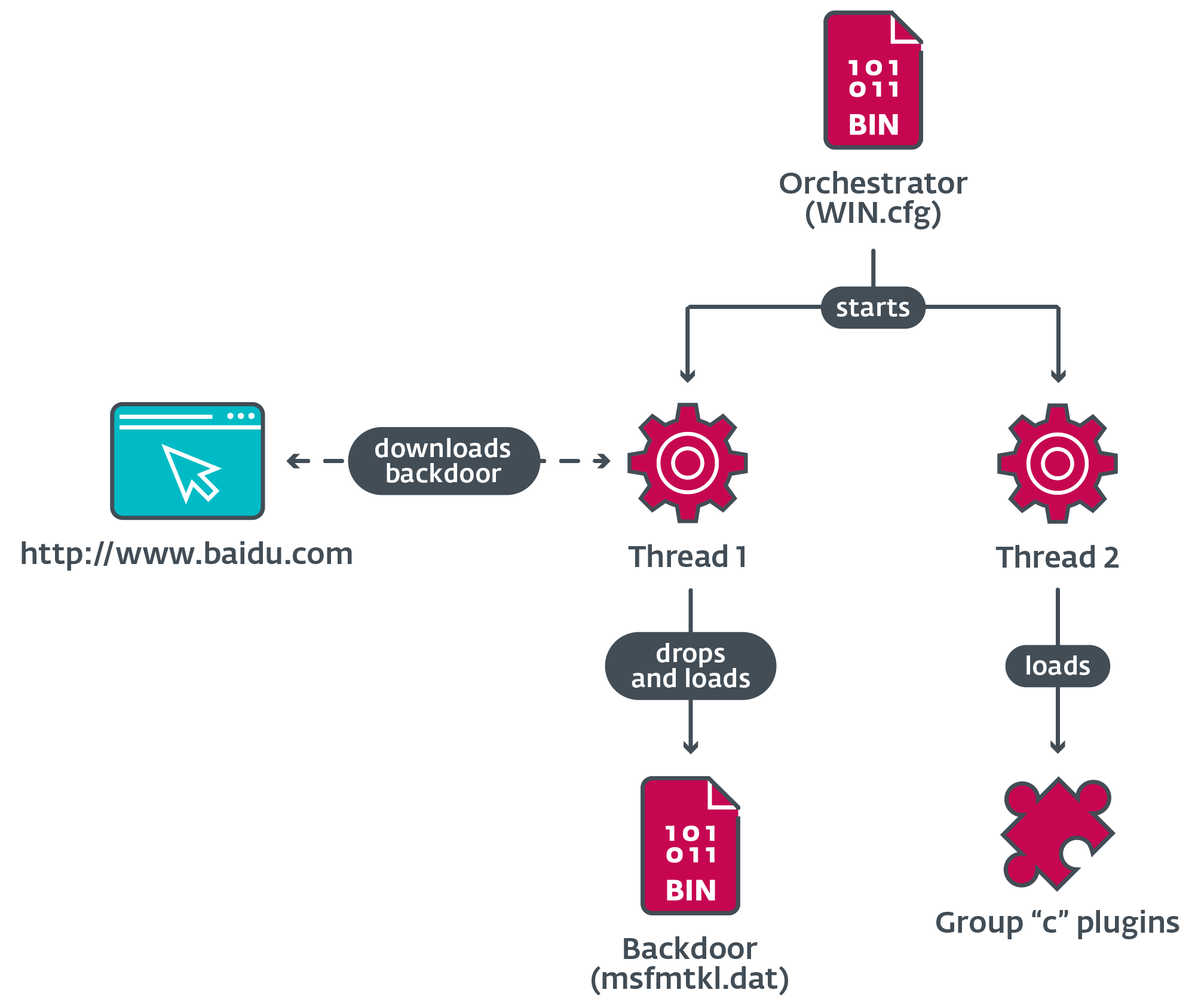

- NSPX30 — это многоэтапный имплант, включающий в себя несколько компонентов, таких как дроппер, установщик, загрузчики, оркестратор и бэкдор. Оба последних имеют свои собственные наборы плагинов.

- Имплантат был разработан с учетом возможности злоумышленников перехватывать пакеты, что позволяет операторам NSPX30 скрывать свою инфраструктуру.

- NSPX30 также может внести себя в белый список нескольких китайских антивирусных решений.

- Мы приписываем эту деятельность новой группе APT, которую мы назвали Blackwood.

Профиль Блэквуда

Blackwood — это связанная с Китаем APT-группа, действующая как минимум с 2018 года и участвующая в операциях по кибершпионажу против китайских и японских частных лиц и компаний. У Blackwood есть возможности для проведения атак «противник посередине» для доставки имплантата, который мы назвали NSPX30, посредством обновлений законного программного обеспечения, а также для сокрытия местонахождения своих серверов управления и контроля путем перехвата трафика, генерируемого имплантатом.

Обзор кампании

В 2020 году в целевой системе, расположенной в Китае, был обнаружен всплеск вредоносной активности. Машина стала тем, что мы обычно называем «магнитом угроз», поскольку мы обнаружили попытки злоумышленников использовать наборы вредоносных программ, связанные с различными группами APT: Уклончивая панда, ЛоЮи третий злоумышленник, которого мы отслеживаем, — LittleBear.

В этой системе мы также обнаружили подозрительные файлы, не принадлежащие инструментариям этих трех групп. Это побудило нас начать исследование имплантата, который мы назвали NSPX30; мы смогли проследить его эволюцию вплоть до 2005 года.

По данным телеметрии ESET, имплант был обнаружен на небольшом количестве систем. Среди жертв:

- неопознанные лица, находящиеся на территории Китая и Японии,

- неопознанный человек, говорящий по-китайски, подключенный к сети известного государственного исследовательского университета в Соединенном Королевстве,

- крупная производственная и торговая компания в Китае, и

- офис в Китае японской корпорации, занимающейся инжинирингом и производством.

Мы также заметили, что злоумышленники пытаются повторно скомпрометировать системы, если доступ к ним потерян.

На рис. 1 показано географическое распределение целей Blackwood по данным телеметрии ESET.

Эволюция NSPX30

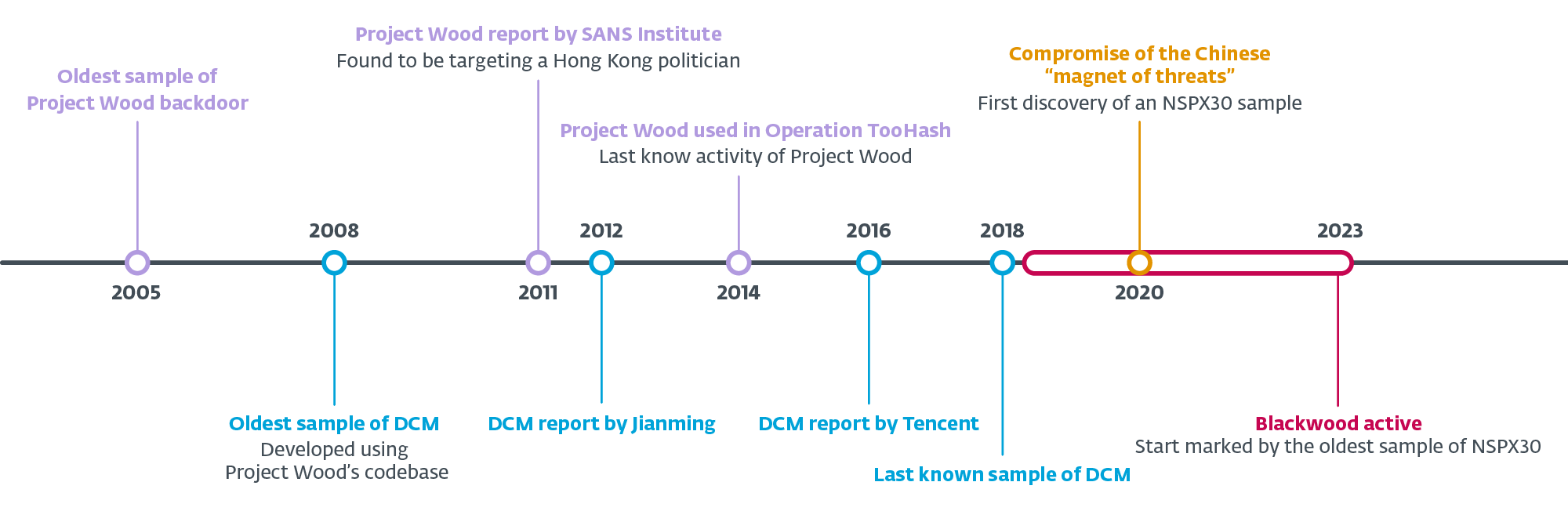

В ходе исследования имплантата NSPX30 мы проследили его эволюцию до раннего предка — простого бэкдора, который мы назвали Project Wood. Самый старый образец Project Wood, который мы смогли найти, был скомпилирован в 2005 году и, судя по всему, использовался в качестве кодовой базы для создания нескольких имплантатов. Один из таких имплантатов, из которого произошел NSPX30, авторы в 2008 году назвали DCM.

На рисунке 2 показан график этих разработок, основанный на анализе образцов из нашей коллекции и телеметрии ESET, а также на основе общедоступной документации. Однако события и данные, задокументированные здесь, по-прежнему представляют неполную картину почти двух десятилетий развития и вредоносной деятельности неизвестного числа субъектов угроз.

В следующих разделах мы описываем некоторые наши выводы относительно Project Wood, DCM и NSPX30.

Проект Вуд

Отправной точкой в эволюции этих имплантатов является небольшой бэкдор, составленный 9 января.th, 2005, судя по меткам времени, присутствующим в PE-заголовке двух его компонентов — загрузчика и бэкдора. Последний имеет возможности собирать системную и сетевую информацию, а также записывать нажатия клавиш и делать снимки экрана.

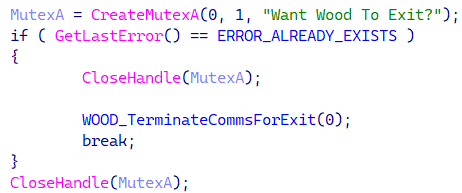

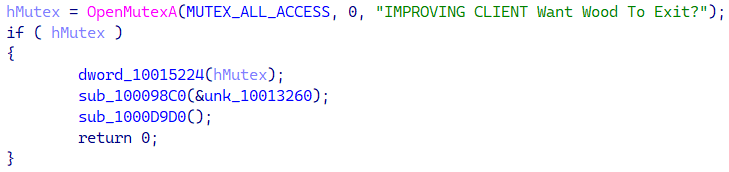

Мы назвали бэкдор Project Wood, основываясь на повторяющемся имени мьютекса, как показано на рисунке 3.

Временные метки компиляции являются ненадежными индикаторами, поскольку они могут быть подделаны злоумышленниками; поэтому в этом конкретном случае мы рассмотрели дополнительные точки данных. Во-первых, временные метки из PE-заголовка загрузчика и образцов бэкдора; см. Таблицу 1. Разница во времени компиляции обоих компонентов составляет всего 17 секунд.

Таблица 1. Временные метки компиляции PE в компонентах выборки 2005 г.

|

SHA-1 |

Имя файла |

Отметка времени компиляции PE |

Описание |

|

9A1B575BCA0DC969B134 |

MainFuncOften.dll |

2005-01-09 08:21:22 |

Бэкдор проекта Wood. Временная метка из таблицы экспорта совпадает с временной меткой компиляции PE. |

|

834EAB42383E171DD6A4 |

Нет |

2005-01-09 08:21:39 |

Загрузчик Project Wood содержит встроенный в качестве ресурса бэкдор. |

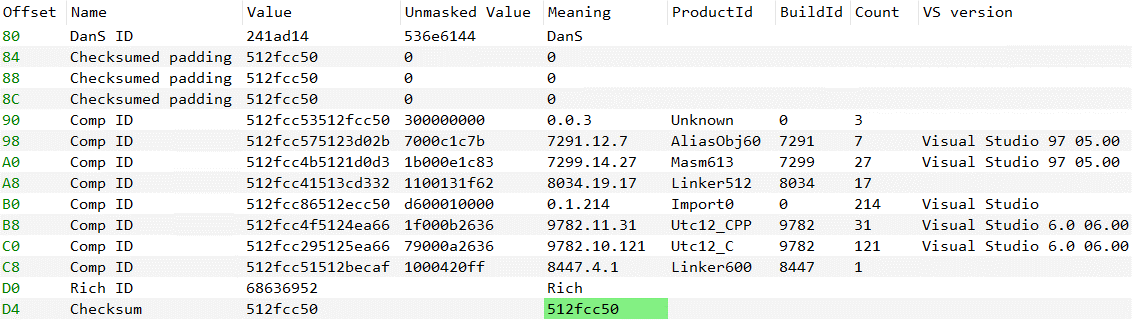

Вторая точка данных взята из образца капельницы, сжатого с помощью UPX. Этот инструмент вставляет свою версию (рис. 4) в полученный сжатый файл – в данном случае UPX версии 1.24, которая была выпущен в 2003, до даты составления выборки.

Третья точка данных — это действительные метаданные из заголовков PE Rich (рис. 5), которые указывают на то, что образец был скомпилирован с использованием Visual Studio 6.0. выпущен в 1998, до даты компиляции образца.

По нашим оценкам, маловероятно, что злоумышленники манипулировали временными метками, метаданными расширенных заголовков и версией UPX.

Публичная документация

В соответствии с техническая документация опубликованный Институтом SANS в сентябре 2011 года, безымянный бэкдор без указания авторства (Project Wood) использовался для нападения на политического деятеля из Гонконга с помощью целевого фишинга электронных писем.

В октябре 2014 года G DATA опубликовала отчету кампании под названием Operation TooHash, которую с тех пор приписывают Гельземиум Группа АПТ. Руткит G DATA под названием DirectsX загружает вариант бэкдора Project Wood (см. рисунок 6) с некоторыми функциями, которые можно увидеть в DCM, а затем и в NSPX30, например внесение себя в белый список в продуктах кибербезопасности (подробнее см. в таблице 4).

DCM, он же Темный Призрак

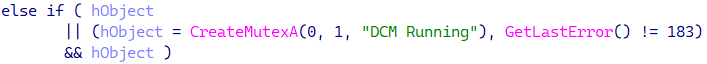

Ранний Project Wood служил кодовой базой для нескольких проектов; один из них — имплантат, названный его авторами DCM (см. рисунок 7).

В отчете Tencent за 2016 год описывается более развитый вариант DCM, который опирается на возможности злоумышленников AitM для компрометации своих жертв путем доставки установщика DCM в виде обновления программного обеспечения и для утечки данных через DNS-запросы на законные серверы. В последний раз мы наблюдали использование DCM в атаке в 2018 году.

Публичная документация

DCM впервые был задокументирован китайской компанией Цзянминь в 2012 году, хотя на тот момент он остался безымянным, а позже был назван Темным Призраком. Tencent в 2016 году.

НСПХ30

Самый старый найденный нами образец NSPX30 был скомпилирован 6 июня.th, 2018. NSPX30 имеет другую конфигурацию компонентов, чем DCM, поскольку его работа разделена на два этапа, полностью полагаясь на возможности AitM злоумышленника. Код DCM был разделен на более мелкие компоненты.

Мы назвали имплантат в честь путей PDB, найденных в образцах плагинов:

- Z:Workspacemm32NSPX30Pluginspluginb001.pdb

- Z:WorkspaceCodeMMX30ProtrunkMMPluginshookdllReleasehookdll.pdb

Мы считаем, что NSP имеет в виду свою технику сохранения: постоянную DLL-загрузчик, которая на диске называется msnsp.dll, имеет внутреннее имя mynsp.dll (по данным таблицы экспорта), вероятно потому, что он установлен как Winsock nAmesмир pРовайдер (НСП).

Наконец, насколько нам известно, NSPX30 не был публично задокументирован до этой публикации.

Технический анализ

Используя телеметрию ESET, мы определили, что компьютеры подвергаются риску, когда законное программное обеспечение пытается загрузить обновления с законных серверов с использованием (незашифрованного) протокола HTTP. Захваченные обновления программного обеспечения включают обновления для популярного китайского программного обеспечения, такого как Tencent QQ, Sogou Pinyin и WPS Office.

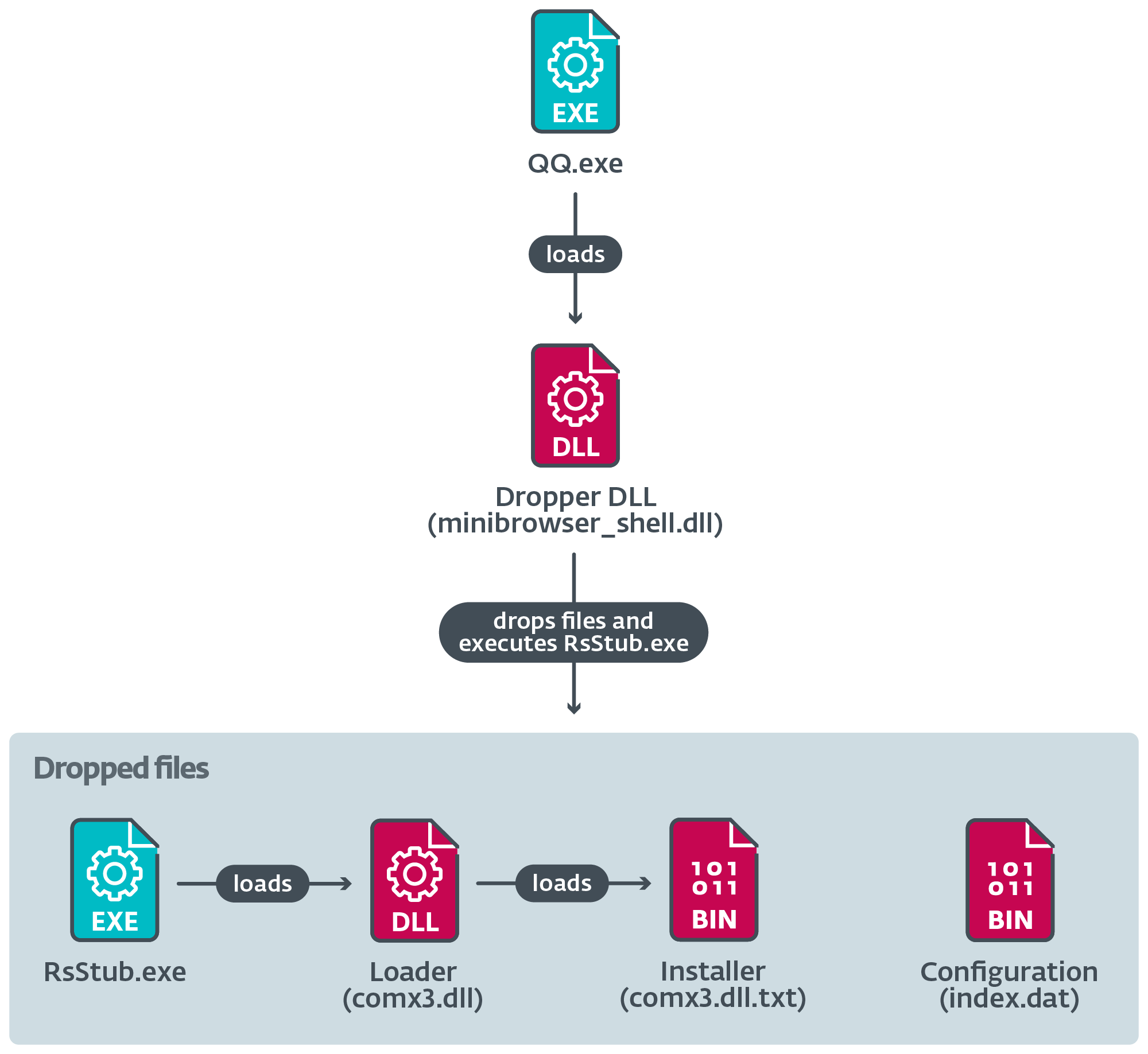

Иллюстрация цепочки выполнения, показанной в телеметрии ESET, показана на рис. 8.

В Таблице 2 мы приводим пример URL-адреса и IP-адреса, к которым был разрешен домен в системе пользователя на момент загрузки.

Таблица 2. Обнаруженный URL-адрес, IP-адрес сервера и имя процесса законного компонента загрузчика

|

URL |

Впервые увидели |

IP-адрес |

ASN |

Загрузчик |

|

http://dl_dir.qq[.]com/ |

2021-10-17 |

183.134.93[.]171 |

AS58461 (КИТАЙНЕТ) |

Tencentdl.exe |

Согласно телеметрии ESET и информации пассивного DNS, IP-адреса, наблюдаемые в других случаях, связаны с доменами законных компаний-разработчиков программного обеспечения; на некоторых из них мы зарегистрировали до миллионов подключений и видели, как с этих IP-адресов загружаются законные компоненты программного обеспечения.

Гипотеза сетевого имплантата

Как именно злоумышленникам удается доставлять NSPX30 в виде вредоносных обновлений, нам остается неизвестным, поскольку нам еще предстоит найти инструмент, который позволит злоумышленникам изначально скомпрометировать свои цели.

Основываясь на нашем собственном опыте взаимодействия с китайскими субъектами угроз, которые демонстрируют такие возможности (Уклончивая панда и Волшебники), а также недавнее исследование имплантатов-маршрутизаторов, приписываемое БлэкТек и Камаро Дракон (она же Мустанг Панда), мы предполагаем, что злоумышленники развертывают сетевой имплантат в сетях жертв, возможно, на уязвимых сетевых устройствах, таких как маршрутизаторы или шлюзы.

Тот факт, что мы не обнаружили никаких признаков перенаправления трафика через DNS, может указывать на то, что когда предполагаемый сетевой имплант перехватывает незашифрованный HTTP-трафик, связанный с обновлениями, он отвечает дроппером импланта NSPX30 в форме DLL, исполняемого файла или ZIP-архива. содержащий DLL.

Ранее мы упоминали, что имплант NSPX30 использует возможности злоумышленников по перехвату пакетов для анонимизации своей C&C-инфраструктуры. В следующих подразделах мы опишем, как они это делают.

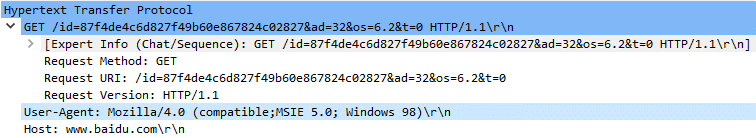

HTTP-перехват

Чтобы загрузить бэкдор, оркестратор выполняет HTTP-запрос (рис. 9) к веб-сайту Baidu – законной китайской поисковой системы и поставщика программного обеспечения – со своеобразным User-Agent маскирующийся под Internet Explorer в Windows 98. Ответ сервера сохраняется в файл, из которого извлекается и загружается в память компонент бэкдора.

Ассоциация Запрос-URI является пользовательским и включает информацию от оркестратора и скомпрометированной системы. В неперехваченных запросах выдача такого запроса законному серверу возвращает код ошибки 404. Аналогичная процедура используется бэкдором для загрузки плагинов, но немного по-другому. Запрос-URI.

Сетевому имплантату просто нужно будет искать HTTP-запросы GET для www.baidu.com с этим конкретным старым User-Agent и проанализировать Запрос-URI чтобы определить, какую полезную нагрузку необходимо отправить.

UDP-перехват

Во время своей инициализации бэкдор создает пассивный прослушивающий сокет UDP и позволяет операционной системе назначить порт. У злоумышленников, использующих пассивные бэкдоры, могут возникнуть сложности: например, если межсетевые экраны или маршрутизаторы, использующие NAT, предотвращают входящие соединения извне сети. Кроме того, контроллеру имплантата необходимо знать точный IP-адрес и порт скомпрометированной машины, чтобы связаться с бэкдором.

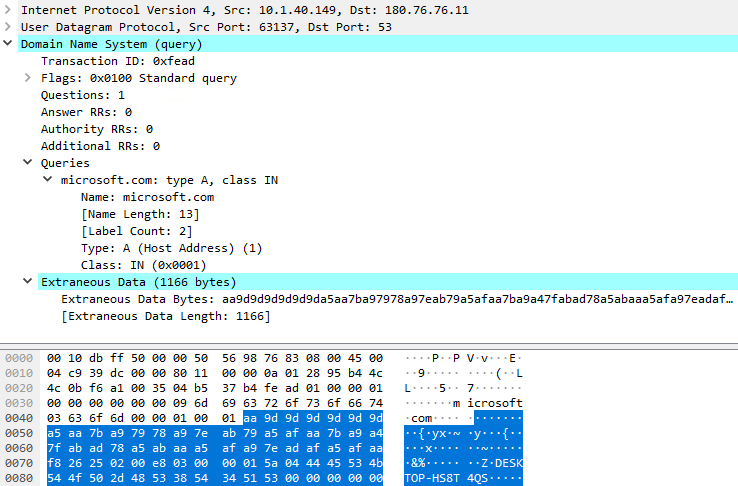

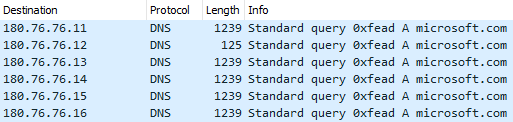

Мы полагаем, что злоумышленники решили последнюю проблему, используя тот же порт, на котором бэкдор прослушивает команды, чтобы также украсть собранные данные, поэтому сетевой имплант будет точно знать, куда пересылать пакеты. Процедура эксфильтрации данных по умолчанию начинается после создания сокета и состоит из DNS-запросов для microsoft.com домен; собранные данные добавляются в пакет DNS. На рис. 10 показан снимок первого DNS-запроса, отправленного бэкдором.

Первый DNS-запрос отправляется на 180.76.76[.]11:53 (сервер, который на момент написания не предоставляет никакой службы DNS), и для каждого из следующих запросов IP-адрес назначения меняется на последующий адрес, как показано на рисунке 11.

Ассоциация 180.76.76.0/24 Сеть принадлежит Baidu, и что интересно, некоторые серверы с этими IP-адресами предоставляют услуги DNS, такие как 180.76.76.76, который принадлежит Baidu общедоступная служба DNS.

Мы полагаем, что при перехвате пакетов DNS-запросов сетевой имплант пересылает их на сервер злоумышленников. Имплантат может легко фильтровать пакеты, комбинируя несколько значений для создания отпечатка пальца, например:

- IP-адрес получателя

- UDP-порт (мы наблюдали 53, 4499и 8000),

- Идентификатор транзакции сопоставления DNS-запроса 0xFEAD,

- доменное имя и,

- DNS-запрос с добавлением посторонних данных.

Заключение

Использование возможностей AitM злоумышленников для перехвата пакетов — это умный способ скрыть местонахождение их C&C-инфраструктуры. Мы наблюдали жертвы, находящиеся за пределами Китая, то есть в Японии и Великобритании, против которых организатор смог задействовать бэкдор. Затем злоумышленники отправили бэкдору команды для загрузки плагинов; например, жертва из Великобритании получила два плагина, предназначенных для сбора информации и чатов от Tencent QQ. Таким образом, мы знаем, что система AitM существовала и работала, и мы должны предположить, что механизм эксфильтрации тоже был.

Некоторые из серверов – например, в 180.76.76.0/24 сеть - кажется произвольныйЭто означает, что по всему миру может существовать несколько серверов, которые могут отвечать на (законные) входящие запросы. Это говорит о том, что сетевой перехват, скорее всего, осуществляется ближе к целям, а не к сети Baidu. Перехват со стороны китайского интернет-провайдера также маловероятен, поскольку часть сетевой инфраструктуры Baidu находится за пределами Китая, поэтому жертвы за пределами Китая не могут получить доступ к услугам Baidu через китайских интернет-провайдеров.

НСПХ30

В следующих разделах мы опишем основные этапы выполнения вредоносного ПО.

Этап 1

На рис. 12 показана цепочка выполнения, когда законный компонент загружает вредоносную DLL-дроппер, которая создает на диске несколько файлов.

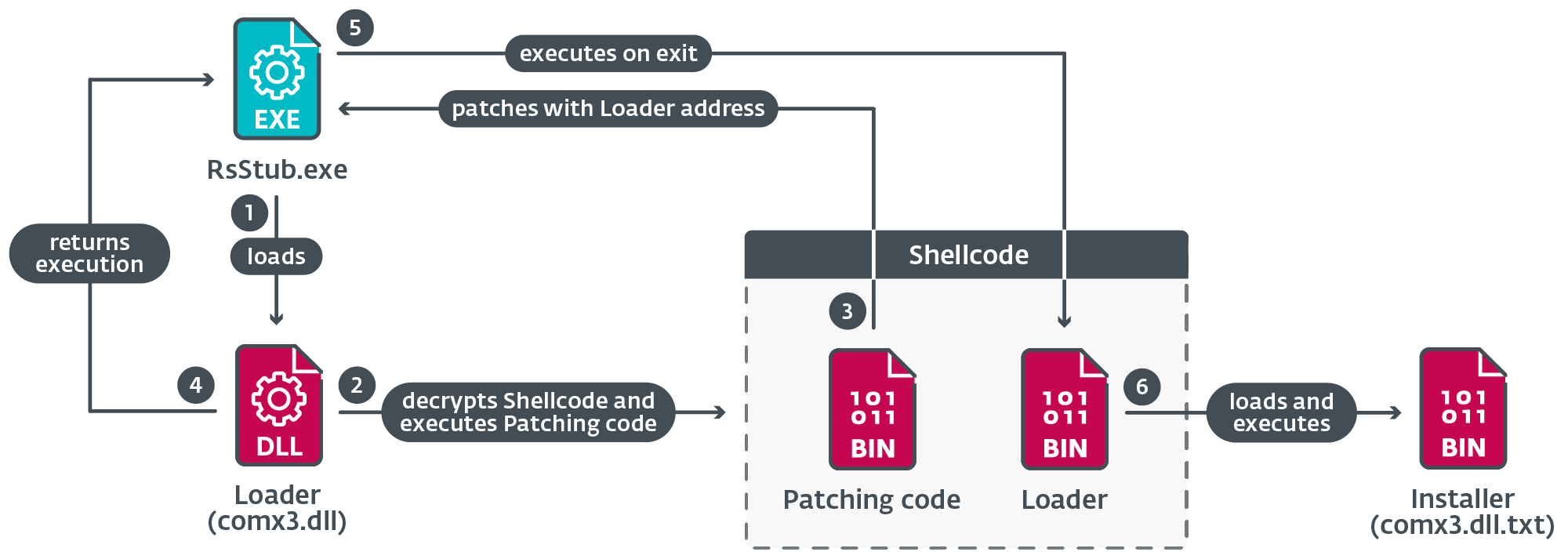

Дроппер выполняет RsStub.exe, законный программный компонент китайского антивирусного продукта Rising Antivirus, который используется для боковой загрузки вредоносных программ. comx3.dll.

На рисунке 13 показаны основные шаги, предпринятые во время выполнения этого компонента.

После появления RsStub.exe звонки ExitProcess, функция загрузчика из шелл-кода выполняется вместо легитимного кода функции API.

Загрузчик расшифровывает установочную DLL из файла comx3.dll.txt; Затем шеллкод загружает установочную DLL в память и вызывает ее точку входа.

Установщик DLL

Программа установки использует методы обхода UAC, взятые из реализаций с открытым исходным кодом, для создания нового процесса с повышенными правами. Какой из них использовать, зависит от нескольких условий, как показано в таблице 3.

Таблица 3. Основное условие и соответствующие подусловия, которые должны быть выполнены для применения метода обхода UAC

Условия подтверждают наличие двух процессов: мы считаем, что avp.exe является компонентом антивирусного программного обеспечения Касперского и rstray.exe компонент Rising Antivirus.

Установщик пытается отключить отправку образцов Защитником Windows и добавляет правило исключения для библиотеки DLL-загрузчика. msnsp.dll. Это делается путем выполнения двух команд PowerShell через cmd.exe:

- cmd /c powershell -inputformat none -outputformat none -NonInteractive -Command Set-MpPreference -SubmitSamplesConsent 0

- cmd /c powershell -inputformat none -outputformat none -NonInteractive -Command Add-MpPreference -ExclusionPath «C:Program Files (x86)Common FilesmicrosoftsharedTextConvmsnsp.dll»

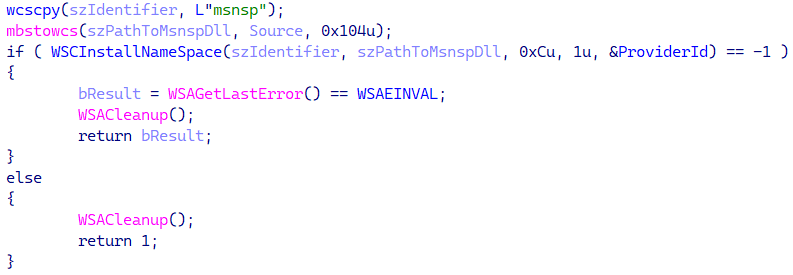

Затем установщик удаляет постоянную DLL-загрузчик в C:Program Files (x86)Общие файлыmicrosoftsharedTextConvmsnsp.dll и устанавливает для него постоянство с помощью API WSCInstallNameSpace установить DLL как Поставщик пространства имен Winsock названный MSNSP, как показано на рисунке 14.

В результате DLL будет загружаться автоматически всякий раз, когда процесс использует Winsock.

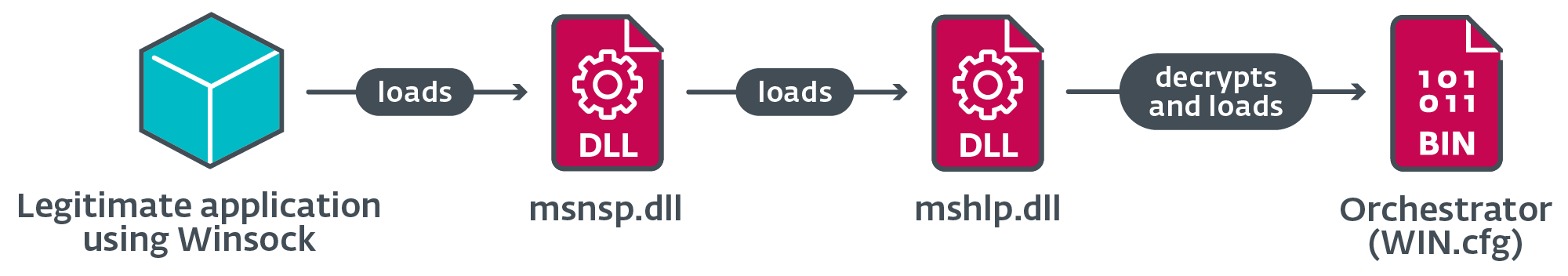

Наконец, установщик удаляет DLL-загрузчик. mshlp.dll и зашифрованная DLL оркестратора WIN.cfg в C:Програмдатавиндовс.

Этап 2

Этот этап начинается с выполнения msnsp.dll. На рисунке 15 показана цепочка загрузки на этапе 2.

Orchestrator

На рисунке 16 показаны основные задачи, выполняемые оркестратором, включая получение бэкдора и загрузку плагинов.

При загрузке оркестратор создает два потока для выполнения своих задач.

Поток оркестратора 1

Оркестратор удаляет исходный файл дроппера с диска и пытается загрузить бэкдор с msfmtkl.dat. Если файл не существует или его не удается открыть, оркестратор использует Интернет-API Windows для открытия соединения с законным веб-сайтом китайской компании Baidu, как объяснялось ранее.

Ответ сервера сохраняется во временный файл, подлежащий процедуре проверки; если все условия соблюдены, зашифрованная полезная нагрузка, находящаяся внутри файла, записывается в новый файл и переименовывается как msfmtkl.dat.

После создания нового файла с зашифрованными полезными данными оркестратор считывает его содержимое и расшифровывает полезные данные с помощью RC4. Полученный PE загружается в память и выполняется его точка входа.

Поток оркестратора 2

В зависимости от имени текущего процесса оркестратор выполняет несколько действий, включая загрузку плагинов и добавление исключений для внесения в белый список библиотек DLL-загрузчика в локальных базах данных трех антивирусных программных продуктов китайского происхождения.

В Таблице 4 описаны действия, предпринимаемые, когда имя процесса совпадает с именем пакета программного обеспечения безопасности, в котором оркестратор может внести свои загрузчики в список разрешенных.

Таблица 4. Действия оркестратора при выполнении в процессе с именем конкретного защитного ПО

|

Имя процесса |

Целевое программное обеспечение |

Действие |

|

qqpcmgr.exe qqpctray.exe qqpcrtp.exe |

Попытки загрузить легальную DLL. TAVinterface.dll использовать экспортированную функцию CreateTaveInstance чтобы получить интерфейс. При вызове второй функции из интерфейса она передает путь к файлу в качестве параметра. |

|

|

360safe.exe 360tray.exe |

Попытки загрузить легальную DLL. deepscancloudcom2.dll использовать экспортированные функции XDOpen, XDAAddRecordsExи XDЗакрыть, он добавляет новую запись в файл базы данных SQL. Speedmem2.hg. |

|

|

360sd.exe |

Попытки открыть файл sl2.db to добавляет двоичную структуру в кодировке Base64, содержащую путь к DLL-загрузчику. |

|

|

kxescore.exe kxetray.exe |

Попытки загрузить легальную DLL. Securitykxescankhistory.dll использовать экспортированную функцию KSDllGetClassObject чтобы получить интерфейс. Когда он вызывает одну из функций из виртуальной таблицы, он передает путь к файлу в качестве параметра. |

В Табл. 5 описаны действия, предпринимаемые, когда имя процесса совпадает с именем выбранного программного обеспечения для обмена мгновенными сообщениями. В этих случаях оркестратор загружает плагины с диска.

Таблица 5. Действия Ochestrator при выполнении в процессе с именем конкретной программы обмена мгновенными сообщениями

|

Имя процесса |

Целевое программное обеспечение |

Действие |

|

qq.exe |

Пытается создать мьютекс с именем ПОЛУЧИТЬ БЛОКИРОВКУ СООБЩЕНИЯ QQ. Если мьютекс еще не существует, он загружает плагины. c001.dat, c002.datи c003.dat с диска. |

|

|

wechat.exe |

Загружает плагин c006.dat. |

|

|

телеграмма.exe |

Загружает плагин c007.dat. |

|

|

Skype.exe |

Загружает плагин c003.dat. |

|

|

cc.exe |

Неизвестный; возможно Облачный чат. |

|

|

рейдколл.exe |

||

|

yy.exe |

Неизвестный; возможно, приложение от ГГ социальная сеть. |

|

|

алиим.exe |

Загружает плагин c005.dat. |

После выполнения соответствующих действий поток возвращается.

Группа плагинов «c»

Из нашего анализа кода оркестратора мы понимаем, что может существовать как минимум шесть плагинов группы «c», из которых на данный момент нам известны только три.

В Таблице 6 описаны основные функциональные возможности выявленных плагинов.

Таблица 6. Описание плагинов группы «в»

|

Название плагина |

Описание |

|

c001.dat |

Крадет информацию из баз данных QQ, включая учетные данные, журналы чатов, списки контактов и многое другое. |

|

c002.dat |

Перехватывает несколько функций Tencent QQ. KernelUtil.dll и Common.dll в память о QQ.exe процесс, позволяющий перехватывать прямые и групповые сообщения, а также SQL-запросы к базам данных. |

|

c003.dat |

Перехватывает несколько API: – CoCreateInstance – волнаInOpen – волнаInClose – волнаInAddBuffer – волнаOutOpen – волнаOutWrite – волнаOutClose Это позволяет плагину перехватывать аудиоразговоры в нескольких процессах. |

Backdoor

Мы уже поделились некоторыми подробностями об основной цели бэкдора: общаться с его контроллером и удалять собранные данные. Связь с контроллером в основном основана на записи данных конфигурации плагина в незашифрованный файл с именем лицензия.datи вызов функций загруженных плагинов. В Таблице 7 описаны наиболее важные команды, обрабатываемые бэкдором.

Таблица 7. Описание некоторых команд, обрабатываемых бэкдором

|

Идентификатор команды |

Описание |

|

0x04 |

Создает или закрывает обратную оболочку и обрабатывает ввод и вывод. |

|

0x17 |

Перемещает файл по путям, предоставленным контроллером. |

|

0x1C |

Удаляет имплантат. |

|

0x1E |

Собирает информацию о файлах из указанного каталога или информацию о диске. |

|

0x28 |

Завершает процесс с PID, заданным контроллером. |

Группы плагинов «а» и «б»

Компонент бэкдора содержит собственные встроенные подключаемые библиотеки DLL (см. таблицу 8), которые записываются на диск и предоставляют бэкдору базовые возможности шпионажа и сбора информации.

Таблица 8. Описания групп плагинов «а» и «б», встроенных в бэкдор

|

Название плагина |

Описание |

|

a010.dat |

Собирает информацию об установленном программном обеспечении из реестра. |

|

b010.dat |

Делает скриншоты. |

|

b011.dat |

Базовый кейлоггер. |

Заключение

Мы проанализировали атаки и возможности злоумышленника, которого мы назвали Blackwood, который проводил операции по кибершпионажу против отдельных лиц и компаний из Китая, Японии и Великобритании. Мы отобразили эволюцию NSPX30, специального имплантата, внедренного Blackwood, начиная с 2005 года, до небольшого бэкдора, который мы назвали Project Wood.

Интересно, что имплант Project Wood 2005 года, похоже, является работой разработчиков, имеющих опыт разработки вредоносных программ, учитывая реализованные методы, что заставляет нас полагать, что нам еще предстоит узнать больше об истории первобытного бэкдора.

По любым вопросам о наших исследованиях, опубликованных на WeLiveSecurity, обращайтесь к нам по адресу угрозаintel@eset.com.

ESET Research предлагает частные аналитические отчеты об APT и потоки данных. По любым вопросам, связанным с этой услугой, посетите ESET Аналитика угроз стр.

МНК

Файлы

|

SHA-1 |

Имя файла |

Имя обнаружения ESET |

Описание |

|

625BEF5BD68F75624887D732538B7B01E3507234 |

minibrowser_shell.dll |

Win32/Агент.AFYI |

Начальная капельница NSPX30. |

|

43622B9573413E17985B3A95CBE18CFE01FADF42 |

comx3.dll |

Win32/Агент.AFYH |

Загрузчик для установщика. |

|

240055AA125BD31BF5BA23D6C30133C5121147A5 |

msnsp.dll |

Win32/Агент.AFYH |

Стойкий загрузчик. |

|

308616371B9FF5830DFFC740318FD6BA4260D032 |

mshlp.dll |

Win32/Агент.AFYH |

Загрузчик для оркестратора. |

|

796D05F299F11F1D78FBBB3F6E1F497BC3325164 |

comx3.dll.txt |

Win32/TrojanDropper.Agent.SWR |

Расшифрованный установщик. |

|

82295E138E89F37DD0E51B1723775CBE33D26475 |

WIN.cfg |

Win32/Агент.AFYI |

Расшифрованный оркестратор. |

|

44F50A81DEBF68F4183EAEBC08A2A4CD6033DD91 |

msfmtkl.dat |

Win32/Агент.ВКТ |

Расшифрованный бэкдор. |

|

DB6AEC90367203CAAC9D9321FDE2A7F2FE2A0FB6 |

c001.dat |

Win32/Агент.AFYI |

Плагин для кражи учетных данных и данных. |

|

9D74FE1862AABAE67F9F2127E32B6EFA1BC592E9 |

c002.dat |

Win32/Агент.AFYI |

Плагин перехвата сообщений Tencent QQ. |

|

8296A8E41272767D80DF694152B9C26B607D26EE |

c003.dat |

Win32/Агент.AFYI |

Плагин для захвата звука. |

|

8936BD9A615DD859E868448CABCD2C6A72888952 |

a010.dat |

Win32/Агент.ВКТ |

Плагин сбора информации. |

|

AF85D79BC16B691F842964938C9619FFD1810C30 |

b011.dat |

Win32/Агент.ВКТ |

Плагин кейлоггера. |

|

ACD6CD486A260F84584C9FF7409331C65D4A2F4A |

b010.dat |

Win32/Агент.ВКТ |

Плагин захвата экрана. |

Cеть

|

IP |

Домен |

Хостинг провайдер |

Впервые увидели |

Подробнее |

|

104.193.88[.]123 |

www.baidu[.]com |

Пекинская научно-технологическая компания Baidu Netcom, Ltd. |

2017-08-04 |

Легальный веб-сайт, к которому обращаются компоненты оркестратора и бэкдора для загрузки полезных данных. Запрос HTTP GET перехватывается AitM. |

|

183.134.93[.]171 |

dl_dir.qq[.]com |

IRT‑CHINANET‑ZJ |

2021-10-17 |

Часть URL-адреса, с которого дроппер был загружен легальным программным обеспечением. |

Техники MITER ATT & CK

Эта таблица была построена с использованием версия 14 структуры MITRE ATT&CK.

|

тактика |

ID |

Имя |

Описание |

|

Развитие ресурсов |

Возможности развития: вредоносное ПО |

Компания Blackwood использовала специальный имплантат под названием NSPX30. |

|

|

Первоначальный доступ |

Компромисс в цепочке поставок |

Компонент-дроппер NSPX30 доставляется, когда законные запросы на обновление программного обеспечения перехватываются через AitM. |

|

|

Типы |

Интерпретатор команд и сценариев: PowerShell |

Компонент установщика NSPX30 использует PowerShell для отключения отправки образца Защитника Windows и добавляет исключение для компонента загрузчика. |

|

|

Интерпретатор команд и сценариев: командная оболочка Windows |

Установщик NSPX30 может использовать cmd.exe при попытке обойти UAC. Бэкдор NSPX30 может создать обратную оболочку. |

||

|

Интерпретатор команд и сценариев: Visual Basic |

Установщик NSPX30 может использовать VBScript при попытке обойти UAC. |

||

|

Родной API |

Установщик NSPX30 и использование бэкдора CreateProcessA/W API для выполнения компонентов. |

||

|

Настойчивость |

Поток выполнения захвата |

Загрузчик NSPX30 автоматически загружается в процесс при запуске Winsock. |

|

|

Повышение привилегий |

Выполнение по событию |

Установщик NSPX30 изменяет реестр, чтобы изменить значение ключа кнопки мультимедиа (APPCOMMAND_LAUNCH_APP2), чтобы указать на исполняемый файл загрузчика. |

|

|

Злоупотребление механизмом контроля за повышением прав: обход контроля учетных записей пользователей |

Программа установки NSPX30 использует три метода обхода UAC. |

||

|

Уклонение от защиты |

Деобфускация/декодирование файлов или информации |

Файлы установщика, оркестратора, бэкдора и конфигурации NSPX30 расшифровываются с помощью RC4 или комбинации побитовых и арифметических инструкций. |

|

|

Ослабить защиту: отключить или изменить инструменты |

Установщик NSPX30 отключает отправку образцов Защитника Windows и добавляет исключение для компонента загрузчика. Оркестратор NSPX30 может изменять базы данных программного обеспечения безопасности, внося в список разрешенных компонентов его загрузчика. Целевое программное обеспечение включает в себя: Tencent PC Manager, 360 Safeguard, 360 Antivirus и Kingsoft AntiVirus. |

||

|

Удаление индикатора: удаление файла |

NSPX30 может удалить свои файлы. |

||

|

Удаление индикатора: очистить постоянство |

NSPX30 может удалить свое постоянство. |

||

|

Косвенное выполнение команды |

Установщик NSPX30 запускает PowerShell через командную оболочку Windows. |

||

|

Маскарадинг: Соответствие законному имени или местоположению |

Компоненты NSPX30 хранятся в легальной папке. %PROGRAMDATA%Intel. |

||

|

Изменить реестр |

Установщик NSPX30 может изменить реестр при попытке обойти UAC. |

||

|

Замаскированные файлы или информация |

Компоненты NSPX30 хранятся на диске в зашифрованном виде. |

||

|

Замаскированные файлы или информация: встроенные полезные нагрузки |

Дроппер NSPX30 содержит встроенные компоненты. Загрузчик NSPX30 содержит встроенный шеллкод. |

||

|

Выполнение системного двоичного прокси: Rundll32 |

Установщик NSPX30 можно загрузить через rundll32.exe. |

||

|

Доступ к учетным данным |

Противник посередине |

Имплантат NSPX30 доставляется жертвам посредством атак AitM. |

|

|

Учетные данные из хранилищ паролей |

Плагин NSPX30 c001.dat может украсть учетные данные из баз данных Tencent QQ. |

||

|

Открытие |

Обнаружение файлов и каталогов |

Бэкдор и плагины NSPX30 могут отображать файлы. |

|

|

Реестр запросов |

НСПХ30 a010.dat Плагин собирает из реестра различную информацию об установленном программном обеспечении. |

||

|

Обнаружение программного обеспечения |

НСПХ30 a010.dat Плагин собирает информацию из реестра. |

||

|

Обнаружение системной информации |

Бэкдор NSPX30 собирает системную информацию. |

||

|

Обнаружение конфигурации сети системы |

Бэкдор NSPX30 собирает различную информацию о сетевых адаптерах. |

||

|

Обнаружение системных сетевых подключений |

Бэкдор NSPX30 собирает информацию о сетевом адаптере. |

||

|

Обнаружение владельца системы/пользователя |

Бэкдор NSPX30 собирает системную и пользовательскую информацию. |

||

|

Транспортировка |

Захват ввода: кейлоггинг |

Плагин NSPX30 b011.dat это базовый кейлоггер. |

|

|

Архивировать собранные данные: Архивировать через библиотеку |

Плагины NSPX30 сжимают собранную информацию с помощью zlib. |

||

|

Аудиозапись |

Плагин NSPX30 c003.dat записывает входные и выходные аудиопотоки. |

||

|

Автоматизированный сбор |

Оркестратор и бэкдор NSPX30 автоматически запускают плагины для сбора информации. |

||

|

Постановка данных: постановка локальных данных |

Плагины NSPX30 перед кражей хранят данные в локальных файлах. |

||

|

Захват экрана |

Плагин NSPX30 b010.dat делает скриншоты. |

||

|

Управление и контроль |

Протокол прикладного уровня: веб-протоколы |

Компоненты оркестратора и бэкдора NSPX30 загружают полезные данные по протоколу HTTP. |

|

|

Протокол прикладного уровня: DNS |

Бэкдор NSPX30 удаляет собранную информацию с помощью DNS. |

||

|

Кодирование данных: стандартное кодирование |

Собранные данные для эксфильтрации сжимаются с помощью zlib. |

||

|

Обфускация данных |

Бэкдор NSPX30 шифрует коммуникации C&C. |

||

|

Протокол не прикладного уровня |

Бэкдор NSPX30 использует UDP для связи с C&C. |

||

|

доверенное лицо |

Связь NSPX30 с его C&C-сервером осуществляется через неопознанный компонент. |

||

|

эксфильтрации |

Автоматическая эксфильтрация |

Если доступен бэкдор NSPX30, он автоматически удаляет всю собранную информацию. |

|

|

Ограничения размера передаваемых данных |

Бэкдор NSPX30 удаляет собранные данные через DNS-запросы с фиксированным размером пакета. |

||

|

Эксфильтрация по альтернативному протоколу: Эксфильтрация по незашифрованному протоколу, отличному от C2 |

Бэкдор NSPX30 удаляет собранную информацию с помощью DNS. |

- SEO-контент и PR-распределение. Получите усиление сегодня.

- PlatoData.Network Вертикальный генеративный ИИ. Расширьте возможности себя. Доступ здесь.

- ПлатонАйСтрим. Интеллект Web3. Расширение знаний. Доступ здесь.

- ПлатонЭСГ. Углерод, чистые технологии, Энергия, Окружающая среда, Солнечная, Управление отходами. Доступ здесь.

- ПлатонЗдоровье. Биотехнологии и клинические исследования. Доступ здесь.

- Источник: https://www.welivesecurity.com/en/eset-research/nspx30-sophisticated-aitm-enabled-implant-evolving-since-2005/

- :имеет

- :является

- :нет

- :куда

- $UP

- 08

- 1

- 10

- 11

- 12

- 13

- 14

- 15%

- 16

- 17

- 179

- 180

- 19

- 2005

- 2008

- 2011

- 2014

- 2016

- 2018

- 2020

- 24

- 360

- 7

- 75

- 77

- 8

- 9

- 90

- 98

- a

- в состоянии

- О нас

- злоупотреблять

- доступ

- По

- Учетная запись

- действия

- активный

- деятельность

- актеры

- дополнение

- дополнительный

- Дополнительно

- адрес

- адреса

- Добавляет

- После

- против

- Агент

- ака

- Все

- белый список

- почти

- уже

- причислены

- альтернатива

- Несмотря на то, что

- an

- анализ

- анализировать

- проанализированы

- и

- антивирус

- любой

- API

- API

- появляется

- техника

- Применение

- Применить

- APT

- архив

- МЫ

- около

- AS

- оценить

- связанный

- предполагать

- At

- атаковать

- нападки

- попытка

- попытки

- попытки

- аудио

- Авторы

- автоматически

- доступен

- назад

- задняя дверь

- Черные ходы

- Baidu

- основанный

- основной

- BE

- , так как:

- становиться

- было

- до

- не являетесь

- верить

- ЛУЧШЕЕ

- побитовое

- изоферменты печени

- построенный

- кнопка

- by

- байпас

- под названием

- вызова

- Объявления

- Кампания

- CAN

- возможности

- возможности

- способный

- захватить

- проводятся

- случаев

- случаев

- цепь

- изменение

- менялась

- чат

- Китай

- китайский

- CISA

- Очистить

- ближе

- Закрывает

- CO

- код

- Codebase

- собирать

- лыжных шлемов

- коллектор

- улавливается

- COM

- комбинации

- комбинируя

- выходит

- обычно

- общаться

- Связь

- Связь

- Компании

- Компания

- скомпилированный

- комплектующие

- осложнения

- компонент

- компоненты

- скомпрометированы

- Ослабленный

- состояние

- Условия

- Проводить

- Конфигурация

- подключенный

- связи

- Коммутация

- считается

- состоит

- обращайтесь

- содержит

- содержание

- контроль

- контроллер

- Беседы

- КОРПОРАЦИЯ

- соответствующий

- может

- Создайте

- создали

- создает

- Полномочия

- Текущий

- изготовленный на заказ

- Кибершпионаж

- Информационная безопасность

- темно

- данным

- точки данных

- База данных

- базы данных

- Время

- DCM

- DCM

- десятилетия

- По умолчанию

- доставить

- поставляется

- доставки

- зависит

- развертывание

- развернуть

- развертывание

- описывать

- описывает

- описание

- предназначенный

- назначение

- подробный

- подробнее

- обнаруженный

- обнаружение

- Определять

- определены

- развитый

- застройщиков

- Развитие

- события

- DID

- разница

- различный

- направлять

- обнаружить

- открытый

- распределение

- Разделенный

- DNS

- do

- документации

- документированный

- приносит

- домен

- доменов

- скачать

- Капли

- в течение

- каждый

- Рано

- легко

- возвышенный

- Писем

- встроенный

- позволяет

- позволяет

- кодирование

- зашифрованный

- привлечение

- Двигатель

- Проект и

- запись

- ошибка

- налаживает

- События

- эволюция

- эволюционировали

- развивается

- точно,

- пример

- выполнять

- выполненный

- Выполняет

- проведение

- выполнение

- эксфильтрации

- проявлять

- существовать

- опыт

- объяснены

- исследователь

- экспорт

- факт

- не удается

- Особенности

- фигура

- Файл

- Файлы

- фильтр

- Найдите

- результаты

- отпечаток пальца

- межсетевые экраны

- First

- фиксированной

- после

- Что касается

- форма

- вперед

- найденный

- от

- полностью

- функция

- функциональность

- Функции

- генерируется

- географический

- получить

- GitHub

- Дайте

- данный

- Go

- группы

- Группы

- было

- Ручки

- Есть

- Заголовки

- здесь

- Спрятать

- Высокий профиль

- история

- Hong

- Гонконге

- Как

- Однако

- HTML

- HTTP

- HTTPS

- ID

- идентифицированный

- if

- иллюстрирует

- изображение

- реализации

- в XNUMX году

- in

- включают

- включает в себя

- В том числе

- Входящий

- Увеличивает

- указывать

- показания

- индикаторы

- individual

- лиц

- информация

- Инфраструктура

- начальный

- первоначально

- начатый

- вход

- Запросы

- Вставки

- внутри

- устанавливать

- пример

- вместо

- Институт

- инструкции

- Интеллекта

- Интерфейс

- внутренне

- Интернет

- в

- ходе расследования,

- IP

- IP-адрес

- IP-адреса

- Поставщик интернет-услуг

- эмиссионный

- IT

- ЕГО

- саму трезвость

- январь

- Япония

- Японский

- июнь

- Основные

- Королевство

- Знать

- знания

- известный

- Kong

- большой

- Фамилия

- новее

- запуск

- слой

- ведущий

- наименее

- привело

- оставил

- законный

- Lets

- Вероятно

- Список

- Listening

- слушает

- Списки

- загрузка

- загрузчик

- погрузка

- грузы

- локальным

- расположенный

- расположение

- Блокировка

- посмотреть

- потерянный

- ООО

- машина

- Продукция

- Главная

- основной

- злонамеренный

- вредоносных программ

- менеджер

- манипулировать

- производство

- Совпадение

- спички

- согласование

- Май..

- смысл

- механизм

- механизмы

- Медиа

- Память

- упомянутый

- сообщение

- Сообщения

- встретивший

- Метаданные

- Microsoft

- может быть

- миллионы

- изменять

- БОЛЕЕ

- самых

- в основном

- с разными

- должен

- имя

- Названный

- Необходимость

- потребности

- сеть

- сетей

- Новые

- нет

- Ничто

- Уведомление..

- номер

- наблюдается

- получать

- получение

- произошло

- октябрь

- of

- Предложения

- Офис

- Старый

- самый старший

- on

- ONE

- только

- открытый

- с открытым исходным кодом

- операционный

- операционная система

- операция

- Операционный отдел

- Операторы

- or

- заказ

- Origin

- оригинал

- Другое

- наши

- внешний

- выходной

- внешнюю

- за

- собственный

- принадлежащих

- P&E

- пакеты

- страница

- параметр

- часть

- особый

- проходит

- пассивный

- Пароль

- путь

- пути

- PC

- своеобразный

- выполнять

- выполнены

- выполняет

- настойчивость

- картина

- Часть

- Простой текст

- Платон

- Платон Интеллектуальные данные

- ПлатонДанные

- пожалуйста

- пожалуйста, свяжитесь с

- плагин

- плагины

- Точка

- пунктов

- политический

- Популярное

- возможно

- PowerShell

- присутствие

- представить

- предотвращать

- предварительно

- Предварительный

- частная

- вероятно

- Проблема

- процедуры

- процесс

- Процессы

- Продукт

- Продукция

- FitPartner™

- Проект

- проектов

- протокол

- обеспечивать

- при условии

- Недвижимости

- полномочие

- что такое варган?

- Публикация

- публично

- опубликованный

- цель

- Запросы

- скорее

- достигать

- получила

- последний

- запись

- учет

- повторяющихся

- относиться

- понимается

- по

- зарегистрированный

- реестра

- Связанный

- соответствующие

- опираясь

- остатки

- удаление

- удаление

- Ответить

- отчету

- Отчеты

- запросить

- Запросы

- исследованиям

- исследователи

- решен

- ресурс

- те

- ответ

- результат

- в результате

- Возвращает

- обратный

- Богатые

- повышение

- маршрутизатор

- Правило

- то же

- сохраняются

- Наука

- Наука и технологии

- скриншоты

- Поиск

- Поисковая система

- Во-вторых

- секунды

- разделах

- безопасность

- Программное обеспечение безопасности

- посмотреть

- казаться

- кажется

- видел

- выбранный

- послать

- сентябрь

- служил

- сервер

- серверы

- обслуживание

- Услуги

- Наборы

- несколько

- общие

- Оболочка

- показанный

- Шоу

- аналогичный

- просто

- просто

- с

- ШЕСТЬ

- Размер

- немного отличается

- небольшой

- меньше

- So

- Соцсети

- Software

- программные компоненты

- обновление программного обеспечения

- Решения

- решить

- некоторые

- сложный

- конкретный

- указанный

- привидение

- раскол

- шпионаж

- SQL

- Этап

- этапы

- стандарт

- Начало

- и политические лидеры

- Начало

- Шаги

- По-прежнему

- магазин

- хранить

- потоки

- строка

- Структура

- студия

- предмет

- представление

- такие

- Предлагает

- suite

- возникает

- подозрительный

- система

- системы

- ТАБЛИЦЫ

- взять

- приняты

- принимает

- цель

- целевое

- направлена против

- задачи

- техника

- снижения вреда

- Технологии

- временный

- Tencent

- чем

- который

- Ассоциация

- Великобритании

- Объединенное королевство

- мир

- их

- Их

- тема

- тогда

- Там.

- следовательно

- Эти

- они

- В третьих

- этой

- те

- угроза

- актеры угрозы

- три

- Через

- время

- Сроки

- отметка времени

- в

- инструментом

- прослеживать

- трек

- Торговля

- трафик

- перевод

- срабатывает

- два

- Uk

- понимать

- Объединенный

- Великобритания

- Университет

- неизвестный

- вряд ли

- UNNAMED

- Обновление ПО

- Updates

- URL

- us

- использование

- используемый

- Информация о пользователе

- использования

- через

- действительный

- Проверка

- ценностное

- Наши ценности

- Вариант

- различный

- проверить

- версия

- вертикальный

- с помощью

- Жертва

- жертвы

- Войти

- визуальный

- Уязвимый

- законопроект

- Путь..

- we

- Web

- Вебсайт

- ЧТО Ж

- были

- Что

- когда

- когда бы ни

- который

- кого

- Википедия.

- будете

- окна

- дерево

- Работа

- работает

- Мир

- бы

- письмо

- письменный

- еще

- зефирнет

- ZIP