Публичные усилия по созданию способа прогнозирования использования уязвимостей объявили о новой модели машинного обучения, которая улучшает свои возможности прогнозирования на 82%, что является значительным увеличением, по словам группы исследователей, стоящих за проектом. Организации могут получить доступ к модели, который выйдет в эфир 7 марта, с помощью API для выявления недостатков программного обеспечения с наивысшей оценкой в любой момент времени.

Третья версия системы оценки эксплойтов (EPSS) использует более 1,400 функций, таких как возраст уязвимости, возможность ее удаленного использования и влияние на конкретного поставщика, чтобы успешно предсказать, какие проблемы с программным обеспечением будут использованы в следующие 30 дней. Команды безопасности, которые отдают приоритет устранению уязвимостей на основе системы оценки, могут сократить свою рабочую нагрузку по исправлению до восьмой части усилий, используя последнюю версию Общей системы оценки уязвимостей (CVSS). бумага на EPSS версии 3, опубликованной на arXiv на прошлой неделе.

EPSS можно использовать в качестве инструмента для снижения нагрузки на группы безопасности, позволяя компаниям устранять уязвимости, представляющие наибольший риск, говорит Джей Джейкобс, главный специалист по данным в Cyentia Institute и первый автор статьи.

«Компании могут посмотреть на верхнюю часть списка оценок и начать двигаться вниз, учитывая … важность активов, критичность, местоположение, компенсирующие средства контроля — и исправлять то, что они могут», — говорит он. «Если он действительно высокий, возможно, они хотят поднять его до критического — давайте исправим это в ближайшие пять дней».

EPSS предназначен для решения двух проблем, с которыми службы безопасности сталкиваются ежедневно: ежегодное увеличение количества уязвимостей в программном обеспечении, и определение какие уязвимости представляют наибольший риск. Например, в 2022 году в базу данных Common Vulnerabilities and Exposure (CVE), поддерживаемую MITRE, было зарегистрировано более 25,000 XNUMX уязвимостей. согласно Национальной базе данных уязвимостей.

Работа над EPSS началась в Cyentia, но сейчас сформировалась группа из примерно 170 специалистов по безопасности. группа специальных интересов (SIG) в рамках Форума групп реагирования на инциденты и безопасности (FIRST) для продолжения разработки модели. Другой исследовательские группы разработали альтернативу модели машинного обучения, такие как ожидаемая возможность эксплуатации.

Предыдущие меры риска, представляемого конкретной уязвимостью — как правило, Общая система оценки уязвимостей (CVSS) — не работают должным образом, говорит Саша Романоски, старший исследователь политики в RAND Corporation, аналитическом центре по вопросам государственной политики и сопредседатель. группы специальных интересов EPSS.

«Хотя CVSS полезен для регистрации воздействия [или] серьезности уязвимости, он не является полезной мерой угрозы — нам как отрасли принципиально не хватает таких возможностей, и EPSS стремится заполнить этот пробел», — говорит он. . «Хорошая новость заключается в том, что по мере того, как мы интегрируем больше данных об эксплойтах от большего количества поставщиков, наши оценки будут становиться все лучше и лучше».

Соединение разрозненных данных

Система оценки эксплойтов объединяет различные данные от третьих лиц, включая информацию от разработчиков программного обеспечения, код из баз данных эксплойтов и события эксплойтов, представленные фирмами, занимающимися безопасностью. Связав все эти события через общий идентификатор для каждой уязвимости — CVE — модель машинного обучения может изучить факторы, которые могут указывать на то, будет ли уязвимость использована. Например, позволяет ли уязвимость выполнять код, были ли инструкции по эксплуатации уязвимости опубликованы в любой из трех основных баз данных эксплойтов и сколько ссылок упоминается в CVE — все это факторы, которые можно использовать для прогнозирования того, является ли уязвимость будет эксплуатироваться.

Модель, лежащая в основе EPSS, со временем усложнялась. Первая итерация имела только 16 переменных и уменьшила усилия на 44% по сравнению с 58%, если бы уязвимости оценивались с помощью Общей системы оценки уязвимостей (CVSS) и считались критическими (7 или выше по 10-балльной шкале). EPSS версии 2 значительно расширила количество переменных до более чем 1,100. В последней версии добавлено еще около 300.

Модель прогнозирования предполагает компромиссы — например, между тем, сколько эксплуатируемых уязвимостей она обнаруживает, и частотой ложных срабатываний — но в целом она довольно эффективна, говорит Романоски из Rand.

«Хотя ни одно решение не может точно сказать вам, какая уязвимость будет использована следующей, я хотел бы думать, что EPSS — это шаг в правильном направлении», — говорит он.

Значительное улучшение

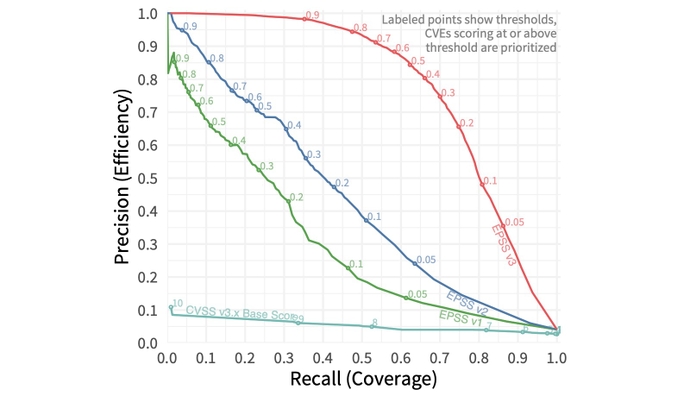

В целом, добавив функции и улучшив модель машинного обучения, исследователи улучшили производительность системы подсчета очков на 82%, что измеряется точностью построения площади под кривой (AUC) по сравнению с полнотой — также известной как охват по сравнению с эффективностью. Модель в настоящее время составляет 0.779 AUC, что на 82% лучше, чем у второй версии EPSS, которая имела AUC 0.429. AUC 1.0 был бы идеальной моделью прогнозирования.

Используя последнюю версию EPSS, компания, которая хотела обнаружить более 82% эксплуатируемых уязвимостей, должна была смягчить только около 7.3% всех уязвимостей, которым был присвоен идентификатор Common Vulnerabilities and Exposures (CVE), что намного меньше, чем 58% CVE, которые необходимо исправить с помощью CVSS.

Модель доступна через API на сайте FIRST, что позволяет компаниям в любой момент времени получать оценку конкретной уязвимости или извлекать недостатки программного обеспечения с наивысшей оценкой. Тем не менее компаниям потребуется больше информации, чтобы определить наилучший приоритет для их усилий по восстановлению, говорит Джейкобс из Cyentia.

«Данные бесплатны, так что вы можете получать баллы EPSS и получать их ежедневные дампы, но проблема заключается в том, когда вы применяете их на практике», — говорит он. «Эксплуатируемость — это только один фактор из всего, что вам нужно учитывать, а другие вещи мы не можем измерить».

- SEO-контент и PR-распределение. Получите усиление сегодня.

- Платоблокчейн. Интеллект метавселенной Web3. Расширение знаний. Доступ здесь.

- Источник: https://www.darkreading.com/emerging-tech/machine-learning-improves-prediction-of-exploited-vulnerabilities

- :является

- $UP

- 000

- 1

- 100

- 2022

- 7

- a

- в состоянии

- О нас

- доступ

- По

- Учетные записи

- добавленный

- адрес

- AL

- Все

- Позволяющий

- позволяет

- альтернатива

- и

- объявило

- API

- МЫ

- ПЛОЩАДЬ

- AS

- активы

- назначенный

- At

- автор

- доступен

- основанный

- основа

- BE

- за

- ЛУЧШЕЕ

- Лучшая

- между

- повышение

- by

- CAN

- возможности

- Захват

- Привлекайте

- вызов

- График

- главный

- Сопредседатель

- код

- Общий

- Компании

- Компания

- сравненный

- комплекс

- Соединительный

- подключает

- Рассматривать

- считается

- продолжать

- контрольная

- КОРПОРАЦИЯ

- может

- охват

- Создайте

- критической

- В настоящее время

- кривая

- CVE

- ежедневно

- данным

- ученый данных

- База данных

- базы данных

- Дней

- предназначенный

- Определять

- определения

- развивать

- развитый

- направление

- безрассудство

- вниз

- каждый

- затрат

- эффективный

- усилие

- усилия

- восьмой

- позволяет

- повышение

- Эфир (ETH)

- оценивается

- События

- Каждая

- многое

- пример

- выполнение

- расширенный

- ожидаемый

- Эксплуатировать

- эксплуатация

- Эксплуатируемый

- Экспозиция

- Face

- факторы

- Особенности

- заполнять

- Компаний

- Во-первых,

- фиксированный

- недостаток

- недостатки

- Что касается

- сформированный

- Форум

- Бесплатно

- от

- принципиально

- разрыв

- получить

- Go

- хорошо

- захват

- значительно

- группы

- взрослый

- Есть

- High

- высший

- наивысший

- Как

- How To

- HTTPS

- идентификатор

- определения

- Влияние

- значение

- улучшенный

- улучшение

- улучшается

- улучшение

- in

- инцидент

- реакция на инцидент

- В том числе

- указывать

- промышленность

- информация

- Институт

- инструкции

- интегрировать

- интерес

- вопросы

- IT

- итерация

- ЕГО

- JPG

- хранение

- известный

- Фамилия

- последний

- УЧИТЬСЯ

- изучение

- такое как

- линия

- Список

- жить

- расположение

- посмотреть

- машина

- обучение с помощью машины

- основной

- многих

- макс-ширина

- проводить измерение

- меры

- упомянутый

- смягчать

- модель

- Модели

- момент

- БОЛЕЕ

- самых

- национальный

- Необходимость

- Новые

- Новости

- следующий

- NIST

- номер

- of

- on

- ONE

- организации

- Другое

- общий

- бумага & картон

- часть

- особый

- Стороны

- ИДЕАЛЬНОЕ

- производительность

- выполняет

- Платон

- Платон Интеллектуальные данные

- ПлатонДанные

- политика

- практика

- Точность

- предсказывать

- прогнозирования

- прогноз

- довольно

- предыдущий

- приоритетов

- Расставляйте приоритеты

- приоритет

- проблемам

- Проект

- что такое варган?

- опубликованный

- положил

- все

- Обменный курс

- Red

- уменьшить

- Цена снижена

- Рекомендации

- Сообщается

- представлять

- представленный

- исследователь

- исследователи

- ответ

- Снижение

- s

- говорит

- Шкала

- Ученый

- счет

- Во-вторых

- безопасность

- стремится

- старший

- значительный

- сайте

- So

- Software

- Решение

- Источник

- особый

- конкретный

- Начало

- и политические лидеры

- Шаг

- представленный

- Успешно

- такие

- система

- бак

- команда

- команды

- который

- Ассоциация

- Местоположение

- их

- Эти

- вещи

- мозговым центром

- В третьих

- третье лицо

- угроза

- три

- Через

- время

- в

- инструментом

- топ

- типично

- под

- разнообразие

- Ve

- продавец

- поставщики

- версия

- Против

- с помощью

- Уязвимости

- уязвимость

- стремятся

- Путь..

- неделя

- ЧТО Ж

- Что

- будь то

- который

- в то время как

- будете

- Работа

- бы

- зефирнет