ESET сотрудничала с Федеральной полицией Бразилии в попытке разрушить ботнет Grandoreiro. Компания ESET внесла свой вклад в проект, предоставив технический анализ, статистическую информацию, а также известные доменные имена и IP-адреса серверов управления и контроля (C&C). Из-за конструктивной ошибки в сетевом протоколе Grandoreiro исследователи ESET также смогли получить представление о виктимологии.

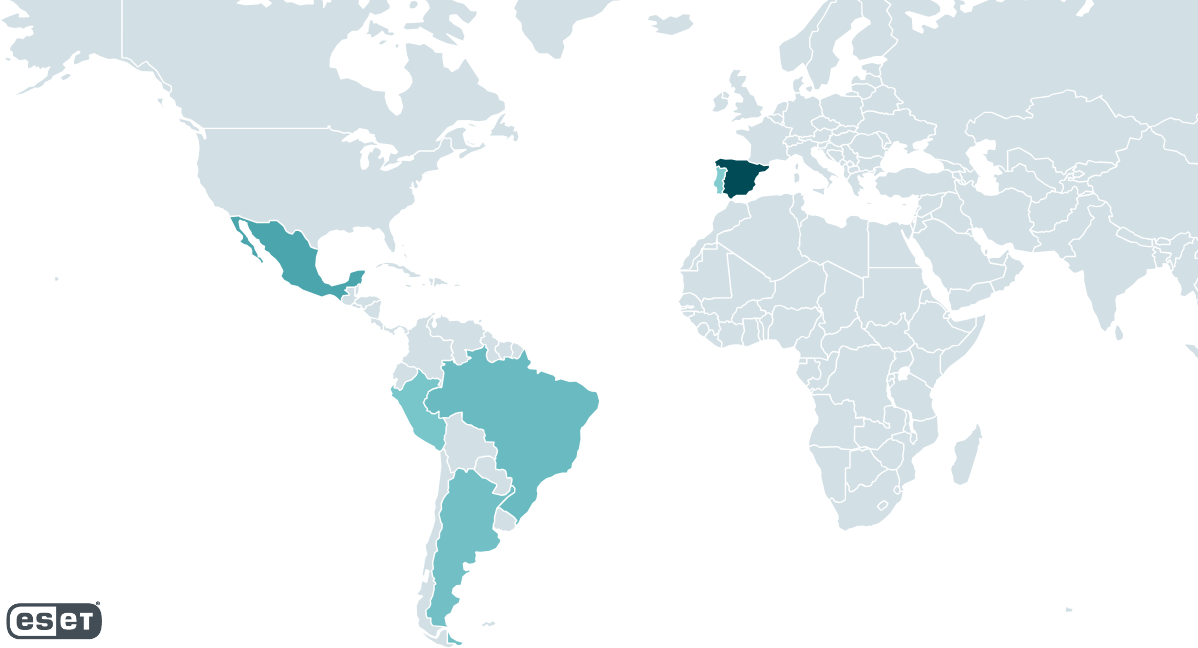

Автоматизированные системы ESET обработали десятки тысяч образцов Grandoreiro. Алгоритм генерации домена (DGA), который вредоносная программа использует примерно с октября 2020 года, создает один основной домен и, при необходимости, несколько отказоустойчивых доменов в день. DGA — единственный способ, которым Грандорейро знает, как отправлять отчеты на командный сервер. Помимо текущей даты, DGA также принимает статическую конфигурацию — на момент написания этой статьи мы наблюдали 105 таких конфигураций.

Операторы Grandoreiro злоупотребляли облачными провайдерами, такими как Azure и AWS, для размещения своей сетевой инфраструктуры. Исследователи ESET предоставили данные, необходимые для идентификации учетных записей, ответственных за настройку этих серверов. Дальнейшее расследование, проведенное Федеральной полицией Бразилии, привело к идентификация и арест лиц, контролирующих эти серверы. В этом блоге мы рассмотрим, как мы получили данные, которые помогут правоохранительным органам провести эту операцию по подрыву.

проверка данных

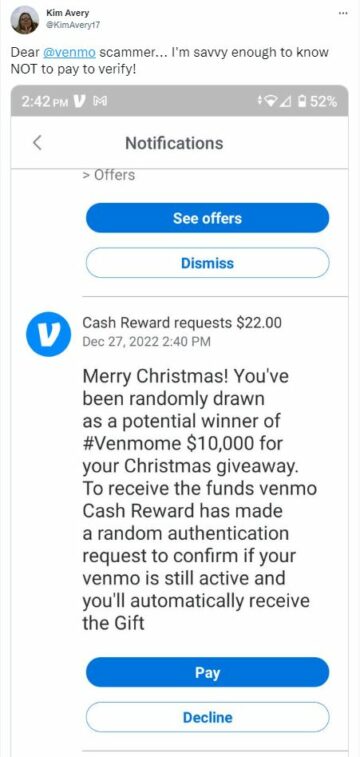

Грандорейро один из многих Латиноамериканские банковские трояны. Он активен как минимум с 2017 года, и с тех пор исследователи ESET внимательно отслеживают его. Grandoreiro нацелена на Бразилию и Мексику, а с 2019 года — и на Испанию (см. рисунок 1). Хотя в период с 2020 по 2022 год Испания была наиболее целевой страной, в 2023 году мы наблюдали явное переключение внимания на Мексику и Аргентину, причем последняя была новой для Грандорейро.

С точки зрения функциональности, Грандорейро не сильно изменился со времени нашего последнего пост в блоге в 2020 году. В этом разделе мы предлагаем краткий обзор вредоносного ПО, а позже углубимся в некоторые изменения, в основном в новую логику DGA.

Когда латиноамериканский банковский троян успешно взломал компьютер, он обычно отправляет HTTP-запрос GET на удаленный сервер, отправляя некоторую базовую информацию о взломанной машине. Хотя в более старых сборках Grandoreiro эта функция была реализована, со временем разработчики решили отказаться от нее.

Грандорейро периодически отслеживает окно переднего плана, чтобы найти окно, принадлежащее процессу веб-браузера. Когда такое окно найдено и его имя соответствует любой строке из жестко запрограммированного списка строк, связанных с банком, тогда и только тогда вредоносная программа инициирует связь со своим командным сервером, отправляя запросы не реже одного раза в секунду, пока не будет завершена.

Оператору приходится вручную взаимодействовать со взломанной машиной, чтобы украсть деньги жертвы. Вредоносная программа позволяет:

- блокировка экрана жертвы,

- регистрация нажатий клавиш,

- имитация активности мыши и клавиатуры,

- совместное использование экрана жертвы и

- отображение поддельных всплывающих окон.

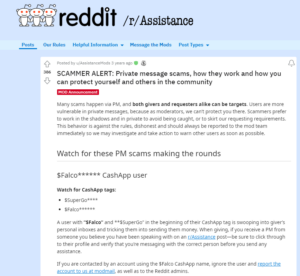

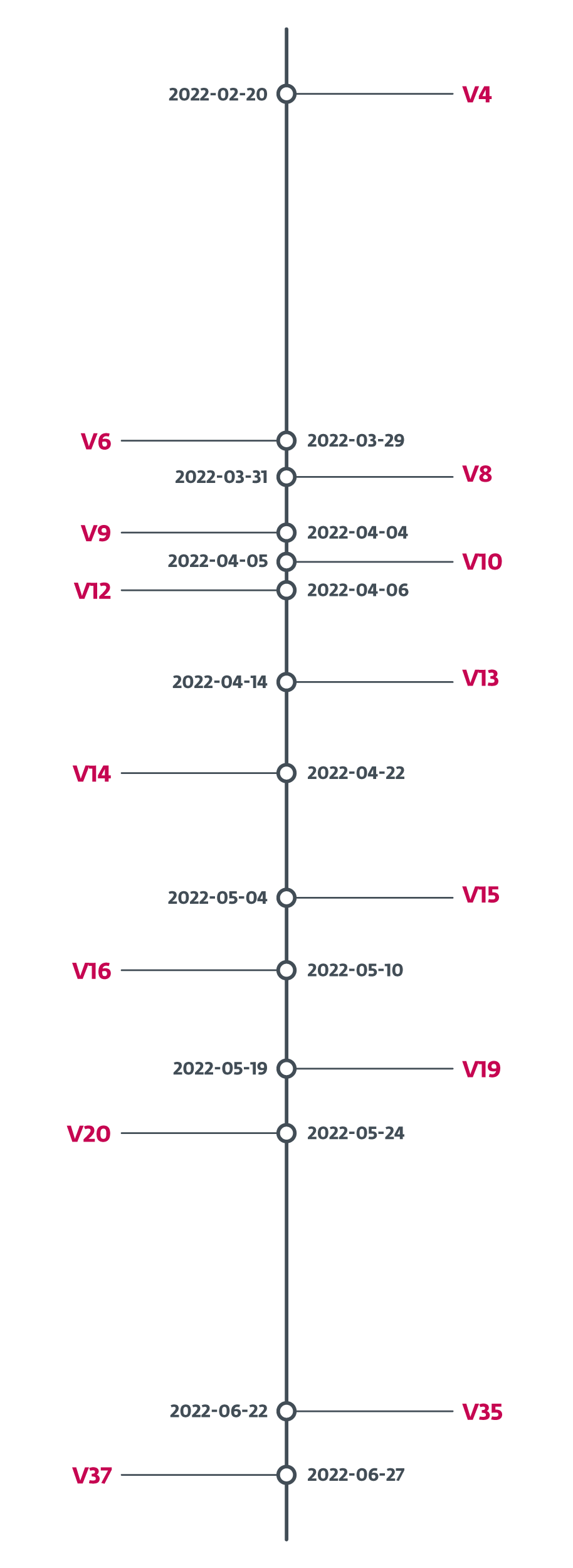

Грандорейро претерпевает быстрое и постоянное развитие. Иногда мы даже видели несколько новых сборок в неделю, что затрудняло отслеживание. В качестве демонстрации в феврале 2022 года операторы Grandoreiro добавили к двоичным файлам идентификатор версии. На рисунке 2 мы показываем, как быстро изменился идентификатор версии. В среднем с февраля 2022 года по июнь 2022 года это была новая версия каждые четыре дня. В месячном перерыве с 24 маяth, 2022 и июнь 22ndВ 2022 году мы продолжали видеть новые образцы с увеличивающимся временем компиляции PE, но у них отсутствовал идентификатор версии. 27 июняth, 2022 г. идентификатор версии изменен на V37 и с тех пор мы не видели никаких изменений, что позволяет нам сделать вывод, что эта функция была удалена.

Латиноамериканские банковские трояны у нас много общего. Grandoreiro похож на другие латиноамериканские банковские трояны главным образом своей очевидной базовой функциональностью и объединением загрузчиков с установщиками MSI. В прошлом мы наблюдали несколько случаев, когда его загрузчики передавались другим пользователям. Мекотио и Вадокрист, хотя и не в последние два года. Главным отличием банковского трояна Grandoreiro от других семейств был его уникальный механизм двоичного заполнения, который массово поглощает конечный исполняемый файл (описанный в нашей статье). пост в блоге в 2020 году). Со временем операторы Grandoreiro добавили эту технику антианализа и в свои загрузчики. К нашему удивлению, в третьем квартале 3 года эта функция была полностью исключена из двоичных файлов банковского трояна и загрузчика, и с тех пор мы ее не наблюдали.

С февраля 2022 года мы отслеживаем второй вариант Грандорейро, существенно отличающийся от основного. Мы видели это в небольших кампаниях в марте, мае и июне 2022 года. Учитывая, что подавляющее большинство доменов командных серверов не разрешается, его основные функции меняются довольно часто, а сетевой протокол не работает должным образом, мы твердо уверены, что это так. незавершенная работа; поэтому в этом блоге мы сосредоточимся на основном варианте.

Долгосрочное отслеживание Грандорейро

Системы ESET, предназначенные для автоматического долгосрочного отслеживания выбранных семейств вредоносных программ, отслеживают Grandoreiro с конца 2017 года, извлекая информацию о версии, C&C-серверах, целях, а с конца 2020 года — конфигурации DGA.

Отслеживание DGA

Конфигурация DGA жестко запрограммирована в двоичном файле Grandoreiro. На каждую конфигурацию можно ссылаться с помощью строки, которую мы называем dga_id. Использование разных конфигураций DGA дает разные домены. Мы углубимся в механизм DGA позже в тексте.

ESET извлекла в общей сложности 105 различных dga_ids из известных нам образцов Грандорейро. В ходе нашего отслеживания 79 из этих конфигураций хотя бы один раз создавали домен, который разрешался в IP-адрес активного командного сервера.

Сгенерированные домены регистрируются через службу динамического DNS No-IP (DDNS). Операторы Грандорейро злоупотребляют этой услугой, часто меняя свои домены в соответствии с DGA и меняя IP-адреса по своему желанию. Подавляющее большинство IP-адресов, к которым разрешаются эти домены, предоставляются поставщиками облачных услуг, в основном AWS и Azure. В таблице 1 приведены некоторые статистические данные об IP-адресах, используемых командными серверами Grandoreiro.

Таблица 1. Статистическая информация об IP-адресах C&C Grandoreiro с момента начала отслеживания

| Информация | Средняя | минимальный | максимальная |

| Количество новых IP-адресов C&C в день | 3 | 1 | 34 |

| Количество активных IP-адресов C&C в день | 13 | 1 | 27 |

| Срок действия IP-адреса C&C (в днях) | 5 | 1 | 425 |

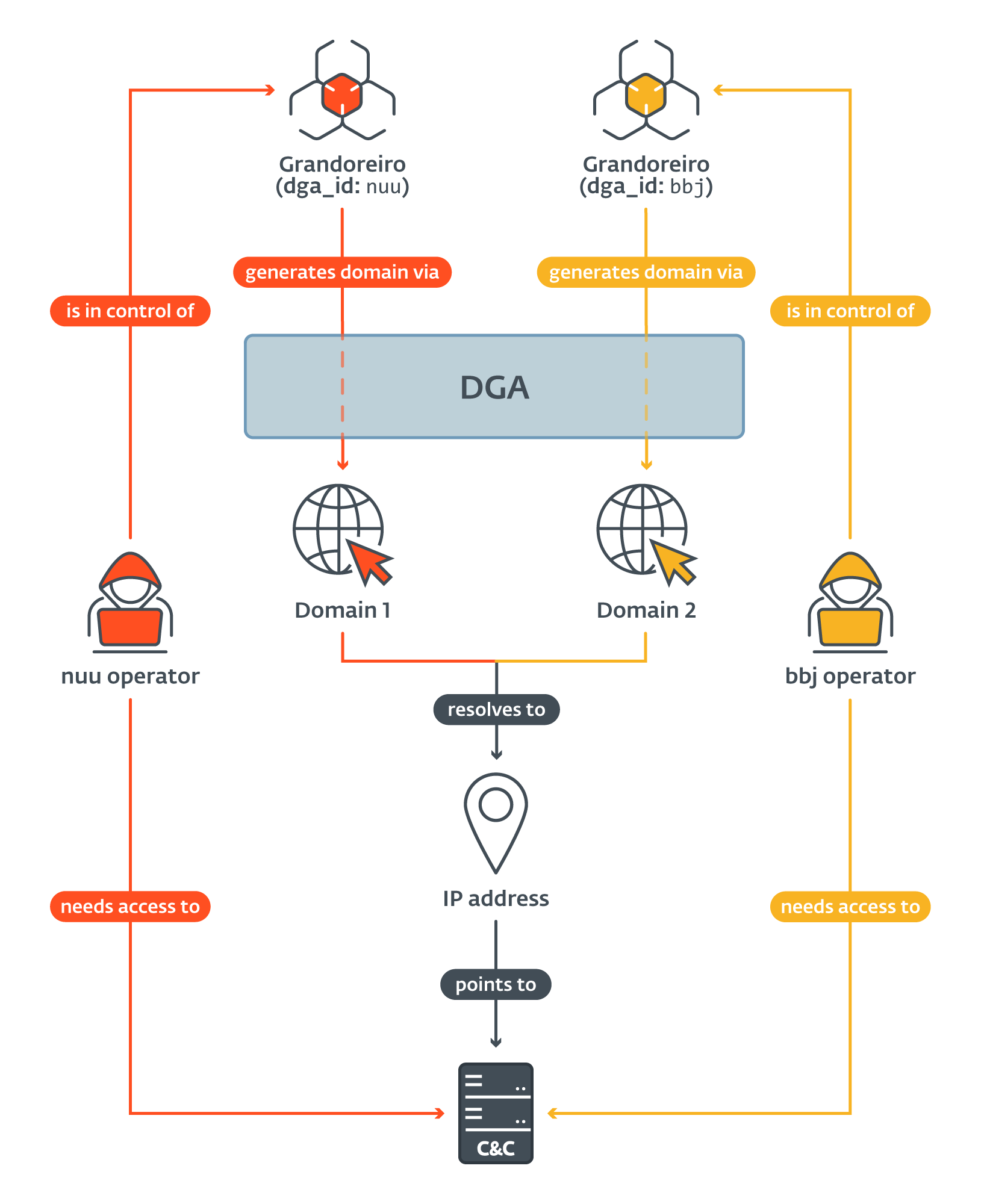

Очень скоро после того, как мы начали отслеживать сгенерированные домены и связанные с ними IP-адреса, мы начали замечать, что многие домены, сгенерированные DGA с разными конфигурациями, разрешаются на один и тот же IP-адрес (как показано на рисунке 3). Это означает, что в определенный день жертвы, скомпрометированные образцами Грандорейро с разными dga_id все подключены к одному C&C-серверу. Это явление не было случайным – во время трекинга мы наблюдали его практически ежедневно.

В гораздо более редких случаях мы также наблюдали, как IP-адрес повторно использовался другим dga_id несколько дней спустя. Только на этот раз изменились и параметры, которые Грандорейро использовал для установления соединения (поясняется далее в тексте). Это означает, что за это время C&C-сервер должен быть переустановлен или перенастроен.

Наше первоначальное предположение заключалось в том, что dga_id уникален для каждой конфигурации DGA. Позже это оказалось неверным: мы наблюдали два набора разных конфигураций, использующих одну и ту же систему. dga_id. В таблице 2 показаны оба из них, «jjk» и «gh», где «jjk» и «jjk(2)» соответствуют двум различным конфигурациям DGA, таким же, как «gh» и «gh(2)».

В таблице 2 показаны скопления, которые нам удалось наблюдать. Все конфигурации DGA, которые имеют хотя бы один общий IP-адрес, находятся в одном кластере и связаны с ними. dga_idперечислены. Кластеры, на которые приходится менее 1% всех жертв, не учитываются.

Таблица 2. Кластеры Grandoreiro DGA

|

Идентификатор кластера |

dga_id список |

Размер кластера |

% всех C&C-серверов |

% всех жертв |

|

1 |

b, bbh, bbj, bbn, bhg, cfb, cm, cob, cwe, dee, dnv, dvg, dzr, E, eeo, eri, ess, fhg, fox, gh, gh(2), hjo, ika, jam , jjk, jjk(2), JKM, иен, k, kcy, кВтn, md7, md9, MRx, mtb, n, Nkk, nsw, nuu, occ, p, PCV, pif, rfg, rox3, s, SDD, sdg, sop, tkk, twr, tyj, u, ur4, vfg, vgy, vki, wtt, ykl, Z, zaf, zhf |

62 |

93.6% |

94% |

|

2 |

jl2, jly |

2 |

2.4% |

2.5% |

|

3 |

IBR |

1 |

0.8% |

1.6% |

|

4 |

JYY |

1 |

1.6% |

1.1% |

Самый большой кластер содержит 78% всех активных dga_idс. На его долю приходится 93.6% всех IP-адресов командных серверов и 94% всех известных нам жертв. Единственный другой кластер, состоящий из более чем 1 dga_id это кластер 2.

Некоторые источников утверждают, что Grandoreiro работает по принципу «вредоносное ПО как услуга» (MaaS). Серверная часть командного сервера Grandoreiro не допускает одновременную активность более чем одного оператора. Судя по таблице 2, подавляющее большинство IP-адресов, созданных DGA, могут быть сгруппированы вместе без четкой схемы распределения. Наконец, учитывая высокие требования к пропускной способности сетевого протокола (мы углубимся в это в конце статьи), мы полагаем, что различные C&C-серверы используются в качестве примитивной системы балансировки нагрузки и что более вероятно, что Grandoreiro управляется одной группой или несколькими группами, тесно сотрудничающими друг с другом.

Отслеживание C&C

Реализация сетевого протокола Grandoreiro позволила исследователям ESET заглянуть за кулисы и получить представление о виктимологии. Командные серверы Grandoreiro выдают информацию о подключенных жертвах во время первоначального запроса каждой вновь подключенной жертве. Тем не менее, данные искажаются в зависимости от количества запросов, их интервалов и достоверности данных, предоставляемых командными серверами.

Каждая жертва, подключенная к командному серверу Grandoreiro, идентифицируется строка_логина – строка, которую Грандорейро создает после установления соединения. В разных сборках используются разные форматы, и разные форматы содержат разную информацию. Обобщим информацию, которую можно получить из строка_логина в таблице 3. В столбце «Вхождение» показан процент всех встречавшихся нам форматов, содержащих информацию соответствующего типа.

Таблица 3. Обзор информации, которую можно получить от жертвы Грандорейро строка_логина

|

Информация |

Вхождение |

Описание |

|

Операционная система |

100% |

ОС машины жертвы. |

|

имя компьютера |

100% |

Имя машины жертвы. |

|

Страна |

100% |

Страна, на которую нацелен образец Grandoreiro (жестко запрограммирована в образце вредоносного ПО). |

|

Версия |

100% |

Версия (версия_строка) образца Грандорейро. |

|

Кодовое название банка |

92% |

Кодовое имя банка, вызвавшего подключение C&C (присвоено разработчиками Grandoreiro). |

|

Uptime |

25% |

Время (в часах), в течение которого работала машина жертвы. |

|

Разрешение экрана |

8% |

Разрешение экрана основного монитора жертвы. |

|

Имя пользователя |

8% |

Имя пользователя жертвы. |

Три поля заслуживают более подробного объяснения. Страна — это строка, жестко запрограммированная в двоичном формате Grandoreiro, а не информация, полученная через соответствующие сервисы. Поэтому он больше похож на предназначенных страна жертвы.

Кодовое имя банка — это строка, которую разработчики Grandoreiro связывают с определенным банком или другим финансовым учреждением. Потерпевший посетил сайт этого банка, что инициировало соединение C&C.

Ассоциация версия_строка — это строка, идентифицирующая конкретную сборку Grandoreiro. Он жестко запрограммирован во вредоносном ПО и содержит строку, идентифицирующую конкретную серию сборки, версию (о которой мы уже говорили во введении) и временную метку. Таблица 4 иллюстрирует различные форматы и информацию, которую они содержат. Обратите внимание, что некоторые временные метки содержат только месяц и день, а другие — еще и год.

Таблица 4. Перечень различных версия_строка форматы и их разбор

|

Строка версии |

построить ID |

Версия |

Timestamp |

|

ДАНИЛО |

ДАНИЛО |

Нет |

Нет |

|

(В37)(П1Х)1207 |

P1X |

V37 |

12/07 |

|

(МХ)2006 г. |

MX |

Нет |

20/06 |

|

fox50.28102020 |

fox50 |

Нет |

28/10/2020 |

|

MADMX(ПЕРЕЗАГРУЗИТЬ)EMAIL2607 |

MADMX(ПЕРЕЗАГРУЗИТЬ)ЭЛЕКТРОННАЯ ПОЧТА |

Нет |

26/07 |

Может возникнуть соблазн сказать, что идентификатор сборки на самом деле идентифицирует оператора. Однако мы не думаем, что это так. Формат этой строки очень хаотичен, иногда он относится только к месяцу, в котором вероятно был собран бинарник (например (АГОСТО)2708). Кроме того, мы твердо верим, что P1X относится к консоли, используемой оператором(ами) Грандорейро, называемой ПИКСЛОГГЕР.

Отслеживание командного сервера – выводы

В этом разделе мы сосредоточимся на том, что мы нашли, опрашивая C&C-серверы. Все статистические данные, перечисленные в этом разделе, были получены непосредственно с командных серверов Grandoreiro, а не с помощью телеметрии ESET.

Старые образцы все еще активны

Каждый строка_логина мы наблюдали, содержит версия_строка и подавляющее большинство из них содержат информацию о временных метках (см. Таблицу 3 и Таблицу 4). Хотя многие из них содержат только день и месяц, что иногда является выбором разработчика, самый старый образец сообщения имел метку времени. 15/09/2020 – то есть с того времени, когда этот DGA был впервые представлен Грандорейро. Самый последний образец имел метку времени 12/23/2023.

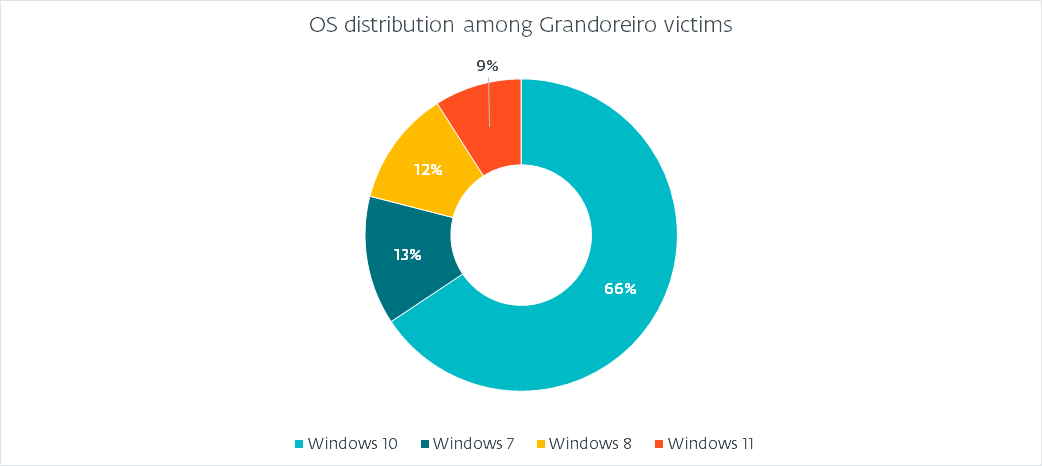

Распространение операционной системы

Поскольку все строка_логина форматы содержат информацию об ОС, мы можем нарисовать точную картину того, какие операционные системы стали жертвами, как показано на рисунке 4.

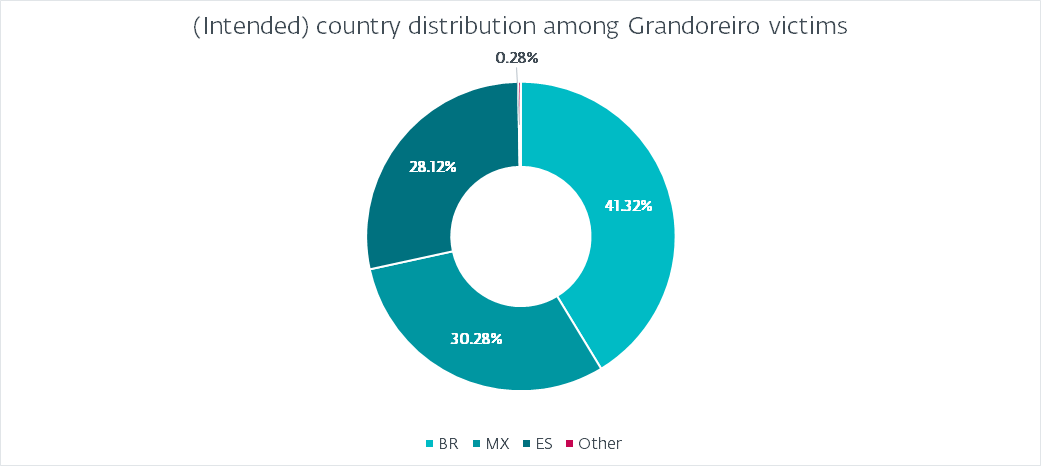

(Предполагаемое) распространение по странам

Мы уже упоминали, что Grandoreiro использует жестко запрограммированное значение вместо запроса к сервису для получения страны жертвы. На рисунке 5 показано распределение, которое мы наблюдали.

Такого распределения следует ожидать от Грандорейро. Интересно, что это не коррелирует с тепловой картой, изображенной на рисунке 1. Наиболее логичным объяснением является то, что сборки не помечены должным образом, чтобы соответствовать намеченным целям. Например, рост числа атак в Аргентине вообще не отражается жестко запрограммированной маркировкой. На Бразилию приходится почти 41% всех жертв, за ней следуют Мексика с 30% и Испания с 28%. На Аргентину, Португалию и Перу приходится менее 1%. Интересно, что мы видели несколько (менее 10) жертв, отмеченных как PM (Сен-Пьер и Микелон), GR (Греция) или FR (Франция). Мы считаем, что это либо опечатки, либо они имеют другое значение, а не нацелены на эти страны.

Также обратите внимание, что пока Грандорейро добавил цели из многих стран за пределами Латинской Америки еще в 2020 году мы наблюдали мало или совсем не было кампаний, нацеленных на эти страны, и рисунок 5 подтверждает это.

Количество жертв

Мы заметили, что среднее количество жертв, подключающихся за день, составляет 563. Однако это число наверняка содержит дубликаты, поскольку если жертва остается на связи в течение длительного времени, что, как мы наблюдали, часто бывает, то командный сервер Grandoreiro сообщит об этом по нескольким запросам.

Пытаясь решить эту проблему, мы определили созданного жертвой считается человек с уникальным набором идентифицирующих характеристик (таких как имя компьютера, имя пользователя и т. д.), при этом исключаются те, которые могут быть изменены (например, время безотказной работы). В итоге у нас получилось 551 созданного жертвы подключались в среднем за день.

Принимая во внимание, что мы наблюдали жертв, которые постоянно подключались к командным серверам на протяжении более года, мы подсчитали среднее количество 114 новый уникальный жертвы подключаются к C&C-серверам каждый день. Мы пришли к этому числу, не принимая во внимание созданного жертвы, которых мы уже наблюдали раньше.

Внутреннее устройство Грандорейро

Давайте подробно остановимся на двух наиболее важных функциях Grandoreiro: DGA и сетевом протоколе.

DGA

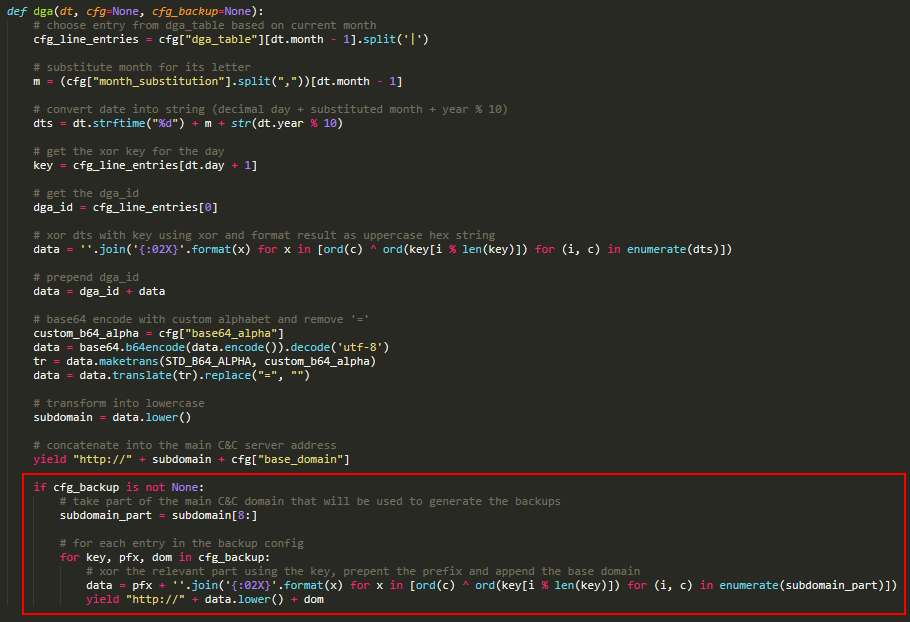

За прошедшие годы операторы Грандорейро внедрили несколько видов DGA, последний из которых появился в июле 2020 года. Хотя мы заметили несколько незначительных изменений, ядро алгоритма с тех пор не изменилось.

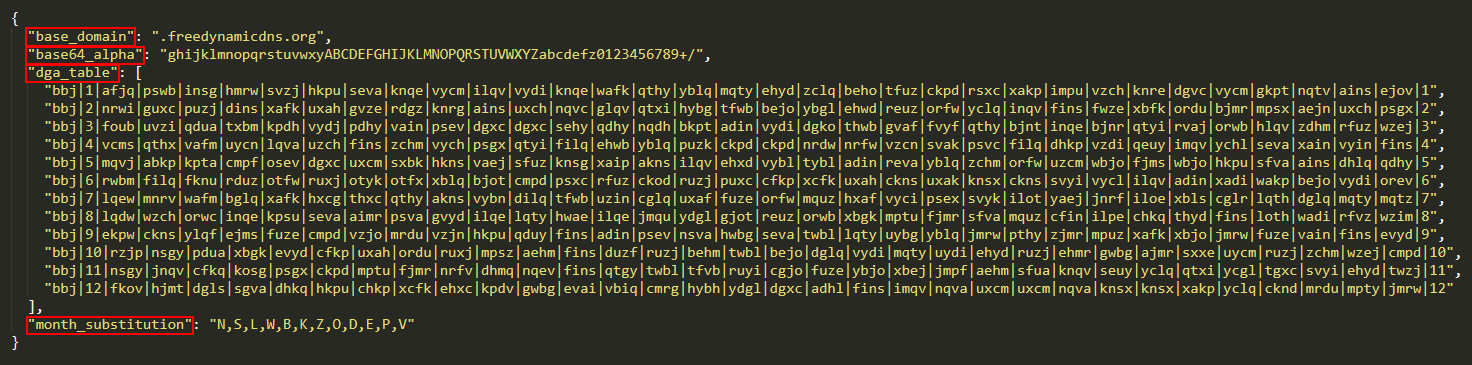

DGA использует определенную конфигурацию, которая жестко запрограммирована в двоичном формате и хранится в виде нескольких строк. На рис. 6 показана одна из таких конфигураций (с dga_id «bbj»), переформатированный в JSON для лучшей читаемости.

В подавляющем большинстве случаев базовый_домен поле freedynamicdns.org or zapto.org. Как уже упоминалось, Grandoreiro использует No-IP для регистрации домена. base64_alpha Поле соответствует пользовательскому алфавиту base64, который использует DGA. месяц_замена используется для замены символа номером месяца.

Ассоциация dga_table составляет основную часть конфигурации. Он состоит из 12 строк, каждая из которых содержит 35 полей, разделенных |. Первая запись каждой строки — это dga_id. Вторая и последняя запись представляет месяц, для которого предназначена строка. Остальные 32 поля представляют значения для разных дней месяца (по крайней мере одно поле остается неиспользуемым).

Логика DGA показана на рисунке 7. Алгоритм сначала выбирает правильную строку и правильную запись из нее, рассматривая ее как четырехбайтовый ключ. Затем он форматирует текущую дату в строку и шифрует ее с помощью ключа с помощью простого XOR. Затем он добавляет dga_id к результату, кодирует результат с использованием base64 с пользовательским алфавитом, а затем удаляет все символы = заполнения. Конечным результатом является субдомен, который вместе с базовый_домен, будет использоваться в качестве C&C-сервера на текущий день. Часть, выделенная красным, представляет собой отказоустойчивый механизм, и мы обсудим его далее.

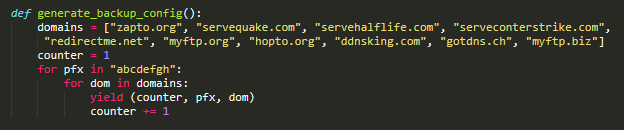

Грандорейро в некоторых сборках реализовал отказоустойчивый механизм на случай, если основной домен не может разрешиться. Этот механизм присутствует не во всех сборках, и его логика менялась несколько раз, но основная идея показана на рисунке 7. Он использует конфигурацию, которая является постоянной в проанализированных нами образцах и может быть сгенерирована с помощью простого кода, показанного на рисунке. 8. Каждая запись состоит из ключа, префикса и базового домена.

Алгоритм отказоустойчивости занимает часть основного поддомена C&C. Затем он перебирает все записи конфигурации, шифрует их с помощью XOR и добавляет префикс, аналогичный основной части алгоритма.

С сентября 2022 года мы начали наблюдать образцы, в которых используется слегка модифицированный ДГА. Алгоритм остается практически идентичным, но вместо кодирования поддомена в формате Base64 на последнем этапе к нему добавляется жестко запрограммированный префикс. Судя по нашему отслеживанию, этот метод стал доминирующим примерно с июля 2023 года.

Сетевой протокол

Грандорейро использует RTC Portal, набор компонентов Delphi, созданных на основе SDK RealThinClient который построен на основе HTTP(S). Портал РТЦ был прекращено в 2017 году и его исходный код опубликован на GitHub. По сути, портал RTC позволяет одному или нескольким элементам управления иметь удаленный доступ к одному или нескольким хостам. Хосты и элементы управления разделены компонентом-посредником, называемым шлюзом.

Операторы Grandoreiro используют консоль (действующую как элемент управления) для подключения к C&C-серверу (действующую как шлюз) и для связи со скомпрометированными компьютерами (действующую как хосты). Для подключения к шлюзу необходимы три параметра: секретный ключ, длина ключа и логин.

Секретный ключ используется для шифрования первоначального запроса, отправляемого на сервер. Следовательно, серверу также необходимо знать секретный ключ, чтобы расшифровать первоначальный запрос клиента.

Длина ключа определяет длину ключей для шифрования трафика, устанавливаемых во время рукопожатия. Трафик шифруется с использованием специального потокового шифра. Устанавливаются два разных ключа – один для входящего и один для исходящего трафика.

Логином может быть любая строка. Шлюз требует, чтобы каждый подключенный компонент имел уникальный логин.

Грандорейро использует две разные комбинации значений секретного ключа и длины ключа, всегда жестко запрограммированные в двоичном коде, и мы уже обсуждали строка_логина который используется в качестве логина.

В документации RTC указано, что он может одновременно обрабатывать только ограниченное количество соединений. Учитывая, что каждый подключенный хост должен отправлять хотя бы один запрос в секунду, иначе его соединение будет разорвано, мы считаем, что причина, по которой Grandoreiro использует несколько C&C-серверов, заключается в попытке не перегрузить ни один из них.

Заключение

В этом блоге мы заглянули за кулисы нашего долгосрочного отслеживания Грандорейро, которое помогло сделать эту операцию по подрыву возможной. Мы подробно описали, как работает DGA Grandoreiro, сколько различных конфигураций существует одновременно и как нам удалось обнаружить среди них много совпадений IP-адресов.

Мы также предоставили статистическую информацию, полученную с командных серверов. Эта информация дает отличный обзор виктимологии и преследований, а также позволяет нам увидеть фактический уровень воздействия.

Операция по подрыву, проведенная Федеральной полицией Бразилии, была нацелена на лиц, которые, как полагают, занимают высокие позиции в оперативной иерархии Грандорейро. ESET продолжит отслеживать другие латиноамериканские банковские трояны одновременно внимательно следя за любой деятельностью Грандорейро после этой операции по подрыву.

По любым вопросам о наших исследованиях, опубликованных на WeLiveSecurity, обращайтесь к нам по адресу угрозаintel@eset.com.

ESET Research предлагает частные аналитические отчеты об APT и потоки данных. По любым вопросам, связанным с этой услугой, посетите ESET Аналитика угроз стр.

МНК

Файлы

|

SHA-1 |

Имя файла |

обнаружение |

Описание |

|

FB32344292AB36080F2D040294F17D39F8B4F3A8 |

Notif.FEL.RHKVYIIPFVBCGQJPOQÃ.msi |

Win32/Spy.Grandoreiro.DB |

MSI-загрузчик |

|

08C7453BD36DE1B9E0D921D45AEF6D393659FDF5 |

RYCB79H7B-7DVH76Y3-67DVHC6T20-CH377DFHVO-6264704.msi |

Win32/Spy.Grandoreiro.DB |

MSI-загрузчик |

|

A99A72D323AB5911ADA7762FBC725665AE01FDF9 |

pcre.dll |

Win32/Spy.Grandoreiro.BM |

Грандорейро |

|

4CDF7883C8A0A83EB381E935CD95A288505AA8B8 |

iconv.dll |

Win32/Spy.Grandoreiro.BM |

Грандорейро (с двоичным дополнением) |

Cеть

|

IP |

Домен |

Хостинг-провайдер |

Впервые увидели |

Подробнее |

|

20.237.166[.]161 |

созданный DGA |

Лазурный |

2024-01-12 |

C&C-сервер. |

|

20.120.249[.]43 |

созданный DGA |

Лазурный |

2024-01-16 |

C&C-сервер. |

|

52.161.154[.]239 |

созданный DGA |

Лазурный |

2024-01-18 |

C&C-сервер. |

|

167.114.138[.]249 |

созданный DGA |

OVH |

2024-01-02 |

C&C-сервер. |

|

66.70.160[.]251 |

созданный DGA |

OVH |

2024-01-05 |

C&C-сервер. |

|

167.114.4[.]175 |

созданный DGA |

OVH |

2024-01-09 |

C&C-сервер. |

|

18.215.238[.]53 |

созданный DGA |

AWS |

2024-01-03 |

C&C-сервер. |

|

54.219.169[.]167 |

созданный DGA |

AWS |

2024-01-09 |

C&C-сервер. |

|

3.144.135[.]247 |

созданный DGA |

AWS |

2024-01-12 |

C&C-сервер. |

|

77.246.96[.]204 |

созданный DGA |

ВДСина |

2024-01-11 |

C&C-сервер. |

|

185.228.72[.]38 |

созданный DGA |

Мастер да Веб |

2024-01-02 |

C&C-сервер. |

|

62.84.100[.]225 |

Нет |

ВДСина |

2024-01-18 |

Сервер раздачи. |

|

20.151.89[.]252 |

Нет |

Лазурный |

2024-01-10 |

Сервер раздачи. |

Техники MITER ATT & CK

Эта таблица была построена с использованием версия 14 каркаса MITER ATT & CK.

|

тактика |

ID |

Имя |

Описание |

|

Развитие ресурсов |

Возможности развития: вредоносное ПО |

Разработчики Grandoreiro разрабатывают свои собственные загрузчики. |

|

|

Первоначальный доступ |

Фишинг |

Grandoreiro распространяется через фишинговые электронные письма. |

|

|

Типы |

Пользовательское выполнение: вредоносный файл |

Грандорейро заставляет жертв вручную выполнить фишинговое вложение. |

|

|

Настойчивость |

Выполнение автозапуска при загрузке или входе в систему: ключи запуска реестра / папка автозагрузки |

Grandoreiro использует стандартные местоположения автозапуска для обеспечения устойчивости. |

|

|

Порядок выполнения перехвата: перехват порядка поиска DLL |

Grandoreiro выполняется путем нарушения порядка поиска DLL. |

||

|

Уклонение от защиты |

Деобфускация/декодирование файлов или информации |

Grandoreiro часто распространяется в ZIP-архивах, защищенных паролем. |

|

|

Замаскированные файлы или информация: двоичное заполнение |

Раньше EXE-файлы Grandoreiro увеличивались. .rsrc разделы с большими изображениями BMP. |

||

|

Выполнение системного двоичного прокси: Msiexec |

Загрузчики Grandoreiro включены в установщики MSI. |

||

|

Изменить реестр |

Grandoreiro хранит часть своих данных конфигурации в реестре Windows. |

||

|

Открытие |

Обнаружение окна приложения |

Grandoreiro обнаруживает веб-сайты онлайн-банкинга по названиям окон. |

|

|

Обнаружение процесса |

Грандорейро обнаруживает инструменты безопасности на основе имен процессов. |

||

|

Обнаружение программного обеспечения: обнаружение программного обеспечения безопасности |

Grandoreiro обнаруживает наличие продуктов банковской защиты. |

||

|

Обнаружение системной информации |

Грандорейро собирает информацию о машине жертвы, например %ИМЯ КОМПЬЮТЕРА% и операционная система. |

||

|

Транспортировка |

Захват ввода: Захват ввода графического интерфейса |

Grandoreiro может отображать фальшивые всплывающие окна и захватывать введенный в них текст. |

|

|

Захват ввода: кейлоггинг |

Грандорейро способен фиксировать нажатия клавиш. |

||

|

Сбор электронной почты: Локальный сбор электронной почты |

Операторы Grandoreiro разработали инструмент для извлечения адресов электронной почты из Outlook. |

||

|

Управление и контроль |

Кодирование данных: нестандартное кодирование |

Грандорейро использует RTC, который шифрует данные с помощью специального потокового шифра. |

|

|

Динамическое разрешение: алгоритмы генерации доменов |

Grandoreiro полагается исключительно на DGA для получения адресов командных серверов. |

||

|

Зашифрованный канал: симметричная криптография |

В RTC шифрование и дешифрование выполняются с использованием одного и того же ключа. |

||

|

Нестандартный порт |

Грандорейро часто использует для распространения нестандартные порты. |

||

|

Протокол прикладного уровня |

RTC построен на основе HTTP(S). |

||

|

эксфильтрации |

Эксфильтрация через канал C2 |

Grandoreiro передает данные на свой командный сервер. |

|

|

Влияние |

Выключение/перезагрузка системы |

Грандорейро может принудительно перезагрузить систему. |

- SEO-контент и PR-распределение. Получите усиление сегодня.

- PlatoData.Network Вертикальный генеративный ИИ. Расширьте возможности себя. Доступ здесь.

- ПлатонАйСтрим. Интеллект Web3. Расширение знаний. Доступ здесь.

- ПлатонЭСГ. Углерод, чистые технологии, Энергия, Окружающая среда, Солнечная, Управление отходами. Доступ здесь.

- ПлатонЗдоровье. Биотехнологии и клинические исследования. Доступ здесь.

- Источник: https://www.welivesecurity.com/en/eset-research/eset-takes-part-global-operation-disrupt-grandoreiro-banking-trojan/

- :имеет

- :является

- :нет

- :куда

- ][п

- $UP

- 1

- 10

- 114

- 12

- 120

- 160

- 179

- 180

- 2017

- 2019

- 2020

- 2022

- 2023

- 237

- 32

- 35%

- 40

- 7

- 70

- 8

- 84

- 89

- 97

- a

- в состоянии

- О нас

- злоупотребление

- злоупотреблять

- Принимает

- доступ

- Учетная запись

- Учетные записи

- точный

- действующий

- активный

- деятельность

- фактического соединения

- на самом деле

- добавленный

- Дополнительно

- адрес

- адреса

- После

- Нацеленный

- Стремясь

- алгоритм

- Все

- позволять

- разрешено

- Позволяющий

- позволяет

- почти

- Алфавит

- уже

- причислены

- всегда

- американские

- среди

- an

- анализ

- проанализированы

- и

- Другой

- любой

- соответствующий

- примерно

- APT

- архив

- архивам

- МЫ

- Аргентина

- около

- AS

- назначенный

- помощь

- связанный

- предположение

- At

- нападки

- попытка

- Автоматизированный

- в среднем

- прочь

- AWS

- Лазурный

- Backend

- Пропускная способность

- Банка

- Банковское дело

- Использование темпера с изогнутым основанием

- основанный

- основной

- основа

- BE

- , так как:

- становиться

- было

- до

- начал

- за

- не являетесь

- верить

- распространенной

- принадлежит

- Кроме

- Лучшая

- между

- BhG

- пристрастный

- Крупнейшая

- изоферменты печени

- Ботнет

- Бразилия

- браузер

- строить

- строит

- построенный

- в комплекте

- но

- by

- рассчитанный

- призывают

- под названием

- пришел

- Кампании

- CAN

- возможности

- способный

- захватить

- Захват

- случаев

- случаев

- определенный

- конечно

- изменение

- менялась

- изменения

- изменения

- Канал

- персонаж

- характеристика

- символы

- выбор

- шифр

- утверждать

- Очистить

- клиент

- тесно

- ближе

- облако

- Кластер

- код

- Коды

- совпадение

- сотрудничало

- лыжных шлемов

- улавливается

- Column

- COM

- комбинации

- общаться

- общение

- Связь

- полностью

- компонент

- компоненты

- Ослабленный

- компромат

- вычисление

- компьютер

- вывод

- Конфигурация

- Свяжитесь

- подключенный

- Соединительный

- связи

- Коммутация

- принимая во внимание

- Состоящий из

- состоит

- Консоли

- постоянная

- постоянно

- обращайтесь

- содержать

- содержит

- продолжать

- продолжающийся

- способствовало

- контроль

- контрольная

- взаимодействующий

- Основные

- исправить

- соответствующий

- соответствует

- страны

- страна

- курс

- решающее значение

- Текущий

- занавес

- изготовленный на заказ

- DA

- ежедневно

- данным

- Время

- день

- Дней

- дДНС

- решенный

- Decrypt

- более глубокий

- определенный

- Delphi

- демонстрировать

- глубина

- описано

- заслуживать

- Проект

- предназначенный

- обнаружение

- определяет

- развивать

- развитый

- застройщиков

- Развитие

- различный

- трудный

- непосредственно

- Обнаруживает

- открытие

- обсуждать

- обсуждается

- Дисплей

- дисплеев

- игнорирование

- срывать

- Нарушение

- различие

- распределенный

- распределение

- погружение

- DNS

- документации

- приносит

- домен

- ДОМЕННЫЕ ИМЕНА

- доменов

- доминирующий

- сделанный

- Dont

- Падение

- упал

- два

- дубликаты

- в течение

- динамический

- e

- каждый

- Рано

- или

- еще

- Писем

- кодирование

- шифровать

- зашифрованный

- шифрование

- конец

- закончился

- принуждение

- запись

- по существу

- установить

- установленный

- налаживание

- и т.д

- Даже

- НИКОГДА

- Каждая

- пример

- отлично

- выполнять

- выполненный

- выполнение

- существовать

- ожидаемый

- объяснены

- объяснение

- извлечение

- не удается

- не настоящие

- семей

- Особенность

- Особенности

- февраль

- Федеральный

- федеральная полиция

- несколько

- меньше

- поле

- Поля

- фигура

- Файлы

- окончательный

- в заключение

- финансовый

- финансовое учреждение

- Найдите

- First

- недостаток

- поток

- Фокус

- следует

- после

- Что касается

- Форс-мажор

- формат

- формы

- найденный

- 4

- лиса

- Рамки

- Франция

- часто

- от

- функциональность

- функционирование

- далее

- разрыв

- шлюз

- генерируется

- поколение

- генератор

- получить

- Дайте

- данный

- проблеск

- Глобальный

- Греции

- группы

- Группы

- было

- обрабатывать

- Есть

- тяжелый

- помог

- следовательно

- иерархия

- High

- Выделенные

- история

- держать

- имеет

- кашель

- хостов

- ЧАСЫ

- Как

- How To

- Однако

- HTTP

- HTTPS

- ID

- идея

- идентичный

- идентифицированный

- идентификатор

- идентифицирует

- идентифицирующий

- if

- иллюстрирует

- изображение

- изображений

- Влияние

- реализация

- в XNUMX году

- in

- неправильный

- Увеличение

- лиц

- информация

- Инфраструктура

- начальный

- Посвященные

- вход

- Запросы

- внутри

- вместо

- учреждение

- Интеллекта

- предназначенных

- взаимодействовать

- в

- выпустили

- Введение

- ходе расследования,

- IP

- IP-адрес

- IP-адреса

- вопрос

- вопросы

- IT

- ЕГО

- январь

- JPY

- JSON

- июль

- июнь

- Сохранить

- Основные

- ключи

- Вид

- виды

- Знать

- известный

- знает

- большой

- Фамилия

- новее

- латинский

- Латинской Америки

- закон

- правоохранительной

- слой

- наименее

- уход

- привело

- Длина

- Меньше

- уровень

- такое как

- Вероятно

- Ограниченный

- линия

- Список

- Включенный в список

- локальным

- места

- логика

- логический

- Войти

- Длинное

- много времени

- долгосрочный

- посмотреть

- серия

- машина

- Продукция

- Главная

- в основном

- Большинство

- сделать

- Создание

- злонамеренный

- вредоносных программ

- Вредоносное ПО как услуга (MaaS)

- вручную

- многих

- Март

- с пометкой

- маркировка

- массивно

- спички

- Май..

- значения

- означает

- то время

- механизм

- упомянутый

- метод

- Мексика

- небольшая

- модифицировало

- деньги

- монитор

- Мониторинг

- Мониторы

- Месяц

- БОЛЕЕ

- самых

- мышь

- MSI

- много

- с разными

- должен

- MX

- имя

- имена

- потребности

- сеть

- Новые

- вновь

- следующий

- нет

- в своих размышлениях

- Уведомление..

- номер

- наблюдать

- наблюдается

- получать

- полученный

- Очевидный

- OCC

- раз

- вхождение

- октябрь

- of

- предлагают

- Предложения

- .

- старший

- самый старший

- on

- консолидировать

- ONE

- онлайн

- онлайн-банкинг

- только

- работать

- работает

- операционный

- операционная система

- операционные системы

- операция

- оператор

- Операторы

- or

- заказ

- OS

- Другое

- Другое

- наши

- Outlook

- внешнюю

- за

- обзор

- собственный

- P&E

- страница

- красить

- параметры

- часть

- мимо

- шаблон

- для

- процент

- выполнены

- период

- настойчивость

- Перу

- явление

- фишинг

- картина

- пьер

- Платон

- Платон Интеллектуальные данные

- ПлатонДанные

- пожалуйста

- пожалуйста, свяжитесь с

- Полиция

- сообщения

- Портал

- порты

- Португалия

- возможное

- присутствие

- представить

- примитивный

- частная

- вероятно

- процесс

- обрабатываемых

- производит

- Продукция

- Прогресс

- прогрессирующий

- Проект

- должным образом

- защиту

- протокол

- протоколы

- доказанный

- при условии

- поставщики

- приводит

- обеспечение

- полномочие

- опубликованный

- Питон

- Q3

- быстро

- вполне

- быстро

- Обменный курс

- скорее

- причина

- последний

- Red

- назвало

- понимается

- отметила

- зарегистрированный

- Регистрация

- реестра

- осталось

- остатки

- удаленные

- удаленно

- удаляет

- отчету

- Отчеты

- представлять

- запросить

- Запросы

- обязательный

- Требования

- требуется

- исследованиям

- исследователи

- Постановления

- решение

- решен

- решения

- ответственный

- результат

- Run

- Бег

- s

- Сказал

- САНКТ

- то же

- видел

- сообщили

- экран

- Поиск

- Во-вторых

- Secret

- Раздел

- разделах

- безопасность

- Программное обеспечение безопасности

- средства безопасности

- посмотреть

- кажется

- видел

- выбранный

- Отправить

- отправка

- послать

- сентябрь

- Серии

- сервер

- серверы

- служит

- обслуживание

- Услуги

- набор

- Наборы

- установка

- несколько

- общие

- разделение

- показывать

- показанный

- Шоу

- сторона

- существенно

- аналогичный

- просто

- одновременный

- одновременно

- с

- одинарной

- небольшой

- So

- Software

- только

- некоторые

- иногда

- Скоро

- Источник

- исходный код

- Испания

- конкретный

- Спотовая торговля

- Спреды

- стандарт

- и политические лидеры

- ввод в эксплуатацию

- Области

- статистический

- статистика

- Шаг

- По-прежнему

- хранить

- магазины

- поток

- строка

- сильно

- субдомен

- предмет

- Успешно

- такие

- суммировать

- Поддержка

- сюрприз

- Коммутатор

- система

- системы

- ТАБЛИЦЫ

- взять

- принимает

- целевое

- направлены

- направлена против

- Технический

- Технический анализ

- техника

- десятки

- текст

- чем

- который

- Ассоциация

- информация

- их

- Их

- тогда

- следовательно

- Эти

- они

- think

- этой

- те

- хоть?

- тысячи

- угроза

- три

- Через

- время

- раз

- отметка времени

- Название

- в

- вместе

- инструментом

- инструменты

- топ

- Всего

- к

- трек

- Отслеживание

- трафик

- лечения

- срабатывает

- троянец

- два

- подвергается

- созданного

- до

- неиспользованный

- на

- Провел на сайте

- us

- использование

- используемый

- использования

- через

- обычно

- использовать

- использует

- ценностное

- Наши ценности

- Вариант

- Огромная

- версия

- информация о версии

- очень

- с помощью

- Жертва

- жертвы

- Войти

- посетили

- законопроект

- Путь..

- we

- Web

- веб-браузер

- Вебсайт

- веб-сайты

- неделя

- ЧТО Ж

- были

- Что

- когда

- который

- в то время как

- КТО

- будете

- окно

- окна

- в

- Работа

- работает

- письмо

- год

- лет

- доходность

- зефирнет

- ZIP