Злоумышленники распространяли вариант Lumma Stealer через YouTube каналы, на которых размещается контент, связанный со взломом популярных приложений, избегая веб-фильтров за счет использования платформ с открытым исходным кодом, таких как GitHub и MediaFire, вместо проприетарных вредоносных серверов для распространения вредоносного ПО.

Исследователи из FortiGuard заявили, что кампания похоже на атаку в марте прошлого года обнаружил, что использует искусственный интеллект (ИИ) для распространения пошаговых руководств по установке таких программ, как Photoshop, Autodesk 3ds Max, AutoCAD и других, без лицензии.

«Эти видеоролики на YouTube обычно содержат контент, связанный со взломанными приложениями, предлагая пользователям аналогичные руководства по установке и содержащие вредоносные URL-адреса, которые часто сокращаются с помощью таких сервисов, как TinyURL и Cuttly», — написала Кара Лин, старший аналитик Fortinet. в блоге опубликовано 8 января изданием Fortinet.

Ссылки, представленные в видео, используют сервисы сокращения ссылок, такие как TinyURL и Cuttly, и приводят к прямой загрузке нового частного загрузчика .NET, ответственного за получение финальной версии вредоносного ПО, Lumma Stealer, написала она.

Лумма нацелен на конфиденциальную информацию, включая учетные данные пользователя, сведения о системе, данные браузера и расширения. Вредоносная программа появляется в рекламе в даркнете и на канале Telegram с 2022 года, имея в наличии более десятка серверов управления и контроля. несколько обновленийПо данным Fortinet.

Как работает атака Lumma Stealer

Атака начинается с того, что хакер взламывает учетную запись YouTube и загружает видеоролики, которые якобы содержат советы по взломанному программному обеспечению, сопровождаемые описаниями видеороликов со встроенными вредоносными URL-адресами. В описаниях пользователям также предлагается загрузить ZIP-файл, содержащий вредоносный контент.

Видео, просмотренные Fortinet, были загружены ранее в этом году; однако файлы на файлообменнике регулярно обновляются, а количество загрузок продолжает расти, что позволяет предположить, что кампания достигает жертв. «Это указывает на то, что ZIP-файл всегда новый и что этот метод эффективно распространяет вредоносное ПО», — написал Лин.

Файл .ZIP включает в себя файл .LNK, который вызывает PowerShell для загрузки исполняемого файла .NET через репозиторий GitHub «New», принадлежащий John1323456. Два других репозитория, «LNK» и «LNK-Ex», также включают в себя загрузчики .NET и распространяют Lumma в качестве конечной полезной нагрузки.

«Созданный установочный файл .ZIP служит эффективной приманкой для доставки полезной нагрузки, используя намерение пользователя установить приложение и побуждая его без колебаний щелкнуть установочный файл», — написал Лин.

Загрузчик .NET запутывается с помощью SmartAssembly, законного инструмента запутывания. Загрузчик получает значение системной среды и, как только количество данных будет правильным, загружает сценарий PowerShell. В противном случае процесс завершает программу.

Обход вредоносных программ на YouTube и меры предосторожности

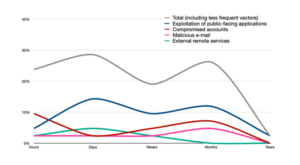

Вредоносное ПО создано таким образом, чтобы избежать обнаружения: объект ProcessStartInfo запускает процесс PowerShell, который в конечном итоге вызывает файл DLL для следующего этапа атаки, который сканирует свою среду, используя различные методы, чтобы избежать обнаружения. Этот процесс включает проверку наличия отладчиков; устройства безопасности или песочницы; виртуальные машины; и другие службы или файлы, которые могут заблокировать вредоносный процесс.

«После завершения всех проверок среды программа расшифровывает данные ресурса и вызывает метод SuspendThread; функция», — написал Лин. «Эта функция используется для перевода потока в «приостановленное» состояние, что является важным шагом в процессе внедрения полезной нагрузки».

После запуска полезная нагрузка, Лумма, связывается с сервером управления и контроля (C2) и устанавливает соединение для отправки сжатых украденных данных обратно злоумышленникам. Вариант, использованный в кампании, помечен как версия 4.0, но в нем была обновлена фильтрация с использованием HTTPS для лучшего уклонения от обнаружения, отметил Лин.

Однако заражение можно отследить. Компания Fortinet включила в сообщение список индикаторов компрометации (IoC) и посоветовала пользователям проявлять осторожность в отношении «непонятных источников приложений». Если люди хотят загружать приложения с YouTube или любой другой платформы, им следует убедиться, что они получены из надежных и безопасных источников, отмечает Fortinet.

Организации также должны предоставлять базовые обучение кибербезопасности Согласно сообщению, своим сотрудникам необходимо повысить ситуационную осведомленность о текущем ландшафте угроз, а также изучить основные концепции и технологии кибербезопасности. Это поможет избежать сценариев, в которых сотрудники загружают вредоносные файлы в корпоративную среду.

- SEO-контент и PR-распределение. Получите усиление сегодня.

- PlatoData.Network Вертикальный генеративный ИИ. Расширьте возможности себя. Доступ здесь.

- ПлатонАйСтрим. Интеллект Web3. Расширение знаний. Доступ здесь.

- ПлатонЭСГ. Углерод, чистые технологии, Энергия, Окружающая среда, Солнечная, Управление отходами. Доступ здесь.

- ПлатонЗдоровье. Биотехнологии и клинические исследования. Доступ здесь.

- Источник: https://www.darkreading.com/cyberattacks-data-breaches/weaponized-youtube-channels-spread-lumma-stealer

- :имеет

- :является

- $UP

- 2022

- 8

- a

- О нас

- в сопровождении

- По

- Учетная запись

- приобретение

- объявления

- рекомендуется

- После

- AI

- цель

- Все

- причислены

- всегда

- an

- аналитик

- и

- любой

- техника

- Применение

- Приложения

- искусственный

- искусственный интеллект

- Искусственный интеллект (AI)

- AS

- At

- атаковать

- Autodesk

- избежать

- осведомленность

- назад

- приманка

- основной

- BE

- было

- Лучшая

- берегись

- Заблокировать

- Блог

- браузер

- построенный

- но

- by

- Объявления

- Кампания

- CAN

- осторожность

- Канал

- каналы

- контроль

- Проверки

- нажмите на

- как

- комплектующие

- скомпрометированы

- понятия

- связи

- содержание

- продолжается

- Корпоративное

- исправить

- треснувший

- растрескивание

- проработаны

- Полномочия

- решающее значение

- Текущий

- Информационная безопасность

- темно

- Dark Web

- данным

- доставить

- подробнее

- обнаружение

- направлять

- открытый

- распространять

- скачать

- загрузок

- дюжина

- Ранее

- Эффективный

- фактически

- вставлять

- занятых

- сотрудников

- обеспечивать

- Окружающая среда

- средах

- Эфир (ETH)

- Evade

- выполнение

- Упражнение

- эксфильтрации

- выходы

- расширения

- Особенность

- СПЕЦЦЕНА

- Файл

- Файлы

- фильтры

- окончательный

- Что касается

- Fortinet

- от

- функция

- GitHub

- Расти

- Гиды

- хакер

- Есть

- помощь

- Как

- How To

- Однако

- HTTPS

- if

- in

- включают

- включены

- включает в себя

- В том числе

- включения

- указывает

- индикаторы

- инфекция

- информация

- устанавливать

- установка

- вместо

- Интеллекта

- Намерение

- в

- приглашать

- Запускает

- IT

- ЕГО

- Января

- JPG

- пейзаж

- Фамилия

- запустили

- запускает

- вести

- УЧИТЬСЯ

- законный

- Кредитное плечо

- Лицензия

- такое как

- лин

- Список

- загрузчик

- грузы

- Продукция

- злонамеренный

- вредоносных программ

- Март

- с пометкой

- Макс

- метод

- может быть

- БОЛЕЕ

- сеть

- Новые

- следующий

- отметил,

- номер

- объект

- наблюдается

- of

- .

- on

- консолидировать

- открытый

- с открытым исходным кодом

- or

- происхождения

- Другое

- Другое

- в противном случае

- принадлежащих

- Люди

- фотошоп

- Платформа

- Платформы

- Платон

- Платон Интеллектуальные данные

- ПлатонДанные

- Популярное

- После

- PowerShell

- частная

- доходы

- процесс

- FitPartner™

- Программы

- продвижении

- ( изучите наши патенты),

- обеспечивать

- опубликованный

- достигнув результата

- Получать

- по

- регулярный

- Связанный

- хранилище

- уважаемый

- ресурс

- ответственный

- s

- Сказал

- песочницы

- сканирует

- Сценарии

- скрипт

- безопасный

- безопасность

- Отправить

- старший

- чувствительный

- сервер

- серверы

- служит

- Услуги

- Наборы

- Поделиться

- общие

- она

- укороченный

- должен

- аналогичный

- с

- сайте

- Software

- Источник

- Источники

- распространение

- Распространение

- Спреды

- Этап

- начинается

- Область

- Шаг

- украли

- подвесной

- система

- направлена против

- снижения вреда

- Технологии

- Telegram

- чем

- который

- Ассоциация

- их

- Их

- Эти

- они

- этой

- В этом году

- угроза

- Советы

- в

- инструментом

- переход

- учебные пособия

- два

- типично

- В конечном счете

- не понятно

- обновление

- Updates

- загружено

- Загрузка

- использование

- используемый

- Информация о пользователе

- пользователей

- через

- ценностное

- Вариант

- различный

- версия

- с помощью

- жертвы

- Видео

- Виртуальный

- Web

- ЧТО Ж

- были

- который

- Дикий

- будете

- без

- писал

- год

- YouTube

- зефирнет

- ZIP