Am menționat povestea LastPass la încheiere acum câteva săptămâni, dar detaliile erau încă puțin puține. Speranța era ca LastPass să elibereze informații mai transparente despre ceea ce s-a întâmplat și câte conturi au fost accesate. Din pacate arata ca comunicatul de presă din 22 decembrie este tot ce vom primi. Pentru utilizatorii LastPass, este timpul să ia câteva decizii.

Pentru a recapitula, un atacator a folosit informații din încălcarea din august 2022 pentru a viza un angajat LastPass cu un truc de inginerie socială. Acest lucru a reușit, iar atacatorul a reușit să acceseze copiile de rezervă LastPass, în special o bază de date de conturi de clienți și seifurile clienților. Nu a existat niciun cuvânt oficial despre câte date ale utilizatorilor au fost incluse, dar indicația este că a fost întregul set de date. Și pentru a înrăutăți lucrurile, seiful criptat este doar parțial criptat. Adresele URL salvate au fost expuse atacatorului ca text simplu, deși numele de utilizator și parolele sunt încă criptate folosind parola dvs. principală.

Deci, ce ar trebui să facă un utilizator LastPass acum? Depinde. Putem presupune că oricine are datele seifului LastPass aruncă în prezent toate listele de parole disponibile. Dacă ați folosit o parolă slabă – derivată din cuvinte în orice limbă sau compromisă anterior – atunci este timpul să vă schimbați toate parolele care se aflau în seif. Sunt arse.

Indiferent dacă rămâi cu LastPass sau mergi la o altă soluție, este doar o chestiune de timp până când seiful tău este spart. Înrăutățind lucrurile, unele conturi vechi Lastpass folosesc doar 5,000 de runde de hashing PBKDF2 (funcția de derivare a cheilor pe bază de parolă). Conturile noi sunt setate să utilizeze peste 100,000 de iterații, dar unele conturi mai vechi ar putea folosi în continuare vechea setare. Rezultatul este că un atac împotriva seifului criptat rulează mult mai rapid. Numărul de iterații este aproape sigur în datele furate, așa că probabil că aceste conturi vor fi testate mai întâi. Dacă sunteți un utilizator de lungă durată, schimbați toate parolele stocate în seif.

Există câteva vești bune. Seifurile folosesc o sare pentru a merge cu parolele - date suplimentare care sunt pliate în funcția PBKDF2. Înseamnă că procedura de spargere a parolei trebuie efectuată individual pentru fiecare utilizator. Dacă ești doar un alt utilizator neinteresant, s-ar putea să nu fii vreodată vizat pentru cracking. Dar dacă ați putea fi interesant sau aveți adrese URL care par interesante, probabil că există o șansă mai mare de a fi vizat. Și, din păcate, acestea erau text simplu.

Deci, cum se strâng matematica? Noroc pentru noi, [Wladimir Palant] a rulat numerele pentru noi. O parolă de complexitate minimă, folosind regulile din 2018 pentru o parolă LastPass, are ca rezultat 4.8×10^18 combinații posibile de parole. Un RTX 4090 poate susține 1.7 milioane de ipoteze pe secundă pe un cont folosind doar 5,000 de iterații ale PBKDF2 sau 88,000 de ghiciri pe secundă pe un cont securizat corespunzător. Adică 44,800 de ani și 860,000 de ani pentru a deschide un seif, presupunând că un RTX4090 lucrează la el. Niște matematici foarte aspre dimensiunea unui centru de date al unei agenții de trei litere ar sugera că dedicarea integrală a unuia dintre aceste centre de date sarcinii ar sparge seiful mai puțin sigur în mai puțin de 4 luni. Cu un cont care utilizează setările complete de securitate, acest lucru crește la aproape șase ani. Rețineți că această abordare este cel mai bun scenariu pentru un atacator și reprezintă alocarea unui centru de date de 1.5 miliarde USD sarcinii pentru o perioadă îndelungată. Dar, de asemenea, presupune că ți-ai ales parola la întâmplare.

Dar iată problema: dacă riscul este suficient pentru a te împinge la acțiune, nu este suficient să-ți schimbi parola LastPass. Indiferent dacă rămâneți cu LastPass sau treceți la o altă soluție, va trebui să schimbați mai întâi parola principală, apoi să treceți prin procesul epuizant de schimbare a fiecărei parole din seiful dvs. LastPass. Toată această mizerie a fost cu siguranță un eșec din partea LastPass, iar raportarea lor după incident lasă cu siguranță o oarecare transparență de dorit. Adresele URL necriptate asociate fiecărei parole salvate sunt regretabile. Dar principiul central, că nici măcar LastPass nu vă poate accesa parolele salvate, pare să fi rezistat.

Hacker Bitcoin Hacker

Luke Dashjr este un dezvoltator Bitcoin Core, semnatarul principal al software-ului Bitcoin Knots și a suferit o breșă majoră de securitate. Acesta poate fi un incident ulterior de la un atac fizic din noiembrie, unde cineva a reușit să-și repornească serverul aflat în comun de pe o unitate flash și să instaleze o ușă din spate. Acela a fost prins, iar malware-ul a fost aparent eliminat. Luke a pierdut un total de aproximativ 200 de bitcoin, atât din portofelele sale active (fierbinte) cât și din offline (rece). El tratează asta ca pe un compromis total și a avertizat că și cheia lui PGP ar trebui să fie suspectă. Asta înseamnă că lansările recente ale Bitcoin Knots ar trebui să fie și ele suspecte.

Au existat mai multe teorii lansate, totul de la un „accident cu barca” pentru a evita obligația fiscală, până la o problemă cunoscută cu generarea de numere aleatorii în sistemul Talos pe care îl folosește (CVE-2019-15847). Nimic din toate acestea nu pare la fel de probabil ca ideea că acesta a fost un rootkit ratat pe serverul compromis și mișcarea laterală înapoi în rețeaua de acasă a lui [Luke]. Oricum ar fi, este o mizerie groaznică și sperăm că așteptăm cu nerăbdare o rezoluție pozitivă.

Compromis nocturn PyTorch

Pachetul PyTorch-noapte era lovit cu un atac de confuzie de dependență, activ in perioada 25 decembrie – 30 decembrie. Problema aici este că PyTorch găzduiește un torchtriton pachetul ca parte a depozitului său de noapte, iar numele pachetului nu a fost revendicat pe PyPi. Deci, tot ce trebuia să facă cineva a fost să vină și să încarce un pachet sub acest nume și, până acum, orice instalare pip nouă a PyTorch-nightly a luat versiunea PyPi. Pachetul rău intenționat aspiră datele de sistem, cum ar fi serverele de nume actuale, numele de gazdă, numele de utilizator, directorul de lucru și variabilele de mediu și le trimite la h4ck[dot]cfd (Link pentru arhivare). Acest bit nu este atât de rău, deși variabilele de mediu vor include cu siguranță jetoane de autentificare. Kicker-ul este istoria acelui bash, /etc/hosts, /etc/passwd, ~/.gitconfig, ~/.ssh, iar primele 1000 de fișiere din directorul principal sunt toate împachetate și încărcate, de asemenea. Pe un sistem modern, cel passwd Fișierul nu conține de fapt niciun hash de parolă, dar .ssh folderul poate conține foarte bine chei SSH private. Da.

Acum, a fost găsit dezvoltatorul din spatele acestui pachet fals, și susține că aceasta a fost menită să fie o cercetare de securitate și promite că toate datele vor fi șterse. S-a afirmat că datele furate au fost pentru a identifica în mod pozitiv victima, probabil în scopul colectării recompenselor pentru erori. Acest lucru are un anumit element de credibilitate, dar chiar nu contează, deoarece orice secrete scurse în acest incident trebuie să fie revocate indiferent. Concluzia este că niciun cod rău intenționat nu este rulat prin simpla instalare a pachetului, dar un script Python ar trebui să facă o operațiune explicită. import triton pentru a declanșa sarcina utilă. Proiectul PyTorch a redenumit pachetul în pytorch-triton, și a rezervat acel nume de proiect pe PyPi pentru a evita un incident repetat.

Maparea instalărilor Citrix vulnerabile

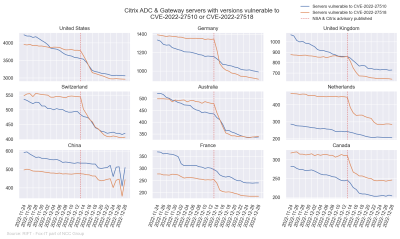

Au fost remediate recent câteva vulnerabilități critice în Citrix ADC și Citrix Gateway, dintre care una a determinat o notificare din partea NSA că o APT (Advanced Persistent Threat) compromite în mod activ sistemele cu eroarea. Numerele versiunilor fixe sunt cunoscute și asta i-a făcut pe cercetătorii de la Fox It, parte a NCC Group, să se întrebe. Există vreo modalitate de a determina versiunea de lansare a unui dispozitiv Citrix din răspunsul HTTP de pre-autentificare? Spoiler: Există. The /vpn/index.html punctul final conține un hash care pare să varieze între versiunile de lansare. Singurul truc rămas a fost să găsești o modalitate rapidă de a mapa hash-ul înapoi la versiune.

Accesați Google Cloud Marketplace, care are o opțiune cu un singur clic pentru a porni o nouă mașină virtuală Citrix. O sesiune SSH a confirmat ulterior versiunea și hash-ul corespunzător. Asta e unul în jos. De asemenea, o parte a serviciului Google este un fișier zip care conține informații despre versiunile mai vechi, inclusiv nume de imagini care pot fi folosite pentru a descărca versiunile anterioare ca qcow2 imagine de disc virtual - suficient de ușor pentru a prelua hash-ul și numărul versiunii de acolo. Între aceste imagini și pagina de descărcare Citrix, au fost identificate destul de multe dintre hashurile cunoscute, dar în mod ciudat, există unele hashe-uri observate în sălbăticie care nu păreau să se alinieze cu o versiune cunoscută. Găsind un anumit fișier numai pentru citire, care este accesibil și de la distanță, este posibil să obțineți un marcaj de timp exact când a fost creat un anumit firmware. Acest lucru completează golurile privind numerele de versiuni cunoscute și le permite să descopere exact ce versiuni apar în sălbăticie.

Deoarece hash-ul a făcut parte din datele colectate de serviciile de scanare precum Shodan, este posibil să se analizeze istoricul versiunilor instalate, precum și starea actuală. Există o schimbare foarte vizibilă în versiunile implementate, corespunzătoare avertismentului NSA. Chiar și așa, există multe servere Citrix implementate care încă par să ruleze firmware vulnerabil, deși detaliile implementării pot însemna că nu sunt în pericol iminent. Este o privire foarte interesantă asupra modului în care ajungem cu statistici ca acestea.

Biți și octeți

Serverul VPN al Synology are o vulnerabilitate critică, CVE-2022-43931, care are un scor CVSS de 10 și permite unui atacator neautentificat să execute comenzi arbitrare. Sunt disponibile versiuni corectate. Defectul în sine este o scriere în afara limitelor în serviciul Desktop la distanță, așa că există o oarecare speranță că acest serviciu vulnerabil nu este expus pe scară largă la internetul deschis.

Iată exploit de care nu știai că ai nevoie, ieșind din interpretul Lua pentru a obține shellcode execuţie. Trucul aici este să codificați shellcode ca numere, apoi să păcăliți timpul de execuție în acces nealiniat, ceea ce trece execuția programului în date. Un alt truc distractiv este că interpretul Lua țintă vă va permite să rulați codul de octeți Lua și să aveți încredere în el la fel ca codul Lua obișnuit. Deci, care este scopul tuturor acestor lucruri? Uneori, distracția este în călătorie.

Ce primești atunci când cercetătorii de securitate plictisiți decid să explodeze aplicația mobilă pentru scutere electrice? O mulțime de scutere care claxonează și clipesc misterios. Și când aceiași cercetători ridică miza și încearcă să facă mașinile să claxoneze? O listă cu adevărat impresionantă de vulnerabilități la distanță în vehicule de toate mărcile. De la urmărirea GPS în direct, până la aprinderea luminilor, deblocarea ușilor și chiar pornirea de la distanță a vehiculelor, [Sam Curry] și trupa sa de hackeri veseli au făcut acest lucru să se întâmple. Spre meritul numeroșilor furnizori care au fost afectați, aproape fiecare vulnerabilitate se termină cu „au remediat-o imediat”.

- Distribuție de conținut bazat pe SEO și PR. Amplifică-te astăzi.

- Platoblockchain. Web3 Metaverse Intelligence. Cunoștințe amplificate. Accesați Aici.

- Sursa: https://hackaday.com/2023/01/06/this-week-in-security-lastpass-takeaway-bitcoin-loss-and-pytorch/

- 000

- 1

- 10

- 100

- 2018

- 2022

- 4090

- 7

- a

- Despre Noi

- acces

- accesate

- accesibil

- Cont

- Conturi

- precis

- Acțiune

- activ

- activ

- de fapt

- Suplimentar

- avansat

- amenințare persistentă avansată

- împotriva

- TOATE

- permite

- și

- O alta

- aplicaţia

- apărea

- abordare

- APT

- asociate

- ataca

- August

- AUTH

- disponibil

- înapoi

- ușă din dos

- backup-uri

- Rău

- GRUP

- pocni

- în spatele

- fiind

- între

- Miliard

- Pic

- Bitcoin

- bitcoin core

- Noduri Bitcoin

- BleepingComputer

- Plictisit

- Recompensă

- marci

- încălcarea

- Pauză

- Bug

- bonuri de bug

- construit

- masini

- prins

- central

- cu siguranță

- șansă

- Schimbare

- schimbarea

- Diagramă

- revendicat

- creanțe

- închidere

- Cloud

- cod

- Colectare

- combinaţii

- cum

- complexitate

- compromis

- compromis

- compromisor

- CONFIRMAT

- confuzie

- conține

- Nucleu

- dezvoltator de bază

- Corespunzător

- ar putea

- Cuplu

- crăpa

- credit

- critic

- Curent

- Starea curenta

- În prezent

- client

- PERICOL

- de date

- Baza de date

- Datacenter

- decembrie

- Deciziile

- Dependenţă

- depinde de

- dislocate

- desfășurarea

- Derivat

- desktop

- detalii

- Determina

- Dezvoltator

- dispozitiv

- Nu

- Uși

- DOT

- jos

- Descarca

- conduce

- fiecare

- oricare

- electric

- Angajat

- criptate

- Punct final

- se încheie

- Inginerie

- suficient de

- Întreg

- întregime

- Mediu inconjurator

- Chiar

- EVER

- tot

- exact

- a executa

- execuție

- Exploata

- expus

- mai repede

- puțini

- Fișier

- Fişiere

- Găsi

- descoperire

- First

- fixată

- bliț

- intermitent

- defect

- Înainte

- din

- Complet

- distracţie

- funcţie

- poartă

- generaţie

- obține

- GitHub

- dat

- Go

- merge

- bine

- gps

- apuca

- grup

- hacker

- hackeri

- întâmpla

- sa întâmplat

- hașiș

- hashing

- Held

- aici

- superior

- istorie

- Acasă

- speranţă

- In speranta

- FIERBINTE

- Cum

- HTML

- HTTPS

- idee

- identificat

- imagine

- imagini

- impresionant

- in

- incident

- include

- inclus

- Inclusiv

- indicaţie

- Individual

- informații

- instala

- Instalarea

- interesant

- Internet

- problema

- IT

- iterații

- în sine

- călătorie

- salturi

- A pastra

- Cheie

- chei

- Cunoaște

- cunoscut

- limbă

- LastPass

- răspundere

- Probabil

- Linie

- Listă

- trăi

- Uite

- cautati

- Se pare

- de pe

- maşină

- făcut

- major

- face

- Efectuarea

- malware

- gestionate

- multe

- Hartă

- piaţă

- maestru

- matematica

- materie

- materie

- max-width

- mijloace

- menționat

- vesel

- ar putea

- milion

- minte

- minim

- Mobil

- Aplicatie mobila

- Modern

- luni

- mai mult

- muta

- mişcare

- nume

- nume

- aproape

- Nevoie

- necesar

- reţea

- Nou

- ştiri

- comunicat de presă

- noiembrie

- număr

- numere

- oficial

- Offline

- Vechi

- ONE

- deschide

- Opțiune

- comandă

- pachet

- parte

- Parolă

- Parolele

- PBKDF2

- perioadă

- fizic

- Simplu

- Plato

- Informații despre date Platon

- PlatoData

- Împungere

- pozitiv

- posibil

- destul de

- precedent

- în prealabil

- primar

- privat

- Problemă

- proces

- Program

- proiect

- Promisiuni

- cum se cuvine

- scop

- Împinge

- Piton

- pirtorh

- Rapid

- aleator

- recapitula

- recent

- recent

- Fără deosebire

- regulat

- eliberaţi

- Lansări

- la distanta

- îndepărtat

- repeta

- Raportarea

- reprezintă

- cercetare

- cercetători

- rezervat

- Rezoluţie

- răspuns

- rezultat

- REZULTATE

- Urca

- Risc

- runde

- RTX

- norme

- Alerga

- funcţionare

- sare

- Sam

- acelaşi

- scanare

- Rar

- Al doilea

- sigur

- securizat

- securitate

- cercetători de securitate

- pare

- serviciu

- Servicii

- sesiune

- set

- instalare

- setări

- câteva

- să

- Silver

- pur şi simplu

- SIX

- Mărimea

- So

- Social

- Inginerie sociala

- Software

- soluţie

- unele

- Cineva

- specific

- specific

- Rotire

- stivui

- Pornire

- Stat

- statistică

- şedere

- Lipi

- Încă

- furate

- stocate

- Poveste

- sistem

- sisteme

- Talos

- Ţintă

- vizate

- Sarcină

- impozit

- Vault

- lor

- Acolo.

- în această săptămână

- amenințare

- Prin

- Aruncare

- timp

- timestamp-ul

- la

- indicativele

- de asemenea

- Total

- Urmărire

- Transparență

- transparent

- tratare

- declanşa

- Trusturi

- Cotitură

- în

- nefericit

- deblocare

- încărcat

- us

- utilizare

- Utilizator

- utilizatorii

- vacuums

- Boltă

- bolti

- Vehicule

- furnizori

- versiune

- Victimă

- Virtual

- mașină virtuală

- VPN

- Vulnerabilitățile

- vulnerabilitate

- vulnerabil

- Portofele

- de avertizare

- WebP

- săptămână

- săptămâni

- Ce

- dacă

- care

- oricine

- pe larg

- Sălbatic

- voi

- Cuvânt

- cuvinte

- de lucru

- ar

- scrie

- ani

- Ta

- zephyrnet

- Zip