UN VORTEX DE PERSPECTIVĂ A PITONULUI

Nu există player audio mai jos? Asculta direct pe Soundcloud.

Cu Doug Aamoth și Paul Ducklin. Muzică intro și outro de Edith Mudge.

Ne puteți asculta pe SoundCloud, Podcast-uri Apple, Podcast-uri Google, Spotify, stitcher și oriunde se găsesc podcasturi bune. Sau pur și simplu aruncați URL-ul fluxului nostru RSS în podcatcher-ul tău preferat.

CITIȚI TRANSCRIPTUL

DOUG. Crimă cibernetică după infracțiune cibernetică, unele actualizări Apple și un atac asupra unui depozit de cod sursă.

Toate acestea și multe altele pe podcastul Naked Security.

[MODEM MUZICAL]

Bine ați venit la podcast, toată lumea.

Eu sunt Doug Aamoth; el este Paul Ducklin.

Paul, ce faci?

RAȚĂ. Foarte bine multumesc. Douglas!

A fost suficient de vesel?

DOUG. A fost destul de bine.

De exemplu, un 7/10 pe scara fericirii, care este o bază destul de bună.

RAȚĂ. Oh, am vrut să se simtă mai mult decât atât.

Ce am spus, plus 2.5/10.

DOUG. [UMIREA EXAGERATĂ] Oh, Paul, sună grozav!

RAȚĂ. [RÂDE] Mulțumesc, Doug.

DOUG. Ei bine, asta te poate împinge până la 10/10, atunci... Săptămâna aceasta în istoria tehnologiei.

La 22 mai 1973, la Centrul de Cercetare Xerox Palo Alto [PARC], cercetătorul Robert Metcalfe a scris o notă propunând o nouă modalitate de a conecta computerele între ele.

Inspirată de precursorul său, AlohaNet, pe care Metcalfe l-a studiat ca parte a tezei sale de doctorat, noua tehnologie s-ar numi Ethernet, un semn de cap la substanța „eter luminifer”, despre care se credea că este un mediu pentru propagarea undelor luminoase.

RAȚĂ. A fost cu siguranță mult mai rapid decât dischetele de 160 KB, cu o singură față, cu o singură densitate! [RÂSETE]

DOUG. Ar putea fi mai rau!

Oricum, vorbind despre „mai rău” și „rău”, avem prima noastră actualizare despre crime a zilei.

SUA oferă un 10 milioane USD pentru un suspect rus de ransomware.

SUA oferă o recompensă de 10 milioane de dolari pentru suspectul rus de ransomware scos sub acuzare

Sunt mulți bani, Paul!

Tipul ăsta trebuie să fi făcut ceva destul de rău.

Declarația DOJ:

[Această persoană și colegii săi conspiratori] ar fi folosit aceste tipuri de ransomware pentru a ataca mii de victime în Statele Unite și în întreaga lume. Aceste victime includ forțele de ordine și alte agenții guvernamentale, spitale și școli.

Solicitările totale de răscumpărare presupuse de către membrii acestor trei campanii globale de ransomware către victimele lor se ridică la 400 de milioane de dolari, în timp ce plățile totale de răscumpărare ale victimelor se ridică la 200 de milioane de dolari.

Atacuri mari... o mulțime de bani schimbând mâinile aici, Paul.

RAȚĂ. Când încerci să dai de urmă pe cineva care face lucruri urâte în străinătate și te gândești: „Cum naiba vom face asta? Nu vor apărea niciodată în instanță aici”…

Poate că oferim doar un câștig neplăcut oamenilor din țara acelei persoane și cineva îl va preda?

Și dacă oferă 10 milioane de dolari (ei bine, acesta este maximul pe care îl poți obține), trebuie să fie destul de dornici.

Și înțelegerea mea, în acest caz, este motivul pentru care sunt dornici pentru că acest suspect este acuzat că este, dacă nu inima și sufletul, cel puțin unul dintre cele două dintre acele lucruri pentru trei tulpini diferite de ransomware: LockBit, Hive și Babuk.

Codul sursă a fost scurs de Babuk (dacă nu greșesc, de către un afiliat nemulțumit) și acum și-a găsit drumul pe GitHub, de unde oricine dorește poate prelua partea de criptare.

Și, deși este greu să simțim deloc simpatie pentru oamenii care sunt în vizorul DOJ și al FBI pentru atacurile ransomware...

…dacă au rămas picături latente de simpatie, acestea se evaporă destul de repede când începi să citești despre spitale și școli printre numeroasele lor victime.

DOUG. Da.

RAȚĂ. Așa că trebuie să presupui că este puțin probabil ca ei să-l vadă vreodată la un tribunal american...

…dar cred că s-au gândit că este prea important să nu încerce.

DOUG. Exact.

După cum ne place să spunem, vom fi cu ochii pe asta.

Și în timp ce așteptăm, vă rugăm să mergeți și să aruncați o privire asupra noastră Raport privind starea ransomware-ului 2023.

Are o mulțime de fapte și cifre pe care le puteți folosi pentru a vă proteja organizația împotriva atacurilor.

Acesta este disponibil la: sophos.com/ransomware2023.

RAȚĂ. Un mic indiciu pe care îl puteți învăța din raport: „Surpriză, surpriză; vă costă aproximativ jumătate mai mult să vă recuperați din copii de siguranță decât din plata răscumpărării.”

Pentru că, chiar și după ce ai plătit răscumpărarea, mai ai atât de mult de lucru pe cât ar trebui să-ți restaurezi backupul.

Și înseamnă, de asemenea, că nu plătești escrocii.

DOUG. Exact!

Bine, avem o altă actualizare privind crimele.

De data aceasta, sunt prietenii noștri de la iSpoof, care, trebuie să recunosc, au o echipă de marketing destul de bună.

În afară de toata lumea este arestata si tot felul de chestii...

Principalul escrocher al telefonului primește 13 ani pentru rularea serviciului „iSpoof”.

RAȚĂ. Da, acesta este un raport al Poliției Metropolitane din Londra despre un caz care se desfășoară din noiembrie 2022, când noi a scris prima dată despre asta pe nakedsecurity.sophos.com.

Un tip pe nume Tejay Fletcher și cred că alți 169 de oameni care credeau că sunt anonimi, dar s-a dovedit că nu sunt, au fost arestați.

Și acest tip de la Fletcher, care a fost capul acestui lucru, tocmai a fost condamnat la 13 ani și 4 luni de închisoare, Doug.

Aceasta este o propoziție destul de mare după standardele oricărei țări!

Și motivul este că acest serviciu a fost doar pentru a ajuta alți infractorii cibernetici, în schimbul bitcoinage, să înșele victimele în mod foarte credibil.

Nu aveai nevoie de nicio abilitate tehnică.

Puteți doar să vă înscrieți la serviciu și apoi să începeți să efectuați apeluri telefonice unde puteți alege ce număr va apărea la celălalt capăt.

Așa că, dacă ai bănuit că cineva a bancar cu XYZ Banking Corporation, ai putea să-i aprindă telefonul spunând „Apel primit de la XYZ Banking Corporation” și apoi să lansezi în schpiel.

Se pare, din rapoartele Agenției Naționale de Combatere a Criminalității de atunci, că „clienții” lor au făcut milioane de apeluri prin acest serviciu. și au avut ceva ca o rată de succes de 10%, unde succesul se măsoară că apelantul a fost pe linie pentru cel puțin un minut.

Și când crezi că ceva este o înșelătorie... închizi destul de vesel repede, nu-i așa?

DOUG. Un minut este mult timp!

RAȚĂ. Și asta înseamnă că probabil că au prins persoana respectivă.

Și puteți vedea de ce, pentru că totul pare credibil.

Dacă nu știți că numărul de identificare a apelantului (sau de identificare a liniei apelante) care apare pe telefonul dvs. nu este altceva decât un indiciu, că oricine poate introduce orice și că oricine are cele mai rele interese ale dvs. care vrea să vă urmărească pot, pentru o cheltuială lunară modestă, să cumpere un serviciu care îi va ajuta să o facă automat...

Dacă nu știți că acesta este cazul, probabil că veți avea garda jos, când vine acel apel și vă spune: „Sunt de la bancă. Puteți vedea asta din număr. O, dragă, a fost fraudă în contul tău”, iar apoi apelantul te convinge să faci o mulțime de lucruri pe care altfel nu le-ai asculta pentru o clipă.

Aria de acoperire a acestui serviciu, numărul mare de persoane care l-au folosit (avea zeci de mii de „clienți”, aparent), și numărul mare de apeluri și cantitatea de daune financiare cauzate, care a ajuns la milioane, este motivul pentru care a a primit o sentință atât de gravă.

DOUG. O parte din motivul pentru care au reușit să atragă atât de mulți clienți este că acesta era pe un site web public.

Nu a fost pe dark web și a fost un marketing destul de inteligent.

Dacă te îndrepti spre articol, există un videoclip de marketing de 53 de secunde care are un actor profesionist de voce off și câteva animații distractive.

Este un videoclip destul de bine realizat!

RAȚĂ. Da!

Am găsit o greșeală de tipar în ea... au scris „end to encryption” mai degrabă decât „end-to-end encryption”, ceea ce l-am observat pentru că era destul de o ironie.

Pentru că întreaga premisă a acelui videoclip – spune: „Hei, ca client, ești complet anonim”.

Ei au făcut un pas mare din asta.

DOUG. Cred că probabil a fost un „sfârșit al criptării”. [râde]

RAȚĂ. Da... este posibil să fi fost anonim pentru victimele tale, dar nu ai fost anonim pentru furnizorul de servicii.

Aparent, polițiștii, cel puțin în Marea Britanie, au decis să înceapă cu oricine care cheltuise deja mai mult de 100 de lire sterline în Bitcoin cu serviciul.

Deci, pot exista oameni care s-au implicat în asta sau l-au folosit doar pentru câteva lucruri, care sunt încă pe listă.

Polițiștii vor ca oamenii să știe că au început de la vârf și că își fac drumul în jos.

Anonimatul promis în videoclip a fost iluzoriu.

DOUG. Ei bine, avem câteva sfaturi și am spus aceste sfaturi înainte, dar acestea sunt mementouri grozave.

Inclusiv unul dintre preferatele mele, pentru că cred că oamenii presupun că ID-ul apelantului este un reporter precis... sfatul numărul unu este: Tratați ID-ul apelantului ca pe nimic mai mult decât un indiciu.

Ce vrei să spui cu asta, Paul?

RAȚĂ. Dacă încă primești posta la tine acasă, vei ști că atunci când primești un plic, acesta are adresa ta pe față și, de obicei, când îl întorci, pe spatele plicului, există o adresă de retur. .

Și toată lumea știe că expeditorul poate alege ceea ce spune... ar putea fi autentic; ar putea fi totul un pachet de minciuni.

Asta este cât de mult poți avea încredere în ID-ul apelantului.

Și atâta timp cât ții asta în minte și te gândești la asta ca la un indiciu, atunci ești de aur.

Dar dacă apare și spune „XYZ Banking Corporation”, pentru că escrocii au ales în mod deliberat un număr pe care l-ai pus special în lista ta de contacte pentru a veni să-ți spună că este banca... asta nu înseamnă nimic.

Și faptul că încep să-ți spună că sunt de la bancă nu înseamnă că sunt.

Și asta merge frumos cu cel de-al doilea sfat, nu-i așa, Doug?

DOUG. Da.

Inițiază întotdeauna singur apelurile oficiale, folosind un număr în care poți avea încredere.

Deci, dacă primiți unul dintre aceste apeluri, spuneți „Vă sun imediat înapoi” și utilizați numărul de pe spatele cardului dvs. de credit.

RAȚĂ. Absolut.

Dacă există vreun fel în care te-au făcut să crezi că acesta este numărul pe care ar trebui să-l suni... nu o face!

Află singur.

După cum ați spus, pentru a raporta lucruri precum fraude bancare sau probleme bancare, numărul de pe spatele cardului dvs. de credit este un început bun.

Deci, da, fii foarte, foarte atent.

Este foarte ușor să-ți crezi telefonul, pentru că în 99% din cazuri, acel număr de identificare a apelantului va spune adevărul.

DOUG. Bine, nu în ultimul rând, nu la fel de tehnic, dar mai mult o abilitate mai blândă, sfatul numărul trei este: Fii acolo pentru prietenii și familia vulnerabili.

Este unul bun.

RAȚĂ. Există, evident, oameni care riscă mai mult la acest tip de escrocherie.

Așa că este important să lași oamenii din cercul tău de prieteni și familie, despre care crezi că ar putea fi expuși riscului de a face astfel de lucruri... să-i anunți că, dacă au vreo îndoială, ar trebui să ia legătura cu tine și să-ți ceară sfaturi. .

După cum îți va spune fiecare tâmplar sau tâmplar, Douglas, „Măsoară de două ori, taie o dată”.

DOUG. Îmi place sfatul acela. [râde]

Am tendința de a măsura o dată, de a tăia de trei ori, așa că nu-mi urmați exemplul acolo.

RAȚĂ. Da. Nu poți „tăi lucrurile mai mult”, nu? [RÂSETE]

DOUG. Nu, sigur că nu poți!

RAȚĂ. Toți am încercat. [râde]

DOUG. Sunt două actualizări în jos; unul de plecat.

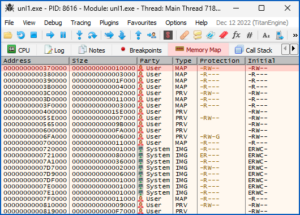

avem am primit o actualizare… dacă vă amintiți, la începutul acestei luni, Apple ne-a surprins cu un nou răspuns rapid de securitate, dar nu a spus ce au remediat actualizările, dar acum știm, Paul.

Secretul Apple a ieșit la iveală: 3 zero-zile remediate, așa că asigurați-vă că corectați acum!

RAȚĂ. Da.

Două zile 0, plus un bonus de 0 zile care nu a fost fixat înainte.

Deci, dacă ai avut, ce a fost, macOS 13 Ventura (cel mai recent), iar dacă ai avut iOS/iPadOS 16, ai primit răspunsul rapid de securitate

Ai primit actualizarea „numărul versiunii (a)” și „iată detaliile despre această actualizare: (șir de text necompletat)”.

Deci nu aveai idee ce s-a rezolvat.

Și tu, la fel ca noi, probabil te-ai gândit: „Pariez că este o zi zero în WebKit. Asta înseamnă o instalare drive-by. Asta înseamnă că cineva l-ar putea folosi pentru spyware.”

Iată, exact asta au fost acele două zile 0.

Și a existat o a treia zi zero, care a fost, dacă doriți, o altă parte a acelei ecuații, sau un alt tip de exploatare care merge adesea împreună cu primele două zile zero care au fost fixate.

Acesta a fost o chestie Google Threat Response/Amnesty International care cu siguranță miroase a spyware pentru mine... cineva care investighează un incident din viața reală.

Acea eroare a fost ceea ce numiți în jargon „escape sandbox”.

Se pare că cele trei zile zero care sunt acum fixate pentru toate platformele Apple au fost...

Unul care ar putea permite unui escroc să-și dea seama ce se află pe computerul tău.

Cu alte cuvinte, cresc foarte mult șansele ca exploiturile lor ulterioare să funcționeze.

Un al doilea exploit care face execuția de cod de la distanță în browserul dvs., așa cum am spus, ajutat și încurajat de acea scurgere de date în primul bug care vă poate spune ce adrese de memorie să utilizați.

Și apoi o a treia zi zero care, în esență, vă permite să săriți din browser și să faceți mult mai rău.

Ei bine, am să spun, Plasează devreme, plasează des, nu-i așa, Doug?

DOUG. Fă-o!

Da.

RAȚĂ. Acestea nu sunt singurele motive pentru care doriți aceste patch-uri.

Există și o mulțime de remedieri proactive.

Deci, chiar dacă nu ar fi zilele zero, aș spune-o din nou oricum.

DOUG. Bine, minunat.

Ultima noastră poveste a zilei... îmi scrisesem propria mea introducere aici, dar o arunc la gunoi și o să merg cu titlul tău, pentru că e mult mai bine.

Și surprinde cu adevărat esența acestei povești: Depozitul de cod sursă deschis PyPI se ocupă de vâltoarea de programe malware maniacale.

Așa s-a întâmplat, Paul!

Depozitul de cod cu sursă deschisă PyPI se ocupă de vâltoarea de programe malware maniacale

RAȚĂ. Da, trebuie să recunosc, a trebuit să lucrez la acel titlu pentru ca acesta să se potrivească exact pe două rânduri din șablonul WordPress nakedsecurity.sophos.com. [RÂSETE]

Echipa PyPI a trecut acum peste asta și cred că a scăpat de toate lucrurile.

Dar se pare că cineva avea un sistem automatizat care doar genera noi conturi, apoi, în acele conturi, crea proiecte noi...

… și doar încărcarea pachetului sursă otrăvit după pachet sursă otrăvit.

Și amintiți-vă că în majoritatea acestor depozite (PyPI este un exemplu), puteți avea malware care se află în codul real pe care doriți să îl descărcați și să îl utilizați ulterior ca modul în codul dvs. (cu alte cuvinte, biblioteca de programare) și/ sau puteți avea malware în programul de instalare real sau scriptul de actualizare care vă oferă lucrul.

Deci, din păcate, este ușor pentru escrocii să cloneze un proiect legitim, să-i dea un nume realist și să spere că, dacă îl descărcați din greșeală...

… apoi, după ce l-ați instalat și odată ce începeți să îl utilizați în software-ul dvs. și odată ce începeți să îl expediați clienților, totul va fi bine și nu veți găsi niciun malware în el.

Deoarece malware-ul vă va fi infectat deja computerul, fiind în scriptul care a rulat pentru a instala corect lucrul în primul rând.

Așa că există o dublă dublură pentru escroci.

Ceea ce nu știm este...

Sperau ei să încarce atât de multe pachete infecțioase încât unii dintre ei să nu fie reperați și să aibă șansa de a se lupta ca un cuplu să rămână în urmă?

Sau sperau de fapt că ar putea speria echipa PyPI atât de tare încât a trebuit să scoată întregul site de pe aer, iar asta ar fi un atac complet de denial of service?

Nici unul dintre acestea nu a fost rezultatul.

Echipa PyPI a reușit să atenueze atacul prin închiderea doar a unor aspecte ale site-ului.

Și anume, pentru o vreme, nu ați putut să vă creați un cont nou, și nu ați putut adăuga un nou proiect, dar tot ați putea obține unul vechi.

Și asta le-a dat suficient spațiu de respirație, pe o perioadă de 24 de ore, încât să pară că au putut să curețe în întregime.

DOUG. Avem câteva sfaturi pentru atacuri de genul acesta în care nu este curățat la timp.

Deci, dacă extrageți din depozite ca acesta, primul lucru pe care îl puteți face este: Nu alegeți un pachet de depozit doar pentru că numele arată corect.

Aceasta este o tactică folosită des de atacatori.

RAȚĂ. Într-adevăr, Douglas.

Practic, este ceea ce obișnuiam să numim în jargon „typosquatting” pentru site-uri web.

În loc să te înregistrezi example.com, s-ar putea să înregistrați ceva de genul examole.com, pentru că O este lângă P pe tastatură, în speranța că cineva va merge să tastați „exemplu”, face o ușoară greșeală și le vei capta traficul și îi vei duce pe un site asemănător.

Ai grijă ce alegi.

Seamănă puțin cu sfatul nostru despre ID-ul apelantului: vă spune ceva, dar doar atât.

Și, pentru restul, chiar trebuie să-ți faci diligența.

DOUG. Cum ar fi: Nu descărcați orbește actualizările pachetelor în propriile sisteme de dezvoltare sau de construcție.

RAȚĂ. Da, DevOps și integrarea continuă este totul în aceste zile, nu-i așa, unde automatizezi totul?

Și este ceva atrăgător în a spune: „Ei bine, nu vreau să rămân în urmă, așa că de ce nu-i spun sistemului meu de construcție să-mi ia codul din depozitul meu local unde mă ocup de el și apoi întotdeauna obține automat cea mai recentă versiune din depozitul public a codului tuturor celorlalți oameni pe care îl folosesc?”

Problema este că, dacă oricare dintre acele pachete terță parte pe care le utilizați este pus în funcțiune, atunci sistemul dvs. de compilare va avea probleme complet automat.

Așa că nu face asta dacă poți evita asta.

DOUG. Ceea ce ne conduce la: Nu le permite atacatorilor să intre în propriile pachete.

RAȚĂ. Da.

Nimeni nu poate opri cu adevărat pe cineva care este hotărât să creeze, manual, 2000 de conturi PyPI noi și să introducă 1000 de pachete noi în fiecare dintre acestea.

Dar puteți face atacuri în care escrocii preiau pachetele existente și le compromit... puteți face partea dvs. pentru a ajuta restul comunității făcând cât mai greu posibil ca proiectele dvs. să fie compromise.

Du-te și revedeți securitatea pe care o aveți în acest cont sau pe acel pachet, doar în cazul în care cineva decide că ar fi un loc magistral pentru a introduce badware care ar putea afecta alți oameni... și, desigur, asta ți-ar păta, măcar temporar, reputația. timp.

DOUG. Și ultimul nostru sfat poate cădea în urechi surde, dar dacă este suficient pentru a se răzgândi câteva, am făcut o treabă bună aici astăzi: Nu fi un tu-știi-ce.

RAȚĂ. Demonstrând cât de inteligent ești, amintindu-ne despre atacurile lanțului de aprovizionare, făcând muncă inutilă pentru echipele de voluntari... cum ar fi echipajul kernel-ului Linux (au suferit de asta în trecut), PyPI și alte depozite populare cu sursă deschisă?

Dacă aveți un motiv real pentru care credeți că trebuie să le spuneți despre o vulnerabilitate de securitate, găsiți detaliile lor de contact pentru divulgarea securității și contactați-i în mod corespunzător, profesional și responsabil.

Nu fi un ****.

DOUG. Excelent.

Bine, un sfat bun și, pe măsură ce soarele începe să apune în emisiunea noastră pentru ziua de azi, este timpul să auzim de la unul dintre cititorii noștri.

În episodul anterior al podcastului, vă amintiți că am vorbit puțin despre încercările și necazurile computerului Apple III. Hai să ascultăm:

Nu știu dacă aceasta este o legendă urbană sau nu, dar am citit că modelele timpurii [Apple III] nu aveau cipurile așezate corect în fabrică și că destinatarii care raportau probleme li s-a spus să ridice partea din față. computerul de pe biroul lor câțiva centimetri și l-a lăsat să se prăbușească înapoi, ceea ce i-ar prinde la loc așa cum ar fi trebuit să fie de la început. Care se pare că a funcționat, dar nu a fost cel mai bun tip de reclamă pentru calitatea produsului.

DOUG. Ca răspuns, ascultătorul S31064 (nu sunt sigur dacă acesta este un nume de naștere adevărat) intervine:

Nu știu despre asta, dar compania la care lucram atunci le folosea pentru terminale de circulație offline a bibliotecii. Și de nouă ori din zece, dacă a existat o problemă cu ea, soluția a fost să reașezi jetoanele.

RAȚĂ. Da, trecând peste placa ta de bază și (trosnind, trosnind) apăsând toate cipurile... asta era considerat întreținere de rutină pe atunci.

Dar se pare că pentru Apple III, nu a fost doar întreținere de rutină, întreținere preventivă, a fost de fapt o tehnică de recuperare recunoscută.

Așa că am fost fascinat să citesc asta, Doug.

Cineva care chiar a fost acolo și a făcut asta!

DOUG. Ei bine, mulțumesc foarte mult, dragă ascultător, pentru că ai trimis asta.

Și dacă aveți o poveste, un comentariu sau o întrebare interesantă pe care doriți să o trimiteți, ne-ar plăcea să o citim pe podcast.

Puteți trimite un e-mail la tips@sophos.com, puteți comenta oricare dintre articole sau ne puteți contacta pe social: @nakedsecurity.

Acesta este spectacolul nostru de astăzi; multumesc mult pentru ascultare.

Pentru Paul Ducklin, sunt Doug Aamoth și vă reamintesc până data viitoare să...

AMBII. Rămâi în siguranță.

[MODEM MUZICAL]

- Distribuție de conținut bazat pe SEO și PR. Amplifică-te astăzi.

- PlatoAiStream. Web3 Data Intelligence. Cunoștințe amplificate. Accesați Aici.

- Mintând viitorul cu Adryenn Ashley. Accesați Aici.

- Cumpărați și vindeți acțiuni în companii PRE-IPO cu PREIPO®. Accesați Aici.

- Sursa: https://nakedsecurity.sophos.com/2023/05/25/s3-ep136-navigating-a-manic-malware-maelstrom/

- :are

- :este

- :nu

- :Unde

- ][p

- $ 10 de milioane de

- $ 400 milioane

- $UP

- 13

- 2022

- 2023

- 22

- a

- capacitate

- Capabil

- Despre Noi

- absolut

- Cont

- Conturi

- precis

- acuzat

- curent

- de fapt

- adăuga

- adresa

- adrese

- admite

- sfat

- afecta

- Parteneri

- După

- din nou

- împotriva

- Agențiile

- AIR

- TOATE

- ar fi

- permite

- de-a lungul

- deja

- bine

- de asemenea

- Cu toate ca

- mereu

- am

- între

- sumă

- an

- și

- animații

- anonimat

- Anonim

- O alta

- Orice

- nimic

- oriunde

- interesant

- Apple

- SUNT

- în jurul

- arestat

- articol

- bunuri

- AS

- aspecte

- At

- ataca

- Atacuri

- atrage

- audio

- autor

- automatizarea

- Automata

- în mod automat

- disponibil

- evita

- conştient

- înapoi

- Backup

- backup-uri

- Rău

- Bancă

- bancarizate

- Bancar

- De bază

- Pe scurt

- BE

- Urs

- deoarece

- fost

- înainte

- în spatele

- fiind

- Crede

- credea

- de mai jos

- CEL MAI BUN

- Pariu

- Mai bine

- Mare

- Pic

- Bitcoins

- necompletat

- orbeşte

- Primă

- premiu

- respiraţie

- browser-ul

- Bug

- construi

- Buchet

- dar

- cumpăra

- by

- apel

- denumit

- apelant

- apel

- apeluri

- Campanii

- CAN

- Poate obține

- capturi

- card

- atent

- caz

- Centru

- cu siguranță

- șansă

- Schimbare

- schimbarea

- Chips

- Alege

- Cerc

- Circulație

- cod

- COM

- cum

- vine

- comentariu

- comunitate

- companie

- complet

- compromis

- compromis

- calculator

- Calculatoare

- Conectați

- luate în considerare

- contactați-ne

- continuu

- poliţişti

- CORPORAȚIE

- Cheltuieli

- ar putea

- ţară

- țară

- Cuplu

- înscrie-te la cursul

- Tribunal

- Crash

- crea

- Crearea

- credit

- card de credit

- Crimă

- Crooks

- client

- clienţii care

- Tăiat

- criminalităţii cibernetice

- cybercriminals

- Întuneric

- Web întunecat

- de date

- scurgeri de date

- zi

- Zi

- Oferte

- hotărât

- Oferă

- cererile

- Denial of Service

- densitate

- birou

- detaliu

- detalii

- determinat

- Dezvoltare

- DevOps

- FĂCUT

- diferit

- diligență

- dezvăluire

- do

- face

- Nu

- face

- DOJ

- făcut

- Dont

- îndoială

- jos

- Descarca

- Picătură

- două

- fiecare

- Mai devreme

- Devreme

- Pământ

- uşor

- criptare

- capăt

- executare

- suficient de

- în întregime

- episod

- esenţă

- În esență,

- Chiar

- EVER

- Fiecare

- toată lumea

- tot

- exact

- exemplu

- execuție

- existent

- Exploata

- exploit

- ochi

- cu care se confruntă

- fapt

- fabrică

- fapte

- Cădea

- familie

- Faimos

- mai repede

- favorite

- FBI

- simţi

- membru

- puțini

- luptă

- Figura

- imaginat

- cifre

- financiar

- Găsi

- capăt

- First

- potrivi

- Repara

- fixată

- urma

- Pentru

- găsit

- fraudă

- Prietenii lui

- din

- faţă

- distracţie

- generator

- veritabil

- obține

- obtinerea

- GitHub

- Da

- Caritate

- Go

- Merge

- merge

- De aur

- bine

- Guvern

- apuca

- mare

- foarte mult

- Pază

- Tip

- HAD

- Jumătate

- mână

- mâini

- Atârna

- sa întâmplat

- Greu

- Avea

- he

- cap

- titlu

- auzi

- inimă

- ajutor

- ajutor

- aici

- superior

- -l

- lui

- Lovit

- Stup

- speranţă

- sperând

- spitale

- casă

- Cum

- http

- HTTPS

- i

- ID

- idee

- Identificare

- if

- important

- in

- În altele

- incident

- include

- crescând

- iniția

- instala

- integrare

- interesant

- interese

- Internațional

- în

- ironie

- iSpoof

- IT

- ESTE

- în sine

- jargon

- a sari

- doar

- pasionat

- A pastra

- Copil

- Cunoaște

- mare

- Nume

- mai tarziu

- Ultimele

- lansa

- Drept

- de aplicare a legii

- conduce

- Conduce

- AFLAȚI

- cel mai puțin

- Led

- stânga

- legitim

- Permite

- Bibliotecă

- se află

- ușoară

- ca

- Linie

- linii

- linux

- Listă

- ascultător

- Ascultare

- mic

- încărca

- local

- Londra

- Lung

- Uite

- cautati

- Se pare

- Lot

- dragoste

- MacOS

- făcut

- întreținere

- face

- Efectuarea

- malware

- multe

- Marketing

- maxim

- Mai..

- însemna

- mijloace

- măsura

- mediu

- Membri actuali

- Memorie

- metropolitan Police

- ar putea

- milion

- milioane

- minte

- mințile

- minut

- greşeală

- diminua

- Modele

- modest

- modul

- moment

- bani

- Lună

- lunar

- luni

- mai mult

- cele mai multe

- mult

- Muzică

- muzical

- trebuie sa

- my

- Securitate goală

- Podcast de securitate gol

- nume

- național

- navigând

- Nevoie

- nu

- Nou

- următor

- Nu.

- nimic

- noiembrie

- acum

- număr

- of

- de pe

- oferi

- oferind

- promoții

- oficial

- Offline

- de multe ori

- oh

- Vechi

- on

- dată

- ONE

- cele

- afară

- deschide

- open-source

- cod open-source

- or

- organizație

- Altele

- in caz contrar

- al nostru

- afară

- Rezultat

- peste

- de peste mări

- propriu

- Ambalaj

- pachet

- ofertele

- plătit

- Palo Alto

- parte

- special

- trecut

- Plasture

- Patch-uri

- Paul

- Plătește

- de plată

- plăți

- oameni

- oamenii lui

- perioadă

- persoană

- perspectivă

- telefon

- apeluri telefonice

- ales

- Smoală

- Loc

- Platforme

- Plato

- Informații despre date Platon

- PlatoData

- player

- "vă rog"

- la care se adauga

- Podcast

- Podcast-uri

- Police

- Popular

- posibil

- eventual

- postări

- precursor

- presare

- destul de

- precedent

- închisoare

- Proactivă

- probabil

- Problemă

- probleme

- Produs

- profesional

- profesional

- Programare

- proiect

- Proiecte

- a promis

- cum se cuvine

- proteja

- furnizorul

- public

- trăgând

- Împinge

- pune

- Piton

- calitate

- întrebare

- repede

- Răscumpărare

- Ransomware

- rapid

- rată

- mai degraba

- ajunge

- Citeste

- cititori

- Citind

- realist

- într-adevăr

- motiv

- motive

- destinatari

- recunoscut

- Recupera

- recuperare

- Inregistreaza-te

- înregistrare

- minte

- la distanta

- raportează

- Raportarea

- Rapoarte

- depozit

- reputație

- cercetare

- cercetător

- răspuns

- REST

- restabili

- reveni

- Scăpa

- dreapta

- Risc

- ROBERT

- Cameră

- RSS

- funcţionare

- Rusă

- Said

- acelaşi

- Spune

- spunând

- spune

- Scară

- Înșelătorie

- Victimele înșelătoriei

- Școli

- Al doilea

- Secret

- sigur

- securitate

- vulnerabilitatea securității

- vedea

- pare

- expeditor

- trimitere

- propoziție

- condamnat

- serios

- serviciu

- Furnizor de servicii

- set

- Livrarea

- să

- Arăta

- Emisiuni

- Puncte de atractie

- semna

- întrucât

- singur

- teren

- calificare

- So

- Social

- Software

- unele

- Cineva

- ceva

- Suflet

- Suna

- SoundCloud

- Sursă

- cod sursă

- vorbire

- special

- uzat

- Spotify

- spyware

- Începe

- început

- Declarație

- Statele

- şedere

- Încă

- Stop

- Poveste

- tulpinile

- Şir

- studiat

- prezenta

- ulterior

- substanță

- succes

- astfel de

- soare

- surpriză

- uimit

- sistem

- sisteme

- Lua

- Tratative

- echipă

- tech

- Tehnic

- Tehnologia

- spune

- spune

- șablon

- zece

- zeci

- decât

- mulţumi

- Mulțumiri

- acea

- Marea Britanie

- lumea

- lor

- Lor

- apoi

- Acolo.

- Acestea

- ei

- lucru

- lucruri

- crede

- Al treilea

- terț

- acest

- aceste

- deşi?

- gândit

- mii

- amenințare

- trei

- Prin

- Aruncare

- timp

- ori

- sfat

- Sfaturi

- la

- astăzi

- împreună

- de asemenea

- top

- Total

- atingeţi

- urmări

- trafic

- studii

- încercat

- necaz

- adevărat

- Încredere

- Adevăr

- încerca

- ÎNTORCĂ

- transformat

- De două ori

- Două

- tip

- Tipuri

- Uk

- înţelegere

- din pacate

- Unit

- Statele Unite

- până la

- Actualizează

- actualizări

- Se încarcă

- urban

- URL-ul

- us

- utilizare

- utilizat

- folosind

- obișnuit

- versiune

- foarte

- Victimă

- victime

- Video

- voluntar

- vulnerabilitate

- vulnerabil

- Aşteptare

- vrea

- dorit

- vrea

- a fost

- valuri

- Cale..

- we

- web

- WebKit

- website

- site-uri web

- săptămână

- BINE

- au fost

- Ce

- cand

- dacă

- care

- în timp ce

- OMS

- întreg

- de ce

- voi

- cu

- WordPress

- cuvinte

- Apartamente

- de lucru

- lume

- mai rău

- Mini rulouri de absorbție

- valoare

- ar

- scris

- Greșit

- ani

- da

- tu

- Ta

- te

- zephyrnet

- zero

- Zero Zero

![S3 Ep120: Când criptografiile eșuate pur și simplu nu se lasă [Audio + Text]](https://platoaistream.com/wp-content/uploads/2023/02/s3-ep120-when-dud-crypto-simply-wont-let-go-audio-text-300x157.png)

![S3 Ep 126: Prețul fast-mod-ului (și al caracteristicilor) [Audio + Text]](https://platoaistream.com/wp-content/uploads/2023/03/s3-ep-126-the-price-of-fast-fashion-and-feature-creep-audio-text-300x156.png)