Un efort public de a crea o modalitate de a prezice exploatarea vulnerabilităților a anunțat un nou model de învățare automată care își îmbunătățește capacitățile de predicție cu 82%, un impuls semnificativ, potrivit echipei de cercetători din spatele proiectului. Organizațiile pot accesa modelul, care va intra live pe 7 martie, printr-un API pentru a identifica defectele software-ului cu cel mai mare punctaj în orice moment.

Cea de-a treia versiune a Sistemului de punctare de predicție a exploatării (EPSS) utilizează mai mult de 1,400 de caracteristici - cum ar fi vârsta vulnerabilității, dacă este exploatabilă de la distanță și dacă un anumit furnizor este afectat - pentru a prezice cu succes ce probleme de software vor fi exploatate în următoarele 30 de zile. Echipele de securitate care prioritizează remedierea vulnerabilităților pe baza sistemului de notare și-ar putea reduce volumul de muncă de remediere la o opta parte din efort, folosind cea mai recentă versiune a Common Vulnerability Scoring System (CVSS). o hartie pe EPSS versiunea 3 publicată pe arXiv săptămâna trecută.

EPSS poate fi folosit ca instrument pentru a reduce sarcinile de lucru ale echipelor de securitate, permițând în același timp companiilor să remedieze vulnerabilitățile care reprezintă cel mai mare risc, spune Jay Jacobs, cercetător șef al Institutului Cyentia și primul autor al lucrării.

„Companiile pot să se uite la capătul de sus al listei de scoruri și să înceapă să-și reducă – luând în considerare… importanța activelor, criticitatea, locația, controalele compensatoare – și să remedieze ceea ce pot”, spune el. „Dacă este într-adevăr mare, poate că vor să-l confrunte cu critici – să o reparăm în următoarele cinci zile.”

EPSS este conceput pentru a aborda două probleme cu care se confruntă echipele de securitate zilnic: să țină pasul cu numărul tot mai mare de vulnerabilități software dezvăluite în fiecare an, și determinarea care vulnerabilități reprezintă cel mai mare risc. În 2022, de exemplu, peste 25,000 de vulnerabilități au fost raportate în baza de date Common Vulnerabilities and Exposure (CVE) întreținută de MITRE, conform bazei de date naționale de vulnerabilitate.

Lucrările la EPSS au început la Cyentia, dar acum s-a format un grup de aproximativ 170 de practicieni în securitate. un grup de interes special (SIG) ca parte a Forumului echipelor de securitate și răspuns la incidente (FIRST) pentru a continua dezvoltarea modelului. Alte echipele de cercetare au dezvoltat alternative modele de învățare automată, precum Exploabilitatea așteptată.

Măsurile anterioare ale riscului reprezentat de o anumită vulnerabilitate – de obicei, Sistemul comun de notare a vulnerabilităților (CVSS) – nu funcționează bine, spune Sasha Romanosky, cercetător senior în domeniul politicilor la RAND Corporation, un think tank de politici publice și co-președinte. a Grupului de Interes Special EPSS.

„În timp ce CVSS este util pentru a surprinde impactul [sau] severitatea unei vulne, nu este o măsură utilă a amenințării – ne-a lipsit în mod fundamental această capacitate ca industrie și acesta este golul pe care EPSS încearcă să-l umple”, spune el. . „Vestea bună este că, pe măsură ce integrăm mai multe date de exploatare de la mai mulți furnizori, scorurile noastre vor deveni din ce în ce mai bune.”

Conectarea datelor diferite

Sistemul de scoring pentru predicții de exploatare conectează o varietate de date de la terți, inclusiv informații de la întreținerii de software, cod din bazele de date de exploatare și evenimente de exploatare transmise de firmele de securitate. Prin conectarea tuturor acestor evenimente printr-un identificator comun pentru fiecare vulnerabilitate – CVE – un model de învățare automată poate afla factorii care ar putea indica dacă defectul va fi exploatat. De exemplu, dacă vulnerabilitatea permite execuția codului, dacă instrucțiunile privind exploatarea vulnerabilității au fost publicate în oricare dintre cele trei baze de date majore de exploatare și câte referințe sunt menționate în CVE sunt toți factori care pot fi utilizați pentru a prezice o vulnerabilitate. vor fi exploatate.

Modelul din spatele EPSS a devenit mai complex de-a lungul timpului. Prima iterație a avut doar 16 variabile și a redus efortul cu 44%, față de 58%, dacă vulnerabilitățile erau evaluate cu Common Vulnerability Scoring System (CVSS) și considerate critice (7 sau mai mult pe scara de 10 puncte). EPSS versiunea 2 a extins foarte mult numărul de variabile la mai mult de 1,100. Cea mai recentă versiune a adăugat încă aproximativ 300.

Modelul de predicție are compromisuri - de exemplu, între câte vulnerabilități exploatabile prinde și rata de fals pozitive - dar în general este destul de eficient, spune Romanosky de la Rand.

„Deși nicio soluție nu este perfect capabilă să vă spună care vulnerabilitate va fi exploatată în continuare, aș dori să cred că EPSS este un pas în direcția corectă”, spune el.

Imbunatatire semnificativa

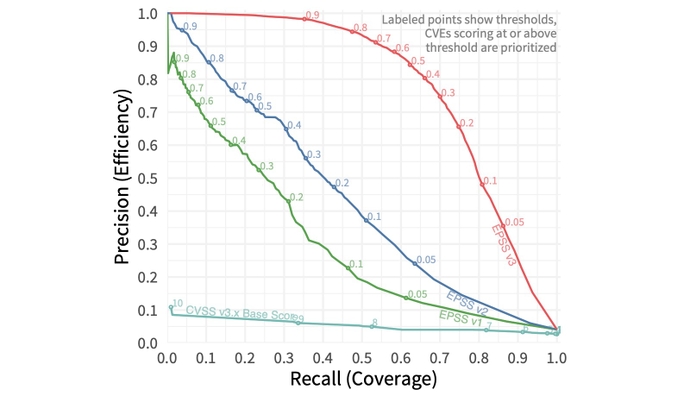

În general, prin adăugarea de caracteristici și îmbunătățirea modelului de învățare automată, cercetătorii au îmbunătățit performanța sistemului de punctare cu 82%, măsurată prin precizia grafică a zonei sub curbă (AUC) versus reamintire - cunoscută și sub numele de acoperire versus eficiență. Modelul reprezintă în prezent un AUC de 0.779, care este cu 82% mai bun decât a doua versiune EPSS, care a avut un AUC de 0.429. Un AUC de 1.0 ar fi un model de predicție perfect.

Folosind cea mai recentă versiune a EPSS, o companie care dorea să prindă mai mult de 82% dintre vulnerabilitățile exploatate ar trebui să atenueze doar aproximativ 7.3% din toate vulnerabilitățile cărora li se atribuie un identificator CVE (Common Vulnerabilities and Exposures), mult mai puțin decât 58% din CVE-urile care ar trebui remediate folosind CVSS.

Modelul este disponibil printr-un API pe site-ul FIRST, permițând companiilor să obțină scorul unei anumite vulnerabilități sau să recupereze în orice moment defectele software cu cel mai mare scor. Cu toate acestea, companiile vor avea nevoie de mai multe informații pentru a determina cea mai bună prioritate pentru eforturile lor de remediere, spune Jacobs de la Cyentia.

„Datele sunt gratuite, așa că poți să obții scorurile EPSS și poți să faci depozitări zilnice, dar provocarea este atunci când le pui în practică”, spune el. „Explotabilitatea este doar un factor din tot ceea ce trebuie să iei în considerare, iar celelalte lucruri pe care nu le putem măsura.”

- Distribuție de conținut bazat pe SEO și PR. Amplifică-te astăzi.

- Platoblockchain. Web3 Metaverse Intelligence. Cunoștințe amplificate. Accesați Aici.

- Sursa: https://www.darkreading.com/emerging-tech/machine-learning-improves-prediction-of-exploited-vulnerabilities

- :este

- $UP

- 000

- 1

- 100

- 2022

- 7

- a

- Capabil

- Despre Noi

- acces

- Conform

- Conturi

- adăugat

- adresa

- AL

- TOATE

- Permiterea

- permite

- alternativă

- și

- a anunțat

- api

- SUNT

- ZONĂ

- AS

- activ

- alocate

- At

- autor

- disponibil

- bazat

- bază

- BE

- în spatele

- CEL MAI BUN

- Mai bine

- între

- a stimula

- by

- CAN

- capacități

- capturarea

- Captură

- contesta

- Diagramă

- şef

- Copreședinte

- cod

- Comun

- Companii

- companie

- comparație

- complex

- Conectarea

- Connects

- Lua în considerare

- luate în considerare

- continua

- controale

- CORPORAȚIE

- ar putea

- acoperire

- crea

- critic

- În prezent

- curba

- cve

- zilnic

- de date

- om de știință de date

- Baza de date

- baze de date

- Zi

- proiectat

- Determina

- determinarea

- dezvolta

- dezvoltat

- direcţie

- nebunie

- jos

- fiecare

- eficiență

- eficient

- efort

- Eforturile

- Al optulea

- permițând

- consolidarea

- Eter (ETH)

- evaluat

- evenimente

- Fiecare

- tot

- exemplu

- execuție

- extins

- de aşteptat

- Exploata

- exploatare

- exploatat

- Expunere

- Față

- factori

- DESCRIERE

- umple

- firme

- First

- Repara

- defect

- defecte

- Pentru

- format

- forum

- Gratuit

- din

- fundamental

- decalaj

- obține

- Go

- bine

- apuca

- foarte mult

- grup

- crescut

- Avea

- Înalt

- superior

- cea mai mare

- Cum

- Cum Pentru a

- HTTPS

- identificator

- identifica

- Impactul

- importanță

- îmbunătățit

- îmbunătățire

- îmbunătăţeşte

- îmbunătățirea

- in

- incident

- răspuns la incident

- Inclusiv

- indica

- industrie

- informații

- Institut

- instrucțiuni

- integra

- interes

- probleme de

- IT

- repetare

- ESTE

- jpg

- păstrare

- cunoscut

- Nume

- Ultimele

- AFLAȚI

- învăţare

- ca

- Linie

- Listă

- trăi

- locaţie

- Uite

- maşină

- masina de învățare

- major

- multe

- max-width

- măsura

- măsuri

- menționat

- diminua

- model

- Modele

- moment

- mai mult

- cele mai multe

- național

- Nevoie

- Nou

- ştiri

- următor

- nist

- număr

- of

- on

- ONE

- organizații

- Altele

- global

- Hârtie

- parte

- special

- petreceri

- Perfect

- performanță

- efectuează

- Plato

- Informații despre date Platon

- PlatoData

- Politica

- practică

- Precizie

- prezice

- estimarea

- prezicere

- destul de

- precedent

- prioritizare

- Prioritizarea

- prioritate

- probleme

- proiect

- public

- publicat

- pune

- rand

- rată

- Roșu

- reduce

- Redus

- referințe

- Raportat

- reprezenta

- reprezentate

- cercetător

- cercetători

- răspuns

- Risc

- s

- spune

- Scară

- Om de stiinta

- notare

- Al doilea

- securitate

- urmăreşte

- senior

- semnificativ

- teren

- So

- Software

- soluţie

- Sursă

- special

- specific

- Începe

- început

- Pas

- prezentat

- Reușit

- astfel de

- sistem

- cisternă

- echipă

- echipe

- acea

- Zona

- lor

- Acestea

- lucruri

- think-tank

- Al treilea

- terțe părți

- amenințare

- trei

- Prin

- timp

- la

- instrument

- top

- tipic

- în

- varietate

- Ve

- vânzător

- furnizori

- versiune

- Impotriva

- de

- Vulnerabilitățile

- vulnerabilitate

- dorit

- Cale..

- săptămână

- BINE

- Ce

- dacă

- care

- în timp ce

- voi

- cu

- Apartamente

- ar

- zephyrnet