Amazon RedShift vă accelerează timpul pentru a obține informații prin depozitare de date în cloud rapidă, ușoară și sigură la scară. Zeci de mii de clienți se bazează pe Amazon Redshift pentru a analiza exaocteți de date și pentru a rula interogări analitice complexe.

Puteți utiliza clienții SQL preferați pentru a vă analiza datele într-un Amazon RedShift depozit de date. Conectați-vă fără probleme utilizând acreditările unui furnizor de identitate (IdP) sau autentificare unică (SSO) pentru a vă conecta la depozitul de date Redshift pentru a reutiliza acreditările existente ale utilizatorului și pentru a evita configurarea și configurarea suplimentară a utilizatorului. Folosind controlul accesului bazat pe rol (RBAC), puteți simplifica gestionarea privilegiilor utilizatorilor, a permisiunilor pentru bazele de date și gestionarea permisiunilor de securitate în Amazon Redshift. De asemenea, puteți utiliza rolurile de bază de date deplasare spre roșu pentru a defini un set de permisiuni ridicate, cum ar fi pentru un monitor de sistem sau pentru administratorul bazei de date.

Utilizarea Gestionarea identității și accesului AWS (IAM) cu RBAC, organizațiile pot simplifica gestionarea utilizatorilor, deoarece nu mai trebuie să creați utilizatori și să le mapați manual la rolurile bazei de date. Puteți defini rolurile bazei de date mapate ca etichetă principală pentru grupurile IdP sau rolul IAM, astfel încât rolurile bazei de date Redshift și utilizatorii care sunt membri ai acelor grupuri IdP li se acordă automat rolurile bazei de date.

La începutul anului 2023, noi a lansat suport pentru integrarea Okta cu Amazon Redshift fără server folosind rolurile bazei de date. În această postare, ne concentrăm pe Okta ca IdP și oferim îndrumări pas cu pas pentru integrarea unui cluster furnizat Redshift cu Okta folosind Redshift Query Editor v2 și cu clienți SQL precum SQL Workbench/J. Puteți utiliza acest mecanism cu alți furnizori IdP, cum ar fi Azure Active Directory sau Ping, cu orice aplicații sau instrumente care utilizează driverul Amazon JDBC, ODBC sau Python.

Recent am anunțat și noi Amazon RedShift integrare cu AWS IAM Identity Center, sprijinind propagarea identităţii de încredere, permițându-vă să utilizați Furnizori de identitate terți (IdP) cum ar fi Microsoft Entra ID (Azure AD), Okta, Ping și OneLogin. Această integrare simplifică procesul de autentificare și autorizare pentru utilizatorii Amazon Redshift Editor de interogări V2 or Amazon Quicksight, făcându-le mai ușor să acceseze în siguranță depozitul dvs. de date. AWS IAM Identity Center oferă acces automat pentru utilizatori și grupuri de la Okta către el însuși prin utilizarea protocolului System for Cross-domain Identity Management (SCIM) 2.0. Această integrare permite sincronizarea perfectă a informațiilor între două servicii, asigurând informații exacte și actualizate în AWS IAM Identity Center. A se referi la Integrați Okta cu Amazon Redshift Query Editor V2 folosind AWS IAM Identity Center pentru o conectare unică fără probleme postare pe blog pentru a afla mai multe despre configurarea conectării unice (SSO) la Amazon Redshift utilizând integrarea cu IdC și Okta ca furnizor de identitate.

Dacă sunteți interesat să utilizați conectarea unică bazată pe IAM cu rolurile bazei de date Amazon Redshift, puteți continua să citiți acest blog.

Prezentare generală a soluțiilor

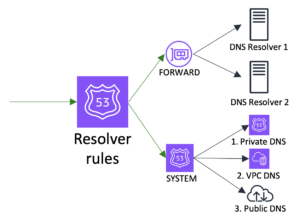

Următoarea diagramă ilustrează fluxul de autentificare al Okta cu un cluster asigurat cu Redshift utilizând roluri IAM federate și maparea automată a rolurilor bazei de date.

Fluxul de lucru conține următorii pași:

- Fie utilizatorul alege o aplicație IdP în browser, fie clientul SQL inițiază o solicitare de autentificare a utilizatorului către IdP (Okta).

- După o autentificare reușită, Okta trimite o solicitare la punctul final al federației AWS cu o afirmație SAML care conține etichetele principale.

- Punctul final de federație AWS validează afirmația SAML și invocă Serviciul AWS Security Token (AWS STS) API

AssumeRoleWithSAML. Afirmația SAML conține informații despre utilizatorul și grupul IdP care sunt stocate înRedshiftDbUserșiRedshiftDbRolesetichetele principale, respectiv. Acreditările temporare IAM sunt returnate clientului SQL sau, dacă se utilizează Query Editor v2, browserul utilizatorului este redirecționat către consola Query Editor v2 utilizând acreditările temporare IAM. - Acreditările temporare IAM sunt folosite de clientul SQL sau Editorul de interogări v2 pentru a apela API-ul Redshift

GetClusterCredentialsWithIAM. Acest API folosește etichetele principale pentru a determina rolurile utilizatorului și bazei de date cărora le aparține utilizatorul. Un utilizator asociat bazei de date este creat dacă utilizatorul se conectează pentru prima dată și i se acordă automat rolurile de bază de date potrivite. O parolă temporară este returnată clientului SQL. - Folosind utilizatorul bazei de date și parola temporară, clientul SQL sau Editorul de interogări v2 se conectează la Amazon Redshift. La conectare, utilizatorul este autorizat pe baza rolurilor din baza de date Redshift care au fost atribuite la Pasul 4.

Cerințe preliminare

Aveți nevoie de următoarele condiții preliminare pentru a configura această soluție:

Conectați-vă cu un cluster asigurat de Redshift ca utilizator federat folosind Editorul de interogări v2

Pentru a vă conecta utilizând Query Editor v2, parcurgeți următorii pași:

- Urmați toți pașii descriși în secțiuni Configurați aplicația Okta și Configurați configurația AWS în cele ce urmează post.

- Pentru politica IAM de acces Amazon Redshift, înlocuiți politica cu următorul JSON pentru a utiliza

GetClusterCredentialsWithIAMAPI-uri:

Acum sunteți gata să vă conectați la clusterul dvs. furnizat Redshift utilizând Editorul de interogări v2 și autentificarea federalizată.

- Utilizați adresa URL SSO de la Okta și conectați-vă la contul dvs. Okta cu acreditările dvs. de utilizator. Pentru această demonstrație, ne conectăm cu utilizatorul Ethan.

- În Editorul de interogări v2, alegeți clusterul furnizat Redshift (clic dreapta) și alegeți Creați conexiune.

- Pentru Autentificare, Selectați Acreditări temporare folosind identitatea dvs. IAM.

- Pentru Baza de date, introduceți numele bazei de date la care doriți să vă conectați.

- Alege Creați conexiune.

- Rulați următoarea comandă pentru a valida faptul că sunteți conectat ca utilizator federat și, de asemenea, pentru a obține lista rolurilor asociate cu acel utilizator pentru sesiunea curentă:

Deoarece Ethan face parte din grupul de vânzări și i s-au acordat permisiuni de a accesa tabelele din sales_schema, ar trebui să poată accesa acele tabele fără probleme. Cu toate acestea, dacă încearcă să acceseze tabelele din finance_schema, ar primi o eroare de refuz de permis deoarece Ethan nu face parte din grupul financiar din Okta.

Conectați-vă cu un cluster furnizat Redshift ca utilizator federat prin intermediul unui client terță parte

Pentru a vă conecta ca utilizator federat printr-un client terță parte, parcurgeți următorii pași:

- Urmați pașii 1 și 2 care sunt descriși în secțiunea de mai sus (Conectați-vă cu un cluster asigurat de Redshift ca utilizator federat folosind Query Editor v2).

- Folosește Driver JDBC Redshift v2.1.0.18 și versiuni ulterioare, deoarece acceptă autentificarea cu federarea grupului IAM. Pentru adresa URL, introduceți

jdbc:redshift:iam://<cluster endpoint>:<port>:<databasename>?groupfederation=true.De exemplu,jdbc:redshift:iam://redshift-cluster-1.abdef0abc0ab.us-west-2.redshift.amazonaws.com:5439/dev?groupfederation=true

În URL-ul precedent, groupfederation este un parametru obligatoriu care vă permite să vă autentificați cu acreditările IAM pentru clusterul furnizat Redshift. Fara groupfederation parametru, nu va folosi rolurile de bază de date Redshift.

- Pentru Nume de utilizator și Parolă, introduceți acreditările dvs. Okta.

- Pentru a configura proprietăți extinse, urmați pașii 4–9 din secțiune Configurați clientul SQL (SQL Workbench/J) în cele ce urmează post.

Utilizatorul Ethan va putea accesa sales_schema Mese. Dacă Ethan încearcă să acceseze tabelele din finance_schema, el va primi o eroare de refuzare a permisiunii.

Depanare

Dacă conexiunea nu a funcționat, luați în considerare următoarele:

- Activați înregistrarea în driver. Pentru instrucțiuni, vezi Configurați înregistrarea în jurnal.

- Asigurați-vă că utilizați cele mai recente Driverul JDBC Amazon Redshift versiune.

- Dacă primiți erori la configurarea aplicației pe Okta, asigurați-vă că aveți acces de administrator.

- Dacă vă puteți autentifica prin clientul SQL, dar aveți o problemă de permisiune sau nu puteți vedea obiectele, acordați permisiunea relevantă pentru rol.

A curăța

Când ați terminat de testat soluția, curățați resursele pentru a evita costurile viitoare:

- Ștergeți clusterul furnizat Redshift.

- Ștergeți rolurile IAM, IdP-urile IAM și politicile IAM.

Concluzie

În această postare, am furnizat instrucțiuni pas cu pas pentru a integra un cluster furnizat Redshift cu Okta folosind Redshift Query Editor v2 și SQL Workbench/J cu ajutorul rolurilor IAM federate și maparea automată a rolurilor bazei de date. Puteți utiliza o configurare similară cu alți clienți SQL (cum ar fi DBeaver sau DataGrip). De asemenea, am arătat cum apartenența la grupul Okta este mapată automat cu rolurile de cluster furnizate de Redshift pentru a utiliza fără probleme autentificarea bazată pe roluri.

Dacă aveți feedback sau întrebări, vă rugăm să le lăsați în comentarii.

Despre Autori

Debu Panda este Senior Manager, Product Management la AWS. Este un lider în industrie în analiză, platformă de aplicații și tehnologii de baze de date și are peste 25 de ani de experiență în lumea IT.

Debu Panda este Senior Manager, Product Management la AWS. Este un lider în industrie în analiză, platformă de aplicații și tehnologii de baze de date și are peste 25 de ani de experiență în lumea IT.

Ranjan Burman este arhitect de soluții specializat în analize la AWS. El este specializat în Amazon Redshift și ajută clienții să construiască soluții analitice scalabile. Are peste 16 ani de experiență în diferite tehnologii de baze de date și depozitare de date. Este pasionat de automatizarea și rezolvarea problemelor clienților cu soluții cloud.

Ranjan Burman este arhitect de soluții specializat în analize la AWS. El este specializat în Amazon Redshift și ajută clienții să construiască soluții analitice scalabile. Are peste 16 ani de experiență în diferite tehnologii de baze de date și depozitare de date. Este pasionat de automatizarea și rezolvarea problemelor clienților cu soluții cloud.

Maneesh Sharma este inginer senior de baze de date la AWS cu mai mult de un deceniu de experiență în proiectarea și implementarea soluțiilor de analiză și depozit de date la scară largă. El colaborează cu diverși parteneri și clienți Amazon Redshift pentru a promova o mai bună integrare.

Maneesh Sharma este inginer senior de baze de date la AWS cu mai mult de un deceniu de experiență în proiectarea și implementarea soluțiilor de analiză și depozit de date la scară largă. El colaborează cu diverși parteneri și clienți Amazon Redshift pentru a promova o mai bună integrare.

- Distribuție de conținut bazat pe SEO și PR. Amplifică-te astăzi.

- PlatoData.Network Vertical Generative Ai. Împuterniciți-vă. Accesați Aici.

- PlatoAiStream. Web3 Intelligence. Cunoștințe amplificate. Accesați Aici.

- PlatoESG. carbon, CleanTech, Energie, Mediu inconjurator, Solar, Managementul deșeurilor. Accesați Aici.

- PlatoHealth. Biotehnologie și Inteligență pentru studii clinice. Accesați Aici.

- Sursa: https://aws.amazon.com/blogs/big-data/federate-iam-based-single-sign-on-to-amazon-redshift-role-based-access-control-with-okta/

- :are

- :este

- :nu

- $UP

- 1

- 100

- 13

- 16

- 2023

- 25

- 9

- a

- Capabil

- Despre Noi

- mai sus

- Accelerează

- acces

- Cont

- precis

- Acțiune

- activ

- Active Directory

- Ad

- Suplimentar

- admin

- TOATE

- permite

- Permiterea

- permite

- de asemenea

- Amazon

- Amazon Web Services

- an

- Analitic

- Google Analytics

- analiza

- și

- a anunțat

- Orice

- api

- aplicaţia

- aplicație

- aplicatii

- arhitectură

- SUNT

- AS

- alocate

- asociate

- At

- autentifica

- Autentificare

- autorizare

- autorizat

- Automat

- în mod automat

- automatizarea

- evita

- AWS

- Azuriu

- bazat

- BE

- deoarece

- fost

- aparține

- Mai bine

- între

- Blog

- browser-ul

- construi

- dar

- by

- apel

- CAN

- Centru

- taxe

- Alege

- curat

- client

- clientii

- Cloud

- Grup

- COM

- comentarii

- Completă

- complex

- Configuraţie

- Conectați

- conexiune

- Connects

- Lua în considerare

- Consoleze

- conține

- continua

- Control

- crea

- a creat

- scrisori de acreditare

- Curent

- client

- clienţii care

- de date

- depozit de date

- Baza de date

- deceniu

- defini

- Demo

- descris

- proiect

- Determina

- diferit

- făcut

- conduce

- şofer

- mai ușor

- uşor

- editor

- efect

- elevat

- Punct final

- inginer

- asigurare

- Intrați

- eroare

- Erori

- ethan

- Eter (ETH)

- exemplu

- existent

- experienţă

- extins

- FAST

- Federaţie

- feedback-ul

- finanţa

- First

- prima dată

- debit

- Concentra

- urma

- următor

- Pentru

- din

- viitor

- obține

- obtinerea

- gif

- acordarea

- acordate

- grup

- Grupului

- îndrumare

- Avea

- he

- ajutor

- ajută

- Cum

- Totuși

- HTML

- http

- HTTPS

- IAM

- ID

- IDC

- Identitate

- gestionarea identității

- if

- ilustrează

- Punere în aplicare a

- in

- industrie

- lider în industrie

- informații

- Initiaza

- perspective

- instrucțiuni

- integra

- integrare

- interesat

- invocă

- problema

- probleme de

- IT

- în sine

- jpg

- JSON

- pe scară largă

- Ultimele

- lider

- AFLAȚI

- Părăsi

- efectului de pârghie

- ca

- Listă

- log

- autentificat

- logare

- Logare

- mai lung

- face

- Efectuarea

- administrare

- manager

- de conducere

- obligatoriu

- manual

- Hartă

- cartografiere

- potrivire

- mecanism

- Membri actuali

- apartenență

- Microsoft

- monitor

- mai mult

- nume

- Nevoie

- Nu.

- obiecte

- of

- promoții

- OKTA

- on

- or

- organizații

- Altele

- parametru

- parte

- parteneri

- pasionat

- Parolă

- permisiune

- permisiuni

- ping

- platformă

- Plato

- Informații despre date Platon

- PlatoData

- "vă rog"

- Politicile

- Politica

- Post

- preferat

- premise

- Principal

- privilegii

- probleme

- proces

- Produs

- management de produs

- proprietăţi

- protocol

- furniza

- prevăzut

- furnizorul

- furnizori

- Piton

- interogări

- Întrebări

- Citind

- gata

- a primi

- trimite

- se bazează

- înlocui

- solicita

- resursă

- Resurse

- respectiv

- reutilizarea

- Faceți clic dreapta

- Rol

- rolurile

- Alerga

- de vânzări

- scalabil

- Scară

- fără sudură

- perfect

- Secțiune

- secțiuni

- sigur

- în siguranță,

- securitate

- token de securitate

- vedea

- selecta

- senior

- Servicii

- sesiune

- set

- instalare

- configurarea

- să

- a arătat

- semnare

- asemănător

- Simplifică

- simplifica

- singur

- So

- soluţie

- soluţii

- Rezolvarea

- specialist

- specializată

- SQL

- Declarație

- Pas

- paşi

- stocate

- de succes

- astfel de

- a sustine

- Sprijină

- sigur

- sincronizare

- sistem

- TAG

- Tehnologii

- temporar

- zeci

- Testarea

- decât

- acea

- lor

- Lor

- apoi

- terț

- acest

- aceste

- mii

- timp

- la

- semn

- Unelte

- Două

- up-to-data

- pe

- URL-ul

- utilizare

- utilizat

- Utilizator

- utilizatorii

- utilizări

- folosind

- Utilizand

- VALIDA

- validează

- diverse

- versiune

- de

- vrea

- Depozit

- depozitare

- we

- web

- servicii web

- au fost

- care

- în timp ce

- OMS

- voi

- cu

- fără

- Apartamente

- flux de lucru

- lume

- ar

- ani

- tu

- Ta

- zephyrnet