Atacatorii au răspândit o variantă a Lumma Stealer prin intermediul YouTube canale care prezintă conținut legat de spargerea aplicațiilor populare, eludând filtrele Web prin utilizarea platformelor open source precum GitHub și MediaFire în loc de servere malware proprietare pentru a distribui malware-ul.

Cercetătorii de la FortiGuard au spus că campania este asemănător unui atac a descoperit în martie anul trecut că folosea inteligența artificială (AI) pentru a răspândi tutoriale pas cu pas despre cum să instalezi programe precum Photoshop, Autodesk 3ds Max, AutoCAD și altele fără licență.

„Aceste videoclipuri YouTube prezintă de obicei conținut legat de aplicații crăpate, prezentând utilizatorilor ghiduri de instalare similare și încorporând URL-uri rău intenționate adesea scurtate folosind servicii precum TinyURL și Cuttly”, a scris Cara Lin, analist senior Fortinet. într-un post pe blog publicat pe 8 ianuarie de Fortinet.

Linkurile partajate în videoclipuri folosesc servicii de scurtare a linkurilor precum TinyURL și Cuttly și duc la descărcarea directă a unui nou încărcător .NET privat responsabil de preluarea malware-ului final, Lumma Stealer, a scris ea.

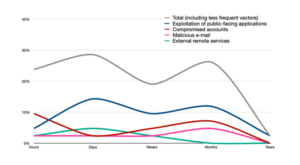

luma vizează informațiile sensibile, inclusiv acreditările utilizatorului, detaliile sistemului, datele browserului și extensiile. Malware-ul a fost prezentat în reclame pe Dark Web și pe un canal Telegram din 2022, cu mai mult de o duzină de servere de comandă și control în sălbăticie și actualizări multiple, conform Fortinet.

Cum funcționează atacul Lumma Stealer

Atacul începe cu un hacker care încalcă un cont YouTube și încarcă videoclipuri care pretind să împărtășească sfaturi despre software-ul spart, însoțite de descrieri ale videoclipurilor care încorporează adrese URL rău intenționate. Descrierile invită, de asemenea, utilizatorii să descarce un fișier .ZIP care include conținut rău intenționat.

Videoclipurile observate de Fortinet au fost încărcate la începutul acestui an; cu toate acestea, fișierele de pe site-ul de partajare a fișierelor primesc actualizări regulate, iar numărul de descărcări continuă să crească, sugerând că campania ajunge la victime. „Acest lucru indică faptul că fișierul ZIP este întotdeauna nou și că această metodă răspândește în mod eficient malware”, a scris Lin.

Fișierul .ZIP include un fișier .LNK care apelează PowerShell pentru a descărca un fișier de execuție .NET prin intermediul depozitului GitHub „Nou” deținut de John1323456. Celelalte două depozite, „LNK” și „LNK-Ex”, includ, de asemenea, încărcătoare .NET și răspândesc Lumma ca sarcină utilă finală.

„Fișierul .ZIP de instalare creat servește ca o momeală eficientă pentru a livra sarcina utilă, exploatând intenția utilizatorului de a instala aplicația și solicitându-i să facă clic pe fișierul de instalare fără ezitare”, a scris Lin.

Încărcătorul .NET este ofuscat utilizând SmartAssembly, un instrument legitim de înfundare. Încărcătorul continuă prin achiziționarea valorii de mediu a sistemului și, odată ce numărul de date este corect, încarcă scriptul PowerShell. În caz contrar, procesul iese din program.

Evitarea programelor malware YouTube și precauție

Malware-ul este creat pentru a evita detectarea: obiectul ProcessStartInfo lansează procesul PowerShell care în cele din urmă invocă un fișier DLL pentru următoarea etapă a atacului, care își scanează mediul folosind diferite tehnici pentru a evita detectarea. Acest proces include verificarea depanatoarelor; aparate de securitate sau sandbox; mașini virtuale; și alte servicii sau fișiere care ar putea bloca un proces rău intenționat.

„După finalizarea tuturor verificărilor de mediu, programul decriptează datele resurselor și invocă „SuspendThread; funcție”, a scris Lin. „Această funcție este folosită pentru a trece firul într-o stare „suspendată”, un pas crucial în procesul de injectare a sarcinii utile.”

Odată lansată, sarcina utilă, luma, comunică cu serverul de comandă și control (C2) și stabilește o conexiune pentru a trimite datele comprimate furate înapoi atacatorilor. Varianta folosită în campanie este marcată ca versiunea 4.0, dar și-a actualizat exfiltrarea pentru a folosi HTTPS pentru a evita mai bine detectarea, a menționat Lin.

Cu toate acestea, infecția poate fi urmărită. Fortinet a inclus o listă de indicatori de compromis (IoC) în postare și i-a sfătuit pe utilizatori să fie precauți cu privire la „sursele neclare ale aplicațiilor”. Dacă oamenii intenționează să descarce aplicații de pe YouTube sau de pe orice altă platformă, ar trebui să se asigure că provin de la origini reputate și sigure, a menționat Fortinet.

Organizațiile ar trebui, de asemenea, să ofere de bază formare în domeniul securității cibernetice angajaților lor să promoveze conștientizarea situației cu privire la peisajul actual a amenințărilor, precum și să învețe conceptele și tehnologia de bază de securitate cibernetică, potrivit postării. Acest lucru va ajuta la evitarea scenariilor în care angajații descarcă fișiere rău intenționate în mediile corporative.

- Distribuție de conținut bazat pe SEO și PR. Amplifică-te astăzi.

- PlatoData.Network Vertical Generative Ai. Împuterniciți-vă. Accesați Aici.

- PlatoAiStream. Web3 Intelligence. Cunoștințe amplificate. Accesați Aici.

- PlatoESG. carbon, CleanTech, Energie, Mediu inconjurator, Solar, Managementul deșeurilor. Accesați Aici.

- PlatoHealth. Biotehnologie și Inteligență pentru studii clinice. Accesați Aici.

- Sursa: https://www.darkreading.com/cyberattacks-data-breaches/weaponized-youtube-channels-spread-lumma-stealer

- :are

- :este

- $UP

- 2022

- 8

- a

- Despre Noi

- însoțit

- Conform

- Cont

- dobândirea

- Anunţuri

- avizat

- După

- AI

- urmări

- TOATE

- de asemenea

- mereu

- an

- analist

- și

- Orice

- Electrocasnice

- aplicație

- aplicatii

- artificial

- inteligență artificială

- Inteligența artificială (AI)

- AS

- At

- ataca

- Autodesk

- evita

- gradului de conştientizare

- înapoi

- momeală

- de bază

- BE

- fost

- Mai bine

- Ai grijă

- Bloca

- Blog

- browser-ul

- construit

- dar

- by

- apeluri

- Campanie

- CAN

- prudenţă

- Canal

- canale

- control

- Verificări

- clic

- cum

- completarea

- compromis

- Concepte

- conexiune

- conţinut

- continuă

- Istoria

- corecta

- crăpat

- cracare

- fabricat

- scrisori de acreditare

- crucial

- Curent

- Securitate cibernetică

- Întuneric

- Web întunecat

- de date

- livra

- detalii

- Detectare

- direcționa

- a descoperit

- distribui

- Descarca

- download-uri

- duzină

- Mai devreme

- Eficace

- în mod eficient

- încastra

- angajat

- de angajați

- asigura

- Mediu inconjurator

- medii

- Eter (ETH)

- sustrage

- execuție

- Exercita

- exfiltrațiile

- ieșiri

- extensii

- Caracteristică

- Recomandate

- Fișier

- Fişiere

- Filtre

- final

- Pentru

- Fortinet

- din

- funcţie

- GitHub

- Crește

- Ghiduri

- hacker

- Avea

- ajutor

- Cum

- Cum Pentru a

- Totuși

- HTTPS

- if

- in

- include

- inclus

- include

- Inclusiv

- care încorporează

- indică

- Indicatorii

- infecţie

- informații

- instala

- instalare

- in schimb

- Inteligență

- intenţie

- în

- invita

- invocă

- IT

- ESTE

- Jan

- jpg

- peisaj

- Nume

- a lansat

- lansează

- conduce

- AFLAȚI

- legitim

- Pârghie

- Licență

- ca

- Lin

- Listă

- încărcător

- loturile

- Masini

- rău

- malware

- Martie

- marcat

- max

- metodă

- ar putea

- mai mult

- net

- Nou

- următor

- notat

- număr

- obiect

- observate

- of

- de multe ori

- on

- dată

- deschide

- open-source

- or

- origini

- Altele

- Altele

- in caz contrar

- deţinute

- oameni

- photoshop

- platformă

- Platforme

- Plato

- Informații despre date Platon

- PlatoData

- Popular

- Post

- PowerShell

- privat

- venituri

- proces

- Program

- Programe

- promova

- proprietate

- furniza

- publicat

- ajungând

- a primi

- cu privire la

- regulat

- legate de

- depozit

- respectabil

- resursă

- responsabil

- s

- Said

- cutii de nisip

- scanări

- scenarii

- scenariu

- sigur

- securitate

- trimite

- senior

- sensibil

- serverul

- servere

- servește

- Servicii

- Seturi

- Distribuie

- comun

- ea

- scurtat

- să

- asemănător

- întrucât

- teren

- Software

- Sursă

- Surse

- răspândire

- răspândire

- Spread-

- Etapă

- începe

- Stat

- Pas

- furate

- suspendată

- sistem

- obiective

- tehnici de

- Tehnologia

- Telegramă

- decât

- acea

- lor

- Lor

- Acestea

- ei

- acest

- în acest an

- amenințare

- Sfaturi

- la

- instrument

- tranziţie

- tutoriale

- Două

- tipic

- în cele din urmă

- neclar

- actualizat

- actualizări

- încărcat

- Se încarcă

- utilizare

- utilizat

- Utilizator

- utilizatorii

- folosind

- valoare

- Variantă

- diverse

- versiune

- de

- victime

- Video

- Virtual

- web

- BINE

- au fost

- care

- Sălbatic

- voi

- cu

- fără

- scris

- an

- youtube

- zephyrnet

- Zip