Há uma nova vulnerabilidade SSH, Tartaruga de água doce (papel pdf) e tem potencial para ser desagradável – mas apenas em circunstâncias extremamente limitadas. Para entender o problema, temos que entender para que o SSH foi projetado. Ele substitui o telnet como uma ferramenta para obter um shell de linha de comando em um computador remoto. O Telnet envia todo esse texto de forma clara, mas o SSH envolve tudo dentro de um túnel criptografado com chave pública. Ele foi projetado para negociar com segurança uma rede hostil, e é por isso que os clientes SSH são tão explícitos sobre a aceitação de novas chaves e alertam quando uma chave é alterada.

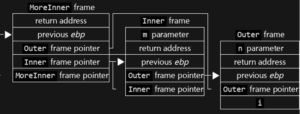

SSH usa um contador de sequência para detectar travessuras Man-in-the-Middle (MitM), como exclusão, repetição ou reordenação de pacotes. Na verdade, essa sequência não está incluída no pacote, mas é usada como parte da verificação de autenticação de mensagem (MAC) de vários modos de criptografia. Isso significa que se um pacote for removido do túnel criptografado, o MAC falhará nos demais pacotes, provocando uma redefinição completa da conexão. Na verdade, essa sequência começa em zero, com o primeiro pacote não criptografado enviado após a troca dos banners de versão. Em teoria, isso significa que um invasor que mexa nos pacotes na fase de pré-criptografia também invalidará toda a conexão. Só há um problema.

A inovação dos pesquisadores da Terrapin é que um invasor com acesso MitM à conexão pode inserir uma série de mensagens benignas na fase de pré-criptografia e, em seguida, descartar silenciosamente o primeiro número de mensagens na fase criptografada. Apenas uma pequena reescrita da sequência TCP para quaisquer mensagens intermediárias, e nem o servidor nem o cliente podem detectar o engano. É um truque muito interessante – mas o que podemos fazer com ele?

Para a maioria das implementações SSH, não muito. O Versão 9.6 do OpenSSH aborda o bug, chamando-o de criptograficamente novo, mas observando que o impacto real é limitado à desativação de alguns dos recursos de ofuscação de tempo adicionados à versão 9.5.

Não há outro impacto perceptível no sigilo ou na integridade da sessão.

No entanto, para pelo menos um outro servidor SSH, AsyncSSH, há um pouco mais em jogo. Esta biblioteca Python é um servidor e cliente SSH, e há uma vulnerabilidade Terrapin em cada um. Para um cliente AsyncSSH, a vulnerabilidade permite a injeção de mensagens de informações de extensão antes da transição para criptografadas. O exemplo dado é que o algoritmo de autenticação do cliente pode ser rebaixado, o que não parece particularmente útil.

A vulnerabilidade mais notável é quando qualquer cliente SSH é usado para conectar-se a um servidor AsynchSSH. Se o invasor também tiver uma conta nesse servidor, a conexão da vítima poderá ser roteada para um shell controlado pelo invasor. Embora isso não quebre a criptografia SSH diretamente, tem essencialmente o mesmo efeito. Esta não é uma vulnerabilidade do tipo que desmorona o céu, uma vez que o conjunto de circunstâncias pré-requisitos é muito limitado para a exploração. É definitivamente uma abordagem única e inovadora, e antecipamos mais descobertas de outros pesquisadores com base na técnica.

AlphV foi apreendido – e não apreendido

Numa saga hilariante, o FBI brincou de pega-pega com AlphV em um site de ransomware .onion. Um serviço cebola TOR usa uma chave pública-privada, onde a chave pública é o endereço .onion, e a chave privada controla toda a mágica de roteamento que conecta um usuário ao serviço. O FBI aparentemente capturou o servidor físico e usou a chave privada capturada para redirecionar o endereço .onion para a página de remoção.

Aparentemente, os administradores do AlphV também mantiveram o controle dessa chave privada, já que uma mensagem bastante atrevida substituiu o aviso do FBI. Na versão “não apreendida”, um gato preto apresenta um novo endereço .onion. Ah, e em retribuição pela negligência, o AlphV rescindiu sua restrição contra hospitais e outras infraestruturas críticas. O único recorte que resta é a sua relutância em visar a Comunidade de Estados Independentes, também conhecida como a antiga União Soviética.

Derramamento automático

Este inicialmente parece muito ruim. Aplicativos Android obtêm acesso às credenciais do gerenciador de senhas. Mas um olhar um pouco mais profundo pode atenuar a nossa angústia. Então, primeiro, lembre-se de que os aplicativos Android têm uma visualização nativa para operações normais e também uma visualização na web para mostrar conteúdo da web. O problema aqui é que quando um gerenciador de senhas preenche automaticamente um site nesse webview, o conteúdo vaza de volta para a interface do aplicativo nativo.

O modelo de ameaça, então, é que um aplicativo não confiável lança um site para um fluxo de autenticação “Fazer login com”. Seu gerenciador de senhas detecta o site do Facebook/Google/Microsoft e oferece o preenchimento automático de credenciais. E após o preenchimento automático, o próprio aplicativo os capturou. Está demorando um pouco para que o Google e as empresas gerenciadoras de senhas cheguem a um acordo sobre quem é exatamente o problema e se são necessárias soluções. Para mais detalhes, há um PDF disponível.

Bits e bytes

Colisões de hash geralmente são uma coisa ruim. Se um algoritmo de hash tiver alguma chance viável de colisão, é hora de retirá-lo para qualquer trabalho sério. Mas e se precisássemos colidir apenas os primeiros 7 bytes? Em uso com git, por exemplo, o SHA-256 geralmente fica truncado nos primeiros 7 bytes por questões de usabilidade. Quão difícil é colidir com eles? E que tal adicionar os últimos 7 bytes? [David Buchanan] calculou os números para nós, e digamos apenas que você realmente precisa verificar todos os bytes de um hash de 256 bits quanto à robustez criptográfica. Com alguns truques para eficiência, 128 bits de um hash SHA256 custam apenas US$ 93,000 e levariam cerca de um mês.

Aqui está uma ideia nova/antiga: envie um e-mail, inclua um . e segundo e-mail com cabeçalhos completos. O que o servidor de e-mail receptor fará? Em alguns casos, esse e-mail estranho é visto como uma única mensagem e, em alguns casos, como duas. Em outras palavras, você recebe contrabando de SMTP. Isso é realmente um problema, pois engana um host de e-mail para que envie seus e-mails arbitrários como mensagens confiáveis. Quer enviar uma mensagem como bill.gates(at)microsoft.com e solicitar o check-out do DKIM? Contrabandeie uma mensagem através dos servidores do office365! Por outro lado, este já foi divulgado para vários serviços vulneráveis, então provavelmente você perdeu a chance.

E para se divertir um pouco, O Simulador de Phishing da Microsoft detecta Phish real! Ou seja, a Microsoft agora possui uma ferramenta Simulador de Ataque que pode ajudá-lo a enviar e-mails de phishing falsos, para ajudar a treinar os usuários a não clicarem naquele link. [Vaisha Bernard] estava testando a ferramenta e percebeu que um dos links falsos estava direcionado para uma página inexistente do Confluence e sendo enviado de um domínio não registrado. Registre ambos e esse simulador de phishing terá dentes reais. Aparentemente, [Vaisha] ganhou várias recompensas por bugs para finalmente resolver todo o problema, o que mostra que vale a pena ser curioso.

- Conteúdo com tecnologia de SEO e distribuição de relações públicas. Seja amplificado hoje.

- PlatoData.Network Gerativa Vertical Ai. Capacite-se. Acesse aqui.

- PlatoAiStream. Inteligência Web3. Conhecimento Amplificado. Acesse aqui.

- PlatãoESG. Carbono Tecnologia Limpa, Energia, Ambiente, Solar, Gestão de resíduos. Acesse aqui.

- PlatoHealth. Inteligência em Biotecnologia e Ensaios Clínicos. Acesse aqui.

- Fonte: https://hackaday.com/2023/12/22/this-week-in-security-terrapin-seized-unseized-and-autospill/

- :tem

- :é

- :não

- :onde

- 000

- 7

- 9

- a

- Sobre

- aceitar

- Acesso

- Conta

- real

- adicionado

- acrescentando

- endereço

- endereços

- Depois de

- contra

- aka

- algoritmo

- Todos os Produtos

- permite

- já

- tb

- an

- e

- andróide

- antecipar

- qualquer

- app

- abordagem

- Aplicativos

- SOMOS

- AS

- At

- ataque

- Autenticação

- em caminho duplo

- Mau

- banners

- BE

- sido

- ser

- entre

- Projeto de lei

- Pouco

- Preto

- ambos

- recompensas

- Break

- Bug

- recompensas de bugs

- Prédio

- Monte

- mas a

- chamada

- CAN

- capturados

- casos

- CAT

- chance

- mudado

- verificar

- circunstância

- circunstâncias

- remover filtragem

- clique

- cliente

- clientes

- CO

- Colidir

- colisão

- COM

- comunidade

- Empresas

- completar

- computador

- confluência

- Contato

- da conexão

- conecta

- conteúdo

- conteúdo

- ao controle

- controles

- custos

- Contador

- Credenciais

- crítico

- Infraestrutura crítica

- criptografia

- criptograficamente

- curioso

- DA

- David

- engano

- mais profunda

- definitivamente

- projetado

- detalhes

- descobrir

- diretamente

- angústia

- do

- parece

- Não faz

- domínio

- Rebaixado

- Cair

- cada

- ganhou

- efeito

- eficiência

- e-mails

- criptografada

- criptografia

- Todo

- essencialmente

- exatamente

- exemplo

- trocado

- exploração

- extensão

- extremamente

- olho

- falha

- falsificação

- fbi

- factível

- Funcionalidades

- Finalmente

- descobertas

- Primeiro nome

- fixado

- fixo

- fluxo

- Escolha

- da

- cheio

- Diversão

- geralmente

- ter

- Git

- dado

- Dando

- vai

- tem

- mão

- Queijos duros

- hash

- Hashing

- Ter

- cabeçalhos

- ajudar

- SUA PARTICIPAÇÃO FAZ A DIFERENÇA

- hilário

- hospitais

- hospedeiro

- Como funciona o dobrador de carta de canal

- HTML

- HTTPS

- idéia

- if

- Impacto

- implementações

- in

- Em outra

- incluir

- incluído

- de treinadores em Entrevista Motivacional

- info

- Infraestrutura

- inicialmente

- Inovação

- dentro

- instância

- integridade

- interessante

- Interface

- para dentro

- IT

- se

- jpg

- apenas por

- apenas um

- manteve

- Chave

- chaves

- Sobrenome

- lança

- mínimo

- Biblioteca

- como

- Limitado

- Line

- LINK

- Links

- pequeno

- olhar

- perdido

- mac

- mágica

- Gerente

- significa

- mensagem

- mensagens

- Microsoft

- poder

- MITM

- modelo

- modos

- Mês

- mais

- a maioria

- muito

- múltiplo

- nativo

- necessário

- você merece...

- necessário

- Nem

- rede

- Novo

- não

- nem

- normal

- notável

- Perceber..

- notando

- romance

- agora

- número

- números

- of

- WOW!

- Oferece

- frequentemente

- oh

- Velho

- on

- ONE

- só

- Operações

- or

- Outros

- A Nossa

- Fora

- Acima de

- pacotes

- página

- parte

- particularmente

- Senha

- gerenciador de senhas

- país

- fase

- Phishing

- físico

- platão

- Inteligência de Dados Platão

- PlatãoData

- desempenhado

- potencial

- presentes

- bastante

- Prévio

- privado

- chave privada

- provavelmente

- Problema

- público

- chave pública

- Python

- ransomware

- em vez

- reais

- realizado

- clientes

- receber

- redirecionar

- cadastre-se

- liberar

- relutância

- permanece

- lembrar

- remoto

- Removido

- pesquisadores

- DESCANSO

- restrição

- retida

- retribuição

- reescrevendo

- robustez

- roteamento

- Execute

- seguramente

- saga

- saquê

- mesmo

- dizer

- Segundo

- segurança

- parecem

- visto

- apreendidos

- enviar

- envio

- enviei

- Seqüência

- grave

- servidor

- serviço

- Serviços

- Sessão

- conjunto

- vários

- SHA256

- concha

- mostrar

- mostrando

- simulador

- solteiro

- local

- So

- alguns

- soviético

- começa

- Unidos

- TAG

- Tire

- tomar

- Target

- alvejando

- técnica

- teste

- Execução de teste

- texto

- que

- A

- deles

- Eles

- então

- teoria

- coisa

- isto

- esta semana

- aqueles

- ameaça

- Através da

- tempo

- cronometragem

- para

- também

- ferramenta

- Portão

- Trem

- transição

- desencadeando

- confiável

- túnel

- dois

- compreender

- hostil

- união

- único

- não registado

- sobre

- usabilidade

- usar

- usava

- Utilizador

- usuários

- usos

- versão

- muito

- Ver

- vulnerabilidade

- Vulnerável

- queremos

- foi

- we

- web

- Site

- semana

- BEM

- O Quê

- quando

- qual

- enquanto

- inteiro

- porque

- precisarão

- de

- palavras

- Atividades:

- seria

- Você

- investimentos

- zefirnet

- zero