A segurança está mudando para a esquerda e para a direita no fluxo de design, à medida que os fabricantes de chips lutam para descobrir como construir dispositivos que sejam seguros por design e resilientes o suficiente para permanecerem seguros durante toda a sua vida útil.

À medida que dispositivos cada vez mais complexos são conectados à Internet e entre si, os fornecedores de IP, os fabricantes de chips e as empresas de sistemas correm para enfrentar ameaças existentes e potenciais em uma superfície de ataque mais ampla. Em muitos casos, a segurança passou de uma série interminável de patches de software para uma parte integrante do processo de design de hardware/software, com vantagem competitiva cada vez mais lucrativa e uma ameaça crescente de ação regulatória para as empresas que cometem erros.

“A cada segundo, 127 dispositivos são conectados à Internet pela primeira vez”, disse Thomas Rosteck, presidente da Infineon's Divisão de Sistemas Seguros Conectados, em uma apresentação recente. “Isso levará a impressionantes 43 bilhões de dispositivos conectados à Internet e entre si em 2027.”

Também criará um enorme desafio de segurança. “Com isto aumenta a preocupação das empresas e dos consumidores sobre o que acontece aos seus dados à medida que a conectividade aumenta e os serviços digitais se expandem”, observou David Maidment, diretor sénior de desenvolvimento de mercado da Braço. “Nos últimos cinco anos, a regulamentação dos governos em todo o mundo amadureceu e cabe aos fabricantes cumprir uma lista crescente de critérios de segurança para garantir que estes serviços sejam confiáveis, seguros e gerenciados adequadamente.”

Ainda assim, uma abordagem fundamentada e ponderada à segurança inclui muitas considerações. “Primeiro, o perfil de ameaça da aplicação específica deve ser entendido, bem como os ativos específicos – os dados, informações ou sistemas que precisam ser protegidos”, disse Dana Neustadter, diretora de soluções de segurança IP da Synopsys. “Existem leis, regulamentos e/ou tipos de requisitos específicos que influenciarão essa solução? Em outras palavras, você precisa fazer alguns trabalhos de casa primeiro. Você deve ser capaz de responder a algumas perguntas, como se o produto está preocupado apenas com ameaças baseadas na rede ou se existe potencial para ataques que necessitam de acesso físico. Existe acesso direto à rede para esse produto específico ou ele será protegido por outras partes do sistema que podem atuar como um firewall, por exemplo, para fornecer algum nível de proteção? Quais são os requisitos de conformidade regulatória ou de padrões ou possíveis requisitos de certificação para segurança? Qual é o valor dos ativos?”

Além disso, os dispositivos precisam estar seguros sob todas as condições e modos de operação. “Você precisa protegê-lo quando o sistema está offline porque, por exemplo, agentes mal-intencionados podem substituir a memória externa ou roubar código IP”, disse Neustadter. “Eles podem atualizar novamente o dispositivo. Você também precisa protegê-lo durante a inicialização e durante o tempo de execução enquanto o dispositivo opera. Você precisa ter certeza de que ele ainda está funcionando conforme planejado. Então, quando você se comunica externamente, também precisa protegê-lo. Existem muitas variáveis que normalmente influenciam uma solução de segurança, incluindo a aplicação específica. Em última análise, é necessário que haja um equilíbrio na solução geral de segurança. 'Equilibrado para a segurança' inclui funções de segurança, protocolos, certificações e assim por diante, bem como custo, energia, desempenho e compensações de área porque, por exemplo, você não pode se dar ao luxo de instalar o mais alto nível de segurança para uma bateria dispositivo alimentado. Não faz sentido porque é um dispositivo de menor custo. Você realmente precisa procurar o equilíbrio, e tudo isso será levado em consideração na arquitetura de segurança apropriada para um chip.”

Outros concordam. “O primeiro passo que damos quando introduzimos segurança em um dispositivo é avaliar os ativos de segurança do dispositivo em relação ao seu papel no sistema geral”, disse Nir Tasher, executivo de tecnologia da winbond. “À medida que mapeamos esses ativos, também avaliamos o potencial de ataque dos ativos. Nem todos os ativos são imediatamente identificados. Recursos como portas de depuração e teste também devem ser considerados ativos, pois podem ter uma função na segurança geral do sistema. Uma vez concluído o mapeamento e a classificação, avaliamos possíveis formas de comprometer cada um dos ativos e a complexidade envolvida. O próximo passo é encontrar formas de se proteger desses ataques ou, pelo menos, detectá-los. A última etapa é obviamente testar o produto final para garantir que qualquer proteção que incluímos esteja funcionando corretamente.”

Seguro desde a concepção

Uma das grandes mudanças na segurança do hardware e do sistema é o reconhecimento de que isso não é mais problema de outra pessoa. O que costumava ser uma reflexão tardia é agora uma vantagem competitiva que precisa ser integrada em um projeto no nível arquitetônico.

“Este princípio fundamental enfatiza a integração da segurança no processo de desenvolvimento do design do chip, garantindo que as metas, requisitos e especificações de segurança sejam identificados desde o início”, disse Adiel Bahrouch, diretor de desenvolvimento de negócios para segurança IP da Rambus. “Esta abordagem exige ter um modelo de ameaça adequado, identificar os ativos tangíveis e intangíveis que têm valor e precisam de proteção, quantificar proativamente o risco associado com base em uma estrutura de gestão de risco adequada e implementar corretamente medidas e controles de segurança para mitigar os riscos para um nível aceitável.”

Além da avaliação adequada das ameaças, Bahrouch disse que é vital considerar princípios de segurança adicionais para uma estratégia holística de defesa em profundidade. Isso inclui uma cadeia de confiança, onde cada camada fornece bases de segurança que a próxima camada pode aproveitar, bem como separação de domínios com diferentes níveis de segurança para diferentes usuários, tipos de dados e operações, permitindo desempenho otimizado e compensações de segurança para cada caso de uso. Nos sistemas modernos, isso inclui modelagem de ameaças ao longo de todo o ciclo de vida do produto e um princípio de privilégio mínimo que segmenta os direitos de acesso e minimiza os recursos compartilhados.

“É fundamental definir antecipadamente a arquitetura de segurança do SoC”, disse George Wall, diretor do grupo de marketing de produto do processador IP Tensilica Xtensa da Cadência. “O momento de definir a arquitetura de segurança é quando o designer está trabalhando nas funcionalidades, feeds e velocidades necessárias, etc., do SoC. É sempre muito mais fácil fazer isso cedo do que tentar ‘adicionar segurança’ mais tarde, seja uma semana antes da retirada da fita ou dois anos após o envio da produção.”

Uma defesa holística vai muito além do hardware. “Se você está tentando proteger algo, mesmo em altos níveis de abstração para software, você pode fazer isso perfeitamente em Python ou qualquer que seja sua linguagem de programação preferida”, disse Dan Walters, principal engenheiro de segurança embarcada e líder de soluções microeletrônicas da MITRE. “Mas se for prejudicado por um comprometimento no nível do hardware, então não importa. Você pode comprometer completamente todo o seu sistema, mesmo se tiver uma segurança de software perfeita.”

Na maioria dos casos, os invasores seguem o caminho de menor resistência. “Com segurança, é tudo ou nada”, disse Walters. “O invasor só precisa encontrar uma falha e não se importa onde ela está. Não é como se estivessem dizendo: 'Quero derrotar o sistema apenas minando o hardware ou quero fazê-lo encontrando uma falha de software. Eles vão procurar a coisa mais fácil.”

Melhores práticas

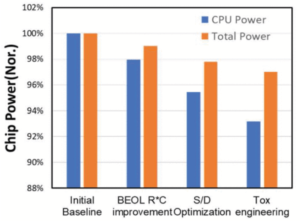

Em resposta ao crescente cenário de ameaças, os fabricantes de chips estão ampliando sua lista de melhores práticas. No passado, a segurança estava quase inteiramente confinada ao perímetro de uma CPU. Mas à medida que os projetos se tornam mais complexos, mais conectados e com vida útil mais longa, a segurança precisa ser pensada de forma muito mais ampla. Isto inclui uma série de elementos-chave, de acordo com Lee Harrison, diretor de marketing de produto da divisão Tessent da Siemens EDA:

- seguro Bota – A tecnologia de monitoramento de hardware pode ser usada para verificar se uma sequência de inicialização prescrita foi executada conforme esperado, para garantir que tanto o hardware quanto o software estejam conforme o esperado.

- Atestado – Semelhante à inicialização segura, o monitoramento funcional pode ser usado para gerar assinaturas dinâmicas que representam uma configuração física ou flexível de um IP ou IC específico em um sistema. Isto confirma a precisão do hardware esperado e sua configuração. Essa abordagem pode ser usada para fornecer um único token de identidade ou uma coleção de tokens para todo o sistema. Este sistema é baseado em uma assinatura única, que pode ser usada para garantir que a versão correta do software de uma atualização OTA seja aplicada. É fundamental que isso seja calculado dentro do sistema, mas não codificado.

- Acesso Seguro – Tal como acontece com todos os sistemas, os canais de comunicação dentro e fora do dispositivo devem ser seguros e, em muitos casos, configuráveis com base em diferentes níveis de acesso exigido, onde o acesso é muitas vezes controlado através de uma raiz de confiança.

- Proteção de Ativos – A monitorização funcional activa pode ser uma parte crítica de qualquer estratégia de defesa em profundidade. Com base em uma análise detalhada de ameaças, a seleção e o posicionamento de monitores funcionais no dispositivo podem fornecer detecção e mitigação de ameaças de baixa latência.

- Gerenciamento do ciclo de vida do dispositivo – Agora é fundamental em todas as aplicações seguras de IC ser capaz de monitorar a integridade do dispositivo durante todo o seu ciclo de vida ativo, desde a fabricação até o descomissionamento. O monitoramento funcional e os sensores desempenham um papel significativo no monitoramento da integridade do dispositivo durante seu ciclo de vida. Em alguns casos, o feedback ativo pode ser usado para prolongar a vida ativa de um CI, fazendo ajustes dinâmicos em aspectos externos sempre que possível.

Figura 1: Elementos-chave do hardware seguro. Fonte: Siemens EDA

Quais dessas práticas recomendadas são implantadas pode variar muito de um aplicativo para outro. A segurança em uma aplicação automotiva, por exemplo, é uma preocupação muito maior do que em um dispositivo portátil inteligente.

“A autonomia precisa de conectividade, o que impulsiona maior segurança, o que permite a automação, e os semicondutores são realmente a base aqui”, disse Tony Alvarez, vice-presidente executivo da Infineon Memory Solutions, em uma apresentação recente. “Sentir, interpretar os dados, tomar decisões sobre eles, isso está acima da superfície. Isso é o que você vê. A complexidade do sistema está aumentando, mas você não vê o que está abaixo da superfície, que são todas as peças necessárias para que isso aconteça – a solução completa do sistema.”

Esse sistema inclui comunicação com a nuvem, outros automóveis e infraestrutura, e tudo deve ser instantaneamente acessível e seguro, disse Alvarez.

As necessidades de segurança podem ser muito diferentes para outras aplicações. Mas o processo para determinar o que é necessário é semelhante. “Primeiro, analise quais são os ativos”, disse Tasher, da Winbond. “Às vezes não há nenhum. Às vezes, cada parte do dispositivo é ou contém um ativo. Neste último caso, pode ser aconselhável começar do zero, mas estes são casos raros. Uma vez mapeados os ativos, o arquiteto precisa analisar os vetores de ataque para esses ativos. Esta é uma etapa tediosa e a consultoria externa é altamente recomendada. Outro par de olhos é sempre uma coisa boa. A última etapa do ponto de vista arquitetônico é criar mecanismos de proteção para esses ataques. E sim, o conhecimento profundo do sistema é essencial em todas essas etapas.”

Arm é um forte defensor da inclusão de um raiz de confiança (RoT) em todos os dispositivos conectados e implantando práticas recomendadas de segurança desde o design como base para qualquer produto viável. “O RoT pode fornecer funções confiáveis essenciais, como inicialização confiável, criptografia, atestado e armazenamento seguro. Um dos usos mais básicos de um RoT é manter confidenciais as chaves criptográficas privadas com dados criptografados, protegidas por mecanismos de hardware e longe do software do sistema que é mais fácil de hackear. As funções seguras de armazenamento e criptografia do RoT devem ser capazes de lidar com as chaves e o processamento confiável necessário para autenticação do dispositivo, verificando reivindicações e criptografando ou descriptografando dados”, disse Maidment.

Dado que muito poucos designs de chips partem de uma folha de papel em branco, um chip deve ser arquitetado para levar isso em consideração. “Cada dispositivo e cada caso de uso serão únicos e é imperativo que consideremos as necessidades de todos os sistemas através da modelagem de ameaças”, explicou Maidment. “Alguns casos de uso precisarão de evidências de melhores práticas. Outros precisam se proteger contra vulnerabilidades de software e outros ainda precisarão de proteção contra ataques físicos.”

O trabalho de Arm, cofundador da PSA Certified, demonstrou que diferentes fornecedores de silício estão encontrando seus próprios pontos de venda exclusivos e decidindo qual nível de proteção desejam fornecer. “É difícil ter um modelo único, mas um conjunto comum de princípios acordados é uma ferramenta importante para reduzir a fragmentação e alcançar a robustez de segurança adequada, e isso é comprovado nos 179 certificados certificados PSA emitidos para produtos hoje ”, observou Maidment.

Isto é muito diferente de anos atrás, quando a segurança poderia ser adicionada a um chip posteriormente no ciclo de design. “Não é como antigamente, onde você podia simplesmente adicionar segurança. Você aceleraria um chip e pensaria que, sem fazer alterações significativas, poderia abordar a segurança conforme necessário para sua aplicação”, disse Neustadter, da Synopsys. “É importante desenhar uma solução de segurança baseada nas premissas acima mencionadas. Assim, você poderá ter um processo mais simplificado para atualizar a segurança em futuras revisões de design, como a criação de um ambiente seguro com uma raiz de confiança para proteger operações e comunicações de dados confidenciais. Existem maneiras de criar uma solução de segurança escalonável, extensível e até mesmo atualizá-la pós-silício, por exemplo, com atualizações de software. Portanto, existem maneiras de incorporar isso em um design e depois atualizar a segurança de uma revisão para outra de uma forma mais simplificada.”

Correções de segurança

Em quase todos os casos, é melhor prevenir ataques do que fornecer patches para corrigi-los. Mas a forma como isso é feito pode variar muito.

Por exemplo, Geoff Tate, CEO da Logix flexível, disse que várias empresas estão usando eFPGAs para segurança, com outros avaliando-os. “Pelo que entendemos, há vários motivos, e diferentes empresas têm diferentes preocupações de segurança”, disse Tate. “Alguns clientes desejam usar eFPGAs para ofuscar seus algoritmos críticos do processo de fabricação. Isto é especialmente verdadeiro para clientes de defesa. Algoritmos de segurança, ou seja, criptografia/descriptografia, são implementados em vários locais em um SoC. Os requisitos de desempenho variam. Para segurança de altíssima permanência, ela precisa estar no hardware. E como os algoritmos de segurança precisam ser capazes de ser atualizados para lidar com desafios em constante mudança, o hardware precisa ser reconfigurável. Processadores e software podem ser hackeados, mas é muito mais difícil hackear hardware, portanto, é desejável ter algumas das partes críticas da função de segurança em hardware programável.”

Sem essa programabilidade integrada, corrigir problemas de segurança após um ataque é muito mais difícil. Normalmente, isso envolve algum tipo de patch, que geralmente é uma solução cara e abaixo do ideal.

“De acordo com o princípio da separação de domínios, pode-se considerar a adição de uma 'ilha segura' autônoma ao chip existente em uma abordagem modular, permitindo que o chip aproveite todos os recursos de segurança fornecidos pela ilha segura com alterações mínimas no chip existente ”, disse Bahrouch de Rambus. “Embora esta não seja a solução mais eficiente, o IP de segurança pode ser personalizado para atender aos requisitos de segurança e ao objetivo geral de segurança. Apesar dos desafios, um módulo de segurança incorporado não precisa necessariamente ser aproveitado imediatamente para cada função. Os arquitetos podem começar com os fundamentos da proteção dos chips e da integridade dos usuários e gradualmente introduzir segurança baseada em hardware com proteção de canal lateral para funções adicionais e menos cruciais.”

Harrison, da Siemens, observou que adicionar segurança a um projeto existente é um problema comum atualmente. “Se os projetistas não tomarem cuidado, adicionar segurança posteriormente pode facilmente levar a um cenário em que o ponto de entrada principal não está protegido. No entanto, a EDA pode ser extremamente útil aqui, uma vez que a tecnologia analítica incorporada pode ser facilmente integrada nos níveis mais baixos de um design que já existe. Em vez de apenas visar riscos periféricos, monitores IP podem ser adicionados para monitorar muitas das interfaces internas ou nós dentro do projeto.”

Segurança mínima de hardware

Com tantas opções e tantos conselhos, quais são os itens essenciais para um chip seguro desde sua fundação?

Wall da Cadence disse que, no mínimo, é necessário haver uma ilha de segurança que estabeleça uma raiz de confiança para o SoC. “Também é necessário que haja funções de autenticação disponíveis para autenticar adequadamente o código de inicialização e as atualizações de firmware OTA. Idealmente, o SoC selecionou recursos que estão disponíveis apenas para firmware que é conhecido como confiável e há uma partição de hardware que impede que firmware desconhecido ou não confiável acesse esses recursos de forma maliciosa. Mas, em última análise, os itens “indispensáveis” são determinados pela aplicação e pelo caso de uso. Por exemplo, um dispositivo de reprodução de áudio terá requisitos diferentes de um dispositivo que processa pagamentos.”

Além disso, com base no modelo de avaliação de ameaças e nos ativos que precisam ser protegidos, um chip seguro típico terá como objetivo atingir objetivos de segurança que podem ser agrupados nas seguintes classes — integridade, autenticidade, confidencialidade e disponibilidade.

“Esses objetivos são normalmente cobertos por criptografia, combinados com recursos adicionais, como inicialização segura, armazenamento seguro, depuração segura, atualização segura e gerenciamento seguro de chaves”, disse Bahrouch da Rambus. “De uma perspectiva arquitetônica de SoC, isso geralmente começa com a proteção das chaves e identidades exclusivas de OTP e/ou hardware, seguida pela proteção de recursos e funções relevantes de segurança durante os ciclos de vida do produto, o que inclui, mas não está limitado a atualizações de firmware e depuração segura . Uma raiz de confiança no hardware é uma boa base para essas funções fundamentais e um item obrigatório nos SoCs modernos, independentemente do seu mercado-alvo.”

Independentemente da aplicação, há dois elementos críticos que devem ser habilitados em todos os dispositivos usados em uma aplicação segura, disse Harrison, da Siemens. “Primeiro, a inicialização segura [conforme descrito acima] é necessária, pois quaisquer outros mecanismos de segurança implementados são uma superfície de ataque potencial até que o dispositivo seja inicializado com sucesso e segurança. Por exemplo, antes de o dispositivo ser inicializado, pode ser possível substituir e reconfigurar o registro de assinatura em um IP raiz de confiança, essencialmente falsificando a identidade do dispositivo. Em segundo lugar, é necessária uma identidade segura. Por exemplo, uma raiz de confiança, embora não seja comumente usada, pode dar ao dispositivo uma identificação exclusiva e permitir que muitas outras funções sejam protegidas para este dispositivo específico. Estes são o mínimo e não protegem contra quaisquer comunicações maliciosas ou manipulação de quaisquer interfaces externas.”

Tentar criar uma lista de itens essenciais aqui é difícil, pois eles variam de acordo com as funções do chip, a tecnologia, os ativos do dispositivo e a aplicação final. “No entanto, como regra geral, encontraríamos três funções principais – proteção, detecção e recuperação”, disse Tasher da Winbond. “É proteção no sentido de que o dispositivo precisa ser protegido contra violações de dados, modificações ilegais, ataques externos e tentativas de manipulação. Detecção, uma vez que os mecanismos de segurança devem ser capazes de detectar ataques ou modificações ilícitas em funções e estados internos. A detecção pode desencadear uma resposta simples em alguns casos ou chegar ao ponto de eliminar completamente as funcionalidades do dispositivo e apagar todos os segredos internos. E recuperação no sentido de que, com algumas funções de segurança, é essencial que o sistema esteja sempre num estado conhecido. Tal estado pode até ser um desligamento completo, desde que seja um estado seguro e estável.”

Conclusão

Finalmente, é fundamental que os engenheiros conheçam melhor como e onde adicionar segurança aos seus projetos. Isto começa com as escolas de engenharia, que estão apenas começando a incorporar a segurança nos seus currículos.

O MITRE, por exemplo, realiza anualmente um concurso “Capture The Flag”, aberto a estudantes do ensino médio e universitários. “Em 2022, tivemos como parte da competição o conceito de que o hardware subjacente poderia estar comprometido e pedimos aos alunos que projetassem seu sistema para tentar ser resiliente a um componente de hardware potencialmente malicioso integrado em seu sistema”, disse Walters. “Tivemos uma resposta muito interessante. Muitos alunos perguntaram: 'Do que você está falando? Como isso é possível?' Nossa resposta foi: ‘Sim, é difícil e parece quase impossível lidar com isso. Mas é isso que está acontecendo no mundo real. Então, você pode enterrar a cabeça na areia ou mudar sua mentalidade sobre como projetar um sistema que seja resiliente, porque quando você entrar no mercado de trabalho é nisso que seu empregador vai pedir que você pense. ”

A segurança sempre começa com a compreensão do perfil de ameaça exclusivo de cada aplicativo, bem como com uma visão clara sobre o que é importante proteger, qual nível de proteção é necessário e, cada vez mais, o que fazer se um chip ou sistema for comprometido. E então isso precisa ser respaldado pelo que realmente está em risco.

Neustadter, da Synopsys, observou que na IoT, por exemplo, existe um enorme espectro de custos, complexidade e sensibilidade dos dados. “Os endpoints de IoT, no mínimo, precisam ser seguros e confiáveis”, disse ela. “No mínimo, os desenvolvedores devem testar a integridade e autenticidade de seu software de firmware, mas também tomar uma resposta razoável se houver falha nesses testes específicos.”

No segmento automotivo, ataques bem-sucedidos podem ter consequências muito graves. “Você tem a complexidade da eletrônica, você tem a complexidade da conectividade”, disse Neustadter. “É notícia antiga que um carro pudesse ser controlado remotamente com um motorista dentro enquanto o carro estava na rodovia. Portanto, a segurança nos carros é crítica. Lá, você precisa implementar segurança de alto nível e, geralmente, também precisa de desempenho mais alto. É um tipo de abordagem de segurança diferente da IoT, e não que seja mais importante, é apenas diferente.”

E isso ainda é muito diferente da segurança na nuvem. “O acesso não autorizado aos dados é uma das maiores ameaças”, disse Neustadter. “Pode haver muitas outras ameaças, incluindo vazamentos de dados. Muitos dos nossos dados financeiros estão na nuvem, e aí você tem outro nível de abordagem de segurança e resiliência contra ataques físicos, injeção de falhas, etc. Gostaria que as pessoas prestassem mais atenção em quais são as ameaças? O que você quer proteger? Então, com todas as outras coisas na imagem, você define sua arquitetura de segurança. Isso é algo que as pessoas não olham desde o início. Isso pode ajudá-los a começar melhor e evitar ter que voltar atrás e redesenhar uma solução de segurança.”

— Susan Rambo e Ed Sperling contribuíram para este relatório.

Leitura relacionada

Bug, falha ou ataque cibernético?

Rastrear a causa do comportamento aberrante está se tornando um desafio muito maior.

O que é necessário para proteger os chips

Não existe uma solução única e a segurança mais abrangente pode ser demasiado cara.

- Conteúdo com tecnologia de SEO e distribuição de relações públicas. Seja amplificado hoje.

- PlatoData.Network Gerativa Vertical Ai. Capacite-se. Acesse aqui.

- PlatoAiStream. Inteligência Web3. Conhecimento Amplificado. Acesse aqui.

- PlatãoESG. Carbono Tecnologia Limpa, Energia, Ambiente, Solar, Gestão de resíduos. Acesse aqui.

- PlatoHealth. Inteligência em Biotecnologia e Ensaios Clínicos. Acesse aqui.

- Fonte: https://semiengineering.com/security-becoming-core-part-of-chip-design/

- :tem

- :é

- :não

- :onde

- $UP

- 1

- 179

- 2022

- 43

- a

- Capaz

- Sobre

- acima

- absoluto

- abstração

- aceitável

- Acesso

- Acesso a dados

- acessível

- acessando

- Segundo

- Conta

- precisão

- Alcançar

- alcançar

- em

- Aja

- Açao Social

- ativo

- atores

- adicionar

- adicionado

- acrescentando

- Adição

- Adicional

- endereço

- ajustes

- Vantagem

- conselho

- aconselhável

- Depois de

- contra

- atrás

- visar

- algoritmos

- Todos os Produtos

- Permitindo

- quase

- já

- tb

- alvarez

- sempre

- an

- análise

- analítica

- analisar

- e

- e infra-estrutura

- Outro

- responder

- qualquer

- Aplicação

- aplicações

- aplicado

- abordagem

- apropriado

- arquitetos

- arquitetônico

- arquitetura

- SOMOS

- ÁREA

- AS

- perguntar

- pergunta

- aspectos

- avaliação

- ativo

- Ativos

- associado

- At

- ataque

- Ataques

- Tentativas

- por WhatsApp.

- auditivo

- autenticar

- Autenticação

- autenticidade

- Automação

- automóveis

- automotivo

- disponibilidade

- disponível

- evitar

- longe

- em caminho duplo

- Apoiado

- Mau

- Equilíbrio

- baseado

- Linha de Base

- basic

- base

- BE

- Porque

- tornam-se

- tornando-se

- sido

- antes

- Começo

- comportamento

- abaixo

- MELHOR

- melhores práticas

- Melhor

- Pós

- Grande

- maior

- O maior

- bilhão

- em branco

- ambos

- violações

- construir

- construído

- construídas em

- negócio

- desenvolvimento de negócios

- negócios

- mas a

- by

- calculado

- CAN

- não podes

- capacidades

- carro

- Cuidado

- cuidadoso

- carros

- casas

- casos

- Causar

- Chefe executivo

- certificados

- FDA

- certificações

- Non-GMO

- cadeia

- desafiar

- desafios

- alterar

- Alterações

- mudança

- canais

- verificar

- lasca

- Chips

- escolha

- reivindicações

- aulas

- remover filtragem

- Na nuvem

- código

- codificado

- coleção

- Faculdade

- combinado

- como

- vinda

- comum

- geralmente

- comunicar

- Comunicação

- Comunicações

- Empresas

- competição

- competitivo

- completar

- completamente

- integrações

- complexidade

- compliance

- componente

- compreensivo

- compromisso

- Comprometido

- conceito

- Interesse

- preocupado

- Preocupações

- condições

- confidencialidade

- Configuração

- conectado

- Dispositivos conectados

- Conectividade

- conseqüência

- Considerar

- Considerações

- considerado

- consultor

- Consumidores

- contém

- competição

- contribuiu

- controlado

- controles

- núcleo

- correta

- corretamente

- Custo

- dispendioso

- custos

- poderia

- coberto

- CPU

- crio

- Criar

- critérios

- crítico

- crucial

- cripto

- criptografia

- Clientes

- personalizado

- Ataque cibernético

- ciclo

- Dana

- dados,

- Violações de dados

- David

- dias

- acordo

- Decidindo

- decisões

- profundo

- Defesa

- definir

- demandas

- demonstraram

- implantado

- Implantação

- descrito

- Design

- processo de design

- Designer

- desenhadores

- projetos

- Apesar de

- detalhado

- descobrir

- Detecção

- determinando

- desenvolvedores

- Desenvolvimento

- dispositivo

- Dispositivos/Instrumentos

- diferente

- difícil

- digital

- serviços digitais

- diretamente

- Diretor

- Divisão

- do

- parece

- Não faz

- domínio

- feito

- não

- dirigido

- motorista

- Acionadores

- durante

- dinâmico

- e

- cada

- Cedo

- mais fácil

- maneira mais fácil é

- facilmente

- ed

- borda

- eficiente

- ou

- Eletrônicos

- elementos

- eliminando

- Else's

- incorporado

- enfatiza

- permitir

- habilitado

- permite

- criptografada

- final

- Interminável

- endpoints

- engenheiro

- Engenharia

- Engenheiros

- suficiente

- garantir

- assegurando

- Todo

- inteiramente

- entrada

- Meio Ambiente

- especialmente

- essencial

- essencialmente

- estabelece

- etc.

- Éter (ETH)

- avaliar

- avaliação

- Mesmo

- Cada

- evidência

- exemplo

- executado

- executivo

- existente

- existe

- esperado

- caro

- explicado

- estender

- se estende

- extensivamente

- extensão

- externo

- externamente

- extremamente

- Olhos

- fator

- Falha

- longe

- Moda

- Funcionalidades

- retornos

- sentir

- poucos

- final

- Finalmente

- financeiro

- dados financeiros

- Encontre

- descoberta

- firewall

- Primeiro nome

- primeira vez

- cinco

- Fixar

- falha

- fluxo

- seguido

- seguinte

- Escolha

- Foundation

- Fundações

- fragmentação

- Quadro

- da

- frente

- função

- funcional

- funcionalidades

- funcionalidade

- funcionamento

- funções

- fundamental

- Fundamentos

- futuro

- geralmente

- gerar

- George

- ter

- OFERTE

- Go

- Objetivos

- vai

- Bom estado, com sinais de uso

- tem

- Governos

- gradualmente

- grandemente

- Grupo

- Crescente

- cortar

- hackeado

- tinha

- manipular

- acontecer

- acontece

- Queijos duros

- mais duro

- Hardware

- Ter

- ter

- cabeça

- Saúde

- ajudar

- útil

- conseqüentemente

- SUA PARTICIPAÇÃO FAZ A DIFERENÇA

- Alta

- superior

- altamente

- Rodovia

- holística

- dever de casa

- Como funciona o dobrador de carta de canal

- Como Negociar

- Contudo

- HTTPS

- enorme

- i

- idealmente

- identificado

- identificar

- identificar

- identidades

- Identidade

- if

- imediatamente

- imperativo

- executar

- implementado

- implementação

- importante

- impossível

- in

- Em outra

- incluído

- inclui

- Incluindo

- incorporar

- aumentou

- Aumenta

- cada vez mais

- de treinadores em Entrevista Motivacional

- Infineon

- influência

- INFORMAÇÕES

- Infraestrutura

- instância

- imediatamente

- integral

- integrado

- Integração

- integridade

- Pretendido

- interessante

- interfaces de

- interno

- Internet

- para dentro

- introduzir

- envolvido

- envolve

- iot

- IP

- ilha

- Emitido

- questões

- IT

- ESTÁ

- apenas por

- Guarda

- Chave

- chaves

- Tipo

- Conhecimento

- conhecido

- paisagem

- língua

- Sobrenome

- Latência

- mais tarde

- Leis

- camada

- conduzir

- Vazamentos

- mínimo

- Lee

- esquerda

- menos

- Nível

- níveis

- Alavancagem

- alavancado

- vida

- wifecycwe

- ciclos de vida

- como

- Limitado

- Line

- Lista

- longo

- mais

- olhar

- lote

- Baixo

- diminuir

- lucrativo

- a Principal

- principal

- fazer

- Fazendo

- gerenciados

- de grupos

- Manipulação

- Fabricantes

- fabrica

- muitos

- mapa,

- mapeamento

- mercado

- Marketing

- Importância

- max-width

- Posso..

- medido

- medidas

- mecanismos

- Conheça

- Memória

- mencionado

- poder

- Mindset

- minimiza

- mínimo

- Mitigar

- mitigação

- modelo

- modelagem

- EQUIPAMENTOS

- modos

- modificações

- modulares

- módulo

- Monitore

- monitoração

- monitores

- mais

- a maioria

- muito

- múltiplo

- devo

- Must-have

- necessariamente

- necessário

- você merece...

- necessário

- Cria

- rede

- Acesso à rede

- baseado em rede

- notícias

- Próximo

- não

- nós

- nenhum

- notado

- nada

- agora

- número

- objetivo

- objetivos

- observado

- of

- WOW!

- modo offline

- frequentemente

- Velho

- on

- uma vez

- ONE

- só

- ônus

- aberto

- opera

- operando

- Operações

- contrário

- otimizado

- Opções

- or

- Outros

- Outros

- A Nossa

- Fora

- Acima de

- global

- override

- próprio

- Papel

- parte

- particular

- peças

- passado

- Remendo

- Patches

- caminho

- Pagar

- pagamentos

- Pessoas

- perfeita

- perfeitamente

- atuação

- periférico

- perspectiva

- físico

- fotografia

- peças

- localização

- Locais

- platão

- Inteligência de Dados Platão

- PlatãoData

- Jogar

- ponto

- Ponto de vista

- pontos

- portas

- possível

- potencial

- potencialmente

- poder

- prática

- práticas

- apresentação de negócios

- presidente

- evitar

- impede

- Diretor

- princípio

- princípios

- Prévio

- privado

- criptografia privada

- Problema

- processo

- processos

- em processamento

- Subcontratante

- processadores

- Produto

- ciclo de vida do produto

- Produção

- Produtos

- produtos hoje

- Perfil

- programável

- Programação

- adequado

- devidamente

- proponente

- proteger

- protegido

- proteger

- proteção

- protocolos

- comprovado

- fornecer

- fornecido

- fornece

- colocar

- Python

- Frequentes

- corrida

- RARO

- classificação

- reais

- mundo real

- clientes

- razoável

- razões

- recentemente

- reconhecimento

- Recomenda

- recuperação

- redesenhar

- redução

- Considerar

- cadastre-se

- Regulamento

- regulamentos

- reguladores

- relevante

- permanecem

- remotamente

- substituir

- Denunciar

- representar

- requeridos

- Requisitos

- resiliência

- resiliente

- Resistência

- Recursos

- resposta

- revisões

- certo

- direitos

- Risco

- gestão de risco

- riscos

- robustez

- Tipo

- raiz

- Regra

- é executado

- seguro

- Dito

- SAND

- dizendo

- escalável

- Escala

- cenário

- Escola

- Escolas

- arranhar

- Segundo

- segredos!

- seguro

- Secured

- firmemente

- segurança

- Medidas de Segurança

- Vejo

- segmento

- segmentos

- selecionado

- doadores,

- Vender

- Semicondutores

- senior

- sentido

- sensível

- Sensibilidade

- sensor

- Seqüência

- Série

- grave

- Serviços

- conjunto

- vários

- compartilhado

- ela

- folha

- MUDANÇA

- navio

- rede de apoio social

- encerramento

- Siemens

- assinatura

- Assinaturas

- periodo

- Silício

- semelhante

- simples

- desde

- solteiro

- smart

- So

- Suave

- Software

- segurança de software

- solução

- Soluções

- alguns

- Alguém

- algo

- às vezes

- fonte

- específico

- especificações

- Espectro

- velocidades

- Etapa

- Estágio

- padrões

- começo

- começa

- Estado

- Unidos

- estável

- Passo

- Ainda

- armazenamento

- Estratégia

- simplificada

- mais forte,

- Estudantes

- Assombroso

- bem sucedido

- entraram com sucesso

- tal

- adequado

- certo

- superfície

- Susan

- .

- sistemas

- Tire

- falando

- tangível

- Target

- alvejando

- Tecnologia

- teste

- ensaio

- testes

- do que

- que

- A

- deles

- Eles

- então

- Lá.

- Este

- deles

- coisa

- coisas

- think

- isto

- aqueles

- pensamento

- ameaça

- detecção de ameaças

- ameaças

- três

- Através da

- todo

- tempo

- vezes

- para

- hoje

- token

- Tokens

- Tony

- também

- ferramenta

- desencadear

- verdadeiro

- Confiança

- confiável

- digno de confiança

- tentar

- tentando

- dois

- tipo

- tipos

- típico

- tipicamente

- Em última análise

- para

- subjacente

- compreender

- compreensão

- Entendido

- único

- desconhecido

- Ilegal

- até

- Atualizar

- Atualizações

- atualização

- atualização

- atualizações

- usar

- caso de uso

- usava

- usuários

- usos

- utilização

- geralmente

- valor

- fornecedores

- verificação

- versado

- muito

- via

- viável

- vício

- Vice-Presidente

- Ver

- vital

- vulnerabilidades

- parede

- queremos

- foi

- maneiras

- we

- wearable

- semana

- BEM

- O Quê

- O que é a

- o que quer

- quando

- se

- qual

- enquanto

- Largo

- mais largo

- precisarão

- de

- dentro

- sem

- palavras

- Atividades:

- Força de trabalho

- trabalhar

- trabalhando fora

- mundo

- no mundo todo

- seria

- Errado

- ano

- anos

- sim

- Você

- investimentos

- zefirnet