UMA SEMANA, DOIS BWAINS

Apple remendos dois dias-zero, um pela segunda vez. Como um sistema criptográfico de 30 anos ficou rachado. Todos os seus segredos pertencem a Sangramento Zen. Lembrando aqueles anúncios duvidosos de PC/Mac.

Nenhum reprodutor de áudio abaixo? Ouvir diretamente no Soundcloud.

Com Doug Aamoth e Paul Ducklin. Música de introdução e final de Edith Mudge.

Você pode nos ouvir em Soundcloud, Podcasts da Apple, Google Podcasts, Spotify e em qualquer lugar que bons podcasts sejam encontrados. Ou simplesmente solte o URL do nosso feed RSS em seu podcatcher favorito.

LEIA A TRANSCRIÇÃO

DOUGLAS. Patches da Apple, segurança versus desempenho e hacking de rádios da polícia.

Tudo isso e muito mais no podcast Naked Security.

[MODEM MUSICAL]

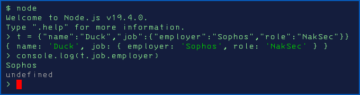

Bem-vindos ao podcast, pessoal.

Eu sou Doug Aamoth; ele é Paul Ducklin.

Paul, e aí, amigo?

PATO. É julho, Douglas!

DOUGLAS. Bem, vamos falar sobre julho em nosso Esta semana na história da tecnologia segmento.

28 de julho de 1993 nos trouxe a versão 1.0 do Linguagem de programação Lua.

E mesmo que você nunca tenha ouvido falar do Little Language That Could, provavelmente já se beneficiou dele.

Lua é usado em aplicativos como Roblox, World of Warcraft, Angry Birds, aplicativos da web de Venmo e Adobe, para não mencionar Wireshark, Nmap, Neovim e zilhões de aplicativos de script mais difundidos.

Paul, você usa Lua em alguns artigos do Naked Security, se não me engano.

PATO. Sou um grande fã da Lua, Douglas.

Eu o uso extensivamente para meus próprios scripts.

É o que eu gosto de chamar de “máquina de luta enxuta”.

Tem algumas características encantadoras: é uma linguagem muito fácil de aprender; é uma linguagem muito fácil de ler; e ainda assim você pode escrever programas em estilo funcional.

(Falando tecnicamente, as funções são objetos de primeira classe na linguagem, então você pode fazer todo tipo de coisa legal que não pode fazer com linguagens mais tradicionais como C.)

E costumo usá-lo para o que de outra forma seria pseudocódigo em artigos Naked Security.

Porque (A) você pode copiar e colar o código e experimentá-lo por si mesmo, se quiser, e (B) é realmente surpreendentemente legível, mesmo para pessoas que não estão familiarizadas com programação.

A palavra Lua significa 'lua' em português.

DOUGLAS. Adorável!

Tudo bem, vamos continuar no assunto do código.

Já falamos várias vezes sobre o segundo patch Rapid Response da Apple.

Estava lá, não estava lá, o que aconteceu com ele?

Bem, esse patch agora faz parte de um atualização completa, e um que também corrigiu um segundo dia zero, Paul.

PATO. Sim.

Se você se lembra disso Resposta rápida, como você disse…

…houve uma atualização com a versão (a), que é como eles denotam o primeiro, então houve um problema com isso (navegar para alguns sites que não estavam analisando as strings do User-Agent corretamente).

E então a Apple disse: “Oh, não se preocupe, vamos lançar uma versão (b) num momento."

E então a próxima coisa que vimos foi a versão (c).

Você está certo, a ideia dessas Respostas Rápidas é que elas eventualmente cheguem às atualizações completas, onde você obtém um novo número de versão completo.

Portanto, mesmo que você tenha medo de respostas rápidas, obterá essas correções mais tarde, se não antes.

E o dia zero no WebKit (que era o patch de resposta rápida) agora foi acompanhado por uma correção de dia zero para um buraco no nível do kernel.

E há algumas (como posso dizer?) “coincidências interessantes” quando você compará-lo com a última grande atualização de segurança da Apple em junho de 2023.

Ou seja, que o dia zero fixado na parte de Resposta Rápida estava no WebKit e foi atribuído a “um pesquisador anônimo”.

E o zero-day agora corrigido no kernel foi atribuído ao antivírus russo Kaspersky, que notoriamente relatou ter encontrado um monte de zero-days nos iPhones de seus próprios executivos, presumivelmente usados para um implante de spyware.

Portanto, o dinheiro inteligente está dizendo, embora a Apple não tenha mencionado isso explicitamente em seus boletins de segurança, que esta é mais uma correção relacionada ao chamado Cavalo de Tróia de Triangulação.

Em outras palavras, spyware in-the-wild que foi usado em pelo menos alguns ataques direcionados.

Isso torna o Rapid Response ainda mais compreensível (por que a Apple queria lançá-lo rapidamente), porque impede que o navegador seja usado para enganar seu telefone em primeiro lugar.

E isso torna essa atualização superimportante, porque significa que está fechando o buraco atrás do buraco que imaginamos que os criminosos usariam depois de comprometer seu navegador.

Eles estariam acorrentados a esta segunda vulnerabilidade que lhes dava, essencialmente, controle total.

DOUGLAS. OK, então vamos de duas semanas atrás para 30 anos atrás…

… e isso é tão história interessante.

É um conto de advertência sobre não tentar manter os segredos criptográficos escondidos por trás de acordos de confidencialidade. [NDAs]

Completo com um novo BWAIN, Paul.

Temos um novo BWAIN!

Hackeando rádios da polícia: falhas criptográficas de 30 anos no centro das atenções

PATO. “Inseto com um nome impressionante.”

Se manter o segredo do algoritmo é necessário para que ele funcione corretamente…

…Basta uma pessoa aceitar um suborno, ou cometer um erro, ou fazer a engenharia reversa do seu produto, para que tudo desmorone.

E foi isso que este sistema de rádio TETRA fez.

Baseava-se em algoritmos de criptografia de segredo comercial não padronizados e proprietários, com o resultado de que eles nunca tiveram muito escrutínio ao longo dos anos.

TETRA é Rádio troncalizada terrestre.

É como a telefonia móvel, mas com algumas vantagens significativas para pessoas como policiais e socorristas, ou seja, tem um alcance maior, então você precisa de muito menos estações base.

E foi projetado desde o início com comunicações um-para-um e um-para-muitos, o que é ideal quando você está tentando coordenar um grupo de pessoas para responder a uma emergência.

Infelizmente, acabou por ter algumas imperfeições que só foram descobertas em 2021 por um bando de investigadores holandeses.

E eles esperaram pacientemente quase dois anos para fazer sua divulgação responsável, para divulgar os detalhes dos bugs, o que farão em várias conferências, começando com o Black Hat 2023.

Você pode entender por que eles querem fazer um grande barulho sobre isso agora, porque eles estão sentados nessas informações, trabalhando com fornecedores para preparar os patches, desde o final de 2021.

Na verdade, os CVEs, os números dos bugs que eles obtiveram, são todos CVE-2022-xxxx, o que apenas indica quanta inércia existe no sistema que eles tiveram que superar para obter correções para esses buracos.

DOUGLAS. E nosso BWAIN é TETRA:BURST, o que é empolgante.

Vamos falar sobre alguns desses buracos.

PATO. Existem cinco CVEs no total, mas há duas questões principais que eu consideraria como “momentos de ensino”.

O primeiro, que é CVE-2022-24401, lida com a espinhosa questão do acordo chave.

Como sua estação base e o aparelho de outra pessoa concordam com a chave que vão usar para essa conversa específica, de modo que seja diferente de qualquer outra chave?

O TETRA fez isso contando com a hora atual, que claramente se move apenas para frente. (Até onde sabemos.)

O problema é que não houve autenticação de dados ou estágio de verificação.

Quando o aparelho se conecta à estação base e obtém o registro de data e hora, ele não tem como verificar: “Este é um registro de data e hora real de uma estação base em que confio?”

Não havia assinatura digital no carimbo de data/hora, o que significava que você poderia configurar uma estação base não autorizada e enganá-los para que falassem com você usando *seu* carimbo de data/hora.

Em outras palavras, a chave de criptografia para uma conversa de outra pessoa *que você já interceptou e gravou ontem*…

…você poderia ter uma conversa hoje inocentemente com alguém, não porque você queria a conversa, mas porque você queria recuperar o keystream.

Então você pode usar esse keystream, *porque é o mesmo que foi usado ontem*, para uma conversa que você interceptou.

E, claro, outra coisa que você poderia fazer é, se você imaginasse que deseja interceptar algo na próxima terça-feira, você poderia enganar alguém para ter uma conversa com você *hoje* usando um timestamp falso para a próxima semana.

Então, quando você interceptar essa conversa no futuro, poderá descriptografá-la porque obteve o fluxo de chaves da conversa que teve hoje.

DOUGLAS. OK, então esse é o primeiro bug.

E a moral da história é: Não confie em dados que você não pode verificar.

No segundo bug, a moral da história é: Não construa backdoors ou outras fraquezas deliberadas.

Isso é um grande não-não, Paul!

PATO. É de fato.

Esse é o CVE 2022-24402.

Agora, eu vi na mídia que tem havido alguma discussão sobre se isso realmente conta como uma porta dos fundos, porque foi colocado de propósito e todos que assinaram o NDA sabiam que estava lá (ou deveriam ter percebido).

Mas vamos chamá-lo de backdoor, porque é um mecanismo deliberadamente programado por meio do qual os operadores de alguns tipos de dispositivos (felizmente não os geralmente vendidos para aplicação da lei ou para socorristas, mas o vendido para organizações comerciais)….

…há um modo especial onde, em vez de usar chaves de criptografia de 80 bits, há um botão mágico que você pode pressionar que diz: “Ei, pessoal, use apenas 32 bits em vez de 80.”

E quando você pensa que nos livramos do DES, o padrão de criptografia de dados, por volta da virada do milênio porque tinha apenas chaves de 56 bits, você pode imaginar, *hoje em 2023*, o quão fraca é realmente uma chave de criptografia de 32 bits.

O custo de tempo e materiais de fazer um ataque de força bruta é provavelmente trivial.

Você pode imaginar, com alguns laptops meio decentes, que poderia fazer isso em uma tarde para qualquer conversa que desejasse descriptografar.

DOUGLAS. Tudo bem, muito bom.

Por último, mas não menos importante, temos…

…se você se lembra do Heartbleed em 2014, não entre em pânico, mas há uma coisa nova chamada Sangramento Zen

Zenbleed: como a busca pelo desempenho da CPU pode colocar suas senhas em risco

PATO. Sim, é BWAIN número dois da semana. [RISOS]

DOUGLAS. Sim, é outro BWAIN! [RISADA]

PATO. Eu pensei em escrever isso porque tem um nome fofo, Zenbleed (o nome “Zen” vem do fato de que o bug se aplica à série de processadores Zen 2 da AMD, até onde eu sei), e porque este foi encontrado por O lendário caçador de bugs do Google Project Zero, Tavis Ormandy, que está voltando sua atenção para o que acontece dentro dos próprios processadores.

Ataques de “sangramento”… Vou apenas descrevê-los usando as palavras que escrevi no artigo:

O sufixo “-bleed” é usado para vulnerabilidades que vazam dados de maneira aleatória que nem o invasor nem a vítima podem realmente controlar.

Portanto, um ataque de sangramento é aquele em que você não pode enfiar uma agulha de tricô em um computador pela Internet e dizer: “Aha! Agora, quero que você encontre esse banco de dados específico chamado sales.sql e faça o upload para mim.”

E você não pode enfiar uma agulha de tricô em outro buraco e dizer: “Quero que você observe a compensação de memória 12 até que um número de cartão de crédito apareça e, em seguida, salve-o no disco para mais tarde”.

Você apenas obtém dados pseudo-aleatórios que vazam dos programas de outras pessoas.

Você obtém coisas arbitrárias que não deveria ver, que pode coletar à vontade por minutos, horas, dias e até semanas, se quiser.

Então você pode fazer seu trabalho de big data naquele material roubado e ver o que ganha com isso.

Então foi isso que Tavis Ormandy encontrou aqui.

É basicamente um problema com o processamento vetorial, que é onde os processadores Intel e AMD funcionam não em seu modo normal de 64 bits (onde eles podem, digamos, adicionar dois números inteiros de 64 bits de uma só vez), mas onde eles podem trabalhar em 256 bits. -bits de dados por vez.

E isso é útil para coisas como quebra de senha, criptomineração, processamento de imagem, todo tipo de coisa.

É toda uma instrução separada definida dentro do processador; todo um conjunto separado de registros internos; todo um conjunto de cálculos sofisticados e realmente poderosos que você pode fazer nesses números supergrandes para obter resultados de desempenho supergrandes.

Qual é a chance de que eles estejam livres de bugs?

E foi isso que Tavis Ormandy procurou.

Ele descobriu que uma instrução muito especial que é amplamente usada para evitar a redução do desempenho…

…você tem esta instrução mágica chamada VZEROUPPER que diz à CPU: “Como tenho usado esses registradores sofisticados de 256 bits, mas não estou mais interessado neles, você não precisa se preocupar em salvar o estado deles para mais tarde”.

Adivinha?

Essa instrução mágica, que define os 128 bits superiores de todos os registradores vetoriais de 256 bits para zero ao mesmo tempo, tudo com uma instrução (você pode ver que há muita complexidade aqui)…

…basicamente, às vezes vaza dados de alguns outros processos ou threads que foram executados recentemente.

Se você abusar desta instrução da maneira certa, e Tavis Ormandy descobriu como fazer isso, você faz suas próprias instruções de vetores mágicos e usa este super legal VZEROUPPER instrução de uma maneira especial, e o que acontece é que os registradores vetoriais em seu programa ocasionalmente começam a aparecer com valores de dados que não deveriam ter.

E esses valores de dados não são aleatórios.

Na verdade, são blocos de dados de 16 bytes (128 bits) *que vieram do processo de outra pessoa*.

Você não sabe de quem.

Você apenas sabe que esses dados desonestos estão fazendo sua aparição fantasmagórica de tempos em tempos.

Infelizmente, Taviso descobriu que, ao usar mal essa instrução da maneira certa/errada, ele poderia na verdade extrair 30 KB de dados falsos e fantasmagóricos dos processos de outras pessoas por segundo por núcleo da CPU.

E embora isso pareça uma taxa de dados muito lenta (quem iria querer 30 KB por segundo em uma conexão com a Internet hoje em dia? – ninguém)…

…quando se trata de obter pedaços aleatórios de dados de 16 bytes de programas de outras pessoas, na verdade funciona em cerca de 3 GB por dia por núcleo.

Haverá pedaços de páginas da web de outras pessoas; haverá nomes de usuários; pode haver bancos de dados de senhas; pode haver tokens de autenticação.

Tudo o que você precisa fazer é examinar esse extenso suprimento de palheiros e encontrar agulhas que pareçam interessantes.

E a parte realmente ruim disso é que *não são apenas outros processos rodando no mesmo nível de privilégio que você*.

Então, se você está logado como “Doug”, este bug não espia apenas outros processos em execução na conta do sistema operacional “Doug”.

Como o próprio Taviso aponta:

Operações básicas como

strlen, memcpy e strcmp...

(Essas são funções padrão que todos os programas usam para encontrar o comprimento de strings de texto, para copiar a memória e para comparar dois itens de texto.)

Essas operações básicas usarão registradores vetoriais, para que possamos efetivamente usar essa técnica para espionar essas operações que ocorrem em qualquer lugar do sistema!

E se permitiu, compreensivelmente, um ponto de exclamação, ali mesmo.

Não importa se eles estão acontecendo em outras máquinas virtuais, sandboxes, contêineres, processos, o que quer que seja.

Eu acho que ele realmente usou um segundo ponto de exclamação lá também.

Em outras palavras, *qualquer processo*, seja o sistema operacional, seja outro usuário na mesma VM que você, seja o programa que controla a VM, seja uma caixa de proteção que deve fazer processamento superprivado de senhas.

Você está apenas recebendo este feed constante de blocos de dados de 16 bytes vindos de outras pessoas, e tudo o que você precisa fazer é sentar, assistir e esperar.

DOUGLAS. Então, sem esperar que o fornecedor da placa-mãe remende…

Se você estiver usando um Mac, não precisa se preocupar com isso porque existem Macs baseados em ARM e Macs baseados em Intel, mas não há Macs AMD, mas e os usuários do Windows com processadores AMD e talvez alguns usuários do Linux?

PATO. Sua distribuição Linux pode ter uma atualização de microcódigo de firmware que será aplicada automaticamente para você.

E há um recurso AMD essencialmente não documentado (ou, na melhor das hipóteses, muito mal documentado), um comando especial que você pode dar ao chip por meio do que é conhecido como MSRs, ou registros específicos do modelo.

Eles são como ferramentas de definição de configuração para cada rodada específica de fichas.

Há uma configuração que você pode fazer que aparentemente imuniza seu chip contra esse bug, então você pode aplicá-la.

Existem comandos para fazer isso no Linux e nos BSDs, mas não conheço comandos semelhantes no Windows, infelizmente.

Mexer com os registros de CPU específicos do modelo [MSRs] pode ser feito no Windows, mas de modo geral, você precisa de um driver de kernel.

E isso normalmente significa obtê-lo de terceiros desconhecidos, compilar você mesmo, instalá-lo, desativar a assinatura do driver…

…então só faça isso se for absolutamente necessário e se você souber absolutamente o que está fazendo.

Se você está realmente desesperado com o Windows e tem um processador AMD Zen 2, eu acho… (não tentei porque não tenho um computador adequado disponível para meus experimentos).

DOUGLAS. Você deve gastar um. [RISOS]

Isso é relacionado ao trabalho!

PATO. Você provavelmente poderia, se você baixar e instalar WinDbg [pronuncia-se “windbag”], o Microsoft Debugger…

…que permite habilitar a depuração local do kernel, conectar-se ao seu próprio kernel e mexer com registros específicos do modelo [DRAMATIC VOICE] *por sua conta e risco*.

E, claro, se você estiver usando o OpenBSD, pelo que ouvi, o bom e velho Theo [de Raadt] disse: “Sabe de uma coisa, há uma mitigação; é ativar esse bit especial que interrompe o funcionamento do bug. Iremos tornar esse padrão no OpenBSD, porque nossa preferência é tentar favorecer a segurança mesmo ao custo do desempenho.”

Mas para todos os outros, você terá que esperar até que seja consertado ou fazer um pouco de micro-hacking, por conta própria!

DOUGLAS. Tudo bem, muito bom.

Vamos ficar de olho nisso, marque minhas palavras.

E enquanto o sol começa a se pôr em nosso programa de hoje, vamos ouvir um de nossos leitores no Facebook.

Isso está relacionado à história da Apple sobre a qual falamos no início do programa.

Antonio escreve:

Lembro-me, antigamente, de quando os usuários da Apple costumavam elogiar a multidão de PCs sobre como a arquitetura da Apple era estanque e não precisava de patches de segurança.

Paul, isso levanta uma questão interessante, porque acho que revisitamos isso pelo menos anualmente.

O que dizemos às pessoas que dizem que a Apple é tão segura que não precisa de nenhum software de segurança, ou que não precisa se preocupar com hackers, malware ou qualquer outro tipo de coisa?

PATO. Bem, geralmente damos um grande sorriso amigável e dizemos: “Ei, alguém se lembra desses anúncios? Sou um PC/Sou um Mac. Sou um PC/Sou um Mac. Como isso aconteceu? [RISADA]

DOUGLAS. Bem dito!

E muito obrigado, Anthony, por escrever isso.

Se você tiver uma história, comentário ou pergunta interessante que gostaria de enviar, adoraríamos lê-la no podcast.

Você pode enviar um e-mail para tips@sophos.com, comentar qualquer um de nossos artigos ou entrar em contato conosco nas redes sociais: @nakedSecurity.

Esse é o nosso show de hoje; muito obrigado por ouvir.

Para Paul Ducklin, sou Doug Aamoth, lembrando a vocês, até a próxima, para…

AMBAS. Fique seguro!

[MODEM MUSICAL]

- Conteúdo com tecnologia de SEO e distribuição de relações públicas. Seja amplificado hoje.

- PlatoData.Network Gerativa Vertical Ai. Capacite-se. Acesse aqui.

- PlatoAiStream. Inteligência Web3. Conhecimento Amplificado. Acesse aqui.

- PlatãoESG. Automotivo / EVs, Carbono Tecnologia Limpa, Energia, Ambiente, Solar, Gestão de resíduos. Acesse aqui.

- BlockOffsets. Modernizando a Propriedade de Compensação Ambiental. Acesse aqui.

- Fonte: https://nakedsecurity.sophos.com/2023/07/27/s3-ep145-bugs-with-impressive-names/

- :tem

- :é

- :não

- :onde

- $UP

- 1

- 12

- 2014

- 2021

- 2023

- 30

- 32

- 80

- a

- Capaz

- Sobre

- sobre isso

- absolutamente

- abuso

- acompanhado

- Conta

- em

- adicionar

- adobe

- anúncios

- vantagens

- Depois de

- contra

- atrás

- Acordo

- acordos

- algoritmo

- algoritmos

- Todos os Produtos

- permitidas

- permite

- já

- Bem

- Apesar

- am

- AMD

- an

- e

- Anualmente

- Anônimo

- Outro

- Anthony

- qualquer

- qualquer um

- qualquer lugar

- à parte

- Apple

- Aplicar

- Aplicativos

- arquitetura

- SOMOS

- por aí

- artigo

- artigos

- AS

- At

- ataque

- Ataques

- por WhatsApp.

- auditivo

- Autenticação

- autor

- automaticamente

- evitar

- consciente

- b

- em caminho duplo

- Porta dos fundos

- Backdoors

- Mau

- base

- basic

- Basicamente

- BE

- Porque

- sido

- atrás

- ser

- abaixo

- MELHOR

- Grande

- Aves

- Pouco

- Preto

- Black Hat

- Brazil

- Trazido

- navegador

- Navegando

- Bug

- erros

- construir

- Monte

- mas a

- botão

- by

- chamada

- chamado

- veio

- CAN

- cartão

- Cautela

- certo

- chance

- características

- a verificação

- lasca

- Chips

- claramente

- encerramento

- código

- coletar

- COM

- como

- vem

- vinda

- comentar

- comercial

- Comunicações

- comparando

- completar

- complexidade

- comprometendo

- computador

- conferências

- Contato

- da conexão

- conecta

- Containers

- ao controle

- controles

- Conversa

- copiando

- núcleo

- Custo

- poderia

- Casal

- curso

- CPU

- crédito

- cartão de crédito

- Crooks

- multidão

- cripto

- criptografia

- Mineração de criptomoedas

- Atual

- cve

- dados,

- banco de dados

- bases de dados

- dia

- dias

- Ofertas

- Descifrar

- Padrão

- descreve

- projetado

- detalhes

- dispositivo

- DID

- diferente

- digital

- direção

- divulgação

- descoberto

- do

- documentado

- parece

- Não faz

- fazer

- feito

- não

- download

- dramaticamente

- motorista

- Cair

- Neerlandês

- cada

- fácil

- efetivamente

- ou

- outro

- Else's

- kit

- permitir

- criptografia

- aplicação

- essencialmente

- Mesmo

- eventualmente

- todos

- emocionante

- experimentos

- extenso

- extensivamente

- extrato

- olho

- fato

- falsificação

- Cair

- familiar

- famosamente

- ventilador

- longe

- Característica

- menos

- combate

- figurado

- Encontre

- descoberta

- Primeiro nome

- cinco

- Fixar

- fixado

- falhas

- Escolha

- Felizmente

- para a frente

- encontrado

- Gratuito

- amigável

- da

- cheio

- funcional

- funções

- futuro

- geralmente

- ter

- obtendo

- OFERTE

- Go

- vai

- Bom estado, com sinais de uso

- sorriso largo

- hacker

- tinha

- mão

- aconteceu

- Acontecimento

- acontece

- chapéu

- Ter

- ter

- he

- ouvir

- ouviu

- coração sangrado

- SUA PARTICIPAÇÃO FAZ A DIFERENÇA

- oculto

- sua

- Acertar

- Buraco

- Buracos

- HORÁRIO

- Como funciona o dobrador de carta de canal

- Como Negociar

- http

- HTTPS

- i

- EU VOU

- idéia

- ideal

- if

- imagem

- fotografia

- impressionante

- in

- Em outra

- indicam

- inércia

- INFORMAÇÕES

- dentro

- instalar

- instalando

- em vez disso

- instruções

- Intel

- interessado

- interessante

- interno

- Internet

- conexão de internet

- para dentro

- emitem

- questões

- IT

- Unid

- ESTÁ

- Julho

- Junho

- apenas por

- Kaspersky

- Guarda

- manutenção

- Chave

- chaves

- Saber

- conhecido

- língua

- Idiomas

- laptops

- largamente

- Sobrenome

- Atrasado

- mais tarde

- Escritórios de

- aplicação da lei

- vazar

- Vazamentos

- APRENDER

- mínimo

- lendário

- Comprimento

- Nível

- como

- linux

- Escuta

- pequeno

- local

- registrado

- mais

- olhar

- procurando

- lote

- gosta,

- mac

- máquinas

- mágica

- a Principal

- principal

- fazer

- FAZ

- Fazendo

- malwares

- marca

- Importância

- max-width

- Posso..

- talvez

- me

- significar

- significa

- significava

- mecanismo

- Mídia

- Memória

- Microsoft

- poder

- Millennium

- pensado

- minutos

- erro

- mitigação

- Móvel Esteira

- Moda

- dinheiro

- moral

- mais

- movimentos

- muito

- Música

- musical

- my

- Segurança nua

- Podcast de segurança nua

- nome

- nomeadamente

- quase

- Arrumado

- necessário

- você merece...

- necessário

- Nem

- nunca

- Novo

- Próximo

- semana que vem

- agradável

- não

- nem

- normal

- agora

- número

- números

- objetos

- of

- WOW!

- compensar

- frequentemente

- Velho

- on

- ONE

- queridos

- só

- operando

- sistema operativo

- Operações

- operadores

- or

- Organizações

- Outros

- de outra forma

- A Nossa

- Fora

- Acima de

- Superar

- próprio

- páginas

- Pânico

- parte

- particular

- festa

- Senha

- senhas

- Remendo

- Patches

- Patching

- pacientemente

- Paul

- PC

- Pessoas

- pessoas

- para

- atuação

- pessoa

- telefone

- Lugar

- platão

- Inteligência de Dados Platão

- PlatãoData

- Jogar

- jogador

- Podcast

- Podcasts

- ponto

- pontos

- Cotovelada

- Police

- Português

- POSTAGENS

- poderoso

- imprensa

- privilégio

- provavelmente

- Problema

- processos

- em processamento

- Subcontratante

- processadores

- Produto

- Agenda

- Programação

- Programas

- projeto

- pronunciado

- devidamente

- proprietário

- propósito

- colocar

- busca

- questão

- rapidamente

- Rádio

- acaso

- alcance

- rápido

- Taxa

- Leia

- leitores

- pronto

- reais

- clientes

- recentemente

- recentemente

- gravado

- Recuperar

- redução

- registradores

- relacionado

- depender

- contando

- lembrar

- lembrando-se

- Informou

- pesquisadores

- Responder

- resposta

- respostas

- responsável

- resultar

- Resultados

- Livrar

- certo

- Rio de Janeiro

- Roblox

- volta

- rss

- Execute

- corrida

- russo

- Dito

- mesmo

- sandbox

- caixas de areia

- Salvar

- poupança

- serra

- dizer

- dizendo

- diz

- escrutínio

- Segundo

- Segredo

- seguro

- segurança

- Software de segurança

- Vejo

- visto

- segmento

- separado

- Série

- conjunto

- Conjuntos

- contexto

- vários

- navios

- Baixo

- rede de apoio social

- mostrar

- mostrando

- assinado

- periodo

- assinatura

- semelhante

- desde

- sentar-se

- Sentado

- lento

- smart

- So

- até aqui

- Redes Sociais

- Software

- vendido

- alguns

- Alguém

- algo

- Soundcloud

- falando

- especial

- específico

- Spotify

- spyware

- Etapa

- padrão

- começo

- Comece

- Estado

- estação

- Estações

- ficar

- estável

- vara

- roubado

- Pára

- História

- estilo

- sujeito

- enviar

- tal

- adequado

- Espreguiçadeiras

- supply

- suposto

- .

- Tire

- toma

- conto

- Converse

- falando

- visadas

- tecnologia

- tecnicamente

- conta

- obrigado

- obrigado

- que

- A

- O Futuro

- deles

- Eles

- si mesmos

- então

- Lá.

- Este

- deles

- coisa

- coisas

- think

- Terceiro

- isto

- aqueles

- Apesar?

- Através da

- tempo

- vezes

- timestamp

- para

- hoje

- juntos

- Tokens

- ferramentas

- topo

- Total

- tradicional

- experimentado

- Confiança

- tentar

- Terça-feira

- VIRAR

- Virado

- Passando

- dois

- tipos

- tipicamente

- para

- compreender

- compreensível

- Compreensível

- infelizmente

- desconhecido

- até

- Atualizar

- atualização

- atualizações

- URL

- us

- usar

- usava

- Utilizador

- usuários

- utilização

- geralmente

- Valores

- fornecedor

- fornecedores

- Venmo

- Verificação

- verificar

- versão

- Contra

- muito

- via

- Vítima

- Virtual

- voz

- vulnerabilidades

- vulnerabilidade

- esperar

- Esperando

- queremos

- querido

- Warcraft

- foi

- Assistir

- à prova d'água

- Caminho..

- we

- web

- webkit

- sites

- semana

- semanas

- BEM

- fui

- foram

- O Quê

- o que quer

- quando

- se

- qual

- QUEM

- inteiro

- de quem

- porque

- generalizada

- precisarão

- Windows

- Usuários do Windows

- de

- Word

- palavras

- Atividades:

- trabalhar

- trabalho

- mundo

- preocupar-se

- seria

- escrever

- escrita

- anos

- sim

- ainda

- Você

- investimentos

- você mesmo

- Zen

- zefirnet

- zero