UM VÓRTEX DE PERSPECTIVA PYTHON

Nenhum reprodutor de áudio abaixo? Ouvir diretamente no Soundcloud.

Com Doug Aamoth e Paul Ducklin. Música de introdução e final de Edith Mudge.

Você pode nos ouvir em Soundcloud, Podcasts da Apple, Google Podcasts, Spotify, Costureiro e em qualquer lugar que bons podcasts sejam encontrados. Ou simplesmente solte o URL do nosso feed RSS em seu podcatcher favorito.

LEIA A TRANSCRIÇÃO

DOUG. Cibercrime após cibercrime, algumas atualizações da Apple e um ataque a um repositório de código-fonte.

Tudo isso e muito mais no podcast Naked Security.

[MODEM MUSICAL]

Bem-vindos ao podcast, pessoal.

Eu sou Doug Aamoth; ele é Paul Ducklin.

Paulo, como vai?

PATO. Muito bem, obrigado. Douglas!

Isso foi alegre o suficiente?

DOUG. Isso foi muito bom.

Tipo, 7/10 na escala de felicidade, que é uma boa linha de base.

PATO. Oh, eu queria que parecesse mais alto do que isso.

O que eu disse, mais 2.5/10.

DOUG. [ESPANTO EXAGERADO] Oh, Paul, você parece ótimo!

PATO. [Risos] Obrigado, Douglas.

DOUG. Bem, isso pode levar você a um 10/10, então… Esta semana na história da tecnologia.

Em 22 de maio de 1973, no Xerox Palo Alto Research Center [PARC], o pesquisador Robert Metcalfe escreveu um memorando propondo uma nova maneira de conectar computadores.

Inspirada em seu precursor, AlohaNet, que Metcalfe estudou como parte de sua dissertação de doutorado, a nova tecnologia seria chamada de Ethernet, uma referência à substância “éter luminífero”, que antes se acreditava ser um meio de propagação de ondas de luz.

PATO. Certamente era muito mais rápido do que os disquetes de 160 KB, lado único e densidade única! [RISADA]

DOUG. Poderia ser pior!

De qualquer forma, falando em “pior” e “ruim”, temos nossa primeira atualização do dia sobre crimes.

Os EUA estão oferecendo um Recompensa de US$ 10 milhões para um suspeito de ransomware russo.

EUA oferecem recompensa de US$ 10 milhões por suspeito de ransomware russo revelado em acusação

É muito dinheiro, Paulo!

Esse cara deve ter feito algo muito ruim.

A declaração do DOJ:

[Esta pessoa e seus companheiros conspiradores] supostamente usaram esses tipos de ransomware para atacar milhares de vítimas nos Estados Unidos e em todo o mundo. Essas vítimas incluem policiais e outras agências governamentais, hospitais e escolas.

As demandas totais de resgate supostamente feitas pelos membros dessas três campanhas globais de ransomware para suas vítimas chegam a US$ 400 milhões, enquanto os pagamentos totais de resgate das vítimas chegam a US$ 200 milhões.

Grandes ataques... muito dinheiro mudando de mãos aqui, Paul.

PATO. Quando você está tentando rastrear alguém que está fazendo coisas covardes no exterior e pensa: “Como diabos vamos fazer isso? Eles nunca vão aparecer no tribunal aqui”…

Talvez apenas ofereçamos algum lucro imundo para as pessoas no país dessa outra pessoa, e alguém vai denunciá-lo?

E se eles estão oferecendo $ 10 milhões (bem, esse é o máximo que você pode conseguir), eles devem estar bastante interessados.

E meu entendimento, neste caso, é a razão pela qual eles estão interessados se este suspeito em particular é acusado de ser, se não o coração e a alma, pelo menos uma das duas coisas para três variedades diferentes de ransomware: LockBit, Hive e Babuk.

Babuk notoriamente teve seu código-fonte vazado (se não estou errado, por um afiliado insatisfeito) e agora encontrou seu caminho para o GitHub, onde qualquer pessoa que queira pode pegar a parte da criptografia.

E embora seja difícil sentir qualquer simpatia por pessoas que estão na mira do DOJ e do FBI por causa de ataques de ransomware…

… se restarem gotas latentes de simpatia, elas evaporam rapidamente quando você começa a ler sobre hospitais e escolas entre suas muitas vítimas.

DOUG. Sim.

PATO. Então você deve assumir que é improvável que eles o vejam em um tribunal dos EUA…

…mas acho que eles acharam que é muito importante não tentar.

DOUG. Exatamente.

Vamos, como gostamos de dizer, ficar de olho nisso.

E enquanto esperamos, por favor, dê uma olhada em nosso Relatório do estado do ransomware 2023.

Ele contém vários fatos e números que você pode usar para ajudar a proteger sua organização contra ataques.

Está disponível em: sophos.com/ransomware2023.

PATO. Uma pequena dica que você pode aprender com o relatório: “Surpresa, surpresa; custa cerca de metade do valor para se recuperar dos backups do que para pagar o resgate.”

Porque mesmo depois de pagar o resgate, você ainda tem tanto trabalho quanto teria para restaurar seu backup.

E isso também significa que você não paga os bandidos.

DOUG. Exatamente!

Certo, temos outra atualização sobre o crime.

Desta vez, são nossos amigos da iSpoof, que, devo admitir, têm uma equipe de marketing muito boa.

Exceto por todo mundo sendo preso e todo esse tipo de coisa...

Chefão do golpe por telefone pega 13 anos por executar o serviço “iSpoof”

PATO. Sim, este é um relatório da Polícia Metropolitana de Londres sobre um caso que ocorre desde novembro de 2022, quando primeiro escrevi sobre isso em nakedsecurity.sophos.com.

Um sujeito chamado Tejay Fletcher, e acho que 169 outras pessoas que pensaram que eram anônimas, mas descobriram que não eram, foram presos.

E esse Fletcher, que era o chefão disso, acaba de ser condenado a 13 anos e 4 meses de prisão, Doug.

Essa é uma frase muito grande para os padrões de qualquer país!

E a razão é que este serviço visava ajudar outros cibercriminosos, em troca de bitcoinage, a enganar as vítimas de forma muito crível.

Você não precisava de nenhuma habilidade técnica.

Você poderia simplesmente se inscrever no serviço e, em seguida, começar a fazer chamadas telefônicas nas quais poderia escolher qual número apareceria do outro lado da linha.

Portanto, se você suspeitasse que alguém fazia transações bancárias com a XYZ Banking Corporation, poderia acender o telefone dizendo: “Chamada recebida da XYZ Banking Corporation” e, em seguida, iniciar seu schpiel.

Parece, pelos relatórios da Agência Nacional de Crimes da época, que seus “clientes” fizeram milhões de ligações por meio desse serviço. e eles tiveram algo como uma taxa de sucesso de 10%, onde o sucesso é medido quando o chamador ficou na linha por pelo menos um minuto.

E quando você pensa que algo é uma ligação fraudulenta... você desliga rapidamente, não é?

DOUG. Um minuto é muito tempo!

PATO. E isso significa que eles provavelmente fisgaram a pessoa.

E você pode ver o porquê, porque tudo parece crível.

Se você não está ciente de que o número de identificação de chamadas (ou identificação da linha de chamada) que aparece em seu telefone nada mais é do que uma dica, que qualquer pessoa pode inserir qualquer coisa e que qualquer pessoa com seus piores interesses no coração quer persegui-lo podem, por um modesto desembolso mensal, adquirir um serviço que os ajudará a fazer isso automaticamente...

Se você não sabe que é esse o caso, provavelmente vai baixar a guarda quando receber uma ligação e disser: “Estou ligando do banco. Você pode ver isso pelo número. Nossa, houve uma fraude em sua conta”, e então o chamador o convence a fazer um monte de coisas que você não ouviria por um momento de outra forma.

O alcance deste serviço, o grande número de pessoas que o utilizavam (ele tinha dezenas de milhares de “clientes”, aparentemente), o grande número de ligações e o prejuízo financeiro causado, que chegava aos milhões, é o motivo pelo qual ele recebeu uma sentença tão grave.

DOUG. Parte do motivo pelo qual eles conseguiram atrair tantos clientes é que isso estava em um site voltado para o público.

Não estava na dark web e era um marketing bastante astuto.

Se você acessar o artigo, verá um vídeo de marketing de 53 segundos com um dublador profissional e algumas animações divertidas.

É um vídeo muito bem feito!

PATO. Sim!

Eu vi um erro de digitação nele… eles escreveram “criptografia de ponta a ponta” em vez de “criptografia de ponta a ponta”, o que notei porque era uma grande ironia.

Porque toda a premissa desse vídeo – diz: “Ei, como cliente, você é completamente anônimo”.

Eles fizeram um grande discurso disso.

DOUG. Acho que provavelmente foi o “fim da criptografia”. [RISOS]

PATO. Sim… você pode ter sido anônimo para suas vítimas, mas não era anônimo para o provedor de serviços.

Aparentemente, os policiais, pelo menos no Reino Unido, decidiram começar com qualquer um que já tivesse gasto mais de £ 100 em Bitcoins com o serviço.

Portanto, pode haver pessoas que se interessaram por isso, ou usaram apenas para algumas coisas, que ainda estão na lista.

Os policiais querem que as pessoas saibam que começaram no topo e estão descendo.

O anonimato prometido no vídeo foi ilusório.

DOUG. Bem, temos algumas dicas, e já dissemos essas dicas antes, mas são ótimos lembretes.

Incluindo um dos meus favoritos, porque acho que as pessoas simplesmente assumem que o identificador de chamadas é um repórter preciso…. dica número um é: Trate o identificador de chamadas como nada mais do que uma dica.

O que você quer dizer com isso, Paulo?

PATO. Se você ainda recebe correspondência tradicional em sua casa, saberá que quando recebe um envelope, ele tem seu endereço na frente e, geralmente, quando você o vira, no verso do envelope, há um endereço de remetente. .

E todo mundo sabe que o remetente pode escolher o que diz... pode ser genuíno; pode ser tudo um monte de mentiras.

Isso é o quanto você pode confiar no identificador de chamadas.

E contanto que você tenha isso em mente e pense nisso como uma dica, então você está de ouro.

Mas se aparecer e disser “XYZ Banking Corporation” porque os bandidos escolheram deliberadamente um número que você colocou especialmente em sua lista de contatos para dizer que é o banco... isso não significa nada.

E o fato de começarem a dizer que são do banco não significa que sejam.

E isso segue bem em nossa segunda dica, não é, Doug?

DOUG. Sim.

Sempre inicie as ligações oficiais por conta própria, usando um número em que você pode confiar.

Então, se você atender uma dessas ligações, diga: “Vou te ligar de volta”, e use o número que está no verso do seu cartão de crédito.

PATO. Absolutamente.

Se de alguma forma eles o levaram a acreditar que este é o número para o qual você deveria ligar ... não faça isso!

Descubra você mesmo.

Como você disse, para relatar coisas como fraudes bancárias ou problemas bancários, o número no verso do seu cartão de crédito é um bom começo.

Então, sim, tenha muito, muito cuidado.

É muito fácil acreditar no seu telefone, porque 99% das vezes, esse número de identificação de chamadas estará dizendo a verdade.

DOUG. Tudo bem, por último, mas certamente não menos importante, não tão técnico, mas mais uma habilidade mais suave, a dica número três é: Esteja presente para amigos e familiares vulneráveis.

Essa é boa.

PATO. Obviamente, existem pessoas que correm mais risco desse tipo de golpe.

Portanto, é importante que você deixe as pessoas do seu círculo de amigos e familiares, que você acha que podem estar em risco desse tipo de coisa... .

Como todo carpinteiro ou marceneiro lhe dirá, Douglas: “Meça duas vezes, corte uma vez”.

DOUG. Eu gosto desse conselho. [RISOS]

Costumo medir uma vez, cortar três vezes, então não siga meu exemplo.

PATO. Sim. Você não pode “cortar as coisas por mais tempo”, hein? [RISADA]

DOUG. Não, você com certeza não pode!

PATO. Todos nós tentamos. [RISOS]

DOUG. São duas atualizações abaixo; um para ir.

Temos tenho uma atualização… se você se lembra, no início deste mês, a Apple nos surpreendeu com uma nova resposta rápida de segurança, mas não disse o que as atualizações realmente corrigiram, mas agora sabemos, Paul.

O segredo da Apple foi revelado: 3 dias zero corrigidos, portanto, certifique-se de corrigir agora!

PATO. Sim.

Dois dias 0, mais um dia 0 de bônus que não foi corrigido antes.

Então, se você tinha, o que era, macOS 13 Ventura (o mais recente), e se você tinha iOS/iPadOS 16, você tem o Rapid Security Response

Você obteve a atualização do “número da versão (a)” e “aqui estão os detalhes sobre esta atualização: (string de texto em branco)”.

Então você não tinha ideia do que foi consertado.

E você, como nós, provavelmente pensou: “Aposto que é um dia zero no WebKit. Isso significa uma instalação drive-by. Isso significa que alguém pode estar usando para spyware.”

Vejam só, isso é exatamente o que esses dois dias 0 foram.

E houve um terceiro dia zero, que foi, se preferir, outra parte dessa equação, ou outro tipo de exploração que geralmente acompanha os dois primeiros dias zero que foram corrigidos.

Esta foi uma coisa do Google Threat Response/Anistia Internacional que certamente me cheira a spyware... alguém investigando um incidente da vida real.

Esse bug era o que você chama no jargão de “fuga da caixa de areia”.

Parece que os três dias zero que agora estão corrigidos para todas as plataformas da Apple foram…

Um que pode permitir que um bandido descubra o que estava em seu computador.

Em outras palavras, eles estão aumentando muito a chance de que suas façanhas subsequentes funcionem.

Uma segunda exploração que faz a execução remota de código dentro do seu navegador, como eu disse, auxiliada e incentivada por esse vazamento de dados no primeiro bug que pode dizer a você quais endereços de memória usar.

E então um terceiro dia zero que basicamente permite que você saia do navegador e faça muito pior.

Bem, eu vou dizer, Patch cedo, patch frequentemente, não estou, Doug?

DOUG. Faça!

Sim.

PATO. Essas não são as únicas razões pelas quais você deseja esses patches.

Há um monte de correções proativas também.

Portanto, mesmo que não fossem os dias-zero, eu diria de novo de qualquer maneira.

DOUG. OK ótimo.

Nossa última história do dia... Eu escrevi minha pequena introdução aqui, mas estou jogando isso no lixo e vou seguir o seu título, porque é muito melhor.

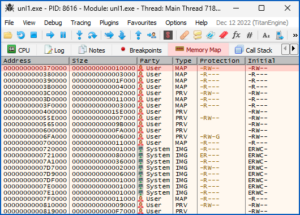

E realmente capta a essência desta história: Repositório de código-fonte aberto PyPI lida com turbilhão de malware maníaco.

Foi isso que aconteceu, Paulo!

Repositório de código-fonte aberto PyPI lida com turbilhão de malware maníaco

PATO. Sim, tenho que admitir, tive que trabalhar naquele título para que ele se encaixasse exatamente em duas linhas no modelo WordPress nakedsecurity.sophos.com. [RISADA]

A equipe PyPI agora superou isso e acho que eles se livraram de todas as coisas.

Mas parece que alguém tinha um sistema automatizado que só estava gerando novas contas, então, nessas contas, criando novos projetos…

…e apenas fazendo upload de pacote fonte envenenado após pacote fonte envenenado.

E lembre-se que na maioria desses repositórios (PyPI é um exemplo), você pode ter malware que está no próprio código que você deseja baixar e depois usar como um módulo em seu código (ou seja, a biblioteca de programação) e/ ou você pode ter malware no instalador real ou no script de atualização que entrega a coisa para você.

Então, infelizmente, é fácil para bandidos clonar um projeto legítimo, dar a ele um nome realista e torcer para que, se você baixá-lo por engano…

…então, depois de instalá-lo e começar a usá-lo em seu software, e depois de começar a enviá-lo para seus clientes, tudo ficará bem e você não encontrará nenhum malware nele.

Porque o malware já terá infectado seu computador, estando no script que foi executado para instalar a coisa corretamente em primeiro lugar.

Portanto, há um golpe duplo para os bandidos.

O que não sabemos é…

Eles esperavam carregar tantos pacotes infecciosos que alguns deles não seriam detectados e teriam uma chance de que um casal fosse deixado para trás?

Ou eles realmente esperavam que pudessem assustar tanto a equipe do PyPI que teriam que tirar todo o site do ar, e isso seria um ataque de negação de serviço completo?

Nenhum desses foi o resultado.

A equipe do PyPI conseguiu mitigar o ataque fechando apenas alguns aspectos do site.

Ou seja, por um tempo, você não pode criar uma nova conta e não pode adicionar um novo projeto, mas ainda pode obter os antigos.

E isso deu a eles espaço suficiente para respirar, durante um período de 24 horas, que parece que eles foram capazes de limpar completamente.

DOUG. Temos alguns conselhos para ataques como este, em que não são limpos a tempo.

Então, se você está extraindo de repositórios como este, a primeira coisa que você pode fazer é: Não escolha um pacote de repositório só porque o nome parece certo.

Essa é uma tática usada pelos atacantes com frequência.

PATO. De fato, Douglas.

É basicamente o que costumávamos chamar no jargão de “typosquatting” para websites.

Em vez de registrar example.com, você pode registrar algo como examole.com, porque O está ao lado de P no teclado, na esperança de que alguém vá digitar “exemplo”, cometa um pequeno erro e você pegará o tráfego deles e os colocará em um site semelhante.

Cuidado com o que você escolhe.

É um pouco como nosso conselho sobre o identificador de chamadas: ele diz alguma coisa, mas não muito.

E, quanto ao resto, você realmente precisa fazer sua devida diligência.

DOUG. Tal como: Não baixe atualizações de pacotes cegamente em seu próprio desenvolvimento ou sistemas de construção.

PATO. Sim, DevOps e Integração Contínua é tudo hoje em dia, não é, onde você automatiza tudo?

E há algo atraente em dizer: “Bem, não quero ficar para trás, então por que simplesmente não digo ao meu sistema de compilação para pegar meu código do repositório local onde estou cuidando dele e, em seguida, sempre obter automaticamente a versão mais recente do repositório público de todos os códigos de outras pessoas que estou usando?”

O problema é que, se algum desses pacotes de terceiros que você está usando for pwned, seu sistema de compilação terá problemas automaticamente.

Portanto, não faça isso se puder evitá-lo.

DOUG. O que nos leva a: Não torne fácil para os invasores entrarem em seus próprios pacotes.

PATO. Sim.

Ninguém pode realmente parar alguém que está determinado a configurar, manualmente, 2000 novas contas PyPI e colocar 1000 novos pacotes em cada uma delas.

Mas você pode fazer ataques onde bandidos assumem o controle de pacotes existentes e os comprometem... você pode fazer sua parte para ajudar o resto da comunidade tornando o mais difícil possível que seus projetos sejam comprometidos.

Vá e revise a segurança que você tem nesta conta ou naquele pacote, apenas no caso de alguém decidir que seria um lugar magistral para inserir badware que poderia afetar outras pessoas… e, claro, que mancharia pelo menos temporariamente sua reputação ao mesmo tempo tempo.

DOUG. E nossa última dica pode cair em ouvidos surdos, mas se for o suficiente para mudar algumas mentes, fizemos um bom trabalho aqui hoje: Não seja um você-sabe-o-quê.

PATO. Provando o quão inteligente você é, lembrando-nos sobre ataques à cadeia de suprimentos, fazendo trabalho desnecessário para equipes de voluntários... como a equipe do kernel do Linux (eles sofreram com isso no passado), PyPI e outros repositórios populares de código aberto?

Se você tiver um motivo genuíno pelo qual acha que precisa informá-los sobre uma vulnerabilidade de segurança, encontre os detalhes de contato de divulgação de segurança e entre em contato com eles de maneira adequada, profissional e responsável.

Não seja um ****.

DOUG. Excelente.

Tudo bem, bom conselho, e quando o sol começa a se pôr em nosso programa do dia, é hora de ouvir um de nossos leitores.

No episódio anterior do podcast, você deve se lembrar que falamos um pouco sobre as provações e tribulações do computador Apple III. Vamos ouvir:

Não sei se isso é uma lenda urbana ou não, mas li que os primeiros modelos [Apple III] não tinham seus chips encaixados corretamente na fábrica e que os destinatários que relatavam problemas eram instruídos a levantar a frente do computador de sua mesa alguns centímetros e deixá-lo bater para trás, o que os colocaria no lugar como deveriam ter sido em primeiro lugar. O que aparentemente funcionou, mas não foi o melhor tipo de anúncio para a qualidade do produto.

DOUG. Em resposta, o ouvinte S31064 (não tenho certeza se esse é um nome de nascimento verdadeiro) entra na conversa:

Não sei, mas a empresa para a qual eu trabalhava na época os usava para terminais de circulação off-line de bibliotecas. E nove em cada dez vezes, se houvesse um problema com ele, a solução era recolocar os chips.

PATO. Sim, revisar sua placa-mãe e (estalar, estalar) pressionar todos os chips para baixo ... isso era considerado manutenção de rotina naquela época.

Mas parece que para o Apple III, não era apenas manutenção de rotina, manutenção preventiva, era na verdade uma técnica de recuperação reconhecida.

Fiquei fascinado ao ler isso, Doug.

Alguém que realmente esteve lá e fez isso!

DOUG. Bem, muito obrigado, querido ouvinte, por enviar isso.

E se você tiver uma história interessante, comentário ou pergunta que gostaria de enviar, adoraríamos lê-la no podcast.

Você pode enviar um e-mail para tips@sophos.com, pode comentar sobre qualquer um dos artigos ou pode nos encontrar nas redes sociais: @nakedsecurity.

Esse é o nosso show de hoje; muito obrigado por ouvir.

Para Paul Ducklin, sou Doug Aamoth, lembrando você até a próxima…

AMBAS. Fique seguro.

[MODEM MUSICAL]

- Conteúdo com tecnologia de SEO e distribuição de relações públicas. Seja amplificado hoje.

- PlatoAiStream. Inteligência de Dados Web3. Conhecimento Amplificado. Acesse aqui.

- Cunhando o Futuro com Adryenn Ashley. Acesse aqui.

- Compre e venda ações em empresas PRE-IPO com PREIPO®. Acesse aqui.

- Fonte: https://nakedsecurity.sophos.com/2023/05/25/s3-ep136-navigating-a-manic-malware-maelstrom/

- :tem

- :é

- :não

- :onde

- ][p

- $ 10 milhões

- 400 $ Milhões

- $UP

- 13

- 2022

- 2023

- 22

- a

- habilidade

- Capaz

- Sobre

- absolutamente

- Conta

- Contas

- preciso

- acusado

- real

- adicionar

- endereço

- endereços

- Admitem

- conselho

- afetar

- Afiliados

- Depois de

- novamente

- contra

- agências

- AR

- Todos os Produtos

- alegadamente

- permitir

- juntamente

- já

- Bem

- tb

- Apesar

- sempre

- am

- entre

- quantidade

- an

- e

- animações

- Anonimato

- Anônimo

- Outro

- qualquer

- nada

- qualquer lugar

- atraente

- Apple

- SOMOS

- por aí

- preso

- artigo

- artigos

- AS

- aspectos

- At

- ataque

- Ataques

- atrair

- auditivo

- autor

- automatizar

- Automatizado

- automaticamente

- disponível

- evitar

- consciente

- em caminho duplo

- backup

- backups

- Mau

- Bank

- Depositado

- Bancário

- Linha de Base

- Basicamente

- BE

- Tenha

- Porque

- sido

- antes

- atrás

- ser

- Acreditar

- Acredita

- abaixo

- MELHOR

- Aposta

- Melhor

- Grande

- Pouco

- Bitcoins

- em branco

- cegamente

- Bônus

- recompensa

- respiração

- navegador

- Bug

- construir

- Monte

- mas a

- comprar

- by

- chamada

- chamado

- visitante

- chamada

- chamadas

- Campanhas

- CAN

- Pode obter

- capturas

- cartão

- cuidadoso

- casas

- Centralização de

- certamente

- chance

- alterar

- mudança

- Chips

- Escolha

- Círculo

- Circulação

- código

- COM

- como

- vem

- comentar

- comunidade

- Empresa

- completamente

- compromisso

- Comprometido

- computador

- computadores

- Contato

- considerado

- Contacto

- contínuo

- policiais

- CORPORAÇÃO

- custos

- poderia

- país

- país

- Casal

- curso

- Tribunal de

- Crash

- crio

- Criar

- crédito

- cartão de crédito

- Crime

- Crooks

- cliente

- Clientes

- Cortar

- cibercrime

- cibercriminosos

- Escuro

- dark web

- dados,

- Vazamento de informações

- dia

- dias

- Ofertas

- decidido

- entrega

- demandas

- Denial of Service

- densidade

- escrivaninha

- detalhe

- detalhes

- determinado

- Desenvolvimento

- DevOps

- DID

- diferente

- diligência

- divulgação

- do

- parece

- Não faz

- fazer

- DoJ

- feito

- não

- duvido

- down

- download

- Cair

- dois

- cada

- Mais cedo

- Cedo

- terra

- fácil

- criptografia

- final

- aplicação

- suficiente

- inteiramente

- episódio

- essência

- essencialmente

- Mesmo

- SEMPRE

- Cada

- todos

- tudo

- exatamente

- exemplo

- execução

- existente

- Explorar

- façanhas

- olho

- enfrentando

- fato

- fábrica

- fatos

- Cair

- família

- famosamente

- mais rápido

- favoritos

- fbi

- sentir

- companheiro

- poucos

- combate

- Figura

- figurado

- figuras

- financeiro

- Encontre

- final

- Primeiro nome

- caber

- Fixar

- fixado

- seguir

- Escolha

- encontrado

- fraude

- amigos

- da

- frente

- Diversão

- gerando

- genuíno

- ter

- obtendo

- GitHub

- OFERTE

- Global

- Go

- vai

- vai

- Dourado

- Bom estado, com sinais de uso

- Governo

- agarrar

- ótimo

- grandemente

- Guarda

- Cara

- tinha

- Metade

- mão

- mãos

- Aguentar

- aconteceu

- Queijos duros

- Ter

- he

- cabeça

- manchete

- ouvir

- Coração

- ajudar

- ajuda

- SUA PARTICIPAÇÃO FAZ A DIFERENÇA

- superior

- ele

- sua

- Acertar

- Colméia

- esperança

- esperando

- hospitais

- House

- Como funciona o dobrador de carta de canal

- http

- HTTPS

- i

- ID

- idéia

- identificação

- if

- importante

- in

- Em outra

- incidente

- incluir

- aumentando

- iniciar

- instalar

- integração

- interessante

- interesses

- Internacionais

- para dentro

- ironia

- iSpoof

- IT

- ESTÁ

- se

- jargão

- saltar

- apenas por

- Afiado

- Guarda

- Tipo

- Saber

- grande

- Sobrenome

- mais tarde

- mais recente

- lançamento

- Escritórios de

- aplicação da lei

- conduzir

- Leads

- APRENDER

- mínimo

- levou

- esquerda

- legítimo

- Permite

- Biblioteca

- encontra-se

- leve

- como

- Line

- linhas

- linux

- Lista

- ouvinte

- Escuta

- pequeno

- carregar

- local

- London

- longo

- olhar

- procurando

- OLHARES

- lote

- gosta,

- MacOS

- moldadas

- manutenção

- fazer

- Fazendo

- malwares

- muitos

- Marketing

- máximo

- Posso..

- significar

- significa

- a medida

- média

- Membros

- Memória

- Polícia Metropolitana

- poder

- milhão

- milhões

- mente

- mentes

- minuto

- erro

- Mitigar

- modelos

- modesto

- módulo

- momento

- dinheiro

- Mês

- mensal

- mês

- mais

- a maioria

- muito

- Música

- musical

- devo

- my

- Segurança nua

- Podcast de segurança nua

- nome

- Nacional

- navegação

- você merece...

- nunca

- Novo

- Próximo

- não

- nada

- Novembro

- agora

- número

- of

- WOW!

- oferecer

- oferecendo treinamento para distância

- Oferece

- oficial

- modo offline

- frequentemente

- oh

- Velho

- on

- uma vez

- ONE

- queridos

- só

- aberto

- open source

- código-fonte aberto

- or

- Outros

- de outra forma

- A Nossa

- Fora

- Resultado

- Acima de

- no exterior

- próprio

- Pack

- pacote

- pacotes

- pago

- Palo Alto

- parte

- particular

- passado

- Remendo

- Patches

- Paul

- Pagar

- pagar

- pagamentos

- Pessoas

- pessoas

- significativo

- pessoa

- perspectiva

- telefone

- chamadas telefônicas

- escolhido

- Passo

- Lugar

- Plataformas

- platão

- Inteligência de Dados Platão

- PlatãoData

- jogador

- por favor

- mais

- Podcast

- Podcasts

- Police

- Popular

- possível

- possivelmente

- POSTAGENS

- precursor

- premente

- bastante

- anterior

- prisão

- Proactive

- provavelmente

- Problema

- problemas

- Produto

- profissional

- profissionalmente

- Programação

- projeto

- projetos

- prometido

- devidamente

- proteger

- provedor

- público

- puxando

- Empurrar

- colocar

- Python

- qualidade

- questão

- rapidamente

- Resgate

- ransomware

- rápido

- Taxa

- em vez

- alcançar

- Leia

- leitores

- Leitura

- realista

- clientes

- razão

- razões

- destinatários

- reconhecido

- Recuperar

- recuperação

- cadastre-se

- registro

- lembrar

- remoto

- Denunciar

- Relatórios

- Relatórios

- repositório

- reputação

- pesquisa

- investigador

- resposta

- DESCANSO

- restaurar

- retorno

- Livrar

- certo

- Risco

- ROBERT

- Quarto

- rss

- corrida

- russo

- Dito

- mesmo

- dizer

- dizendo

- diz

- Escala

- Golpe

- Vítimas de fraude

- Escolas

- Segundo

- Segredo

- seguro

- segurança

- vulnerabilidade de segurança

- Vejo

- parece

- transmissor

- envio

- sentença

- condenado

- grave

- serviço

- Provedor de Serviço

- conjunto

- Envios

- rede de apoio social

- mostrar

- Shows

- Vistas

- assinar

- desde

- solteiro

- local

- habilidade

- So

- Redes Sociais

- Software

- alguns

- Alguém

- algo

- alma

- Parecer

- Soundcloud

- fonte

- código fonte

- falando

- especialmente

- gasto

- Spotify

- spyware

- começo

- começado

- Declaração

- Unidos

- ficar

- Ainda

- Dê um basta

- História

- Estirpes

- Tanga

- estudado

- enviar

- subseqüente

- substância

- sucesso

- tal

- Espreguiçadeiras

- surpresa

- admirado

- .

- sistemas

- Tire

- negociações

- Profissionais

- tecnologia

- Dados Técnicos:

- Equipar

- dizer

- conta

- modelo

- dez

- dezenas

- do que

- obrigado

- obrigado

- que

- A

- do Reino Unido

- o mundo

- deles

- Eles

- então

- Lá.

- Este

- deles

- coisa

- coisas

- think

- Terceiro

- De terceiros

- isto

- aqueles

- Apesar?

- pensamento

- milhares

- ameaça

- três

- Através da

- Jogando

- tempo

- vezes

- tipo

- dicas

- para

- hoje

- juntos

- também

- topo

- Total

- tocar

- pista

- tráfego

- ensaios

- experimentado

- problema

- verdadeiro

- Confiança

- Verdade

- tentar

- VIRAR

- Virado

- Twice

- dois

- tipo

- tipos

- Uk

- compreensão

- infelizmente

- Unido

- Estados Unidos

- até

- Atualizar

- Atualizações

- Upload

- urbano

- URL

- us

- usar

- usava

- utilização

- geralmente

- versão

- muito

- Vítima

- vítimas

- Vídeo

- voluntário

- vulnerabilidade

- Vulnerável

- Esperando

- queremos

- querido

- quer

- foi

- ondas

- Caminho..

- we

- web

- webkit

- Site

- sites

- semana

- BEM

- foram

- O Quê

- quando

- se

- qual

- enquanto

- QUEM

- inteiro

- porque

- precisarão

- de

- WordPress

- palavras

- Atividades:

- trabalhar

- mundo

- pior

- o pior

- Equivalente há

- seria

- escrito

- Errado

- anos

- sim

- Você

- investimentos

- você mesmo

- zefirnet

- zero

- Day Zero

![S3 Ep120: Quando a criptografia falsa simplesmente não desiste [Áudio + Texto]](https://platoaistream.com/wp-content/uploads/2023/02/s3-ep120-when-dud-crypto-simply-wont-let-go-audio-text-300x157.png)

![S3 Ep 126: O preço da moda rápida (e recurso rastejante) [Áudio + Texto]](https://platoaistream.com/wp-content/uploads/2023/03/s3-ep-126-the-price-of-fast-fashion-and-feature-creep-audio-text-300x156.png)