1Centro de Tecnologias Quânticas, Universidade Nacional de Cingapura, Cingapura

2Departamento de Engenharia Elétrica e de Computação, Universidade Nacional de Cingapura

Acha este artigo interessante ou deseja discutir? Scite ou deixe um comentário no SciRate.

Sumário

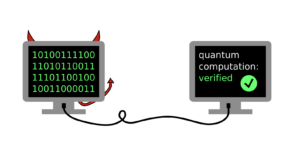

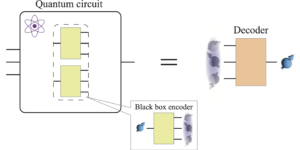

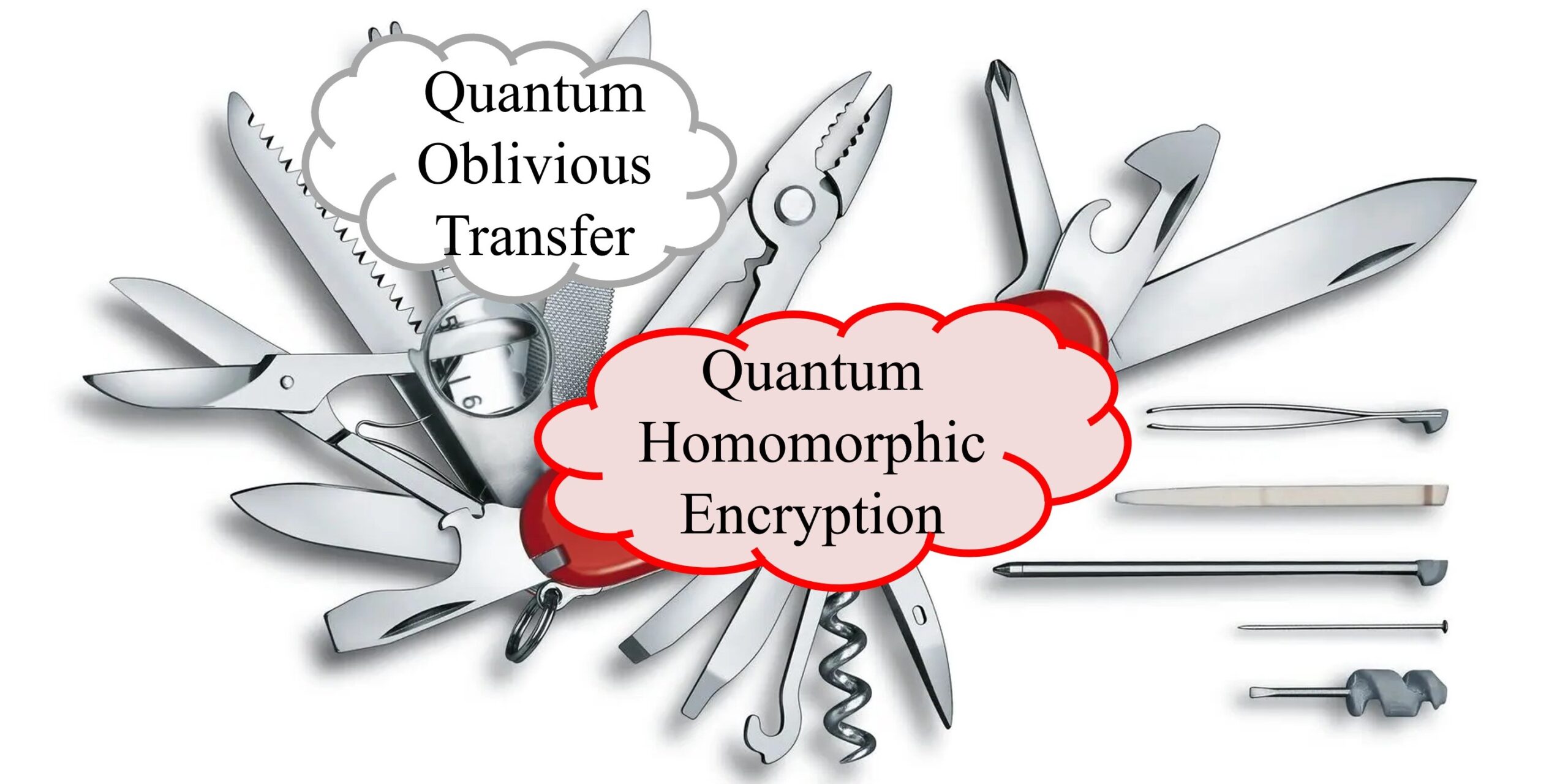

A criptografia homomórfica quântica, que permite a computação por um servidor diretamente em dados criptografados, é um primitivo fundamental a partir do qual protocolos de criptografia quântica mais complexos podem ser construídos. Para que tais construções sejam possíveis, a criptografia homomórfica quântica deve satisfazer duas propriedades de privacidade: privacidade de dados, que garante que os dados de entrada sejam privados do servidor, e privacidade do circuito, que garante que o texto cifrado após a computação não revele nenhuma informação adicional sobre o circuito usado para realizá-lo, além da saída da própria computação. Embora a privacidade do circuito seja bem estudada na criptografia clássica e muitos esquemas de criptografia homomórfica possam ser equipados com ela, seu análogo quântico recebeu pouca atenção. Aqui estabelecemos uma definição de privacidade de circuito para criptografia homomórfica quântica com segurança da teoria da informação. Além disso, reduzimos a transferência inconsciente quântica para criptografia homomórfica quântica. Ao usar essa redução, nosso trabalho revela trade-offs fundamentais entre privacidade de circuito, privacidade de dados e correção para uma ampla família de protocolos de criptografia homomórfica quântica, incluindo esquemas que permitem apenas a computação de circuitos de Clifford.

Imagem em destaque: Criptografia homomórfica quântica, o canivete suíço da criptografia quântica, pode construir transferência inconsciente quântica.

[Conteúdo incorporado]

Resumo popular

Se um de vocês não puder resolver um problema complicado específico, então sim, e você pode usar a criptografia homomórfica clássica. No entanto, podemos nos livrar da suposição questionável? A esperança é trazer a mecânica quântica para a criptografia homomórfica quântica, que geralmente melhora a segurança.

Em nosso artigo, respondemos à pergunta com um não. Um de vocês e seu contador não podem estar satisfeitos. Existe uma troca entre as informações que você vaza e as informações que seu contador vaza.

► dados BibTeX

► Referências

[1] Joseph F. Fitzsimons. “Computação quântica privada: uma introdução à computação quântica cega e protocolos relacionados”. npj Quantum Information 3, 1–11 (2017).

https://doi.org/10.1038/s41534-017-0025-3

[2] Dorit Aharonov, Michael Ben-Or e Elad Eban. “Provas interativas para cálculos quânticos” (2008) arXiv:0810.5375.

https:///doi.org/10.48550/arXiv.0810.5375

arXiv: 0810.5375

[3] Anne Broadbent, Joseph Fitzsimons e Elham Kashefi. “Computação quântica cega universal”. Em 2009, 50º Simpósio Anual do IEEE sobre Fundamentos da Ciência da Computação. Páginas 517–526. (2009).

https: / / doi.org/ 10.1109 / FOCS.2009.36

[4] Tomoyuki Morimae e Keisuke Fujii. “Protocolo de computação quântica cega em que Alice apenas faz medições”. Física Rev. A 87, 050301 (2013).

https: / / doi.org/ 10.1103 / PhysRevA.87.050301

[5] Ben W. Reichardt, Falk Unger e Umesh Vazirani. “Comando clássico de sistemas quânticos”. Natureza 496, 456–460 (2013).

https: / / doi.org/ 10.1038 / nature12035

[6] Atul Mantri, Tommaso F. Demarie, Nicolas C. Menicucci e Joseph F. Fitzsimons. “Ambigüidade de fluxo: um caminho para a computação quântica cega classicamente orientada”. Física Rev. X 7, 031004 (2017).

https: / / doi.org/ 10.1103 / PhysRevX.7.031004

[7] Li Yu, Carlos A. Pérez-Delgado e Joseph F. Fitzsimons. “Limitações na criptografia homomórfica quântica teoricamente segura de informações”. Física Rev. A 90, 050303 (2014).

https: / / doi.org/ 10.1103 / PhysRevA.90.050303

[8] Anne Broadbent e Stacey Jeffery. “Criptografia quântica homomórfica para circuitos de baixa complexidade de t-gate”. Em Rosario Gennaro e Matthew Robshaw, editores, Advances in Cryptology – CRYPTO 2015. Páginas 609–629. Berlim, Heidelberg (2015). Springer Berlim Heidelberg.

https://doi.org/10.1007/978-3-662-48000-7_30

[9] Yfke Dulek, Christian Schaffner e Florian Speelman. “Criptografia homomórfica quântica para circuitos de tamanho polinomial”. Em Matthew Robshaw e Jonathan Katz, editores, Advances in Cryptology – CRYPTO 2016. Páginas 3–32. Berlim, Heidelberg (2016). Springer Berlim Heidelberg.

https://doi.org/10.1007/978-3-662-53015-3_1

[10] Si-Hui Tan, Joshua A. Kettlewell, Yingkai Ouyang, Lin Chen e Joseph F. Fitzsimons. “Uma abordagem quântica para criptografia homomórfica”. Relatórios científicos 6, 33467 (2016).

https: / / doi.org/ 10.1038 / srep33467

[11] Yingkai Ouyang, Si-Hui Tan e Joseph F. Fitzsimons. “Criptografia homomórfica quântica de códigos quânticos”. Física Rev. A 98, 042334 (2018).

https: / / doi.org/ 10.1103 / PhysRevA.98.042334

[12] Urmila Mahadev. “Criptografia homomórfica clássica para circuitos quânticos”. SIAM Journal on Computing 0, FOCS18–189 (2020).

https: / / doi.org/ 10.1137 / 18M1231055

[13] Yingkai Ouyang e Peter P. Rohde. “Uma estrutura geral para a composição da criptografia homomórfica quântica e correção de erros quânticos” (2022) arXiv:2204.10471.

https:///doi.org/10.48550/arXiv.2204.10471

arXiv: 2204.10471

[14] Craig Gentry. “Criptografia totalmente homomórfica usando redes ideais”. In Proceedings of the 41st Annual ACM Symposium on Theory of computing. Páginas 169–178. (2009).

https: / / doi.org/ 10.1145 / 1536414.1536440

[15] Craig Gentry. “Um esquema de criptografia totalmente homomórfico”. Tese de doutorado. Universidade de Stanford. (2009). url: crypto.stanford.edu/craig.

https:///crypto.stanford.edu/craig

[16] Craig Gentry, Shai Halevi e Vinod Vaikuntanathan. “Criptografia homomórfica I-hop e circuitos yao rerandomizáveis”. In Proceedings of the 30th Annual Conference on Advances in Cryptology. Páginas 155–172. CRYPTO'10Berlim, Heidelberg (2010). Springer-Verlag.

https://doi.org/10.1007/978-3-642-14623-7_9

[17] Baoz Barak e Zvika Brakerski. “O canivete suíço da criptografia” (2012) url: windowsontheory.org/2012/05/01/the-swiss-army-knife-of-cryptography/.

https://windowsontheory.org/2012/05/01/the-swiss-army-knife-of-cryptography/

[18] Yehuda Lindell. “Tutoriais sobre os fundamentos da criptografia: dedicado a oded goldreich”. Springer Publishing Company, Incorporated. (2017). 1ª edição.

https://doi.org/10.1007/978-3-319-57048-8

[19] Saeid Esmaeilzade, Nasrollah Pakniat e Ziba Eslami. “Uma construção genérica para construir protocolos de transferência alheios simples a partir de esquemas de criptografia homomórfica”. The Journal of Supercomputing 78, 72–92 (2022).

https://doi.org/10.1007/s11227-021-03826-0

[20] Omer Reingold, Luca Trevisan e Salil Vadhan. “Noções de redutibilidade entre primitivas criptográficas”. Em Moni Naor, editor, Theory of Cryptography. Páginas 1–20. Berlim, Heidelberg (2004). Springer Berlim Heidelberg.

https://doi.org/10.1007/978-3-540-24638-1_1

[21] Ching-Yi Lai e Kai-Min Chung. “Sobre criptografia homomórfica quântica estatisticamente segura”. Informações Quânticas. Comput. 18, 785-794 (2018).

https: / / doi.org/ 10.26421 / QIC18.9-10-4

[22] Michael Newman. “Outras limitações na criptografia homomórfica quântica teoricamente segura de informações” (2018) arXiv:1809.08719.

https:///doi.org/10.48550/arXiv.1809.08719

arXiv: 1809.08719

[23] Ashwin Nayak. “Limites inferiores ideais para autômatos quânticos e códigos de acesso aleatório”. No 40º Simpósio Anual sobre Fundamentos da Ciência da Computação (Cat. No.99CB37039). Páginas 369–376. (1999).

https: / / doi.org/ 10.1109 / SFFCS.1999.814608

[24] Si-Hui Tan, Yingkai Ouyang e Peter P. Rohde. “Criptografia quântica um tanto homomórfica prática um tanto segura com estados coerentes”. Física Rev. A 97, 042308 (2018).

https: / / doi.org/ 10.1103 / PhysRevA.97.042308

[25] Yingkai Ouyang, Si-Hui Tan, Joseph Fitzsimons e Peter P. Rohde. “Criptografia homomórfica de computação quântica de óptica linear em estados de luz quase arbitrários com segurança assintoticamente perfeita”. Physical Review Research 2, 013332 (2020).

https: / / doi.org/ 10.1103 / PhysRevResearch.2.013332

[26] André Chailloux, Iordanis Kerenidis e Jamie Sikora. “Limites inferiores para transferência alheia quântica”. Informações Quânticas. Comput. 13, 158–177 (2013).

https: / / doi.org/ 10.26421 / QIC13.1-2-9

[27] André Chailloux e Jamie Sikora. “Limites ótimos para transferência alheia quântica semi-honesta”. Chicago Journal of Theoretical Computer Science 2016 (2016).

https: / / doi.org/ 10.4086 / cjtcs.2016.013

[28] Ryan Amiri, Robert Stárek, David Reichmuth, Ittoop V. Puthoor, Michal Mičuda, Ladislav Mišta, Jr., Miloslav Dušek, Petros Wallden e Erika Andersson. “Transferência quântica imperfeita de 1 em 2: Limites, um protocolo e sua implementação experimental”. PRX Quantum 2, 010335 (2021).

https: / / doi.org/ 10.1103 / PRXQuantum.2.010335

[29] Koenraad MR Audenaert e Milán Mosonyi. “Limites superiores nas probabilidades de erro e expoentes de erro assintóticos na discriminação quântica de múltiplos estados”. Journal of Mathematical Physics 55, 102201 (2014).

https: / / doi.org/ 10.1063 / 1.4898559

[30] Carl W. Helstrom. “Teoria da detecção e mecânica quântica”. Informação e Controle 10, 254-291 (1967).

https://doi.org/10.1016/S0019-9958(67)90302-6

[31] Alexander S. Holevo. “Limites para a quantidade de informação transmitida por um canal de comunicação quântica”. Problems of Information Transmission 9, 177–183 (1973). url: http://mi.mathnet.ru/ppi903.

http://mi.mathnet.ru/ppi903

[32] John Watrous. “A teoria da informação quântica”. Cambridge University Press. (2018).

https: / / doi.org/ 10.1017 / 9781316848142

[33] CA Fuchs e J. van de Graaf. “Medidas de distinguibilidade criptográfica para estados mecânicos quânticos”. IEEE Transactions on Information Theory 45, 1216–1227 (1999).

https: / / doi.org/ 10.1109 / 18.761271

[34] A. Uhlmann. “A “probabilidade de transição” no espaço de estado de uma *-álgebra”. Reports on Mathematical Physics 9, 273–279 (1976).

https://doi.org/10.1016/0034-4877(76)90060-4

[35] Michael A Nielsen e Isaac Chuang. “Computação quântica e informação quântica: edição do 10º aniversário”. Cambridge University Press. (2010).

https: / / doi.org/ 10.1017 / CBO9780511976667

[36] Hoi-Kwong Lo. “Insegurança de computações quânticas seguras”. Física Rev. A 56, 1154–1162 (1997).

https: / / doi.org/ 10.1103 / PhysRevA.56.1154

[37] Roger Colbeck. “Impossibilidade de computação clássica bipartida segura”. Física Rev. A 76, 062308 (2007).

https: / / doi.org/ 10.1103 / PhysRevA.76.062308

[38] Carlos Mochon. “Moeda fraca quântica lançando com viés arbitrariamente pequeno” (2007) arXiv:0711.4114.

https:///doi.org/10.48550/arXiv.0711.4114

arXiv: 0711.4114

[39] André Chailloux e Iordanis Kerenidis. “Jogo de moeda forte quântica ideal”. Em 2009, 50º Simpósio Anual do IEEE sobre Fundamentos da Ciência da Computação. Páginas 527–533. IEEE (2009).

https: / / doi.org/ 10.1109 / FOCS.2009.71

[40] Dorit Aharonov, André Chailloux, Maor Ganz, Iordanis Kerenidis e Loïck Magnin. “Uma prova mais simples da existência de moedas fracas quânticas com viés arbitrariamente pequeno”. SIAM Journal on Computing 45, 633–679 (2016).

https: / / doi.org/ 10.1137 / 14096387X

[41] Carl A. Miller. “A impossibilidade do lançamento eficiente de moedas fracas quânticas”. In Proceedings of the 52nd Annual ACM SIGACT Symposium on Theory of Computing. Páginas 916–929. Nova York, NY, EUA (2020). Associação para Máquinas de Computação.

[42] Hoi-Kwong Lo e HF Chau. “O compromisso de bits quânticos é realmente possível?”. Física Rev. Lett. 78, 3410–3413 (1997).

https: / / doi.org/ 10.1103 / PhysRevLett.78.3410

[43] Domingos Mayers. “O compromisso de bit quântico incondicionalmente seguro é impossível”. Física Rev. Lett. 78, 3414-3417 (1997).

https: / / doi.org/ 10.1103 / PhysRevLett.78.3414

Citado por

Este artigo é publicado na Quantum sob o Atribuição 4.0 do Creative Commons Internacional (CC BY 4.0) licença. Os direitos autorais permanecem com os detentores originais, como os autores ou suas instituições.

- Conteúdo com tecnologia de SEO e distribuição de relações públicas. Seja amplificado hoje.

- Platoblockchain. Inteligência Metaverso Web3. Conhecimento Ampliado. Acesse aqui.

- Cunhando o Futuro com Adryenn Ashley. Acesse aqui.

- Fonte: https://quantum-journal.org/papers/q-2023-04-13-976/

- :é

- ][p

- 1

- 10

- 11

- 1999

- 2012

- 2014

- 2016

- 2017

- 2018

- 2020

- 2021

- 2022

- 28

- 39

- 67

- 7

- 8

- 9

- 98

- a

- Sobre

- RESUMO

- Acesso

- Contabilidade

- ACM

- Adicional

- Informação adicional

- avanços

- afiliações

- Depois de

- Alexander

- permite

- Ambiguidade

- e

- aniversário

- anual

- responder

- abordagem

- SOMOS

- Exército

- AS

- Associação

- suposição

- por WhatsApp.

- autor

- autores

- BE

- Berlim

- entre

- Pós

- viés

- Pouco

- Break

- trazer

- amplo

- construir

- construído

- by

- cambridge

- CAN

- não podes

- Carl

- CAT

- Canal

- chen

- Chicago

- COERENTE

- Moeda

- comentar

- compromisso

- Commons

- Comunicação

- Empresa

- integrações

- complexidade

- complicado

- computação

- cálculos

- computador

- Engenharia computacional

- Ciência da Computação

- computação

- Conferência

- construir

- formação

- conteúdo

- contrário

- contribuiu

- ao controle

- direitos autorais

- Craig

- cripto

- criptografia

- criptografia

- dados,

- privacidade de dados

- David

- dedicado

- Ele

- diretamente

- Discriminação

- discutir

- dirigido

- edição

- editor

- eficiente

- incorporado

- criptografada

- criptografia

- Engenharia

- garante

- equipado

- Erika

- erro

- estabelecer

- Éter (ETH)

- família

- Empresa

- Escolha

- Fundações

- Quadro

- da

- totalmente

- fundamental

- Além disso

- Geral

- ter

- vai

- SUA PARTICIPAÇÃO FAZ A DIFERENÇA

- titulares

- esperança

- Como funciona o dobrador de carta de canal

- Contudo

- http

- HTTPS

- ideal

- IEEE

- imagem

- implementação

- impossível

- melhora

- in

- Incluindo

- Passiva

- Incorporado

- info

- INFORMAÇÕES

- entrada

- instituições

- interessante

- Internacionais

- Introdução

- IT

- ESTÁ

- se

- Jamie

- JavaScript

- Trabalho

- banheiro

- revista

- jpg

- Saber

- vazar

- Vazamentos

- APRENDER

- Deixar

- Licença

- leve

- limitações

- pequeno

- perder

- Baixo

- maquinaria

- FAZ

- muitos

- matemático

- max-width

- medições

- medidas

- mecânica

- Michael

- moleiro

- Mês

- mais

- múltiplo

- Nacional

- Natureza

- Novo

- New York

- Próximo

- Nicolas

- NY

- of

- on

- ONE

- aberto

- ótica

- original

- de outra forma

- saída

- Papel

- caminho

- perfeita

- realizar

- Peter

- físico

- Física

- platão

- Inteligência de Dados Platão

- PlatãoData

- possível

- imprensa

- primitivo

- política de privacidade

- privado

- probabilidade

- Problema

- problemas

- Proceedings

- prova

- provas

- Propriedades

- protocolo

- protocolos

- publicado

- editor

- Publishing

- quantidade

- Quantum

- Computação quântica

- criptografia quântica

- correção de erro quântico

- informação quântica

- Mecânica Quântica

- sistemas quânticos

- questão

- acaso

- recebido

- reduzir

- referências

- relacionado

- permanece

- Relatórios

- pesquisa

- revelar

- rever

- Livrar

- ROBERT

- Ryan

- s

- satisfeito

- esquema

- esquemas

- Ciência

- seguro

- segurança

- Sião

- simples

- Singapore

- pequeno

- RESOLVER

- Espaço

- específico

- Stanford

- Universidade de Stanford

- Estado

- Unidos

- mais forte,

- tal

- Supercomputação

- suíço

- simpósio

- sistemas

- imposto

- Tecnologias

- que

- A

- as informações

- O Estado

- deles

- teórico

- tempo

- Título

- para

- para

- Transações

- transferência

- para

- universidade

- URL

- Estados Unidos

- usar

- geralmente

- volume

- W

- qual

- enquanto

- precisarão

- de

- Atividades:

- X

- ano

- investimentos

- você mesmo

- Youtube

- zefirnet