Um esforço público para criar uma forma de prever a exploração de vulnerabilidades anunciou um novo modelo de aprendizado de máquina que melhora suas capacidades de previsão em 82%, um aumento significativo, de acordo com a equipe de pesquisadores por trás do projeto. As organizações podem acessar o modelo, que será lançado em 7 de março, por meio de uma API para identificar as falhas de software com maior pontuação a qualquer momento.

A terceira versão do Exploit Prediction Scoring System (EPSS) usa mais de 1,400 recursos - como a idade da vulnerabilidade, se é explorável remotamente e se um fornecedor específico é afetado - para prever com sucesso quais problemas de software serão explorados em os próximos 30 dias. As equipes de segurança que priorizam a correção de vulnerabilidades com base no sistema de pontuação podem reduzir sua carga de trabalho de correção para um oitavo do esforço usando a versão mais recente do Common Vulnerability Scoring System (CVSS), de acordo com um papel no EPSS versão 3 publicado no arXiv na semana passada.

O EPSS pode ser usado como uma ferramenta para reduzir a carga de trabalho das equipes de segurança, permitindo que as empresas corrijam as vulnerabilidades que representam maior risco, diz Jay Jacobs, cientista-chefe de dados do Cyentia Institute e primeiro autor do artigo.

“As empresas podem olhar para o topo da lista de pontuações e começar a descer — levando em consideração... importância do ativo, criticidade, localização, controles de compensação — e remediar o que puderem”, diz ele. “Se estiver muito alto, talvez eles queiram torná-lo crítico – vamos corrigi-lo nos próximos cinco dias.”

O EPSS foi desenvolvido para atender a dois problemas que as equipes de segurança enfrentam diariamente: acompanhar a número crescente de vulnerabilidades de software divulgadas a cada ano, e determinando quais vulnerabilidades representam o maior risco. Em 2022, por exemplo, mais de 25,000 vulnerabilidades foram relatadas no banco de dados Common Vulnerabilities and Exposure (CVE) mantido pelo MITRE, de acordo com o Banco de Dados Nacional de Vulnerabilidade.

O trabalho no EPSS começou na Cyentia, mas agora um grupo de cerca de 170 profissionais de segurança se formou um Grupo de Interesse Especial (SIG) como parte do Fórum de Resposta a Incidentes e Equipes de Segurança (FIRST) para continuar a desenvolver o modelo. Outro equipes de pesquisa desenvolveram alternativas modelos de aprendizado de máquina, como Explorabilidade Esperada.

Medições anteriores do risco representado por uma vulnerabilidade específica – normalmente, o Common Vulnerability Scoring System (CVSS) – não funcionam bem, diz Sasha Romanosky, pesquisador sênior de políticas da RAND Corporation, um think tank de políticas públicas e copresidente do Grupo de Interesse Especial EPSS.

“Embora o CVSS seja útil para capturar o impacto [ou] a gravidade de uma vulnerabilidade, não é uma medida útil de ameaça - fundamentalmente, carecemos dessa capacidade como setor, e essa é a lacuna que o EPSS procura preencher”, diz ele . “A boa notícia é que, à medida que integramos mais dados de exploração de mais fornecedores, nossas pontuações ficarão cada vez melhores.”

Conectando dados diferentes

O Exploit Prediction Scoring System conecta uma variedade de dados de terceiros, incluindo informações de mantenedores de software, código de bancos de dados de exploits e eventos de exploits enviados por empresas de segurança. Ao conectar todos esses eventos por meio de um identificador comum para cada vulnerabilidade — o CVE — um modelo de aprendizado de máquina pode aprender os fatores que podem indicar se a falha será explorada. Por exemplo, se a vulnerabilidade permite a execução de código, se as instruções sobre como explorar a vulnerabilidade foram publicadas em qualquer um dos três principais bancos de dados de exploração e quantas referências são mencionadas no CVE são fatores que podem ser usados para prever se uma vulnerabilidade será explorado.

O modelo por trás do EPSS tornou-se mais complexo ao longo do tempo. A primeira iteração tinha apenas 16 variáveis e reduziu o esforço em 44%, em comparação com 58%, se as vulnerabilidades fossem avaliadas com o Common Vulnerability Scoring System (CVSS) e consideradas críticas (7 ou mais na escala de 10 pontos). A versão 2 do EPSS expandiu consideravelmente o número de variáveis para mais de 1,100. A versão mais recente adicionou cerca de 300 a mais.

O modelo de previsão traz compensações - por exemplo, entre quantas vulnerabilidades exploráveis ele detecta e a taxa de falsos positivos - mas, no geral, é bastante eficiente, diz Romanosky da Rand.

“Embora nenhuma solução seja perfeitamente capaz de dizer qual vulnerabilidade será explorada a seguir, gostaria de pensar que o EPSS é um passo na direção certa”, diz ele.

Melhoria significativa

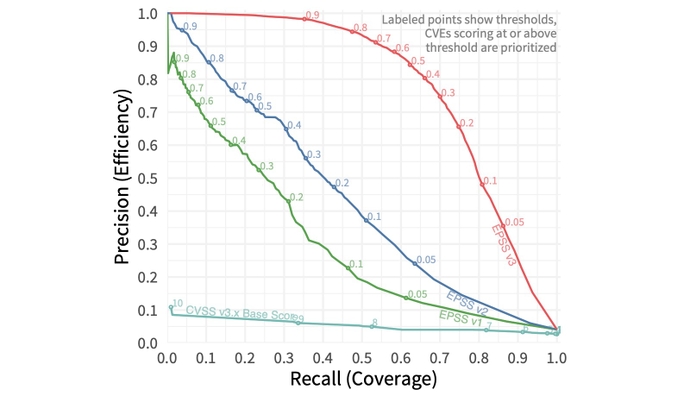

No geral, adicionando recursos e melhorando o modelo de aprendizado de máquina, os pesquisadores melhoraram o desempenho do sistema de pontuação em 82%, conforme medido pela área sob a curva (AUC) traçando precisão versus rechamada – também conhecido como cobertura versus eficiência. Atualmente, o modelo representa uma AUC de 0.779, 82% melhor do que a segunda versão do EPSS, que tinha uma AUC de 0.429. Uma AUC de 1.0 seria um modelo de previsão perfeito.

Usando a versão mais recente do EPSS, uma empresa que quisesse capturar mais de 82% das vulnerabilidades exploradas teria que mitigar apenas cerca de 7.3% de todas as vulnerabilidades atribuídas a um identificador de Common Vulnerabilities and Exposures (CVE), muito menos do que os 58% de os CVEs que teriam que ser corrigidos usando o CVSS.

O modelo está disponível por meio de uma API no site do FIRST, permitindo que as empresas obtenham a pontuação de uma determinada vulnerabilidade ou recuperem as falhas de software com maior pontuação a qualquer momento. No entanto, as empresas precisarão de mais informações para determinar a melhor prioridade para seus esforços de remediação, diz Jacobs da Cyentia.

“Os dados são gratuitos, então você pode obter as pontuações do EPSS e obter despejos diários disso, mas o desafio é quando você os coloca em prática”, diz ele. “A explorabilidade é apenas um fator de tudo que você precisa considerar, e as outras coisas não podemos medir.”

- Conteúdo com tecnologia de SEO e distribuição de relações públicas. Seja amplificado hoje.

- Platoblockchain. Inteligência Metaverso Web3. Conhecimento Ampliado. Acesse aqui.

- Fonte: https://www.darkreading.com/emerging-tech/machine-learning-improves-prediction-of-exploited-vulnerabilities

- :é

- $UP

- 000

- 1

- 100

- 2022

- 7

- a

- Capaz

- Sobre

- Acesso

- Segundo

- Contas

- adicionado

- endereço

- AL

- Todos os Produtos

- Permitindo

- permite

- alternativa

- e

- anunciou

- api

- SOMOS

- ÁREA

- AS

- ativo

- atribuído

- At

- autor

- disponível

- baseado

- base

- BE

- atrás

- MELHOR

- Melhor

- entre

- impulsionar

- by

- CAN

- capacidades

- Capturar

- luta

- desafiar

- de cores

- chefe

- Copresidente

- código

- comum

- Empresas

- Empresa

- comparado

- integrações

- Conexão de

- conecta

- Considerar

- considerado

- continuar

- controles

- CORPORAÇÃO

- poderia

- cobertura

- crio

- crítico

- Atualmente

- curva

- cve

- diariamente

- dados,

- cientista de dados

- banco de dados

- bases de dados

- dias

- projetado

- Determinar

- determinando

- desenvolver

- desenvolvido

- direção

- díspar

- down

- cada

- eficiência

- eficiente

- esforço

- esforços

- Oitavo

- permitindo

- aprimorando

- Éter (ETH)

- avaliadas

- eventos

- Cada

- tudo

- exemplo

- execução

- expandido

- esperado

- Explorar

- exploração

- exploradas

- Exposição

- Rosto

- fatores

- Funcionalidades

- preencher

- empresas

- Primeiro nome

- Fixar

- falha

- falhas

- Escolha

- formado

- Fórum

- Gratuito

- da

- fundamentalmente

- lacuna

- ter

- Go

- Bom estado, com sinais de uso

- agarrar

- grandemente

- Grupo

- crescido

- Ter

- Alta

- superior

- mais

- Como funciona o dobrador de carta de canal

- Como Negociar

- HTTPS

- identificador

- identificar

- Impacto

- importância

- melhorado

- melhoria

- melhora

- melhorar

- in

- incidente

- resposta a incidentes

- Incluindo

- indicam

- indústria

- INFORMAÇÕES

- Instituto

- instruções

- integrar

- interesse

- questões

- IT

- iteração

- ESTÁ

- jpg

- manutenção

- conhecido

- Sobrenome

- mais recente

- APRENDER

- aprendizagem

- como

- Line

- Lista

- viver

- localização

- olhar

- máquina

- aprendizado de máquina

- principal

- muitos

- max-width

- a medida

- medidas

- mencionado

- Mitigar

- modelo

- modelos

- momento

- mais

- a maioria

- Nacional

- você merece...

- Novo

- notícias

- Próximo

- nist

- número

- of

- on

- ONE

- organizações

- Outros

- global

- Papel

- parte

- particular

- partes

- perfeita

- atuação

- executa

- platão

- Inteligência de Dados Platão

- PlatãoData

- Privacidade

- prática

- Precisão

- predizer

- prevendo

- predição

- bastante

- anterior

- priorização

- Priorizar

- prioridade

- problemas

- projeto

- público

- publicado

- colocar

- rand

- Taxa

- Vermelho

- reduzir

- Reduzido

- referências

- Informou

- representar

- representado

- investigador

- pesquisadores

- resposta

- Risco

- s

- diz

- Escala

- Cientista

- marcar

- Segundo

- segurança

- Procura

- senior

- periodo

- local

- So

- Software

- solução

- fonte

- especial

- específico

- começo

- começado

- Passo

- apresentado

- entraram com sucesso

- tal

- .

- tanque

- Profissionais

- equipes

- que

- A

- A área

- deles

- Este

- coisas

- think tank

- Terceiro

- terceiro

- ameaça

- três

- Através da

- tempo

- para

- ferramenta

- topo

- tipicamente

- para

- variedade

- Ve

- fornecedor

- fornecedores

- versão

- Contra

- via

- vulnerabilidades

- vulnerabilidade

- querido

- Caminho..

- semana

- BEM

- O Quê

- se

- qual

- enquanto

- precisarão

- de

- Atividades:

- seria

- zefirnet