29 de Setembro de 2023

A limpeza regular faz parte de todas as práticas recomendadas de administração e segurança de contas, não apenas para ambientes em nuvem. Na nossa postagem no blog sobre identificação de identidades inativas, analisamos as APIs oferecidas pelo IBM Cloud Identity and Access Management (IAM) e como utilizá-las para obter detalhes sobre identidades e chaves de API do IAM. Alguns leitores forneceram feedback e perguntaram como proceder e agir em relação às identidades inativas identificadas.

Em resposta, apresentaremos possíveis medidas a serem tomadas. Mostramos como encontrar e revogar privilégios existentes e o que considerar. Além disso, discutimos como os diferentes tipos de identidade podem ser removidos de uma conta. Também fornecemos algumas instruções sobre como criar scripts e possivelmente automatizar essas tarefas administrativas:

Recapitulação: identidades inativas

O IBM Cloud Identity and Access Management (IAM) suporta diferentes formas de identidades. Eles incluem usuários e IDs de serviço, ambos com chaves de API associadas, bem como perfis confiáveis. Quando tal identidade ou chave de API associada não for usada para autenticação por um período definido, ela será considerada inativa.

O IBM Cloud IAM fornece funcionalidade para criar relatórios sobre identidades inativas. Por padrão, as identidades são consideradas inativas quando não fazem login ou não são usadas há 30 dias. Ao criar um relatório utilizando a API ou um SDK, você pode especificar outros prazos (por exemplo, 90 dias).

Identidades inativas representam um risco de segurança porque podem não ser mais mantidas e serem mais fáceis de atacar. Para melhorar a segurança, você deve revogar os privilégios de acesso de identidades inativas e talvez até removê-las totalmente da conta na nuvem.

Existe, no entanto, um risco operacional com identidades especiais que são utilizadas apenas para processamento trimestral ou anual (o que, na nossa opinião, é uma má concepção de segurança). Se forem limpas, as tarefas associadas poderão falhar. Este cenário poderia ser resolvido mantendo o controle sobre como as identidades inativas e seus privilégios são limpos.

Limpeza automatizada

A ação sobre identidades inativas descobertas poderia ser feita manualmente, mas deveria ser automatizada para eficiência e maior segurança. A limpeza manual e automatizada poderia seguir um processo como este:

- Gerar e recuperar um relatório sobre identidades inativas para o intervalo de datas desejado.

- Verifique as identidades relatadas em relação a uma lista de IDs isentos.

- Faça um loop sobre cada identidade não isenta e remova-o de todos os grupos de acesso do IBM Cloud IAM. Além disso, certifique-se de que não permissões concedidas diretamente existir.

- Vá até lá encontrado Chaves de API e excluí-las.

Para todas as etapas, registre as descobertas e ações tomadas para auditoria e melhorias.

Dependendo de suas políticas corporativas, você pode querer fazer uma limpeza mensal ou trimestral. Quando acionando a geração do relatório na primeira etapa, você pode especificar a duração (o intervalo em horas) do que considerar inativo. Para evitar o risco de encerrar identidades importantes, você deve manter uma lista ou banco de dados com identidades excluídas da limpeza (Etapa 2 acima). Essa lista também poderia ser usada para distinguir entre diferentes políticas, como verificações mensais ou trimestrais.

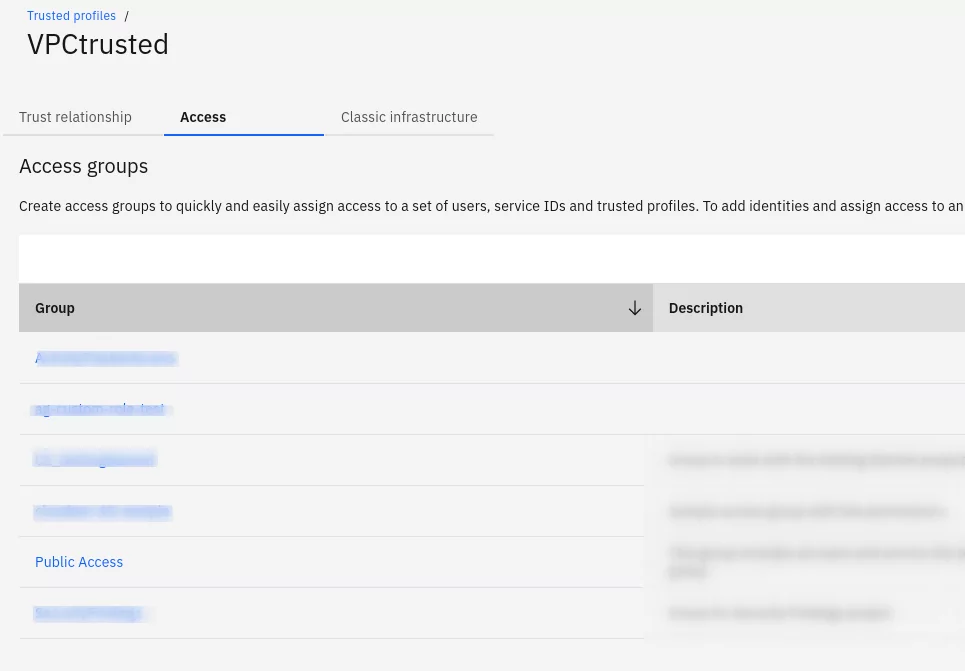

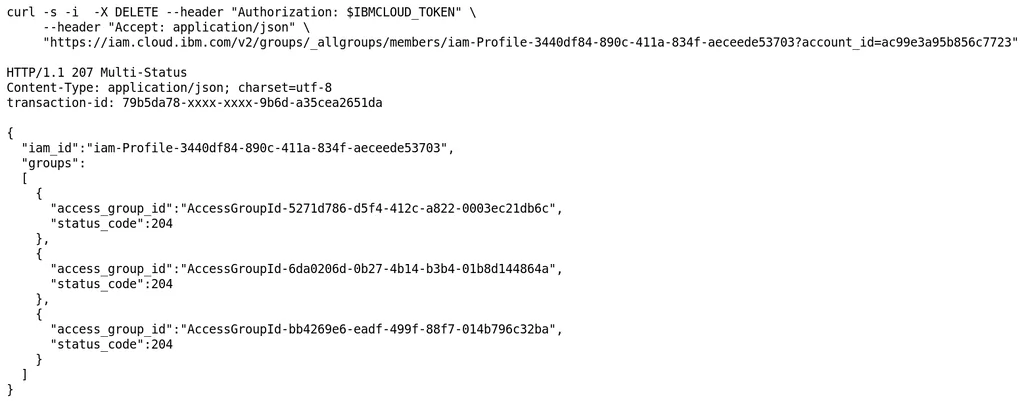

Ao processar cada identidade inativa encontrada (por exemplo, usuários, IDs de serviço, perfis confiáveis), é bastante fácil revogar privilégios atribuídos. O IBM Cloud IAM fornece um API REST com DELETE para remover uma identidade IAM de todos os grupos de acesso associados (Etapa 3 acima, veja a captura de tela abaixo).

Se seguir as práticas recomendadas, as permissões só deverão ser atribuídas por meio de grupos de acesso e não diretamente. Você pode verificar esta regra recuperando o arquivo lista de privilégios concedidos diretamente para a identidade do IAM. Se tal privilégio (política de gerenciamento de acesso) for encontrado, há uma API para excluir essa política (Etapa 3). Você pode ver nossa postagem no blog “Segurança do IBM Cloud: como limpar políticas de acesso não utilizadas” para informações adicionais.

O relatório sobre identidades inativas também inclui uma seção sobre chaves de API. As chaves de API estão associadas a um ID de usuário ou de serviço. A questão é quando limpá-los excluindo a chave API. Semelhante à remoção de privilégios de uma identidade, a exclusão de uma chave de API associada pode interromper os aplicativos. Decida o que é melhor para seu ambiente de nuvem e atenda aos padrões corporativos.

As etapas de limpeza acima podem ser programadas e executadas manualmente. Você também pode automatizar a limpeza adotando uma abordagem semelhante à que descrevemos neste postagem no blog sobre coleta automatizada de dados. Usar IBM Cloud Code Engine com uma assinatura cron para acionar a execução em datas ou intervalos definidos:

Usuários, IDs de serviço e perfis confiáveis

Acima, discutimos como revogar privilégios de identidades inativas. Para limpar ainda mais a conta e aumentar a segurança, você deve considerar a exclusão de IDs de serviço e perfis confiáveis não utilizados e a remoção de usuários da conta. Essas ações poderiam ser um acompanhamento após a remoção das permissões – quando estiver claro que essas identidades não são mais necessárias. Além disso, você pode periodicamente listar todos os usuários e cheque seus estados. Remova da sua conta usuários que estejam em estado inválido, suspenso ou (mais ou menos) excluído.

IBM Cloud possui funções de API para remover um usuário de uma contaà excluir um ID de serviço e suas chaves de API associadas e para excluir um perfil confiável.

Conclusões

A limpeza regular da conta faz parte das práticas recomendadas de administração e segurança da conta, não apenas para ambientes em nuvem. Na nossa postagem no blog sobre identificação de identidades inativas, analisamos as APIs oferecidas pelo IBM Cloud Identity and Access Management (IAM) e como utilizá-las para obter detalhes sobre identidades e chaves de API do IAM.

Nesta postagem do blog, discutimos uma abordagem sobre como limpar automaticamente privilégios que foram concedidos a identidades agora inativas. É importante observar que algumas tarefas domésticas na forma de registros (de auditoria) e uma lista de identidades isentas são necessárias para manter seus aplicativos e cargas de trabalho em execução. Nesse sentido, faça, mas não exagere.

Consulte estas postagens do blog e a documentação do serviço para obter mais informações:

Se você tiver comentários, sugestões ou perguntas sobre esta postagem, entre em contato comigo no Twitter (@data_henrik), Mastodonte (@data_henrik@mastodon.social) ou LinkedIn.

Mais da nuvem

- Conteúdo com tecnologia de SEO e distribuição de relações públicas. Seja amplificado hoje.

- PlatoData.Network Gerativa Vertical Ai. Capacite-se. Acesse aqui.

- PlatoAiStream. Inteligência Web3. Conhecimento Amplificado. Acesse aqui.

- PlatãoESG. Carbono Tecnologia Limpa, Energia, Ambiente, Solar, Gestão de resíduos. Acesse aqui.

- PlatoHealth. Inteligência em Biotecnologia e Ensaios Clínicos. Acesse aqui.

- Fonte: https://www.ibm.com/blog/ibm-cloud-inactive-identities-ideas-for-automated-processing/

- :tem

- :é

- :não

- $UP

- 1

- 19

- 2023

- 2024

- 26

- 28

- 29

- 30

- 300

- 31

- 400

- 50

- 53

- 9

- 90

- a

- Sobre

- acima

- acelera

- Acesso

- gerenciamento de acesso

- Segundo

- Conta

- precisão

- em

- Aja

- ações

- adicionado

- Adicional

- Informação adicional

- Adicionalmente

- endereço

- endereçado

- administração

- administrativo

- Publicidade

- Depois de

- contra

- AI

- Todos os Produtos

- tb

- amp

- an

- analítica

- e

- Anunciando

- anual

- qualquer

- api

- APIs

- Aplicação

- aplicações

- abordagem

- Aplicativos

- SOMOS

- por aí

- artigo

- artificial

- inteligência artificial

- Inteligência artificial (AI)

- AS

- atribuído

- associado

- At

- ataque

- auditor

- autenticar

- autor

- automatizar

- Automatizado

- automaticamente

- disponibilidade

- evitar

- em caminho duplo

- backup

- backups

- Mau

- BE

- Porque

- sido

- antes

- Começo

- começou

- ser

- abaixo

- MELHOR

- melhores práticas

- entre

- bilhão

- Blog

- Posts do Blog

- Blogs

- ambos

- Break

- PONTE

- Trazendo

- negócio

- Aplicações de Negócio

- negócios

- mas a

- by

- CAN

- capacidades

- Capacidade

- carbono

- cartão

- Cartões

- carros

- casos

- CAT

- Alterações

- verificar

- Cheques

- CIS

- classe

- remover filtragem

- clientes

- Na nuvem

- Cloud Security

- código

- cor

- computador

- Preocupações

- Contato

- Conectividade

- Considerar

- considerado

- consumo

- Recipiente

- conteúdo

- continuar

- ao controle

- Responsabilidade

- Correlação

- Custo

- poderia

- crio

- Criar

- criação

- APF

- personalizadas

- cliente

- Dallas

- dados,

- banco de dados

- bases de dados

- Data

- Datas

- dias

- decidir

- Padrão

- definições

- entregar

- entregando

- Demanda

- implantado

- descreve

- descrição

- Design

- projetado

- desejado

- detalhes

- Developer

- diferente

- digital

- diretamente

- instruções

- diretamente

- desastre

- descoberto

- discutir

- discutido

- distinguir

- dns

- do

- documentação

- fazer

- feito

- não

- down

- duração

- e

- cada

- mais fácil

- fácil

- edição

- eficiência

- ou

- emergente

- aumentar

- aprimorando

- Entrar

- Empreendimento

- empresas

- inteiramente

- Meio Ambiente

- ambientes

- essencial

- Éter (ETH)

- Mesmo

- exemplo

- animado

- excluídos

- execução

- isento

- existir

- existente

- saída

- Explorando

- FALHA

- bastante

- retornos

- Encontre

- descobertas

- Primeiro nome

- seguir

- seguinte

- fontes

- Escolha

- formulário

- formas

- encontrado

- da

- totalmente

- funcionalidade

- funções

- mais distante

- geração

- gerador

- dá

- Global

- vai

- concedido

- Grade

- Do grupo

- Ter

- altura

- ajudar

- HORÁRIO

- Como funciona o dobrador de carta de canal

- Como Negociar

- Contudo

- http

- HTTPS

- IAM

- IBM

- IBM Cloud

- ICO

- ÍCONE

- ID

- idéias

- idêntico

- identificado

- identificar

- identidades

- Identidade

- gerenciamento de identidade e acesso

- Gerenciamento de Identidade e Acesso (IAM)

- ids

- if

- imagem

- imperativo

- implementação

- importante

- melhorar

- melhorado

- melhorias

- in

- inativo

- incluir

- inclui

- aumentando

- índice

- indústrias

- INFORMAÇÕES

- Infraestrutura

- com seguro

- Inteligência

- Internet

- intrínseco

- Introduz

- isolamento

- IT

- ESTÁ

- jpg

- apenas por

- Guarda

- manutenção

- Chave

- chaves

- Tipo

- grande

- leigo

- APRENDER

- como

- Lista

- local

- log

- registrado

- mais

- olhou

- diminuir

- a manter

- manutenção

- fazer

- homem

- gerenciados

- de grupos

- Gerente

- manual

- manualmente

- Março

- Março de 1

- Mastodonte

- max-width

- Posso..

- talvez

- me

- significativo

- atende

- poder

- minutos

- minutos

- Móvel Esteira

- modelo

- MongoDB

- monitoração

- mensal

- Além disso

- a maioria

- Natureza

- Navegação

- você merece...

- necessário

- Cria

- rede

- redes

- Novo

- não

- nota

- nada

- agora

- obter

- of

- oferecido

- oferecendo treinamento para distância

- Ofertas

- frequentemente

- on

- contínuo

- só

- operacional

- Opinião

- otimizado

- or

- Outros

- A Nossa

- Fora

- resultados

- Acima de

- Visão geral

- página

- parte

- passado

- Patching

- Pessoas

- permissões

- PHP

- platão

- Inteligência de Dados Platão

- PlatãoData

- por favor

- plug-in

- ponto

- políticas

- Privacidade

- Popular

- posição

- possível

- possivelmente

- Publique

- POSTAGENS

- práticas

- Premium

- privilégio

- privilégios

- Problema

- prosseguir

- processo

- em processamento

- Produção

- Perfil

- Perfis

- fornecer

- fornecido

- provedor

- fornece

- questão

- Frequentes

- alcance

- alcançar

- leitores

- Leitura

- razões

- recentemente

- recomendações

- recuperação

- regulamentadas

- remover

- Removido

- removendo

- substituído

- Denunciar

- Informou

- Relatórios

- requerer

- Requisitos

- resposta

- respostas

- responsivo

- restaurar

- receita

- Risco

- estrada

- robôs

- Regra

- Execute

- corrida

- mesmo

- cenário

- Peneira

- escrita

- Scripts

- Sdk

- Seção

- segurança

- Vejo

- sentido

- seo

- Setembro

- serviço

- conjunto

- Sete

- rede de apoio social

- mostrar

- semelhante

- local

- Locais

- So

- alguns

- Em breve

- especial

- Patrocinado

- padrões

- começo

- Estado

- Passo

- Passos

- descascamento

- mais forte,

- Lutar

- tudo incluso

- tal

- suíte

- ajuda

- suportes

- certo

- suspenso

- suíço

- Tablet

- equipamento

- Tire

- tomado

- tomar

- tarefas

- que

- A

- o mundo

- deles

- Eles

- tema

- Lá.

- Este

- deles

- isto

- aqueles

- Através da

- tempo

- Título

- para

- topo

- Training

- desencadear

- Confiança

- confiável

- tipo

- tipos

- não usado

- Desvendar

- URL

- usar

- usava

- Utilizador

- usuários

- utilização

- utilizar

- Utilizando

- variável

- variedade

- verificar

- muito

- vmware

- W

- caminhada

- queremos

- we

- BEM

- foram

- O Quê

- O que é a

- quando

- qual

- Largo

- precisarão

- de

- mulher

- WordPress

- mundo

- escrito

- Você

- investimentos

- zefirnet