Amazon RedShift acelera seu tempo de obtenção de insights com armazenamento de dados em nuvem rápido, fácil e seguro em escala. Dezenas de milhares de clientes confiam no Amazon Redshift para analisar exabytes de dados e executar consultas analíticas complexas.

Você pode usar seus clientes SQL preferidos para analisar seus dados de uma forma Amazon RedShift armazém de dados. Conecte-se perfeitamente aproveitando um provedor de identidade (IdP) ou credenciais de logon único (SSO) para se conectar ao data warehouse do Redshift para reutilizar credenciais de usuário existentes e evitar configurações e configurações adicionais do usuário. Usando controle de acesso baseado em função (RBAC), você pode simplificar o gerenciamento de privilégios de usuário, permissões de banco de dados e gerenciamento de permissões de segurança no Amazon Redshift. Você também pode usar funções de banco de dados redshift para definir um conjunto de permissões elevadas, como para um monitor de sistema ou administrador de banco de dados.

utilização Gerenciamento de acesso e identidade da AWS (IAM) com o RBAC, as organizações podem simplificar o gerenciamento de usuários porque não é mais necessário criar usuários e mapeá-los manualmente para funções de banco de dados. Você pode definir as funções de banco de dados mapeadas como uma tag principal para os grupos IdP ou função IAM, para que as funções de banco de dados Redshift e os usuários que são membros desses grupos IdP sejam concedidos automaticamente às funções de banco de dados.

No início de 2023, nós lançou suporte para integração Okta de Sem servidor Amazon Redshift usando funções de banco de dados. Nesta postagem, nos concentramos no Okta como IdP e fornecemos orientação passo a passo para integrar um cluster provisionado Redshift com Okta usando o Redshift Query Editor v2 e com clientes SQL como SQL Workbench/J. Você pode usar esse mecanismo com outros provedores de IdP, como Azure Active Directory ou Ping, com qualquer aplicativo ou ferramenta que use o driver JDBC, ODBC ou Python da Amazon.

Recentemente também anunciamos Amazon RedShift integração com AWS IAM Identity Centerapoio propagação de identidade confiável, permitindo que você use Provedores de identidade (IdP) terceirizados como Microsoft Entra ID (Azure AD), Okta, Ping e OneLogin. Essa integração simplifica o processo de autenticação e autorização para usuários do Amazon Redshift usando Editor de consultas V2 or Visão rápida da Amazon, facilitando o acesso seguro ao seu data warehouse. O AWS IAM Identity Center oferece provisionamento automático de usuários e grupos do Okta para si mesmo, utilizando o protocolo System for Cross-domain Identity Management (SCIM) 2.0. Essa integração permite a sincronização perfeita de informações entre dois serviços, garantindo informações precisas e atualizadas no AWS IAM Identity Center. Referir-se Integre o Okta ao Amazon Redshift Query Editor V2 usando o AWS IAM Identity Center para um logon único perfeito postagem no blog para saber mais sobre como configurar o logon único (SSO) no Amazon Redshift usando integração com IdC e Okta como provedor de identidade.

Se estiver interessado em usar o logon único baseado em IAM com funções de banco de dados do Amazon Redshift, continue lendo este blog.

Visão geral da solução

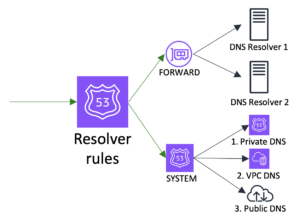

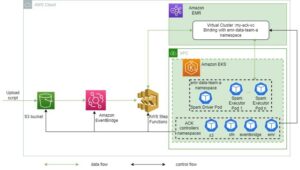

O diagrama a seguir ilustra o fluxo de autenticação do Okta com um cluster provisionado do Redshift usando funções federadas do IAM e mapeamento automático de funções de banco de dados.

O fluxo de trabalho contém as seguintes etapas:

- O usuário escolhe um aplicativo IdP em seu navegador ou o cliente SQL inicia uma solicitação de autenticação do usuário para o IdP (Okta).

- Após uma autenticação bem-sucedida, o Okta envia uma solicitação ao endpoint da federação AWS com uma declaração SAML contendo as tags principais.

- O endpoint de federação da AWS valida a declaração SAML e invoca o Serviço de token de segurança AWS API (AWS STS)

AssumeRoleWithSAML. A asserção SAML contém as informações do usuário e do grupo IdP que são armazenadas noRedshiftDbUsereRedshiftDbRolestags principais, respectivamente. As credenciais temporárias do IAM são retornadas ao cliente SQL ou, se estiver usando o Query Editor v2, o navegador do usuário é redirecionado para o console do Query Editor v2 usando as credenciais temporárias do IAM. - As credenciais temporárias do IAM são usadas pelo cliente SQL ou pelo Query Editor v2 para chamar a API Redshift

GetClusterCredentialsWithIAM. Esta API usa as tags principais para determinar as funções de usuário e de banco de dados às quais o usuário pertence. Um usuário de banco de dados associado será criado se o usuário estiver acessando pela primeira vez e receber automaticamente as funções de banco de dados correspondentes. Uma senha temporária é retornada ao cliente SQL. - Usando o usuário do banco de dados e a senha temporária, o cliente SQL ou o Query Editor v2 se conecta ao Amazon Redshift. Após o login, o usuário é autorizado com base nas funções de banco de dados do Redshift atribuídas na Etapa 4.

Pré-requisitos

Você precisa dos seguintes pré-requisitos para configurar esta solução:

Conecte-se a um cluster provisionado do Redshift como um usuário federado usando o Query Editor v2

Para se conectar usando o Query Editor v2, conclua as etapas a seguir:

- Siga todas as etapas descritas nas seções Configure seu aplicativo Okta e Defina a configuração da AWS na sequência postar.

- Para a política do IAM de acesso ao Amazon Redshift, substitua a política pelo JSON a seguir para usar o

GetClusterCredentialsWithIAMAPI:

Agora você está pronto para se conectar ao cluster provisionado do Redshift usando o Query Editor v2 e login federado.

- Use o URL SSO do Okta e faça login em sua conta Okta com suas credenciais de usuário. Para esta demonstração, fazemos login com o usuário Ethan.

- No Query Editor v2, escolha seu cluster provisionado do Redshift (clique com o botão direito) e escolha Criar conexão.

- Escolha Autenticação, selecione Credenciais temporárias usando sua identidade IAM.

- Escolha banco de dados, insira o nome do banco de dados ao qual deseja se conectar.

- Escolha Criar conexão.

- Execute o seguinte comando para validar que você está conectado como usuário federado e também para obter a lista de funções associadas a esse usuário para a sessão atual:

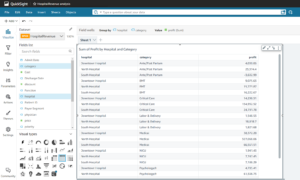

Como Ethan faz parte do grupo de vendas e recebeu permissões para acessar tabelas no sales_schema, ele deverá conseguir acessar essas tabelas sem problemas. Porém, se ele tentar acessar tabelas no finance_schema, ele receberia um erro de permissão negada porque Ethan não faz parte do grupo financeiro em Okta.

Conecte-se a um cluster provisionado do Redshift como um usuário federado por meio de um cliente de terceiros

Para conectar-se como usuário federado por meio de um cliente de terceiros, conclua as etapas a seguir:

- Siga as etapas 1 e 2 descritas na seção acima (Conectar-se a um cluster provisionado do Redshift como um usuário federado usando o Query Editor v2).

- Use o Driver Redshift JDBC v2.1.0.18 e superior porque oferece suporte à autenticação com federação de grupo IAM. Para o URL, insira

jdbc:redshift:iam://<cluster endpoint>:<port>:<databasename>?groupfederation=true.Por exemplo,jdbc:redshift:iam://redshift-cluster-1.abdef0abc0ab.us-west-2.redshift.amazonaws.com:5439/dev?groupfederation=true

No URL anterior, groupfederation é um parâmetro obrigatório que permite autenticar com as credenciais do IAM para o cluster provisionado do Redshift. Sem o groupfederation parâmetro, ele não usará funções de banco de dados Redshift.

- Escolha Nome de Utilizador e Senha, insira suas credenciais do Okta.

- Para configurar propriedades estendidas, siga as etapas 4 a 9 na seção Configurar o cliente SQL (SQL Workbench/J) na sequência postar.

O usuário Ethan poderá acessar o sales_schema tabelas. Se Ethan tentar acessar as tabelas no finance_schema, ele receberá um erro de permissão negada.

guia de solução de problemas

Se sua conexão não funcionou, considere o seguinte:

- Habilite o login no driver. Para obter instruções, consulte Configurar registro.

- Certifique-se de usar o mais recente Driver JDBC do Amazon Redshift versão.

- Se você estiver recebendo erros ao configurar o aplicativo no Okta, certifique-se de ter acesso de administrador.

- Se você conseguir autenticar por meio do cliente SQL, mas tiver um problema de permissão ou não conseguir ver os objetos, conceda a permissão relevante à função.

limpar

Quando terminar de testar a solução, limpe os recursos para evitar cobranças futuras:

- Exclua o cluster provisionado do Redshift.

- Exclua as funções do IAM, os IdPs do IAM e as políticas do IAM.

Conclusão

Nesta postagem, fornecemos instruções passo a passo para integrar um cluster provisionado Redshift com Okta usando o Redshift Query Editor v2 e SQL Workbench/J com a ajuda de funções IAM federadas e mapeamento automático de funções de banco de dados. Você pode usar uma configuração semelhante com outros clientes SQL (como DBeaver ou DataGrip). Também mostramos como a associação ao grupo Okta é mapeada automaticamente com funções de cluster provisionadas pelo Redshift para usar a autenticação baseada em funções perfeitamente.

Se você tiver algum comentário ou dúvida, por favor, deixe-os nos comentários.

Sobre os autores

Debu Panda é gerente sênior de gerenciamento de produtos da AWS. Ele é um líder do setor em análise, plataforma de aplicativos e tecnologias de banco de dados, e tem mais de 25 anos de experiência no mundo de TI.

Debu Panda é gerente sênior de gerenciamento de produtos da AWS. Ele é um líder do setor em análise, plataforma de aplicativos e tecnologias de banco de dados, e tem mais de 25 anos de experiência no mundo de TI.

Ranjan Burman é um arquiteto de soluções especialista em análise na AWS. Ele é especialista no Amazon Redshift e ajuda os clientes a criar soluções analíticas escaláveis. Ele tem mais de 16 anos de experiência em diferentes tecnologias de banco de dados e armazenamento de dados. Ele é apaixonado por automatizar e resolver problemas de clientes com soluções em nuvem.

Ranjan Burman é um arquiteto de soluções especialista em análise na AWS. Ele é especialista no Amazon Redshift e ajuda os clientes a criar soluções analíticas escaláveis. Ele tem mais de 16 anos de experiência em diferentes tecnologias de banco de dados e armazenamento de dados. Ele é apaixonado por automatizar e resolver problemas de clientes com soluções em nuvem.

Maneesh Sharma é engenheiro de banco de dados sênior da AWS com mais de uma década de experiência no projeto e implementação de soluções de análise e armazenamento de dados em grande escala. Ele colabora com vários parceiros e clientes do Amazon Redshift para impulsionar uma melhor integração.

Maneesh Sharma é engenheiro de banco de dados sênior da AWS com mais de uma década de experiência no projeto e implementação de soluções de análise e armazenamento de dados em grande escala. Ele colabora com vários parceiros e clientes do Amazon Redshift para impulsionar uma melhor integração.

- Conteúdo com tecnologia de SEO e distribuição de relações públicas. Seja amplificado hoje.

- PlatoData.Network Gerativa Vertical Ai. Capacite-se. Acesse aqui.

- PlatoAiStream. Inteligência Web3. Conhecimento Amplificado. Acesse aqui.

- PlatãoESG. Carbono Tecnologia Limpa, Energia, Ambiente, Solar, Gestão de resíduos. Acesse aqui.

- PlatoHealth. Inteligência em Biotecnologia e Ensaios Clínicos. Acesse aqui.

- Fonte: https://aws.amazon.com/blogs/big-data/federate-iam-based-single-sign-on-to-amazon-redshift-role-based-access-control-with-okta/

- :tem

- :é

- :não

- $UP

- 1

- 100

- 13

- 16

- 2023

- 25

- 9

- a

- Capaz

- Sobre

- acima

- acelera

- Acesso

- Conta

- preciso

- Açao Social

- ativo

- Active Directory

- Ad

- Adicional

- admin

- Todos os Produtos

- permitir

- Permitindo

- permite

- tb

- Amazon

- Amazon Web Services

- an

- Análises

- analítica

- analisar

- e

- anunciou

- qualquer

- api

- app

- Aplicação

- aplicações

- arquitetura

- SOMOS

- AS

- atribuído

- associado

- At

- autenticar

- Autenticação

- autorização

- autorizado

- Automático

- automaticamente

- automatizando

- evitar

- AWS

- Azul

- baseado

- BE

- Porque

- sido

- pertence

- Melhor

- entre

- Blog

- navegador

- construir

- mas a

- by

- chamada

- CAN

- Centralização de

- acusações

- Escolha

- limpar

- cliente

- clientes

- Na nuvem

- Agrupar

- COM

- comentários

- completar

- integrações

- Configuração

- Contato

- da conexão

- conecta

- Considerar

- cônsul

- contém

- continuar

- ao controle

- crio

- criado

- Credenciais

- Atual

- cliente

- Clientes

- dados,

- data warehouse

- banco de dados

- década

- definir

- Demo

- descrito

- concepção

- Determinar

- diferente

- feito

- distância

- motorista

- mais fácil

- fácil

- editor

- efeito

- elevado

- Ponto final

- engenheiro

- assegurando

- Entrar

- erro

- erros

- Ethan

- Éter (ETH)

- exemplo

- existente

- vasta experiência

- opção

- RÁPIDO

- Federação

- retornos

- financiar

- Primeiro nome

- primeira vez

- fluxo

- Foco

- seguir

- seguinte

- Escolha

- da

- futuro

- ter

- obtendo

- gif

- conceder

- concedido

- Grupo

- Do grupo

- orientações

- Ter

- he

- ajudar

- ajuda

- Como funciona o dobrador de carta de canal

- Contudo

- HTML

- http

- HTTPS

- IAM

- ID

- IDC

- Identidade

- gerenciamento de identidade

- if

- ilustra

- implementação

- in

- indústria

- Líder da indústria

- INFORMAÇÕES

- Inicia

- insights

- instruções

- integrar

- integração

- interessado

- invoca

- emitem

- questões

- IT

- se

- jpg

- json

- em grande escala

- mais recente

- líder

- APRENDER

- Deixar

- aproveitando

- como

- Lista

- log

- registrado

- logging

- entrar

- mais

- fazer

- Fazendo

- de grupos

- Gerente

- gestão

- obrigatório

- manualmente

- mapa,

- mapeamento

- correspondente

- mecanismo

- Membros

- Filiação

- Microsoft

- Monitore

- mais

- nome

- você merece...

- não

- objetos

- of

- Oferece

- OKTA

- on

- or

- organizações

- Outros

- parâmetro

- parte

- Parceiros

- apaixonado

- Senha

- permissão

- permissões

- sibilo

- plataforma

- platão

- Inteligência de Dados Platão

- PlatãoData

- por favor

- políticas

- Privacidade

- Publique

- preferido

- pré-requisitos

- Diretor

- privilégios

- problemas

- processo

- Produto

- gestão de produtos

- Propriedades

- protocolo

- fornecer

- fornecido

- provedor

- fornecedores

- Python

- consultas

- Frequentes

- Leitura

- pronto

- receber

- referir

- relevante

- depender

- substituir

- solicitar

- recurso

- Recursos

- respectivamente

- reutilizar

- Botão direito do mouse

- Tipo

- papéis

- Execute

- vendas

- escalável

- Escala

- desatado

- sem problemas

- Seção

- seções

- seguro

- firmemente

- segurança

- token de segurança

- Vejo

- selecionar

- senior

- Serviços

- Sessão

- conjunto

- contexto

- instalação

- rede de apoio social

- mostrou

- assinatura

- semelhante

- simplifica

- simplificar

- solteiro

- So

- solução

- Soluções

- Resolvendo

- especialista

- especializada

- SQL

- Declaração

- Passo

- Passos

- armazenadas

- bem sucedido

- tal

- ajuda

- suportes

- certo

- Sincronização

- .

- TAG

- Tecnologias

- temporário

- dezenas

- ensaio

- do que

- que

- A

- deles

- Eles

- então

- De terceiros

- isto

- aqueles

- milhares

- tempo

- para

- token

- ferramentas

- dois

- que vai mais à frente

- sobre

- URL

- usar

- usava

- Utilizador

- usuários

- usos

- utilização

- Utilizando

- VALIDAR

- valida

- vário

- versão

- via

- queremos

- Armazém

- Armazenagem

- we

- web

- serviços web

- foram

- qual

- enquanto

- QUEM

- precisarão

- de

- sem

- Atividades:

- de gestão de documentos

- mundo

- seria

- anos

- Você

- investimentos

- zefirnet