A ESET colaborou com a Polícia Federal do Brasil na tentativa de desmantelar a botnet Grandoreiro. A ESET contribuiu para o projeto fornecendo análises técnicas, informações estatísticas e nomes de domínio e endereços IP de servidores de comando e controle (C&C) conhecidos. Devido a uma falha de design no protocolo de rede do Grandoreiro, os investigadores da ESET também conseguiram ter uma ideia da vitimologia.

Os sistemas automatizados da ESET processaram dezenas de milhares de amostras do Grandoreiro. O algoritmo de geração de domínio (DGA) que o malware usa desde outubro de 2020 produz um domínio principal e, opcionalmente, vários domínios à prova de falhas, por dia. O DGA é a única forma que Grandoreiro conhece para se reportar a um servidor C&C. Além da data atual, o DGA também aceita configuração estática – observamos 105 dessas configurações até o momento desta redação.

As operadoras de Grandoreiro abusaram de provedores de nuvem como Azure e AWS para hospedar sua infraestrutura de rede. Os investigadores da ESET forneceram dados cruciais para identificar as contas responsáveis pela configuração destes servidores. Outras investigações realizadas pela Polícia Federal do Brasil levaram à identificação e prisão dos indivíduos que controlam esses servidores. Nesta postagem do blog, veremos como obtivemos os dados para ajudar as autoridades a executar essa operação de interrupção.

BACKGROUND

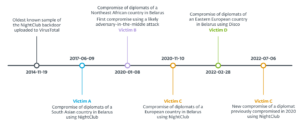

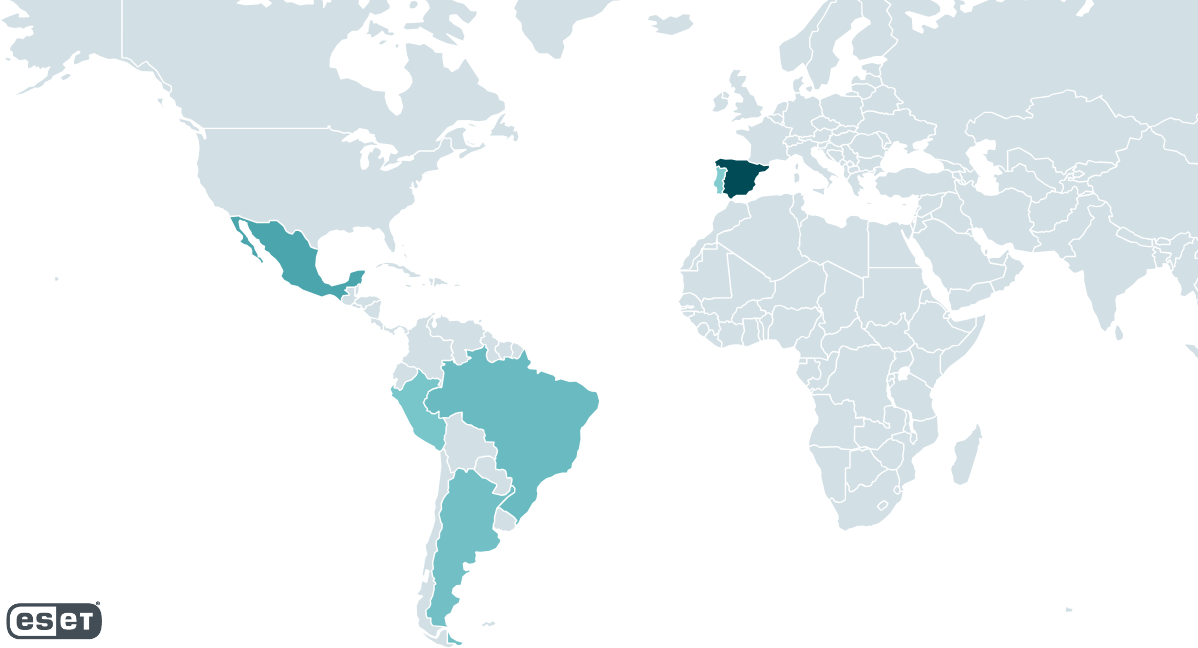

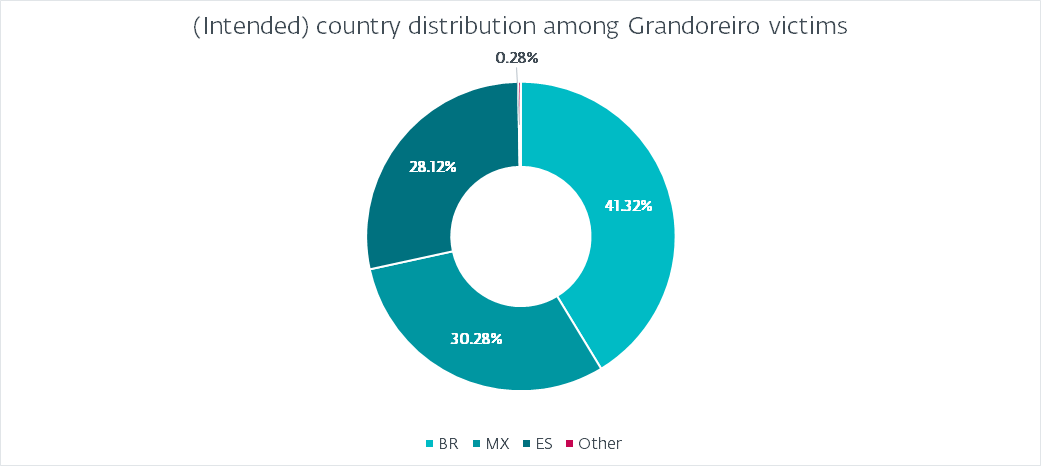

grandoreiro é um dos muitos Trojans bancários latino-americanos. Está ativo pelo menos desde 2017 e os investigadores da ESET têm-no acompanhado de perto desde então. Grandoreiro tem como alvo o Brasil e o México e, desde 2019, também a Espanha (ver Figura 1). Embora a Espanha tenha sido o país mais visado entre 2020 e 2022, em 2023 observámos uma clara mudança de foco para o México e a Argentina, sendo esta última uma novidade em Grandoreiro.

Em termos de funcionalidade, Grandoreiro não mudou muito desde o nosso último postagem do blog em 2020. Oferecemos uma breve visão geral do malware nesta seção e nos aprofundamos nas poucas mudanças, principalmente na nova lógica DGA, posteriormente.

Quando um trojan bancário latino-americano compromete uma máquina com sucesso, ele geralmente emite uma solicitação HTTP GET para um servidor remoto, enviando algumas informações básicas sobre a máquina comprometida. Embora as versões mais antigas do Grandoreiro implementassem esse recurso, com o tempo, os desenvolvedores decidiram abandoná-lo.

Grandoreiro monitora periodicamente a janela em primeiro plano para encontrar uma que pertença a um processo do navegador da web. Quando tal janela é encontrada e seu nome corresponde a qualquer string de uma lista codificada de strings relacionadas ao banco, então, e somente então, o malware inicia a comunicação com seu servidor C&C, enviando solicitações pelo menos uma vez por segundo até ser encerrado.

O operador tem que interagir manualmente com a máquina comprometida para roubar o dinheiro da vítima. O malware permite:

- bloqueando a tela da vítima,

- registrando as teclas digitadas,

- simulando a atividade do mouse e do teclado,

- compartilhar a tela da vítima e

- exibindo janelas pop-up falsas.

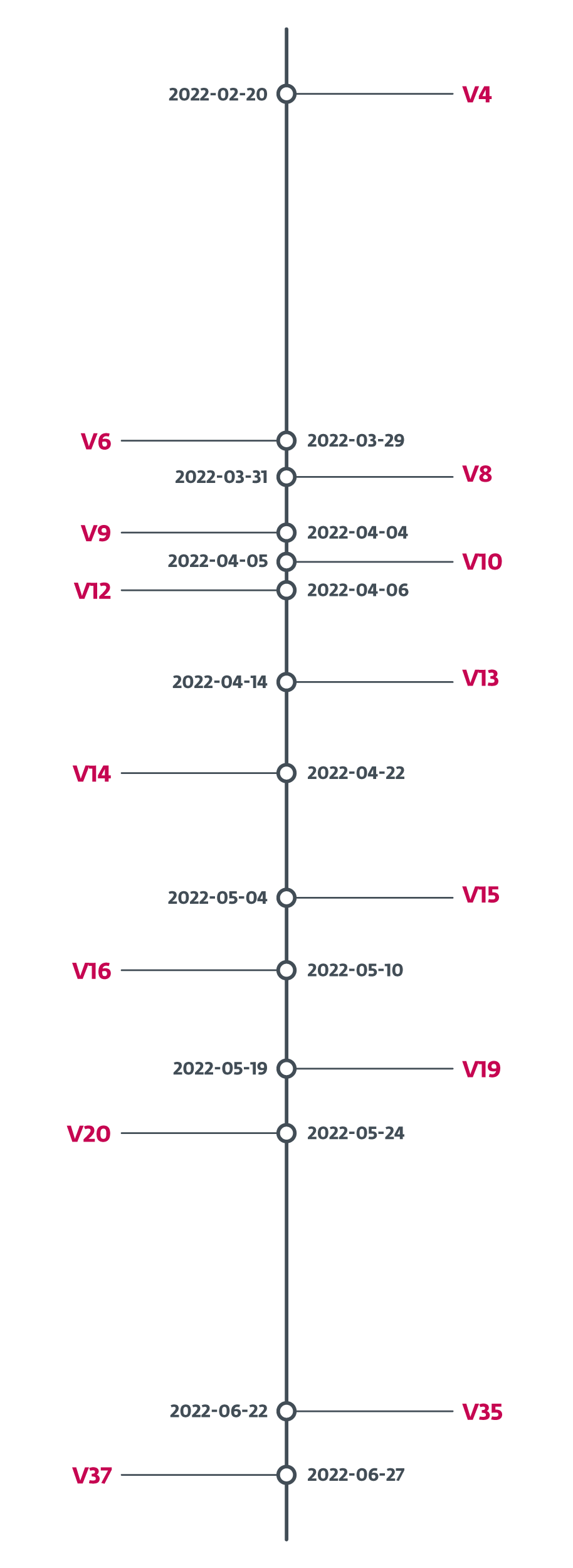

Grandoreiro passa por um desenvolvimento rápido e constante. Ocasionalmente, víamos até várias novas construções por semana, dificultando o acompanhamento. Para demonstrar, em fevereiro de 2022, os operadores do Grandoreiro adicionaram um identificador de versão aos binários. Na Figura 2 mostramos a rapidez com que o identificador de versão mudou. Em média, foi uma nova versão a cada quatro dias entre fevereiro de 2022 e junho de 2022. No intervalo de um mês entre 24 de maioth, 2022 e 22 de junhond, 2022, continuamos a ver novos exemplos com tempos de compilação PE progressivos, mas eles não tinham o identificador de versão. Em 27 de junhoth, 2022 o identificador da versão mudou para V37 e não vimos isso mudar desde então, o que nos leva a concluir que esse recurso foi abandonado.

Trojans bancários latino-americanos compartilhe muitos pontos em comum. O Grandoreiro é semelhante a outros trojans bancários latino-americanos, principalmente pela funcionalidade básica óbvia e por agrupar seus downloaders em instaladores MSI. No passado, observamos alguns casos em que seus downloaders foram compartilhados com Mekotio e Vadokrist, embora não nos últimos dois anos. A principal distinção entre o trojan bancário Grandoreiro e as outras famílias foi seu mecanismo único de preenchimento binário que sobrecarrega enormemente o executável final (descrito em nosso postagem do blog em 2020). Com o tempo, os operadores do Grandoreiro adicionaram esta técnica anti-análise também aos seus downloaders. Para nossa surpresa, no terceiro trimestre de 3, esse recurso foi completamente retirado do trojan bancário e dos binários de download e não o observamos desde então.

Desde fevereiro de 2022, temos rastreado um segunda variante do Grandoreiro que difere significativamente do principal. Vimos isso, em pequenas campanhas, em março, maio e junho de 2022. Com base na grande maioria de seus domínios de servidor C&C não resolvidos, seus principais recursos mudando com frequência e seu protocolo de rede não funcionando corretamente, acreditamos fortemente que é um trabalho em andamento; portanto, vamos nos concentrar na variante principal nesta postagem do blog.

Acompanhamento de longo prazo do Grandoreiro

Os sistemas ESET projetados para rastreamento automatizado e de longo prazo de famílias de malware selecionadas monitoram Grandoreiro desde o final de 2017, extraindo informações de versão, servidores C&C, alvos e, desde o final de 2020, configurações DGA.

Rastreamento DGA

A configuração DGA é codificada no binário Grandoreiro. Cada configuração pode ser referenciada por uma string que chamamos dga_id. O uso de configurações diferentes para o DGA produz domínios diferentes. Iremos nos aprofundar no mecanismo DGA posteriormente neste texto.

A ESET extraiu um total de 105 diferentes dga_ids das amostras do Grandoreiro que conhecemos. 79 dessas configurações geraram pelo menos uma vez um domínio que foi resolvido para um endereço IP de servidor C&C ativo durante nosso rastreamento.

Os domínios gerados são registrados através do serviço DNS Dinâmico (DDNS) do No-IP. Os operadores do Grandoreiro abusam do serviço para mudar frequentemente os seus domínios para corresponderem à DGA e para mudarem os endereços IP à vontade. A grande maioria dos endereços IP que esses domínios resolvem são fornecidos por provedores de nuvem, principalmente AWS e Azure. A Tabela 1 ilustra algumas estatísticas sobre endereços IP utilizados pelos servidores Grandoreiro C&C.

Tabela 1. Informações estatísticas sobre os endereços IP do Grandoreiro C&C desde que iniciamos nosso rastreamento

| Dados Pessoais | Média | Mínimo | Máximo |

| Número de novos endereços IP C&C por dia | 3 | 1 | 34 |

| Número de endereços IP C&C ativos por dia | 13 | 1 | 27 |

| Vida útil do endereço IP C&C (em dias) | 5 | 1 | 425 |

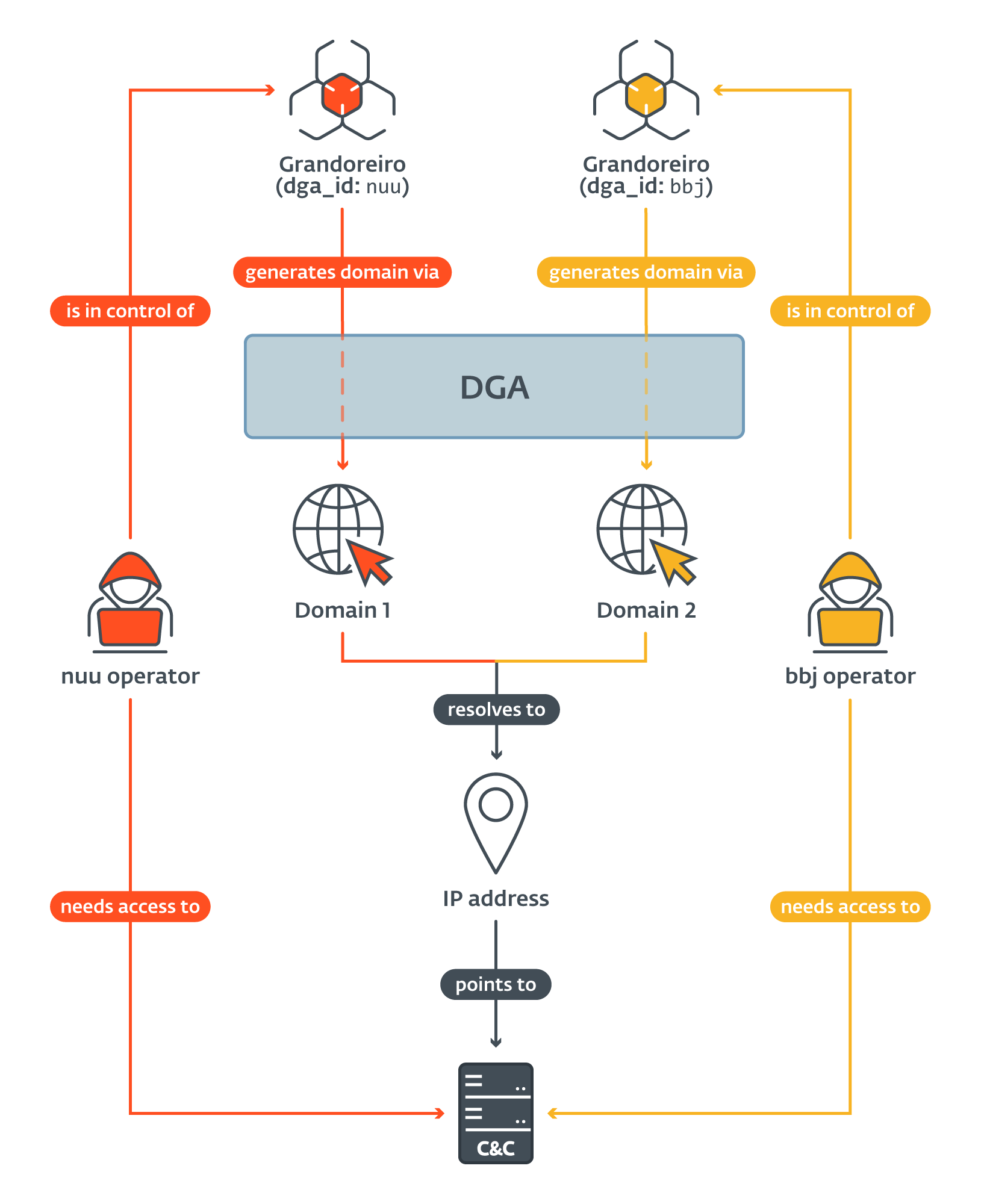

Logo após começarmos a rastrear os domínios gerados e seus endereços IP associados, começamos a notar que muitos domínios gerados por DGAs com configurações diferentes resolvem para o mesmo endereço IP (conforme ilustrado na Figura 3). Isto significa que num determinado dia, as vítimas comprometidas pelas amostras do Grandoreiro com diferentes dga_id todos conectados ao mesmo servidor C&C. Este fenómeno não foi coincidência – observámo-lo quase diariamente durante o nosso acompanhamento.

Em ocasiões muito mais raras, também observamos um endereço IP sendo reutilizado por um endereço diferente. dga_id alguns dias depois. Só que desta vez os parâmetros que Grandoreiro utilizava para estabelecer a conexão (explicados mais adiante no texto) também mudaram. Isso significa que, entretanto, o lado do servidor C&C deve ter sido reinstalado ou reconfigurado.

Nossa suposição inicial era que o dga_id é exclusivo para cada configuração DGA. Mais tarde, isto provou ser incorreto – observamos dois conjuntos de configurações diferentes compartilhando o mesmo dga_id. A Tabela 2 mostra ambos, “jjk” e “gh”, onde “jjk” e “jjk(2)” correspondem a duas configurações DGA diferentes, iguais a “gh” e “gh(2)”.

A Tabela 2 mostra os clusters que conseguimos observar. Todas as configurações DGA que compartilharam pelo menos um endereço IP estão no mesmo cluster e seus endereços associados dga_ids estão listados. Clusters que representam menos de 1% de todas as vítimas são desconsiderados.

Tabela 2. Clusters DGA Grandoreiro

|

ID do cluster |

dga_id Lista |

Tamanho do cluster |

% de todos os servidores C&C |

% de todas as vítimas |

|

1 |

b, bbh, bbj, bbn, bhg, cfb, cm, cob, cwe, dee, dnv, dvg, dzr, E, eeo, eri, ess, fhg, fox, gh, gh(2), hjo, ika, jam , jjk, jjk(2), JKM, jpy, k, kcy, kWn, md7, md9, MRx, mtb, n, Nkk, nsw, nuu, occ, p, PCV, pif, rfg, rox3, s, sdd, sdg, sop, tkk, twr, tyj, u, ur4, vfg, vgy, vki, wtt, ykl, Z, zaf, zhf |

62 |

93.6% |

94% |

|

2 |

jl2, jly |

2 |

2.4% |

2.5% |

|

3 |

ibr |

1 |

0.8% |

1.6% |

|

4 |

JYY |

1 |

1.6% |

1.1% |

O maior cluster contém 78% de todos os ativos dga_idS. É responsável por 93.6% de todos os endereços IP dos servidores C&C e 94% de todas as vítimas que vimos. O único outro cluster composto por mais de 1 dga_id é o cluster 2.

Alguns fontes afirmam que Grandoreiro opera como malware como serviço (MaaS). O backend do servidor Grandoreiro C&C não permite a atividade simultânea de mais de um operador ao mesmo tempo. Com base na Tabela 2, a grande maioria dos endereços IP produzidos pela DGA pode ser agrupada sem um padrão de distribuição claro. Finalmente, considerando os elevados requisitos de largura de banda do protocolo de rede (falaremos sobre isso no final da postagem do blog), acreditamos que os diferentes servidores C&C são usados como um sistema primitivo de balanceamento de carga e que é mais provável que o Grandoreiro seja operado por um único grupo ou por alguns grupos cooperando estreitamente entre si.

Rastreamento de C&C

A implementação do protocolo de rede do Grandoreiro permitiu aos pesquisadores da ESET dar uma espiada nos bastidores e ter uma ideia da vitimologia. Servidores do Grandoreiro C&C divulgam informações sobre as vítimas conectadas no momento da solicitação inicial para cada vítima recém-conectada. Dito isto, os dados são influenciados pelo número de solicitações, seus intervalos e pela validade dos dados fornecidos pelos servidores C&C.

Cada vítima conectada ao servidor Grandoreiro C&C é identificada por um string_de_login – uma string que Grandoreiro constrói ao estabelecer a conexão. Construções diferentes usam formatos diferentes e formatos diferentes contêm informações diferentes. Resumimos as informações que podem ser obtidas do string_de_login na Tabela 3. A coluna Ocorrência mostra uma porcentagem de todos os formatos que vimos que contêm o tipo de informação correspondente.

Tabela 3. Visão geral das informações que podem ser obtidas de uma vítima do Grandoreiro string_de_login

|

Dados Pessoais |

Ocorrência |

Descrição |

|

Sistema operacional |

100% |

SO da máquina da vítima. |

|

nome do computador |

100% |

Nome da máquina da vítima. |

|

País |

100% |

País alvo da amostra Grandoreiro (codificado na amostra de malware). |

|

Versão |

100% |

Versão (versão_string) da amostra Grandoreiro. |

|

Codinome do banco |

92% |

Codinome do banco que acionou a conexão C&C (atribuído pelos desenvolvedores do Grandoreiro). |

|

Uptime |

25% |

Tempo (em horas) que a máquina da vítima esteve em funcionamento. |

|

Resolução da tela |

8% |

Resolução da tela do monitor principal da vítima. |

|

Nome de Utilizador |

8% |

Nome de usuário da vítima. |

Três dos campos merecem uma explicação mais detalhada. País é uma string codificada no binário Grandoreiro, em vez de informação obtida através de serviços apropriados. Portanto, serve mais como um Pretendido país da vítima.

O codinome do banco é uma string que os desenvolvedores do Grandoreiro associam a um determinado banco ou outra instituição financeira. A vítima visitou o site desse banco, o que acionou a conexão C&C.

A versão_string é uma string que identifica uma construção Grandoreiro específica. Ele é codificado no malware e contém uma string que identifica uma série de compilação específica, uma versão (da qual já falamos na introdução) e um carimbo de data/hora. A Tabela 4 ilustra os diferentes formatos e as informações que eles contêm. Observe que alguns carimbos de data e hora contêm apenas mês e dia, enquanto outros contêm também o ano.

Tabela 4. Lista de diferentes versão_string formatos e sua análise

|

Cadeia de versão |

construir ID |

Versão |

Timestamp |

|

DANIL |

DANIL |

N/D |

N/D |

|

(V37)(P1X)1207 |

P1X |

V37 |

12/07 |

|

(MX)2006 |

MX |

N/D |

20/06 |

|

fox50.28102020 |

fox50 |

N/D |

28/10/2020 |

|

MADMX(RECARREGAR)EMAIL2607 |

E-MAIL MADMX (RECARREGAR) |

N/D |

26/07 |

Pode-se ficar tentado a dizer que o Build ID realmente identifica o operador. No entanto, não pensamos que seja esse o caso. O formato desta string é muito caótico, às vezes refere-se apenas a um mês em que o binário provavelmente foi construído (como (AGOSTO)2708). Além disso, acreditamos fortemente que P1X refere-se a um console usado pelo(s) operador(es) Grandoreiro chamado PIXLOGGER.

Rastreamento de servidor C&C – descobertas

Nesta seção, nos concentramos no que encontramos ao consultar os servidores C&C. Todos os dados estatísticos listados nesta seção foram obtidos diretamente dos servidores Grandoreiro C&C, e não da telemetria ESET.

Amostras antigas ainda estão ativas

Cada string_de_login que observamos contém o versão_string e a grande maioria deles contém informações de carimbo de data/hora (ver Tabela 3 e Tabela 4). Embora muitos deles contenham apenas dia e mês, como parece ser a escolha ocasional do desenvolvedor, a amostra de comunicação mais antiga tinha carimbo de data e hora 15/09/2020 – isto é, desde a altura em que esta DGA foi apresentada pela primeira vez ao Grandoreiro. A amostra mais recente recebeu carimbo de data/hora 12/23/2023.

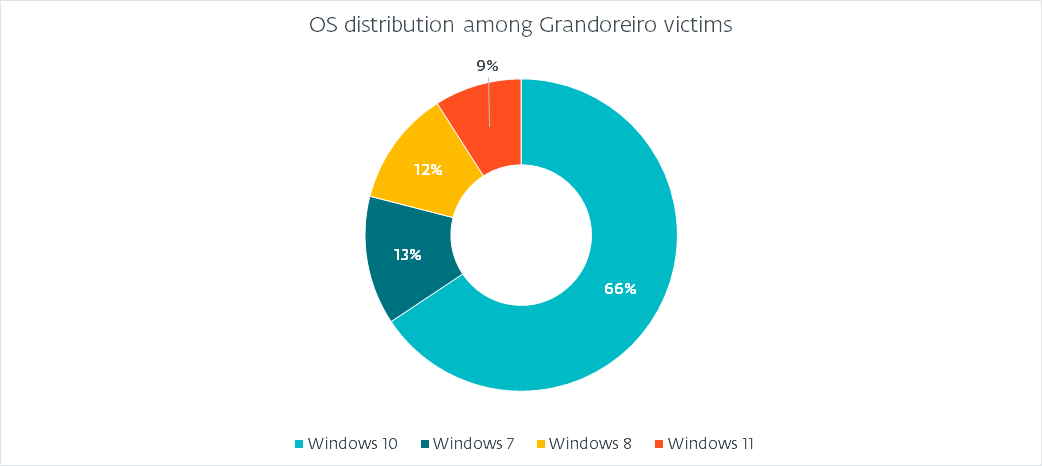

Distribuição do sistema operacional

Já que todos os string_de_login formatos contêm informações do sistema operacional, podemos traçar um quadro preciso de quais sistemas operacionais foram vítimas, conforme ilustrado na Figura 4.

Distribuição (pretendida) por país

Já mencionamos que Grandoreiro utiliza um valor codificado em vez de consultar um serviço para obter o país da vítima. A Figura 5 mostra a distribuição que observamos.

Essa distribuição é de se esperar de Grandoreiro. Curiosamente, isso não se correlaciona com o mapa de calor representado na Figura 1. A explicação mais lógica é que as compilações não estão marcadas adequadamente para se parecerem com os alvos pretendidos. Por exemplo, o aumento de ataques na Argentina não se reflete de forma alguma na marcação codificada. O Brasil é responsável por quase 41% de todas as vítimas, seguido pelo México com 30% e Espanha com 28%. Argentina, Portugal e Peru respondem por menos de 1%. Curiosamente, vimos algumas (menos de 10) vítimas marcadas como PM (São Pedro e Miquelon), GR (Grécia), ou FR (França). Acreditamos que sejam erros de digitação ou tenham outros significados, em vez de visarem esses países.

Observe também que enquanto Grandoreiro adicionou alvos de muitos países fora da América Latina já em 2020, observámos poucas ou nenhumas campanhas dirigidas a esses países e a Figura 5 apoia isto.

Número de vítimas

Observamos que a média de vítimas conectadas por dia é de 563. Porém, esse número certamente contém duplicatas, pois se uma vítima permanecer conectada por muito tempo, o que observamos ser frequentemente o caso, então o servidor Grandoreiro C&C irá reportá-lo em múltiplas solicitações.

Tentando resolver esse problema, definimos um único vítima como alguém com um conjunto único de características de identificação (como nome do computador, nome de usuário, etc.), omitindo aquelas que estão sujeitas a alterações (como tempo de atividade). Com isso, ficamos com 551 único vítimas conectadas em um dia, em média.

Levando em consideração que observamos vítimas que se conectaram constantemente aos servidores C&C durante o período de mais de um ano, calculamos um número médio de 114 novo único vítimas se conectando aos servidores C&C todos os dias. Chegamos a esse número desconsiderando único vítimas que já observamos antes.

Internos do Grandoreiro

Vamos nos concentrar, em profundidade, nas duas características mais cruciais do Grandoreiro: o DGA e o protocolo de rede.

DGA

Os operadores de Grandoreiro implementaram vários tipos de DGAs ao longo dos anos, com o mais recente a aparecer em julho de 2020. Embora tenhamos notado algumas pequenas alterações, o núcleo do algoritmo não mudou desde então.

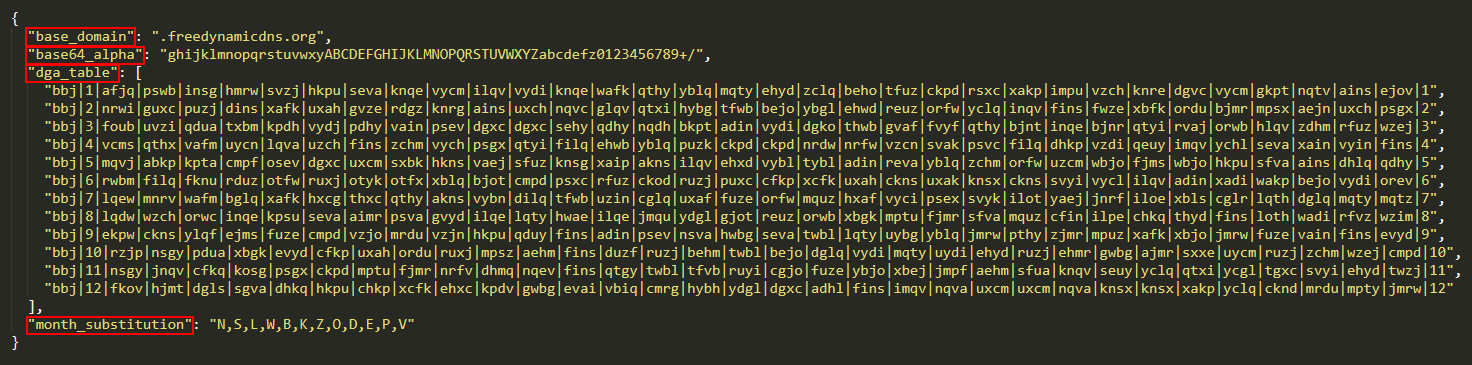

O DGA utiliza uma configuração específica que é codificada no binário, armazenada como múltiplas strings. A Figura 6 exibe uma dessas configurações (com dga_id “bbj”), reformatado em JSON para melhor legibilidade.

Na grande maioria dos casos, o domínio_base campo é freedynamicdns.org or zapto.org. Como já mencionado, Grandoreiro utiliza No-IP para registro de domínio. O base64_alpha campo corresponde ao alfabeto base64 personalizado que o DGA usa. O substituição_mês é usado para substituir um número de mês por um caractere.

A tabela_dga constitui a parte principal da configuração. Consiste em 12 strings, cada uma com 35 campos delimitados por |. A primeira entrada de cada linha é o dga_id. A segunda e última entrada representam o mês ao qual a linha se destina. Cada um dos 32 campos restantes representa um valor para um dia diferente do mês (deixando pelo menos um campo não utilizado).

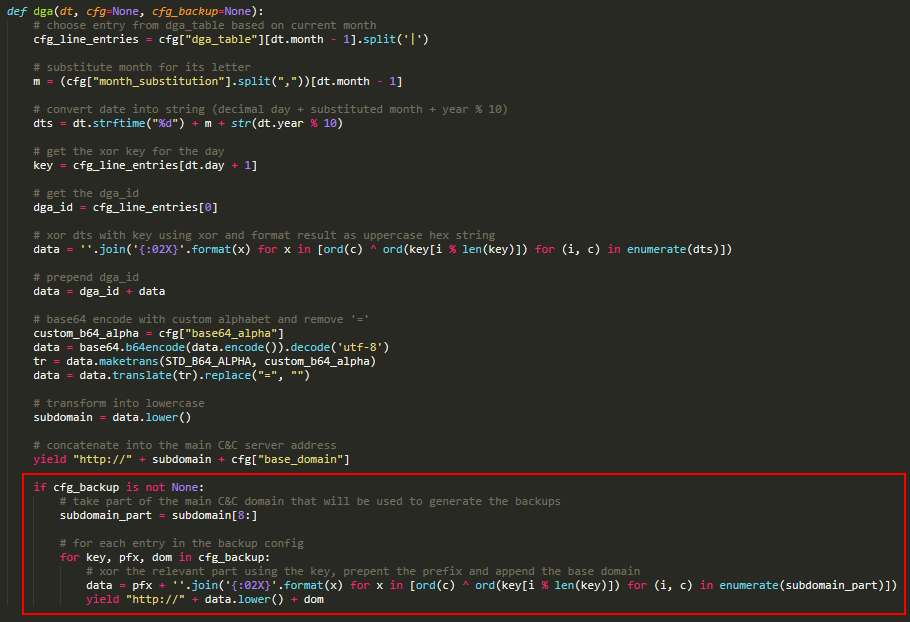

A lógica do DGA é mostrada na Figura 7. O algoritmo primeiro seleciona a linha correta e a entrada correta dela, tratando-a como uma chave de quatro bytes. Em seguida, ele formata a data atual em uma string e a criptografa com a chave usando um XOR simples. Em seguida, ele precede o dga_id ao resultado, codifica o resultado usando base64 com um alfabeto personalizado e, em seguida, remove quaisquer caracteres de preenchimento =. O resultado final é o subdomínio que, junto com domínio_base, deve ser usado como servidor C&C para o dia atual. A parte destacada em vermelho é um mecanismo à prova de falhas e discutiremos isso a seguir.

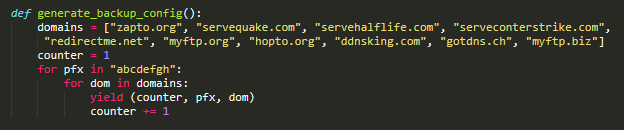

Grandoreiro implementou, em algumas compilações, um mecanismo à prova de falhas para quando o domínio principal falha na resolução. Este mecanismo não está presente em todas as builds e sua lógica mudou algumas vezes, mas a ideia básica está ilustrada na Figura 7. Ele utiliza uma configuração que é constante nas amostras que analisamos e pode ser gerada pelo código simples mostrado na Figura 8. Cada entrada consiste em uma chave, um prefixo e um domínio base.

O algoritmo à prova de falhas faz parte do subdomínio C&C principal. Em seguida, ele itera sobre todas as entradas de configuração, criptografa-as usando XOR e acrescenta um prefixo, semelhante à parte principal do algoritmo.

Desde setembro de 2022, começamos a observar amostras que utilizam um DGA ligeiramente modificado. O algoritmo permanece quase idêntico, mas em vez de codificar o subdomínio em base64 na etapa final, um prefixo codificado é anexado a ele. Com base em nosso rastreamento, esse método se tornou o método dominante desde aproximadamente julho de 2023.

protocolo de rede

Grandoreiro utiliza o RTC Portal, um conjunto de componentes Delphi construídos sobre o SDK RealThinClient que é construído sobre HTTP(S). O Portal RTC foi descontinuado em 2017 e seu código-fonte publicado em GitHub. Essencialmente, o Portal RTC permite que um ou mais Controles acessem remotamente um ou mais Hosts. Hosts e controles são separados por um componente mediador denominado Gateway.

Os operadores do Grandoreiro utilizam um console (atuando como Controle) para se conectar ao servidor C&C (atuando como Gateway) e para se comunicar com as máquinas comprometidas (atuando como Hosts). Para se conectar ao Gateway, são necessários três parâmetros: uma chave secreta, o comprimento da chave e um login.

A chave secreta é usada para criptografar a solicitação inicial enviada ao servidor. Portanto, o servidor também precisa conhecer a chave secreta para descriptografar a solicitação inicial do cliente.

O comprimento da chave determina o comprimento das chaves para criptografar o tráfego, estabelecido durante o handshake. O tráfego é criptografado usando uma cifra de fluxo personalizada. Duas chaves diferentes são estabelecidas – uma para tráfego de entrada e outra para tráfego de saída.

O login pode ser qualquer string. O Gateway exige que cada componente conectado tenha um login exclusivo.

Grandoreiro usa duas combinações diferentes de valores de chave secreta e comprimento de chave, sempre codificados em binário, e já discutimos o string_de_login que é usado como login.

A documentação do RTC afirma que ele só pode lidar com um número limitado de conexões por vez. Considerando que cada Host conectado precisa enviar pelo menos uma solicitação por segundo ou sua conexão será interrompida, acreditamos que o motivo pelo qual Grandoreiro utiliza múltiplos servidores C&C é uma tentativa de não sobrecarregar nenhum deles.

Conclusão

Nesta postagem do blog, demos uma olhada nos bastidores do nosso acompanhamento de longo prazo de Grandoreiro que ajudou a tornar possível essa operação de disrupção. Descrevemos em profundidade como funciona o DGA do Grandoreiro, quantas configurações diferentes existem simultaneamente e como conseguimos detectar muitas sobreposições de endereços IP entre elas.

Também fornecemos informações estatísticas obtidas dos servidores C&C. Esta informação proporciona uma excelente visão geral da vitimologia e do alvo, ao mesmo tempo que nos permite ver o nível real do impacto.

A operação de disrupção liderada pela Polícia Federal do Brasil teve como alvo indivíduos que se acredita estarem no alto escalão da hierarquia da operação Grandoreiro. A ESET continuará monitorando outros trojans bancários latino-americanos enquanto monitoriza de perto qualquer actividade do Grandoreiro após esta operação de perturbação.

Para quaisquer dúvidas sobre nossa pesquisa publicada no WeLiveSecurity, entre em contato conosco em ameaçaintel@eset.com.

A ESET Research oferece relatórios privados de inteligência APT e feeds de dados. Para qualquer esclarecimento sobre este serviço, visite o Inteligência de ameaças ESET Disputas de Comerciais.

IoCs

Arquivos

|

SHA-1 |

Nome do arquivo |

Detecção |

Descrição |

|

FB32344292AB36080F2D040294F17D39F8B4F3A8 |

Notif.FEL.RHKVYIIPFVBCGQJPOQÃ.msi |

Win32/Spy.Grandoreiro.DB |

Baixador MSI |

|

08C7453BD36DE1B9E0D921D45AEF6D393659FDF5 |

RYCB79H7B-7DVH76Y3-67DVHC6T20-CH377DFHVO-6264704.msi |

Win32/Spy.Grandoreiro.DB |

Baixador MSI |

|

A99A72D323AB5911ADA7762FBC725665AE01FDF9 |

pcre.dll |

Win32/Spy.Grandoreiro.BM |

grandoreiro |

|

4CDF7883C8A0A83EB381E935CD95A288505AA8B8 |

iconv.dll |

Win32/Spy.Grandoreiro.BM |

Grandoreiro (com preenchimento binário) |

Network

|

IP |

Domínio |

Provedor de hospedagem |

Visto pela primeira vez |

Adicionar ao carrinho |

|

20.237.166[.]161 |

Gerado por DGA |

Azul |

2024-01-12 |

Servidor C&C. |

|

20.120.249[.]43 |

Gerado por DGA |

Azul |

2024-01-16 |

Servidor C&C. |

|

52.161.154[.]239 |

Gerado por DGA |

Azul |

2024-01-18 |

Servidor C&C. |

|

167.114.138[.]249 |

Gerado por DGA |

OVH |

2024-01-02 |

Servidor C&C. |

|

66.70.160[.]251 |

Gerado por DGA |

OVH |

2024-01-05 |

Servidor C&C. |

|

167.114.4[.]175 |

Gerado por DGA |

OVH |

2024-01-09 |

Servidor C&C. |

|

18.215.238[.]53 |

Gerado por DGA |

AWS |

2024-01-03 |

Servidor C&C. |

|

54.219.169[.]167 |

Gerado por DGA |

AWS |

2024-01-09 |

Servidor C&C. |

|

3.144.135[.]247 |

Gerado por DGA |

AWS |

2024-01-12 |

Servidor C&C. |

|

77.246.96[.]204 |

Gerado por DGA |

VDSina |

2024-01-11 |

Servidor C&C. |

|

185.228.72[.]38 |

Gerado por DGA |

Mestre da Web |

2024-01-02 |

Servidor C&C. |

|

62.84.100[.]225 |

N/D |

VDSina |

2024-01-18 |

Servidor de distribuição. |

|

20.151.89[.]252 |

N/D |

Azul |

2024-01-10 |

Servidor de distribuição. |

Técnicas MITER ATT e CK

Esta tabela foi construída usando versão 14 da estrutura MITER ATT & CK.

|

Tática |

ID |

Nome |

Descrição |

|

Desenvolvimento de Recursos |

Desenvolver recursos: malware |

Os desenvolvedores do Grandoreiro desenvolvem seus próprios downloaders personalizados. |

|

|

Acesso Inicial |

Phishing |

Grandoreiro se espalha através de e-mails de phishing. |

|

|

Execução |

Execução do usuário: arquivo malicioso |

Grandoreiro pressiona as vítimas a executar manualmente o anexo de phishing. |

|

|

Persistência |

Execução de inicialização automática de inicialização ou logon: chaves de execução do registro/pasta de inicialização |

Grandoreiro usa os locais padrão de Autostart para persistência. |

|

|

Fluxo de execução de sequestro: sequestro de ordem de pesquisa de DLL |

Grandoreiro é executado comprometendo a ordem de busca da DLL. |

||

|

Evasão de Defesa |

Desofuscar / decodificar arquivos ou informações |

Grandoreiro é frequentemente distribuído em arquivos ZIP protegidos por senha. |

|

|

Arquivos ou informações ofuscadas: Preenchimento binário |

Os EXEs Grandoreiro costumavam ter ampliados .rsrc seções com grandes imagens BMP. |

||

|

Execução de proxy binário do sistema: Msiexec |

Os downloaders do Grandoreiro são incluídos nos instaladores MSI. |

||

|

Modificar Registro |

Grandoreiro armazena parte de seus dados de configuração no registro do Windows. |

||

|

Discovery |

Descoberta de janela de aplicativo |

Grandoreiro descobre sites de bancos online com base em nomes de janelas. |

|

|

Descoberta de Processo |

Grandoreiro descobre ferramentas de segurança baseadas em nomes de processos. |

||

|

Descoberta de Software: Descoberta de Software de Segurança |

Grandoreiro detecta a presença de produtos de proteção bancária. |

||

|

Descoberta de informações do sistema |

Grandoreiro coleta informações sobre a máquina da vítima, como %NOME DO COMPUTADOR% e sistema operacional. |

||

|

Coleção |

Captura de entrada: captura de entrada GUI |

Grandoreiro pode exibir pop-ups falsos e capturar texto digitado neles. |

|

|

Captura de entrada: Keylogging |

Grandoreiro é capaz de capturar teclas digitadas. |

||

|

Coleta de e-mail: coleção de e-mail local |

Os operadores do Grandoreiro desenvolveram uma ferramenta para extrair endereços de e-mail do Outlook. |

||

|

Comando e controle |

Codificação de dados: codificação não padrão |

Grandoreiro usa RTC, que criptografa dados com uma cifra de fluxo personalizada. |

|

|

Resolução Dinâmica: Algoritmos de Geração de Domínio |

Grandoreiro depende exclusivamente da DGA para obter endereços de servidores C&C. |

||

|

Canal criptografado: criptografia simétrica |

No RTC, a criptografia e a descriptografia são feitas usando a mesma chave. |

||

|

Porta não padrão |

Grandoreiro costuma usar portas não padronizadas para distribuição. |

||

|

Protocolo de camada de aplicativo |

O RTC é construído sobre HTTP(S). |

||

|

exfiltration |

Exfiltração no canal C2 |

Grandoreiro exfiltra dados para seu servidor C&C. |

|

|

Impacto |

Desligamento/reinicialização do sistema |

Grandoreiro pode forçar a reinicialização do sistema. |

- Conteúdo com tecnologia de SEO e distribuição de relações públicas. Seja amplificado hoje.

- PlatoData.Network Gerativa Vertical Ai. Capacite-se. Acesse aqui.

- PlatoAiStream. Inteligência Web3. Conhecimento Amplificado. Acesse aqui.

- PlatãoESG. Carbono Tecnologia Limpa, Energia, Ambiente, Solar, Gestão de resíduos. Acesse aqui.

- PlatoHealth. Inteligência em Biotecnologia e Ensaios Clínicos. Acesse aqui.

- Fonte: https://www.welivesecurity.com/en/eset-research/eset-takes-part-global-operation-disrupt-grandoreiro-banking-trojan/

- :tem

- :é

- :não

- :onde

- ][p

- $UP

- 1

- 10

- 114

- 12

- 120

- 160

- 179

- 180

- 2017

- 2019

- 2020

- 2022

- 2023

- 237

- 32

- 35%

- 40

- 7

- 70

- 8

- 84

- 89

- 97

- a

- Capaz

- Sobre

- abuso

- abusada

- Aceita

- Acesso

- Conta

- Contas

- preciso

- atuação

- ativo

- atividade

- real

- adicionado

- Adicionalmente

- endereço

- endereços

- Depois de

- Destinado

- Visando

- algoritmo

- Todos os Produtos

- permitir

- permitidas

- Permitindo

- permite

- quase

- Alfabeto

- já

- tb

- sempre

- americano

- entre

- an

- análise

- analisado

- e

- Outro

- qualquer

- apropriado

- aproximadamente

- APT

- arquivo

- arquivo

- SOMOS

- Argentina

- por aí

- AS

- atribuído

- auxiliar

- associado

- suposição

- At

- Ataques

- tentativa

- Automatizado

- média

- longe

- AWS

- Azul

- Backend

- Largura de Banda

- Bank

- Bancário

- base

- baseado

- basic

- base

- BE

- Porque

- tornam-se

- sido

- antes

- começou

- atrás

- ser

- Acreditar

- Acredita

- pertence

- além de

- Melhor

- entre

- bhg

- tendencioso

- O maior

- ambos

- Botnet

- Brazil

- navegador

- construir

- Constrói

- construído

- empacotado

- mas a

- by

- calculado

- chamada

- chamado

- veio

- Campanhas

- CAN

- capacidades

- capaz

- capturar

- Capturar

- casas

- casos

- certo

- certamente

- alterar

- mudado

- Alterações

- mudança

- Canal

- personagem

- características

- caracteres

- escolha

- cifra

- reivindicar

- remover filtragem

- cliente

- de perto

- mais próximo

- Na nuvem

- Agrupar

- código

- códigos

- coincidência

- colaborou

- coleção

- coleta

- Coluna

- COM

- combinações

- comunicar

- comunicação

- Comunicação

- completamente

- componente

- componentes

- Comprometido

- comprometendo

- computação

- computador

- conclui

- Configuração

- Contato

- conectado

- Conexão de

- da conexão

- Coneções

- considerando

- Consistindo

- consiste

- cônsul

- constante

- constantemente

- Contacto

- não contenho

- contém

- continuar

- continuou

- contribuiu

- ao controle

- controles

- cooperando

- núcleo

- correta

- Correspondente

- corresponde

- países

- país

- curso

- crucial

- Atual

- cortina

- personalizadas

- DA

- diariamente

- dados,

- Data

- dia

- dias

- dDNS

- decidido

- Descifrar

- mais profunda

- definido

- Delphi

- demonstrar

- profundidade

- descrito

- merecer

- Design

- projetado

- Detecção

- determina

- desenvolver

- desenvolvido

- desenvolvedores

- Desenvolvimento

- diferente

- difícil

- diretamente

- Descobre

- descoberta

- discutir

- discutido

- Ecrã

- monitores

- desconsiderando

- perturbe

- Rompimento

- distinção

- distribuído

- distribuição

- mergulho

- dns

- documentação

- parece

- domínio

- NOMES DE DOMÍNIO

- domínios

- dominante

- feito

- não

- Cair

- desistiu

- dois

- duplicatas

- durante

- dinâmico

- e

- cada

- Cedo

- ou

- outro

- e-mails

- codificação

- criptografar

- criptografada

- criptografia

- final

- terminou

- aplicação

- entrada

- essencialmente

- estabelecer

- estabelecido

- estabelecendo

- etc.

- Mesmo

- SEMPRE

- Cada

- exemplo

- excelente

- executar

- executado

- execução

- existir

- esperado

- explicado

- explicação

- extrato

- falha

- falsificação

- famílias

- Característica

- Funcionalidades

- Fevereiro

- Federal

- Policia Federal

- poucos

- menos

- campo

- Campos

- Figura

- Arquivos

- final

- Finalmente

- financeiro

- instituição financeira

- Encontre

- Primeiro nome

- falha

- fluxo

- Foco

- seguido

- seguinte

- Escolha

- força

- formato

- formas

- encontrado

- quatro

- raposa

- Quadro

- França

- freqüentemente

- da

- funcionalidade

- funcionamento

- mais distante

- lacuna

- porta de entrada

- gerado

- geração

- gerador

- ter

- OFERTE

- dado

- Vislumbre

- Global

- Grécia

- Grupo

- Do grupo

- tinha

- manipular

- Ter

- pesado

- ajudou

- conseqüentemente

- hierarquia

- Alta

- Destaque

- história

- segurar

- detém

- hospedeiro

- anfitriões

- HORÁRIO

- Como funciona o dobrador de carta de canal

- Como Negociar

- Contudo

- http

- HTTPS

- ID

- idéia

- idêntico

- identificado

- identificador

- identifica

- identificar

- if

- ilustra

- imagem

- imagens

- Impacto

- implementação

- implementado

- in

- incorreto

- Crescimento

- indivíduos

- INFORMAÇÕES

- Infraestrutura

- do estado inicial,

- Inicia

- entrada

- Inquéritos

- dentro

- em vez disso

- Instituição

- Inteligência

- Pretendido

- interagir

- para dentro

- introduzido

- Introdução

- investigação

- IP

- Endereço IP

- Endereços IP

- emitem

- questões

- IT

- ESTÁ

- janeiro

- JPY

- json

- Julho

- Junho

- Guarda

- Chave

- chaves

- Tipo

- tipos

- Saber

- conhecido

- sabe

- grande

- Sobrenome

- mais tarde

- latino

- América Latina

- Escritórios de

- aplicação da lei

- camada

- mínimo

- partida

- levou

- Comprimento

- menos

- Nível

- como

- Provável

- Limitado

- Line

- Lista

- Listado

- local

- locais

- lógica

- lógico

- entrar

- longo

- muito tempo

- longo prazo

- olhar

- lote

- máquina

- máquinas

- a Principal

- principalmente

- Maioria

- fazer

- Fazendo

- malicioso

- malwares

- Malware como serviço (MaaS)

- manualmente

- muitos

- Março

- marcado

- marca��o

- massivamente

- fósforos

- Posso..

- significados

- significa

- enquanto isso

- mecanismo

- mencionado

- método

- México

- menor

- modificada

- dinheiro

- Monitore

- monitoração

- monitores

- Mês

- mais

- a maioria

- mouse

- msi

- muito

- múltiplo

- devo

- MX

- nome

- nomes

- Cria

- rede

- Novo

- recentemente

- Próximo

- não

- nota

- Perceber..

- número

- observar

- observado

- obter

- obtido

- óbvio

- OCC

- ocasiões

- ocorrência

- Outubro

- of

- oferecer

- Oferece

- frequentemente

- mais velho

- mais velho

- on

- uma vez

- ONE

- online

- serviços bancários online

- só

- operado

- opera

- operando

- sistema operativo

- sistemas operacionais

- operação

- operador

- operadores

- or

- ordem

- OS

- Outros

- Outros

- A Nossa

- Outlook

- lado de fora

- Acima de

- Visão geral

- próprio

- EDUCAÇAO FISICA

- página

- pintura

- parâmetros

- parte

- passado

- padrão

- para

- percentagem

- realizada

- significativo

- persistência

- Peru

- fenómeno

- Phishing

- fotografia

- Pierre

- platão

- Inteligência de Dados Platão

- PlatãoData

- por favor

- entre em contato

- Police

- pop-up

- Portal

- portas

- Portugal

- possível

- presença

- presente

- primitivo

- privado

- provavelmente

- processo

- processado

- produz

- Produtos

- Progresso

- progredindo

- projeto

- devidamente

- proteção

- protocolo

- protocolos

- provou

- fornecido

- fornecedores

- fornece

- fornecendo

- procuração

- publicado

- Python

- Q3

- rapidamente

- bastante

- rápido

- Taxa

- em vez

- razão

- recentemente

- Vermelho

- a que se refere

- refere-se

- refletida

- registrado

- Registo

- registro

- remanescente

- permanece

- remoto

- remotamente

- remove

- Denunciar

- Relatórios

- representar

- solicitar

- pedidos

- requeridos

- Requisitos

- exige

- pesquisa

- pesquisadores

- Resolução

- resolver

- resolvidas

- resolver

- responsável

- resultar

- Execute

- corrida

- s

- Dito

- SAINT

- mesmo

- serra

- dizer

- Peneira

- Pesquisar

- Segundo

- Segredo

- Seção

- seções

- segurança

- Software de segurança

- ferramentas de segurança

- Vejo

- parece

- visto

- selecionado

- enviar

- envio

- enviei

- Setembro

- Série

- servidor

- Servidores

- serve

- serviço

- Serviços

- conjunto

- Conjuntos

- contexto

- vários

- compartilhado

- compartilhando

- mostrar

- mostrando

- Shows

- lado

- de forma considerável

- semelhante

- simples

- Simultâneo

- simultaneamente

- desde

- solteiro

- pequeno

- So

- Software

- unicamente

- alguns

- às vezes

- Em breve

- fonte

- código fonte

- Espanha

- específico

- Spot

- Spreads

- padrão

- começado

- inicialização

- Unidos

- estatístico

- estatística

- Passo

- Ainda

- armazenadas

- lojas

- transmitir canais

- Tanga

- discordaram

- subdomínio

- sujeito

- entraram com sucesso

- tal

- resumir

- suportes

- surpresa

- Interruptor

- .

- sistemas

- mesa

- Tire

- toma

- visadas

- alvejando

- tem como alvo

- Dados Técnicos:

- Análise Técnica

- técnica

- dezenas

- texto

- do que

- que

- A

- as informações

- deles

- Eles

- então

- assim sendo

- Este

- deles

- think

- isto

- aqueles

- Apesar?

- milhares

- ameaça

- três

- Através da

- tempo

- vezes

- timestamp

- Título

- para

- juntos

- ferramenta

- ferramentas

- topo

- Total

- para

- pista

- Rastreamento

- tráfego

- tratamento

- desencadeado

- troiano

- dois

- sofre

- único

- até

- não usado

- sobre

- uptime

- us

- usar

- usava

- usos

- utilização

- geralmente

- utilizar

- utiliza

- valor

- Valores

- Variante

- Grande

- versão

- versão informação

- muito

- via

- Vítima

- vítimas

- Visite a

- visitado

- foi

- Caminho..

- we

- web

- navegador web

- Site

- sites

- semana

- BEM

- foram

- O Quê

- quando

- qual

- enquanto

- QUEM

- precisarão

- janela

- Windows

- de

- dentro

- Atividades:

- trabalho

- escrita

- ano

- anos

- rendimentos

- zefirnet

- Zip