Os cibercriminosos têm como alvo empresas que trabalham com uma grande quantidade de dados pessoais, mas adotam práticas básicas de segurança. Como tal, eles geralmente visam lojas de comércio eletrônico.

Desde 2020, o comércio eletrônico cresceu, ajudando milhares de empreendedores a lançar seus negócios online. Infelizmente, as lojas online também se tornaram vítimas comuns de hackers que procuram roubar dados de clientes.

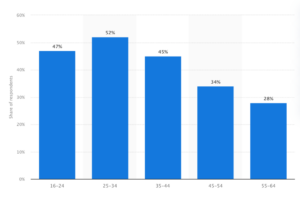

Em 2021, quase 83% das empresas de comércio eletrônico sofreram ataques de segurança na Black Friday/Cyber Monday, um aumento de cerca de 32% em 2019. Apesar do aumento nos ataques, apenas 32% dos proprietários de empresas relataram se sentir prontos para interromper os ataques.

Neste artigo, discutiremos a segurança do comércio eletrônico, as ameaças mais comuns e como você pode proteger sua loja online contra cibercriminosos.

O que é segurança de comércio eletrônico?

Os proprietários de lojas devem definir protocolos que protejam os dados do usuário contra hackers - esses protocolos são medidas de segurança de comércio eletrônico. Como a confiança do consumidor é o santo graal das lojas online, o objetivo da segurança do comércio eletrônico é apoiar o relacionamento cliente-vendedor, fornecendo um ambiente seguro.

Para fazer isso efetivamente, os protocolos de segurança de comércio eletrônico devem:

- Proteja dados privados de terceiros

- Mantenha os dados não adulterados

- Permitir acesso apenas a pessoas autorizadas

Apenas uma combinação holística de integridade de dados, autenticidade e privacidade pode proteger seu negócio de comércio eletrônico dos olhares indiscretos de hackers. Continue lendo para saber como você pode garantir a segurança.

Diferença entre segurança e conformidade de comércio eletrônico

A segurança do comércio eletrônico é um processo em constante evolução que deve preocupar você e sua empresa. Ele funciona independentemente da conformidade e exige ações proativas de sua parte para proteger as transações e os dados do cliente.

A conformidade, por outro lado, concentra-se em como as autoridades percebem suas práticas de negócios com base em padrões estabelecidos. Por exemplo, existe o Padrão de segurança de dados do setor de cartões de pagamento. Você precisa estar em conformidade com o PCI DSS para processar dados de cartão de crédito com segurança. Se você estiver usando Ecwid por Lightspeed para sua loja online, você já é compatível com PCI DSS.

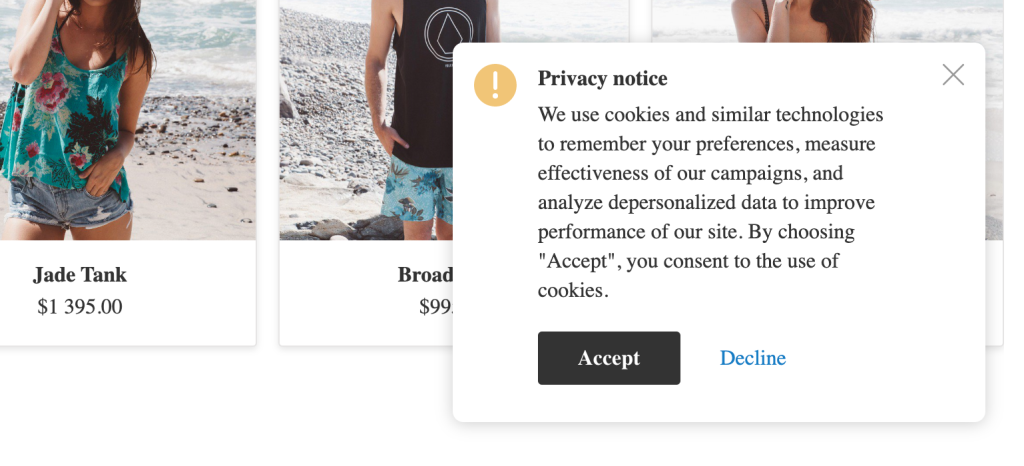

As lojas de comércio eletrônico também precisam estar cientes de várias leis regionais se atenderem clientes de determinadas áreas. Por exemplo, se você vende online na Europa, deve cumprir os regulamentos do GDPR ao processar os dados de seus clientes. Lembre-se de que isso se aplica à sua empresa, mesmo que ela não esteja localizada na Europa. Se você tem clientes da UE, precisa estar em conformidade com o GDPR.

O Ecwid by Lightspeed tem tudo o que você precisa para cumprir os regulamentos do GDPR. Verificação de saída estas instruções para garantir que você habilitou todas as configurações necessárias para conformidade com o GDPR.

Um dos requisitos do GDPR é obter o consentimento claro dos clientes para o uso de cookies

Principais ameaças à segurança do comércio eletrônico

Antes de aprender como proteger sua loja online de cibercriminosos, você deve identificar as várias ameaças à segurança. Quando se trata de comércio eletrônico, a maioria dos invasores se apresenta como sites autênticos para explorar a confiança do consumidor ou ataca diretamente o sistema de pagamento usado pelas lojas online.

Phishing

Phishing é um dos truques mais antigos no livro de um hacker e ainda é altamente eficaz hoje. Seu sucesso depende de explorar a disposição das pessoas de confiar na autenticidade de um negócio.

Os hackers imitam empresas reais para enviar arquivos e links maliciosos aos consumidores, extraindo dados quando um destinatário responde. Na maioria dos casos, os hackers usam faturas falsas, ofertas de atualização de conta e novos pedidos para atrair as pessoas. Os golpes de phishing têm como alvo as equipes internas e os clientes de uma empresa. Freqüentemente, é difícil distinguir um golpe do real sem um olhar atento.

Os tipos comuns de phishing no comércio eletrônico incluem:

- Clonar phishing: um ataque de phishing em que os hackers clonam um e-mail legítimo anterior e enviam uma cópia ao destinatário com links maliciosos.

- Spear phishing ou phishing de baleia: um hacker pode fingir ser seu funcionário e pedir que você envie dinheiro ou altere os detalhes de pagamento da fatura, etc.

siga estes instruções da nossa Central de Ajuda para se proteger contra phishing.

Spam

O spam é um ataque de alto volume e baixo esforço que induz os consumidores a clicar em links maliciosos. Embora os anexos sejam normalmente usados para phishing, as mensagens de spam geralmente aparecem em SMS, comentários, mensagens diretas e e-mails contendo links.

Por exemplo, sites de comércio eletrônico mostrarão avaliações de consumidores para prova social. Os hackers usarão a seção de comentários para compartilhar spam. Certifique-se de limpar os comentários ou avaliações de spam do seu site. Se você não controlar as mensagens de spam em seu site, poderá ser penalizado pelo Google e perder clientes fiéis.

Fraude financeira

A fraude financeira assume muitas formas, mas é uma das formas mais populares pelas quais os hackers podem atacar sua empresa. Os criminosos vasculham sites de cartões de crédito para obter dados, executam golpes de phishing para obter detalhes de cartões de clientes, solicitam produtos usando cartões roubados e usam solicitações de devolução falsas para drenar clientes e sua empresa.

Caso você ou seus clientes sejam afetados por fraude de cartão de crédito, considere configurar um alerta que informe quando eles devem bloquear ou congelar seu crédito.

Ataques DDoS e força bruta

Quando os hackers partem para a ofensiva, eles recorrem ao Dedicated Denial of Service (DDoS) e a ataques de força bruta. Os ataques DDoS e DoS semelhantes sobrecarregam e, eventualmente, fecham um site de comércio eletrônico enviando tráfego de alto volume de um ou servidores distribuídos.

As vendas da Black Friday e da Cyber Monday oferecem aos hackers a melhor oportunidade de tornar as lojas online indisponíveis. Este é o lado da segurança do comércio eletrônico que afeta diretamente sua capacidade de vender mercadorias.

Os ataques de força bruta usam métodos de tentativa e erro para obter acesso ao login ou detalhes financeiros. Como esse é um processo automatizado, os hackers não demoram muito para encontrar as combinações certas.

Malware e ransomware

Toda empresa deve estar ciente de malware e ransomware, que são ameaças constantes à segurança cibernética. Malware é o termo abrangente para qualquer tipo de software projetado para roubar, excluir e manter dados como reféns. Isso pode ser feito com adware desacelerando dispositivos, cavalos de Tróia modificando sistemas operacionais e injeções de SQL corrompendo bancos de dados.

Ransomware é um tipo de malware que ganhou destaque nos últimos tempos devido à quantidade de dados críticos que as pessoas armazenam em seus dispositivos e até onde estão dispostas a ir para recuperá-los.

Ataques de engenharia social

Phishing e outros golpes dependem fortemente de táticas de engenharia social para enganar os alvos. Com a proliferação de conjuntos de dados, a engenharia social tornou-se uma ferramenta eficaz para hackers. Eles usam fundos de perfil para fingir ser empresas ou clientes confiáveis e explorar vulnerabilidades emocionais para roubar dados.

Se você for enganado online por um ataque de engenharia social, saber responder rapidamente pode ajudá-lo a recuperar o que perdeu.

Como proteger sua loja online de ameaças cibernéticas

Agora que você conhece as várias maneiras pelas quais os cibercriminosos podem atingir sua loja ou clientes, é hora de entender como você pode se defender contra eles.

Proteja suas senhas

Se você acha que suas senhas são fortes, pense novamente. De acordo com um Estudo de Sistemas Hive, ataques de força bruta podem hackear uma senha alfanumérica de 8 caracteres em 39 minutos.

Aqui estão as melhores práticas para senhas fortes:

- Sempre use combinações de letras maiúsculas e minúsculas, números e caracteres especiais para tornar suas senhas complexas.

- Como mostra o estudo da Hive Systems, o tamanho das senhas importa tanto, se não mais. Torne obrigatório para as equipes e novos clientes a criação de senhas de 12 caracteres.

- Não recicle senhas antigas porque elas geralmente abrem portas para ataques de engenharia social.

- O mesmo vale para referências genéricas e fáceis de adivinhar. Não use citações populares, aniversários ou informações pessoais. Mais importante ainda, não compartilhe senhas publicamente.

- Por fim, use um bom gerenciador de senhas para criar senhas aleatórias e complexas para logins.

Escolha uma plataforma segura de hospedagem e comércio eletrônico

Uma parte importante da segurança do seu comércio eletrônico depende do hospedagem na web e plataformas de comércio eletrônico que você escolher. Você pode ir com Amazon Web Services (AWS), Parceria , ou escolha um provedor de hospedagem específico da categoria com recursos de comércio eletrônico integrados.

De qualquer forma, você deve garantir que suas plataformas de hospedagem e comércio eletrônico cubram alguns princípios básicos:

- Conformidade com PCI DSS

- Backups automáticos

- HTTPS em qualquer lugar

- Não coleta informações de cartão de crédito

- Integra-se com vários provedores de pagamento

O Ecwid by Lightspeed foi desenvolvido com base na segurança e na privacidade do cliente. É baseado em AWS e cobre todas as melhores práticas de segurança listados acima para tornar seu negócio de comércio eletrônico o mais seguro possível.

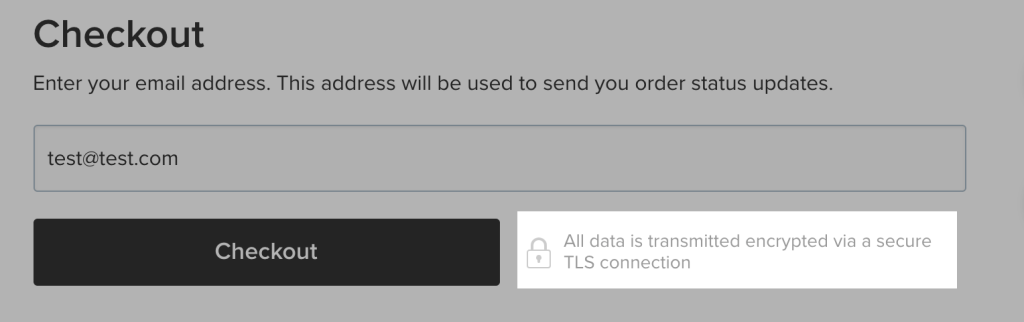

Para mostrar aos seus clientes que a compra em sua loja é segura, o Ecwid mostra esta mensagem na finalização da compra

Obtenha um certificado SSL

O certificado Secure Sockets Layer (SSL) é essencial para lojas online que recebem muitas consultas confidenciais. O SSL criptografa todas as solicitações do usuário para os servidores do site, desde logins de contas até informações de pagamento.

O SSL também faz parte do protocolo HTTPS, o que torna seu site mais resiliente contra hackers. Uma loja de comércio eletrônico sem um certificado SSL expõe seu tráfego a qualquer pessoa que queira invadir e roubar informações.

O SSL é obrigatório para conformidade com o PCI DSS e, como o Ecwid by Lightspeed oferece suporte ao PCI DSS, sua loja online é automaticamente protegida com um certificado SSL adequado.

Se você adicionou uma loja Ecwid a um site existente, certifique-se de obter um certificado SSL para o resto do seu site.

As lojas Ecwid são protegidas com protocolo HTTPS e SSl. Seus clientes podem ver facilmente que comprar em sua loja online é seguro

Usar software antivírus

Embora seja verdade que o software operacional evoluiu em termos de segurança, os hackers também. Embora os computadores sejam particularmente propensos a ataques cibernéticos, dispositivos móveis também podem ser hackeados. Não administre seus negócios usando as proteções padrão em seus dispositivos.

O software antivírus usa anos de experiência e conhecimento do setor para detectar ataques de forma proativa e mitigar suas ameaças para ajudar a evitar o tempo de inatividade. Você não pode procurar manualmente por malware, vírus ou spyware em seu painel de administração ou redes a cada segundo. O software antivírus automatiza tarefas e fica atento a possíveis roubos de dados.

Um bom software antivírus pode até incluir proteção contra malware com proteção contra roubo de identidade, VPN privada e gerenciador de senhas para segurança geral.

Faça backups regulares

Os sites de comércio eletrônico armazenam toneladas de mídia de produtos (como imagens de produtos) e dados do usuário que requerem backups regulares. Ao fazer backups do seu site, você reduz o risco de mau funcionamento de hardware e ataques cibernéticos que atrasam seus negócios. A maioria dos provedores de hospedagem de comércio eletrônico, incluindo Ecwid by Lightspeed, oferece backups automáticos de sites por esses motivos.

Você pode se perguntar: por que devo me concentrar em backups se meu host de comércio eletrônico cuida deles? Os backups automáticos na nuvem são ótimos e economizam seu tempo se algo der errado. Mas você também deve dar um passo à frente e baixar cópias dos dados do seu site regularmente, de preferência em um dispositivo separado. Esta é uma proteção contra falhas que pode salvá-lo de lentidões, paralisações e danos à sua reputação.

Configurar uma VPN

A maioria das lojas de comércio eletrônico no mundo pós-pandemia possui equipes remotas, tornando uma rede privada virtual (VPN) crucial para a segurança.

As VPNs criptografam os dados que viajam entre os nós e ocultam os endereços IP na maioria dos casos. Os funcionários podem compartilhar arquivos grandes com segurança e os clientes podem compartilhar dados confidenciais sem que eles sejam rastreados até eles. As VPNs também permitem que você ultrapasse as restrições geográficas e atenda clientes em mercados mais amplos. Você também pode configurar uma rede virtual privada no roteador do seu escritório para manter todos os dispositivos locais seguros.

Eduque seus clientes

Sua loja de comércio eletrônico é tão segura quanto seu cliente mais casual. A segurança nunca é uma via de mão única – tanto a empresa quanto o cliente precisam proteger os dados de seus respectivos fins. É por isso que é importante incluir os clientes em sua estratégia de segurança de comércio eletrônico e capacitá-los para usar os recursos de segurança necessários. Além disso, você pode compartilhar essas informações críticas sobre segurança cibernética com a ajuda de um dedicado base de conhecimento.

Por exemplo, a autenticação multifator (MFA) deve ser padronizada em todos os setores. Mesmo assim, você deve ser o único a educar seus clientes. Por exemplo, você pode exigir senhas alfanuméricas de 12 caracteres, induzi-los a alterar as senhas a cada poucos meses, explicar como o compartilhamento de pedidos ou dados de login pode expor suas contas e esclarecer os parâmetros de comunicação para que não caiam em golpes de phishing.

Os clientes conscientes da segurança podem identificar rapidamente se foram invadidos e o passos que eles precisam tomar se sua identidade for roubada.

Embrulhar

Como proprietário de uma empresa de comércio eletrônico, você precisa usar vários chapéus todos os dias. Pode parecer impossível prestar muita atenção a coisas importantes como segurança. Mas basta um erro para perder dados, dinheiro e reputação do cliente.

O Ecwid by Lightspeed pode ajudá-lo a atravessar o complexo mundo da segurança do comércio eletrônico e automatizar a maior parte das ações para que você possa se concentrar em crescendo sua loja online.

Quer saber mais sobre segurança cibernética para comércio eletrônico?

- Conteúdo com tecnologia de SEO e distribuição de relações públicas. Seja amplificado hoje.

- Platoblockchain. Inteligência Metaverso Web3. Conhecimento Ampliado. Acesse aqui.

- Fonte: https://www.ecwid.com/blog/how-to-protect-your-online-store-from-cyber-threats.html

- 2019

- 2020

- 2021

- habilidade

- Sobre

- acima

- Acesso

- Segundo

- Conta

- Contas

- em

- ações

- adicionado

- Adicionalmente

- endereços

- admin

- contra

- à frente

- Alertar

- Todos os Produtos

- já

- Amazon

- Amazon Web Services

- Amazon Web Services (AWS)

- quantidade

- antivirus

- qualquer um

- aparecer

- áreas

- artigo

- ataque

- Ataques

- por WhatsApp.

- Autêntico

- Autenticação

- autenticidade

- Autoridades

- automatizar

- Automatizado

- automatiza

- Automático

- automaticamente

- AWS

- em caminho duplo

- fundos

- backups

- baseado

- basic

- fundamentos básicos

- Porque

- tornam-se

- MELHOR

- melhores práticas

- entre

- Preto

- borda

- livro

- força bruta

- construído

- negócio

- práticas de negócios

- negócios

- Pode obter

- não podes

- cartão

- indústria de cartões

- Cartões

- Cuidado

- casas

- casos

- casual

- Centralização de

- certo

- certificado

- alterar

- caracteres

- verificar

- Escolha

- remover filtragem

- Fechar

- Na nuvem

- coletar

- combinação

- combinações

- comentar

- comentários

- comum

- Comunicação

- integrações

- compliance

- compatível

- computadores

- Interesse

- consentimento

- Considerar

- constante

- consumidor

- Consumidores

- cobrir

- crio

- crédito

- cartão de crédito

- Os criminosos

- crítico

- crucial

- cliente

- dados do cliente

- Clientes

- cibernético

- segunda-feira cibernética

- cíber segurança

- ataques cibernéticos

- cibercriminosos

- Cíber segurança

- dados,

- segurança dos dados

- bases de dados

- conjuntos de dados

- dia

- DDoS

- dedicado

- Padrão

- depende

- projetado

- Apesar de

- detalhes

- dispositivo

- Dispositivos/Instrumentos

- difícil

- diretamente

- diretamente

- discutir

- distribuído

- não

- portas

- DOS

- down

- download

- tempo de inatividade

- facilmente

- Loja virtual

- educar

- Eficaz

- efetivamente

- e-mails

- Empregado

- colaboradores

- autorizar

- termina

- Engenharia

- garantir

- empresários

- Meio Ambiente

- erro

- essencial

- etc.

- EU

- Europa

- Mesmo

- eventualmente

- todo dia

- todos

- tudo

- evoluiu

- exemplo

- existente

- experiente

- experiência

- Explicação

- Explorar

- olho

- Olhos

- falsificação

- Cair

- Funcionalidades

- poucos

- Arquivos

- financeiro

- Encontre

- Foco

- concentra-se

- força

- fraude

- Congelar

- Sexta-feira

- da

- RGPD

- Conformidade com o GDPR

- geográfico

- ter

- obtendo

- OFERTE

- meta

- vai

- Bom estado, com sinais de uso

- bens

- ótimo

- cortar

- hackeado

- cabouqueiro

- hackers

- Hardware

- ter

- fortemente

- ajudar

- ajuda

- Esconder

- altamente

- Colméia

- segurar

- holística

- hospedeiro

- hospedagem

- Como funciona o dobrador de carta de canal

- Como Negociar

- HTML

- HTTPS

- identificar

- Identidade

- Impacto

- importante

- impossível

- in

- incluir

- Incluindo

- independentemente

- indústria

- INFORMAÇÕES

- instância

- integridade

- interno

- envolvido

- Afiado

- Guarda

- Tipo

- Saber

- Conhecimento

- grande

- lançamento

- Leis

- camada

- APRENDER

- Comprimento

- velocidade da luz

- Links

- Listado

- localizado

- longo

- procurando

- perder

- lote

- fiel

- principal

- fazer

- FAZ

- Fazendo

- malwares

- Gerente

- Mandato

- obrigatório

- manualmente

- muitos

- Mercados

- Matéria

- max-width

- medidas

- Mídia

- Comerciantes

- mensagem

- mensagens

- métodos

- MFA

- poder

- mente

- minutos

- erro

- Mitigar

- Segunda-feira

- dinheiro

- mês

- mais

- a maioria

- Mais populares

- mover

- múltiplo

- necessário

- você merece...

- rede

- redes

- Novo

- nós

- números

- ofensivo

- oferecer

- Oferece

- Office

- Velho

- mais velho

- ONE

- online

- aberto

- operando

- sistemas operacionais

- Oportunidade

- ordem

- ordens

- Outros

- proprietário

- proprietários

- pacote

- painel

- parâmetros

- parte

- particularmente

- Senha

- gerenciador de senhas

- senhas

- passado

- Pagar

- pagamento

- Cartão de pagamento

- sistema de pagamento

- Pessoas

- pessoas

- pessoal

- dados pessoais

- Phishing

- ataque de phishing

- Esquemas de phishing

- escolher

- Lugar

- Plataformas

- platão

- Inteligência de Dados Platão

- PlatãoData

- Popular

- possível

- práticas

- anterior

- política de privacidade

- privado

- Proactive

- processo

- em processamento

- Produto

- Produtos

- Perfil

- proeminência

- prova

- adequado

- proteger

- protegido

- proteção

- protocolo

- protocolos

- provedor

- fornecedores

- fornecendo

- publicamente

- rapidamente

- acaso

- ransomware

- Leia

- pronto

- reais

- razões

- receber

- recentemente

- Recuperar

- referências

- regional

- regular

- regularmente

- regulamentos

- relacionamento

- confiável

- remoto

- Informou

- reputação

- pedidos

- requerer

- Requisitos

- exige

- aqueles

- Responder

- DESCANSO

- restrições

- retorno

- Opinões

- Subir

- Risco

- roteador

- Execute

- seguro

- seguramente

- vendas

- mesmo

- Salvar

- Golpe

- scams

- Pesquisar

- Segundo

- Seção

- seguro

- segurança

- As ameaças de segurança

- vender

- Vender

- envio

- sensível

- servir

- serviço

- Serviços

- conjunto

- contexto

- Configurações

- formas

- Partilhar

- compartilhando

- minha

- rede de apoio social

- mostrar

- Shows

- Encerre

- paralisações

- semelhante

- desde

- Locais

- lentidão

- Retardando

- SMS

- So

- Redes Sociais

- Engenharia social

- socialmente

- Software

- algo

- Spam

- especial

- spyware

- SSL

- Certificado SSL

- padrão

- padrões

- Estado

- Passo

- Ainda

- roubado

- Dê um basta

- loja

- lojas

- Estratégia

- mais forte,

- Estudo

- sucesso

- tal

- ajuda

- suportes

- .

- sistemas

- tática

- Tire

- toma

- Target

- tem como alvo

- tarefas

- equipes

- conta

- condições

- A

- O Estado

- roubo

- furtos

- deles

- coisa

- coisas

- Terceiro

- milhares

- ameaças

- tempo

- vezes

- para

- hoje

- toneladas

- ferramenta

- topo

- tráfego

- Transações

- Viagens

- julgamento

- troiano

- verdadeiro

- Confiança

- VIRAR

- tipos

- tipicamente

- guarda-chuva

- compreender

- atualização

- usar

- Utilizador

- vário

- Vítima

- Virtual

- vírus

- VPN

- VPNs

- vulnerabilidades

- maneiras

- web

- serviços web

- Site

- sites

- Baleia

- O Quê

- qual

- enquanto

- mais largo

- precisarão

- disposto

- Boa vontade

- Fio

- sem

- Atividades:

- trabalho

- mundo

- Errado

- anos

- investimentos

- você mesmo

- zefirnet