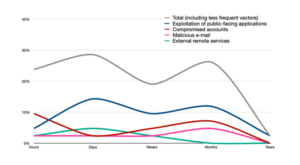

Os invasores têm espalhado uma variante do Lumma Stealer via YouTube canais que apresentam conteúdo relacionado ao cracking de aplicativos populares, iludindo filtros da Web usando plataformas de código aberto como GitHub e MediaFire em vez de servidores maliciosos proprietários para distribuir o malware.

Pesquisadores da FortiGuard disseram que a campanha é semelhante a um ataque descobriu em março passado que usava inteligência artificial (IA) para divulgar tutoriais passo a passo sobre como instalar programas como Photoshop, Autodesk 3ds Max, AutoCAD e outros sem licença.

“Esses vídeos do YouTube normalmente apresentam conteúdo relacionado a aplicativos crackeados, apresentando aos usuários guias de instalação semelhantes e incorporando URLs maliciosos, muitas vezes encurtados usando serviços como TinyURL e Cuttly”, escreveu Cara Lin, analista sênior da Fortinet. em um post de blog publicado em 8 de janeiro pela Fortinet.

Os links compartilhados nos vídeos usam serviços de encurtamento de links, como TinyURL e Cuttly, e levam ao download direto de um novo carregador .NET privado responsável por buscar o malware final, Lumma Stealer, escreveu ela.

Luma tem como alvo informações confidenciais, incluindo credenciais de usuário, detalhes do sistema, dados do navegador e extensões. O malware tem sido apresentado em anúncios na Dark Web e em um canal do Telegram desde 2022, com mais de uma dúzia de servidores de comando e controle disponíveis e várias atualizações, de acordo com Fortinet.

Como funciona o ataque Lumma Stealer

O ataque começa com um hacker violando uma conta do YouTube e enviando vídeos que pretendem compartilhar dicas sobre software crackeado, acompanhados de descrições dos vídeos que incorporam URLs maliciosos. As descrições também convidam os usuários a baixar um arquivo .ZIP que inclui conteúdo malicioso.

Os vídeos observados pela Fortinet foram enviados no início deste ano; no entanto, os arquivos do site de compartilhamento de arquivos recebem atualizações regulares e o número de downloads continua a crescer, sugerindo que a campanha está alcançando as vítimas. “Isso indica que o arquivo ZIP é sempre novo e que esse método espalha malware de maneira eficaz”, escreveu Lin.

O arquivo .ZIP inclui um arquivo .LNK que chama o PowerShell para baixar um arquivo de execução .NET por meio do repositório GitHub “Novo” de propriedade de John1323456. Os outros dois repositórios, “LNK” e “LNK-Ex”, também incluem carregadores .NET e espalham Lumma como carga útil final.

“O arquivo .ZIP de instalação criado serve como uma isca eficaz para entregar a carga útil, explorando a intenção do usuário de instalar o aplicativo e solicitando que ele clique no arquivo de instalação sem hesitação”, escreveu Lin.

O carregador .NET é ofuscado usando SmartAssembly, uma ferramenta legítima de ofuscação. O carregador prossegue adquirindo o valor do ambiente do sistema e, uma vez correto o número dos dados, carrega o script do PowerShell. Caso contrário, o processo sai do programa.

Evasão e cuidado com malware do YouTube

O malware é criado para evitar a detecção: o objeto ProcessStartInfo inicia o processo do PowerShell que, em última análise, invoca um arquivo DLL para o próximo estágio do ataque, que verifica seu ambiente usando várias técnicas para evitar a detecção. Este processo inclui a verificação de depuradores; dispositivos de segurança ou sandboxes; máquinas virtuais; e outros serviços ou arquivos que possam bloquear um processo malicioso.

“Após concluir todas as verificações do ambiente, o programa descriptografa os dados do recurso e invoca o 'SuspendThread; função”, escreveu Lin. “Esta função é empregada para fazer a transição do thread para um estado ‘suspenso’, uma etapa crucial no processo de injeção de carga útil.”

Uma vez lançada, a carga útil, Luma, comunica-se com o servidor de comando e controle (C2) e estabelece uma conexão para enviar dados compactados roubados de volta aos invasores. A variante usada na campanha está marcada como versão 4.0, mas atualizou sua exfiltração para aproveitar HTTPS e evitar melhor a detecção, observou Lin.

No entanto, a infecção pode ser rastreada. A Fortinet incluiu uma lista de indicadores de comprometimento (IoCs) na postagem e aconselhou os usuários a terem cautela em relação a “fontes de aplicativos pouco claras”. Se as pessoas pretendem baixar aplicativos do YouTube ou de qualquer outra plataforma, devem garantir que provêm de origens confiáveis e seguras, observou a Fortinet.

As organizações também devem fornecer treinamento de segurança cibernética aos seus funcionários para promover a consciência situacional sobre o cenário atual de ameaças, bem como aprender conceitos e tecnologia básicos de segurança cibernética, de acordo com a postagem. Isto ajudará a evitar cenários em que os funcionários baixem arquivos maliciosos para ambientes corporativos.

- Conteúdo com tecnologia de SEO e distribuição de relações públicas. Seja amplificado hoje.

- PlatoData.Network Gerativa Vertical Ai. Capacite-se. Acesse aqui.

- PlatoAiStream. Inteligência Web3. Conhecimento Amplificado. Acesse aqui.

- PlatãoESG. Carbono Tecnologia Limpa, Energia, Ambiente, Solar, Gestão de resíduos. Acesse aqui.

- PlatoHealth. Inteligência em Biotecnologia e Ensaios Clínicos. Acesse aqui.

- Fonte: https://www.darkreading.com/cyberattacks-data-breaches/weaponized-youtube-channels-spread-lumma-stealer

- :tem

- :é

- $UP

- 2022

- 8

- a

- Sobre

- acompanhado

- Segundo

- Conta

- aquisição de

- anúncios

- aconselhado

- Depois de

- AI

- visar

- Todos os Produtos

- tb

- sempre

- an

- analista

- e

- qualquer

- aparelhos

- Aplicação

- aplicações

- artificial

- inteligência artificial

- Inteligência artificial (AI)

- AS

- At

- ataque

- autodesk

- evitar

- consciência

- em caminho duplo

- isca

- basic

- BE

- sido

- Melhor

- Cuidado

- Bloquear

- Blog

- navegador

- construído

- mas a

- by

- chamadas

- Campanha

- CAN

- cautela

- Canal

- canais

- a verificação

- Cheques

- clique

- como

- completando

- compromisso

- conceitos

- da conexão

- conteúdo

- continua

- Responsabilidade

- correta

- rachado

- craqueamento

- Crafted

- Credenciais

- crucial

- Atual

- Cíber segurança

- Escuro

- dark web

- dados,

- entregar

- detalhes

- Detecção

- diretamente

- descoberto

- distribuir

- download

- de downloads

- dúzia

- Mais cedo

- Eficaz

- efetivamente

- embutir

- empregada

- colaboradores

- garantir

- Meio Ambiente

- ambientes

- Éter (ETH)

- escapar

- execução

- Exercício

- exfiltração

- saídas

- extensões

- Característica

- destaque

- Envie o

- Arquivos

- filtros

- final

- Escolha

- Fortinet

- da

- função

- GitHub

- Cresça:

- Guias

- cabouqueiro

- Ter

- ajudar

- Como funciona o dobrador de carta de canal

- Como Negociar

- Contudo

- HTTPS

- if

- in

- incluir

- incluído

- inclui

- Incluindo

- incorporando

- indicam

- indicadores

- infection

- INFORMAÇÕES

- instalar

- instalação

- em vez disso

- Inteligência

- Intenção

- para dentro

- convidar

- invoca

- IT

- ESTÁ

- Jan

- jpg

- paisagem

- Sobrenome

- lançado

- lança

- conduzir

- APRENDER

- legítimo

- Alavancagem

- Licença

- como

- lin

- Lista

- carregador

- cargas

- máquinas

- malicioso

- malwares

- Março

- marcado

- max

- método

- poder

- mais

- líquido

- Novo

- Próximo

- notado

- número

- objeto

- observado

- of

- frequentemente

- on

- uma vez

- aberto

- open source

- or

- origens

- Outros

- Outros

- de outra forma

- propriedade

- Pessoas

- photoshop

- plataforma

- Plataformas

- platão

- Inteligência de Dados Platão

- PlatãoData

- Popular

- Publique

- PowerShell

- privado

- prossegue

- processo

- Agenda

- Programas

- a promover

- proprietário

- fornecer

- publicado

- chegando

- receber

- em relação a

- regular

- relacionado

- repositório

- respeitável

- recurso

- responsável

- s

- Dito

- caixas de areia

- digitaliza

- cenários

- escrita

- seguro

- segurança

- enviar

- senior

- sensível

- servidor

- Servidores

- serve

- Serviços

- Conjuntos

- Partilhar

- compartilhado

- ela

- encurtado

- rede de apoio social

- semelhante

- desde

- local

- Software

- fonte

- Fontes

- propagação

- Espalhando

- Spreads

- Etapa

- começa

- Estado

- Passo

- roubado

- suspenso

- .

- tem como alvo

- técnicas

- Tecnologia

- Telegram

- do que

- que

- A

- deles

- Eles

- Este

- deles

- isto

- este ano

- ameaça

- dicas

- para

- ferramenta

- transição

- tutoriais

- dois

- tipicamente

- Em última análise

- não está claro

- Atualizada

- Atualizações

- carregado

- Upload

- usar

- usava

- Utilizador

- usuários

- utilização

- valor

- Variante

- vário

- versão

- via

- vítimas

- VÍDEOS

- Virtual

- web

- BEM

- foram

- qual

- Selvagem

- precisarão

- de

- sem

- escreveu

- ano

- Youtube

- zefirnet

- Zip