Publicado em: 5 de Junho de 2023

Os hackers alegaram ter quebrado as credenciais de administrador do i2VPN, acessando seu painel principal de administração com informações de centenas de milhares de usuários.

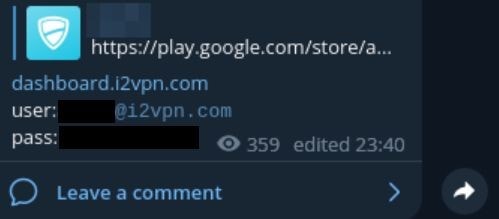

A equipe de cibersegurança da Detectives de Segurança teria descoberto um incidente envolvendo i2VPN. Os hackers postaram o que supostamente são informações confidenciais do i2VPN, incluindo o endereço de e-mail e a senha do administrador, no Telegram na segunda-feira, 29 de maio de 2023.

O i2VPN é um aplicativo de servidor proxy VPN gratuito e sem registro disponível para download no Google Play e na App Store.

Captura de tela da mensagem que expõe o URL do painel do serviço VPN e as credenciais de administrador

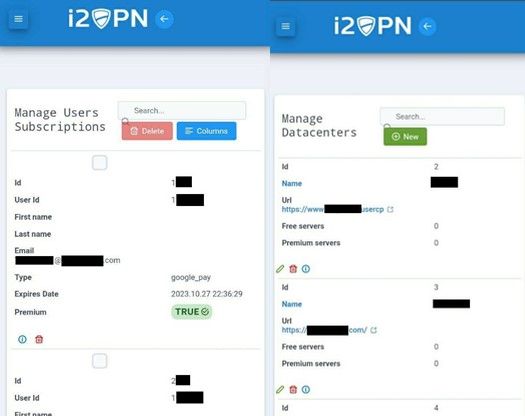

Os hackers compartilharam o URL do painel do serviço VPN, as credenciais do administrador (endereço de e-mail e senha) em um canal de hackers de língua árabe, juntamente com a mensagem “حالا هی برید vpn های ناامن رایگان نصب کنید,” que, com base em uma tradução da web , diz “Agora instale um serviço VPN gratuito e não seguro”. Eles também incluíram capturas de tela do que parece ser o back-end do painel, mostrando data centers e painéis de assinatura de usuários e revelando algumas informações do usuário.

Capturas de tela do que supostamente é a interface do painel de administração da VPN

Embora os hackers não tenham vazado diretamente os dados do usuário, as credenciais do painel de administração violadas supostamente permitem o acesso a uma quantidade significativa de dados e centros de dados do usuário.

De acordo com as estatísticas do Google Play, em maio de 2023, o i2VPN foi baixado mais de 500,000 vezes. O aplicativo também está disponível para dispositivos iOS, embora o número exato de downloads da App Store não esteja disponível publicamente.

É concebível - mas não definitivamente conhecido - que cada um dos 500,000 downloads estimados da Google Play Store (bem como cada download do iOS) esteja correlacionado com uma conta de usuário individual potencialmente afetada por essa suposta violação. Em outras palavras, o suposto vazamento de dados poderia afetar pelo menos meio milhão de indivíduos.

As informações expostas nas capturas de tela compartilhadas incluíam:

- IDs de usuário

- Nomes de contas de usuário

- Endereços de e-mail registrados

- Detalhes relacionados a assinaturas premium, incluindo métodos de pagamento de assinatura e datas de vencimento

Os hackers podem usar as informações acima para espionar as atividades dos usuários e cometer fraudes.

Abaixo está uma análise dos dados expostos na violação:

Impactos Potenciais

Os hackers podem usar as credenciais de administrador expostas do i2VPN para acessar informações pessoais ou encontrar um backdoor para monitorar as atividades de navegação dos usuários.

Os invasores cibernéticos também podem usar as informações da conta exposta para tentativas de phishing, usando os nomes registrados e endereços de e-mail para se passar por indivíduos ou induzi-los a divulgar informações pessoais confidenciais.

O que você deve fazer se achar que foi afetado?

Se você tiver uma conta ou assinatura i2VPN, considere as seguintes etapas para aumentar sua segurança, especialmente se você notou atividade incomum em relação à sua conta.

- Considere se deseja continuar usando o serviço à luz dessas preocupações relatadas.

- Considere revisar contas, plataformas e sites que você acessou enquanto estava conectado ao serviço VPN e tome medidas para protegê-los, como alterar as credenciais do usuário.

- Considere escanear seu dispositivo em busca de arquivos ou comunicações confidenciais e transfira-os ou remova-os imediatamente para protegê-los contra outros comprometimentos.

O que são vazamentos de telegrama e por que você deve se importar?

O Telegram é uma plataforma de mensagens privadas que os hackers costumam usar para se comunicar secretamente. Ele usa criptografia e oferece anonimato aos seus usuários. Isso significa que é uma ótima plataforma para hackers que desejam postar sobre violações de dados e disponibilizar as informações para muitas pessoas, até mesmo para os menos experientes em tecnologia.

Os pesquisadores de segurança cibernética da SafetyDetectives vasculham o Telegram e a dark web para encontrar os mais recentes ataques cibernéticos e violações de dados. Os hackers geralmente publicam informações nesses canais antes que o incidente de segurança cibernética seja conhecido publicamente.

Ao relatar esses incidentes, podemos informar as partes potencialmente afetadas com antecedência para que possam agir rapidamente para proteger seus dados.

Os detalhes apresentados neste artigo representam riscos potenciais em vez de violações confirmadas. A extensão e duração da alegada exposição e quem pode ter acessado os dados permanecem incertos. Nossa intenção ao compartilhar isso não é alarmar, mas educar nossos leitores sobre possíveis vulnerabilidades online.

Para aqueles que podem estar usando serviços semelhantes, é crucial ficar alerta e atento a qualquer atividade incomum. Incentivamos uma abordagem proativa à segurança online, garantindo a proteção de informações pessoais sempre que possível. Lembre-se sempre: seu bem-estar digital está em suas mãos.

- Conteúdo com tecnologia de SEO e distribuição de relações públicas. Seja amplificado hoje.

- PlatoAiStream. Inteligência de Dados Web3. Conhecimento Amplificado. Acesse aqui.

- Cunhando o Futuro com Adryenn Ashley. Acesse aqui.

- Compre e venda ações em empresas PRE-IPO com PREIPO®. Acesse aqui.

- Fonte: https://www.safetydetectives.com/news/i2vpn-exposed-telegram/

- :tem

- :é

- :não

- 000

- 1

- 2023

- 40

- 500

- a

- Capaz

- Sobre

- acima

- Acesso

- acessadas

- acessando

- Conta

- Contas

- Aja

- atividades

- atividade

- endereço

- endereços

- admin

- afetar

- contra

- alarme

- Alertar

- alegado

- permitir

- tb

- sempre

- quantidade

- an

- e

- Anonimato

- qualquer

- app

- loja de aplicativos

- abordagem

- SOMOS

- artigo

- AS

- At

- Tentativas

- disponível

- avatar

- Porta dos fundos

- Backend

- baseado

- BE

- sido

- antes

- violação

- violações

- Breakdown

- Navegando

- mas a

- by

- CAN

- Cuidado

- Centros

- mudança

- Canal

- canais

- afirmou

- commit

- geralmente

- comunicar

- Comunicação

- compromisso

- Preocupações

- CONFIRMADO

- conectado

- Considerar

- continuar

- poderia

- rachado

- Credenciais

- crucial

- ataques cibernéticos

- Cíber segurança

- Escuro

- dark web

- painel de instrumentos

- dados,

- Violações de dados

- centros de dados

- vazamento de dados

- detalhes

- dispositivo

- Dispositivos/Instrumentos

- DID

- digital

- diretamente

- do

- download

- de downloads

- duração

- o email

- cada

- Mais cedo

- educar

- encorajar

- criptografia

- aumentar

- assegurando

- especialmente

- estimado

- Mesmo

- termo

- exposto

- Exposição

- Arquivos

- Encontre

- seguinte

- Escolha

- fraude

- Gratuito

- da

- mais distante

- Go

- Google Play

- Google Play Store

- ótimo

- Grupo

- cabouqueiro

- hackers

- Metade

- mãos

- Ter

- HTTPS

- Centenas

- if

- imediatamente

- impactada

- in

- Em outra

- incidente

- incluído

- Incluindo

- Individual

- indivíduos

- informar

- INFORMAÇÕES

- instalar

- Intenção

- para dentro

- envolvendo

- iOS

- IT

- ESTÁ

- jpg

- conhecido

- grande

- mais recente

- vazar

- Vazamentos

- mínimo

- leve

- a Principal

- fazer

- muitos

- muitas pessoas

- max-width

- Posso..

- significa

- medidas

- média

- mensagem

- mensagens

- métodos

- poder

- milhão

- Segunda-feira

- Monitore

- nomes

- número

- of

- Oferece

- frequentemente

- on

- online

- or

- Outros

- A Nossa

- Acima de

- painel

- painéis

- partes

- Senha

- pagamento

- métodos de pagamento

- Pessoas

- pessoal

- Phishing

- plataforma

- Plataformas

- platão

- Inteligência de Dados Platão

- PlatãoData

- Jogar

- Play Store

- possível

- Publique

- publicado

- potencial

- potencialmente

- Premium

- apresentado

- privado

- Proactive

- proteger

- provedor

- procuração

- publicamente

- rapidamente

- em vez

- leitores

- registrado

- relação

- permanecem

- lembrar

- remover

- Informou

- Relatórios

- representar

- pesquisadores

- revelando

- revendo

- riscos

- salvaguardando

- Segurança

- exploração

- screenshots

- segurança

- sensível

- serviço

- Provedor de Serviço

- Serviços

- compartilhado

- compartilhando

- rede de apoio social

- periodo

- semelhante

- pequeno

- So

- alguns

- estatística

- ficar

- Passos

- loja

- tudo incluso

- assinaturas

- tal

- Tire

- Profissionais

- Telegram

- do que

- que

- A

- as informações

- deles

- Eles

- Este

- deles

- think

- isto

- aqueles

- Apesar?

- milhares

- vezes

- para

- juntos

- transferência

- Incerto

- descoberto

- incomum

- URL

- usar

- Utilizador

- usuários

- usos

- utilização

- VPN

- vulnerabilidades

- queremos

- foi

- we

- web

- webp

- sites

- BEM

- O Quê

- O que é a

- quando

- se

- qual

- enquanto

- QUEM

- porque

- com

- palavras

- Você

- investimentos

- zefirnet