BALTIMORE — Niedawny wyciek dokumentów bezpieczeństwa narodowego byłby łatwiejszy do wykrycia i zapobieżenia temu, gdyby Departament Obrony USA wprowadził już najnowsze praktyki bezpieczeństwa cybernetycznego znane jako zero zaufania, według dyrektora ds. Informatyki Pentagonu, Johna Shermana.

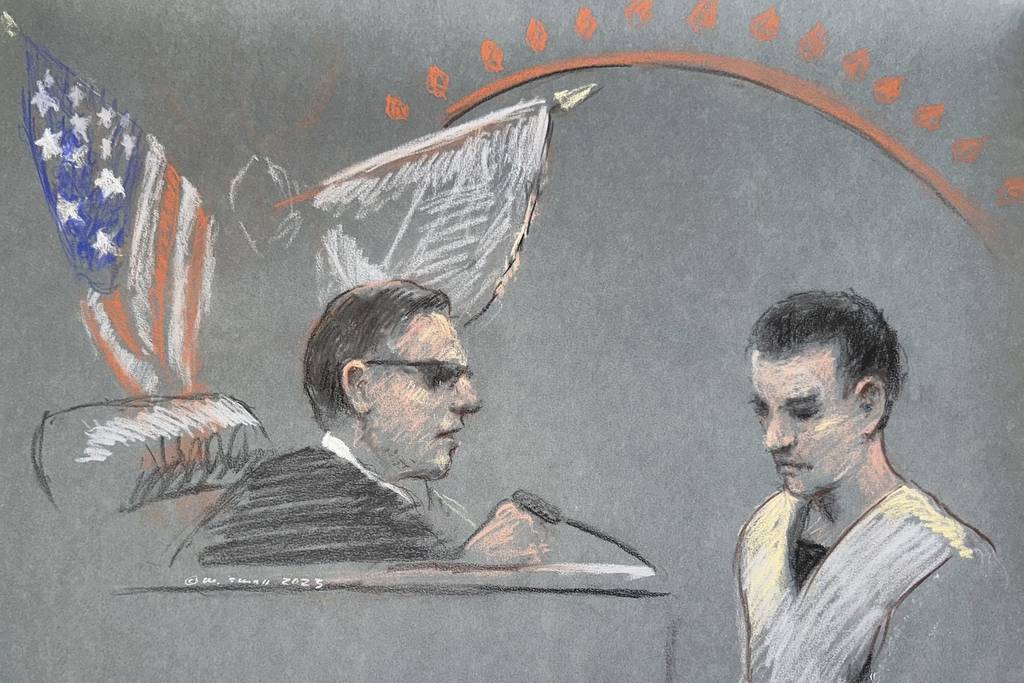

Ujawnienie tajnych raportów, rzekomo zainicjowanych przez 21-letniego członka Powietrzna Gwardia Narodowa Massachusetts, skłoniło do dokładnego przyjrzenia się praktykom departamentu w zakresie bezpieczeństwa informacji. Naruszenie obejmowało wgląd w trwającą wojnę rosyjsko-ukraińską.

Sherman 3 maja powiedział, że podejście oparte na zerowym zaufaniu „z pewnością sprawiłoby, że byłoby o wiele bardziej prawdopodobne, że złapalibyśmy to i bylibyśmy w stanie temu zapobiec z przodu”. Wścibskie oczy i uszy są zarówno zagrożeniem zewnętrznym — biorąc pod uwagę Chiny, Rosję i inne narody — jak i zagrożeniem wewnętrznym.

„To jest coś, z czym borykamy się od lat” — powiedział Shermann na konferencji AFCEA TechNet Cyber w Baltimore. „Mieliśmy ujawnienia Snowdena prawie 10 lat temu. Mieliśmy tu inne niefortunne zdarzenia.

Edward Snowden był byłym kontraktorem amerykańskiego wywiadu, który w 2013 roku upublicznił istnienie globalnych sieci obserwacyjnych. Rząd USA uznał go za zdrajcę; później otrzymał obywatelstwo rosyjskie.

Zero zaufania jest inny paradygmat cyberbezpieczeństwa, która zakłada, że sieci są zawsze zagrożone lub już są zagrożone, co wymaga ciągłej weryfikacji urządzeń, użytkowników i ich cyfrowego zasięgu. Sherman wcześniej porównywał zerowe zaufanie do wiary w „nikt lub nic”.

W listopadzie Pentagon opublikował swoją strategię przejściową, z myślą o jej powszechnym wdrożeniu do roku fiskalnego 2027. Urzędnicy ds. obrony powiedzieli, że harmonogram jest trudny, ale wykonalny.

Uwagi Shermana na konferencji AFCEA odzwierciedlają uwagi wygłoszone przez głównego oficera technicznego marynarki wojennej Dona Yeske, który w kwietniu powiedział C4ISRNET zasady zerowego zaufania pomogłyby wydziałowi wykryć podejrzane zachowanie.

„Rozpoczynasz od założenia, że twoja sieć została naruszona, a jeśli nie została naruszona, to ta kompromitacja jest nieunikniona” — powiedział Yeske na wirtualnej konferencji C4ISRNET. „Groźby wewnętrzne rozświetlają się jak choinka, gdy stosujesz takie podejście”.

W zeszłym miesiącu Pentagon ogłosił, że przeprowadzi kompleksowy przegląd swoich zasad i procedur. Shermana i Ronalda Moultriego, zaangażowany jest m.in. podsekretarz obrony ds. wywiadu i bezpieczeństwa.

Wstępne wyniki audytu spodziewane są w ciągu 45 dni.

Reporterka C4ISRNET, Courtney Albon, przyczyniła się do powstania tego artykułu.

Colin Demarest jest reporterem w C4ISRNET, gdzie zajmuje się sieciami wojskowymi, cyberprzestrzenią i IT. Colin wcześniej relacjonował Departament Energii i jego Narodową Administrację Bezpieczeństwa Jądrowego – a mianowicie oczyszczanie z czasów zimnej wojny i rozwój broni jądrowej – dla codziennej gazety w Karolinie Południowej. Colin jest także wielokrotnie nagradzanym fotografem.

- Dystrybucja treści i PR oparta na SEO. Uzyskaj wzmocnienie już dziś.

- PlatoAiStream. Analiza danych Web3. Wiedza wzmocniona. Dostęp tutaj.

- Wybijanie przyszłości w Adryenn Ashley. Dostęp tutaj.

- Źródło: https://www.defensenews.com/cyber/2023/05/03/zero-trust-would-have-helped-prevent-pentagon-leak-cio-sherman-says/

- :ma

- :Jest

- :Gdzie

- $W GÓRĘ

- 10

- 11

- 70

- a

- Zdolny

- O nas

- Stosownie

- administracja

- temu

- AIR

- rzekomo

- już

- również

- zawsze

- amerykański

- wśród

- an

- i

- ogłosił

- podejście

- kwiecień

- SĄ

- artykuł

- AS

- At

- Audyt

- Wielokrotnie nagradzana

- baltimore

- być

- rozpocząć

- wierząc

- obie

- naruszenie

- ale

- by

- złapany

- wyzwanie

- szef

- Chief Technology Officer

- Chiny

- Boże Narodzenie

- CIO

- sklasyfikowany

- zimno

- wszechstronny

- kompromis

- Zagrożone

- Prowadzenie

- Konferencja

- wobec

- stały

- Kontrahent

- przyczyniły

- pokryty

- obejmuje

- cyber

- Bezpieczeństwo cybernetyczne

- codziennie

- Dni

- uważane

- Obrona

- Departament

- Departament Obrony

- Departament Energii

- oprogramowania

- urządzenia

- różne

- cyfrowy

- ujawnienie

- Ujawnienia

- odkryj

- dokumenty

- darowizna

- łatwiej

- przegapić

- zakończenia

- energia

- Eter (ETH)

- wydarzenia

- spodziewany

- zewnętrzny

- Oczy

- Fiskalny

- W razie zamówieenia projektu

- Dawny

- od

- z przodu

- Zaczepy

- Globalne

- Rząd

- udzielony

- miał

- Ciężko

- Have

- he

- pomógł

- tutaj

- HTTPS

- if

- zdjęcia

- realizacja

- in

- włączony

- nieunikniony

- Informacja

- spostrzeżenia

- Inteligencja

- wewnętrzny

- zaangażowany

- IT

- JEGO

- John

- jpg

- znany

- Nazwisko

- później

- firmy

- przeciec

- lekki

- lubić

- Prawdopodobnie

- Popatrz

- Partia

- zrobiony

- Może..

- członek

- Wojsko

- Miesiąc

- jeszcze

- mianowicie

- narodowy

- bezpieczeństwo narodowe

- Narodów

- prawie

- sieć

- sieci

- Nie

- listopad

- jądrowy

- Bronie nuklearne

- of

- Oficer

- urzędnicy

- on

- ONE

- trwający

- or

- Inne

- Pozostałe

- paradygmat

- pentagon

- fotograf

- plato

- Analiza danych Platona

- PlatoDane

- punkt

- polityka

- praktyki

- zapobiec

- poprzednio

- procedury

- publiczny

- opublikowany

- dosięgnąć

- niedawny

- reporter

- Raporty

- Efekt

- przeglądu

- Ryzyko

- Rosja

- Wojna rosyjsko-ukraińska

- Rosyjski

- s

- Powiedział

- mówią

- bezpieczeństwo

- zestaw

- Sherman

- Snowden

- coś

- Południe

- Karolina Południowa

- Strategia

- inwigilacja

- Technologia

- zasady

- że

- Połączenia

- ich

- rzecz

- to

- tych

- groźba

- zagrożenia

- Oś czasu

- do

- przejście

- drzewo

- Zaufaj

- nas

- Departament Obrony USA

- Rząd Stanów Zjednoczonych

- nieszczęśliwy

- Użytkownicy

- uprawomocnienie

- Wirtualny

- wojna

- była

- we

- Bronie

- jeśli chodzi o komunikację i motywację

- który

- KIM

- rozpowszechniony

- w

- w ciągu

- by

- lat

- Twój

- zefirnet

- zero

- zero zaufania