->

Zdjęcie: Black_Kira / Shutterstock.com

W kodzie prawie każdego oprogramowania występują błędy (błędy) i luki w zabezpieczeniach. Im bardziej rozbudowany kod, tym jest ich więcej. Wiele z tych luk w zabezpieczeniach jest z czasem odkrywanych przez użytkowników, a nawet przez samego producenta, i łatanych za pomocą łatki lub kolejnej aktualizacji. Niektórzy jednak tak po raz pierwszy wyśledzony przez hakerów-kryminalistów którzy pierwsi zachowują tę wiedzę dla siebie. Następnie albo sami wykorzystują lukę w zabezpieczeniach, aby przedostać się do systemów innych osób, albo sprzedają swoje znalezisko, często za horrendalne sumy.

Co to jest wada dnia zerowego?

Takie nowo odkryte luki w zabezpieczeniach nazywane są zero dni, czasem także pisane 0-dni. Odnosi się to do czasu, jaki producent ma na zamknięcie luki. „Zero dni” oznacza, że firma nie ma w ogóle czasu na opracowanie łatki i jej opublikowanie. Dzieje się tak dlatego, że hakerzy już aktywnie wykorzystują tę lukę. W tym celu wykorzystują exploita zero-day, czyli metodę opracowaną specjalnie dla tej luki, i wykorzystują ją do przeprowadzenia ataku zero-day.

Gdy tylko producent oprogramowania dowie się o luce, może opracować łatkę, która konkretnie zmieni odpowiedzialną część kodu. Albo publikuje aktualizację, czyli poprawioną i oczyszczoną wersję swojego programu. Gdy tylko pojawi się łatka lub aktualizacja, exploit przestanie być skuteczny, a zagrożenie zero-day oficjalnie minie.

Ponieważ jednak wielu użytkowników nie instaluje łat od razu, a jedynie z kilkudniowym lub tygodniowym opóźnieniem, zagrożenie stwarzane przez lukę pozostaje przez pewien czas.

Ataki dnia zerowego należą do najniebezpieczniejszych ze wszystkich. Ponieważ dopóki producenci i użytkownicy nie znają luki, nie podejmują oni żadnych zapobiegawczych środków ochronnych. Przez kilka dni, a czasem tygodni lub miesięcy napastnicy mogą niezauważenie przeszukiwać systemy komputerowe innych osób, uzyskiwać wyższe uprawnienia, pobierać poufne dane lub instalować złośliwe oprogramowanie. Narzędzia antywirusowe służą do wykrywania takich działań. Niemniej jednak atakującym raz po raz udaje się maskować tak dobrze, że czasami pozostają niewykryci.

Dalsza lektura: Najlepsze oprogramowanie antywirusowe dla komputerów z systemem Windows

Pożądane tajne informacje: nagrody w wysokości miliona i więcej

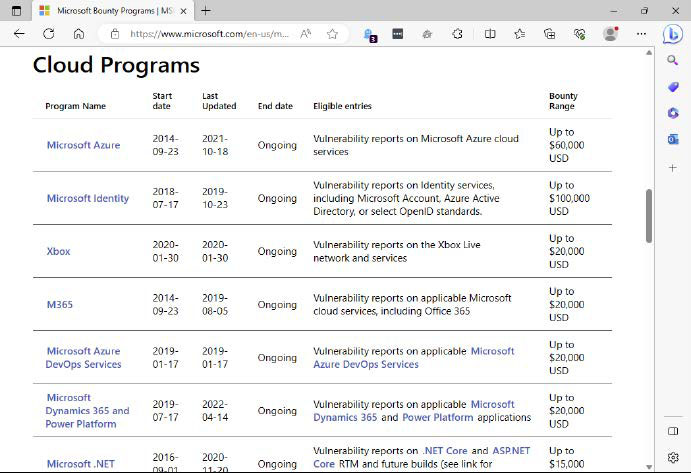

Na swojej stronie internetowej poświęconej nagrodom za błędy Microsoft podaje maksymalne kwoty, jakie zapłaci za nowo wykryte luki w zabezpieczeniach. Za niektóre produkty znalazca może otrzymać nawet 100,000 XNUMX dolarów amerykańskich.

IDG

Luka w zabezpieczeniach typu zero-day ma dużą wartość na czarnym rynku. W ciemnej sieci oferowane są sześciocyfrowe sumy za nowo wykrytą i jeszcze nie załataną lukę w zabezpieczeniach systemu Windows. Jednak nie tylko przestępcy są zainteresowani lukami w zabezpieczeniach. W przeszłości tajne służby wykorzystywały luki również do przeprowadzania ataków na bazy danych i infrastrukturę innych państw.

Najbardziej znanym przykładem jest stuxnet: Robak komputerowy opracowany według doniesień przez Izrael i USA przedostał się do systemów irańskiego programu nuklearnego. Dzięki kilku nieznanym wcześniej lukom w zabezpieczeniach systemu Windows udało mu się zakorzenić w systemie. Następnie zmanipulował sterowanie wirówkami do produkcji materiału rozszczepialnego, tak że po krótkim czasie uległy one uszkodzeniu, ale nie wyświetlił komunikatu o błędzie.

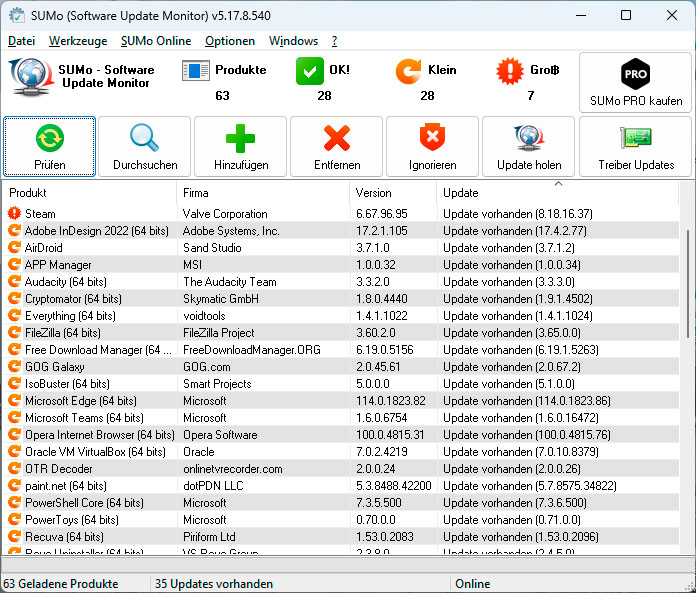

Za pomocą bezpłatnego narzędzia Sumo możesz dowiedzieć się, które aktualizacje Twoich programów są dostępne, a następnie je zainstalować.

IDG

Rządy i firmy wykorzystują luki dnia zerowego również do szpiegostwa przemysłowego, tj. w celu wykorzystania planów nowych inwestycji, danych firm i adresów kontaktowych. I wreszcie haktywiści również uciekają się do tego środka, aby zwrócić uwagę na swoje cele polityczne lub społeczne.

Ze względu na wysoki potencjał zagrożeń związanych z wadami typu zero-day i wysokie kwoty płacone za ich ujawnienie, kilka dużych producentów oprogramowania uruchomiło programy nagród za błędy. Ta „nagroda za błędy” jest płacona przez producentów takich jak Microsoft za nowo wykryte luki w zabezpieczeniach i inne błędy w ich systemach operacyjnych i aplikacjach. Nagrody zależą głównie od wagi błędu i wahają się od trzech do sześciu cyfr.

Uwaga: 5 najniebezpieczniejszych ataków na Wi-Fi i jak z nimi walczyć

Jak wykryć ataki dnia zerowego

W poszukiwaniu szkodliwego oprogramowania nowoczesne programy antywirusowe wykorzystują nie tylko sygnatury wirusów, ale także metody heurystyczne i sztuczną inteligencję. Producenci szkolą je w zakresie wzorców zachowań znanych szkodliwych programów, aby móc wykrywać nowe warianty. Działa to jednak tylko w ograniczonym zakresie, ponieważ exploity dnia zerowego zawsze wykorzystują różne metody ataku.

W firmach często stosowane są rozwiązania bezpieczeństwa oparte na zachowaniach. Systemy wykrywania włamań monitorują pliki dziennika i informacje o systemie, takie jak wykorzystanie procesora, w celu zidentyfikowania widocznych działań w sieci i na poszczególnych komputerach. W takim przypadku wysyłają komunikat ostrzegawczy lub wysyłają e-mail do administratora. Systemy zapobiegania włamaniom idą o krok dalej i automatycznie uruchamiają środki zaradcze, takie jak zmiany w konfiguracji zapory ogniowej. Jednak takie aplikacje są bardzo drogie i nadają się tylko dla firm.

Znajdowanie informacji o nowych lukach w zabezpieczeniach

Do końca lat 1990. XX w. nie rejestrowano systematycznie luk w zabezpieczeniach. Kiedy jednak w szybko rosnącej liczbie aplikacji Windows wykryto nowe luki, dwóch pracowników firmy Mitre Corporation zacząłem myśleć o rozsądnym systemie ich rejestrowania i zarządzania.

Firma US Mitre Corporation została założona w 1958 roku jako zespół doradców amerykańskich sił zbrojnych i obecnie doradza kilku władzom amerykańskim w kwestiach bezpieczeństwa. Ta organizacja non-profit jest finansowana przez CISA (Agencję ds. Bezpieczeństwa Cyberbezpieczeństwa i Infrastruktury) oraz DHS (Departament Bezpieczeństwa Wewnętrznego).

Efektem rozważań był wprowadzony w 1999 roku system CVE (Common Vulnerabilities and Exposures). Od tego czasu wszystkim podatnościom bezpieczeństwa nadano numer lub identyfikator CVE w formacie CVE-XXXX-XXXXXX. Pierwsze cztery znaki wskazują rok, w którym podatność została skatalogowana, cyfry za nią – może być ich więcej niż pięć – to kolejna numeracja podatności. W międzyczasie system CVE stał się standardem uznanym na arenie międzynarodowej.

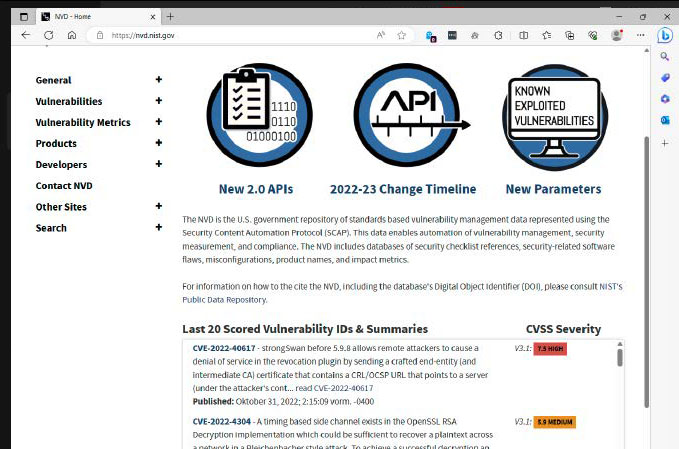

Narodowa baza danych o lukach w USA pokazuje 20 ostatnio wykrytych luk i ich numery CVE. Ponadto znajduje się tam informacja o sposobie działania i ewentualnych dostępnych patchach.

IDG

Firma Mitre Corporation uruchomiła stronę internetową www.cve.org dla bazy danych CVE. Można tam wyszukiwać numery CVE lub słowa kluczowe, takie jak „Jądro systemu Windows”.

Alternatywnie możesz pobrać całą bazę danych zawierającą ponad 207,000 XNUMX wpisów. Ściśle powiązana ze stroną internetową CVE jest Krajowa baza danych o podatnościach na ataki (NVD). Na https://nvd.nist.gov znajdziesz 20 ostatnio zidentyfikowanych luk, w tym wyjaśnienia i linki do wszelkich dostępnych poprawek.

Znajdziesz tam również ocenę niebezpieczeństwa wynikającego z podatności od „Niskiego” przez „Średni”, „Wysoki” i „Krytyczny”. Jeśli pojawi się tam aplikacja, z której korzystasz, a której luka jest oznaczona jako „Wysoka” lub „Krytyczna”, sprawdź na stronie producenta, czy jest już dostępna łatka.

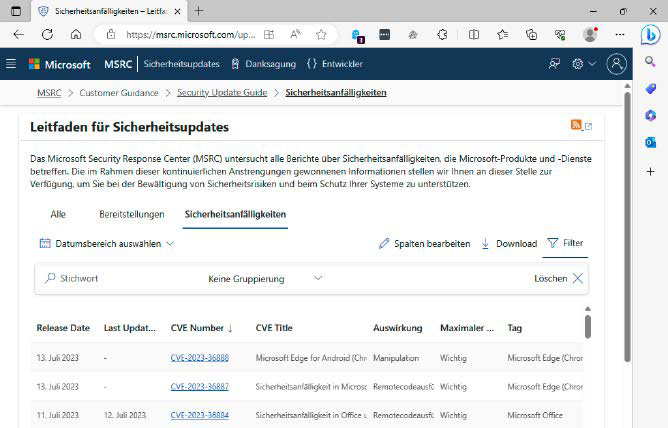

Microsoft również korzysta ze standardu CVE, ale prowadzi własną listę nowo wykrytych luk w swoich produktach pod adresem https://msrc.microsoft.com/update-guide/vulnerability Firma automatycznie dystrybuuje łaty poprzez comiesięczne aktualizacje zabezpieczeń; ręczna instalacja nie jest konieczna.

Firma publikuje nowo wykryte luki w zabezpieczeniach swoich produktów w Centrum Microsoft Security Response Center. Nie musisz martwić się instalacją poprawek, dzieje się to automatycznie.

IDG

Jak chronić się przed exploitami typu zero-day

Ataki typu zero-day nie są skierowane wyłącznie przeciwko firmom. Grupy hakerów próbują czasami zwabić prywatnych użytkowników do złośliwych witryn internetowych za pomocą szeroko rozpowszechnionych ataków phishingowych za pośrednictwem poczty elektronicznej lub przekonać ich do zainstalowania oprogramowania zawierającego exploity dnia zerowego, czasami za pośrednictwem oszukańcze reklamy Google.

Możesz się zabezpieczyć, stosując kilka prostych środków:

- Instaluj poprawki i aktualizacje, gdy tylko się pojawią. Windows domyślnie robi to automatycznie, więc nie powinieneś niczego zmieniać. Użyj narzędzi takich jak Sumo aby wyszukać dostępne aktualizacje aplikacji Windows.

- Pobieraj oprogramowanie wyłącznie z wiarygodnych źródeł, takich jak witryna producenta.

- Instaluj tylko te programy, których naprawdę potrzebujesz. Im więcej oprogramowania znajduje się na komputerze, tym więcej potencjalnych luk w zabezpieczeniach.

- Użyj zapory sieciowej. Zapora systemu Windows jest domyślnie włączona i nie należy jej dezaktywować.

- Dowiedzieć się o typowe sztuczki phishingowe wykorzystywane przez przestępców.

Co zrobić, jeśli występują problemy z aktualizacjami?

Zawsze należy natychmiast instalować comiesięczne aktualizacje i poprawki zabezpieczeń dla systemu Windows, aby wyeliminować nowo wykryte luki.

Jednak instalacja aktualizacji systemu Windows nie zawsze kończy się sukcesem. Czasami system operacyjny przerywa proces, wyświetlając komunikat o błędzie. W takim przypadku spróbuj wykonać następujące czynności:

1. Często samo pobranie plików aktualizacji nie działało. Rozwiązaniem jest opróżnienie pamięci podręcznej aktualizacji i spróbuj ponownie. Najłatwiej to zrobić za pomocą narzędzia do rozwiązywania problemów w systemie Windows: wywołaj „Ustawienia” w menu Start i kliknij „Rozwiązywanie problemów - „Inne rozwiązywanie problemów” w zakładce „System”. Następnie kliknij „Uruchom” dla „Windows Update” i na koniec „Zamknij”. Następnie uruchom ponownie system Windows, otwierając okno „Uruchom” za pomocą kombinacji klawiszy Windows-R, wpisując polecenie zamknięcie /g i klikając „OK”. Następnie spróbuj ponownie zainstalować aktualizacje.

2. Często po prostu nie ma już miejsca na dysku C:. Sprawdź to, otwierając Eksploratora i wybierając „Ten komputer”. Nadal powinno być co najmniej 32 GB wolnego miejsca na dysku C:. Jeśli nie, otwórz opcje „Pamięć” w „Właściwościach” w obszarze „System” i ustaw przełącznik „Optymalizacja pamięci” na „Wł.”. Kliknij „Zalecenia dotyczące czyszczenia” i spójrz w szczególności na pozycje „Duże lub nieużywane pliki” i „Nieużywane aplikacje”. Należy także opróżnić Kosz systemu Windows.

Michaela Cridera/IDG

3. Spróbuj ręcznie zainstalować aktualizację. Poszukaj w „Ustawieniach” w „Systemie – Windows Update” oraz w „Historii aktualizacji” komunikatu o nieudanej aktualizacji. Zanotuj numer KB aktualizacji i wprowadź go w katalogu aktualizacji systemu Windows pod adresem www.catalog.update.microsoft.com. Upewnij się, że aktualizacja jest zgodna z wersją systemu Windows, pobierz ją i zainstaluj ręcznie.

4. Jeżeli korzystasz ze skanera antywirusowego innego niż Microsoft Defender, powinieneś go tymczasowo odinstalować. Następnie uruchom ponownie system Windows i spróbuj uruchomić aktualizację.

5. Odłącz wszystkie podłączone urządzenia USB, takie jak dyski flash lub pamięć zewnętrzna.

6. Otwórz Panel sterowania systemu Windows (najłatwiej to zrobić wpisując „sterowanie” w polu wyszukiwania na pasku zadań) i wywołaj Menedżera urządzeń. Jeśli pojawią się tam wpisy ze znakiem zapytania, usuń ten sprzęt klikając prawym przyciskiem myszy i wybierając „Odinstaluj urządzenie”. Następnie spróbuj uruchomić aktualizację. Po ponownym uruchomieniu system Windows ponownie rozpozna urządzenia i zainstaluje najnowsze sterowniki.

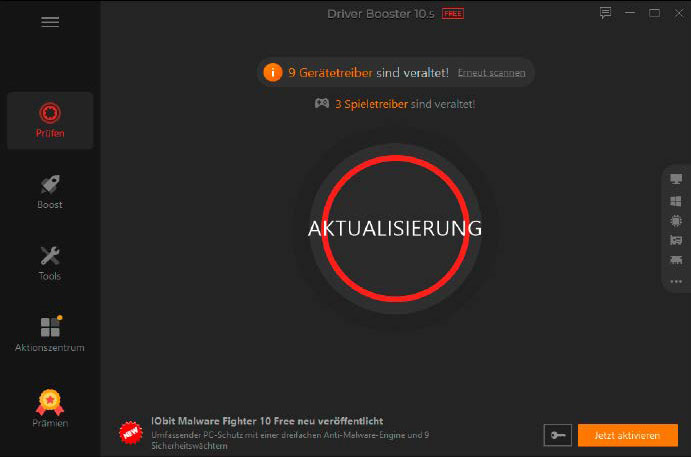

7. Zaktualizuj sterowniki na swoim komputerze. Skorzystaj z narzędzia np Driver Booster za darmo aby sprawdzić, czy nie ma nieaktualnych wersji sterowników. Pobierz najnowsze wersje, skonfiguruj je i spróbuj ponownie zainstalować aktualizację systemu Windows.

Upewnij się, że sterowniki są aktualne. Na przykład narzędzie Driver Booster Free może pomóc w wyszukiwaniu nieaktualnych wersji.

IDG

Ten artykuł został przetłumaczony z niemieckiego na angielski i pierwotnie ukazał się na pcwelt.de.

Kody kuponów

- Dystrybucja treści i PR oparta na SEO. Uzyskaj wzmocnienie już dziś.

- PlatoData.Network Pionowe generatywne AI. Wzmocnij się. Dostęp tutaj.

- PlatoAiStream. Inteligencja Web3. Wiedza wzmocniona. Dostęp tutaj.

- PlatonESG. Węgiel Czysta technologia, Energia, Środowisko, Słoneczny, Gospodarowanie odpadami. Dostęp tutaj.

- Platon Zdrowie. Inteligencja w zakresie biotechnologii i badań klinicznych. Dostęp tutaj.

- Źródło: https://www.pcworld.com/article/2113913/zero-day-exploits-how-to-protect-yourself.html

- :ma

- :Jest

- :nie

- $W GÓRĘ

- 000

- 1

- 100

- 11

- 114

- 125

- 17

- 1999

- 20

- 2023

- 25

- 32

- 33

- 36

- 66

- 73

- 77

- 9

- a

- Zdolny

- O nas

- Działania

- aktywnie

- zajęcia

- faktycznie

- dodatek

- Adresy

- Po

- ponownie

- przed

- agencja

- Wszystkie kategorie

- prawie

- już

- jak

- również

- Chociaż

- zawsze

- amerykański

- wśród

- ilość

- amp

- an

- i

- i infrastruktura

- antywirusowe

- Oprogramowanie antywirusowe

- każdy

- wszystko

- zjawić się

- pojawił się

- pojawia się

- Zastosowanie

- aplikacje

- Aplikuj

- SĄ

- uzbrojony

- artykuł

- sztuczny

- sztuczna inteligencja

- AS

- oszacowanie

- At

- atakować

- Ataki

- Uwaga

- autor

- Władze

- automatycznie

- dostępny

- na podstawie

- BE

- bo

- być

- rozpoczął

- za

- BEST

- BIN

- do

- Czarny

- booster

- nagrody

- hojność

- Bug

- nagroda za błąd

- błędy

- biznes

- ale

- by

- Pamięć podręczna

- wezwanie

- nazywa

- CAN

- Może uzyskać

- karta

- nieść

- walizka

- katalog

- Kategoria

- Centrum

- zmiana

- Zmiany

- znaków

- ZOBACZ

- CISA

- kliknij

- Zamknij

- dokładnie

- kod

- COM

- połączenie

- komentarze

- wspólny

- Firmy

- sukcesy firma

- całkowicie

- komputer

- komputery

- systemu

- połączony

- kolejny

- skontaktuj się

- kontrola

- panel sterowania

- KORPORACJA

- CPU

- kredyt

- Karny

- przestępcy

- CSS

- cve

- Bezpieczeństwo cybernetyczne

- Agencja ds. Bezpieczeństwa cybernetycznego i bezpieczeństwa infrastruktury

- ZAGROŻENIE

- Niebezpieczny

- Ciemny

- Mroczny WWW

- dane

- Baza danych

- Bazy danych

- Data

- dzień

- Dni

- Domyślnie

- opóźnienie

- To

- Departament

- Departament Bezpieczeństwa Wewnętrznego

- opis

- zaprojektowany

- wykryć

- wykryte

- Wykrywanie

- rozwijać

- rozwinięty

- wydarzenia

- urządzenie

- urządzenia

- DHS

- ZROBIŁ

- Umierać

- różne

- cyfry

- skierowany

- ujawnienie

- odkryty

- dystrybuowane

- do

- robi

- dolarów

- zrobić

- na dół

- pobieranie

- rysować

- napęd

- kierowca

- sterowniki

- dyski

- e

- Najprostszym

- Efektywne

- bądź

- wyeliminować

- osadzać

- pracowników

- pusty

- zakończenia

- Angielski

- Wchodzę

- wprowadzenie

- Cały

- błąd

- Błędy

- szpiegostwo

- Eter (ETH)

- Parzyste

- przykład

- istnieje

- drogi

- wyjaśnione

- Wykorzystać

- eksploatowany

- exploity

- badacz

- rozległy

- stopień

- zewnętrzny

- Failed

- fałszywy

- kilka

- pole

- walka

- Postacie

- Akta

- W końcu

- Znajdź

- Finder

- zapora

- i terminów, a

- pięć

- Migać

- wada

- Skazy

- obserwuj

- następujący

- W razie zamówieenia projektu

- Siły

- format

- znaleziono

- Założony

- cztery

- Darmowy

- od

- finansowane

- dalej

- szczelina

- luki

- niemiecki

- otrzymać

- dany

- Go

- Gole

- Grupy

- Rozwój

- haker

- hakerzy

- sprzęt komputerowy

- Have

- wysokość

- pomoc

- Wysoki

- wyższy

- jego

- Otwór

- Dziury

- ojczyzna

- Homeland Security

- W jaki sposób

- How To

- Jednak

- HTML

- HTTPS

- i

- ICON

- ID

- zidentyfikowane

- zidentyfikować

- if

- obraz

- natychmiast

- in

- Włącznie z

- wskaźnik

- wskazać

- indywidualny

- przemysłowy

- infiltrowane

- Informacja

- Infrastruktura

- zainstalować

- instalacja

- Instalacja

- Inteligencja

- zainteresowany

- międzynarodowo

- Internet

- najnowszych

- wprowadzono

- wykrywania włamań

- irański

- Izrael

- problem

- problemy

- IT

- szt

- JEGO

- samo

- jpg

- Trzymać

- Klawisz

- słowa kluczowe

- wiedza

- znany

- duży

- Późno

- firmy

- uruchomiona

- najmniej

- lubić

- Ograniczony

- powiązany

- linki

- Lista

- wykazy

- log

- długo

- dłużej

- Popatrz

- stracić

- utrzymuje

- robić

- malware

- zarządzane

- kierownik

- zarządzający

- manipulować

- podręcznik

- ręcznie

- Producent

- Producenci

- wiele

- znak

- wyraźny

- rynek

- zapałki

- materiał

- Matrix

- Maksymalna szerokość

- maksymalny

- Może..

- znaczy

- W międzyczasie

- środków

- Menu

- wiadomość

- metoda

- metody

- Microsoft

- milion

- min

- minuty

- MIT

- Moda

- Nowoczesne technologie

- monitor

- miesięcznie

- miesięcy

- jeszcze

- większość

- przeważnie

- narodowy

- niezbędny

- Potrzebować

- sieć

- Niemniej jednak

- Nowości

- nowo

- Następny

- nist

- Nie

- niedochodowy

- organizacja non-profit

- żaden

- noty

- jądrowy

- numer

- z naszej

- uzyskać

- październik

- of

- oferowany

- Oficjalnie

- często

- on

- ONE

- tylko

- koncepcja

- otwarcie

- operacyjny

- system operacyjny

- system operacyjny

- zoptymalizowane

- Opcje

- or

- zamówienie

- organizacja

- pierwotnie

- Inne

- na zewnątrz

- koniec

- własny

- strona

- płatny

- płyta

- część

- szczególny

- Przeszłość

- Łata

- Łatki

- wzory

- Zapłacić

- Ludzie na

- phishing

- ataki phishingowe

- plany

- plato

- Analiza danych Platona

- PlatoDane

- Zatkany

- wtyczka

- polityczny

- stwarzane

- Post

- potencjał

- Premia

- Zapobieganie

- poprzednio

- pierwotny

- prywatny

- nagrody

- Pro

- problemy

- wygląda tak

- Produkcja

- Produkty

- Profil

- Program

- program

- programy

- Programy

- chronić

- ochrona

- Ochronny

- publikować

- Publikuje

- pytanie

- zasięg

- szybko

- Czytający

- niedawno

- uznane

- rozpoznać

- nagrany

- nagranie

- odnosi

- pozostawać

- szczątki

- usunąć

- podobno

- Resort

- odpowiedź

- odpowiedzialny

- dalsze

- prawa

- roboty

- Roland

- korzeń

- run

- Samsung

- Zwiadowca

- Szukaj

- poszukiwania

- Tajemnica

- bezpieczeństwo

- Oprogramowanie zabezpieczające

- aktualizacje zabezpieczeń

- luka w zabezpieczeniach

- widzieć

- wybierając

- sprzedać

- wysłać

- seo

- Usługi

- zestaw

- kilka

- surowość

- Short

- powinien

- Targi

- zamknięcie

- shutterstock

- Podpisy

- Prosty

- po prostu

- ponieważ

- pojedynczy

- witryna internetowa

- SIX

- So

- Obserwuj Nas

- Tworzenie

- rozwiązanie

- Rozwiązania

- kilka

- czasami

- Wkrótce

- Źródło

- Źródła

- Typ przestrzeni

- specjalnie

- swoiście

- standard

- początek

- Zjednoczone

- Ewolucja krok po kroku

- Nadal

- przechowywanie

- abonent

- osiągnąć sukces

- udany

- taki

- odpowiedni

- sumy

- pewnie

- Przełącznik

- przełączane

- system

- systemy

- stół

- TAG

- Brać

- zbiornik

- Stuknij

- niż

- że

- Połączenia

- ich

- Im

- sami

- następnie

- Tam.

- Te

- one

- myśleć

- think tank

- to

- groźba

- trzy

- Przez

- czas

- Tytuł

- do

- już dziś

- narzędzie

- narzędzia

- Pociąg

- wyzwalać

- godny zaufania

- próbować

- i twitterze

- drugiej

- rodzaj

- dla

- nie wykryty

- nieznany

- nieużywana

- Aktualizacja

- Nowości

- URL

- us

- Dolary amerykańskie

- USA

- usb

- posługiwać się

- używany

- Użytkownicy

- zastosowania

- wartość

- wersja

- początku.

- przez

- wirus

- z

- Luki w zabezpieczeniach

- wrażliwość

- ostrzeżenie

- była

- Droga..

- sieć

- Strona internetowa

- strony internetowe

- tygodni

- DOBRZE

- były

- Co

- Co to jest

- jeśli chodzi o komunikację i motywację

- który

- Podczas

- KIM

- którego

- Wi-Fi

- szeroko

- będzie

- okno

- okna

- Okna 11

- w

- w ciągu

- bez

- Praca

- działa

- robak

- martwić się

- napisany

- rok

- jeszcze

- ty

- Twój

- siebie

- zefirnet

- zero

- Zero Day

- podatności na zero dni