W Pierwsza część W tej trzyczęściowej serii zaprezentowaliśmy rozwiązanie, które pokazuje, jak można zautomatyzować wykrywanie manipulacji dokumentami i oszustw na dużą skalę przy użyciu sztucznej inteligencji AWS i usług uczenia maszynowego (ML) w przypadku zastosowania ubezpieczenia kredytu hipotecznego.

W tym poście przedstawiamy podejście do opracowania modelu widzenia komputerowego opartego na głębokim uczeniu się w celu wykrywania i wyróżniania sfałszowanych obrazów w ubezpieczeniach kredytów hipotecznych. Zapewniamy wskazówki dotyczące budowania, szkolenia i wdrażania sieci głębokiego uczenia się Amazon Sage Maker.

W części 3 pokazujemy, jak wdrożyć rozwiązanie na Wykrywacz oszustw Amazon.

Omówienie rozwiązania

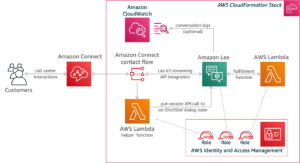

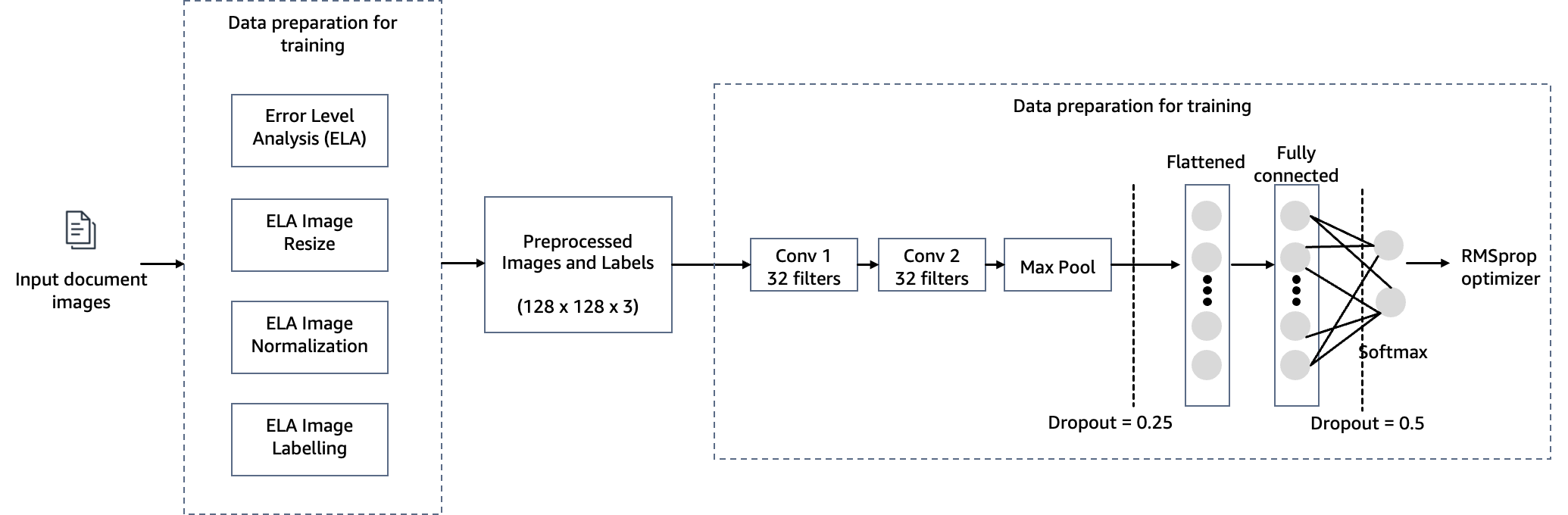

Aby osiągnąć cel, jakim jest wykrywanie manipulacji dokumentami w ramach gwarantowania kredytów hipotecznych, w naszym rozwiązaniu do wykrywania fałszerstw obrazów stosujemy model wizji komputerowej hostowany w SageMaker. Model ten otrzymuje obraz testowy jako dane wejściowe i generuje prognozę prawdopodobieństwa fałszerstwa jako wynik. Architektura sieci jest przedstawiona na poniższym schemacie.

Fałszowanie obrazu obejmuje głównie cztery techniki: łączenie, kopiowanie, usuwanie i ulepszanie. W zależności od cech fałszerstwa podstawą wykrycia i lokalizacji mogą być różne wskazówki. Wskazówki te obejmują artefakty kompresji JPEG, niespójności krawędzi, wzorce szumów, spójność kolorów, podobieństwo wizualne, spójność EXIF i model aparatu.

Biorąc pod uwagę rozległą dziedzinę wykrywania fałszerstw obrazów, używamy algorytmu analizy poziomu błędu (ELA) jako ilustracyjnej metody wykrywania fałszerstw. Wybraliśmy technikę ELA do tego wpisu z następujących powodów:

- Jest szybszy w implementacji i pozwala łatwo wykryć manipulację obrazami.

- Działa na zasadzie analizy poziomów kompresji różnych części obrazu. Umożliwia to wykrywanie niespójności, które mogą wskazywać na manipulację — na przykład skopiowanie i wklejenie jednego obszaru z innego obrazu, który został zapisany na innym poziomie kompresji.

- Dobrze wykrywa subtelne lub płynne manipulacje, które mogą być trudne do zauważenia gołym okiem. Nawet niewielkie zmiany w obrazie mogą spowodować wykrywalne anomalie kompresji.

- Nie polega to na posiadaniu oryginalnego niezmodyfikowanego obrazu do porównania. ELA może zidentyfikować oznaki manipulacji jedynie na samym kwestionowanym obrazie. Inne techniki często wymagają porównania z niezmodyfikowanym oryginałem.

- Jest to lekka technika, która opiera się wyłącznie na analizie artefaktów kompresji w cyfrowych danych obrazu. Nie zależy to od specjalistycznego sprzętu ani wiedzy kryminalistycznej. Dzięki temu ELA jest dostępnym narzędziem do analizy pierwszego przejścia.

- Wyjściowy obraz ELA może wyraźnie uwypuklić różnice w poziomach kompresji, dzięki czemu obszary naruszeń są wyraźnie widoczne. Dzięki temu nawet osoba niebędąca ekspertem może rozpoznać oznaki możliwej manipulacji.

- Działa na wielu typach obrazów (takich jak JPEG, PNG i GIF) i wymaga analizy tylko samego obrazu. Inne techniki kryminalistyczne mogą mieć bardziej ograniczone formaty lub wymagania dotyczące oryginalnego obrazu.

Jednak w rzeczywistych scenariuszach, w których możesz mieć kombinację dokumentów wejściowych (JPEG, PNG, GIF, TIFF, PDF), zalecamy stosowanie ELA w połączeniu z różnymi innymi metodami, takimi jak wykrywanie niespójności na krawędziach, wzorce hałasu, jednolitość koloru, Spójność danych EXIF, identyfikacja modelu aparatu, jednolitość czcionki. Naszym celem jest aktualizacja kodu tego wpisu o dodatkowe techniki wykrywania fałszerstw.

Założenie leżące u podstaw ELA zakłada, że obrazy wejściowe są w formacie JPEG, znanym z kompresji stratnej. Niemniej jednak metoda ta może być nadal skuteczna, nawet jeśli obrazy wejściowe były pierwotnie w formacie bezstratnym (takim jak PNG, GIF lub BMP), a później zostały przekonwertowane do formatu JPEG podczas procesu manipulacji. Zastosowanie metody ELA do oryginalnych formatów bezstratnych zazwyczaj wskazuje na stałą jakość obrazu bez żadnego pogorszenia, co utrudnia wskazanie zmienionych obszarów. W przypadku obrazów JPEG oczekiwaną normą jest to, że cały obraz wykazuje podobny poziom kompresji. Jeśli jednak konkretna część obrazu wykazuje wyraźnie inny poziom błędu, często sugeruje to, że dokonano cyfrowej zmiany.

ELA podkreśla różnice w współczynniku kompresji JPEG. Regiony o jednolitym zabarwieniu będą prawdopodobnie miały niższy wynik ELA (na przykład ciemniejszy kolor w porównaniu z krawędziami o wysokim kontraście). Aby zidentyfikować manipulację lub modyfikację, należy zwrócić uwagę na następujące elementy:

- Podobne krawędzie powinny mieć podobną jasność w wyniku ELA. Wszystkie krawędzie o wysokim kontraście powinny wyglądać podobnie do siebie i wszystkie krawędzie o niskim kontraście powinny wyglądać podobnie. W przypadku oryginalnego zdjęcia krawędzie o niskim kontraście powinny być prawie tak jasne, jak krawędzie o wysokim kontraście.

- Podobne tekstury powinny mieć podobną kolorystykę pod ELA. Obszary o większej liczbie szczegółów powierzchni, takie jak zbliżenie piłki do koszykówki, będą prawdopodobnie miały wyższy wynik ELA niż gładka powierzchnia.

- Niezależnie od faktycznego koloru powierzchni, wszystkie płaskie powierzchnie powinny mieć mniej więcej ten sam kolor pod ELA.

Obrazy JPEG korzystają z systemu kompresji stratnej. Każde ponowne kodowanie (ponowne zapisanie) obrazu powoduje większą utratę jakości obrazu. W szczególności algorytm JPEG działa na siatce 8 × 8 pikseli. Każdy kwadrat 8×8 jest kompresowany niezależnie. Jeśli obraz jest całkowicie niezmodyfikowany, to wszystkie kwadraty 8×8 powinny mieć podobny potencjał błędu. Jeśli obraz nie zostanie zmodyfikowany i ponownie zapisany, każdy kwadrat powinien ulegać degradacji w mniej więcej tym samym tempie.

ELA zapisuje obraz z określonym poziomem jakości JPEG. To ponowne zapisanie wprowadza znaną liczbę błędów na całym obrazie. Ponownie zapisany obraz jest następnie porównywany z obrazem oryginalnym. Jeżeli obraz zostanie zmodyfikowany, wówczas każdy kwadrat 8×8 dotknięty modyfikacją powinien mieć wyższy potencjał błędu niż reszta obrazu.

Wyniki testu ELA zależą bezpośrednio od jakości obrazu. Możesz chcieć wiedzieć, czy coś zostało dodane, ale jeśli obraz jest kopiowany wielokrotnie, ELA może pozwolić tylko na wykrycie ponownego zapisu. Spróbuj znaleźć wersję obrazu o najlepszej jakości.

Dzięki szkoleniom i praktyce ELA może również nauczyć się rozpoznawać skalowanie, jakość, kadrowanie i ponowne zapisywanie transformacji obrazu. Na przykład, jeśli obraz w formacie innym niż JPEG zawiera widoczne linie siatki (szerokość 1 piksela w kwadratach 8×8), oznacza to, że obraz zaczął się jako JPEG i został przekonwertowany do formatu innego niż JPEG (np. PNG). Jeśli w niektórych obszarach obrazu brakuje linii siatki lub linie siatki są przesunięte, oznacza to połączenie lub narysowaną część obrazu w formacie innym niż JPEG.

W poniższych sekcjach zademonstrowaliśmy kroki konfigurowania, uczenia i wdrażania modelu widzenia komputerowego.

Wymagania wstępne

Aby śledzić ten post, spełnij następujące wymagania wstępne:

- Masz konto AWS.

- Ustawiać Studio Amazon SageMaker. Możesz szybko zainicjować SageMaker Studio, korzystając z domyślnych ustawień wstępnych, co ułatwia szybkie uruchomienie. Aby uzyskać więcej informacji, zobacz Amazon SageMaker upraszcza konfigurację Amazon SageMaker Studio dla użytkowników indywidualnych.

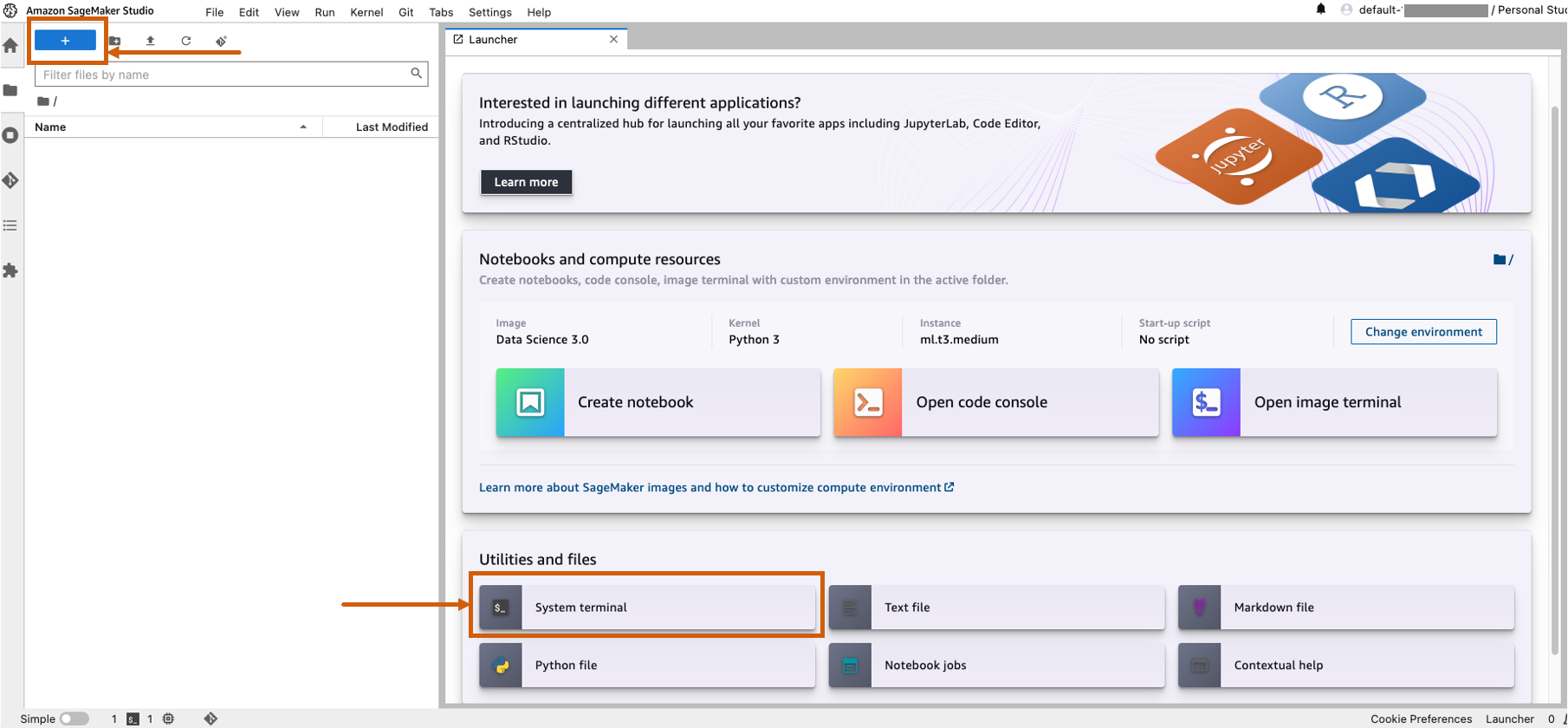

- Otwórz SageMaker Studio i uruchom terminal systemowy.

- Uruchom następujące polecenie w terminalu:

git clone https://github.com/aws-samples/document-tampering-detection.git - Całkowity koszt uruchomienia SageMaker Studio dla jednego użytkownika i konfiguracji środowiska notebooka wynosi 7.314 USD za godzinę.

Skonfiguruj notatnik szkoleniowy modelu

Wykonaj następujące kroki, aby skonfigurować notatnik szkoleniowy:

- Otwórz

tampering_detection_training.ipynbplik z katalogu wykrywania manipulacji dokumentami. - Skonfiguruj środowisko notebooka za pomocą obrazu TensorFlow 2.6 Python 3.8 zoptymalizowany pod kątem procesora lub procesora GPU.

Podczas wybierania instancji zoptymalizowanych pod kątem GPU możesz napotkać problem z niewystarczającą dostępnością lub przekroczyć limit przydziału instancji GPU na koncie AWS. Aby zwiększyć limit, odwiedź konsolę Limity usług i zwiększ limit usług dla konkretnego typu instancji, którego potrzebujesz. W takich przypadkach można także użyć środowiska notebooka zoptymalizowanego pod kątem procesora. - W razie zamówieenia projektu Jądrowybierz Python3.

- W razie zamówieenia projektu Typ instancjiwybierz ml.m5d.24xlarge lub jakakolwiek inna duża instancja.

Wybraliśmy większy typ instancji, aby skrócić czas uczenia modelu. W przypadku notebooka ml.m5d.24xlarge koszt godziny pracy wynosi 7.258 USD za godzinę.

Uruchom notatnik szkoleniowy

Uruchom każdą komórkę w notatniku tampering_detection_training.ipynb w celu. Niektóre komórki omówimy bardziej szczegółowo w poniższych sekcjach.

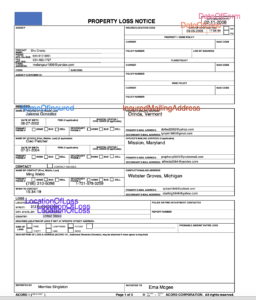

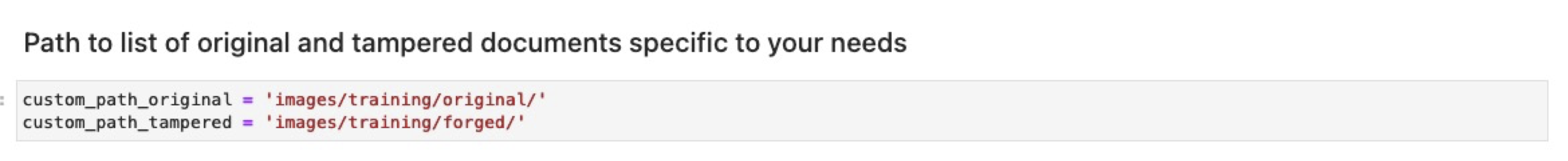

Przygotuj zbiór danych z listą oryginalnych i zmienionych obrazów

Zanim uruchomisz następującą komórkę w notatniku, przygotuj zestaw danych składający się z oryginalnych i zmienionych dokumentów w oparciu o konkretne wymagania biznesowe. W tym poście użyliśmy przykładowego zbioru danych dotyczącego sfałszowanych odcinków wypłat i wyciągów bankowych. Zestaw danych jest dostępny w katalogu obrazów pliku Repozytorium GitHub.

Notatnik odczytuje oryginalne i zmienione obrazy z pliku images/training katalogiem.

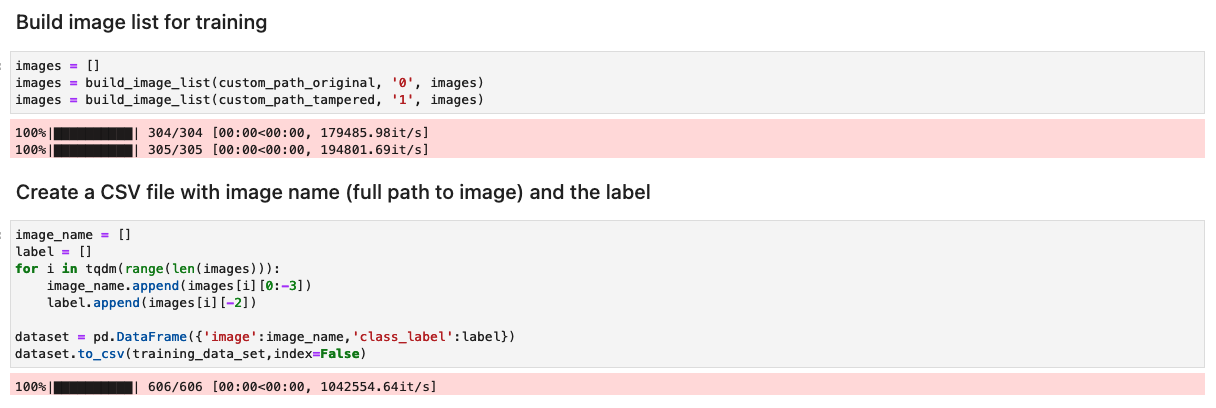

Zbiór danych do uczenia tworzony jest przy użyciu pliku CSV zawierającego dwie kolumny: ścieżkę do pliku obrazu i etykietę obrazu (0 dla obrazu oryginalnego i 1 dla obrazu zmodyfikowanego).

Przetwórz zestaw danych, generując wyniki ELA każdego obrazu szkoleniowego

Na tym etapie generujemy wynik ELA (przy jakości 90%) wejściowego obrazu szkoleniowego. Funkcja convert_to_ela_image pobiera dwa parametry: ścieżkę, która jest ścieżką do pliku obrazu, oraz jakość, reprezentującą parametr jakości dla kompresji JPEG. Funkcja wykonuje następujące kroki:

- Przekonwertuj obraz do formatu RGB i zapisz go ponownie jako plik JPEG o określonej jakości pod nazwą tempresaved.jpg.

- Oblicz różnicę między oryginalnym obrazem a ponownie zapisanym obrazem JPEG (ELA), aby określić maksymalną różnicę w wartościach pikseli między obrazem oryginalnym i ponownie zapisanym.

- Oblicz współczynnik skali na podstawie maksymalnej różnicy, aby dostosować jasność obrazu ELA.

- Zwiększ jasność obrazu ELA, korzystając z obliczonego współczynnika skali.

- Zmień rozmiar wyniku ELA na 128x128x3, gdzie 3 oznacza liczbę kanałów, aby zmniejszyć rozmiar wejściowy na potrzeby uczenia.

- Zwróć obraz ELA.

W przypadku stratnych formatów obrazu, takich jak JPEG, początkowy proces zapisywania prowadzi do znacznej utraty kolorów. Jednakże, gdy obraz jest ładowany, a następnie ponownie kodowany w tym samym formacie stratnym, zazwyczaj następuje mniejsza degradacja kolorów. Wyniki ELA podkreślają obszary obrazu najbardziej podatne na degradację kolorów po ponownym zapisaniu. Ogólnie rzecz biorąc, zmiany są wyraźnie widoczne w obszarach wykazujących większy potencjał degradacji w porównaniu z resztą obrazu.

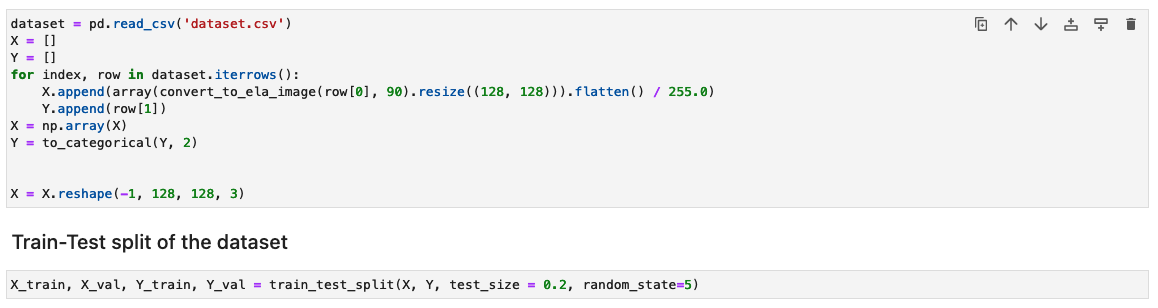

Następnie obrazy są przetwarzane w tablicę NumPy w celu szkolenia. Następnie losowo dzielimy wejściowy zbiór danych na dane szkoleniowe, testowe lub walidacyjne (80/20). Podczas uruchamiania tych komórek możesz zignorować wszelkie ostrzeżenia.

W zależności od rozmiaru zestawu danych uruchomienie tych komórek może zająć trochę czasu. W przypadku przykładowego zbioru danych, który udostępniliśmy w tym repozytorium, może to zająć 5–10 minut.

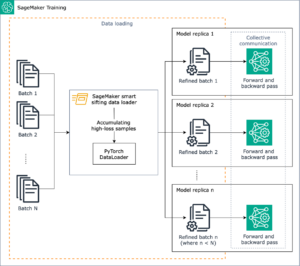

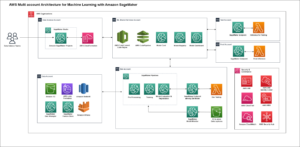

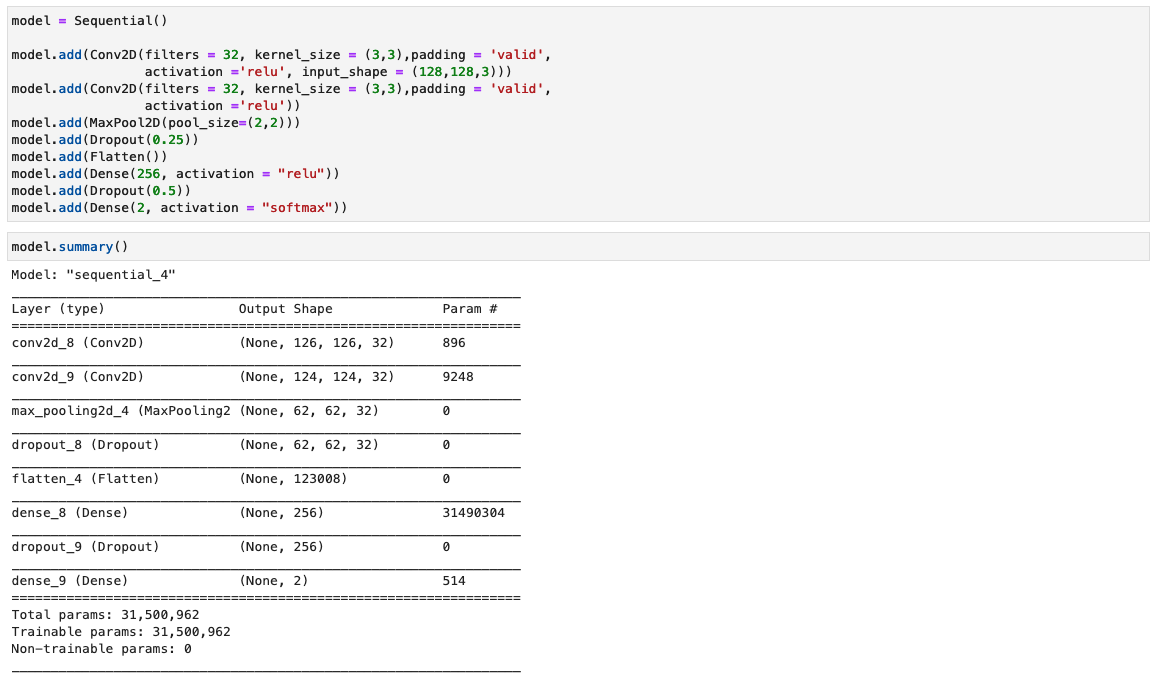

Skonfiguruj model CNN

Na tym etapie konstruujemy minimalną wersję sieci VGG z małymi filtrami splotowymi. VGG-16 składa się z 13 warstw splotowych i trzech w pełni połączonych warstw. Poniższy zrzut ekranu ilustruje architekturę naszego modelu konwolucyjnej sieci neuronowej (CNN).

Zwróć uwagę na następujące konfiguracje:

- Wkład – Model przyjmuje rozmiar wejściowy obrazu 128x128x3.

- Warstwy splotowe – Warstwy splotowe wykorzystują minimalne pole recepcyjne (3×3), najmniejszy możliwy rozmiar, który nadal przechwytuje górę/dół oraz lewo/prawo. Następnie następuje funkcja aktywacji wyprostowanej jednostki liniowej (ReLU), która skraca czas uczenia. Jest to funkcja liniowa, która wyprowadza dane wejściowe, jeśli są dodatnie; w przeciwnym razie wynik wynosi zero. Krok splotu jest ustawiony na wartość domyślną (1 piksel), aby zachować rozdzielczość przestrzenną po splocie (krok to liczba przesunięć pikseli w macierzy wejściowej).

- W pełni połączone warstwy – Sieć ma dwie w pełni połączone warstwy. Pierwsza gęsta warstwa wykorzystuje aktywację ReLU, a druga wykorzystuje softmax do klasyfikacji obrazu jako oryginalnego lub zmodyfikowanego.

Podczas uruchamiania tych komórek możesz zignorować wszelkie ostrzeżenia.

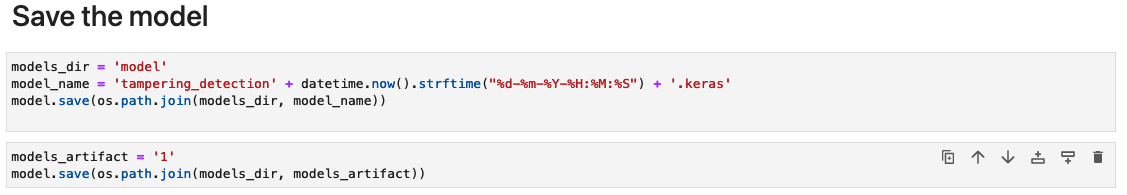

Zapisz artefakty modelu

Zapisz przeszkolony model z unikatową nazwą pliku — na przykład na podstawie bieżącej daty i godziny — w katalogu o nazwie model.

Model zapisywany jest w formacie Keras z rozszerzeniem .keras. Zapisujemy także artefakty modelu jako katalog o nazwie 1 zawierający serializowane podpisy i stan potrzebny do ich uruchomienia, w tym wartości zmiennych i słowniki do wdrożenia w środowisku wykonawczym SageMaker (co omówimy w dalszej części tego posta).

Zmierz wydajność modelu

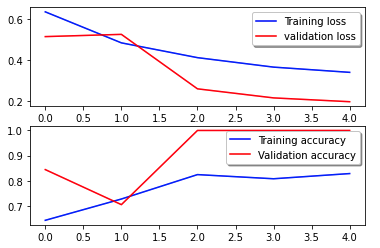

Poniższa krzywa straty przedstawia progresję straty modelu w epokach szkoleniowych (iteracjach).

Funkcja straty mierzy, jak dobrze przewidywania modelu odpowiadają rzeczywistym celom. Niższe wartości wskazują lepsze dopasowanie przewidywań do wartości prawdziwych. Malejąca strata w kolejnych epokach oznacza poprawę modelu. Krzywa dokładności ilustruje dokładność modelu w epokach szkoleniowych. Dokładność to stosunek poprawnych przewidywań do całkowitej liczby przewidywań. Wyższa dokładność wskazuje na lepszy model. Zwykle dokładność wzrasta podczas uczenia, gdy model uczy się wzorców i poprawia swoje zdolności predykcyjne. Pomogą one określić, czy model jest nadmiernie dopasowany (dobrze radzi sobie na danych uczących, ale słabo na danych niewidocznych), czy też niedopasowany (niewystarczająco dużo uczy się z danych uczących).

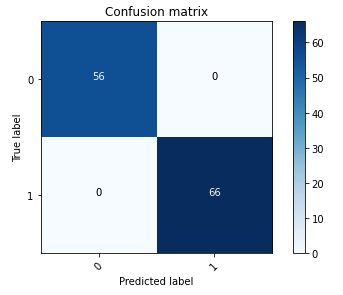

Poniższa macierz zamieszania wizualnie przedstawia, jak dobrze model dokładnie rozróżnia klasy pozytywne (sfałszowany obraz, reprezentowany jako wartość 1) i negatywne (niezmieniony obraz, reprezentowany jako wartość 0).

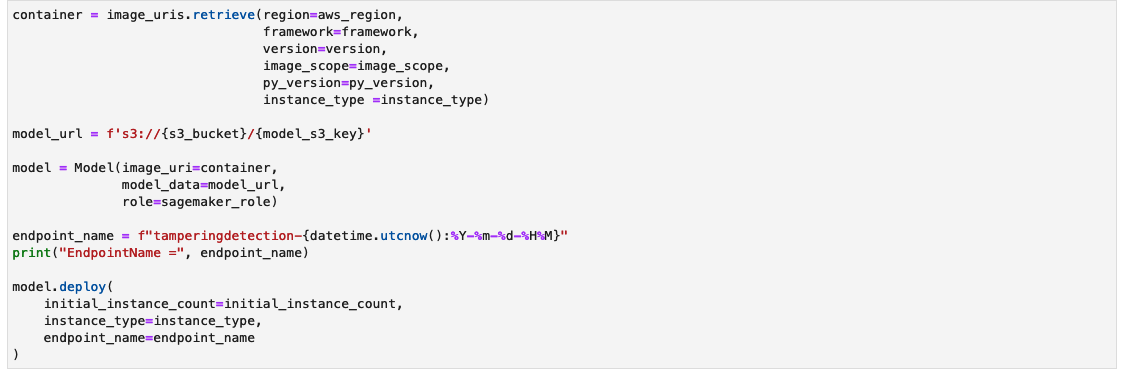

Po szkoleniu modelowym kolejnym krokiem będzie wdrożenie modelu widzenia komputerowego w formie API. Ten interfejs API zostanie zintegrowany z aplikacjami biznesowymi jako element procesu underwritingu. Aby to osiągnąć, korzystamy z w pełni zarządzanej usługi Amazon SageMaker Inference. Usługa ta płynnie integruje się z narzędziami MLOps, umożliwiając skalowalne wdrażanie modeli, ekonomiczne wnioskowanie, ulepszone zarządzanie modelami w produkcji i zmniejszoną złożoność operacyjną. W tym poście wdrażamy model jako punkt końcowy wnioskowania w czasie rzeczywistym. Należy jednak pamiętać, że w zależności od przepływu pracy aplikacji biznesowych wdrożenie modelu można również dostosować jako przetwarzanie wsadowe, obsługę asynchroniczną lub architekturę wdrażania bezserwerowego.

Skonfiguruj notatnik wdrażania modelu

Wykonaj następujące kroki, aby skonfigurować notatnik wdrażania modelu:

- Otwórz

tampering_detection_model_deploy.ipynbplik z katalogu wykrywania manipulacji dokumentami. - Skonfiguruj środowisko notesu z obrazem Data Science 3.0.

- W razie zamówieenia projektu Jądrowybierz Python3.

- W razie zamówieenia projektu Typ instancjiwybierz ml.t3.średnie.

W środowisku notebooka ml.t3.medium koszt godziny wynosi 0.056 USD.

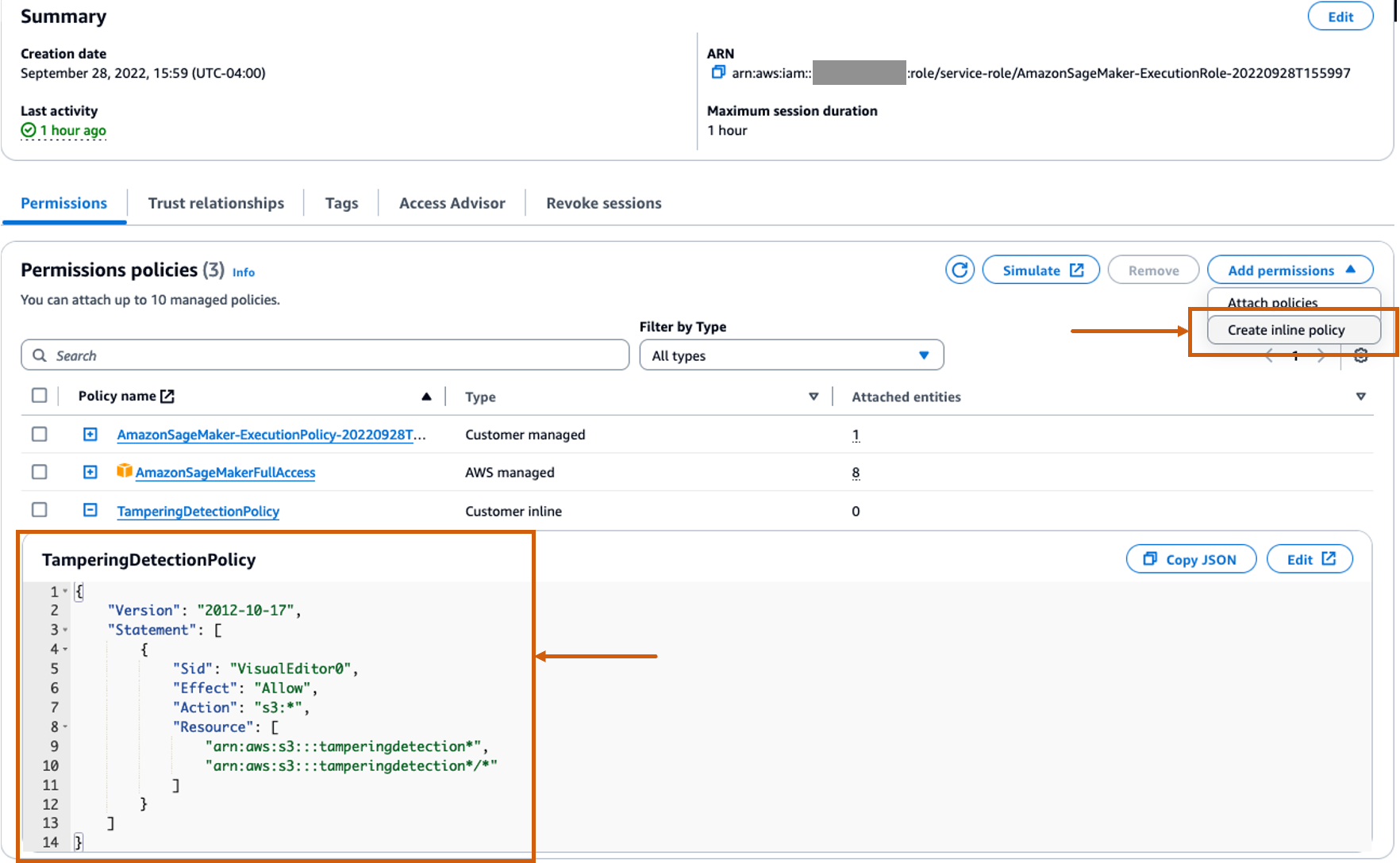

Utwórz niestandardową politykę inline dla roli SageMaker, aby zezwolić na wszystkie działania Amazon S3

Połączenia AWS Zarządzanie tożsamością i dostępem (IAM) dla SageMaker będzie mieć format AmazonSageMaker- ExecutionRole-<random numbers>. Upewnij się, że używasz właściwej roli. Nazwę roli można znaleźć w szczegółach użytkownika w konfiguracjach domeny SageMaker.

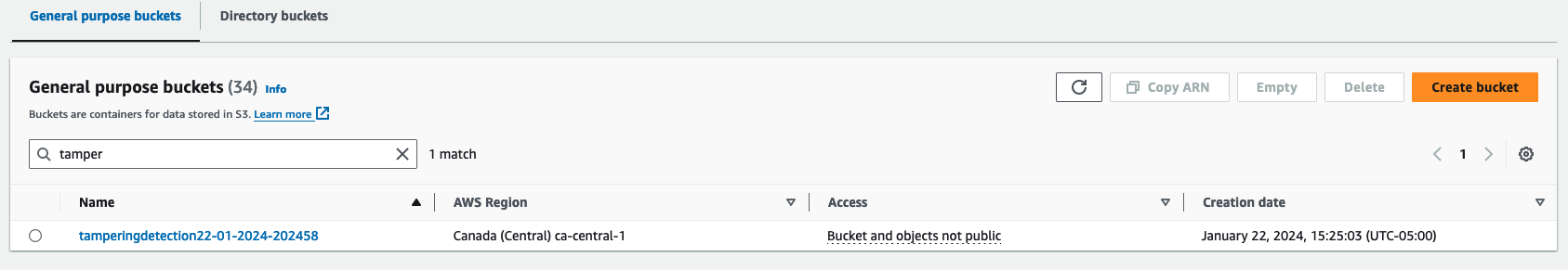

Zaktualizuj rolę uprawnień, aby uwzględnić wbudowaną zasadę zezwalającą wszystkim Usługa Amazon Simple Storage (Amazon S3) działania. Będzie to wymagane do zautomatyzowania tworzenia i usuwania segmentów S3, w których będą przechowywane artefakty modelu. Możesz ograniczyć dostęp do określonych segmentów S3. Pamiętaj, że w zasadach uprawnień użyliśmy symbolu wieloznacznego dla nazwy segmentu S3 (tamperingdetection*).

Uruchom notatnik wdrożenia

Uruchom każdą komórkę w notatniku tampering_detection_model_deploy.ipynb w celu. Niektóre komórki omówimy bardziej szczegółowo w poniższych sekcjach.

Utwórz wiadro S3

Uruchom komórkę, aby utworzyć wiadro S3. Wiadro zostanie nazwane tamperingdetection<current date time> i w tym samym regionie AWS, co środowisko SageMaker Studio.

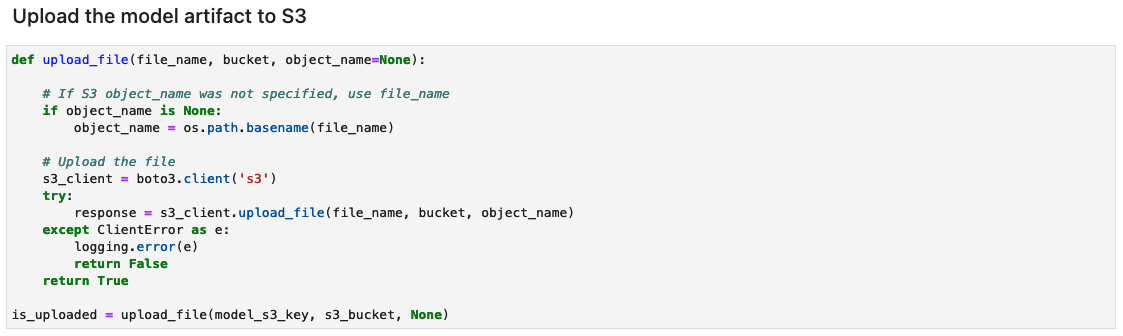

Utwórz archiwum artefaktów modelu i prześlij je do Amazon S3

Utwórz plik tar.gz na podstawie artefaktów modelu. Zapisaliśmy artefakty modelu w katalogu o nazwie 1, zawierającym serializowane podpisy i stan niezbędny do ich uruchomienia, w tym wartości zmiennych i słowniki do wdrożenia w środowisku wykonawczym SageMaker. Można także dołączyć niestandardowy plik wnioskowania o nazwie inference.py w folderze kodu w artefakcie modelu. Niestandardowe wnioskowanie można wykorzystać do wstępnego i końcowego przetwarzania obrazu wejściowego.

![]()

Utwórz punkt końcowy wnioskowania SageMaker

Ukończenie komórki służącej do utworzenia punktu końcowego wnioskowania SageMaker może zająć kilka minut.

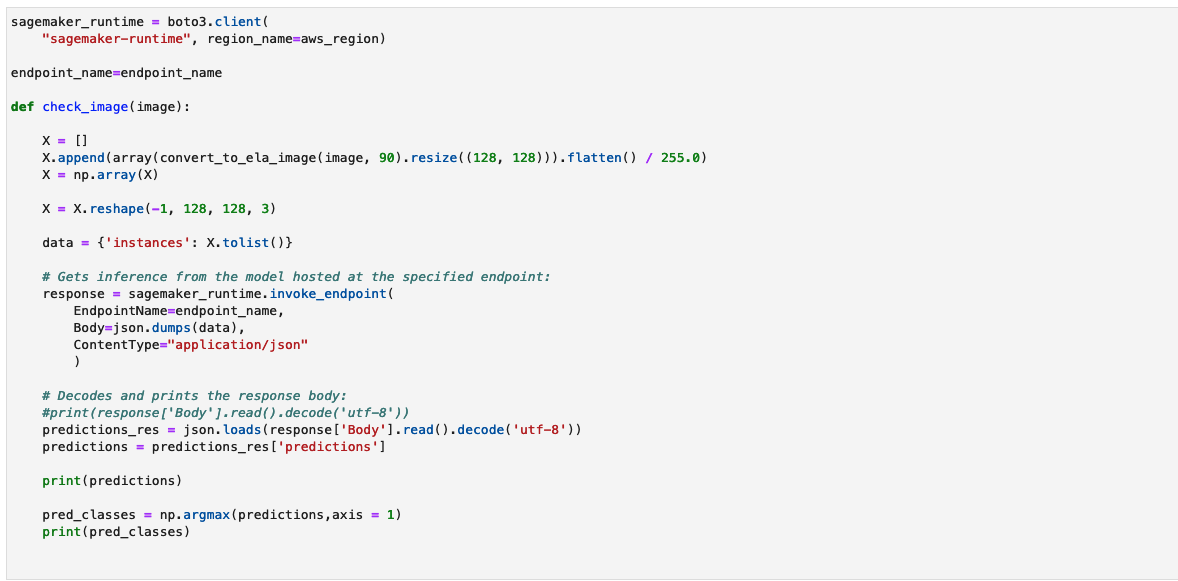

Przetestuj punkt końcowy wnioskowania

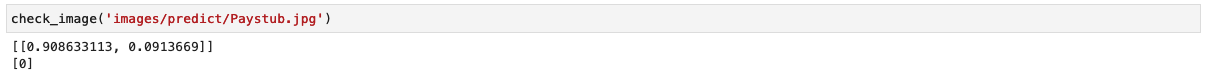

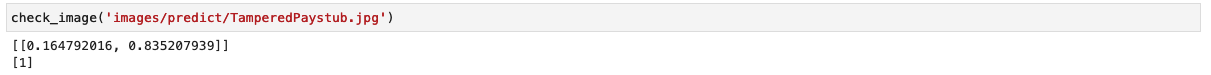

Funkcja check_image wstępnie przetwarza obraz jako obraz ELA, wysyła go do punktu końcowego SageMaker w celu wyciągnięcia wniosków, pobiera i przetwarza przewidywania modelu oraz drukuje wyniki. Model przyjmuje tablicę NumPy obrazu wejściowego jako obraz ELA w celu zapewnienia przewidywań. Prognozy są wyprowadzane jako 0, co oznacza niezmieniony obraz i 1, co oznacza sfałszowany obraz.

Wywołajmy model z niezmienionym obrazem odcinka wypłaty i sprawdźmy wynik.

Model wyprowadza klasyfikację jako 0, co oznacza niezmieniony obraz.

Wywołajmy teraz model ze zmienionym obrazem odcinka wypłaty i sprawdźmy wynik.

Model wyprowadza klasyfikację jako 1, co oznacza sfałszowany obraz.

Ograniczenia

Chociaż ELA jest doskonałym narzędziem pomagającym wykryć modyfikacje, istnieje szereg ograniczeń, takich jak następujące:

- Zmiana pojedynczego piksela lub niewielka korekta koloru może nie generować zauważalnej zmiany w ELA, ponieważ JPEG działa na siatce.

- ELA identyfikuje jedynie, które regiony mają różne poziomy kompresji. Jeśli obraz o niższej jakości zostanie połączony z obrazem o wyższej jakości, obraz o niższej jakości może być widoczny jako ciemniejszy obszar.

- Skalowanie, ponowne kolorowanie lub dodawanie szumu do obrazu modyfikuje cały obraz, powodując wyższy poziom błędu.

- Jeśli obraz jest zapisywany wielokrotnie, może występować w całości minimalny poziom błędu, przy czym kolejne ponowne zapisywanie nie powoduje zmiany obrazu. W takim przypadku ELA zwróci czarny obraz i za pomocą tego algorytmu nie będzie można zidentyfikować żadnych modyfikacji.

- W programie Photoshop prosta czynność zapisywania obrazu może automatycznie wyostrzyć tekstury i krawędzie, tworząc potencjalnie wyższy poziom błędów. Ten artefakt nie identyfikuje celowych modyfikacji; wskazuje, że użyto produktu Adobe. Technicznie rzecz biorąc, ELA pojawia się jako modyfikacja, ponieważ firma Adobe automatycznie przeprowadziła modyfikację, ale modyfikacja niekoniecznie była zamierzona przez użytkownika.

Zalecamy stosowanie ELA wraz z innymi technikami omówionymi wcześniej na blogu, aby wykryć większy zakres przypadków manipulacji obrazem. ELA może również służyć jako niezależne narzędzie do wizualnego badania rozbieżności w obrazach, zwłaszcza gdy szkolenie modelu opartego na CNN staje się wyzwaniem.

Sprzątać

Aby usunąć zasoby utworzone w ramach tego rozwiązania, wykonaj następujące kroki:

- Uruchom komórki notatnika w obszarze Oczyszczanie Sekcja. Spowoduje to usunięcie następujących elementów:

- Punkt końcowy wnioskowania SageMaker – Nazwą punktu końcowego wnioskowania będzie

tamperingdetection-<datetime>. - Obiekty w wiadrze S3 i w samym wiadrze S3 – Nazwa wiadra będzie brzmieć

tamperingdetection<datetime>.

- Punkt końcowy wnioskowania SageMaker – Nazwą punktu końcowego wnioskowania będzie

- zamknąć zasoby notatnika SageMaker Studio.

Wnioski

W tym poście zaprezentowaliśmy kompleksowe rozwiązanie do wykrywania manipulacji i oszustw w dokumentach przy użyciu głębokiego uczenia się i SageMaker. Wykorzystaliśmy ELA do wstępnego przetwarzania obrazów i identyfikowania rozbieżności w poziomach kompresji, które mogą wskazywać na manipulację. Następnie przeszkoliliśmy model CNN na tym przetworzonym zbiorze danych, aby klasyfikować obrazy jako oryginalne lub zmienione.

Model może osiągnąć wysoką wydajność z dokładnością ponad 95% przy zestawie danych (sfałszowanym i oryginalnym) dostosowanym do wymagań biznesowych. Oznacza to, że może niezawodnie wykrywać sfałszowane dokumenty, takie jak odcinki wypłat i wyciągi bankowe. Wyszkolony model jest wdrażany w punkcie końcowym SageMaker, aby umożliwić wnioskowanie z niskimi opóźnieniami na dużą skalę. Integrując to rozwiązanie z przepływem pracy w zakresie kredytów hipotecznych, instytucje mogą automatycznie oznaczać podejrzane dokumenty w celu dalszego dochodzenia w sprawie oszustw.

Chociaż ELA jest potężna, ma pewne ograniczenia w identyfikowaniu pewnych rodzajów bardziej subtelnych manipulacji. W kolejnych krokach model można ulepszyć, włączając do szkolenia dodatkowe techniki kryminalistyczne i wykorzystując większe, bardziej zróżnicowane zbiory danych. Ogólnie rzecz biorąc, to rozwiązanie pokazuje, jak można wykorzystać głębokie uczenie się i usługi AWS do tworzenia skutecznych rozwiązań, które zwiększają wydajność, zmniejszają ryzyko i zapobiegają oszustwom.

W części 3 pokazujemy, jak wdrożyć rozwiązanie w Amazon Fraud Detector.

O autorach

Anupa Ravindranatha jest starszym architektem rozwiązań w Amazon Web Services (AWS) z siedzibą w Toronto w Kanadzie, współpracującym z organizacjami świadczącymi usługi finansowe. Pomaga klientom przekształcać ich firmy i wprowadzać innowacje w chmurze.

Anupa Ravindranatha jest starszym architektem rozwiązań w Amazon Web Services (AWS) z siedzibą w Toronto w Kanadzie, współpracującym z organizacjami świadczącymi usługi finansowe. Pomaga klientom przekształcać ich firmy i wprowadzać innowacje w chmurze.

Vinniego Sainiego jest starszym architektem rozwiązań w Amazon Web Services (AWS) z siedzibą w Toronto w Kanadzie. Pomaga klientom usług finansowych w transformacji w chmurze dzięki rozwiązaniom opartym na sztucznej inteligencji i uczeniu maszynowym opartym na solidnych fundamentalnych filarach doskonałości architektonicznej.

Vinniego Sainiego jest starszym architektem rozwiązań w Amazon Web Services (AWS) z siedzibą w Toronto w Kanadzie. Pomaga klientom usług finansowych w transformacji w chmurze dzięki rozwiązaniom opartym na sztucznej inteligencji i uczeniu maszynowym opartym na solidnych fundamentalnych filarach doskonałości architektonicznej.

- Dystrybucja treści i PR oparta na SEO. Uzyskaj wzmocnienie już dziś.

- PlatoData.Network Pionowe generatywne AI. Wzmocnij się. Dostęp tutaj.

- PlatoAiStream. Inteligencja Web3. Wiedza wzmocniona. Dostęp tutaj.

- PlatonESG. Węgiel Czysta technologia, Energia, Środowisko, Słoneczny, Gospodarowanie odpadami. Dostęp tutaj.

- Platon Zdrowie. Inteligencja w zakresie biotechnologii i badań klinicznych. Dostęp tutaj.

- Źródło: https://aws.amazon.com/blogs/machine-learning/train-and-host-a-computer-vision-model-for-tampering-detection-on-amazon-sagemaker-part-2/

- :ma

- :Jest

- :nie

- :Gdzie

- $W GÓRĘ

- 056

- 1

- 100

- 13

- 195

- 258

- 408

- 75

- 8

- 95%

- a

- zdolność

- O nas

- dostęp

- dostępny

- Konto

- precyzja

- dokładnie

- Osiągać

- w poprzek

- działać

- działania

- Aktywacja

- rzeczywisty

- w dodatku

- dodanie

- Dodatkowy

- Dodaje

- dostosować

- Regulacja

- Adobe

- Po

- przed

- AI

- zmierzać

- algorytm

- wyrównanie

- Wszystkie kategorie

- dopuszczać

- pozwala

- prawie

- wzdłuż

- wzdłuż

- również

- zmieniony

- Amazonka

- Wykrywacz oszustw Amazon

- Amazon Sage Maker

- Studio Amazon SageMaker

- Amazon Web Services

- Amazon Web Services (AWS)

- ilość

- an

- analiza

- w czasie rzeczywistym sprawiają,

- Analizując

- i

- Inne

- każdy

- api

- zjawić się

- pojawia się

- aplikacje

- stosowany

- podejście

- w przybliżeniu

- architektoniczny

- architektura

- Archiwum

- SĄ

- POWIERZCHNIA

- obszary

- Szyk

- AS

- zakłada

- At

- zautomatyzować

- automatycznie

- dostępność

- dostępny

- AWS

- Bank

- na podstawie

- Koszykówka

- BE

- bo

- staje się

- być

- BEST

- Ulepsz Swój

- pomiędzy

- Czarny

- Blog

- podnieść

- Jasny

- budować

- Budowanie

- biznes

- Aplikacje biznesowe

- biznes

- ale

- by

- obliczony

- nazywa

- aparat fotograficzny

- CAN

- Kanada

- przechwytuje

- walizka

- Etui

- zapasy

- komórka

- Komórki

- pewien

- wyzwanie

- zmiana

- Zmiany

- kanały

- Charakterystyka

- ZOBACZ

- Dodaj

- Klasy

- klasyfikacja

- Klasyfikuj

- wyraźnie

- Chmura

- CNN

- kod

- kolor

- kolumny

- połączenie

- porównać

- w porównaniu

- porównanie

- kompletny

- całkowicie

- kompleksowość

- składnik

- komputer

- Wizja komputerowa

- konfigurowanie

- zamieszanie

- spójnik

- połączony

- znaczny

- zgodny

- składa się

- Konsola

- skonstruować

- zawiera

- konwertować

- przeliczone

- splotowa sieć neuronowa

- skorygowania

- Koszty:

- mógłby

- CPU

- Stwórz

- stworzony

- Tworzenie

- tworzenie

- Aktualny

- krzywa

- zwyczaj

- Klientów

- ciemniejszy

- dane

- nauka danych

- zbiory danych

- Data

- zmniejszenie

- głęboko

- głęboka nauka

- Domyślnie

- wykazać

- demonstruje

- oznacza

- gęsty

- zależeć

- zależny

- W zależności

- rozwijać

- wdrażane

- wdrażanie

- Wdrożenie

- detal

- detale

- wykryć

- Wykrywanie

- Ustalać

- rozwijać

- schemat

- różnica

- Różnice

- różne

- cyfrowy

- bezpośrednio

- dyskutować

- omówione

- wyświetlacze

- rozróżnia

- inny

- do

- dokument

- dokumenty

- Nie

- domena

- sporządzony

- napędzany

- podczas

- każdy

- z łatwością

- krawędź

- Efektywne

- efektywność

- podkreślać

- zatrudniający

- umożliwiać

- umożliwiając

- koniec końców

- Punkt końcowy

- wzmocnione

- wzmocnienie

- dość

- Cały

- całkowicie

- Środowisko

- epoki

- błąd

- Błędy

- szczególnie

- Eter (ETH)

- Parzyste

- Każdy

- Badanie

- przykład

- Doskonałość

- doskonała

- pokazać

- wykazujące

- ekspansywny

- spodziewany

- ekspertyza

- rozbudowa

- oko

- ułatwienie

- czynnik

- kilka

- pole

- filet

- filtry

- budżetowy

- usługi finansowe

- Znajdź

- i terminów, a

- ustalony

- mieszkanie

- obserwuj

- następnie

- następujący

- W razie zamówieenia projektu

- Kryminalistyka

- kryminalistyki

- sfałszowany

- format

- znaleziono

- Fundacja

- Podstawowy

- cztery

- oszustwo

- od

- w pełni

- funkcjonować

- dalej

- ogólnie

- Generować

- generuje

- generujący

- gif

- git

- dobry

- GPU

- większy

- Krata

- poradnictwo

- miał

- Prowadzenie

- Ciężko

- sprzęt komputerowy

- Have

- mający

- he

- pomoc

- pomoc

- pomaga

- wyższy

- Atrakcja

- pasemka

- Dobranie (Hit)

- gospodarz

- hostowane

- godzina

- W jaki sposób

- How To

- Jednak

- HTML

- http

- HTTPS

- IAM

- zidentyfikowane

- identyfikuje

- zidentyfikować

- identyfikacja

- tożsamość

- IEEE

- if

- ignorować

- ilustruje

- obraz

- zdjęcia

- wpływowy

- wdrożenia

- ważny

- poprawia

- poprawy

- in

- zawierać

- Włącznie z

- niespójności

- włączenie

- Zwiększać

- Zwiększenia

- niezależny

- niezależnie

- wskazać

- wskazuje

- indywidualny

- Informacja

- początkowy

- zainicjować

- wprowadzać innowacje

- wkład

- przykład

- instancje

- instytucje

- zintegrowany

- Integruje się

- Integracja

- Zamierzony

- najnowszych

- przedstawiać

- Przedstawia

- śledztwo

- dotyczy

- problem

- IT

- iteracje

- JEGO

- samo

- jpg

- Trzymać

- keras

- Wiedzieć

- znany

- Etykieta

- Brak

- duży

- większe

- później

- uruchomić

- warstwa

- nioski

- Wyprowadzenia

- UCZYĆ SIĘ

- nauka

- mniej

- poziom

- poziomy

- lekki

- lubić

- prawdopodobieństwo

- Prawdopodobnie

- LIMIT

- Ograniczenia

- liniowy

- linie

- Lista

- Localization

- Popatrz

- od

- niższy

- maszyna

- uczenie maszynowe

- zrobiony

- głównie

- robić

- WYKONUJE

- Dokonywanie

- zarządzane

- i konserwacjami

- Manipulacja

- wiele

- Mecz

- Matrix

- maksymalny

- Może..

- znaczy

- środków

- średni

- Poznaj nasz

- metoda

- metody

- minimalny

- minimum

- moll

- minuty

- ML

- MLOps

- model

- Modyfikacje

- zmodyfikowano

- modyfikować

- jeszcze

- Hipoteka

- większość

- wielokrotność

- Nazwa

- O imieniu

- koniecznie

- Potrzebować

- potrzebne

- ujemny

- sieć

- sieci

- Nerwowy

- sieci neuronowe

- Niemniej jednak

- Następny

- Nie

- Hałas

- noty

- notatnik

- numer

- tępy

- cel

- oczywista

- of

- często

- on

- ONE

- tylko

- działa

- operacyjny

- zoptymalizowane

- or

- zamówienie

- organizacji

- oryginalny

- pierwotnie

- Inne

- Inaczej

- ludzkiej,

- wyniki

- wydajność

- Wyjścia

- koniec

- ogólny

- parametr

- parametry

- część

- szczególny

- strony

- ścieżka

- wzory

- dla

- jest gwarancją najlepszej jakości, które mogą dostarczyć Ci Twoje monitory,

- wykonywane

- wykonywania

- wykonuje

- photoshop

- obraz

- słupy

- piksel

- plato

- Analiza danych Platona

- PlatoDane

- działka

- polityka

- część

- pozytywny

- możliwy

- Post

- potencjał

- potencjały

- mocny

- praktyka

- przepowiednia

- Przewidywania

- proroczy

- Przygotować

- warunki wstępne

- teraźniejszość

- przedstawione

- zachowane

- zapobiec

- poprzednio

- wydruki

- wygląda tak

- obrobiony

- procesów

- przetwarzanie

- Produkt

- Produkcja

- progresja

- zapewniać

- pod warunkiem,

- Python

- jakość

- Zapytana

- szybciej

- przypadkowy

- zasięg

- szybki

- Kurs

- stosunek

- Prawdziwy świat

- w czasie rzeczywistym

- królestwo

- Przyczyny

- otrzymuje

- rozpoznać

- polecić

- sprostowany

- zmniejszyć

- Zredukowany

- zmniejsza

- odnosić się

- region

- regiony

- wznowienie

- polegać

- usuwanie

- usunąć

- wykonanie

- składnica

- reprezentowane

- reprezentowanie

- reprezentuje

- wymagać

- wymagany

- wymagania

- Wymaga

- Rozkład

- Zasoby

- REST

- ograniczony

- dalsze

- Efekt

- powrót

- RGB

- Ryzyko

- Rola

- run

- bieganie

- sagemaker

- Wnioskowanie SageMakera

- taki sam

- Przykładowy zbiór danych

- Zapisz

- zapisywane

- oszczędność

- skalowalny

- Skala

- skalowaniem

- scenariusze

- nauka

- bezszwowy

- płynnie

- druga

- Sekcja

- działy

- wybrany

- wybierając

- wysyła

- senior

- Serie

- służyć

- Bezserwerowe

- usługa

- Usługi

- zestaw

- ustawienie

- ona

- przesunięcie

- Przesunięcia

- powinien

- Targi

- Podpisy

- oznacza

- znaki

- podobny

- Prosty

- upraszcza

- pojedynczy

- Rozmiar

- mały

- gładki

- rozwiązanie

- Rozwiązania

- kilka

- coś

- Przestrzenne

- wyspecjalizowanym

- specyficzny

- swoiście

- określony

- dzielić

- Spot

- Kwadratowa

- kwadraty

- rozpoczęty

- Stan

- oświadczenia

- Ewolucja krok po kroku

- Cel

- Nadal

- przechowywanie

- sklep

- kroczyć

- silny

- studio

- Następnie

- taki

- Wskazuje

- pewnie

- Powierzchnia

- wrażliwy

- podejrzliwy

- szybko

- system

- dostosowane

- Brać

- trwa

- cele

- technicznie

- technika

- Techniki

- tensorflow

- terminal

- test

- Testowanie

- niż

- że

- Połączenia

- Państwo

- ich

- Im

- następnie

- Tam.

- Te

- rzeczy

- to

- trzy

- Przez

- czas

- czasy

- do

- narzędzie

- narzędzia

- Toronto

- Kwota produktów:

- wzruszony

- Pociąg

- przeszkolony

- Trening

- Przekształcać

- przemiany

- prawdziwy

- próbować

- drugiej

- rodzaj

- typy

- zazwyczaj

- dla

- zasadniczy

- gwarantowanie

- wyjątkowy

- jednostka

- Aktualizacja

- na

- USD

- posługiwać się

- przypadek użycia

- używany

- Użytkownik

- zastosowania

- za pomocą

- uprawomocnienie

- wartość

- Wartości

- zmienna

- różnorodny

- wersja

- widoczny

- wizja

- Odwiedzić

- wizualny

- naocznie

- chcieć

- była

- we

- sieć

- usługi internetowe

- DOBRZE

- były

- Co

- jeśli chodzi o komunikację i motywację

- który

- szeroki

- będzie

- w

- w ciągu

- bez

- workflow

- przepływów pracy

- pracujący

- działa

- ty

- Twój

- zefirnet

- zero