Co to jest informatyka śledcza? W dzisiejszej erze cyfrowej, w której prawie wszystko jest przechowywane, przekazywane i przetwarzane na urządzeniach elektronicznych, informatyka śledcza stała się niezbędnym narzędziem w badaniu i rozwiązywaniu przestępstw. Informatyka śledcza, znana również jako kryminalistyka cyfrowa, to proces gromadzenia, analizowania i zabezpieczania danych elektronicznych w sposób, który można wykorzystać jako dowód w postępowaniu sądowym.

Korzystając ze specjalistycznych technik i narzędzi, eksperci informatyki śledczej mogą odkrywać ukryte dane, odzyskiwać usunięte pliki i identyfikować wzorce zachowań, które mogą pomóc w rozwiązywaniu przestępstw i stawianiu przestępców przed wymiarem sprawiedliwości. W tym artykule przyjrzymy się znaczeniu, historii, rodzajom i wyzwaniom informatyki śledczej oraz temu, jak ewoluowała jako kluczowa dziedzina we współczesnej erze dochodzeń cyfrowych.

Co to jest informatyka śledcza?

Informatyka śledcza, znana również jako kryminalistyka cyfrowa, to proces gromadzenia, analizowania i przechowywania danych elektronicznych w celu badania i rozwiązywania przestępstw komputerowych. Polega na wykorzystaniu różnych technik i narzędzi do wydobywania i analizowania danych z urządzeń cyfrowych, takich jak komputery, smartfony i tablety. Informatyka śledcza jest zwykle wykorzystywana do badania przypadków cyberprzestępczości, kradzieży własności intelektualnej, naruszeń danych i innych rodzajów oszustw cyfrowych.

Proces informatyki śledczej obejmuje kilka kluczowych etapów, w tym identyfikację dowodów cyfrowych, pozyskiwanie i przechowywanie tych dowodów, analizę dowodów i zgłaszanie ustaleń. Eksperci informatyki śledczej mogą pracować w organach ścigania, agencjach rządowych lub firmach prywatnych i muszą mieć dogłębną wiedzę na temat systemów komputerowych i technologii, aby być skutecznym w swojej pracy.

Znaczenie informatyki śledczej

W dzisiejszej epoce cyfrowej informatyka śledcza nabiera coraz większego znaczenia w dochodzeniach i ściganiu cyberprzestępstw. Wraz z rozwojem Internetu i innych technologii cyfrowych przestępcy znaleźli nowe sposoby popełniania oszustw i angażowania się w inne nielegalne działania. Informatyka śledcza odgrywa kluczową rolę w odkrywaniu dowodów, które można wykorzystać do identyfikacji i ścigania tych przestępców.

Informatyka śledcza może być również wykorzystywana do pomocy firmom i organizacjom w zapobieganiu naruszeniom danych i innym rodzajom cyberataków. Analizując bezpieczeństwo systemów komputerowych i identyfikując słabe punkty, eksperci informatyki śledczej mogą pomóc organizacjom we wdrażaniu lepszych środków bezpieczeństwa i zapobieganiu przyszłym atakom.

Historia informatyki śledczej

Historia informatyki śledczej sięga lat 1980., kiedy komputery osobiste stały się powszechnie dostępne. Wraz z upowszechnieniem się korzystania z komputerów organy ścigania zaczęły zdawać sobie sprawę z potencjału dowodów cyfrowych w dochodzeniach karnych.

W latach 1990. informatyka śledcza zaczęła ewoluować jako odrębna dziedzina. Opracowano pierwsze narzędzia informatyki śledczej, a techniki kryminalistyczne opracowano specjalnie dla urządzeń cyfrowych. Na początku XXI wieku dziedzina informatyki śledczej nadal się rozwijała, ponieważ coraz więcej organizacji dostrzegało znaczenie dowodów cyfrowych w postępowaniach sądowych.

Obecnie informatyka śledcza to szybko rozwijająca się dziedzina, napędzana postępem technologicznym i rosnącym znaczeniem dowodów cyfrowych w sprawach karnych i cywilnych. Ponieważ korzystanie z urządzeń cyfrowych stale rośnie, zapotrzebowanie na ekspertów informatyki śledczej prawdopodobnie będzie nadal rosło. Open University ma świetny artykuł badanie historii informatyki śledczej.

Sztuka abstrakcji w informatyce

Rodzaje informatyki śledczej

Informatykę śledczą można podzielić na kilka rodzajów, z których każdy koncentruje się na innym aspekcie dochodzenia cyfrowego. Niektóre z najczęstszych rodzajów informatyki śledczej obejmują:

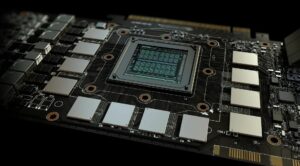

Analiza dysków

Kryminalistyka dysków, znana również jako kryminalistyka dysków twardych, to proces analizy danych przechowywanych na dyskach twardych komputerów. Ten rodzaj informatyki śledczej jest często używany do badania przypadków kradzieży danych, oszustw i innych działań przestępczych. Kryminalistyka dysków obejmuje użycie specjalistycznych narzędzi programowych do odzyskiwania usuniętych plików, sprawdzania metadanych plików i analizowania zawartości plików.

Kryminalistyka sieci

Kryminalistyka sieci to proces analizy ruchu sieciowego w celu zbadania incydentów bezpieczeństwa i innych rodzajów cyberprzestępczości. Ten rodzaj informatyki śledczej obejmuje wykorzystanie narzędzi do przechwytywania i analizowania ruchu sieciowego, identyfikowania słabych punktów sieci i śledzenia działań atakujących.

Kryminalistyka pamięci

Kryminalistyka pamięci obejmuje analizę danych przechowywanych w pamięci ulotnej komputera, takiej jak pamięć RAM. Ten rodzaj informatyki śledczej jest często używany do badania przypadków złośliwego oprogramowania i innych rodzajów cyberataków. Analiza pamięci obejmuje wykorzystanie specjalistycznych narzędzi do przechwytywania i analizowania pamięci ulotnej, identyfikowania uruchomionych procesów i identyfikowania sygnatur złośliwego oprogramowania.

Kryminalistyka urządzeń mobilnych

Analiza kryminalistyczna urządzeń mobilnych to proces analizy danych przechowywanych na smartfonach, tabletach i innych urządzeniach mobilnych. Ten rodzaj informatyki śledczej jest często używany do badania przypadków cybernękania, nękania i innych rodzajów przestępstw cyfrowych. Analiza śledcza urządzeń mobilnych obejmuje wykorzystanie specjalistycznych narzędzi programowych do odzyskiwania usuniętych danych, analizowania użycia aplikacji i identyfikowania aktywności użytkowników.

Każdy rodzaj informatyki śledczej wymaga specjalistycznych umiejętności i narzędzi, a eksperci informatyki śledczej muszą być dobrze zorientowani we wszystkich aspektach dochodzenia cyfrowego, aby skutecznie wykonywać swoją pracę. Łącząc techniki i narzędzia każdego rodzaju informatyki śledczej, śledczy mogą zgromadzić bogactwo cyfrowych dowodów, które można wykorzystać do rozwiązywania przestępstw i ścigania przestępców.

Proces informatyki śledczej

Informatyka śledcza to ustrukturyzowany proces składający się z kilku etapów, z których każdy ma kluczowe znaczenie dla skutecznego dochodzenia i ścigania przestępstw cyfrowych. Cztery główne etapy procesu informatyki śledczej to identyfikacja, przechowywanie, analiza i prezentacja.

Identyfikacja

Pierwszym krokiem w procesie informatyki śledczej jest identyfikacja potencjalnych dowodów cyfrowych. Obejmuje to identyfikację i lokalizację wszystkich urządzeń elektronicznych, które mogą zawierać istotne dane, w tym komputerów, smartfonów, tabletów i innych urządzeń cyfrowych.

Po zidentyfikowaniu potencjalnych źródeł dowodów następnym krokiem jest ustalenie, które dane są istotne dla dochodzenia. Może to obejmować przeprowadzanie przesłuchań świadków lub podejrzanych, analizowanie ruchu w sieci lub wykonywanie innych rodzajów prac dochodzeniowych w celu zidentyfikowania potencjalnych źródeł dowodów cyfrowych.

Ochrona

Po zidentyfikowaniu potencjalnych źródeł dowodów cyfrowych następnym krokiem jest ich zachowanie. Wiąże się to z podjęciem kroków w celu zapobieżenia modyfikacji, usunięciu lub innym manipulacjom danych. Zachowanie może obejmować tworzenie kopii urządzeń cyfrowych lub dysków twardych, tworzenie obrazów kopii zapasowych lub podejmowanie innych działań w celu zapewnienia, że dane nie zostaną utracone lub zmienione.

Kluczowe znaczenie ma utrzymanie łańcucha dowodowego podczas procesu konserwacji, co oznacza dokumentowanie lokalizacji i statusu dowodów przez cały czas, aby mieć pewność, że będzie można je wykorzystać w sądzie.

Analiza

Kolejnym krokiem w procesie informatyki śledczej jest analiza zebranych dowodów cyfrowych. Obejmuje to badanie danych w celu zidentyfikowania istotnych informacji, takich jak wiadomości e-mail, dokumenty lub dzienniki czatów, oraz analizę danych w celu zidentyfikowania wzorców lub innych wskazówek, które mogą pomóc śledczym w rozwiązaniu sprawy.

Analiza może obejmować użycie specjalistycznych narzędzi programowych do odzyskiwania usuniętych plików, sprawdzania metadanych lub rekonstrukcji danych, które zostały celowo zmienione lub zniszczone. Eksperci informatyki śledczej muszą posiadać umiejętności korzystania z tych narzędzi i technik, aby skutecznie analizować dowody cyfrowe.

prezentacja

Ostatnim etapem procesu informatyki śledczej jest prezentacja wyników. Obejmuje to przygotowanie raportu, który podsumowuje ustalenia dochodzenia, w tym wszelkie istotne dane lub informacje, które zostały odkryte podczas fazy analizy.

Raport musi być przedstawiony w sposób jasny i zwięzły oraz musi być poparty dowodami cyfrowymi, które zostały zebrane i przeanalizowane. Raport może zostać wykorzystany w sądzie do postawienia zarzutów karnych, pozwów cywilnych lub innych postępowań sądowych.

Cyberprzestępczość wykorzystująca kryptowaluty rośnie

Dlaczego informatyka śledcza jest ważna?

Informatyka śledcza odgrywa kluczową rolę w dzisiejszej erze cyfrowej, zapewniając szereg korzyści i zastosowań w różnych domenach. Niektóre z kluczowych powodów, dla których informatyka śledcza jest ważna, obejmują jej zastosowanie w organach ścigania, biznesie i korporacjach oraz w życiu osobistym, a także przykłady spraw rozwiązanych za pomocą informatyki śledczej.

Zastosowanie w organach ścigania

Jednym z głównych zastosowań informatyki śledczej jest egzekwowanie prawa. Wraz ze wzrostem cyberprzestępczości i innych rodzajów oszustw cyfrowych informatyka śledcza stała się niezbędnym narzędziem do prowadzenia dochodzeń i rozwiązywania spraw karnych. Analizując dowody cyfrowe, takie jak wiadomości e-mail, dzienniki czatów i inne formy danych, eksperci ds. informatyki śledczej mogą pomóc zidentyfikować podejrzanych, zebrać dowody i zbudować sprawę przeciwko przestępcom.

W wielu przypadkach informatyka śledcza była wykorzystywana do rozwiązywania złożonych przestępstw, takich jak terroryzm, oszustwa i kradzież tożsamości. Ponadto informatyka śledcza jest coraz częściej wykorzystywana w dochodzeniach w sprawach wykorzystywania dzieci i innych rodzajów przestępstw związanych z wykorzystaniem urządzeń cyfrowych.

Zastosowanie w biznesie i korporacjach

Informatyka śledcza jest również ważna w świecie biznesu i korporacji. Analizując dane cyfrowe, takie jak dane finansowe, wiadomości e-mail i inne formy komunikacji, eksperci informatyki śledczej mogą pomóc firmom zidentyfikować przypadki oszustw, defraudacji i innych rodzajów przestępstw finansowych.

Informatyka śledcza jest również ważna w dziedzinie własności intelektualnej, pomagając firmom chronić ich tajemnice handlowe i zastrzeżone informacje przed kradzieżą i niewłaściwym wykorzystaniem.

Użyj w życiu osobistym

Oprócz zastosowania w organach ścigania i biznesie, informatyka śledcza jest również ważna w naszym życiu osobistym. Analizując dane cyfrowe, takie jak wiadomości e-mail, posty w mediach społecznościowych i inne formy komunikacji, eksperci ds. informatyki śledczej mogą pomóc jednostkom zidentyfikować przypadki cyberprzemocy, nękania i innych form nadużyć cyfrowych.

Informatyka śledcza może być również wykorzystywana do odzyskiwania utraconych danych oraz identyfikowania i usuwania złośliwego oprogramowania i innych typów wirusów komputerowych, które mogą zagrozić bezpieczeństwu osobistemu.

Przykłady spraw rozwiązanych za pomocą informatyki śledczej

Istnieje wiele przykładów spraw, które zostały rozwiązane za pomocą informatyki śledczej. Na przykład w przypadku porwania Elizabeth Smart w 2002 r. eksperci ds. informatyki śledczej byli w stanie przeanalizować pocztę elektroniczną i inną komunikację cyfrową, aby pomóc zlokalizować i schwytać porywacza.

W innym przykładzie informatyka śledcza została wykorzystana do rozwiązania ataków snajperskich na Beltway w 2002 roku, w których zginęło 10 osób, a trzy inne zostały ranne. Analizując dowody, takie jak e-maile, zapisy telefonów komórkowych i inne dane cyfrowe, eksperci ds. informatyki śledczej byli w stanie zidentyfikować i zatrzymać podejrzanych.

To tylko kilka przykładów z wielu spraw, które zostały rozwiązane przy pomocy informatyki śledczej. Ponieważ technologia cyfrowa wciąż się rozwija, znaczenie informatyki śledczej prawdopodobnie będzie nadal rosło, czyniąc ją niezbędnym narzędziem do rozwiązywania przestępstw i ochrony interesów osobistych i biznesowych.

Wyzwania i ograniczenia informatyki śledczej

Pomimo wielu zalet informatyki śledczej, istnieje również kilka wyzwań i ograniczeń związanych z tą dziedziną. Niektóre z kluczowych wyzwań i ograniczeń obejmują szyfrowanie i ochronę danych, szybko zmieniającą się technologię, błąd ludzki oraz ograniczenia kosztowe i czasowe.

Szyfrowanie i ochrona danych

Jednym z największych wyzwań informatyki śledczej jest szyfrowanie i ochrona danych. Szyfrowanie to technika używana do szyfrowania danych, tak aby mogły być odczytywane tylko przez upoważnione osoby. Chociaż szyfrowanie jest ważnym narzędziem ochrony wrażliwych danych, znacznie utrudnia ekspertom informatyki śledczej dostęp do cyfrowych dowodów i ich analizę.

Ponadto przepisy dotyczące ochrony danych, takie jak ogólne rozporządzenie o ochronie danych (RODO) w Unii Europejskiej i kalifornijska ustawa o ochronie prywatności konsumentów (CCPA) w Stanach Zjednoczonych, utrudniły dostęp do danych osobowych specjalistom ds. informatyki śledczej. Przepisy te nakładają na firmy i organizacje obowiązek ochrony prywatności i bezpieczeństwa danych osobowych, co może utrudnić ekspertom informatyki śledczej gromadzenie i analizowanie dowodów cyfrowych.

Szybko zmieniająca się technologia

Kolejnym wyzwaniem informatyki śledczej jest szybko zmieniający się krajobraz technologiczny. Wraz z rozwojem nowych technologii i dezaktualizacją starych, eksperci informatyki śledczej muszą stale aktualizować swoje umiejętności i wiedzę, aby być na bieżąco.

Nowe technologie, takie jak przetwarzanie w chmurze, urządzenia mobilne i Internet rzeczy (IoT), również stwarzają nowe wyzwania dla informatyki śledczej. Technologie te często przechowują dane w wielu lokalizacjach, co może utrudniać identyfikację i gromadzenie odpowiednich dowodów.

Ludzki błąd

Błąd ludzki to kolejne ograniczenie informatyki śledczej. Eksperci informatyki śledczej muszą polegać na ludziach w zakresie gromadzenia i analizowania dowodów cyfrowych, co może wprowadzać błędy i niespójności do procesu. Na przykład ekspert informatyki śledczej może przypadkowo przeoczyć dowód lub błędnie zinterpretować znaczenie określonego fragmentu danych.

Ponadto błąd ludzki może również wystąpić podczas przechowywania i analizy dowodów cyfrowych. Jeśli łańcuch dowodowy nie jest odpowiednio utrzymywany lub jeśli dane nie są odpowiednio archiwizowane, mogą zostać utracone lub uszkodzone, co czyni je bezużytecznymi do celów dochodzeniowych.

Przeciwstawne uczenie maszynowe 101: nowa granica cyberbezpieczeństwa

Ograniczenia kosztów i czasu

Wreszcie, ograniczenia kosztowe i czasowe mogą również ograniczać skuteczność informatyki śledczej. Gromadzenie i analizowanie dowodów cyfrowych może być czasochłonnym i kosztownym procesem, wymagającym specjalistycznego sprzętu i wiedzy.

Ponadto ilość danych cyfrowych, które muszą być analizowane w wielu przypadkach, może być przytłaczająca, co utrudnia ekspertom informatyki śledczej szybkie znalezienie odpowiednich dowodów. Może to spowodować opóźnienia w dochodzeniach i może utrudnić postawienie przestępców przed wymiarem sprawiedliwości.

Chociaż informatyka śledcza jest potężnym narzędziem do badania i rozwiązywania przestępstw cyfrowych, istnieje również kilka wyzwań i ograniczeń związanych z tą dziedziną. Dzięki zrozumieniu tych wyzwań i ograniczeń eksperci informatyki śledczej mogą opracować strategie ich przezwyciężenia i skuteczniejszego gromadzenia i analizowania dowodów cyfrowych.

Ostatnie słowa

Wróćmy do naszego pierwotnego pytania: Czym jest informatyka śledcza? Jest to istotna dziedzina, która odgrywa kluczową rolę w badaniu i rozwiązywaniu przestępstw cyfrowych, ochronie interesów osobistych i biznesowych oraz zapewnianiu integralności danych elektronicznych. Wraz ze wzrostem cyberprzestępczości i innych form oszustw cyfrowych informatyka śledcza stała się podstawowym narzędziem zarówno dla organów ścigania, firm, jak i osób prywatnych.

Chociaż istnieją wyzwania i ograniczenia związane z tą dziedziną, takie jak szyfrowanie, szybko zmieniająca się technologia, błąd ludzki oraz ograniczenia kosztowe i czasowe, eksperci informatyki śledczej nadal opracowują nowe techniki i narzędzia, aby pokonać te przeszkody. Ponieważ nadal w coraz większym stopniu polegamy na urządzeniach elektronicznych, znaczenie informatyki śledczej prawdopodobnie będzie nadal rosło, czyniąc ją kluczowym elementem nowoczesnych postępowań dochodzeniowych i sądowych.

- Dystrybucja treści i PR oparta na SEO. Uzyskaj wzmocnienie już dziś.

- Platoblockchain. Web3 Inteligencja Metaverse. Wzmocniona wiedza. Dostęp tutaj.

- Źródło: https://dataconomy.com/2023/04/what-is-computer-forensics/

- :Jest

- $W GÓRĘ

- 1

- 10

- a

- Zdolny

- bezwzględny

- nadużycie

- dostęp

- nabycie

- w poprzek

- działać

- zajęcia

- działalność

- dodatek

- zaliczki

- przed

- agencje

- Wszystkie kategorie

- analiza

- w czasie rzeczywistym sprawiają,

- Analizując

- i

- Inne

- Aplikacja

- aplikacje

- SĄ

- Sztuka

- artykuł

- AS

- aspekt

- aspekty

- powiązany

- At

- Ataki

- dostępny

- z powrotem

- poparła

- backup

- BE

- stają się

- rozpoczął

- jest

- Korzyści

- Ulepsz Swój

- Najwyższa

- Blokować

- naruszenia

- przynieść

- budować

- biznes

- biznes

- by

- California

- Ustawa o ochronie prywatności konsumentów w Kalifornii

- CAN

- zdobyć

- walizka

- Etui

- CCPA

- łańcuch

- wyzwanie

- wyzwania

- wymiana pieniędzy

- Opłaty

- dziecko

- jasny

- Chmura

- cloud computing

- zbierać

- Zbieranie

- łączenie

- popełnić

- wspólny

- przekazane

- Komunikacja

- Komunikacja

- Firmy

- kompleks

- składnik

- kompromis

- komputer

- komputery

- computing

- prowadzenia

- stale

- Ograniczenia

- konsument

- prywatność konsumentów

- zawartość

- kontynuować

- nadal

- ciągły

- kopie

- Korporacyjny

- Korporacje

- uszkodzony

- Koszty:

- Boisko

- Stwórz

- Tworzenie

- Zbrodnie

- Karny

- przestępcy

- krytyczny

- istotny

- Aktualny

- Areszt

- cyber

- Ataki komputerowe

- cyberprzemoc

- cyberprzestępczość

- Bezpieczeństwo cybernetyczne

- Ciemny

- dane

- Naruszenie danych

- Ochrona danych

- głęboko

- opóźnienia

- Kreowanie

- zniszczony

- Ustalać

- rozwijać

- rozwinięty

- urządzenie

- urządzenia

- różne

- trudny

- cyfrowy

- Era cyfrowa

- Technologia cyfrowa

- podzielony

- dokumentowanie

- dokumenty

- domeny

- napęd

- napędzany

- podczas

- każdy

- Wcześnie

- Efektywne

- faktycznie

- skuteczność

- Elektroniczny

- e-maile

- szyfrowanie

- egzekwowanie

- zobowiązany

- zapewnić

- zapewnienie

- sprzęt

- Era

- błąd

- Błędy

- niezbędny

- Eter (ETH)

- europejski

- Unia Europejska

- wszystko

- dowód

- ewoluuje

- ewoluowały

- ewoluuje

- Badanie

- przykład

- przykłady

- drogi

- ekspert

- ekspertyza

- eksperci

- eksploatacja

- odkryj

- wyciąg

- kilka

- pole

- filet

- Akta

- finał

- budżetowy

- przestępstwa finansowe

- Znajdź

- i terminów, a

- koncentruje

- W razie zamówieenia projektu

- Kryminalistyka

- kryminalistyki

- formularze

- znaleziono

- oszustwo

- od

- przyszłość

- `RODO

- Ogólne

- ogólne dane

- Ogólne rozporządzenie o ochronie danych

- Rząd

- wspaniały

- Zarządzanie

- Rosnąć

- molestowanie

- Ciężko

- dysk twardy

- Have

- ciężko

- pomoc

- pomoc

- Ukryty

- historia

- W jaki sposób

- HTTPS

- człowiek

- Ludzie

- Identyfikacja

- zidentyfikowane

- zidentyfikować

- identyfikacja

- tożsamość

- Kradzież tożsamości

- Nielegalny

- zdjęcia

- wdrożenia

- znaczenie

- ważny

- in

- W innych

- zawierać

- Włącznie z

- Zwiększać

- wzrastający

- coraz bardziej

- osób

- Informacja

- integralność

- intelektualny

- własność intelektualna

- celowo

- zainteresowania

- Internet

- Internet przedmiotów

- Wywiady

- przedstawiać

- badać

- śledztwo

- Dochodzenia

- badawczy

- Śledczy

- angażować

- Internet przedmiotów

- IT

- JEGO

- jpg

- PRAWO

- Klawisz

- wiedza

- znany

- krajobraz

- Prawo

- egzekwowanie prawa

- Laws

- Pozwy

- nauka

- Regulamin

- postępowanie sądowe

- LG

- życie

- lekki

- Prawdopodobnie

- LIMIT

- ograniczenie

- Ograniczenia

- Zyje

- lokalizacja

- lokalizacji

- maszyna

- uczenie maszynowe

- zrobiony

- Główny

- utrzymać

- robić

- WYKONUJE

- Dokonywanie

- malware

- sposób

- wiele

- Maksymalna szerokość

- znaczy

- środków

- Media

- Pamięć

- Metadane

- Aplikacje mobilne

- urządzenie przenośne

- urządzenia mobilne

- Nowoczesne technologie

- zmodyfikowano

- jeszcze

- większość

- wielokrotność

- sieć

- ruch sieciowy

- Nowości

- Nowe technologie

- Następny

- liczny

- przestarzały

- Przeszkody

- of

- Stary

- on

- koncepcja

- zamówienie

- organizacji

- oryginalny

- Inne

- Pozostałe

- Inaczej

- Przezwyciężać

- własny

- szczególny

- strony

- wzory

- Ludzie

- wykonywania

- osobisty

- Komputery osobiste

- dane personalne

- faza

- kawałek

- plato

- Analiza danych Platona

- PlatoDane

- Wiadomości

- potencjał

- power

- mocny

- przygotowanie

- presentation

- przedstawione

- zapobiec

- pierwotny

- prywatność

- Prywatność i bezpieczeństwo

- prywatny

- Prywatne firmy

- Obrady

- wygląda tak

- procesów

- prawidłowo

- własność

- własność

- OSKARŻENIE

- chronić

- ochrony

- ochrona

- że

- cele

- pytanie

- RAM

- zasięg

- szybko

- Czytaj

- zrealizować

- Przyczyny

- uznane

- dokumentacja

- Recover

- Regulacja

- usunąć

- raport

- Raportowanie

- wymagać

- Wymaga

- dalsze

- Rosnąć

- Rola

- bieganie

- bezpieczeństwo

- Środki bezpieczeństwa

- wrażliwy

- kilka

- Podpisy

- znaczenie

- wykwalifikowany

- umiejętności

- mądry

- smartfony

- So

- Obserwuj Nas

- Media społecznościowe

- Posty w mediach społecznościowych

- Tworzenie

- ROZWIĄZANIA

- Rozwiązywanie

- kilka

- Źródła

- wyspecjalizowanym

- swoiście

- Zjednoczone

- Rynek

- pobyt

- Ewolucja krok po kroku

- Cel

- sklep

- przechowywany

- strategie

- zbudowany

- udany

- taki

- wsparcie

- Utrzymany

- systemy

- biorąc

- Techniki

- Technologies

- Technologia

- Terroryzm

- że

- Połączenia

- kradzież

- ich

- Im

- Te

- rzeczy

- trzy

- czas

- czasochłonne

- czasy

- do

- dzisiaj

- narzędzie

- narzędzia

- śledzić

- handel

- ruch drogowy

- typy

- zazwyczaj

- odkryć

- zrozumienie

- unia

- Zjednoczony

- United States

- uniwersytet

- Aktualizacja

- Stosowanie

- posługiwać się

- Użytkownik

- różnorodność

- różnorodny

- Wirusy

- widoczny

- istotny

- lotny

- Tom

- Luki w zabezpieczeniach

- Droga..

- sposoby

- Bogactwo

- DOBRZE

- Co

- Co to jest

- który

- Podczas

- szeroko

- rozpowszechniony

- będzie

- w

- Praca

- świat

- zefirnet