JEDEN TYDZIEŃ, DWA BWAINY

Apple łaty dwa zero-dni, jeden po raz drugi. Jak powstał 30-letni kryptosystem pęknięty. Wszystkie twoje sekrety należą do Zenbleed. Pamiętając te podejrzane reklamy na PC/Mac.

Nie ma odtwarzacza audio poniżej? Słuchać bezpośrednio na Soundcloudzie.

Z Dougiem Aamothem i Paulem Ducklinem. Muzyka intro i outro autorstwa Edyta Mudge.

Możesz nas posłuchać SoundCloud, Podcasty Apple, Podcasty Google, Spotify i wszędzie tam, gdzie można znaleźć dobre podcasty. Lub po prostu upuść URL naszego kanału RSS do swojego ulubionego podcatchera.

PRZECZYTAJ TRANSKRYPTU

DOUGLAS. Łatki Apple, bezpieczeństwo a wydajność i hakowanie radiotelefonów policyjnych.

Wszystko to i wiele więcej w podkaście Naked Security.

[MOM MUZYCZNY]

Witam wszystkich w podkaście.

Jestem Doug Aamoth; to jest Paul Ducklin.

Paul, co słychać, kolego?

KACZKA. Jest lipiec, Douglasie!

DOUGLAS. Cóż, porozmawiajmy o lipcu w naszym W tym tygodniu w historii technologii Segment.

28 lipca 1993 roku przyniosła nam wersję 1.0 programu Język programowania Lua.

I nawet jeśli nigdy nie słyszałeś o Little Language That Could, prawdopodobnie skorzystałeś z tego.

Lua jest używana w aplikacjach takich jak Roblox, World of Warcraft, Angry Birds, aplikacjach internetowych od Venmo i Adobe, nie wspominając o Wireshark, Nmap, Neovim i milionach bardziej rozpowszechnionych aplikacji skryptowych.

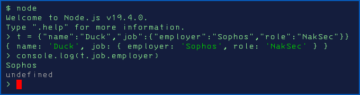

Paul, o ile się nie mylę, używasz Lua w niektórych artykułach Naked Security.

KACZKA. Jestem wielkim fanem Lua, Douglas.

Używam go dość intensywnie do własnych skryptów.

To jest coś, co lubię nazywać „szczupłą, wredną maszyną bojową”.

Ma kilka uroczych cech: jest to bardzo łatwy język do nauczenia; jest to bardzo łatwy do odczytania język; a mimo to możesz nawet pisać programy w funkcjonalnym stylu.

(Mówiąc technicznie, funkcje są obiektami pierwszej klasy w języku, więc możesz robić różne fajne rzeczy, których nie możesz zrobić w bardziej tradycyjnych językach, takich jak C.)

I często używam go do tego, co w przeciwnym razie byłoby pseudokodem w artykułach Naked Security.

Ponieważ (A) możesz skopiować i wkleić kod i wypróbować go samodzielnie, jeśli chcesz, oraz (B) jest on zaskakująco czytelny, nawet dla osób, które nie są zaznajomione z programowaniem.

Słowo Lua oznacza po portugalsku „księżyc”.

DOUGLAS. Piękny!

Dobra, zostańmy przy temacie kodu.

Już kilka razy rozmawialiśmy o drugiej łatce Rapid Response firmy Apple.

Było, nie było, co się z nim stało?

Cóż, ta łatka jest teraz częścią pełna aktualizacja, i jeden, który faktycznie załatał również drugi dzień zerowy, Paul.

KACZKA. Tak.

Jeśli to pamiętasz Natychmiastowa odpowiedź, tak jak powiedziałeś…

…była aktualizacja z wersją (a), tak oznaczają pierwszy, wtedy był z tym problem (przeglądanie do niektórych stron internetowych, które nie analizowały poprawnie ciągów User-Agent).

I tak Apple powiedział: „Och, nie martw się, wyjdziemy z wersją (b) za chwilę."

A potem następną rzeczą, którą zobaczyliśmy, była wersja (c).

Masz rację, pomysł tych szybkich odpowiedzi polega na tym, że ostatecznie przechodzą one do pełnych aktualizacji, w których otrzymujesz pełny nowy numer wersji.

Tak więc, nawet jeśli obawiasz się szybkich odpowiedzi, otrzymasz te poprawki później, jeśli nie wcześniej.

A zero-day w WebKit (to była rzecz załatana przez Rapid-Response) została teraz uzupełniona przez poprawkę zero-day dla dziury na poziomie jądra.

Są też (jak to ująć?) „ciekawe zbiegi okoliczności”, kiedy ty porównaj to z ostatnią dużą aktualizacją zabezpieczeń Apple w czerwcu 2023 r.

Mianowicie, że dzień zerowy naprawiony w części Rapid Response był w WebKit i został przypisany „anonimowemu badaczowi”.

Załatany teraz w jądrze błąd „zero-day” został przypisany rosyjskiej firmie antywirusowej Kaspersky, która słynie z doniesienia, że znalazła kilka „zero-day” na iPhone'ach ich dyrektorów, prawdopodobnie używanych do implantu spyware.

Inteligentne pieniądze mówią więc, mimo że Apple nie wspomniało o tym wprost w swoich biuletynach bezpieczeństwa, że jest to kolejna poprawka związana z tzw. Trojan triangulacyjny.

Innymi słowy, oprogramowanie szpiegujące, które zostało użyte przynajmniej w niektórych atakach ukierunkowanych.

To sprawia, że szybka reakcja jest jeszcze bardziej zrozumiała (co do tego, dlaczego Apple chciał ją szybko wyciągnąć), ponieważ to przede wszystkim powstrzymuje przeglądarkę przed oszukiwaniem telefonu.

To sprawia, że ta aktualizacja jest bardzo ważna, ponieważ oznacza, że zamyka dziurę za dziurą, którą, jak sądzimy, wykorzystają oszuści po włamaniu się do przeglądarki.

Byliby przywiązani do tej drugiej luki, która zasadniczo dała im całkowitą kontrolę.

DOUGLAS. OK, więc przechodzimy od dwóch tygodni temu do 30 lat temu…

…a to jest takie ciekawa historia.

To przestroga, aby nie próbować ukrywać tajemnic kryptograficznych za umowami o zachowaniu poufności. [Umowy NDA]

W komplecie nowy BWAIN, Paul.

Mamy nowy BWAIN!

Hakowanie radiotelefonów policyjnych: 30-letnie wady kryptograficzne w centrum uwagi

KACZKA. „Błąd o imponującej nazwie”.

Jeśli utrzymanie algorytmu w tajemnicy jest konieczne do jego poprawnego działania…

… wystarczy, że jedna osoba weźmie łapówkę, popełni błąd lub wykona inżynierię wsteczną produktu, aby wszystko się rozpadło.

I właśnie to zrobił ten system radiowy TETRA.

Opierał się na niestandardowych, zastrzeżonych algorytmach szyfrowania stanowiących tajemnicę handlową, w wyniku czego przez lata nigdy nie były one dokładnie badane.

TETRA jest Naziemne radio trankingowe.

To trochę jak telefonia komórkowa, ale ma pewne znaczące zalety dla osób takich jak organy ścigania i służby ratownicze, a mianowicie ma większy zasięg, więc potrzebujesz znacznie mniej stacji bazowych.

I od samego początku został zaprojektowany z komunikacją jeden do jednego i jeden do wielu, co jest idealne, gdy próbujesz skoordynować grupę ludzi, aby zareagowali na sytuację awaryjną.

Niestety okazało się, że ma pewne niedoskonałości, które zostały odkryte dopiero w 2021 roku przez grupę holenderskich badaczy.

I cierpliwie czekali prawie dwa lata, aby dokonać odpowiedzialnego ujawnienia, ujawnić szczegóły błędów, które będą robić na wielu konferencjach, począwszy od Black Hat 2023.

Możesz zrozumieć, dlaczego chcą zrobić o tym teraz duży szum, ponieważ siedzą na tych informacjach, współpracując z dostawcami, aby przygotować łatki, od końca 2021 roku.

W rzeczywistości wszystkie CVE, numery błędów, które otrzymali, to CVE-2022-xxxx, co po prostu wskazuje, ile inercji jest w systemie, którą musieli pokonać, aby uzyskać łatki dla tych dziur.

DOUGLAS. A nasz BWAIN to TETRA:BURST, co jest ekscytujące.

Porozmawiajmy o niektórych z tych dziur.

KACZKA. W sumie jest pięć CVE, ale są dwa główne problemy, które nazwałbym „momentami do nauczenia”.

Pierwszy z nich, CVE-2022-24401, dotyczy drażliwej kwestii uzgodnienia klucza.

W jaki sposób Twoja stacja bazowa i czyjś telefon uzgadniają klucz, którego będą używać w tej konkretnej rozmowie, tak aby różnił się niezawodnie od innych kluczy?

TETRA zrobiła to, opierając się na bieżącym czasie, który wyraźnie porusza się tylko w kierunku do przodu. (O ile wiemy.)

Problem polega na tym, że nie było etapu uwierzytelniania ani weryfikacji danych.

Kiedy słuchawka łączy się ze stacją bazową i otrzymuje znacznik czasu, nie ma możliwości sprawdzenia: „Czy to prawdziwy znacznik czasu ze stacji bazowej, której ufam?”

Na sygnaturze czasowej nie było podpisu cyfrowego, co oznaczało, że możesz skonfigurować nieuczciwą stację bazową i możesz ją oszukać, aby rozmawiała z tobą przy użyciu *twojego* sygnatury czasowej.

Innymi słowy, klucz szyfrujący do rozmowy od kogoś innego *którą już wczoraj przechwyciłeś i nagrałeś*…

…mogłeś dziś z kimś niewinnie porozmawiać, nie dlatego, że chciałeś tej rozmowy, ale dlatego, że chciałeś odzyskać strumień klucza.

Następnie możesz użyć tego strumienia klucza, *ponieważ jest to ten sam, który był używany wczoraj*, do przechwyconej rozmowy.

I oczywiście inną rzeczą, którą możesz zrobić, to jeśli uznasz, że chcesz przechwycić coś w następny wtorek, możesz oszukać kogoś, aby odbył z tobą rozmowę *dzisiaj*, używając fałszywego znacznika czasu na następny tydzień.

Następnie, kiedy przechwycisz tę rozmowę w przyszłości, możesz ją odszyfrować, ponieważ masz strumień klucza z dzisiejszej rozmowy.

DOUGLAS. OK, więc to jest pierwszy błąd.

A morał tej historii jest taki: Nie polegaj na danych, których nie możesz zweryfikować.

W przypadku drugiego błędu morał tej historii jest następujący: Nie buduj backdoorów ani innych celowych słabości.

To wielkie nie, nie, Paul!

KACZKA. W rzeczy samej.

Ten to CVE 2022-24402.

Widziałem w mediach, że toczyła się dyskusja, czy to naprawdę liczy się jako backdoor, ponieważ zostało wprowadzone celowo i każdy, kto podpisał NDA, wiedział, że tam jest (lub powinien był zdawać sobie z tego sprawę).

Nazwijmy to jednak backdoorem, ponieważ jest to celowo zaprogramowany mechanizm, za pomocą którego operatorzy niektórych typów urządzeń (na szczęście nie tych sprzedawanych zwykle organom ścigania lub służbom ratunkowym, ale tych sprzedawanych organizacjom komercyjnym)….

…istnieje specjalny tryb, w którym zamiast 80-bitowych kluczy szyfrujących, można nacisnąć magiczny przycisk, który mówi: „Hej, używajcie tylko 32 bitów zamiast 80”.

A kiedy myślisz, że pozbyliśmy się DES, to standard szyfrowania danych, na przełomie tysiącleci, ponieważ miał tylko 56-bitowe klucze, możesz sobie wyobrazić *dzisiaj w 2023 roku*, jak słaby jest naprawdę 32-bitowy klucz szyfrujący.

Koszt czasu i materiałów związanych z atakiem brute-force jest prawdopodobnie trywialny.

Możesz sobie wyobrazić, mając kilka w miarę przyzwoitych laptopów, że możesz to zrobić w ciągu jednego popołudnia dla dowolnej rozmowy, którą chcesz odszyfrować.

DOUGLAS. Dobrze, bardzo dobrze.

Na koniec mamy…

…jeśli pamiętasz Heartbleed z 2014 roku, nie panikuj, ale jest nowa rzecz o nazwie Zenbleed

Zenbleed: Jak dążenie do zwiększenia wydajności procesora może zagrozić Twoim hasłom

KACZKA. Tak, to BWAIN numer dwa tygodnia. [ŚMIECH]

DOUGLAS. Tak, to kolejny BWAIN! [ŚMIECH]

KACZKA. Chciałem to napisać, ponieważ ma ładną nazwę, Zenbleed (nazwa „Zen” pochodzi od faktu, że błąd dotyczy serii procesorów AMD Zen 2, o ile mi wiadomo), i ponieważ ten został znaleziony przez legendarnego łowcy błędów z Google Project Zero, Tavisa Ormandy'ego, który zwraca uwagę na to, co dzieje się wewnątrz samych procesorów.

Ataki „krwawienia”… Opiszę je tylko słowami, które napisałem w artykule:

Przyrostek „-bleed” jest używany w przypadku luk, które powodują wyciek danych w przypadkowy sposób, nad którym ani atakujący, ani ofiara nie mogą naprawdę kontrolować.

Tak więc atak krwawienia to taki, w którym nie można wbić igły dziewiarskiej w komputer przez Internet i powiedzieć: „Aha! Teraz chcę, abyś znalazł tę konkretną bazę danych o nazwie sales.sql i prześlij go do mnie”.

I nie możesz wbić igły w inną dziurkę i powiedzieć: „Chcę, żebyś obserwował przesunięcie pamięci 12, aż pojawi się numer karty kredytowej, a potem zapisz to na dysku na później”.

Po prostu otrzymujesz pseudolosowe dane, które wyciekają z programów innych osób.

Dostajesz dowolne rzeczy, których nie powinieneś widzieć, które możesz zbierać do woli przez minuty, godziny, dni, a nawet tygodnie, jeśli chcesz.

Następnie możesz wykonać swoją pracę z dużymi zbiorami danych na tych skradzionych rzeczach i zobaczyć, co z tego wyciągniesz.

Więc to właśnie znalazł tutaj Tavis Ormandy.

Zasadniczo jest to problem z przetwarzaniem wektorowym, w którym procesory Intela i AMD działają nie w swoim normalnym trybie 64-bitowym (gdzie mogą, powiedzmy, dodać dwie 64-bitowe liczby całkowite za jednym razem), ale gdzie mogą pracować na 256 -bitowe fragmenty danych naraz.

Jest to przydatne do łamania haseł, wydobywania kryptowalut, przetwarzania obrazu i wielu innych rzeczy.

To cały oddzielny zestaw instrukcji wewnątrz procesora; cały odrębny zestaw rejestrów wewnętrznych; cały zestaw fantazyjnych i naprawdę potężnych obliczeń, które możesz wykonać na tych super dużych liczbach, aby uzyskać super wyniki wydajności.

Jaka jest szansa, że są wolne od błędów?

I tego właśnie szukał Tavis Ormandy.

Odkrył, że bardzo specjalna instrukcja, która jest w dużej mierze używana w celu uniknięcia zmniejszenia wydajności…

…masz tę magiczną instrukcję zwaną VZEROUPPER to mówi procesorowi: „Ponieważ używałem tych fantazyjnych rejestrów 256-bitowych, ale już się nimi nie interesuję, nie musisz się martwić o zapisywanie ich stanu na później”.

Zgadnij co?

Ta magiczna instrukcja, która ustawia górne 128 bitów wszystkich 256-bitowych rejestrów wektorowych na zero w tym samym czasie, wszystkie za pomocą jednej instrukcji (widać, że jest tu dużo złożoności)…

…w zasadzie czasami wycieka dane z innych procesów lub wątków, które ostatnio działały.

Jeśli nadużywasz tej instrukcji we właściwy sposób, a Tavis Ormandy odkrył, jak to zrobić, wykonujesz własne instrukcje dotyczące wektorów magicznych i używasz tego super-fajnego VZEROUPPER instrukcji w specjalny sposób, i dzieje się tak, że rejestry wektorowe w twoim programie od czasu do czasu zaczynają pojawiać się z wartościami danych, których nie powinny mieć.

A te wartości danych nie są przypadkowe.

W rzeczywistości są to 16-bajtowe (128-bitowe) fragmenty danych *pochodzące z procesu innej osoby*.

Nie wiesz czyje.

Po prostu wiesz, że te nieuczciwe dane pojawiają się od czasu do czasu.

Niestety, Taviso odkrył, że używając tej instrukcji w niewłaściwy/właściwy sposób, mógł faktycznie wyodrębnić 30 KB nieuczciwych, upiornych danych z procesów innych osób na sekundę na rdzeń procesora.

I chociaż brzmi to jak bardzo powolna szybkość transmisji danych (kto by chciał w dzisiejszych czasach 30 KB na sekundę w połączeniu internetowym? – nikt)…

…jeśli chodzi o pobieranie losowych 16-bajtowych fragmentów danych z programów innych osób, w rzeczywistości wychodzi to około 3 GB dziennie na rdzeń.

Będą fragmenty stron internetowych innych osób; będą nazwy użytkowników; mogą istnieć bazy danych haseł; mogą istnieć tokeny uwierzytelniające.

Wszystko, co musisz zrobić, to przejrzeć ten obszerny zbiór stogów siana i znaleźć igły, które wyglądają interesująco.

A naprawdę złą częścią tego jest to, że *to nie tylko inne procesy działają na tym samym poziomie uprawnień co Ty*.

Więc jeśli jesteś zalogowany jako „Doug”, ten błąd nie tylko szpieguje inne procesy działające pod kontem „Doug” w systemie operacyjnym.

Jak zauważa sam Taviso:

Podstawowe operacje, takie jak

strlen, memcpy, strcmp...

(Są to standardowe funkcje używane przez wszystkie programy do znajdowania długości łańcuchów tekstowych, kopiowania pamięci i porównywania dwóch elementów tekstu).

Te podstawowe operacje będą wykorzystywać rejestry wektorowe, więc możemy skutecznie wykorzystać tę technikę do szpiegowania operacji zachodzących w dowolnym miejscu w systemie!

I pozwolił sobie, co zrozumiałe, na wykrzyknik.

Nie ma znaczenia, czy mają one miejsce na innych maszynach wirtualnych, piaskownicach, kontenerach, procesach itp.

Myślę, że faktycznie użył tam również drugiego wykrzyknika.

Innymi słowy, *dowolny proces*, niezależnie od tego, czy jest to system operacyjny, czy jest to inny użytkownik w tej samej maszynie wirtualnej co ty, czy jest to program kontrolujący maszynę wirtualną, czy jest to piaskownica, która ma wykonywać superprywatne przetwarzanie haseł.

Po prostu otrzymujesz stały dopływ 16-bajtowych fragmentów danych pochodzących od innych ludzi, a wszystko, co musisz zrobić, to siedzieć, patrzeć i czekać.

DOUGLAS. Więc nie czekając, aż dostawca płyty głównej załata…

Jeśli używasz komputera Mac, nie musisz się tym martwić, ponieważ istnieją komputery Mac z procesorami ARM i komputery Mac z procesorami Intel, ale nie ma komputerów Mac z procesorami AMD, ale co z użytkownikami systemu Windows z procesorami AMD i może niektórymi użytkownikami systemu Linux?

KACZKA. Twoja dystrybucja Linuksa może mieć aktualizację mikrokodu oprogramowania układowego, która zostanie zastosowana automatycznie.

I istnieje zasadniczo nieudokumentowana (lub w najlepszym razie bardzo słabo udokumentowana) funkcja AMD, specjalne polecenie, które można przekazać układowi za pośrednictwem tak zwanych MSR, lub rejestry specyficzne dla modelu.

Są jak narzędzia do ustawiania konfiguracji dla każdej konkretnej rundy żetonów.

Istnieje ustawienie, które możesz wprowadzić, które najwyraźniej uodparnia twój chip na ten błąd, więc możesz to zastosować.

Istnieją polecenia, aby to zrobić dla Linuksa i BSD, ale niestety nie znam podobnych poleceń w systemie Windows.

Majsterkowanie w rejestrach procesora specyficznych dla modelu [MSR] można wykonać w systemie Windows, ale ogólnie rzecz biorąc, potrzebujesz sterownika jądra.

A to zwykle oznacza pobranie go od nieznanej strony trzeciej, samodzielne skompilowanie, zainstalowanie, wyłączenie podpisu sterownika…

…więc rób to tylko wtedy, gdy jest to absolutnie konieczne i absolutnie wiesz, co robisz.

Jeśli jesteś naprawdę zdesperowany w systemie Windows i masz procesor AMD Zen 2, myślę… (nie próbowałem tego, ponieważ nie mam pod ręką odpowiedniego komputera do moich eksperymentów).

DOUGLAS. Powinieneś wydać jeden. [ŚMIECH]

To jest związane z pracą!

KACZKA. Prawdopodobnie możesz, jeśli pobierzesz i zainstalujesz WinDbg [wymawiane „windbag”], Microsoft Debugger…

… który pozwala włączyć lokalne debugowanie jądra, połączyć się z własnym jądrem i bawić się rejestrami specyficznymi dla modelu [DRAMATYCZNY GŁOS] *na własne ryzyko*.

I oczywiście, jeśli używasz OpenBSD, z tego co słyszałem, dobry stary Theo [de Raadt] powiedział: „Wiesz co, istnieje pewne ograniczenie; włącza ten specjalny bit, który zatrzymuje działanie błędu. Zamierzamy ustawić tę opcję jako domyślną w OpenBSD, ponieważ preferujemy faworyzowanie bezpieczeństwa nawet kosztem wydajności”.

Ale dla wszystkich innych będziesz musiał albo poczekać, aż zostanie to naprawione, albo zrobić trochę mikro-hakowania, wszystko na własną rękę!

DOUGLAS. Dobrze, bardzo dobrze.

Będziemy tego pilnować, zapamiętaj moje słowa.

A gdy słońce zacznie zachodzić w naszym dzisiejszym programie, posłuchajmy jednego z naszych czytelników na Facebooku.

Odnosi się to do historii Apple, o której mówiono na początku programu.

Antoni pisze:

Pamiętam, jak kiedyś użytkownicy Apple zwykli wrzeszczeć nad tłumem komputerów PC, że architektura Apple jest szczelna i nie wymaga łatania zabezpieczeń.

Paul, to nasuwa interesujące pytanie, ponieważ myślę, że wracamy do tego co najmniej raz w roku.

Co powiemy ludziom, którzy twierdzą, że Apple jest tak bezpieczny, że nie potrzebują żadnego oprogramowania zabezpieczającego lub nie muszą się martwić hakowaniem, złośliwym oprogramowaniem lub innymi tego typu rzeczami?

KACZKA. Cóż, zwykle uśmiechamy się przyjaźnie i mówimy: „Hej, czy ktoś pamięta te reklamy? Jestem komputerem PC/Jestem komputerem Mac. Jestem komputerem PC/Jestem komputerem Mac. Jak to się potoczyło? [ŚMIECH]

DOUGLAS. Dobrze powiedziane!

I bardzo dziękuję, Antoni, że to napisałaś.

Jeśli masz ciekawą historię, komentarz lub pytanie, które chciałbyś przesłać, chętnie przeczytamy o tym w podkaście.

Możesz wysłać e-mail na adres tips@sophos.com, skomentować jeden z naszych artykułów lub skontaktować się z nami w serwisie społecznościowym: @nakedSecurity.

To nasz program na dzisiaj; bardzo dziękuję za wysłuchanie.

Dla Paula Ducklina jestem Doug Aamoth i przypominam, aż do następnego razu…

OBIE. Bądź bezpieczny!

[MOM MUZYCZNY]

- Dystrybucja treści i PR oparta na SEO. Uzyskaj wzmocnienie już dziś.

- PlatoData.Network Pionowe generatywne AI. Wzmocnij się. Dostęp tutaj.

- PlatoAiStream. Inteligencja Web3. Wiedza wzmocniona. Dostęp tutaj.

- PlatonESG. Motoryzacja / pojazdy elektryczne, Węgiel Czysta technologia, Energia, Środowisko, Słoneczny, Gospodarowanie odpadami. Dostęp tutaj.

- Przesunięcia bloków. Modernizacja własności offsetu środowiskowego. Dostęp tutaj.

- Źródło: https://nakedsecurity.sophos.com/2023/07/27/s3-ep145-bugs-with-impressive-names/

- :ma

- :Jest

- :nie

- :Gdzie

- $W GÓRĘ

- 1

- 12

- 2014

- 2021

- 2023

- 30

- 32

- 80

- a

- Zdolny

- O nas

- o tym

- absolutnie

- nadużycie

- towarzyszy

- Konto

- w poprzek

- faktycznie

- Dodaj

- Adobe

- Reklamy

- Zalety

- Po

- przed

- temu

- Umowa

- umowy

- algorytm

- Algorytmy

- Wszystkie kategorie

- dozwolony

- pozwala

- już

- W porządku

- Chociaż

- am

- AMD

- an

- i

- Rocznie

- Anonimowy

- Inne

- Anthony

- każdy

- ktoś

- nigdzie

- osobno

- Apple

- Aplikuj

- mobilne i webowe

- architektura

- SĄ

- na około

- artykuł

- towary

- AS

- At

- atakować

- Ataki

- Uwaga

- audio

- Uwierzytelnianie

- autor

- automatycznie

- uniknąć

- świadomy

- b

- z powrotem

- tylne drzwi

- Backdoory

- Łazienka

- baza

- podstawowy

- Gruntownie

- BE

- bo

- być

- za

- jest

- poniżej

- BEST

- Duży

- Ptaki

- Bit

- Czarny

- Czarny kapelusz

- Brazylia

- przyniósł

- przeglądarka

- Przeglądanie

- Bug

- błędy

- budować

- Pęczek

- ale

- przycisk

- by

- wezwanie

- nazywa

- oprawa ołowiana witrażu

- CAN

- karta

- Ostrzegawczy

- pewien

- szansa

- Charakterystyka

- kontrola

- żeton

- Frytki

- wyraźnie

- zamknięcie

- kod

- zbierać

- COM

- jak

- byliśmy spójni, od początku

- przyjście

- komentarz

- handlowy

- Komunikacja

- porównanie

- kompletny

- kompleksowość

- kompromis

- komputer

- konferencje

- Skontaktuj się

- połączenie

- łączy

- Pojemniki

- kontrola

- kontroli

- Rozmowa

- biurowy

- rdzeń

- Koszty:

- mógłby

- Para

- kurs

- CPU

- kredyt

- Karta kredytowa

- Crooks

- tłum

- Crypto

- kryptograficzny

- Wydobywanie kryptowalut

- Aktualny

- cve

- dane

- Baza danych

- Bazy danych

- dzień

- Dni

- Promocje

- Odszyfruj

- Domyślnie

- opisać

- zaprojektowany

- detale

- urządzenie

- ZROBIŁ

- różne

- cyfrowy

- kierunek

- ujawnienie

- odkryty

- do

- udokumentowane

- robi

- Nie

- robi

- zrobić

- nie

- pobieranie

- dramatycznie

- kierowca

- Spadek

- holenderski

- każdy

- łatwo

- faktycznie

- bądź

- więcej

- Inaczej

- nagły wypadek

- umożliwiać

- szyfrowanie

- egzekwowanie

- istotnie

- Parzyste

- ostatecznie

- wszyscy

- ekscytujący

- eksperymenty

- rozległy

- obszernie

- wyciąg

- oko

- fakt

- imitacja

- Spadać

- znajomy

- znakomicie

- wentylator

- daleko

- Cecha

- mniej

- walczący

- wzorzysty

- Znajdź

- znalezieniu

- i terminów, a

- pięć

- Fix

- ustalony

- Skazy

- W razie zamówieenia projektu

- na szczęście

- Naprzód

- znaleziono

- Darmowy

- przyjazny

- od

- pełny

- funkcjonalny

- Funkcje

- przyszłość

- ogólnie

- otrzymać

- miejsce

- Dać

- Go

- będzie

- dobry

- szeroki uśmiech

- włamanie

- miał

- ręka

- się

- Wydarzenie

- dzieje

- kapelusz

- Have

- mający

- he

- słyszeć

- wysłuchany

- bicie serca

- tutaj

- Ukryty

- jego

- Dobranie (Hit)

- Otwór

- Dziury

- GODZINY

- W jaki sposób

- How To

- http

- HTTPS

- i

- CHORY

- pomysł

- idealny

- if

- obraz

- obraz

- imponujący

- in

- W innych

- wskazuje

- bezwładność

- Informacja

- wewnątrz

- zainstalować

- Instalacja

- zamiast

- instrukcje

- Intel

- zainteresowany

- ciekawy

- wewnętrzny

- Internet

- połączenie internetowe

- najnowszych

- problem

- problemy

- IT

- szt

- JEGO

- lipiec

- czerwiec

- właśnie

- Kaspersky

- Trzymać

- konserwacja

- Klawisz

- Klawisze

- Wiedzieć

- znany

- język

- Języki

- laptopy

- w dużej mierze

- Nazwisko

- Późno

- później

- Prawo

- egzekwowanie prawa

- przeciec

- Wycieki

- UCZYĆ SIĘ

- najmniej

- legendarny

- Długość

- poziom

- lubić

- linux

- Słuchanie

- mało

- miejscowy

- zalogowany

- dłużej

- Popatrz

- poszukuje

- Partia

- miłość

- mac

- maszyny

- magia

- Główny

- poważny

- robić

- WYKONUJE

- Dokonywanie

- malware

- znak

- Materia

- Maksymalna szerokość

- Może..

- może

- me

- oznaczać

- znaczy

- Oznaczało

- mechanizm

- Media

- Pamięć

- Microsoft

- może

- Tysiąclecie

- myślący

- minuty

- błąd

- łagodzenie

- Aplikacje mobilne

- Moda

- pieniądze

- morał

- jeszcze

- porusza się

- dużo

- Muzyka

- musical

- my

- Nagie bezpieczeństwo

- Nagi podcast o bezpieczeństwie

- Nazwa

- mianowicie

- prawie

- Schludny

- niezbędny

- Potrzebować

- potrzebne

- Ani

- nigdy

- Nowości

- Następny

- w następnym tygodniu

- miło

- Nie

- ani

- normalna

- już dziś

- numer

- z naszej

- obiekty

- of

- poza

- offset

- często

- Stary

- on

- ONE

- te

- tylko

- operacyjny

- system operacyjny

- operacje

- operatorzy

- or

- organizacyjne

- Inne

- Inaczej

- ludzkiej,

- na zewnątrz

- koniec

- Przezwyciężać

- własny

- stron

- Panika

- część

- szczególny

- przyjęcie

- Hasło

- hasła

- Łata

- Łatki

- łatanie

- cierpliwie

- Paweł

- PC

- Ludzie

- Ludzie na

- dla

- jest gwarancją najlepszej jakości, które mogą dostarczyć Ci Twoje monitory,

- osoba

- telefon

- Miejsce

- plato

- Analiza danych Platona

- PlatoDane

- Grać

- gracz

- Podcast

- Podcasty

- punkt

- zwrotnica

- Grzebać

- Policja

- portugalski

- Wiadomości

- mocny

- naciśnij

- przywilej

- prawdopodobnie

- Problem

- procesów

- przetwarzanie

- Procesor

- Procesory

- Produkt

- Program

- Programowanie

- Programy

- projekt

- wyraźny

- prawidłowo

- własność

- cel

- położyć

- poszukiwanie

- pytanie

- szybko

- radio

- przypadkowy

- zasięg

- szybki

- Kurs

- Czytaj

- czytelnicy

- gotowy

- real

- naprawdę

- niedawny

- niedawno

- nagrany

- Recover

- redukcja

- rejestry

- związane z

- polegać

- opierając się

- pamiętać

- pamiętając

- Zgłoszone

- Badacze

- Odpowiadać

- odpowiedź

- Odpowiedzi

- odpowiedzialny

- dalsze

- Efekt

- Pozbyć się

- prawo

- Rio de Janeiro

- Roblox

- okrągły

- rss

- run

- bieganie

- Rosyjski

- Powiedział

- taki sam

- piaskownica

- piaskownice

- Zapisz

- oszczędność

- zobaczył

- powiedzieć

- powiedzenie

- mówią

- badanie

- druga

- Tajemnica

- bezpieczne

- bezpieczeństwo

- Oprogramowanie zabezpieczające

- widzieć

- widziany

- segment

- oddzielny

- Serie

- zestaw

- Zestawy

- ustawienie

- kilka

- statki

- Short

- powinien

- pokazać

- seans

- podpisana

- znaczący

- podpisywanie

- podobny

- ponieważ

- siedzieć

- Siedzący

- powolny

- mądry

- So

- dotychczas

- Obserwuj Nas

- Tworzenie

- sprzedany

- kilka

- Ktoś

- coś

- SoundCloud

- Mówiąc

- specjalny

- specyficzny

- Spotify

- spyware

- STAGE

- standard

- początek

- Startowy

- Stan

- stacja

- Stacje

- pobyt

- stały

- Kij

- skradziony

- Zatrzymuje

- Historia

- styl

- przedmiot

- Zatwierdź

- taki

- odpowiedni

- Niedz

- Dostawa

- domniemany

- system

- Brać

- trwa

- opowieść

- Mówić

- rozmawiać

- ukierunkowane

- tech

- technicznie

- mówi

- podziękować

- dzięki

- że

- Połączenia

- Przyszłość

- ich

- Im

- sami

- następnie

- Tam.

- Te

- one

- rzecz

- rzeczy

- myśleć

- Trzeci

- to

- tych

- chociaż?

- Przez

- czas

- czasy

- znak czasu

- do

- już dziś

- razem

- Żetony

- narzędzia

- Top

- Kwota produktów:

- tradycyjny

- wypróbowany

- Zaufaj

- próbować

- Wtorek

- SKRĘCAĆ

- Obrócony

- Obrócenie

- drugiej

- typy

- zazwyczaj

- dla

- zrozumieć

- zrozumiały

- Zrozumiały

- Niestety

- nieznany

- aż do

- Aktualizacja

- uaktualnienie

- Uaktualnienia

- URL

- us

- posługiwać się

- używany

- Użytkownik

- Użytkownicy

- za pomocą

- zazwyczaj

- Wartości

- sprzedawca

- sprzedawców

- Venmo

- Weryfikacja

- zweryfikować

- wersja

- Przeciw

- początku.

- przez

- Ofiara

- Wirtualny

- Głos

- Luki w zabezpieczeniach

- wrażliwość

- czekać

- Czekanie

- chcieć

- poszukiwany

- Warcraft

- była

- Oglądaj

- wodoszczelny

- Droga..

- we

- sieć

- zestaw internetowy

- strony internetowe

- tydzień

- tygodni

- DOBRZE

- poszedł

- były

- Co

- cokolwiek

- jeśli chodzi o komunikację i motywację

- czy

- który

- KIM

- cały

- którego

- dlaczego

- rozpowszechniony

- będzie

- okna

- Użytkownicy systemu Windows

- w

- słowo

- słowa

- Praca

- pracujący

- działa

- świat

- martwić się

- by

- napisać

- pisanie

- lat

- tak

- jeszcze

- ty

- Twój

- siebie

- Zen

- zefirnet

- zero