1Wydział Chemii Fizycznej, Uniwersytet Kraju Basków UPV / EHU, Apartado 644, 48080 Bilbao, Hiszpania

2Centrum Kwantowe EHU, Uniwersytet Kraju Basków UPV/EHU

3Quantum MADS, Uribitarte Kalea 6, 48001 Bilbao, Hiszpania

4Międzynarodowe Centrum Sztucznej Inteligencji Kwantowej dla Nauki i Technologii (QuArtist) i Wydział Fizyki, Uniwersytet w Szanghaju, 200444 Szanghaj, Chiny

5IKERBASQUE, Baskijska Fundacja Nauki, Plaza Euskadi 5, 48009 Bilbao, Hiszpania

6Kipu Quantum, Greifswalderstrasse 226, 10405 Berlin, Niemcy

7Baskijskie Centrum Matematyki Stosowanej (BCAM), Alameda de Mazarredo 14, 48009 Bilbao, Kraj Basków, Hiszpania

Czy ten artykuł jest interesujący czy chcesz dyskutować? Napisz lub zostaw komentarz do SciRate.

Abstrakcyjny

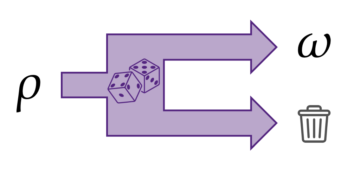

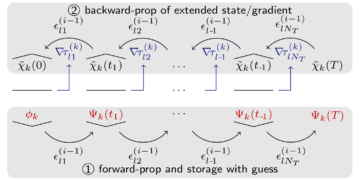

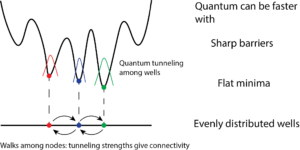

Proponujemy protokół do kodowania klasycznych bitów w statystykach pomiarowych wielociałowych obserwabli Pauliego, wykorzystujący korelacje kwantowe dla kodu dostępu losowego. Konteksty pomiarowe zbudowane na podstawie tych obserwabli dają wyniki z wewnętrzną redundancją, co wykorzystujemy, kodując dane w zestawie wygodnych stanów własnych kontekstu. Pozwala to na losowy dostęp do zakodowanych danych przy niewielkich zasobach. Zastosowane stany własne są silnie splątane i można je wygenerować za pomocą dyskretnie sparametryzowanego obwodu kwantowego o małej głębokości. Zastosowania tego protokołu obejmują algorytmy wymagające przechowywania dużych ilości danych z jedynie częściowym ich odzyskaniem, jak ma to miejsce w przypadku drzew decyzyjnych. Używając stanów $n$-kubitów, ten Kwantowy Kod Losowego Dostępu ma większe prawdopodobieństwo powodzenia niż jego klasyczny odpowiednik za nge 14$ i niż poprzednie Kwantowe Kody Losowego Dostępu za n ge 16$. Co więcej, za 18 $ można go wzmocnić do postaci protokołu kompresji prawie bezstratnej z prawdopodobieństwem powodzenia 0.999 $ i współczynnikiem kompresji $O(n^2/2^n)$. Dane, które może przechowywać, są równe pojemności serwera Google-Drive za n = 44 $ i rozwiązaniu brute-force dla szachów (co zrobić w dowolnej konfiguracji planszy) za n = 100 $.

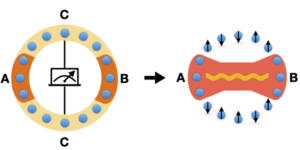

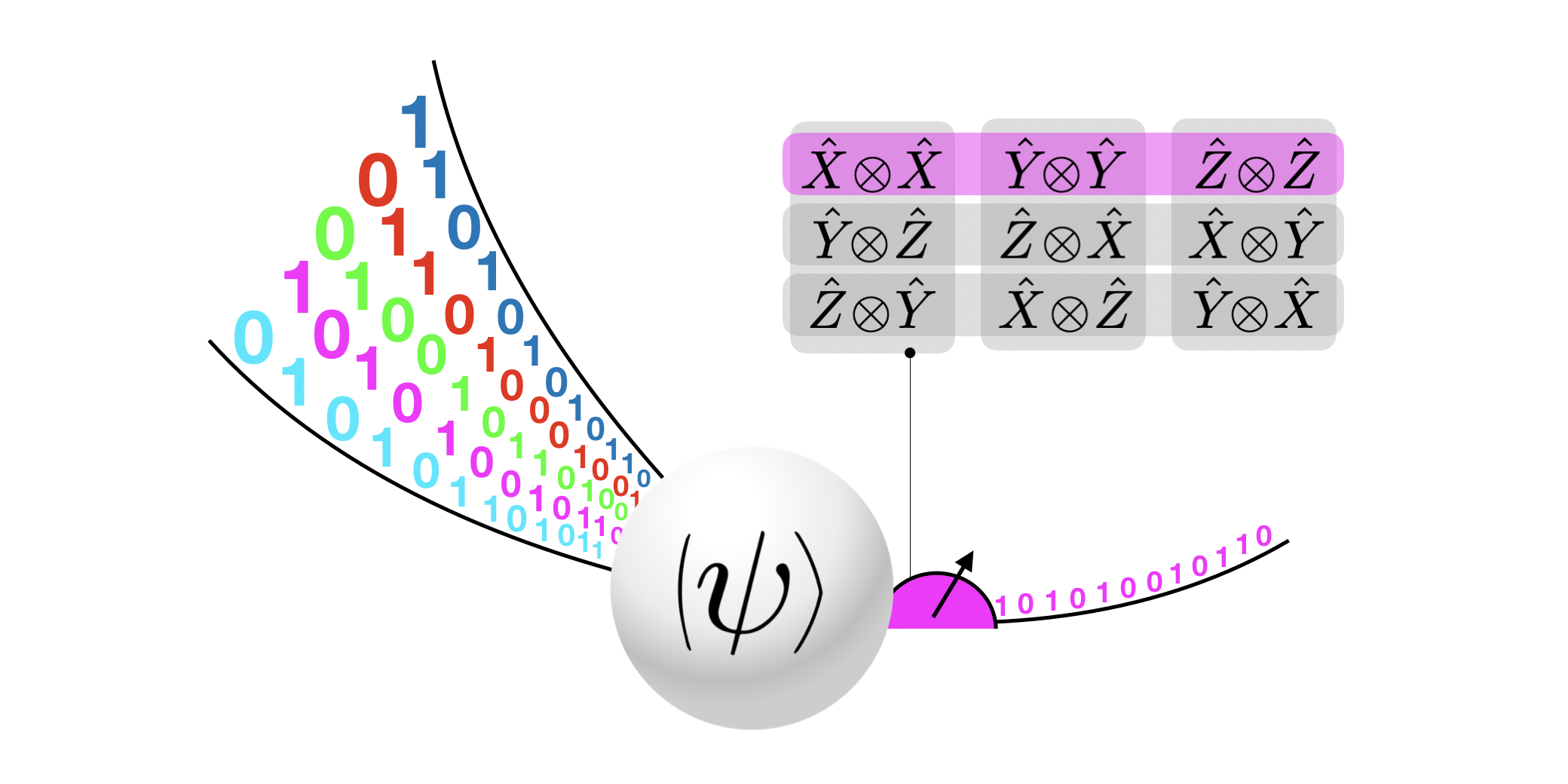

Wyróżniony obraz: Wizualizacja kwantowego kodu losowego dostępu. Klasyczne dane są kodowane do stanu kwantowego, a fragment jest odzyskiwany poprzez pomiar w odpowiedniej bazie. Podstawy pomiarów użyte w tym artykule są zdefiniowane przez zbiory dojeżdżających wielociałowych obserwabli Pauliego.

Popularne podsumowanie

W tym artykule proponujemy zamiast tego użycie baz pomiarowych, które są wzajemnie stronnicze, tak aby każdy bit pojawiał się w wielu bazach pomiarowych. Zamiast stwarzać wady, pozwala nam to kodować każdy bit przy użyciu najwygodniejszej podstawy, oszczędzając zasoby dla wielkoskalowych systemów kwantowych. Do przekazywania naszych bitów używamy wielociałowych obserwabli Pauliego, a każdy zestaw obserwabli dojeżdżających, który można skonstruować, definiuje jedną podstawę pomiaru. Wykorzystując systemy n$ kubitów, podejście to wykazuje asymptotyczny współczynnik kompresji $O(n^2/2^n)$ i większe prawdopodobieństwo sukcesu niż poprzednie QRAC dla $n ge 16$.

► Dane BibTeX

► Referencje

[1] CE Shannon, Matematyczna teoria komunikacji, czasopismo techniczne systemu Bell 27, 379–423 (1948).

https: / / doi.org/ 10.1002 / j.1538-7305.1948.tb01338.x

[2] WC Huffman i V. Pless, Podstawy kodów korygujących błędy (Cambridge University Press, 2012).

[3] H. Al-Bahadili, Nowatorski schemat bezstratnej kompresji danych oparty na kodach Hamminga korygujących błędy, Computers & Mathematics with Applications 56, 143–150 (2008).

https:///doi.org/10.1016/j.camwa.2007.11.043

[4] AR Calderbank i PW Shor, Istnieją dobre kody korygujące błędy kwantowe, Phys. Rev. A 54, 1098–1105 (1996).

https: / / doi.org/ 10.1103 / PhysRevA.54.1098

[5] AM Steane, Kody korygujące błędy w teorii kwantowej, Phys. Wielebny Lett. 77, 793–797 (1996).

https: / / doi.org/ 10.1103 / PhysRevLett.77.793

[6] LA Rozema, DH Mahler, A. Hayat, PS Turner i AM Steinberg, Kompresja danych kwantowych zespołu kubitów, Phys. Wielebny Lett. 113, 160504 (2014).

https: / / doi.org/ 10.1103 / PhysRevLett.113.160504

[7] D. Gottesman, Klasa kwantowych kodów korygujących błędy nasycających kwantową granicę Hamminga, Phys. Rev. A 54, 1862–1868 (1996).

https: / / doi.org/ 10.1103 / PhysRevA.54.1862

[8] AY Kitaev, Fault-tolerant quantum computing by anyons, Annals of Physics 303, 2–30 (2003).

https://doi.org/10.1016/S0003-4916(02)00018-0

[9] A. Peres, Teoria kwantowa: koncepcje i metody (Springer Science & Business Media, 2006).

[10] CH Bennett, G. Brassard, C. Crépeau, R. Jozsa, A. Peres i WK Wootters, Teleportowanie nieznanego stanu kwantowego za pośrednictwem podwójnych kanałów klasycznych i kanałów Einsteina-Podolsky'ego-Rosena, Phys. Wielebny Lett. 70, 1895 (1993).

https: / / doi.org/ 10.1103 / PhysRevLett.70.1895

[11] CH Bennett i SJ Wiesner, Komunikacja za pomocą operatorów jedno- i dwucząstkowych na stanach Einsteina-Podolsky'ego-Rosena, Phys. Wielebny Lett. 69, 2881 (1992).

https: / / doi.org/ 10.1103 / PhysRevLett.69.2881

[12] CH Bennett, PW Shor, JA Smolin i AV Thapliyal, Pojemność kanału kwantowego wspomagana splątaniem i odwrotne twierdzenie Shannona, Transakcje IEEE dotyczące teorii informacji 48.10, 2637–2655 (2002).

https: / / doi.org/ 10.1109 / TIT.2002.802612

[13] S. Wiesner, Kodowanie koniugatu, ACM Sigact News 15 (1), 78–88 (1983).

https: / / doi.org/ 10.1145 / 1008908.1008920

[14] A. Ambainis, A. Nayak, A. Ta-Shma i U. Vazirani, Dense quantum coding and a dolna granica dla 1-kierunkowych automatów kwantowych, w Proceedings of the trzydziestego pierwszego dorocznego sympozjum ACM na temat teorii informatyki (1999) s. 376–383.

https: / / doi.org/ 10.1145 / 301250.301347

[15] A. Ambainis, A. Nayak, A. Ta-Shma i U. Vazirani, Dense quantum coding and quantum finite automata, Journal of the ACM (JACM) 49(4), 496–511 (2002).

https: / / doi.org/ 10.1145 / 581771.581773

[16] M. Pawłowski i M. Żukowski, Kody losowego dostępu wspomagane splątaniem, Phys. Rev. A 81, 042326 (2010).

https: / / doi.org/ 10.1103 / PhysRevA.81.042326

[17] A. Casaccino, EF Galvão i S. Severini, Ekstrema dyskretnych funkcji i zastosowań Wignera, Phys. Rev. A 78, 022310 (2008).

https: / / doi.org/ 10.1103 / PhysRevA.78.022310

[18] A. Tavakoli, A. Hameedi, B. Marques i M. Bourennane, Kwantowe kody losowego dostępu wykorzystujące systemy pojedynczego poziomu d, Phys. Wielebny Lett. 114, 170502 (2015).

https: / / doi.org/ 10.1103 / PhysRevLett.114.170502

[19] J. Pauwels, S. Pironio, E. Woodhead i A. Tavakoli, Prawie qudits w scenariuszu przygotowania i pomiaru, Phys. Wielebny Lett. 129, 250504 (2022).

https: / / doi.org/ 10.1103 / PhysRevLett.129.250504

[20] WK Wootters i BD Fields, Optymalne określenie stanu za pomocą wzajemnie bezstronnych pomiarów, Annals of Physics 191 (2), 363–381 (1989).

https://doi.org/10.1016/0003-4916(89)90322-9

[21] A. Ambainis, D. Leung, L. Mancinska i M. Ozols, Kwantowe kody losowego dostępu o współdzielonej losowości, arXiv 0810.2937 (2009).

https:///doi.org/10.48550/arXiv.0810.2937

[22] MA Nielsen i IL Chuang, Quantum Computation and Quantum Information (Cambridge University Press, 2010).

[23] S. Cheng, J. Chen i L. Wang, Perspektywa informacyjna do modelowania probabilistycznego: maszyny Boltzmanna kontra maszyny Born, Entropy 20, 583 (2018).

https: / / doi.org/ 10.3390 / e20080583

[24] F. Lardinois, Dysk Google trafi w tym tygodniu do miliarda użytkowników, TechCrunch (2018).

https:///techcrunch.com/2018/07/25/google-drive-will-hit-a-billion-users-this-week/

[25] J. Tromp, Szachy Johna, (2010).

https:///tromp.github.io/chess/chess.html

[26] A. Levinovitz, Tajemnica Go, starożytnej gry, której komputery wciąż nie potrafią wygrać, Wired Business (2014).

https:///www.wired.com/2014/05/the-world-of-computer-go/

Cytowany przez

Niniejszy artykuł opublikowano w Quantum pod Creative Commons Uznanie autorstwa 4.0 Międzynarodowe (CC BY 4.0) licencja. Prawa autorskie należą do pierwotnych właścicieli praw autorskich, takich jak autorzy lub ich instytucje.

- Dystrybucja treści i PR oparta na SEO. Uzyskaj wzmocnienie już dziś.

- Platoblockchain. Web3 Inteligencja Metaverse. Wzmocniona wiedza. Dostęp tutaj.

- Źródło: https://quantum-journal.org/papers/q-2023-01-13-895/

- 1

- 10

- 1040

- 11

- 1996

- 1999

- 2012

- 2014

- 2018

- 2022

- 7

- 70

- 77

- 9

- a

- ABSTRACT

- dostęp

- ACM

- powiązania

- Alameda

- Algorytmy

- pozwala

- Starożytny

- i

- roczny

- aplikacje

- stosowany

- podejście

- właściwy

- sztuczny

- sztuczna inteligencja

- powiązany

- autor

- Autorzy

- na podstawie

- podstawa

- Dzwon

- Berlin

- Ulepsz Swój

- Miliard

- Bit

- deska

- urodzony

- związany

- przerwa

- wybudowany

- biznes

- cambridge

- Pojemność

- walizka

- Centrum

- Kanał

- kanały

- chemia

- chen

- Cheng

- Szachy

- wybrany

- klasa

- kod

- Kodowanie

- komentarz

- Lud

- Komunikacja

- dojazdy

- obliczenia

- komputery

- computing

- Koncepcje

- systemu

- kontekst

- konteksty

- kontekstowy

- Wygodny

- prawo autorskie

- kraj

- Daniel

- dane

- decyzja

- Definiuje

- To

- Departament

- głębokość

- dyskutować

- napęd

- każdy

- błąd

- Eter (ETH)

- Wykorzystać

- kilka

- Łąka

- Fundacja

- Funkcje

- Podstawy

- Ponadto

- gra

- ge

- wygenerowane

- GitHub

- Go

- dobry

- większy

- wysoko

- Dobranie (Hit)

- posiadacze

- HTML

- HTTPS

- IEEE

- obraz

- in

- zawierać

- Informacja

- zamiast

- instytucje

- Inteligencja

- ciekawy

- na świecie

- wewnętrzny

- IT

- Styczeń

- JAVASCRIPT

- John

- dziennik

- na dużą skalę

- Pozostawiać

- lewarowanie

- Licencja

- niski

- maszyny

- matematyczny

- matematyka

- Maksymalna szerokość

- Pomiary

- zmierzenie

- Media

- metody

- modelowanie

- Miesiąc

- większość

- wielokrotność

- wzajemnie

- Tajemnica

- aktualności

- powieść

- numer

- ONE

- koncepcja

- operatorzy

- Optymalny

- oryginalny

- Papier

- perspektywa

- fizyczny

- Fizyka

- plato

- Analiza danych Platona

- PlatoDane

- naciśnij

- poprzedni

- Wcześniejszy

- prawdopodobieństwo

- Obrady

- zaproponować

- protokół

- opublikowany

- wydawca

- Kwant

- kwantowa sztuczna inteligencja

- informacja kwantowa

- pomiar kwantowy

- systemy kwantowe

- Kubit

- kubity

- przypadkowy

- przypadkowość

- stosunek

- referencje

- szczątki

- Zasoby

- rewers

- oszczędność

- schemat

- nauka

- Nauka i technika

- zestaw

- Zestawy

- Szanghaj

- shared

- ściąganie

- pojedynczy

- So

- rozwiązanie

- coś

- Stan

- Zjednoczone

- statystyka

- Nadal

- przechowywanie

- sklep

- sukces

- taki

- Sympozjum

- system

- systemy

- TechCrunch

- Techniczny

- Technologia

- Połączenia

- ich

- w tym tygodniu

- Tytuł

- do

- transakcje

- Drzewa

- dla

- uniwersytet

- URL

- us

- posługiwać się

- Użytkownicy

- zazwyczaj

- Przeciw

- przez

- wyobrażanie sobie

- Tom

- W

- tydzień

- Co

- który

- będzie

- wygrać

- X

- rok

- Wydajność

- zefirnet