Badacze firmy ESET przedstawiają analizę ataku przeprowadzonego przez nieujawnionego wcześniej ugrupowania zagrażającego z Chin, którego nazwaliśmy Blackwood, i który naszym zdaniem działa co najmniej od 2018 r. Napastnicy dostarczają wyrafinowany implant, który nazwaliśmy NSPX30, za pośrednictwem przeciwnika -in-the-middle (AitM) atakuje, przejmując żądania aktualizacji od legalnego oprogramowania.

Kluczowe punkty w tym wpisie na blogu:

- Wykryliśmy, że implant NSPX30 jest wdrażany za pośrednictwem mechanizmów aktualizacji legalnego oprogramowania, takiego jak Tencent QQ, WPS Office i Sogou Pinyin.

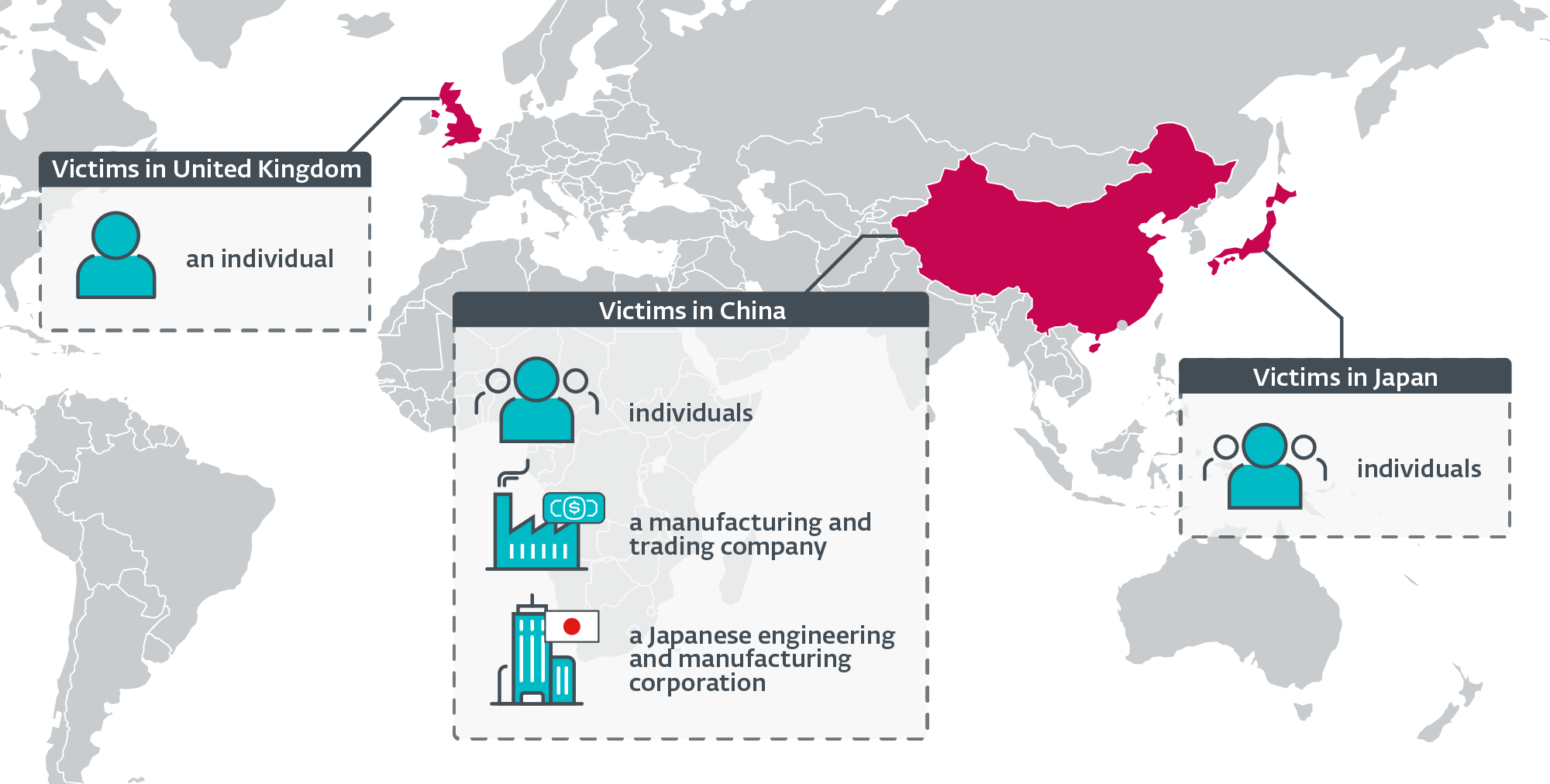

- Wykryliśmy implant w atakach ukierunkowanych na firmy chińskie i japońskie, a także na osoby fizyczne zlokalizowane w Chinach, Japonii i Wielkiej Brytanii.

- Nasze badania prześledziły ewolucję NSPX30 wstecz do małego backdoora z 2005 roku, który nazwaliśmy Project Wood i którego zadaniem było zbieranie danych od jego ofiar.

- NSPX30 to wieloetapowy implant zawierający kilka komponentów, takich jak zakraplacz, instalator, moduły ładujące, koordynator i backdoor. Obydwa ostatnie mają własne zestawy wtyczek.

- Implant został zaprojektowany w oparciu o zdolność atakujących do przechwytywania pakietów, umożliwiając operatorom NSPX30 ukrycie swojej infrastruktury.

- NSPX30 może również znajdować się na liście dozwolonych w kilku chińskich rozwiązaniach chroniących przed złośliwym oprogramowaniem.

- Przypisujemy tę działalność nowej grupie APT, którą nazwaliśmy Blackwood.

Profil Blackwooda

Blackwood to powiązana z Chinami grupa APT, działająca co najmniej od 2018 r. i angażująca się w operacje cyberszpiegowskie przeciwko osobom i firmom z Chin i Japonii. Firma Blackwood ma możliwości przeprowadzania ataków typu adversary-in-the-middle w celu dostarczenia implantu, który nazwaliśmy NSPX30, poprzez aktualizacje legalnego oprogramowania, a także ukrycia lokalizacji swoich serwerów dowodzenia i kontroli poprzez przechwytywanie ruchu generowanego przez implant.

Przegląd kampanii

W 2020 r. wykryto gwałtowny wzrost szkodliwej aktywności w docelowym systemie zlokalizowanym w Chinach. Maszyna stała się czymś, co powszechnie nazywamy „magnesem zagrożeń”, ponieważ wykryliśmy próby wykorzystania przez osoby atakujące zestawów narzędzi szkodliwego oprogramowania powiązanych z różnymi grupami APT: Wymijająca Panda, LuoYui trzeci podmiot zagrażający, którego śledzimy jako LittleBear.

W tym systemie wykryliśmy także podejrzane pliki, które nie należały do zestawów narzędzi tych trzech grup. To skłoniło nas do rozpoczęcia badań nad implantem, który nazwaliśmy NSPX30; udało nam się prześledzić jego ewolucję aż do 2005 roku.

Według telemetrii ESET implant został wykryty w niewielkiej liczbie systemów. Wśród ofiar znajdują się:

- niezidentyfikowane osoby znajdujące się w Chinach i Japonii,

- niezidentyfikowana osoba chińskojęzyczna połączona z siecią renomowanego publicznego uniwersytetu badawczego w Wielkiej Brytanii,

- duża firma produkcyjno-handlowa w Chinach oraz

- biuro w Chinach japońskiej korporacji z branży inżynieryjnej i produkcyjnej.

Zaobserwowaliśmy również, że osoby atakujące próbują ponownie złamać zabezpieczenia systemów w przypadku utraty dostępu.

Rysunek 1 przedstawia geograficzne rozmieszczenie celów Blackwood według telemetrii ESET.

Ewolucja NSPX30

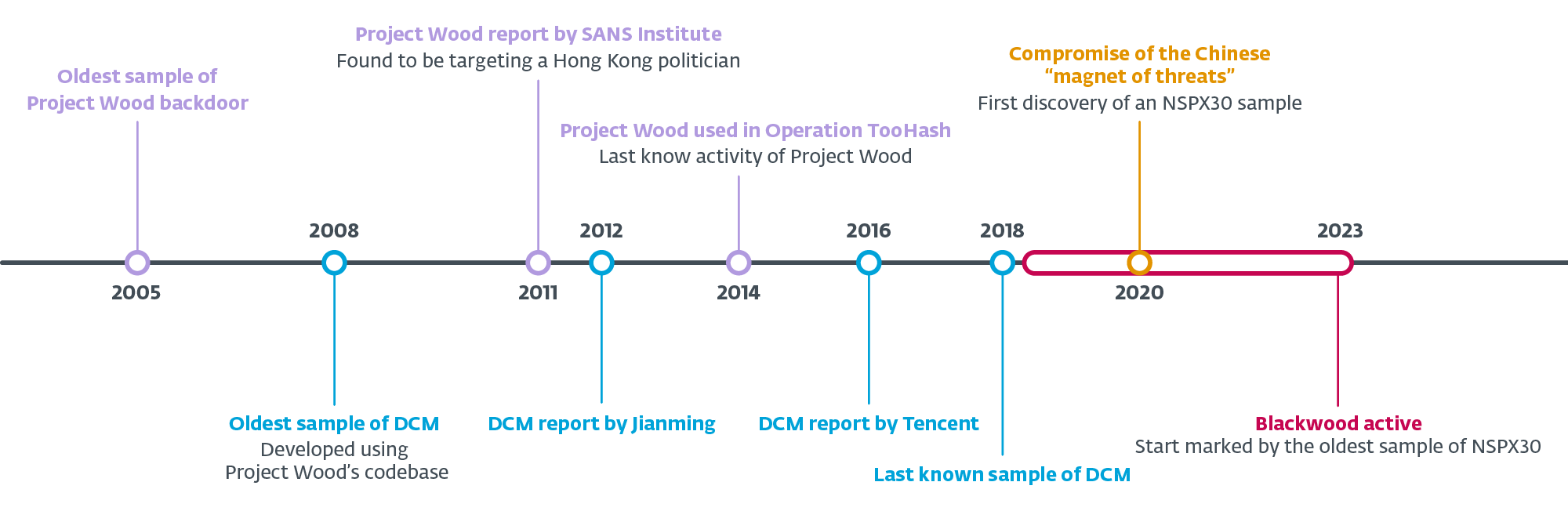

Podczas naszych badań nad implantem NSPX30 zmapowaliśmy jego ewolucję wstecz do wczesnego przodka – prostego backdoora, który nazwaliśmy Project Wood. Najstarsza próbka Project Wood, jaką udało nam się znaleźć, została skompilowana w 2005 roku i wydaje się, że została wykorzystana jako baza kodu do stworzenia kilku implantów. Jeden z takich implantów, z którego wyewoluował NSPX30, został w 2008 roku nazwany przez autorów DCM.

Rysunek 2 ilustruje harmonogram tych zmian na podstawie naszej analizy próbek w naszej kolekcji i danych telemetrycznych ESET, a także dokumentacji publicznej. Jednak udokumentowane tutaj zdarzenia i dane nadal stanowią niepełny obraz prawie dwudziestu lat rozwoju i szkodliwej działalności nieznanej liczby podmiotów zagrażających.

W poniższych sekcjach opisujemy niektóre z naszych ustaleń dotyczących Project Wood, DCM i NSPX30.

Projekt Drewno

Punktem wyjścia w ewolucji tych implantów jest mały backdoor skompilowany 9 styczniath, 2005, zgodnie ze znacznikami czasu znajdującymi się w nagłówku PE dwóch komponentów – modułu ładującego i backdoora. Ten ostatni ma możliwości gromadzenia informacji o systemie i sieci, a także rejestrowania naciśnięć klawiszy i robienia zrzutów ekranu.

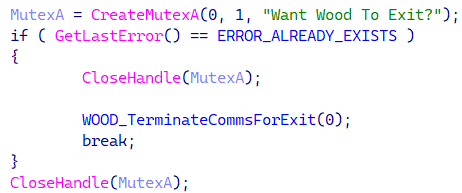

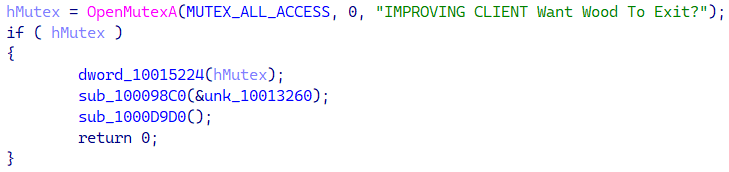

Nazwaliśmy backdoora Project Wood na podstawie powtarzającej się nazwy muteksu, jak pokazano na rysunku 3.

Sygnatury czasowe kompilacji są niewiarygodnymi wskaźnikami, ponieważ osoby atakujące mogą je zmienić; dlatego w tym konkretnym przypadku rozważyliśmy dodatkowe punkty danych. Po pierwsze, znaczniki czasu z nagłówka PE próbek modułu ładującego i backdoora; patrz tabela 1. Różnica w czasie kompilacji obu składników wynosi tylko 17 sekund.

Tabela 1. Sygnatury czasowe kompilacji PE w komponentach z próby z 2005 roku

|

SHA-1 |

Nazwa pliku |

Sygnatura czasowa kompilacji PE |

Opis |

|

9A1B575BCA0DC969B134 |

MainFuncCzęsto.dll |

2005-01-09 08:21:22 |

Backdoor projektu Wood. Sygnatura czasowa z tabeli eksportu jest zgodna ze sygnaturą czasową kompilacji PE. |

|

834EAB42383E171DD6A4 |

N / A |

2005-01-09 08:21:39 |

Program ładujący Project Wood zawiera backdoora osadzony jako zasób. |

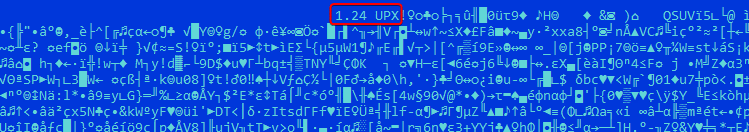

Drugi punkt danych pochodzi z próbki zakraplacza, która została skompresowana przy użyciu UPX. Narzędzie to wstawia swoją wersję (rysunek 4) do powstałego skompresowanego pliku – w tym przypadku UPX w wersji 1.24, która została wydany w 2003, przed datą kompilacji próbki.

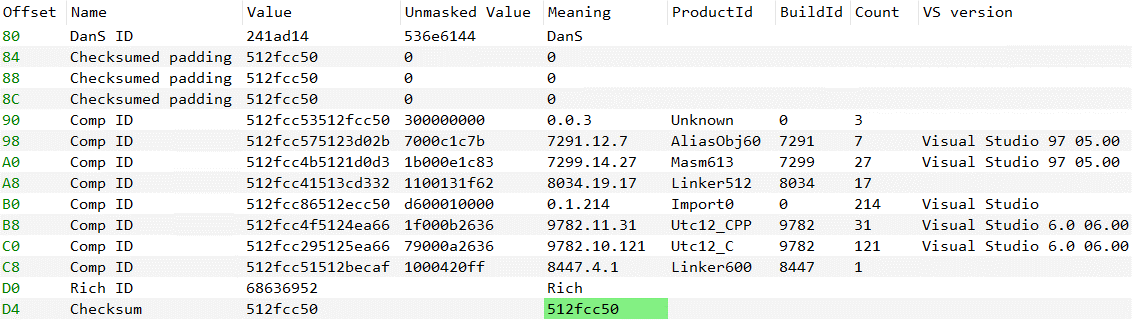

Trzeci punkt danych to prawidłowe metadane z nagłówków PE Rich (rysunek 5), które wskazują, że próbka została skompilowana przy użyciu programu Visual Studio 6.0, wydany w 1998, przed datą zestawienia próbki.

Oceniamy, że jest mało prawdopodobne, aby sygnatury czasowe, metadane Rich Headers i wersja UPX zostały zmanipulowane przez osoby atakujące.

Dokumentacja publiczna

Według papier techniczny opublikowanym przez Instytut SANS we wrześniu 2011 r., bezimienny i nieprzypisany backdoor (Project Wood) został wykorzystany do ataku na działacza politycznego z Hongkongu za pośrednictwem wiadomości e-mail typu spearphishing.

W październiku 2014 r. firma G DATA opublikowała raport kampanii o nazwie Operacja TooHash, która od tego czasu została przypisana do żelsemium Grupa APT. Rootkit G DATA o nazwie DirectsX ładuje wariant backdoora Project Wood (patrz rysunek 6) z niektórymi funkcjami widocznymi w DCM, a później w NSPX30, takimi jak samo umieszczanie się na liście dozwolonych w produktach cyberbezpieczeństwa (szczegóły w dalszej części, w Tabeli 4).

DCM, czyli Mroczne Widmo

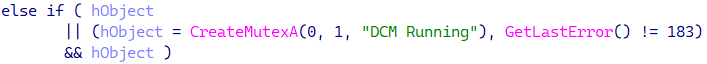

Wczesny Project Wood służył jako baza kodu dla kilku projektów; jednym z nich jest implant nazwany przez autorów DCM (patrz ryc. 7).

Raport Tencent z 2016 roku opisuje bardziej rozwinięty wariant DCM, który wykorzystuje możliwości AitM atakujących w celu narażania swoich ofiar poprzez dostarczenie instalatora DCM jako aktualizacji oprogramowania oraz wydobywania danych za pośrednictwem żądań DNS do legalnych serwerów. Ostatni raz zaobserwowaliśmy użycie DCM w ataku w 2018 roku.

Dokumentacja publiczna

DCM został po raz pierwszy udokumentowany przez chińską firmę Jiangmina w 2012 r, chociaż w tym momencie pozostawiono go bez nazwy, a później został nazwany Dark Spectre przez Tencent w 2016 roku.

NSPX30

Najstarsza znaleziona próbka NSPX30 została zebrana 6 czerwcath, 2018. NSPX30 ma inną konfigurację komponentów niż DCM, ponieważ jego działanie zostało podzielone na dwa etapy, w pełni opierając się na możliwościach AitM atakującego. Kod DCM został podzielony na mniejsze komponenty.

Nazwaliśmy implant na podstawie ścieżek PDB znalezionych w próbkach wtyczek:

- Z: Workspacemm32NSPX30Pluginspluginb001.pdb

- Z:WorkspaceCodeMMX30ProtrunkMMPluginshookdllReleasehookdll.pdb

Wierzymy, że NSP odwołuje się do swojej techniki trwałości: trwałej biblioteki DLL modułu ładującego, której nazwa znajduje się na dysku msnsp.dll, ma nazwę wewnętrzną mynsp.dll (wg danych z tabeli eksportu), prawdopodobnie dlatego, że jest instalowany jako Winsock namestempo pdostawca (NSP).

Wreszcie, zgodnie z naszą najlepszą wiedzą, NSPX30 nie był publicznie udokumentowany przed tą publikacją.

Analiza techniczna

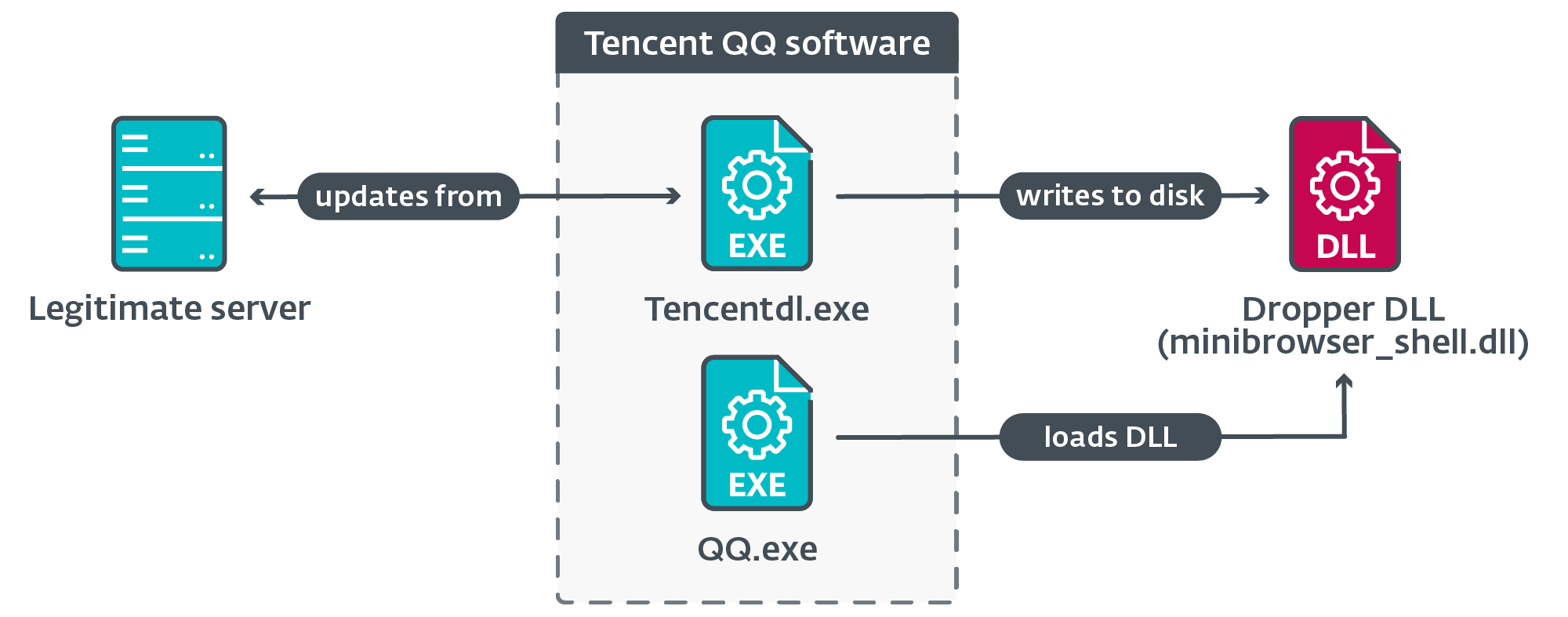

Korzystając z telemetrii ESET, ustaliliśmy, że komputery są zagrożone, gdy legalne oprogramowanie próbuje pobrać aktualizacje z legalnych serwerów przy użyciu (nieszyfrowanego) protokołu HTTP. Porwane aktualizacje oprogramowania obejmują aktualizacje popularnego chińskiego oprogramowania, takiego jak Tencent QQ, Sogou Pinyin i WPS Office.

Ilustrację łańcucha wykonania widzianą w telemetrii ESET pokazano na rysunku 8.

W Tabeli 2 podajemy przykładowy adres URL i adres IP, na który w momencie pobierania domena została rozpoznana w systemie użytkownika.

Tabela 2. Obserwowany adres URL, adres IP serwera i nazwa procesu legalnego komponentu downloadera

|

URL |

Pierwszy widziany |

adres IP |

ASN |

Downloader |

|

http://dl_dir.qq[.]com/ |

2021–10–17 |

183.134.93[.]171 |

AS58461 (CHINYNET) |

Tencentdl.exe |

Według danych telemetrycznych firmy ESET i pasywnych informacji DNS adresy IP zaobserwowane w innych przypadkach są powiązane z domenami legalnych producentów oprogramowania; na niektórych z nich zarejestrowaliśmy nawet miliony połączeń i zaobserwowaliśmy pobieranie legalnych komponentów oprogramowania z tych adresów IP.

Hipoteza implantu sieciowego

Nie wiemy, w jaki sposób osoby atakujące są w stanie dostarczać NSPX30 w postaci złośliwych aktualizacji, ponieważ nie odkryliśmy jeszcze narzędzia, które umożliwiłoby atakującym początkowe naruszenie bezpieczeństwa celów.

Na podstawie naszych własnych doświadczeń z ugrupowaniami zagrażającymi powiązanymi z Chinami, które wykazują takie możliwości (Wymijająca Panda i Czarodzieje), a także najnowsze badania nad implantami routerów przypisywane Czarny Tech i Smok Camaro (znany jako Mustanga Pandy), spekulujemy, że napastnicy wdrażają implant sieciowy w sieciach ofiar, prawdopodobnie na podatnych na ataki urządzeniach sieciowych, takich jak routery lub bramy.

Fakt, że nie znaleźliśmy żadnych oznak przekierowywania ruchu przez DNS, może wskazywać, że gdy hipotetyczny implant sieciowy przechwytuje niezaszyfrowany ruch HTTP związany z aktualizacjami, odpowiada za pomocą droppera implantu NSPX30 w postaci biblioteki DLL, pliku wykonywalnego lub archiwum ZIP zawierający bibliotekę DLL.

Wcześniej wspominaliśmy, że implant NSPX30 wykorzystuje zdolność przechwytywania pakietów atakujących w celu anonimizacji swojej infrastruktury C&C. W kolejnych podrozdziałach opiszemy jak to robią.

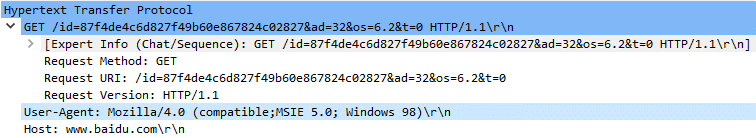

Przechwytywanie HTTP

Aby pobrać backdoora, orkiestrator wysyła żądanie HTTP (rysunek 9) do witryny internetowej Baidu – legalnej chińskiej wyszukiwarki i dostawcy oprogramowania – ze specyficznym User-Agent podszywający się pod przeglądarkę Internet Explorer w systemie Windows 98. Odpowiedź z serwera jest zapisywana w pliku, z którego wyodrębniany jest komponent backdoora i ładowany do pamięci.

Połączenia Żądanie-URI jest niestandardowy i zawiera informacje od koordynatora i zaatakowanego systemu. W przypadku nieprzechwyconych żądań wysłanie takiego żądania do prawidłowego serwera powoduje zwrócenie kodu błędu 404. Podobną procedurę wykorzystuje backdoor do pobierania wtyczek, używając nieco innej metody Żądanie-URI.

Implant sieciowy musiałby po prostu szukać żądań HTTP GET www.baidu.pl z tym konkretnym starym User-Agent i analizować Żądanie-URI aby określić, jaki ładunek należy wysłać.

Przechwytywanie UDP

Podczas swojej inicjalizacji backdoor tworzy pasywne gniazdo nasłuchujące UDP i pozwala systemowi operacyjnemu przypisać port. Osoby atakujące korzystające z pasywnych tylnych drzwi mogą wiązać się z komplikacjami: na przykład, jeśli zapory ogniowe lub routery korzystające z NAT uniemożliwiają komunikację przychodzącą spoza sieci. Ponadto kontroler implantu musi znać dokładny adres IP i port zaatakowanej maszyny, aby skontaktować się z backdoorem.

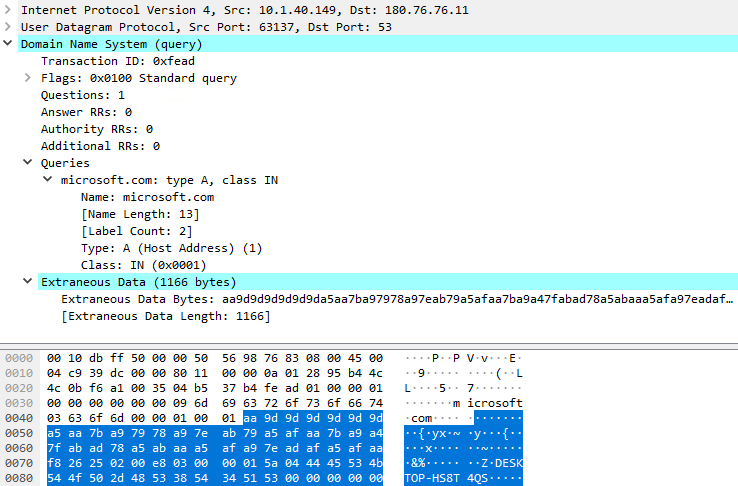

Uważamy, że napastnicy rozwiązali ten drugi problem, korzystając z tego samego portu, na którym backdoor nasłuchuje poleceń w celu również eksfiltracji zebranych danych, dzięki czemu implant sieciowy będzie dokładnie wiedział, gdzie przekazać pakiety. Procedura eksfiltracji danych domyślnie rozpoczyna się po utworzeniu gniazda i składa się z zapytań DNS o adres microsoft.com domena; zebrane dane są dołączane do pakietu DNS. Rysunek 10 przedstawia przechwycenie pierwszego zapytania DNS wysłanego przez backdoora.

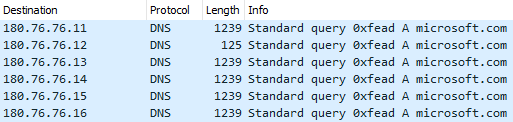

Pierwsze zapytanie DNS jest wysyłane do 180.76.76[.]11:53 (serwer, który w chwili pisania tego tekstu nie udostępnia żadnej usługi DNS) i dla każdego z kolejnych zapytań docelowy adres IP jest zmieniany na kolejny, jak pokazano na rysunku 11.

Połączenia 180.76.76.0/24 sieć jest własnością Baidu i, co ciekawe, niektóre serwery pod tymi adresami IP udostępniają usługi DNS, takie jak 180.76.76.76, czyli Baidu publiczna usługa DNS.

Wierzymy, że po przechwyceniu pakietów zapytań DNS implant sieciowy przekazuje je do serwera atakującego. Implant może z łatwością filtrować pakiety, łącząc kilka wartości w celu utworzenia odcisku palca, na przykład:

- docelowy adres IP

- Port UDP (zaobserwowaliśmy 53, 4499, 8000),

- Identyfikator transakcji dopasowania zapytania DNS 0xFEAD,

- nazwa domeny oraz,

- Zapytanie DNS z dołączonymi obcymi danymi.

Końcowe przemyślenia

Wykorzystanie możliwości AitM atakujących do przechwytywania pakietów to sprytny sposób na ukrycie lokalizacji ich infrastruktury C&C. Zaobserwowaliśmy ofiary zlokalizowane poza Chinami – to znaczy w Japonii i Wielkiej Brytanii – przeciwko którym orkiestrator był w stanie wdrożyć backdoora. Następnie atakujący wysyłali do backdoora polecenia pobrania wtyczek; na przykład ofiara z Wielkiej Brytanii otrzymała dwie wtyczki przeznaczone do gromadzenia informacji i czatów z Tencent QQ. Wiemy zatem, że system AitM istniał i działał, ale musimy założyć, że mechanizm eksfiltracji również działał.

Niektóre serwery – np. w 180.76.76.0/24 sieć – wydaje się, że tak dowolnycast, co oznacza, że na całym świecie może znajdować się wiele serwerów zlokalizowanych geograficznie, które odpowiadają na (uzasadnione) przychodzące żądania. Sugeruje to, że przechwytywanie sieci jest prawdopodobnie wykonywane bliżej celów, a nie bliżej sieci Baidu. Przechwycenie od chińskiego dostawcy usług internetowych jest również mało prawdopodobne, ponieważ Baidu posiada część swojej infrastruktury sieciowej poza Chinami, więc ofiary spoza Chin mogą nie korzystać z usług Baidu za pośrednictwem żadnego chińskiego dostawcy usług internetowych.

NSPX30

W kolejnych sekcjach opiszemy główne etapy wykonywania szkodliwego oprogramowania.

Etap 1

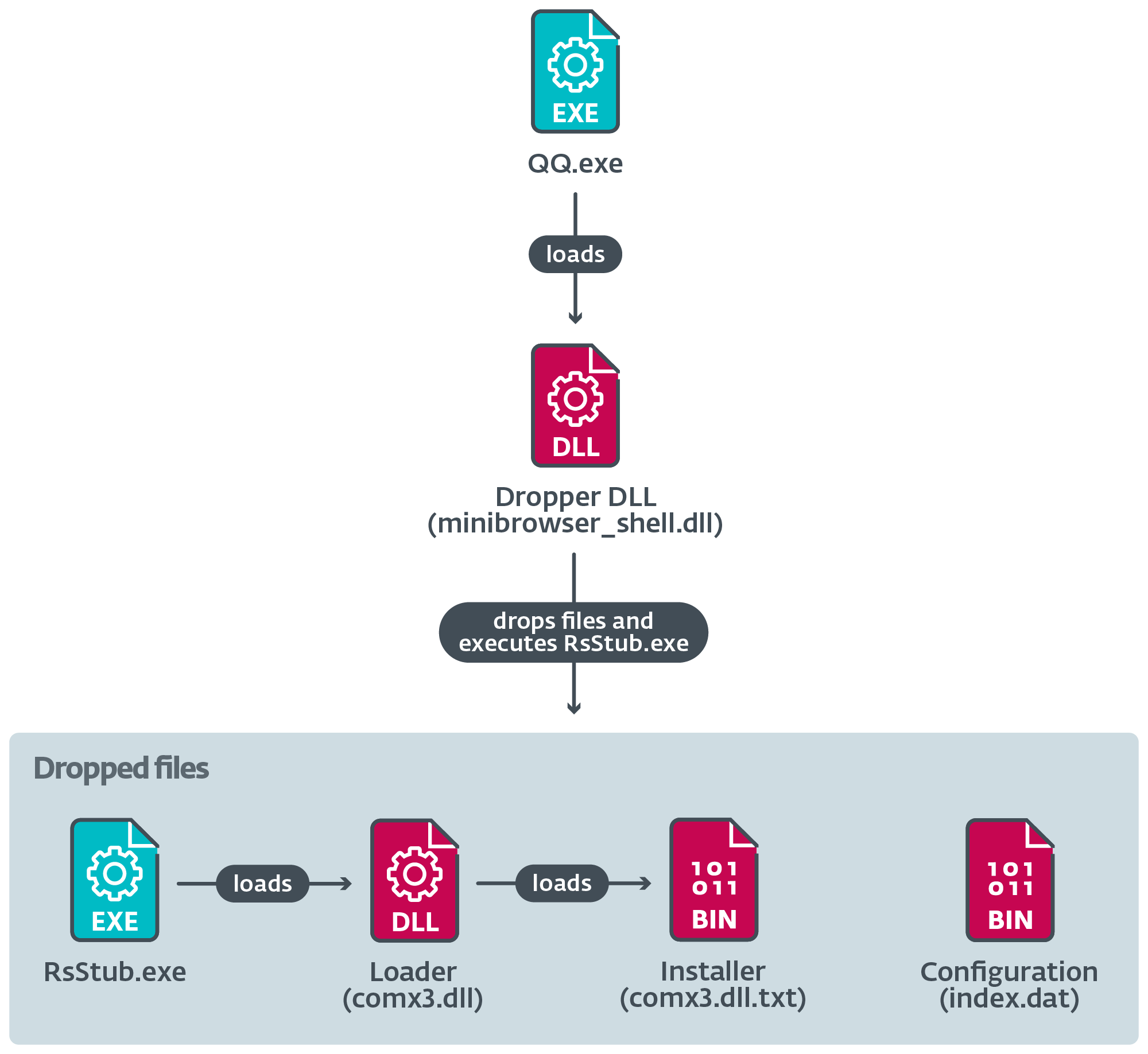

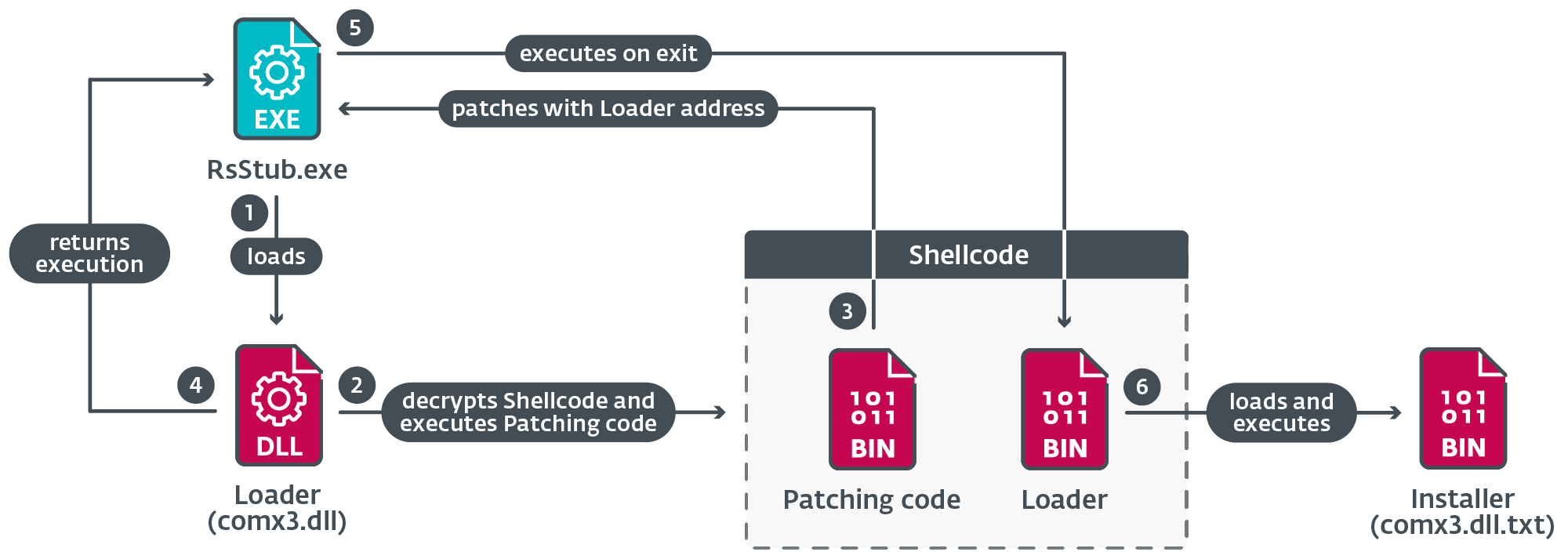

Rysunek 12 ilustruje łańcuch wykonywania, gdy prawidłowy komponent ładuje złośliwą bibliotekę DLL dropper, która tworzy kilka plików na dysku.

Dropper jest wykonywany RsStub.exe, legalny komponent oprogramowania chińskiego produktu Rising Antivirus chroniącego przed złośliwym oprogramowaniem, który jest wykorzystywany do bocznego ładowania szkodliwego oprogramowania comx3.dll.

Rysunek 13 ilustruje główne kroki podjęte podczas wykonywania tego komponentu.

Kiedy RsStub.exe Połączenia Proces wyjścia, zamiast prawidłowego kodu funkcji API wykonywana jest funkcja ładująca z kodu powłoki.

Program ładujący odszyfrowuje instalacyjną bibliotekę DLL z pliku comx3.dll.txt; następnie kod powłoki ładuje instalacyjną bibliotekę DLL do pamięci i wywołuje jej punkt wejścia.

Instalator DLL

Instalator wykorzystuje techniki obejścia UAC zaczerpnięte z implementacji typu open source, aby utworzyć nowy, podwyższony proces. To, którego z nich użyje, zależy od kilku warunków, jak pokazano w tabeli 3.

Tabela 3. Warunek główny i odpowiednie warunki podrzędne, które muszą zostać spełnione, aby zastosować technikę obejścia UAC

Warunki weryfikują obecność dwóch procesów: wierzymy w to avp.exe jest składnikiem oprogramowania chroniącego przed złośliwym oprogramowaniem firmy Kaspersky oraz rstray.exe składnik Rising Antivirus.

Instalator próbuje wyłączyć przesyłanie próbek przez program Windows Defender i dodaje regułę wykluczenia dla biblioteki DLL modułu ładującego msnsp.dll. Robi to, wykonując dwa polecenia PowerShell za pośrednictwem cmd.exe:

- cmd /c powershell -format wejściowy brak -format wyjściowy brak -NonInteractive -Zestaw poleceń-MpPreferencja -SubmitSamplesConsent 0

- cmd /c powershell -inputformat none -outputformat none -NonInteractive -Command Add-MpPreference -ExclusionPath „C:Program Files (x86)Common Filesmicrosoft SharedTextConvmsnsp.dll”

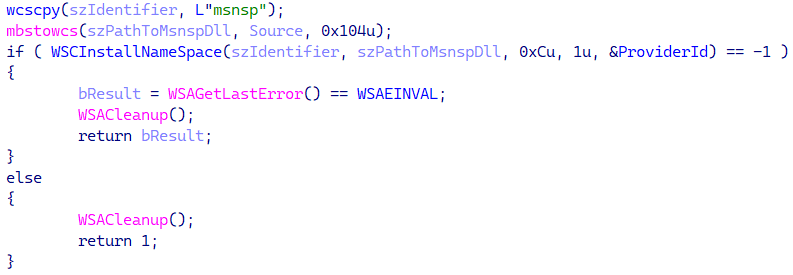

Następnie instalator upuszcza trwałą bibliotekę DLL modułu ładującego C: Program Files (x86) Common FilesMicrosoft SharedTextConvmsnsp.dll i ustanawia jego trwałość za pomocą API WSCInstallNameSpace aby zainstalować bibliotekę DLL jako plik Dostawca przestrzeni nazw Winsock o imieniu msnsp, jak pokazano na rysunku 14.

W rezultacie biblioteka DLL będzie ładowana automatycznie za każdym razem, gdy proces korzysta z Winsock.

Na koniec instalator usuwa bibliotekę DLL programu ładującego mshlp.dll oraz zaszyfrowana biblioteka DLL programu Orchestrator WIN.cfg do C: Dane programuWindows.

Etap 2

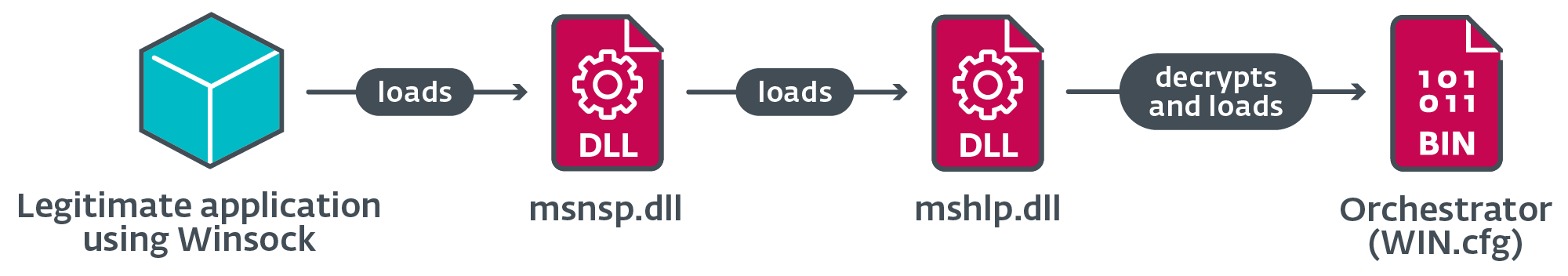

Ten etap rozpoczyna się od wykonania msnsp.dll. Rysunek 15 ilustruje łańcuch załadunku na etapie 2.

Orchestrator

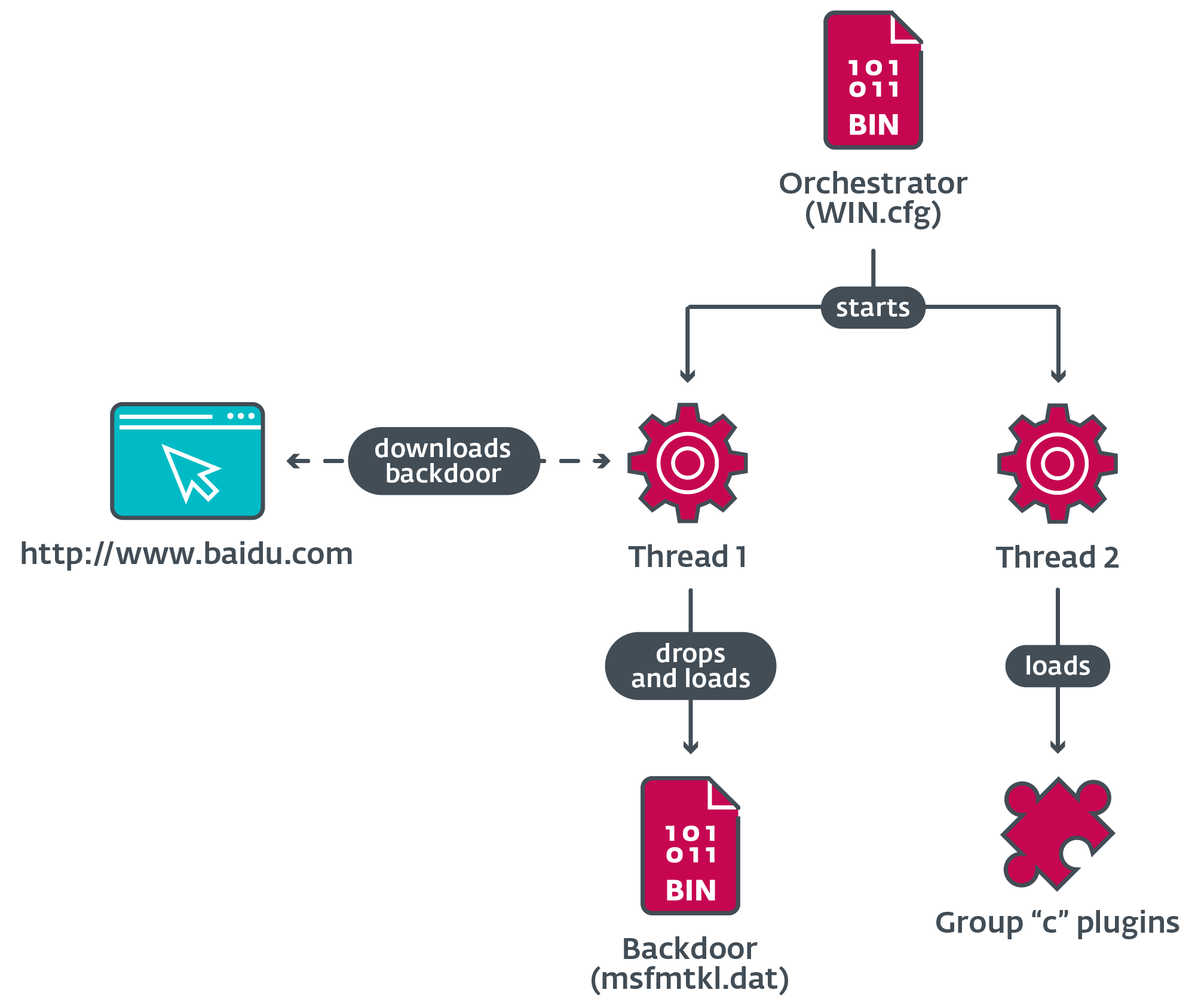

Rysunek 16 ilustruje główne zadania wykonywane przez orkiestratora, które obejmują uzyskanie backdoora i załadowanie wtyczek.

Po załadowaniu program Orchestrator tworzy dwa wątki w celu wykonywania swoich zadań.

Wątek orkiestratora 1

Koordynator usuwa oryginalny plik droppera z dysku i próbuje załadować backdoora msfmtkl.dat. Jeśli plik nie istnieje lub nie można go otworzyć, orkiestrator używa internetowych interfejsów API systemu Windows do otwarcia połączenia z legalną witryną chińskiej firmy Baidu, jak wyjaśniono wcześniej.

Odpowiedź z serwera zapisana jest w pliku tymczasowym i podlega procedurze walidacji; jeśli wszystkie warunki zostaną spełnione, zaszyfrowany ładunek znajdujący się w pliku zostanie zapisany w nowym pliku i zmieniona jego nazwa na msfmtkl.dat.

Po utworzeniu nowego pliku z zaszyfrowanym ładunkiem koordynator odczytuje jego zawartość i odszyfrowuje ładunek przy użyciu RC4. Powstały PE jest ładowany do pamięci i wykonywany jest jego punkt wejścia.

Wątek orkiestratora 2

W zależności od nazwy bieżącego procesu orkiestrator wykonuje kilka działań, w tym ładuje wtyczki i dodaje wykluczenia do listy dozwolonych bibliotek DLL modułu ładującego w lokalnych bazach danych trzech produktów oprogramowania chroniącego przed złośliwym oprogramowaniem chińskiego pochodzenia.

Tabela 4 opisuje działania podejmowane, gdy nazwa procesu odpowiada nazwie pakietu oprogramowania zabezpieczającego, w którym koordynator może utworzyć listę dozwolonych programów ładujących.

Tabela 4. Działania Orchestratora podczas wykonywania w procesie o nazwie określonego oprogramowania zabezpieczającego

|

Nazwa procesu |

Ukierunkowane oprogramowanie |

Działania |

|

qqpcmgr.exe qqpctray.exe qqpcrtp.exe |

Próbuje załadować legalną bibliotekę DLL TAVinterface.dll aby użyć wyeksportowanej funkcji Utwórz instancję Tave aby uzyskać interfejs. Wywołując drugą funkcję z interfejsu, przekazuje ona jako parametr ścieżkę pliku. |

|

|

360safe.exe 360tray.exe |

Próbuje załadować legalną bibliotekę DLL deepscancloudcom2.dll aby korzystać z wyeksportowanych funkcji XDOtwórz, XDAddRecordsEx, XDZamknij, dodaje nowy wpis do pliku bazy danych SQL speedmem2.hg. |

|

|

360sd.exe |

Próbuje otworzyć plik sl2.db to dodaje strukturę binarną zakodowaną w formacie base64, która zawiera ścieżkę do biblioteki DLL modułu ładującego. |

|

|

kxescore.exe kxetray.exe |

Próbuje załadować legalną bibliotekę DLL securitykxescankhistory.dll aby użyć wyeksportowanej funkcji KSDllGetClassObject aby uzyskać interfejs. Kiedy wywołuje jedną z funkcji z tabeli vtable, przekazuje ścieżkę pliku jako parametr. |

Tabela 5 opisuje działania podejmowane, gdy nazwa procesu odpowiada nazwie wybranego oprogramowania do obsługi wiadomości błyskawicznych. W takich przypadkach program Orchestrator ładuje wtyczki z dysku.

Tabela 5. Działania Ochestrator podczas wykonywania w procesie o nazwie konkretnego komunikatora internetowego

|

Nazwa procesu |

Ukierunkowane oprogramowanie |

Działania |

|

qq.exe |

Próbuje utworzyć muteks o nazwie POBIERZ BLOKADĘ WIADOMOŚCI QQ. Jeśli mutex jeszcze nie istnieje, ładuje wtyczki c001.dat, c002.dat, c003.dat z dysku. |

|

|

wechat.exe |

Ładuje wtyczkę c006.dat. |

|

|

telegram.exe |

Ładuje wtyczkę c007.dat. |

|

|

skype.exe |

Ładuje wtyczkę c003.dat. |

|

|

cc.exe |

Nieznany; prawdopodobnie ChmuraChat. |

|

|

raidcall.exe |

||

|

yy.exe |

Nieznany; ewentualnie wniosek z YY sieć społecznościowa. |

|

|

aliim.exe |

Ładuje wtyczkę c005.dat. |

Po wykonaniu odpowiednich czynności wątek powraca.

Grupa wtyczek „c”

Z naszej analizy kodu Orchestratora wynika, że może istnieć co najmniej sześć wtyczek z grupy „c”, z czego w tej chwili znane są nam tylko trzy.

Tabela 6 opisuje podstawową funkcjonalność zidentyfikowanych wtyczek.

Tabela 6. Opis wtyczek z grupy „c”

|

Nazwa wtyczki |

Opis |

|

c001.dat |

Kradnie informacje z baz danych QQ, w tym dane uwierzytelniające, dzienniki czatów, listy kontaktów i inne. |

|

c002.dat |

Przechwytuje kilka funkcji z Tencent QQ KernelUtil.dll i Common.dll w pamięci QQ.exe proces, umożliwiający przechwytywanie wiadomości bezpośrednich i grupowych oraz zapytań SQL do baz danych. |

|

c003.dat |

Przechwytuje kilka interfejsów API: - Współtwórz instancję - falaInOpen - falaInClose - waveInAddBuffer - waveOutOpen - waveOutWrite - waveOutClose Dzięki temu wtyczka może przechwytywać rozmowy audio w kilku procesach. |

backdoor

Udostępniliśmy już kilka szczegółów na temat podstawowego celu backdoora: komunikacji z kontrolerem i wydobywania zebranych danych. Komunikacja z kontrolerem opiera się głównie na zapisie danych konfiguracyjnych wtyczki do niezaszyfrowanego pliku o nazwie licencja.datai wywoływanie funkcjonalności z załadowanych wtyczek. Tabela 7 opisuje najważniejsze polecenia obsługiwane przez backdoora.

Tabela 7. Opis niektórych poleceń obsługiwanych przez backdoora

|

Identyfikator polecenia |

Opis |

|

0x04 |

Tworzy lub zamyka odwrotną powłokę i obsługuje dane wejściowe i wyjściowe. |

|

0x17 |

Przenosi plik ze ścieżkami dostarczonymi przez kontroler. |

|

0x1C |

Odinstalowuje implant. |

|

0x1E |

Zbiera informacje o pliku z określonego katalogu lub zbiera informacje o dysku. |

|

0x28 |

Kończy proces z PID nadanym przez sterownik. |

Grupy wtyczek „a” i „b”

Komponent backdoora zawiera własne wbudowane biblioteki DLL wtyczek (patrz tabela 8), które są zapisywane na dysku i zapewniają backdoorowi podstawowe możliwości szpiegowania i gromadzenia informacji.

Tabela 8. Opisy grup wtyczek „a” i „b” wbudowanych w backdoora

|

Nazwa wtyczki |

Opis |

|

a010.dat |

Zbiera informacje o zainstalowanym oprogramowaniu z rejestru. |

|

b010.dat |

Robi zrzuty ekranu. |

|

b011.dat |

Podstawowy keylogger. |

Wnioski

Przeanalizowaliśmy ataki i możliwości ugrupowania cyberprzestępczego o nazwie Blackwood, które przeprowadzało operacje cyberszpiegowskie przeciwko osobom i firmom z Chin, Japonii i Wielkiej Brytanii. Zmapowaliśmy ewolucję NSPX30, niestandardowego implantu wdrożonego przez firmę Blackwood, aż do 2005 roku, aż do małego backdoora, który nazwaliśmy Project Wood.

Co ciekawe, implant Project Wood z 2005 roku wydaje się być dziełem programistów z doświadczeniem w tworzeniu złośliwego oprogramowania, biorąc pod uwagę zastosowane techniki, co prowadzi nas do przekonania, że nie odkryliśmy jeszcze więcej na temat historii pierwotnego backdoora.

W przypadku jakichkolwiek pytań dotyczących naszych badań opublikowanych na WeLiveSecurity, prosimy o kontakt pod adresem groźba intel@eset.com.

ESET Research oferuje prywatne raporty analityczne APT i strumienie danych. W przypadku jakichkolwiek pytań dotyczących tej usługi odwiedź stronę Analiza zagrożeń firmy ESET strona.

IOCs

Akta

|

SHA-1 |

Nazwa pliku |

Nazwa wykrywania ESET |

Opis |

|

625BEF5BD68F75624887D732538B7B01E3507234 |

minibrowser_shell.dll |

Win32/Agent.AFYI |

Zakraplacz początkowy NSPX30. |

|

43622B9573413E17985B3A95CBE18CFE01FADF42 |

comx3.dll |

Win32/Agent.AFYH |

Program ładujący dla instalatora. |

|

240055AA125BD31BF5BA23D6C30133C5121147A5 |

msnsp.dll |

Win32/Agent.AFYH |

Stały moduł ładujący. |

|

308616371B9FF5830DFFC740318FD6BA4260D032 |

mshlp.dll |

Win32/Agent.AFYH |

Program ładujący dla orkiestratora. |

|

796D05F299F11F1D78FBBB3F6E1F497BC3325164 |

comx3.dll.txt |

Win32/TrojanDropper.Agent.SWR |

Odszyfrowany instalator. |

|

82295E138E89F37DD0E51B1723775CBE33D26475 |

WIN.cfg |

Win32/Agent.AFYI |

Odszyfrowany orkiestrator. |

|

44F50A81DEBF68F4183EAEBC08A2A4CD6033DD91 |

msfmtkl.dat |

Win32/Agent.VKT |

Odszyfrowany backdoor. |

|

DB6AEC90367203CAAC9D9321FDE2A7F2FE2A0FB6 |

c001.dat |

Win32/Agent.AFYI |

Wtyczka do kradzieży danych uwierzytelniających i danych. |

|

9D74FE1862AABAE67F9F2127E32B6EFA1BC592E9 |

c002.dat |

Win32/Agent.AFYI |

Wtyczka do przechwytywania wiadomości Tencent QQ. |

|

8296A8E41272767D80DF694152B9C26B607D26EE |

c003.dat |

Win32/Agent.AFYI |

Wtyczka do przechwytywania dźwięku. |

|

8936BD9A615DD859E868448CABCD2C6A72888952 |

a010.dat |

Win32/Agent.VKT |

Wtyczka zbierająca informacje. |

|

AF85D79BC16B691F842964938C9619FFD1810C30 |

b011.dat |

Win32/Agent.VKT |

Wtyczka Keyloggera. |

|

ACD6CD486A260F84584C9FF7409331C65D4A2F4A |

b010.dat |

Win32/Agent.VKT |

Wtyczka do przechwytywania ekranu. |

Sieć

|

IP |

Domena |

Dostawca usług hostingowych |

Pierwszy widziany |

Szczegóły |

|

104.193.88[.]123 |

www.baidu[.]com |

Pekin Baidu Netcom Science and Technology Co., Ltd. |

2017–08–04 |

Prawidłowa witryna internetowa, z którą orkiestrator i komponenty backdoora kontaktują się w celu pobrania ładunków. Żądanie HTTP GET zostało przechwycone przez AitM. |

|

183.134.93[.]171 |

dl_dir.qq[.]com |

IRT-CHINANET-ZJ |

2021–10–17 |

Część adresu URL, z którego legalny program pobrał dropper. |

Techniki SKOŚNE ATT&CK

Ten stół został zbudowany przy użyciu wersja 14 ram MITRE ATT&CK.

|

Taktyka |

ID |

Imię |

Opis |

|

Rozwój zasobów |

Rozwijanie możliwości: złośliwe oprogramowanie |

Blackwood użył niestandardowego implantu o nazwie NSPX30. |

|

|

Wstępny dostęp |

Kompromis w łańcuchu dostaw |

Komponent droppera NSPX30 jest dostarczany, gdy legalne żądania aktualizacji oprogramowania zostaną przechwycone przez AitM. |

|

|

Egzekucja |

Interpreter poleceń i skryptów: PowerShell |

Komponent instalatora NSPX30 używa PowerShell do wyłączenia przesyłania próbek przez Windows Defender i dodaje wykluczenie dla komponentu modułu ładującego. |

|

|

Interpreter poleceń i skryptów: powłoka poleceń systemu Windows |

Instalator NSPX30 może korzystać cmd.exe podczas próby ominięcia UAC. Backdoor NSPX30 może stworzyć odwrotną powłokę. |

||

|

Interpreter poleceń i skryptów: Visual Basic |

Instalator NSPX30 może użyć VBScript podczas próby ominięcia UAC. |

||

|

Natywny interfejs API |

Instalator NSPX30 i użycie backdoora Utwórz procesA/W Interfejsy API do wykonywania komponentów. |

||

|

Uporczywość |

Przechwytywanie przepływu wykonywania |

Program ładujący NSPX30 jest automatycznie ładowany do procesu po uruchomieniu Winsock. |

|

|

Eskalacja uprawnień |

Wykonanie wywołane zdarzeniem |

Instalator NSPX30 modyfikuje rejestr, aby zmienić wartość klucza przycisku multimedialnego (APPCOMMAND_LAUNCH_APP2), aby wskazać plik wykonywalny modułu ładującego. |

|

|

Nadużycie mechanizmu kontroli podniesienia uprawnień: Obejście kontroli konta użytkownika |

Instalator NSPX30 wykorzystuje trzy techniki próby obejścia UAC. |

||

|

Unikanie obrony |

Rozszyfruj/dekoduj pliki lub informacje |

Instalator, orkiestrator, backdoor i pliki konfiguracyjne NSPX30 są odszyfrowywane za pomocą RC4 lub kombinacji instrukcji bitowych i arytmetycznych. |

|

|

Osłabiaj obronę: wyłącz lub zmodyfikuj narzędzia |

Instalator NSPX30 wyłącza przesyłanie próbek programu Windows Defender i dodaje wykluczenie dla komponentu modułu ładującego. Koordynator NSPX30 może zmieniać bazy danych oprogramowania zabezpieczającego, aby utworzyć listę dozwolonych komponentów modułu ładującego. Docelowe oprogramowanie obejmuje: Tencent PC Manager, 360 Safeguard, 360 Antivirus i Kingsoft AntiVirus. |

||

|

Usuwanie wskaźnika: usuwanie plików |

NSPX30 może usunąć swoje pliki. |

||

|

Usunięcie wskaźnika: wyczyść trwałość |

NSPX30 może usunąć jego trwałość. |

||

|

Pośrednie wykonanie polecenia |

Instalator NSPX30 uruchamia PowerShell za pośrednictwem powłoki poleceń systemu Windows. |

||

|

Maskarada: Dopasuj legalną nazwę lub lokalizację |

Komponenty NSPX30 są przechowywane w prawidłowym folderze %PROGRAMOWANE%Intel. |

||

|

Zmodyfikuj rejestr |

Instalator NSPX30 może modyfikować rejestr podczas próby ominięcia UAC. |

||

|

Zaciemnione pliki lub informacje |

Komponenty NSPX30 są przechowywane w postaci zaszyfrowanej na dysku. |

||

|

Zaciemnione pliki lub informacje: osadzone ładunki |

Zakraplacz NSPX30 zawiera wbudowane komponenty. Moduł ładujący NSPX30 zawiera osadzony kod powłoki. |

||

|

Wykonywanie binarnego serwera proxy systemu: Rundll32 |

Można załadować instalator NSPX30 rundll32.exe. |

||

|

Dostęp do poświadczeń |

Przeciwnik w środku |

Implant NSPX30 jest dostarczany ofiarom poprzez ataki AitM. |

|

|

Poświadczenia z magazynów haseł |

Wtyczka NSPX30 c001.dat może ukraść dane uwierzytelniające z baz danych Tencent QQ. |

||

|

odkrycie |

Wykrywanie plików i katalogów |

Backdoor i wtyczki NSPX30 mogą wyświetlać listę plików. |

|

|

Rejestr zapytań |

NSPX30 a010.dat wtyczka zbiera różne informacje o zainstalowanym oprogramowaniu z rejestru. |

||

|

Wykrywanie oprogramowania |

NSPX30 a010.dat wtyczka zbiera informacje z rejestru. |

||

|

Wykrywanie informacji o systemie |

Backdoor NSPX30 zbiera informacje o systemie. |

||

|

Wykrywanie konfiguracji sieci systemu |

Backdoor NSPX30 zbiera różne informacje o karcie sieciowej. |

||

|

Wykrywanie połączeń sieciowych systemu |

Backdoor NSPX30 zbiera informacje o karcie sieciowej. |

||

|

Właściciel systemu/wykrywanie użytkownika |

Backdoor NSPX30 zbiera informacje o systemie i użytkowniku. |

||

|

Collection |

Przechwytywanie danych wejściowych: Rejestrowanie klawiszy |

Wtyczka NSPX30 b011.dat to podstawowy keylogger. |

|

|

Archiwizuj zebrane dane: Archiwum przez bibliotekę |

Wtyczki NSPX30 kompresują zebrane informacje za pomocą zlib. |

||

|

Przechwytywanie dźwięku |

Wtyczka NSPX30 c003.dat rejestruje wejściowe i wyjściowe strumienie audio. |

||

|

Automatyczna kolekcja |

Koordynator i backdoor NSPX30 automatycznie uruchamiają wtyczki w celu gromadzenia informacji. |

||

|

Dane etapowe: etapowanie danych lokalnych |

Wtyczki NSPX30 przechowują dane w plikach lokalnych przed eksfiltracją. |

||

|

screen Capture |

Wtyczka NSPX30 b010.dat robi zrzuty ekranu. |

||

|

Dowodzenia i kontroli |

Protokół warstwy aplikacji: protokoły internetowe |

Koordynator i komponenty backdoora NSPX30 pobierają ładunki za pomocą protokołu HTTP. |

|

|

Protokół warstwy aplikacji: DNS |

Backdoor NSPX30 eksfiltruje zebrane informacje za pomocą DNS. |

||

|

Kodowanie danych: kodowanie standardowe |

Zebrane dane do eksfiltracji są kompresowane za pomocą zlib. |

||

|

Zaciemnianie danych |

Backdoor NSPX30 szyfruje komunikację C&C. |

||

|

Protokół warstwy nieaplikacyjnej |

Backdoor NSPX30 wykorzystuje UDP do komunikacji C&C. |

||

|

pełnomocnik |

Komunikacja NSPX30 z serwerem C&C odbywa się za pośrednictwem niezidentyfikowanego komponentu. |

||

|

Exfiltracja |

Zautomatyzowana eksfiltracja |

Jeśli jest dostępny, backdoor NSPX30 automatycznie wydobywa wszelkie zebrane informacje. |

|

|

Limity rozmiaru transferu danych |

Backdoor NSPX30 eksfiltruje zebrane dane za pomocą zapytań DNS ze stałym rozmiarem pakietu. |

||

|

Eksfiltracja przez protokół alternatywny: Eksfiltracja przez niezaszyfrowany protokół inny niż C2 |

Backdoor NSPX30 eksfiltruje zebrane informacje za pomocą DNS. |

- Dystrybucja treści i PR oparta na SEO. Uzyskaj wzmocnienie już dziś.

- PlatoData.Network Pionowe generatywne AI. Wzmocnij się. Dostęp tutaj.

- PlatoAiStream. Inteligencja Web3. Wiedza wzmocniona. Dostęp tutaj.

- PlatonESG. Węgiel Czysta technologia, Energia, Środowisko, Słoneczny, Gospodarowanie odpadami. Dostęp tutaj.

- Platon Zdrowie. Inteligencja w zakresie biotechnologii i badań klinicznych. Dostęp tutaj.

- Źródło: https://www.welivesecurity.com/en/eset-research/nspx30-sophisticated-aitm-enabled-implant-evolving-since-2005/

- :ma

- :Jest

- :nie

- :Gdzie

- $W GÓRĘ

- 08

- 1

- 10

- 11

- 12

- 13

- 14

- 15%

- 16

- 17

- 179

- 180

- 19

- 2005

- 2008

- 2011

- 2014

- 2016

- 2018

- 2020

- 24

- 360

- 7

- 75

- 77

- 8

- 9

- 90

- 98

- a

- Zdolny

- O nas

- nadużywane

- dostęp

- Stosownie

- Konto

- działania

- aktywny

- działalność

- aktorzy

- dodatek

- Dodatkowy

- do tego

- adres

- Adresy

- Dodaje

- Po

- przed

- Agent

- aka

- Wszystkie kategorie

- lista dozwolonych

- prawie

- już

- również

- alternatywny

- Chociaż

- an

- analiza

- w czasie rzeczywistym sprawiają,

- analizowane

- i

- antywirusowe

- każdy

- api

- Pszczoła

- pojawia się

- Urządzenia

- Zastosowanie

- Aplikuj

- APT

- Archiwum

- SĄ

- na około

- AS

- oszacować

- powiązany

- założyć

- At

- atakować

- Ataki

- próba

- próbując

- Próby

- audio

- Autorzy

- automatycznie

- dostępny

- z powrotem

- tylne drzwi

- Backdoory

- Baidu

- na podstawie

- podstawowy

- BE

- bo

- stają się

- być

- zanim

- jest

- uwierzyć

- BEST

- Bitowy

- obie

- wybudowany

- przycisk

- by

- bypass

- nazywa

- powołanie

- Połączenia

- Kampania

- CAN

- możliwości

- zdolność

- zdolny

- zdobyć

- prowadzone

- walizka

- Etui

- łańcuch

- zmiana

- zmieniony

- pogawędzić

- Chiny

- chiński

- CISA

- jasny

- bliższy

- Zamyka

- CO

- kod

- Kod źródłowy

- zbierać

- kolekcja

- kolektor

- zbiera

- COM

- kombinacje

- łączenie

- byliśmy spójni, od początku

- powszechnie

- komunikować

- Komunikacja

- Komunikacja

- Firmy

- sukcesy firma

- skompilowany

- wypełniając

- powikłania

- składnik

- składniki

- kompromis

- Zagrożone

- warunek

- Warunki

- Prowadzenie

- systemu

- połączony

- połączenie

- połączenia

- za

- składa się

- skontaktuj się

- zawiera

- treść

- kontrola

- kontroler

- rozmowy

- KORPORACJA

- Odpowiedni

- mógłby

- Stwórz

- stworzony

- tworzy

- Listy uwierzytelniające

- Aktualny

- zwyczaj

- Cyber szpiegostwo

- Bezpieczeństwo cybernetyczne

- Ciemny

- dane

- punkty danych

- Baza danych

- Bazy danych

- Data

- DCM

- DCM

- lat

- Domyślnie

- dostarczyć

- dostarczona

- dostarczanie

- zależy

- rozwijać

- wdrażane

- wdrażanie

- opisać

- opisuje

- opis

- zaprojektowany

- miejsce przeznaczenia

- szczegółowe

- detale

- wykryte

- Wykrywanie

- Ustalać

- ustalona

- rozwinięty

- deweloperzy

- oprogramowania

- wydarzenia

- ZROBIŁ

- różnica

- różne

- kierować

- odkryj

- odkryty

- 分配

- podzielony

- dns

- do

- dokumentacja

- udokumentowane

- robi

- domena

- domeny

- pobieranie

- Krople

- podczas

- każdy

- Wcześnie

- z łatwością

- podniesiony

- e-maile

- osadzone

- Umożliwia

- umożliwiając

- kodowanie

- szyfrowane

- ujmujący

- silnik

- Inżynieria

- wejście

- błąd

- ustanawia

- wydarzenia

- ewolucja

- ewoluowały

- ewoluuje

- dokładnie

- przykład

- wykonać

- wykonany

- Wykonuje

- wykonywania

- egzekucja

- eksfiltracja

- pokazać

- istnieć

- doświadczenie

- wyjaśnione

- badacz

- eksport

- fakt

- nie

- Korzyści

- Postać

- filet

- Akta

- filtrować

- Znajdź

- Ustalenia

- odcisk palca

- Zapory

- i terminów, a

- ustalony

- następujący

- W razie zamówieenia projektu

- Nasz formularz

- Naprzód

- znaleziono

- od

- w pełni

- funkcjonować

- Funkcjonalność

- Funkcje

- wygenerowane

- geograficzny

- otrzymać

- GitHub

- Dać

- dany

- Go

- Zarządzanie

- Grupy

- miał

- Uchwyty

- Have

- headers

- tutaj

- Ukryj

- wysoki profil

- historia

- Hong

- Hongkong

- W jaki sposób

- Jednak

- HTML

- http

- HTTPS

- ID

- zidentyfikowane

- if

- ilustruje

- obraz

- wdrożenia

- realizowane

- in

- zawierać

- obejmuje

- Włącznie z

- Przybywający

- Zwiększenia

- wskazać

- wskazania

- wskaźniki

- indywidualny

- osób

- Informacja

- Infrastruktura

- początkowy

- początkowo

- zapoczątkowany

- wkład

- Zapytania

- Wkłady

- wewnątrz

- zainstalować

- przykład

- zamiast

- Instytut

- instrukcje

- Inteligencja

- Interfejs

- wewnętrznie

- Internet

- najnowszych

- śledztwo

- IP

- Adres IP

- Adresy IP

- ISP

- wydawanie

- IT

- JEGO

- samo

- styczeń

- Japonia

- Japonki

- czerwiec

- Klawisz

- Królestwo

- Wiedzieć

- wiedza

- znany

- Kong

- duży

- Nazwisko

- później

- uruchomić

- warstwa

- prowadzący

- najmniej

- Doprowadziło

- lewo

- prawowity

- pozwala

- Prawdopodobnie

- Lista

- Słuchanie

- słucha

- wykazy

- załadować

- ładowarka

- załadunek

- masa

- miejscowy

- usytuowany

- lokalizacja

- zablokować

- Popatrz

- stracił

- Ltd

- maszyna

- maszyny

- Główny

- poważny

- złośliwy

- malware

- kierownik

- manipulować

- produkcja

- Mecz

- zapałki

- dopasowywanie

- Może..

- znaczenie

- mechanizm

- Mechanizmy

- Media

- Pamięć

- wzmiankowany

- wiadomość

- wiadomości

- spełnione

- Metadane

- Microsoft

- może

- miliony

- modyfikować

- jeszcze

- większość

- przeważnie

- wielokrotność

- musi

- Nazwa

- O imieniu

- Potrzebować

- wymagania

- sieć

- sieci

- Nowości

- Nie

- żaden

- Zauważyć..

- numer

- zauważony

- uzyskać

- uzyskiwanie

- miejsce

- październik

- of

- Oferty

- Biurowe

- Stary

- najstarszy

- on

- ONE

- tylko

- koncepcja

- open source

- operacyjny

- system operacyjny

- działanie

- operacje

- operatorzy

- or

- zamówienie

- Origin

- oryginalny

- Inne

- ludzkiej,

- na zewnątrz

- wydajność

- zewnętrzne

- koniec

- własny

- własność

- P&E

- Pakiety

- strona

- parametr

- część

- szczególny

- przebiegi

- pasywny

- Hasło

- ścieżka

- ścieżki

- PC

- osobliwy

- wykonać

- wykonywane

- wykonuje

- uporczywość

- obraz

- Miejsce

- zwykły tekst

- plato

- Analiza danych Platona

- PlatoDane

- Proszę

- proszę o kontakt

- wtyczka

- wtyczki

- punkt

- zwrotnica

- polityczny

- Popularny

- możliwie

- PowerShell

- obecność

- teraźniejszość

- zapobiec

- poprzednio

- Wcześniejszy

- prywatny

- prawdopodobnie

- Problem

- procedura

- wygląda tak

- procesów

- Produkt

- Produkty

- Program

- projekt

- projektowanie

- protokół

- zapewniać

- pod warunkiem,

- dostawca

- pełnomocnik

- publiczny

- Publikacja

- publicznie

- opublikowany

- cel

- zapytania

- raczej

- dosięgnąć

- Odebrane

- niedawny

- rekord

- dokumentacja

- powtarzające się

- odnosić się

- odnosi

- w sprawie

- zarejestrowany

- rejestr

- związane z

- opierając się

- szczątki

- usuwanie

- usunąć

- odpowiadać

- raport

- Raporty

- zażądać

- wywołań

- Badania naukowe

- Badacze

- zdecydowany

- Zasób

- osób

- odpowiedź

- dalsze

- wynikły

- powraca

- rewers

- Bogaty

- podniesienie

- Router

- Zasada

- taki sam

- zapisywane

- nauka

- Nauka i technika

- screeny

- Szukaj

- Wyszukiwarka

- druga

- sekund

- działy

- bezpieczeństwo

- Oprogramowanie zabezpieczające

- widzieć

- wydać się

- wydaje

- widziany

- wybrany

- wysłany

- wrzesień

- służył

- serwer

- serwery

- usługa

- Usługi

- Zestawy

- kilka

- shared

- Powłoka

- pokazane

- Targi

- podobny

- Prosty

- po prostu

- ponieważ

- SIX

- Rozmiar

- trochę inny

- mały

- mniejszy

- So

- Obserwuj Nas

- Tworzenie

- komponenty oprogramowania

- aktualizacja oprogramowania

- Rozwiązania

- rozwiązany

- kilka

- wyrafinowany

- specyficzny

- określony

- widmo

- dzielić

- szpiegowanie

- SQL

- STAGE

- etapy

- standard

- początek

- rozpoczęty

- Startowy

- Cel

- Nadal

- sklep

- przechowywany

- Strumienie

- sznur

- Struktura

- studio

- przedmiot

- uległość

- taki

- Wskazuje

- apartament

- powstaje

- podejrzliwy

- system

- systemy

- stół

- Brać

- Zadania

- trwa

- cel

- ukierunkowane

- cele

- zadania

- technika

- Techniki

- Technologia

- tymczasowy

- Tencent

- niż

- że

- Połączenia

- UK

- Wielka Brytania

- świat

- ich

- Im

- motyw

- następnie

- Tam.

- w związku z tym

- Te

- one

- Trzeci

- to

- tych

- groźba

- podmioty grożące

- trzy

- Przez

- czas

- Oś czasu

- znak czasu

- do

- narzędzie

- wyśledzić

- śledzić

- Handel

- ruch drogowy

- przenieść

- rozsierdzony

- drugiej

- Uk

- zrozumieć

- Zjednoczony

- Wielka Brytania

- uniwersytet

- nieznany

- mało prawdopodobne,

- ANONIMOWY

- Aktualizacja

- Nowości

- URL

- us

- posługiwać się

- używany

- Użytkownik

- zastosowania

- za pomocą

- ważny

- uprawomocnienie

- wartość

- Wartości

- Wariant

- różnorodny

- zweryfikować

- wersja

- pionowy

- przez

- Ofiara

- Ofiary

- Odwiedzić

- wizualny

- Wrażliwy

- była

- Droga..

- we

- sieć

- Strona internetowa

- DOBRZE

- były

- Co

- jeśli chodzi o komunikację i motywację

- ilekroć

- który

- kogo

- Wikipedia

- będzie

- okna

- w

- drewno

- Praca

- pracujący

- świat

- by

- pisanie

- napisany

- jeszcze

- zefirnet

- Zamek błyskawiczny