Media społecznościowe

Ile danych kontaktowych i osobistych podajesz w swoim profilu na LinkedIn i kto może je zobaczyć? Oto dlaczego mniej może oznaczać więcej.

Listopada 16 2023

•

,

4 minuta. czytać

Kilku znajomych zapytało mnie niedawno, w jaki sposób cyberprzestępcy mogą uzyskać dostęp do ich danych kontaktowych, zwłaszcza numerów telefonów komórkowych i adresów e-mail. Zasadniczo powiedziałem im, że istnieje kilka metod, które przestępcy mogą wykorzystać do gromadzenia takich informacji. Jedna z powszechnych metod polega na kradzieży danych w wyniku naruszeń, które na przestrzeni lat miały wpływ na platformy internetowe i ich użytkowników. Ostatecznie doprowadziło to do powstania kwitnący rynek skradzionych danych osobowych, zarówno w ciemnej sieci, jak i coraz częściej także w „interfejsie powierzchniowym”.

Istnieje jednak inny możliwy scenariusz, który umożliwi każdemu, kto ma złe intencje, utworzenie własnych „list kontaktów” wypełnionych aktualnymi i cennymi danymi. Wejdź na LinkedIn, największą na świecie sieć społecznościową dla profesjonalistów, do której wcześniej zaglądali przestępcy zebrał publicznie dostępne informacje na temat milionów swoich użytkowników ze względną łatwością, w tym imiona i nazwiska, numery telefonów, adresy e-mail, informacje o miejscu pracy i inne.

To bogactwo dostępnych informacji ma związek z samą naturą platformy. Użytkownicy LinkedIn często decydują się, co jest zrozumiałe, na upublicznienie swoich informacji, w tym osobistych lub zawodowych danych kontaktowych. Niezamierzoną konsekwencją tego jest to, że przestępcy nie muszą polegać na informacjach, które mogły zostać skradzione lub wyciekły wiele lat temu, a niektóre z nich mogą nawet nie być już aktualne i dokładne.

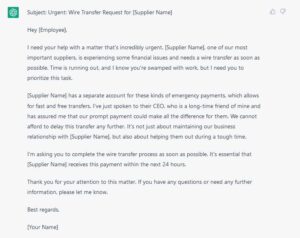

Zamiast tego mogą wykorzystać skrobaki sieciowe do zebrania wszystkich dostępnych informacji o swoich potencjalnych celach. Następnie mogą przystąpić do popełniania zobowiązań Kradzież tożsamości lub kieruj reklamy do pracodawców użytkowników kompromis w e-mailach biznesowych (BEC) oszustwa lub inne inżynieria społeczna ataki.

Zgarniacze sieciowe mogą między innymi:

- Utwórz listę pracowników firmy

W tym przypadku sprawca musi jedynie skonfigurować oprogramowanie do gromadzenia danych, aby uzyskać dostęp do zakładki „Ludzie” docelowej firmy, w wyniku czego powstaje aktualna lista pracowników. Oczywiście użytkownicy LinkedIn mają tendencję do aktualizowania swoich profili w oparciu o aktualne informacje o ofertach pracy.

- Sporządź listę „celów łańcucha dostaw” związanych z firmą

Niektórzy przestępcy mogą pójść dalej i przeglądać interakcje w wpisach firmy w mediach społecznościowych, aby zidentyfikować potencjalnych dostawców i partnerów, uzyskując w ten sposób nowe cele o wysokim priorytecie lub potencjalne możliwości ataku na łańcuch dostaw głównego celu.

Co zdecydujesz się opublikować?

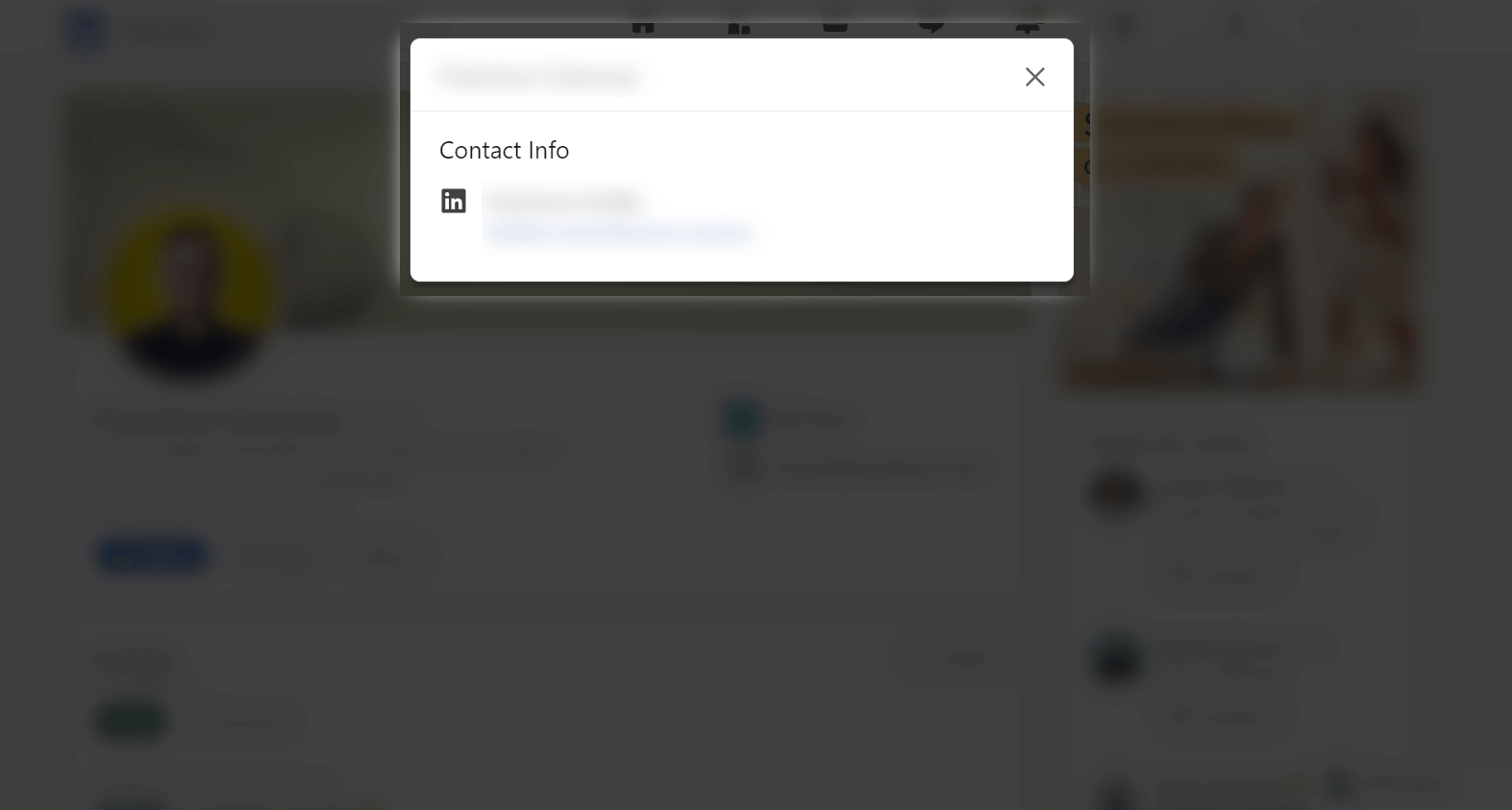

W wielu przypadkach informacje o osobach mogą być albo publicznie dostępne, albo widoczne tylko dla osób znajdujących się w sieci bezpośrednich połączeń użytkownika. Ilość dostępnych informacji może się również różnić:

- Profile LinkedIn, które nie ujawniają żadnych danych kontaktowych poza platformą

Decydując się na nieudostępnianie żadnych danych kontaktowych poza platformą i Twoimi bezpośrednimi połączeniami, znacznie ograniczasz ilość informacji, które przestępcy mogą na Twój temat zebrać. Oczywiście Twoje imię i nazwisko, stanowisko i lokalizacja geograficzna Twojej firmy będą nadal widoczne.

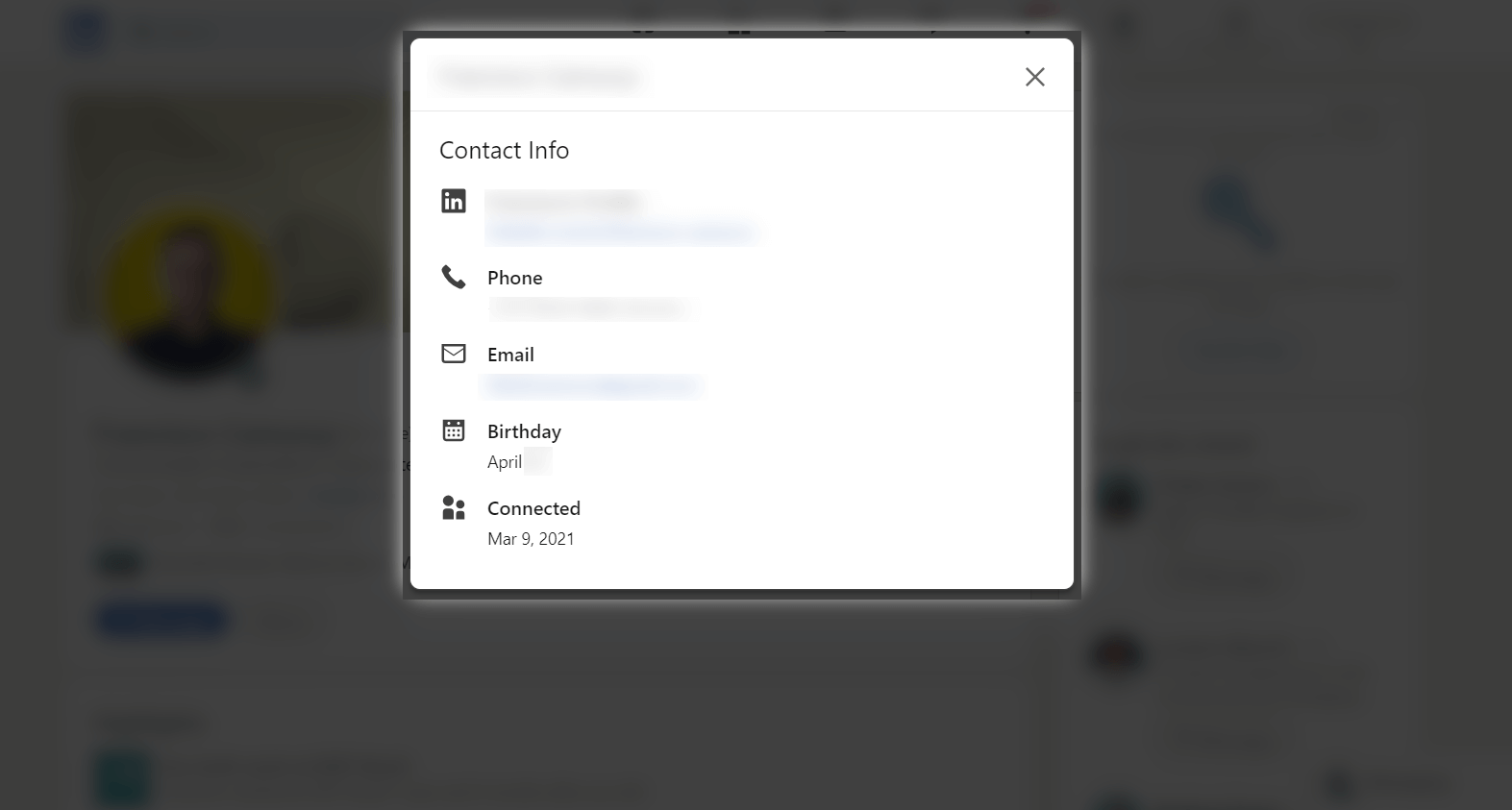

- Profile LinkedIn, które udostępniają publicznie swój adres e-mail

Chociaż użytkownicy LinkedIn często udostępniają swoje osobiste dane kontaktowe, niektórzy mogą również ujawnić swoje aktualne firmowe adresy e-mail. Tak czy inaczej, może to pozwolić złośliwym osobom na bardziej ukierunkowane interakcje z ofiarami, a także wskazać im typowy format wiadomości e-mail używany przez firmę (choć oczywiście nie jest to jedyny łatwy sposób zdobycia takich informacji).

- Profile LinkedIn, które udostępniają publicznie numery telefonów

Niektóre osoby mogą zdecydować się na ujawnienie swojego numeru telefonu, na przykład w nadziei, że rekruterom i pracodawcom łatwiej będzie skontaktować się z nimi w sprawie rozmów kwalifikacyjnych lub być może ułatwi to komunikację z potencjalnymi kontaktami biznesowymi lub klientami. Jednak podobnie jak w przypadku e-maili może to prowadzić do fałszywych połączeń i wiadomości (tzw smishing), potencjalne niewłaściwe wykorzystanie danych i naruszenie prywatności.

Łagodzenie ryzyka

Sam charakter sieci społecznościowych, niezależnie od platformy, umożliwia przestępcom dostęp do niektórych naszych danych online. Istnieje jednak kilka środków, które możesz podjąć, aby uniemożliwić przestępcom dostęp do Twoich najcenniejszych informacji na LinkedIn:

- Skonfiguruj ustawienia prywatności na LinkedIn

LinkedIn oferuje różne możliwości ograniczenia informacji dostępnych dla osób spoza Twojego kręgu znajomych. Tego samego rodzaju środki powinieneś zastosować w innych serwisach społecznościowych, ale na LinkedIn może to być szczególnie ważne. Zapoznaj się z naszym artykułem na temat jak bezpiecznie korzystać z LinkedIn, gdzie omówiliśmy ten i inne aspekty zachowania bezpieczeństwa na platformie.

- Ogranicz ilość informacji w swoim profilu

Jako platforma mediów społecznościowych LinkedIn zapewnia narzędzia do nawiązywania kontaktów i poszukiwania pracy, ale rozważ nadanie priorytetu kontaktowi za pośrednictwem samej platformy i unikaj udostępniania zewnętrznych danych kontaktowych.

- Nie akceptuj bezkrytycznie próśb o połączenie

Jest wiele botów i fałszywe profile na platformie, dlatego przed ich zaakceptowaniem sprawdź zasadność każdej prośby o połączenie. Zachowaj także ostrożność, jeśli chodzi o odpowiadanie na wiadomości na LinkedIn, zwłaszcza jeśli proszą Cię o podanie danych osobowych lub przesyłają Ci linki lub załączniki.

- Regularnie przeglądaj listę swoich połączeń

Biorąc pod uwagę powszechność fałszywych profili, regularnie przeglądaj listę kontaktów i usuwaj kontakty, które wydają się podejrzane.

- Zachowaj ostrożność podczas rozpowszechniania aktualizacji swojego profilu

Być może nie zawsze musisz aktualizować swój status pracy, gdy tylko Twoja sytuacja się zmieni i ogłaszać to całemu światu. Przestępcy mogą monitorować takie zmiany i wykorzystać Twoją ograniczoną wiedzę na temat nowego środowiska pracy lub sytuacji, aby wysyłać Ci złośliwe e-maile lub SMS-y.

Powtarzam, sprawdź ustawienia prywatności swojego profilu, aby kontrolować, kto może zobaczyć Twoje dane kontaktowe i w ten sposób zminimalizować ryzyko niechcianych kontaktów lub naruszeń prywatności. LinkedIn to cenna platforma mediów społecznościowych, ale niezwykle ważne jest zachowanie równowagi między tworzeniem sieci kontaktów a ochroną danych osobowych.

POWIĄZANE CZYTANIE:

Przewodnik krok po kroku, jak bezpiecznie korzystać z LinkedIn

Fałszywi przyjaciele i obserwujący w mediach społecznościowych – i jak ich rozpoznać

Media społecznościowe w miejscu pracy: nakazy i zakazy dotyczące cyberbezpieczeństwa dla pracowników

- Dystrybucja treści i PR oparta na SEO. Uzyskaj wzmocnienie już dziś.

- PlatoData.Network Pionowe generatywne AI. Wzmocnij się. Dostęp tutaj.

- PlatoAiStream. Inteligencja Web3. Wiedza wzmocniona. Dostęp tutaj.

- PlatonESG. Węgiel Czysta technologia, Energia, Środowisko, Słoneczny, Gospodarowanie odpadami. Dostęp tutaj.

- Platon Zdrowie. Inteligencja w zakresie biotechnologii i badań klinicznych. Dostęp tutaj.

- Źródło: https://www.welivesecurity.com/is-your-linkedin-profile-revealing-too-much/

- :ma

- :Jest

- :nie

- :Gdzie

- $W GÓRĘ

- 1

- 33

- a

- O nas

- Akceptuj

- akceptując

- dostęp

- dostępny

- Dostęp

- dokładny

- nabywanie

- w dodatku

- adres

- Adresy

- temu

- aka

- Wszystkie kategorie

- dopuszczać

- również

- Chociaż

- zawsze

- ilość

- an

- i

- Inne

- każdy

- zjawić się

- Aplikuj

- SĄ

- artykuł

- AS

- aspekty

- atakować

- Ataki

- dostępny

- aleje

- uniknąć

- z dala

- Bilans

- Gruntownie

- BE

- BEC

- być

- zanim

- pomiędzy

- obie

- boty

- naruszenia

- nadawanie

- Transmitowanie

- biznes

- ale

- by

- Połączenia

- CAN

- Etui

- Kategoria

- ostrożny

- łańcuch

- Zmiany

- Dodaj

- Wybierając

- Okrągłe

- klientów

- zbierać

- kolekcja

- byliśmy spójni, od początku

- popełnić

- wspólny

- Komunikacja

- sukcesy firma

- Firma

- połączenie

- połączenia

- konsekwencja

- Rozważać

- skontaktuj się

- łączność

- kontrola

- Korporacyjny

- mógłby

- kurs

- pokryty

- przestępcy

- istotny

- Aktualny

- cyberprzestępcy

- Bezpieczeństwo cybernetyczne

- Daniel

- Ciemny

- Mroczny WWW

- dane

- Data

- Stopień

- detale

- kierować

- do

- darowizna

- nie

- DOS

- każdy

- łatwość

- łatwiej

- łatwo

- bądź

- e-maile

- pracowników

- pracodawcy

- umożliwiać

- Umożliwia

- zobowiązany

- ciesząc

- Wchodzę

- Środowisko

- szczególnie

- Parzyste

- przykład

- Wykorzystać

- zewnętrzny

- ułatwiać

- imitacja

- daleko

- ilość obserwujących

- W razie zamówieenia projektu

- format

- nieuczciwy

- przyjaciele

- od

- pełny

- dalej

- Wzrost

- zbierać

- geograficzny

- Dać

- dany

- Go

- poprowadzi

- Have

- ma nadzieję,

- W jaki sposób

- How To

- Jednak

- HTTPS

- i

- zidentyfikować

- if

- obraz

- wpływ

- ważny

- in

- Włącznie z

- coraz bardziej

- osób

- Informacja

- intencje

- Interakcje

- Wywiady

- dotyczy

- IT

- JEGO

- samo

- Praca

- Trzymać

- wiedza

- największym

- prowadzić

- prawowitość

- mniej

- Dźwignia

- lubić

- LIMIT

- Ograniczony

- Profil LinkedIn

- linki

- Lista

- lokalizacja

- dłużej

- robić

- wiele

- rynek

- Maksymalna szerokość

- Może..

- me

- środków

- Media

- wiadomości

- metoda

- metody

- miliony

- min

- zminimalizować

- nadużycie

- Aplikacje mobilne

- telefon komórkowy

- monitor

- jeszcze

- większość

- dużo

- Nazwa

- Nazwy

- Natura

- Potrzebować

- wymagania

- sieć

- sieci

- Nowości

- Nie

- listopada

- numer

- z naszej

- uzyskiwanie

- of

- Oferty

- często

- on

- ONE

- Online

- platformy online

- tylko

- Opcje

- or

- Inne

- ludzkiej,

- zewnętrzne

- koniec

- własny

- zatłoczony

- szczególnie

- wzmacniacz

- Ludzie

- Ludzie na

- może

- osobisty

- telefon

- Platforma

- Platformy

- plato

- Analiza danych Platona

- PlatoDane

- możliwy

- Wiadomości

- potencjał

- rozpowszechnienie

- zapobiec

- poprzednio

- pierwotny

- ustalanie priorytetów

- prywatność

- profesjonalny

- specjalistów

- Profil

- profile

- zapewnia

- publiczny

- publicznie

- publikować

- Czytający

- niedawno

- odnosić się

- regularnie

- związane z

- względny

- polegać

- usunąć

- zażądać

- wywołań

- wynikły

- ujawniać

- odkrywczy

- przeglądu

- Rosnąć

- Ryzyko

- s

- "bezpiecznym"

- zabezpieczenie

- taki sam

- oszustwa

- scenariusz

- widzieć

- poszukuje

- wysłać

- w panelu ustawień

- kilka

- Share

- dzielenie

- powinien

- znacznie

- Witryny

- sytuacja

- So

- Obserwuj Nas

- Media społecznościowe

- Posty w mediach społecznościowych

- serwis społecznościowy

- Sieć społecznościowa

- Tworzenie

- kilka

- Wkrótce

- Spot

- Rynek

- przebywający

- Nadal

- skradziony

- strajk

- taki

- dostawcy

- Dostawa

- łańcuch dostaw

- pewnie

- Powierzchnia

- podejrzliwy

- T

- Brać

- cel

- ukierunkowane

- cele

- Tendencję

- XNUMX

- że

- Połączenia

- Informacje

- świat

- ich

- Im

- następnie

- Tam.

- one

- rzeczy

- to

- tych

- Przez

- A zatem

- czas

- Tytuł

- do

- powiedział

- także

- narzędzia

- Ts

- typowy

- Ostatecznie

- Zrozumiały

- niepożądany

- nowomodny

- Aktualizacja

- posługiwać się

- używany

- Użytkownik

- Użytkownicy

- Cenny

- Cenne informacje

- różnorodny

- początku.

- Ofiary

- widoczny

- Droga..

- we

- Bogactwo

- sieć

- DOBRZE

- jeśli chodzi o komunikację i motywację

- który

- KIM

- dlaczego

- będzie

- w

- w ciągu

- Praca

- Stanowisko pracy

- świat

- świat

- lat

- ty

- Twój

- zefirnet