<!–

->

Zdjęcie: Sasun Bughdaryan

Niezależnie od tego, czy chodzi o ochronę przed kradzieżą tożsamości, ochronę naszej prywatności czy odzyskanie kontroli nad naszymi informacjami, istnieje wiele powodów, dla których chcemy usunąć dane osobowe z Internetu. A jest ich więcej, niż byśmy chcieli.

Z każdym naszym kliknięciem coraz więcej informacji o nas trafia do baz danych stron internetowych, wyszukiwarek i tym podobnych. Oto kilka rzeczy, które możesz z tym zrobić.

1. Korzystaj z funkcji bezpieczeństwa stron internetowych, sprzętu i aplikacji

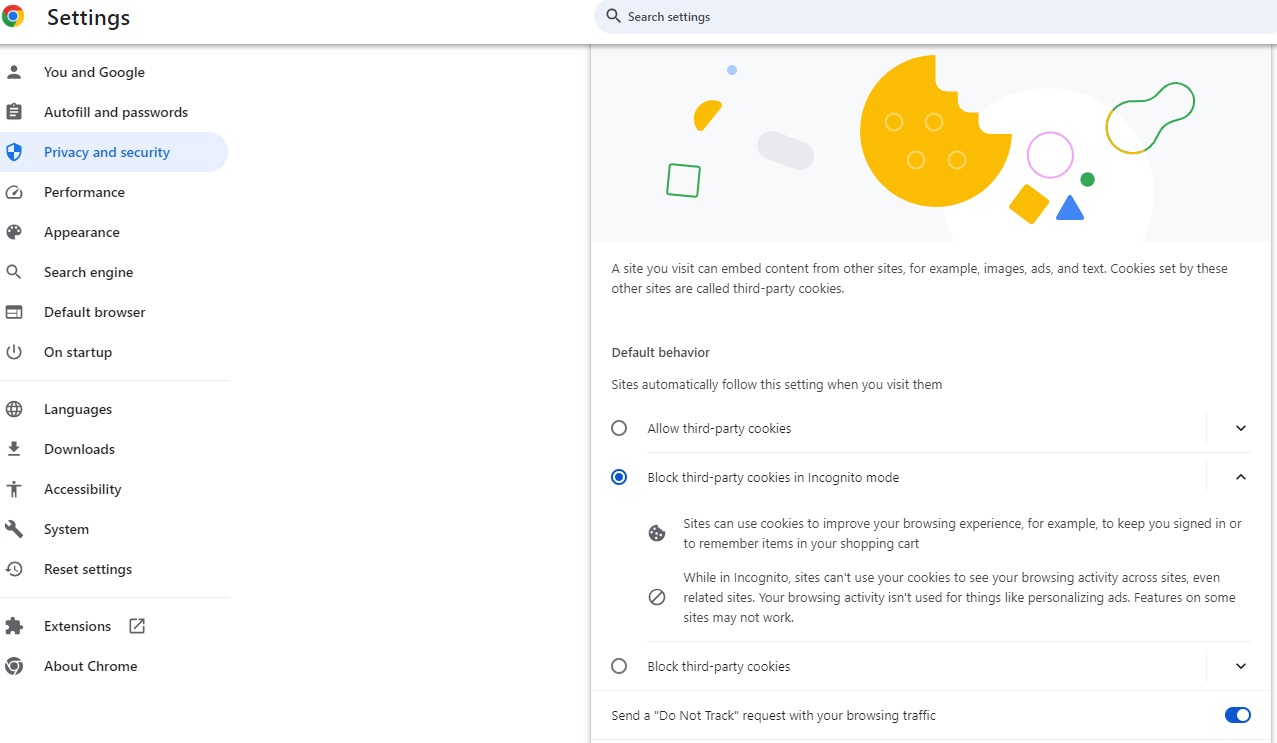

Istnieje kilka podstawowych kroków, które możesz podjąć, aby lepiej chronić się w Internecie. Zacznij od wyłączenia plików cookie w odwiedzanych witrynach i skorzystania z funkcji „Do Not Track” w swojej ulubionej przeglądarce. Innym dobrym rozwiązaniem jest użycie trybu prywatnego przeglądarki.

W ustawieniach przeglądarki (tutaj Google Chrome) możesz określić, czy chcesz zezwolić, czy zablokować pliki cookies stron trzecich.

Odlewnia

Należy także zachować czujność podczas pobierania nowych aplikacji. Sprawdź ustawienia prywatności każdej nowej aplikacji, aby kontrolować, jakie informacje zbiera i udostępnia. Zachowaj szczególną ostrożność w przypadku aplikacji do gier, ponieważ często gromadzą i udostępniają dane.

Dalsza lektura: Najlepsze usługi VPN

2. Odinstaluj nieużywane aplikacje ze smartfona, tabletu i komputera

Aplikacje na urządzeniach mobilnych i komputerach to często coś więcej niż tylko drobni pomocnicy w życiu codziennym — w wielu przypadkach gromadzą dużą ilość danych użytkownika. Im większy dostęp musisz autoryzować dla aplikacji, tym więcej problemów.

Zanim jednak po prostu usuniesz nieużywane aplikacje, powinieneś najpierw usunąć swoje dane z systemów dostawcy. Możesz to zrobić w następujący sposób:

- Otwórz ustawienia aplikacji na swoim urządzeniu i dowiedz się, w jaki sposób gromadzone i wykorzystywane są Twoje dane.

- Wyłącz wszystkie opcje gromadzenia danych.

- W razie potrzeby zaloguj się na konto utworzone w celu korzystania z aplikacji, usuń swoje dane osobowe oraz dezaktywuj lub zamknij konto.

Następnym razem, gdy będziesz pobierać nową aplikację, najpierw sprawdź ustawienia prywatności. Jeśli aplikacja prosi o zbyt wiele informacji, lepiej poszukać alternatywnej aplikacji.

3. Usuń stare adresy e-mail

Oczywiście ten punkt ma znaczenie tylko wtedy, gdy masz adresy e-mail, których już nie używasz. Jest to jednak ogromny czynnik bezpieczeństwa.

Adresy e-mail to archiwum danych osobowych, od prywatnych wiadomości i rachunków po wrażliwe dane bankowe i zdrowotne. Zhakowane konto e-mail może zatem mieć daleko idące konsekwencje.

Aby usunąć stare konto e-mail, postępuj zgodnie z instrukcjami swojego dostawcy poczty e-mail, które zwykle można znaleźć w ustawieniach konta. Przed trwałym zamknięciem konta należy zawsze wykonać kopię zapasową wszystkich ważnych danych, takich jak zdjęcia i dokumenty, ponieważ usuniętego konta nie można przywrócić.

4. Usuń dane osobowe z Google

Google to najpopularniejsza wyszukiwarka na świecie – i niestety także największy handlarz danymi (jak inaczej Google mógłby oferować wiele swoich usług za darmo). Na szczęście usunięcie informacji z wyników wyszukiwania Google jest stosunkowo proste. Oto kilka sposobów, jak sobie z tym poradzić:

- Skontaktuj się z Google za pomocą prostego formularza internetowego do usuwania danych osobowych z wyników wyszukiwania.

- Postępuj zgodnie z instrukcją w tym artykule Google do usuwania nieaktualnych informacji lub obrazów ze stron internetowych pojawiających się w wynikach wyszukiwania Google.

- Ten proces umożliwia zażądanie usunięcia określonych danych osobowych lub treści, które mogłyby zostać wykorzystane do celów doxingu (świadoma publikacja danych osobowych na szkodę osoby, której dane dotyczą).

Pamiętaj jednak, że nigdy nie można mieć 100-procentowej gwarancji, że Twoje dane zostaną usunięte z Internetu, zwłaszcza jeśli nadal korzystasz z mediów społecznościowych, Twoje imię i nazwisko jest powiązane z firmą lub jesteś znaną osobą.

5. Zamknij stare strony internetowe i nieużywane konta

Wszyscy to przeżyliśmy: szybko zakładamy konto w sklepie internetowym, aby uzyskać niewielki rabat lub bezpłatną wysyłkę. Równie łatwo jest tworzyć profile na platformach mediów społecznościowych lub zakładać osobiste blogi. Często jednak zapominamy o tych kontach, gdy już spełniły swoje zadanie. Gromadzą się tam nasze dane osobowe — od adresu po informacje dotyczące płatności.

Pierwszym krokiem do oczyszczenia swojego cyfrowego śladu jest usunięcie nieużywanych kont. Zastanów się, z jakich sklepów internetowych naprawdę regularnie korzystasz i usuń pozostałe. Przy następnym zakupie często lepiej jest wybrać opcję gościa, aby uniknąć niepotrzebnego gromadzenia nowych danych.

Podobnie jest z kontami w mediach społecznościowych. Być może masz stary profil Myspace lub jesteś zarejestrowany na platformach takich jak Facebook i Instagram, z których już nie korzystasz. Nawet jeśli nie byłeś tam aktywny od lat, Twoje dane mogą być nadal dostępne. Zamknięcie takich nieaktywnych kont pomaga zminimalizować Twoją obecność w Internecie.

Usuń wszystkie konta i strony, których już nie używasz, aby usunąć stare informacje o sobie.

Źródła światła

Pomyśl także o swoich starych blogach i stronach internetowych. Czy są nadal aktualne? Czy pokazują dane, które dziś wolałbyś zachować dla siebie? Dane osobowe często można znaleźć na starych stronach internetowych i forach, na których byłeś aktywny. Regularne sprawdzanie i, jeśli to konieczne, zamykanie lub aktualizacja tych stron może pomóc w lepszej ochronie Twoich danych.

6. Usuń swoje dane z brokerów danych

Brokerzy danych to firmy działające za kulisami i specjalizujące się w gromadzeniu, łączeniu i odsprzedaży Twoich danych osobowych. Dane te obejmują imię i nazwisko i wiek, a także bardziej wrażliwe informacje, takie jak stan zdrowia lub dochody. Brokerzy danych śledzą Twoją aktywność online za pośrednictwem mediów społecznościowych, aplikacji i witryn e-commerce, a także Twoją aktywność offline za pomocą dokumentów publicznych i kart lojalnościowych.

Za każdym razem, gdy przeszukujesz Internet, korzystasz z aplikacji lub wchodzisz w interakcję na platformach mediów społecznościowych, generujesz dane, które z łatwością mogą trafić w ręce tych firm. Brokerzy danych korzystają z oprogramowania do śledzenia sieci zainstalowanego na większości witryn i aplikacji w celu śledzenia Twoich działań online, takich jak kliknięcia, odsłony stron, a nawet ruchy myszy. Informacje te są następnie wykorzystywane do analizy Twoich zachowań zakupowych i zainteresowań oraz do zaklasyfikowania Cię do określonych kategorii konsumenckich.

Kto kupuje te dane, możesz zapytać? Odpowiedź sięga od agencji reklamowych i partii politycznych po instytucje finansowe i potencjalnych pracodawców. Informacje te można wykorzystać do targetowania reklam, oceny Twojej zdolności kredytowej, a nawet oceny Twojej przydatności jako najemcy.

Ale jak uciec przed tą cyfrową siecią nadzoru? Jedną z opcji jest ręczne usunięcie danych, ale może to być bardzo czasochłonne, ponieważ istnieje niezliczona liczba brokerów danych. Bardziej efektywną alternatywą są usługi takie jak AVG BreachGuard or Rozpoznawanie, które specjalizują się w usuwaniu Twoich danych z list brokerów danych. Stale monitorują Twoją prywatność w Internecie i informują Cię, jeśli Twoje dane osobowe są zagrożone. Jednak nawet te usługi mogą obejmować tylko niektórych brokerów danych, więc część Twoich danych może pozostać w obiegu.

Ten artykuł został przetłumaczony z niemieckiego na angielski i pierwotnie ukazał się na pcwelt.de.

Kody kuponów

- Dystrybucja treści i PR oparta na SEO. Uzyskaj wzmocnienie już dziś.

- PlatoData.Network Pionowe generatywne AI. Wzmocnij się. Dostęp tutaj.

- PlatoAiStream. Inteligencja Web3. Wiedza wzmocniona. Dostęp tutaj.

- PlatonESG. Węgiel Czysta technologia, Energia, Środowisko, Słoneczny, Gospodarowanie odpadami. Dostęp tutaj.

- Platon Zdrowie. Inteligencja w zakresie biotechnologii i badań klinicznych. Dostęp tutaj.

- Źródło: https://www.pcworld.com/article/2212613/how-to-delete-your-personal-information-from-the-internet.html

- :ma

- :Jest

- :nie

- :Gdzie

- $W GÓRĘ

- 1

- 100

- 114

- 2024

- 23

- 32

- 35%

- 7

- a

- O nas

- o tym

- dostęp

- dostępny

- Konto

- Konta

- aktywny

- zajęcia

- działalność

- adres

- Adresy

- Reklama

- przed

- wiek

- agencje

- Wszystkie kategorie

- dopuszczać

- pozwala

- jak

- również

- alternatywny

- zawsze

- ilość

- amp

- an

- w czasie rzeczywistym sprawiają,

- i

- android

- Inne

- odpowiedź

- każdy

- Aplikacja

- zjawić się

- pojawił się

- podejście

- mobilne i webowe

- Archiwum

- SĄ

- artykuł

- AS

- zapytać

- oszacować

- powiązany

- At

- autor

- autoryzować

- AVG

- uniknąć

- z powrotem

- Bankowość

- podstawowy

- BE

- być

- zanim

- zachowanie

- za

- za kulisami

- BEST

- Ulepsz Swój

- Najwyższa

- Blokować

- blogi

- brokerów

- przeglądarka

- ale

- Kupuje

- by

- CAN

- nie może

- karta

- Kartki okolicznosciowe

- ostrożny

- Etui

- kategorie

- Kategoria

- ZOBACZ

- Dodaj

- Chrom

- Obieg

- Klasyfikuj

- Sprzątanie

- kliknij

- Zamknij

- zamknięcie

- kod

- zbierać

- Zbieranie

- kolekcja

- zbiera

- COM

- komentarze

- Firmy

- sukcesy firma

- komputery

- zaniepokojony

- Konsekwencje

- konsument

- zawartość

- kontynuować

- bez przerwy

- kontrola

- cookies

- mógłby

- kurs

- pokrywa

- Stwórz

- stworzony

- kredyt

- zdolność kredytowa

- CSS

- dane

- Bazy danych

- Data

- de

- opis

- urządzenie

- urządzenia

- Umierać

- cyfrowy

- Zniżka

- do

- dokumenty

- pobieranie

- e-commerce

- każdy

- z łatwością

- łatwo

- wydajny

- więcej

- osadzać

- pracodawcy

- zakończenia

- kończy się

- silnik

- silniki

- Angielski

- uciec

- szczególnie

- Eter (ETH)

- Parzyste

- Każdy

- codzienny

- czynnik

- fałszywy

- dalekosiężny

- Moja lista

- Korzyści

- budżetowy

- Instytucje finansowe

- Znajdź

- i terminów, a

- obserwuj

- następujący sposób

- Ślad stopy

- W razie zamówieenia projektu

- na szczęście

- Forum

- znaleziono

- Darmowy

- od

- Funkcje

- gier

- aplikacje do gier

- Generować

- niemiecki

- Go

- dobry

- Google Chrome

- Szukaj w Google

- gwarantowane

- Gość

- hacked

- siła robocza

- sprzęt komputerowy

- Have

- Zdrowie

- wysokość

- pomoc

- pomocnicy

- pomaga

- tutaj

- W jaki sposób

- How To

- Jednak

- HTML

- HTTPS

- olbrzymi

- ICON

- tożsamość

- Kradzież tożsamości

- if

- obraz

- zdjęcia

- ważny

- in

- nieaktywny

- Dochód

- wskaźnik

- informować

- Informacja

- instytucje

- instrukcje

- interakcji

- zainteresowania

- Internet

- najnowszych

- IT

- JEGO

- styczeń

- jpg

- właśnie

- Trzymać

- duży

- życie

- lubić

- wykazy

- mało

- ll

- log

- dłużej

- Popatrz

- Lojalność

- robić

- kierownik

- ręcznie

- wiele

- Marketing

- Matrix

- Maksymalna szerokość

- Może..

- Media

- wiadomości

- metody

- min

- minimalizuje

- minuty

- Aplikacje mobilne

- urządzenia mobilne

- Moda

- monitor

- jeszcze

- bardziej wydajny

- większość

- Najbardziej popularne posty

- mysz

- Ruchy

- dużo

- Nazwa

- niezbędny

- sieć

- nigdy

- Nowości

- nowa aplikacja

- Następny

- Nie

- żaden

- noty

- liczny

- of

- poza

- oferta

- oferowany

- nieaktywny

- często

- Stary

- on

- pewnego razu

- ONE

- Online

- Prywatność w Internecie

- tylko

- zoptymalizowane

- Option

- Opcje

- or

- pierwotnie

- Pozostałe

- ludzkiej,

- sobie

- na zewnątrz

- koniec

- strona

- stron

- strony

- przyjęcie

- płatność

- procent

- na stałe

- osoba

- osobisty

- dane personalne

- osobowość

- ZDJĘCIA

- Platformy

- plato

- Analiza danych Platona

- PlatoDane

- wtyczka

- punkt

- polityczny

- partie polityczne

- Popularny

- Post

- potencjał

- Premia

- obecność

- pierwotny

- prywatność

- prywatny

- Profil

- profile

- chronić

- dostawca

- publiczny

- Publikacja

- zakup

- nabywczy

- cel

- szybko

- zakresy

- raczej

- Czytający

- naprawdę

- Przyczyny

- wpływy

- wracać

- zarejestrowany

- regularny

- regularnie

- stosunkowo

- pozostawać

- usuwanie

- usunąć

- Usunięto

- usuwanie

- zażądać

- odsprzedaż

- przywrócone

- Efekt

- Ryzyko

- roboty

- Sceny

- Szukaj

- Wyszukiwarka

- Wyszukiwarki

- bezpieczeństwo

- Oprogramowanie zabezpieczające

- wrażliwy

- seo

- służył

- Usługi

- zestaw

- w panelu ustawień

- Share

- Akcje

- Wysyłka

- Sklep

- Zakupy

- sklepy

- powinien

- pokazać

- podobny

- Prosty

- po prostu

- pojedynczy

- witryna internetowa

- mały

- smartphone

- So

- Obserwuj Nas

- Media społecznościowe

- platform społecznych mediów

- Tworzenie

- kilka

- Źródło

- specjalizować

- specyficzny

- początek

- Ewolucja krok po kroku

- Cel

- Nadal

- bezpośredni

- abonent

- taki

- stosowność

- inwigilacja

- systemy

- stół

- Tablet

- TAG

- Brać

- cel

- najemca

- Tendencję

- niż

- że

- Połączenia

- kradzież

- ich

- Im

- następnie

- Tam.

- w związku z tym

- Te

- one

- rzeczy

- myśleć

- Trzeci

- innych firm

- to

- Przez

- czas

- czasochłonne

- Tytuł

- do

- już dziś

- także

- śledzić

- Śledzenie

- utworów

- handlowiec

- i twitterze

- rodzaj

- Niestety

- niepotrzebnie

- nieużywana

- aktualizowanie

- URL

- posługiwać się

- używany

- Użytkownik

- za pomocą

- zazwyczaj

- wykorzystać

- różnorodny

- początku.

- widoki

- Odwiedzić

- VPN

- chcieć

- brakujący

- była

- sposoby

- we

- sieć

- strony internetowe

- DOBRZE

- znane

- Co

- jeśli chodzi o komunikację i motywację

- czy

- który

- będzie

- okna

- w

- Praca

- świat

- by

- napisany

- lat

- ty

- Twój

- siebie

- zefirnet