Czas czytania: 2 minuty

Czas czytania: 2 minuty

Korzystając z masowych kampanii phishingowych i gotowych zestawów, cyberprzestępcy z różnych regionów świata prowadzą zaawansowane kampanie ransomware i złośliwego oprogramowania oraz kampanie hakerskie przeciwko celom na całym świecie. Celem jest infekowanie ofiar i kradzież ich danych. Niefortunne i niebezpieczne jest to, że zagrożenia te rosną.

Dzisiejsi wyrafinowani napastnicy mają do dyspozycji wiele możliwości uzyskania dostępu lub spowodowania uszkodzenia komputera lub sieci organizacji, a dzieje się tak, gdy ofiara jest w większości nieświadoma, że została naruszona.

Ransomware - złośliwe oprogramowanie, które infekuje systemy komputerowe i wyświetla komunikat żądający opłaty za ponowne uruchomienie systemu - przekształciło się w lukratywny biznes, generując ponad $ 1 mld dla sprawców.

Zagrożenie ze strony oprogramowania ransomware i innego złośliwego oprogramowania nie zniknie w najbliższym czasie. W rzeczywistości, w związku z pandemią, która zmusza większość pracowników do pracy w domu, możemy oczekiwać, że cyberprzestępcy będą bardziej aktywni niż kiedykolwiek wcześniej. Jedną z firm, która zdaje sobie z tego sprawę, jest CONDYN.

Firma CONDYN z siedzibą w Centurion w RPA jest uznanym na całym świecie dostawcą rozwiązań w zakresie ryzyka i zgodności. Firma jest dumna z oferowania doskonałych rozwiązań w zakresie ryzyka i zgodności zarówno rządom, jak i sektorowi korporacyjnemu w Afryce Subsaharyjskiej. CONDYN ma znakomitą reputację w regionach, które obsługuje. Aby utrzymać tę reputację, firma koncentruje się na dostarczaniu swoim klientom technologii, które chronią ich zarówno przed wewnętrznymi, jak i zewnętrznymi zagrożeniami i słabymi punktami.

„CONDYN koncentruje się na dostarczaniu technologii, które chronią organizacje przed zagrożeniami zewnętrznymi i wewnętrznymi. Nasze podejście polega na znajdowaniu rozwiązań, które są kompleksowe i odpowiadają na potrzeby naszych klientów. Rozwiązania silosowe są drogie i często prowadzą do „luk” w zabezpieczeniach z powodu wyzwań związanych z integracją ”- mówi Jorina van Rensburg, dyrektor zarządzający CONDYN.

Jak Comodo pomaga firmie CONDYN chronić klientów

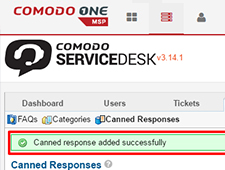

Comodo pomaga firmie CONDYN wygrać walkę z coraz bardziej aktywnymi cyberprzestępcami nowej ery, zapewniając platformie Dragon Advanced Endpoint Protection (AEP), która jest kompletną platformą natywną dla chmury, która zapewnia architekturę zerowego zaufania do ochrony i obrony punktów końcowych. Zgłoszona do opatentowania technologia automatycznego powstrzymywania ma aktywną ochronę przed włamaniami, która neutralizuje oprogramowanie ransomware, złośliwe oprogramowanie i cyberataki. Automatyczne powstrzymywanie uruchamia nieznany plik wykonywalny w zwirtualizowanym trybie API jądra, oferując w ten sposób redukcję powierzchni ataku (ASR), która neutralizuje ataki ransomware. Platforma Dragon Platform firmy Comodo wykorzystuje również stan zabezpieczeń Default Deny z opcją Default Allow usability, aby zapewnić kompleksową ochronę przed zagrożeniami dnia zerowego, nie mając przy tym wpływu na doświadczenie użytkownika końcowego ani przepływy pracy. Ponadto Valkyrie firmy Comodo analizuje i wydaje zaufany werdykt dla każdego pliku - żadna inna firma nie przeanalizuje i nie wyda zaufanego werdyktu dla 100% plików w sieci.

„CONDYN mocno wierzy w kilka kryteriów, których należy przestrzegać w łańcuchu wartości, w tym w otwartą i przejrzystą relację” - mówi Rensburg. „Modele łańcucha wartości muszą zapewniać lokalnym partnerom łatwość użytkowania i odpowiednią cenę. Comodo spełnia nasze kryteria dzięki swojemu najnowocześniejszemu rozwiązaniu do automatycznego zabezpieczania, które weryfikuje 100% nieznanych plików wykonywalnych, aby zapobiec uszkodzeniom, obejmuje silne wsparcie i dobre zrozumienie MSP i czasów realizacji, poparte gwarancjami ofert. ”

TESTUJ SWOJE BEZPIECZEŃSTWO E-MAIL ODBIERZ SWOJĄ NATYCHMIASTOWĄ KARTĘ BEZPIECZEŃSTWA ZA DARMO Źródło: https://blog.comodo.com/pc-security/how-one-company-is-thwarting-cybersecurity-threats-with-comodos-dragon-platform/

- &

- dostęp

- aktywny

- Afryka

- api

- architektura

- Ataki

- samochód

- Bitwa

- Miliard

- Blog

- naruszenie

- biznes

- Kampanie

- Spowodować

- klientów

- sukcesy firma

- spełnienie

- Ograniczenie

- zawartość

- przestępcy

- cyber

- Bezpieczeństwo cybernetyczne

- dane

- Dyrektor

- smok

- Punkt końcowy

- Ochrona punktów końcowych

- wydarzenie

- Framework

- dobry

- Rządy

- włamanie

- Strona główna

- W jaki sposób

- HTTPS

- Rezultat

- Włącznie z

- integracja

- IT

- prowadzić

- miejscowy

- malware

- sieć

- oferuje

- Oferty

- koncepcja

- Inne

- pandemiczny

- phishing

- Platforma

- Cena

- chronić

- ochrona

- ransomware

- Ataki ransomware

- Ryzyko

- bieganie

- bezpieczeństwo

- Tworzenie

- Rozwiązania

- Południe

- RPA

- wsparcie

- Powierzchnia

- system

- systemy

- Technologies

- Technologia

- zagrożenia

- czas

- użyteczność

- wartość

- Luki w zabezpieczeniach

- wygrać

- Praca

- Praca w domu

- Siła robocza

- świat

- youtube