Integracja sztucznej inteligencji (AI) zapoczątkowała nową erę postępu technologicznego, oferując szereg korzyści w różnych branżach. Potencjał sztucznej inteligencji w zakresie rewolucjonizacji operacji, usprawnienia procesu decyzyjnego i stymulowania innowacji jest niezaprzeczalny. Zalety sztucznej inteligencji są liczne i znaczące, począwszy od analiz predykcyjnych, które udoskonalają strategie, poprzez przetwarzanie języka naturalnego, które napędza interakcje z klientami i pomaga użytkownikom w ich codziennych zadaniach, po narzędzia wspomagające, które zwiększają dostępność, komunikację i niezależność osób niepełnosprawnych.

„Sztuczna inteligencja napędza rewolucję w edukacji, dostępności i produktywności. Dla przedsiębiorstw zajmujących się wrażliwymi informacjami istotne jest utrzymanie najnowocześniejszego bezpieczeństwa danych, aby móc czerpać korzyści” mówi Stuart Winter, prezes wykonawczy i współzałożyciel Lacero Platform Limited, Jamworks i Guardian.

Ponieważ jednak usługi AI zadomowiły się w platformach chmurowych, kwestia poufności danych zajmuje centralne miejsce. Usługi AI hostowane w chmurze wymagają przesyłania wrażliwych informacji na serwery zewnętrzne, co może rodzić pytania dotyczące własności danych, jurysdykcji i kontroli. Globalny charakter dostawców usług w chmurze stwarza złożoną sieć wyzwań związanych z przestrzeganiem przepisów, ponieważ przepisy dotyczące ochrony danych różnią się w zależności od regionu. Może to prowadzić do naruszenia bezpieczeństwa danych, potencjalnych naruszeń i erozji kontroli nad informacjami zastrzeżonymi.

Zagadnienie czerpania korzyści ze sztucznej inteligencji przy jednoczesnej ochronie poufności danych wymaga holistycznej strategii. Organizacje muszą przeprowadzić skrupulatną analizę due diligence w zakresie krajobrazu prawnego jurysdykcji operacyjnych dostawców usług w chmurze, zapewniając zgodność z przepisami o ochronie danych. Solidne szyfrowanie, szczegółowa kontrola dostępu i techniki ochrony prywatności stają się niezbędne, aby przeciwdziałać ryzyku nieautoryzowanego dostępu do danych i ich wykorzystania. Przejrzyste umowy z dostawcami usług w chmurze (określające praktyki przetwarzania danych i własność) mogą również zapewnić drogę do bezpieczniejszego i zgodnego z przepisami wdrażania sztucznej inteligencji.

Zasadniczo obietnica potencjału transformacyjnego sztucznej inteligencji współistnieje z wyzwaniem związanym z poufnością danych, szczególnie w środowiskach hostowanych w chmurze. Znalezienie właściwej równowagi wymaga podejścia uwzględniającego niuanse regulacyjne przy jednoczesnym wdrażaniu rygorystycznych protokołów bezpieczeństwa. Poruszając się w tym złożonym terenie, organizacje mogą wykorzystać możliwości sztucznej inteligencji, zachowując jednocześnie integralność i poufność swoich danych.

Jamworks zapewnia poufność danych podczas korzystania ze sztucznej inteligencji

sztuczna inteligencja Jamworks to potężne narzędzie do robienia notatek i zwiększające produktywność, które rejestruje, transkrybuje, podsumowuje i generuje znaczące spostrzeżenia ze spotkań, rozmów i wykładów. Pracując nad sztuczną inteligencją przez około cztery lata, zespół Jamworks jest przekonany, że technologia ta może zmienić sposób, w jaki uczymy się i pracujemy, zapewniając korzyści osobom niepełnosprawnym i osobom neuroróżnorodnym (o ile technologia jest wdrażana w sposób bezpieczny i odpowiedzialny). .

Jamworks ma dwa podstawowe produkty: Jamworks dla edukacji i Jamworks dla biznesu. Jamworks for Education zamienia wykłady w interaktywne, wciągające i dostępne materiały do nauki, takie jak doskonale sformatowany zestaw notatek, interaktywna talia fiszek i spersonalizowany nauczyciel AI przeszkolony na każdym zajęciach. Funkcje te są atrakcyjne dla wszystkich uczniów, ale są niezbędne dla tych, którzy doświadczają przeszkód w nauce, takich jak ADHD, dysleksja lub ubytek słuchu. Automatyczne robienie notatek pozwala uczniom skupić się i „być obecnymi w danej chwili” podczas zajęć, podczas gdy interaktywne materiały do nauki i spersonalizowane chatboty zachęcają uczniów do uczenia się i odkrywania tematów w nowy i ekscytujący sposób. Co ważne, wykładowca może nie tylko przeglądać wyniki działania sztucznej inteligencji, ale także dostosowywać je i dostrajać. Dzięki temu uczniowie mogą ufać wynikom, które mają przed sobą.

Jamworks for Business rejestruje spotkania osobiste i online, automatycznie wyróżnia kluczowe sekcje i generuje elementy działania, aby mieć pewność, że żadne ważne informacje nie zostaną utracone. Dodatkowo użytkownicy mogą zadawać pytania do transkrypcji spotkań, aby odświeżyć wspomnienia i przejrzeć omówione kwestie w prosty i konwersacyjny sposób. Podobnie jak ich produkt edukacyjny, Jamworks for Business oferuje wszystkim pracownikom znaczną oszczędność czasu i produktywność, ale może być szczególnie przydatny dla niepełnosprawnych członków zespołu lub członków zespołu z neuroróżnorodnością, którzy wymagają technologii wspomagających. Jamworks for Business jest także przydatny dla pracodawców, którzy są prawnie zobowiązani do zapewniania technologii wspomagających.

Bez wątpienia sztuczna inteligencja może poprawić życie milionów ludzi, ale organizacje zajmujące się szczególnie wrażliwymi danymi mogą potrzebować konkretnych gwarancji, że ich dane są bezpieczne. Od informacji omawianych podczas rozmowy telefonicznej o zarobkach po dane dotyczące zdrowia osobistego – niezwykle ważne jest, aby informacje pozostały poufne i chronione przed cyberatakami.

Technologie zwiększające prywatność dostarczają rozwiązań

Przetwarzanie poufne jawi się jako solidne rozwiązanie pozwalające stawić czoła wyzwaniom związanym z ochroną danych, które towarzyszą przyjęciu usług sztucznej inteligencji opartych na chmurze lub modeli sztucznej inteligencji wykorzystujących skalę środowisk chmurowych.

Dzięki wykorzystaniu technologii, takich jak enklawy sprzętowe, wrażliwe dane pozostają szyfrowane i izolowane podczas przetwarzania, skutecznie zapobiegając nieautoryzowanemu dostępowi nawet w infrastrukturze chmury. Takie podejście zwiększa poufność danych, zapewniając, że tylko upoważnione strony posiadają niezbędne klucze deszyfrujące (lub cała aplikacja działa w bezpiecznym środowisku wykonawczym), dzięki czemu w ogóle nie można uzyskać do nich dostępu.

Co więcej, poufne przetwarzanie danych chroni integralność danych, umożliwiając wykonywanie obliczeń w bezpiecznych enklawach, chroniąc je przed potencjalnymi manipulacjami. Dzięki temu organizacje mogą śmiało wdrożyć sztuczną inteligencję w chmurze, wiedząc, że ich cenne dane pozostaną poufne, nienaruszone i odporne na naruszenia, torując w ten sposób drogę do odpowiedzialnego i bezpiecznego wykorzystania zaawansowanych technologii sztucznej inteligencji.

Jak chronić dane z pełną mocą w stanie spoczynku, podczas przesyłania i użytkowania

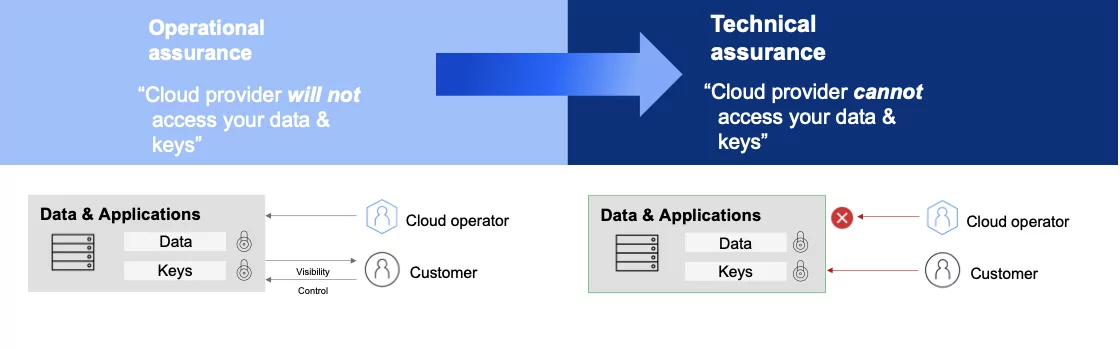

Ochrona wrażliwych danych wymaga holistycznego podejścia, obejmującego obliczenia, kontenery, bazy danych i szyfrowanie. Kluczem jest kontrolowanie dostępu do danych i zapewnienie sposobu bezpiecznego przetwarzania niezaszyfrowanych danych. Ważne jest, aby mieć pewność techniczną, że tylko Ty masz dostęp do swoich danych i kontrolę nad nimi, a także aby operatorzy usług w chmurze nie mieli dostępu do danych lub kluczy. Ochrona tych stanów danych za pomocą zabezpieczenia technicznego ma charakter uzupełniający i nie zastępuje ani nie zastępuje innych istniejących zabezpieczeń.

Gwarancja techniczna zapewnia najwyższy poziom prywatności i ochrony

Gwarancja operacyjna oznacza, że Twój dostawca usług w chmurze nie będzie miał dostępu do Twoich danych w oparciu o zaufanie, widoczność i kontrolę. Gwarancja techniczna gwarantuje, że Twój dostawca usług w chmurze nie będzie mógł uzyskać dostępu do Twoich danych w oparciu o dowód techniczny, szyfrowanie danych i izolację środowiska wykonawczego. Może także chronić potok CI/CD przed złymi aktorami.

Hyper chroń swoje wrażliwe dane i obciążenia w chmurze

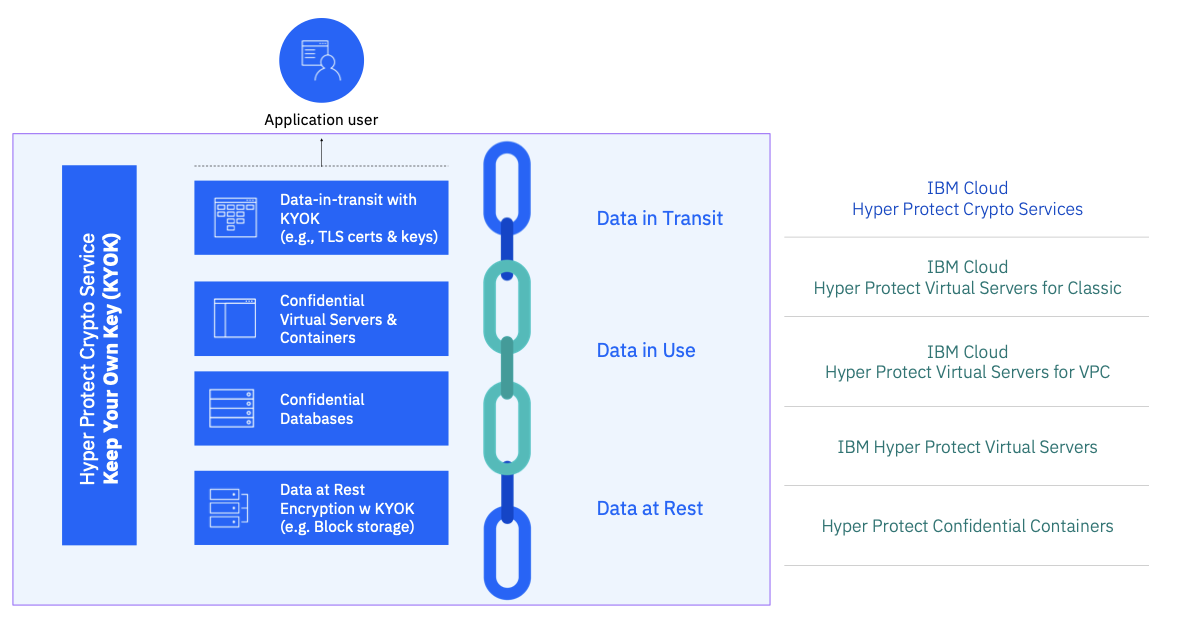

Możliwości IBM obejmują wiodące w branży usługi bezpieczeństwa danych w chmurze, zasobów cyfrowych i obciążeń. Są zbudowane na bezpiecznych enklawach IBM® LinuxONE, które oferują wbudowaną ochronę danych w spoczynku i w trakcie przesyłania, a także ochronę używanych danych. Usługi zaprojektowano tak, aby ułatwić twórcom aplikacji tworzenie aplikacji obsługujących bardzo wrażliwe dane, pomagając jednocześnie firmom spełniać wymagania dotyczące zgodności z przepisami.

Usługi IBM Cloud Hyper Protect chronią dane na wszystkich etapach cyklu życia danych

Usługi te umożliwiają przedsiębiorstwom pełną kontrolę nad wrażliwymi danymi, obciążeniami i kluczami szyfrowania, korzystając jednocześnie z najnowszej technologii natywnej w chmurze. Nawet administratorzy IBM Cloud nie mają dostępu. Usługi kryptograficzne IBM Hyper Protect zapewnia opcję Keep Your Own Key, dzięki czemu dane przechowywane i przesyłane mogą być szyfrowane za pomocą kluczy kontrolowanych wyłącznie przez użytkownika chmury oraz zarządzanych efektywnie i bezpiecznie. Serwer wirtualny IBM Cloud Hyper Protect dla VPC pozwala na przyjęcie najnowocześniejszych technologii kontenerowych, jednocześnie całkowicie izolując środowisko wykonawcze w celu ochrony przed złymi aktorami, w tym administratorem infrastruktury jako usługi (IaaS) lub administratorem Kubernetes. Umożliwia to wdrażanie sztucznej inteligencji w kontenerach przy technicznym zapewnieniu braku nieuprawnionego dostępu do wrażliwych danych przetwarzanych przez model sztucznej inteligencji lub jakiejkolwiek szkodliwej błędnej konfiguracji modelu sztucznej inteligencji poprzez zabezpieczenie środowiska wykonawczego przed manipulacją, opartego na sprzęcie, ale dostarczanego jako usługa.

Jamworks tworzy poufną usługę sztucznej inteligencji na platformie IBM Hyper Protect

W dobie podejmowania decyzji w oparciu o dane przyjęcie sztucznej inteligencji jest niezwykle obiecujące dla różnych branż, od opieki zdrowotnej po finanse. Jednakże przyjęcie to było znacznie wolniejsze w branżach regulowanych, opartych na własności intelektualnej i wrażliwych na dane. Główne obawy dotyczą prywatności i bezpieczeństwa danych, często postrzeganych jako istotna przeszkoda w integracji sztucznej inteligencji w tych sektorach. Wykorzystując poufne obliczenia, organizacje z branż regulowanych, opartych na protokole IP i wrażliwych na dane mogą wykorzystać moc sztucznej inteligencji, zapewniając jednocześnie solidne zabezpieczenia swoich danych.

Poufna sztuczna inteligencja, obsługiwana przez poufne obliczenia, oferuje innowacyjne rozwiązania chroniące prywatność, zapobiegające naruszeniom danych i utrzymujące zgodność z wymogami regulacyjnymi. Poufna sztuczna inteligencja może mieć szereg pozytywnych skutków społecznych w tych sektorach, w tym poprawę wyników pacjentów w opiece zdrowotnej, lepszą ochronę własności intelektualnej w innowacyjnych branżach oraz zwiększone bezpieczeństwo usług finansowych. Ogólnie rzecz biorąc, poufna sztuczna inteligencja może potencjalnie stać się siłą transformacyjną, wypełniając lukę między prywatnością danych a przyjęciem sztucznej inteligencji oraz zaspokajając wyjątkowe potrzeby regulowanych, opartych na IP i wrażliwych na dane branż w sposób, który będzie miał pozytywny wpływ na społeczeństwo.

Właśnie dlatego Jamworks for Business współpracuje z IBM Hyper Protect w celu tworzenia poufnej sztucznej inteligencji. Współpraca ma na celu ochronę integralności sztucznej inteligencji Jamworks (a także poufności danych osobowych) za pomocą technologii zwiększających prywatność dostarczanych w ramach usług IBM Hyper Protect Services w celu zapewnienia poufności sztucznej inteligencji. Hiperochrona Jamworks AI umożliwi pracownikom organizacji dbających o bezpieczeństwo korzystanie z najnowszych osiągnięć w dziedzinie generatywnej sztucznej inteligencji. Wrażliwe informacje pozostają poufne, aby spełnić potrzeby w zakresie prywatności danych, a sztuczna inteligencja i usługi oparte na sztucznej inteligencji zwiększają wydajność i produktywność, wspierając liderów biznesowych i osoby prywatne.

Dowiedz się więcej o pełnej prywatności i ochronie danych

Więcej z chmury

Biuletyny IBM

Otrzymuj nasze biuletyny i aktualizacje tematów, które dostarczają najnowszych informacji i spostrzeżeń na temat pojawiających się trendów.

Subskrybuj teraz

Więcej biuletynów

- Dystrybucja treści i PR oparta na SEO. Uzyskaj wzmocnienie już dziś.

- PlatoData.Network Pionowe generatywne AI. Wzmocnij się. Dostęp tutaj.

- PlatoAiStream. Inteligencja Web3. Wiedza wzmocniona. Dostęp tutaj.

- PlatonESG. Węgiel Czysta technologia, Energia, Środowisko, Słoneczny, Gospodarowanie odpadami. Dostęp tutaj.

- Platon Zdrowie. Inteligencja w zakresie biotechnologii i badań klinicznych. Dostęp tutaj.

- Źródło: https://www.ibm.com/blog/how-jamworks-protects-confidentiality-while-integrating-ai-advantages/

- :ma

- :Jest

- :nie

- :Gdzie

- $W GÓRĘ

- 1

- 11

- 17

- 19

- 20

- 2023

- 2024

- 22

- 23

- 28

- 29

- 30

- 300

- 350

- 39

- 40

- 400

- 49

- 8

- 84

- 9

- a

- zdolność

- Zdolny

- O nas

- przyśpieszyć

- dostęp

- dostęp

- dostępność

- dostępny

- towarzyszyć

- Stosownie

- Osiągać

- osiągnięcia

- w poprzek

- Działania

- aktorzy

- do tego

- adresowanie

- ADHD

- dostosować

- Admin

- Administratorzy

- przyjąć

- Przyjęcie

- zaawansowany

- Zalety

- Reklama

- przed

- wiek

- umowy

- AI

- Przyjęcie AI

- Implementacja AI

- Modele AI

- Usługi AI

- Zasilany AI

- Cele

- wyrównanie

- Wszystkie kategorie

- Pozwalać

- również

- am

- amp

- an

- analityka

- i

- każdy

- Zastosowanie

- aplikacje

- podejście

- architektura

- SĄ

- na około

- artykuł

- sztuczny

- sztuczna inteligencja

- Sztuczna inteligencja (AI)

- AS

- zapytać

- aspekt

- Aktywa

- pomaga

- zapewnienie

- At

- autor

- władza

- upoważniony

- zautomatyzowane

- automatycznie

- z dala

- z powrotem

- Łazienka

- Bilans

- bariera

- na podstawie

- BE

- stają się

- być

- korzyści

- Korzyści

- korzyści

- pomiędzy

- Miliard

- Blog

- blogi

- Niebieski

- podnieść

- naruszenia

- mostkowanie

- budować

- Budowanie

- Buduje

- wybudowany

- wbudowany

- biznes

- Liderzy biznesu

- właścicieli firm

- ale

- przycisk

- by

- wezwanie

- CAN

- nie może

- możliwości

- zdobyć

- węgiel

- karta

- Kartki okolicznosciowe

- Etui

- CAT

- katalog

- Kategoria

- Centrum

- centralny etap

- Centra

- pewien

- Krzesło

- przewodniczący

- wyzwanie

- wyzwania

- nasze chatboty

- ZOBACZ

- wybór

- koła

- CIS

- klasa

- Klasy

- Zamknij

- Chmura

- cloud computing

- infrastruktura chmurowa

- Chmura rodzimych

- Współzałożyciel

- kod

- współpraca

- kolor

- COM

- kombajny

- Komunikacja

- Firmy

- uzupełniający

- kompletny

- całkowicie

- kompleks

- złożoności

- spełnienie

- zgodny

- Zagrożone

- obliczenia

- obliczać

- komputer

- computing

- Troska

- Prowadzenie

- poufność

- ufnie

- Pojemnik

- Pojemniki

- kontynuować

- kontrola

- kontrolowanych

- kontrolowania

- kontroli

- zagadka

- konwersacyjny

- rozmowy

- przekonany

- rdzeń

- KORPORACJA

- Przeciwdziałać

- Stwórz

- krytyczny

- aspekt krytyczny

- Crypto

- CSS

- zwyczaj

- klient

- Klientów

- dostosowane

- cyberataki

- Bezpieczeństwo cybernetyczne

- codziennie

- dane

- dostęp do danych

- Naruszenie danych

- prywatność danych

- Prywatność i bezpieczeństwo danych

- Ochrona danych

- bezpieczeństwo danych

- przechowywanie danych

- sterowane danymi

- Bazy danych

- Data

- sprawa

- czynienia

- grudzień

- Podejmowanie decyzji

- Decyzje

- pokład

- Domyślnie

- definicje

- dostarczyć

- dostarczona

- dostarczanie

- dostarcza

- Kreowanie

- wymagania

- W zależności

- rozwijać

- Wdrożenie

- opis

- zaprojektowany

- rozwijać

- Deweloper

- deweloperzy

- wydarzenia

- różnić się

- różne

- cyfrowy

- Zasoby cyfrowe

- pracowitość

- niepełnosprawnych

- katastrofa

- Klęski

- omówione

- Nie

- na dół

- napęd

- jazdy

- z powodu

- podczas

- każdy

- Zarobki

- zarobki zadzwoń

- łatwo

- Edukacja

- edukacyjny

- faktycznie

- efektywność

- skutecznie

- objąć

- Objęcia

- wyłania się

- wschodzących

- pracowników

- pracodawcy

- upoważniać

- upoważnia

- umożliwiać

- włączony

- Umożliwia

- obejmuje

- zachęcać

- szyfrowane

- szyfrowanie

- ujmujący

- wzmacniać

- wzmocnione

- Poprawia

- zapewnić

- zapewnia

- zapewnienie

- Wchodzę

- przedsiębiorstwa

- Środowisko

- środowiska

- Era

- szczególnie

- istota

- niezbędny

- Eter (ETH)

- Parzyste

- wydarzenia

- wszystko

- ekscytujący

- egzekucja

- wykonawczy

- Przede wszystkim system został opracowany

- Wyjście

- doświadczenie

- odkryj

- zewnętrzny

- Twarz

- Łatwość

- fałszywy

- Korzyści

- finansować

- budżetowy

- usługi finansowe

- Znajdź

- i terminów, a

- lot

- Skupiać

- obserwuj

- czcionki

- W razie zamówieenia projektu

- wytrzymałość

- cztery

- od

- z przodu

- paliwa

- pełny

- szczelina

- generuje

- generatywny

- generatywna sztuczna inteligencja

- generator

- otrzymać

- miejsce

- Globalne

- Krata

- opiekun

- Prowadzenie

- sprzęt komputerowy

- szkodliwy

- uprząż

- Have

- mający

- Nagłówek

- słuchawki

- Zdrowie

- opieki zdrowotnej

- przesłuchanie

- wysokość

- podwyższone

- pomoc

- pomoc

- Najwyższa

- pasemka

- wysoko

- posiada

- holistyczne

- Strona główna

- W jaki sposób

- How To

- Jednak

- HTTPS

- Hybrydowy

- Chmura hybrydowa

- IBM

- IBM Cloud

- ICO

- ICON

- IDC

- obraz

- zdjęcia

- ogromny

- odporny

- Rezultat

- wpływowy

- Oddziaływania

- osłabienie

- tryb rozkazujący

- realizacja

- realizowane

- wykonawczych

- ważny

- co ważne

- podnieść

- ulepszony

- in

- zawierać

- Włącznie z

- Zwiększać

- niezależność

- wskaźnik

- osób

- przemysłowa

- wiodący w branży

- nieformalny

- Informacja

- Infrastruktura

- Innowacja

- Innowacyjny

- spostrzeżenia

- instancje

- Integracja

- integracja

- integralność

- Inteligencja

- Interakcje

- interaktywne

- na świecie

- Interoperacyjność

- najnowszych

- zawiły

- wewnętrzny

- Przedstawia

- IP

- odosobniony

- izolacja

- problem

- IT

- szt

- styczeń

- podróż

- jpg

- jurysdykcja

- jurysdykcje

- Trzymać

- Klawisz

- Klawisze

- Wiedzieć

- Wiedząc

- Kubernetes

- język

- laptopa

- duży

- na dużą skalę

- Nazwisko

- Ostatni rok

- firmy

- Laws

- prowadzić

- Przywódcy

- Przywództwo

- UCZYĆ SIĘ

- nauka

- wykładowca

- wykłady

- Regulamin

- prawnie

- poziom

- lewarowanie

- wifecycwe

- lubić

- Ograniczony

- LINK

- Zyje

- miejscowy

- lokalny

- długo

- stracił

- utrzymać

- poważny

- robić

- WYKONUJE

- zarządzane

- kierownik

- zarządzający

- wiele

- materiały

- Maksymalna szerokość

- Może..

- wymowny

- znaczy

- Poznaj nasz

- Spotkanie

- Spotkania

- Użytkownicy

- wspomnienia

- metal

- skrupulatny

- miliony

- min

- Aplikacje mobilne

- Moda

- model

- modele

- Nowoczesne technologie

- jeszcze

- większość

- musi

- rodzimy

- Naturalny

- Język naturalny

- Przetwarzanie języka naturalnego

- Natura

- nawiguje

- żeglujący

- Nawigacja

- niezbędny

- Potrzebować

- wymagania

- Nowości

- Newsletter

- Nie

- normalna

- szczególnie

- Uwagi

- nic

- już dziś

- zacienienie

- liczny

- Cele

- zobowiązany

- Przeszkody

- występować

- of

- poza

- oferta

- oferuje

- Oferty

- Biurowe

- często

- on

- Online

- spotkania online

- tylko

- operacyjny

- system operacyjny

- operacyjny

- operacje

- operatorzy

- zoptymalizowane

- or

- zamówienie

- organizacja

- organizacji

- Inne

- ludzkiej,

- na zewnątrz

- Awarie

- wyniki

- obrysowywanie

- wydajność

- koniec

- ogólny

- własny

- właściciele

- własność

- strona

- Pandemie

- część

- szczególnie

- strony

- Partnerstwo

- ścieżka

- pacjent

- Chodnik

- Ludzie

- doskonale

- osoba

- osobisty

- Zdrowie osobiste

- Personalizowany

- PHP

- rurociąg

- Miejsce

- krok po kroku

- Platforma

- Platformy

- plato

- Analiza danych Platona

- PlatoDane

- wtyczka

- plus

- polityka

- ruchliwość

- stwarza

- position

- pozytywny

- pozytywnie

- posiadać

- Post

- potencjał

- power

- mocny

- praktyki

- proroczy

- Analityka predykcyjna

- Przygotować

- przygotowany

- teraźniejszość

- zapobiec

- zapobieganie

- poprzedni

- pierwotny

- prywatność

- Prywatność i bezpieczeństwo

- prywatny

- wygląda tak

- przetwarzanie

- Produkt

- Produkcja

- wydajność

- Produkty

- Postęp

- obietnica

- dowód

- własność

- chronić

- chronić krypto

- chroniony

- ochrony

- ochrona

- chroni

- protokoły

- zapewniać

- dostawca

- dostawców

- zapewnia

- że

- zaopatrzenie

- publiczny

- Chmura publiczna

- pytania

- podnieść

- nośny

- Czytający

- Prawdziwy świat

- zbierać

- żniwa

- niedawny

- dokumentacja

- regeneracja

- , o którym mowa

- oczyścić

- regiony

- regulowane

- regulamin

- regulacyjne

- Zgodność z przepisami

- zwolnić

- szczątki

- obsługi produkcji rolnej, która zastąpiła

- wymagać

- wymagania

- Wymaga

- odpowiedzialny

- odpowiedzialnie

- czuły

- REST

- dalsze

- przeglądu

- Rewolucja

- zrewolucjonizować

- Nagrody

- prawo

- ryzyko

- roboty

- krzepki

- bieganie

- s

- zabezpieczenie

- zabezpieczenia

- sole

- satelita

- Skala

- Ekran

- skrypty

- bezszwowy

- działy

- Sektory

- bezpieczne

- bezpiecznie

- bezpieczeństwo

- widziany

- wybierać

- wrażliwy

- seo

- Serie

- serwer

- serwery

- usługa

- Usługi

- zestaw

- kilka

- zamknąć

- zamknąć

- znaczący

- znacznie

- Prosty

- witryna internetowa

- Siedzący

- mały

- So

- społeczne

- Społeczeństwo

- Tworzenie

- Wyłącznie

- solidny

- rozwiązanie

- Rozwiązania

- specyficzny

- Widmo

- spędził

- Łącza

- kwadraty

- STAGE

- etapy

- początek

- Stan

- state-of-the-art

- Zjednoczone

- Cel

- stany magazynowe

- przechowywanie

- strategie

- Strategia

- przekonywający

- Studenci

- Badanie

- subskrybuj

- udany

- taki

- wsparcie

- Wspierający

- SVG

- system

- sprzęt

- trwa

- rozmawiać

- cel

- zadania

- zespół

- Członkowie Zespołu

- Techniczny

- Techniki

- techniczny

- Technologies

- Technologia

- trzeciorzędowy

- że

- Połączenia

- świat

- ich

- Im

- motyw

- Te

- one

- to

- tych

- myśl

- myśl przywództwo

- zagrożenia

- Przez

- A zatem

- Tytuł

- do

- narzędzie

- narzędzia

- Top

- aktualny

- tematy

- przeszkolony

- przenieść

- Przekształcać

- transformacyjny

- transformacyjny

- tranzyt

- przezroczysty

- Trendy

- Zaufaj

- włącza

- i twitterze

- drugiej

- rodzaj

- typy

- Nieupoważniony

- niezaprzeczalny

- Nieoczekiwany

- wyjątkowy

- Nowości

- utrzymanie

- URL

- USD

- posługiwać się

- używany

- Użytkownik

- Użytkownicy

- za pomocą

- Cenny

- wartość

- Zobacz i wysłuchaj

- Wirtualny

- widoczność

- istotny

- W

- była

- Droga..

- sposoby

- we

- Pogoda

- sieć

- DOBRZE

- Co

- jeśli chodzi o komunikację i motywację

- który

- Podczas

- KIM

- dlaczego

- będzie

- w Zimie

- w

- w ciągu

- WordPress

- Praca

- pracował

- pracujący

- świat

- napisany

- rok

- lat

- jeszcze

- ty

- Twój

- zefirnet