Naruszenie bezpieczeństwa konta Google!!

Badacze bezpieczeństwa odkryli wyrafinowany hack, który stanowi poważne zagrożenie dla bezpieczeństwa kont Google. Cyberprzestępcy wykorzystują niebezpieczną formę złośliwego oprogramowania, która wykorzystuje pliki cookie stron trzecich, umożliwiając nieautoryzowany dostęp do prywatnych danych użytkowników. To naruszenie bezpieczeństwa, ujawnione po raz pierwszy w październiku 2023 r., wzbudziło obawy dotyczące podatności systemów bezpieczeństwa Google.

Przeczytaj także: Google testuje „ochronę przed śledzeniem”, aby wyeliminować pliki cookie stron trzecich: nadchodzi rewolucja w zakresie prywatności

Ujawniono exploit złośliwego oprogramowania

Analiza firmy zajmującej się bezpieczeństwem CloudSEK ujawniła złośliwą metodę umożliwiającą hakerom dostęp do kont Google bez konieczności podawania haseł użytkowników. Exploit polega na manipulacji plikami cookie stron trzecich – narzędziem powszechnie używanym przez strony internetowe i przeglądarki do śledzenia użytkowników i zwiększania funkcjonalności. Odkrycie to podkreśla ewoluującą taktykę cyberprzestępców i ciągłe wyzwania, przed którymi stoją eksperci ds. cyberbezpieczeństwa.

Trwałość zagrożenia

Szkodliwe oprogramowanie, aktywnie testowane przez grupy hakerskie, stwarza znaczne ryzyko nawet po wstępnym kompromisie. Według Pavana Karthicka M., badacza zagrożeń w CloudSEK, exploit umożliwia ciągły dostęp do usług Google, nawet jeśli użytkownik zresetuje swoje hasło. Podkreśla to złożoność i dyskrecję współczesnych cyberataków, co wymaga wzmożonej czujności i proaktywnych środków cyberbezpieczeństwa.

Dowiedz się więcej: Czym jest bezpieczeństwo danych? |Zagrożenia, ryzyko i rozwiązania

Techniczne aspekty exploita

Raport CloudSEK zagłębia się w szczegóły techniczne i ujawnia, że złośliwe oprogramowanie manipuluje nieudokumentowanym punktem końcowym Google OAuth o nazwie „MultiLogin”. Badacze zidentyfikowali krytyczną lukę, która ułatwia generowanie trwałych plików cookie Google poprzez manipulację tokenami. Ta analiza techniczna rzuca światło na złożoną naturę exploita, podkreślając potrzebę kompleksowego monitorowania luk technicznych i źródeł informacji ludzkich.

Odpowiedź Google i ulepszone środki bezpieczeństwa

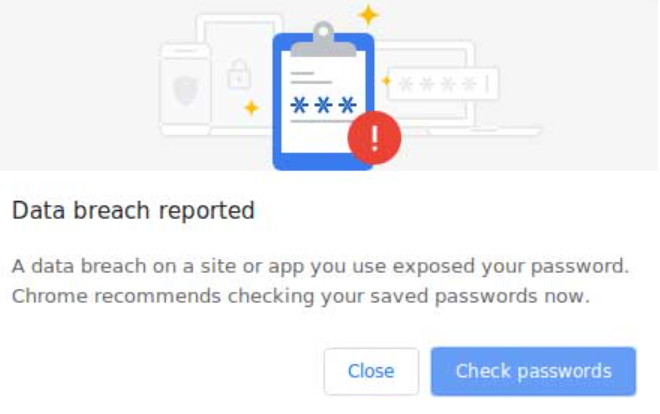

W odpowiedzi na zagrożenie Google zapewnił użytkowników, że aktywnie wzmacnia swoją ochronę przed takimi technikami. Firma uznała powagę problemu i podjęła działania w celu zabezpieczenia wszelkich wykrytych zainfekowanych kont. Google zachęca użytkowników do podejmowania proaktywnych kroków, w tym do usuwania złośliwego oprogramowania ze swoich komputerów i włączania Ulepszonego bezpiecznego przeglądania w przeglądarce Chrome, aby chronić przed phishingiem i pobieraniem złośliwego oprogramowania.

Szerszy kontekst i zalecenia

Krajobraz cyberbezpieczeństwa stale ewoluuje, ponieważ przeglądarka internetowa Google Chrome, której udział w rynku przekracza 60%, intensyfikuje wysiłki mające na celu rozprawienie się z plikami cookie stron trzecich. Karthick M z CloudSEK podkreśla potrzebę ciągłego monitorowania luk technicznych i źródeł informacji ludzkich, aby wyprzedzić pojawiające się zagrożenia cybernetyczne. Użytkownicy proszeni są o zachowanie czujności i przyjęcie najlepszych praktyk w celu ochrony swoich kont internetowych.

Przeczytaj także: Sztuczna inteligencja w cyberbezpieczeństwie: zalety, zastosowania i przypadki użycia

Nasze powiedzenie

W czasach, gdy zagrożenia cyfrowe stają się coraz bardziej wyrafinowane, bezpieczeństwo kont online ma ogromne znaczenie. Niedawne naruszenie bezpieczeństwa kont Google podkreśla potrzebę ciągłych innowacji w zakresie środków cyberbezpieczeństwa. Jako agencja zaangażowana w ochronę zasobów cyfrowych, zalecamy użytkownikom bycie na bieżąco z potencjalnymi zagrożeniami, przestrzeganie najlepszych praktyk i wykorzystywanie ulepszonych funkcji bezpieczeństwa oferowanych przez platformy takie jak Google Chrome, aby ograniczać ryzyko w stale zmieniającym się środowisku cyfrowym.

Związane z

- Dystrybucja treści i PR oparta na SEO. Uzyskaj wzmocnienie już dziś.

- PlatoData.Network Pionowe generatywne AI. Wzmocnij się. Dostęp tutaj.

- PlatoAiStream. Inteligencja Web3. Wiedza wzmocniona. Dostęp tutaj.

- PlatonESG. Węgiel Czysta technologia, Energia, Środowisko, Słoneczny, Gospodarowanie odpadami. Dostęp tutaj.

- Platon Zdrowie. Inteligencja w zakresie biotechnologii i badań klinicznych. Dostęp tutaj.

- Źródło: https://www.analyticsvidhya.com/blog/2024/01/google-account-security-breach/

- :ma

- :Jest

- :Gdzie

- 2023

- a

- O nas

- dostęp

- Stosownie

- Konto

- Konta

- przyznał

- Działania

- aktywnie

- przyjąć

- Zalety

- Po

- przed

- agencja

- przed

- Pozwalać

- pozwala

- an

- analiza

- i

- każdy

- aplikacje

- SĄ

- AS

- aspekty

- Aktywa

- zapewniony

- At

- Ataki

- staje

- BEST

- Najlepsze praktyki

- naruszenie

- przeglądarka

- przeglądarki

- Przeglądanie

- by

- wyzwania

- Chrom

- zobowiązany

- powszechnie

- sukcesy firma

- kompleksowość

- wszechstronny

- kompromis

- Zagrożone

- komputery

- Obawy

- stały

- kontekst

- ciągły

- ciągły

- bez przerwy

- cookies

- pęknięcie

- krytyczny

- cyber

- Ataki komputerowe

- bezpieczeństwo cybernetyczne

- cyberprzestępcy

- Bezpieczeństwo cybernetyczne

- Niebezpieczny

- dane

- bezpieczeństwo danych

- detale

- wykryte

- cyfrowy

- Zasoby cyfrowe

- odkrycie

- na dół

- pliki do pobrania

- starania

- wyeliminować

- wschodzących

- podkreśla

- Umożliwia

- umożliwiając

- zachęca

- Punkt końcowy

- wzmacniać

- wzmocnione

- wzmocnienie

- Era

- Parzyste

- ewoluuje

- ewoluuje

- eksperci

- Wykorzystać

- narażony

- Twarz

- ułatwia

- Korzyści

- Firma

- i terminów, a

- wada

- obserwuj

- W razie zamówieenia projektu

- Nasz formularz

- od

- Funkcjonalność

- generacja

- Google Chrome

- Google'a

- Grupy

- siekać

- hakerzy

- włamanie

- Have

- podwyższone

- Wysoki

- podświetlanie

- HTTPS

- człowiek

- ludzka inteligencja

- zidentyfikowane

- if

- in

- Włącznie z

- coraz bardziej

- poinformowany

- początkowy

- Innowacja

- wgląd

- Inteligencja

- Intensyfikuje

- najnowszych

- zawiły

- dotyczy

- problem

- IT

- JEGO

- krajobraz

- Dźwignia

- wykorzystuje

- lekki

- lubić

- złośliwy

- malware

- Manipulacja

- rynek

- udział w rynku

- Maksymalna szerokość

- środków

- metoda

- Złagodzić

- Nowoczesne technologie

- monitor

- monitorowanie

- jeszcze

- O imieniu

- Natura

- Potrzebować

- Nie

- przysięgać

- październik

- of

- oferowany

- on

- Online

- najważniejszy

- Hasło

- hasła

- phishing

- Platformy

- plato

- Analiza danych Platona

- PlatoDane

- stwarza

- potencjał

- praktyki

- prywatność

- prywatny

- Proaktywne

- chronić

- Czytaj

- niedawny

- polecić

- pozostawać

- usuwanie

- raport

- badacz

- Badacze

- odpowiedź

- Ujawnił

- odkrywczy

- Rewolucja

- Ryzyko

- ryzyko

- s

- "bezpiecznym"

- zabezpieczenie

- bezpieczne

- bezpieczeństwo

- Środki bezpieczeństwa

- systemy bezpieczeństwa

- Usługi

- Share

- znaczący

- wyrafinowany

- Źródła

- pobyt

- Stealth

- Cel

- taki

- systemy

- taktyka

- Brać

- Zadania

- Techniczny

- Techniki

- przetestowany

- Testy

- że

- Połączenia

- ich

- innych firm

- to

- groźba

- inteligencja zagrożeń

- zagrożenia

- Przez

- do

- żeton

- narzędzie

- śledzić

- Nieupoważniony

- podkreślenia

- posługiwać się

- używany

- Użytkownik

- Użytkownicy

- czujność

- Luki w zabezpieczeniach

- wrażliwość

- we

- sieć

- przeglądarka internetowa

- strony internetowe

- w

- bez

- zefirnet