Amazonka Przesunięcie ku czerwieni przyspiesza uzyskiwanie wniosków dzięki szybkiemu, łatwemu i bezpiecznemu magazynowaniu danych w chmurze na dużą skalę. Dziesiątki tysięcy klientów korzysta z usługi Amazon Redshift w celu analizowania eksabajtów danych i wykonywania złożonych zapytań analitycznych.

Możesz używać preferowanych klientów SQL do analizowania danych w pliku Amazonka Przesunięcie ku czerwieni hurtownia danych. Połącz się bezproblemowo, korzystając z poświadczeń dostawcy tożsamości (IdP) lub pojedynczego logowania (SSO), aby połączyć się z hurtownią danych Redshift w celu ponownego wykorzystania istniejących poświadczeń użytkownika i uniknięcia dodatkowej konfiguracji i konfiguracji użytkownika. Za pomocą kontrola dostępu oparta na rolach (RBAC)możesz uprościć zarządzanie uprawnieniami użytkowników, uprawnieniami do baz danych i zarządzanie uprawnieniami bezpieczeństwa w Amazon Redshift. Role bazy danych przesunięcia ku czerwieni można także wykorzystać do zdefiniowania zestawu podwyższonych uprawnień, np. dla monitora systemu lub administratora bazy danych.

Korzystanie z AWS Zarządzanie tożsamością i dostępem (IAM) dzięki RBAC organizacje mogą uprościć zarządzanie użytkownikami, ponieważ nie trzeba już tworzyć użytkowników i ręcznie mapować ich do ról w bazie danych. Możesz zdefiniować zamapowane role bazy danych jako główny znacznik dla grup dostawcy tożsamości lub roli IAM, dzięki czemu role bazy danych Redshift i użytkownicy będący członkami tych grup dostawcy tożsamości zostaną automatycznie przydzieleni do ról bazy danych.

Na początku 2023 r uruchomiono wsparcie dla integracji Okta w Bezserwerowe Amazon Redshift przy użyciu ról bazy danych. W tym poście skupiamy się na Okta jako dostawcy tożsamości i zapewniamy wskazówki krok po kroku dotyczące integracji klastra z obsługą Redshift z Okta przy użyciu Redshift Query Editor v2 i z klientami SQL, takimi jak SQL Workbench/J. Możesz użyć tego mechanizmu z innymi dostawcami IdP, takimi jak Azure Active Directory lub Ping, z dowolnymi aplikacjami lub narzędziami korzystającymi ze sterownika JDBC, ODBC lub Python firmy Amazon.

Niedawno też ogłosiliśmy Amazonka Przesunięcie ku czerwieni integracja z AWS IAM Identity Center, wspierający zaufana propagacja tożsamości, umożliwiając korzystanie zewnętrzni dostawcy tożsamości (IdP) takie jak Microsoft Entra ID (Azure AD), Okta, Ping i OneLogin. Integracja ta upraszcza proces uwierzytelniania i autoryzacji dla użytkowników korzystających z usługi Amazon Redshift Edytor zapytań V2 or Szybki wzrok Amazona, co ułatwi im bezpieczny dostęp do Twojej hurtowni danych. AWS IAM Identity Center oferuje automatyczne przydzielanie użytkowników i grup z Okta do siebie, wykorzystując protokół System for Cross-domain Identity Management (SCIM) 2.0. Integracja ta pozwala na bezproblemową synchronizację informacji pomiędzy dwoma usługami, zapewniając dokładne i aktualne informacje w AWS IAM Identity Center. Odnosić się do Zintegruj Okta z Amazon Redshift Query Editor V2, korzystając z AWS IAM Identity Center, aby uzyskać płynne logowanie jednokrotne wpis na blogu, aby dowiedzieć się więcej o konfigurowaniu pojedynczego logowania (SSO) do Amazon Redshift przy użyciu integracji z IdC i Okta jako dostawcą tożsamości.

Jeśli jesteś zainteresowany wykorzystaniem pojedynczego logowania opartego na IAM z rolami bazy danych Amazon Redshift, możesz kontynuować czytanie tego bloga.

Omówienie rozwiązania

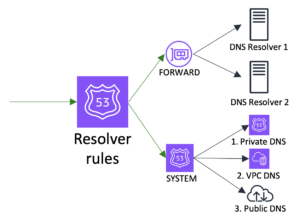

Poniższy diagram ilustruje przepływ uwierzytelniania Okta z klastrem z obsługą Redshift przy użyciu stowarzyszonych ról IAM i automatycznego mapowania ról w bazie danych.

Przepływ pracy obejmuje następujące kroki:

- Albo użytkownik wybiera aplikację IdP w swojej przeglądarce, albo klient SQL inicjuje żądanie uwierzytelnienia użytkownika do IdP (Okta).

- Po pomyślnym uwierzytelnieniu Okta wysyła żądanie do punktu końcowego federacji AWS z asercją SAML zawierającą główne tagi.

- Punkt końcowy federacji AWS sprawdza poprawność potwierdzenia SAML i wywołuje metodę Usługa tokena bezpieczeństwa AWS (AWS STS) API

AssumeRoleWithSAML. Asercja SAML zawiera informacje o użytkowniku i grupie dostawcy tożsamości, które są przechowywane w plikuRedshiftDbUseriRedshiftDbRolestagi główne, odpowiednio. Tymczasowe poświadczenia uprawnień są zwracane do klienta SQL lub, jeśli korzystasz z edytora zapytań w wersji 2, przeglądarka użytkownika jest przekierowywana do konsoli edytora zapytań w wersji 2 przy użyciu tymczasowych poświadczeń uprawnień. - Tymczasowe poświadczenia IAM są używane przez klienta SQL lub Edytor zapytań w wersji 2 do wywoływania interfejsu API Redshift

GetClusterCredentialsWithIAM. Ten interfejs API używa tagów głównych do określenia ról użytkownika i bazy danych, do których należy użytkownik. Powiązany użytkownik bazy danych jest tworzony, jeśli użytkownik loguje się po raz pierwszy i automatycznie otrzymuje pasujące role bazy danych. Hasło tymczasowe jest zwracane do klienta SQL. - Używając użytkownika bazy danych i hasła tymczasowego, klient SQL lub edytor zapytań v2 łączy się z Amazon Redshift. Po zalogowaniu użytkownik jest autoryzowany na podstawie ról w bazie danych Redshift przypisanych w kroku 4.

Wymagania wstępne

Aby skonfigurować to rozwiązanie, musisz spełnić następujące wymagania wstępne:

Połącz się z klastrem z obsługą usługi Redshift jako użytkownik federacyjny przy użyciu edytora zapytań w wersji 2

Aby połączyć się za pomocą Edytora zapytań wer. 2, wykonaj następujące kroki:

- Wykonaj wszystkie kroki opisane w sekcjach Skonfiguruj aplikację Okta i Skonfiguruj konfigurację AWS w następującym pisać.

- W przypadku zasad uprawnień dotyczących dostępu do usługi Amazon Redshift zastąp zasady następującym kodem JSON, aby móc korzystać z

GetClusterCredentialsWithIAMOGIEŃ:

Teraz możesz już nawiązać połączenie z klastrem z obsługą usługi Redshift przy użyciu edytora zapytań w wersji 2 i logowania federacyjnego.

- Użyj adresu URL SSO z Okta i zaloguj się do swojego konta Okta przy użyciu danych uwierzytelniających użytkownika. W tym demo logujemy się za pomocą użytkownika Ethan.

- W Edytorze zapytań w wersji 2 wybierz klaster z obsługą Redshift (kliknij prawym przyciskiem myszy) i wybierz Utwórz połączenie.

- W razie zamówieenia projektu Uwierzytelnianie, Wybierz Tymczasowe poświadczenia przy użyciu Twojej tożsamości IAM.

- W razie zamówieenia projektu Baza danych, wprowadź nazwę bazy danych, z którą chcesz się połączyć.

- Dodaj Utwórz połączenie.

- Uruchom następującą komendę, aby sprawdzić, czy jesteś zalogowany jako użytkownik stowarzyszony, a także uzyskać listę ról powiązanych z tym użytkownikiem w bieżącej sesji:

Ponieważ Ethan należy do grupy sprzedażowej i otrzymał uprawnienia dostępu do tabel w pliku sales_schema, powinien mieć dostęp do tych tabel bez żadnych problemów. Jeśli jednak spróbuje uzyskać dostęp do tabel w pliku finance_schema, otrzyma błąd odmowy pozwolenia, ponieważ Ethan nie jest częścią grupy finansowej w Okta.

Połącz się z klastrem udostępnianym przez Redshift jako użytkownik federacyjny za pośrednictwem klienta innej firmy

Aby połączyć się jako użytkownik federacyjny za pośrednictwem klienta innej firmy, wykonaj następujące kroki:

- Wykonaj kroki 1 i 2 opisane w powyższej sekcji (Połącz się z klastrem z obsługą Redshift jako użytkownik federacyjny przy użyciu edytora zapytań w wersji 2).

- Użyj Sterownik JDBC Redshift v2.1.0.18 i nowsze, ponieważ obsługuje uwierzytelnianie w federacji grup IAM. Jako adres URL wpisz

jdbc:redshift:iam://<cluster endpoint>:<port>:<databasename>?groupfederation=true.Na przykład,jdbc:redshift:iam://redshift-cluster-1.abdef0abc0ab.us-west-2.redshift.amazonaws.com:5439/dev?groupfederation=true

W poprzednim adresie URL groupfederation to obowiązkowy parametr, który umożliwia uwierzytelnianie przy użyciu poświadczeń IAM dla klastra z obsługą Redshift. Bez groupfederation parametru, nie będzie używać ról bazy danych Redshift.

- W razie zamówieenia projektu Użytkownik i Hasło, wprowadź swoje dane uwierzytelniające Okta.

- Aby skonfigurować właściwości rozszerzone, wykonaj kroki 4–9 w tej sekcji Skonfiguruj klienta SQL (SQL Workbench/J) w następującym pisać.

Użytkownik Ethan będzie mógł uzyskać dostęp do sales_schema stoły. Jeśli Ethan spróbuje uzyskać dostęp do tabel w pliku finance_schema, otrzyma błąd odmowy uprawnień.

Rozwiązywanie problemów

Jeśli połączenie nie działa, rozważ następujące kwestie:

- Włącz logowanie w sterowniku. Aby uzyskać instrukcje, zobacz Skonfiguruj logowanie.

- Upewnij się, że używasz najnowszego Sterownik Amazon Redshift JDBC wersja.

- Jeśli podczas konfigurowania aplikacji na Okcie pojawiają się błędy, upewnij się, że masz uprawnienia administratora.

- Jeśli możesz uwierzytelnić się za pośrednictwem klienta SQL, ale występuje problem z uprawnieniami lub nie widzisz obiektów, przyznaj odpowiednie uprawnienia roli.

Sprzątać

Po zakończeniu testowania rozwiązania wyczyść zasoby, aby uniknąć naliczania przyszłych opłat:

- Usuń udostępniony klaster Redshift.

- Usuń role IAM, IAM IdP i zasady IAM.

Wnioski

W tym poście zamieściliśmy instrukcje krok po kroku dotyczące integracji klastra z obsługą Redshift z Okta przy użyciu Redshift Query Editor v2 i SQL Workbench/J z pomocą stowarzyszonych ról IAM i automatycznego mapowania ról w bazie danych. Możesz użyć podobnej konfiguracji z innymi klientami SQL (takimi jak DBeaver lub DataGrip). Pokazaliśmy także, jak członkostwo w grupie Okta jest automatycznie mapowane na role klastra udostępnione przez Redshift, aby bezproblemowo korzystać z uwierzytelniania opartego na rolach.

Jeśli masz jakieś uwagi lub pytania, zostaw je w komentarzach.

O autorach

Debu Panda jest Senior Managerem, Product Management w AWS. Jest liderem branży w dziedzinie analityki, platform aplikacyjnych i technologii baz danych oraz ma ponad 25-letnie doświadczenie w świecie IT.

Debu Panda jest Senior Managerem, Product Management w AWS. Jest liderem branży w dziedzinie analityki, platform aplikacyjnych i technologii baz danych oraz ma ponad 25-letnie doświadczenie w świecie IT.

Ranjana Burmana jest Architektem Rozwiązań Specjalistycznych ds. Analityki w AWS. Specjalizuje się w Amazon Redshift i pomaga klientom budować skalowalne rozwiązania analityczne. Posiada ponad 16-letnie doświadczenie w różnych technologiach baz danych i hurtowni danych. Pasjonuje się automatyzacją i rozwiązywaniem problemów klientów za pomocą rozwiązań chmurowych.

Ranjana Burmana jest Architektem Rozwiązań Specjalistycznych ds. Analityki w AWS. Specjalizuje się w Amazon Redshift i pomaga klientom budować skalowalne rozwiązania analityczne. Posiada ponad 16-letnie doświadczenie w różnych technologiach baz danych i hurtowni danych. Pasjonuje się automatyzacją i rozwiązywaniem problemów klientów za pomocą rozwiązań chmurowych.

Maneesz Szarma jest starszym inżynierem baz danych w AWS z ponad dziesięcioletnim doświadczeniem w projektowaniu i wdrażaniu wielkoskalowych hurtowni danych i rozwiązań analitycznych. Współpracuje z różnymi partnerami i klientami Amazon Redshift, aby zapewnić lepszą integrację.

Maneesz Szarma jest starszym inżynierem baz danych w AWS z ponad dziesięcioletnim doświadczeniem w projektowaniu i wdrażaniu wielkoskalowych hurtowni danych i rozwiązań analitycznych. Współpracuje z różnymi partnerami i klientami Amazon Redshift, aby zapewnić lepszą integrację.

- Dystrybucja treści i PR oparta na SEO. Uzyskaj wzmocnienie już dziś.

- PlatoData.Network Pionowe generatywne AI. Wzmocnij się. Dostęp tutaj.

- PlatoAiStream. Inteligencja Web3. Wiedza wzmocniona. Dostęp tutaj.

- PlatonESG. Węgiel Czysta technologia, Energia, Środowisko, Słoneczny, Gospodarowanie odpadami. Dostęp tutaj.

- Platon Zdrowie. Inteligencja w zakresie biotechnologii i badań klinicznych. Dostęp tutaj.

- Źródło: https://aws.amazon.com/blogs/big-data/federate-iam-based-single-sign-on-to-amazon-redshift-role-based-access-control-with-okta/

- :ma

- :Jest

- :nie

- $W GÓRĘ

- 1

- 100

- 13

- 16

- 2023

- 25

- 9

- a

- Zdolny

- O nas

- powyżej

- przyspiesza

- dostęp

- Konto

- dokładny

- Działania

- aktywny

- Active Directory

- Ad

- Dodatkowy

- Admin

- Wszystkie kategorie

- dopuszczać

- Pozwalać

- pozwala

- również

- Amazonka

- Amazon Web Services

- an

- Analityczny

- analityka

- w czasie rzeczywistym sprawiają,

- i

- ogłosił

- każdy

- api

- Aplikacja

- Zastosowanie

- aplikacje

- architektura

- SĄ

- AS

- przydzielony

- powiązany

- At

- uwierzytelniać

- Uwierzytelnianie

- autoryzacja

- upoważniony

- automatycznie

- automatycznie

- automatyzacja

- uniknąć

- AWS

- Lazur

- na podstawie

- BE

- bo

- być

- należy

- Ulepsz Swój

- pomiędzy

- Blog

- przeglądarka

- budować

- ale

- by

- wezwanie

- CAN

- Centrum

- Opłaty

- Dodaj

- kleń

- klient

- klientów

- Chmura

- Grupa

- COM

- komentarze

- kompletny

- kompleks

- systemu

- Skontaktuj się

- połączenie

- łączy

- Rozważać

- Konsola

- zawiera

- kontynuować

- kontrola

- Stwórz

- stworzony

- Listy uwierzytelniające

- Aktualny

- klient

- Klientów

- dane

- hurtownia danych

- Baza danych

- dekada

- określić

- Demo

- opisane

- projektowanie

- Ustalać

- różne

- zrobić

- napęd

- kierowca

- łatwiej

- łatwo

- redaktor

- efekt

- podniesiony

- Punkt końcowy

- inżynier

- zapewnienie

- Wchodzę

- błąd

- Błędy

- Ethan

- Eter (ETH)

- przykład

- Przede wszystkim system został opracowany

- doświadczenie

- dużym

- FAST

- Federacja

- informacja zwrotna

- finansować

- i terminów, a

- pierwszy raz

- pływ

- Skupiać

- obserwuj

- następujący

- W razie zamówieenia projektu

- od

- przyszłość

- otrzymać

- miejsce

- gif

- przyznać

- udzielony

- Zarządzanie

- Grupy

- poradnictwo

- Have

- he

- pomoc

- pomaga

- W jaki sposób

- Jednak

- HTML

- http

- HTTPS

- IAM

- ID

- IDC

- tożsamość

- zarządzanie tożsamością

- if

- ilustruje

- wykonawczych

- in

- przemysł

- lider w branży przemysłowej

- Informacja

- Inicjuje

- spostrzeżenia

- instrukcje

- integrować

- integracja

- zainteresowany

- inwokuje

- problem

- problemy

- IT

- samo

- jpg

- json

- na dużą skalę

- firmy

- lider

- UCZYĆ SIĘ

- Pozostawiać

- lewarowanie

- lubić

- Lista

- log

- zalogowany

- zalogowaniu

- Zaloguj Się

- dłużej

- robić

- Dokonywanie

- i konserwacjami

- kierownik

- zarządzający

- obowiązkowe

- ręcznie

- mapa

- mapowanie

- dopasowywanie

- mechanizm

- Użytkownicy

- członkostwo

- Microsoft

- monitor

- jeszcze

- Nazwa

- Potrzebować

- Nie

- obiekty

- of

- Oferty

- OK

- on

- or

- organizacji

- Inne

- parametr

- część

- wzmacniacz

- namiętny

- Hasło

- pozwolenie

- uprawnienia

- świst

- Platforma

- plato

- Analiza danych Platona

- PlatoDane

- Proszę

- polityka

- polityka

- Post

- Korzystny

- warunki wstępne

- Główny

- przywileje

- problemy

- wygląda tak

- Produkt

- zarządzanie produktem

- niska zabudowa

- protokół

- zapewniać

- pod warunkiem,

- dostawca

- dostawców

- Python

- zapytania

- pytania

- Czytający

- gotowy

- otrzymać

- odnosić się

- polegać

- obsługi produkcji rolnej, która zastąpiła

- zażądać

- Zasób

- Zasoby

- odpowiednio

- ponownie

- Kliknij prawym przyciskiem myszy

- Rola

- role

- run

- sole

- skalowalny

- Skala

- bezszwowy

- płynnie

- Sekcja

- działy

- bezpieczne

- bezpiecznie

- bezpieczeństwo

- token bezpieczeństwa

- widzieć

- wybierać

- senior

- Usługi

- Sesja

- zestaw

- ustawienie

- ustawienie

- powinien

- pokazał

- podpisywanie

- podobny

- upraszcza

- upraszczać

- pojedynczy

- So

- rozwiązanie

- Rozwiązania

- Rozwiązywanie

- specjalista

- specjalizuje się

- SQL

- Zestawienie sprzedaży

- Ewolucja krok po kroku

- Cel

- przechowywany

- udany

- taki

- wsparcie

- podpory

- pewnie

- synchronizacja

- system

- TAG

- Technologies

- tymczasowy

- kilkadziesiąt

- Testowanie

- niż

- że

- Połączenia

- ich

- Im

- następnie

- innych firm

- to

- tych

- tysiące

- czas

- do

- żeton

- narzędzia

- drugiej

- nowomodny

- na

- URL

- posługiwać się

- używany

- Użytkownik

- Użytkownicy

- zastosowania

- za pomocą

- Wykorzystując

- UPRAWOMOCNIĆ

- potwierdza

- różnorodny

- wersja

- przez

- chcieć

- Magazyn

- Magazynowanie

- we

- sieć

- usługi internetowe

- były

- który

- Podczas

- KIM

- będzie

- w

- bez

- Praca

- workflow

- świat

- by

- lat

- ty

- Twój

- zefirnet