Cyberprzestępcy atakują firmy, które pracują z dużą ilością danych osobowych, ale stosują podstawowe praktyki bezpieczeństwa. W związku z tym często będą kierowane na sklepy internetowe.

Od 2020 r. handel elektroniczny rozkwitł, pomagając tysiącom przedsiębiorców rozpocząć działalność online. Niestety sklepy internetowe stały się również częstą ofiarą hakerów chcących wykraść dane klientów.

W 2021 roku prawie 83% firm e-commerce doświadczyło ataków bezpieczeństwa w Czarny piątek/Cyberponiedziałek, co stanowi wzrost z około 32% w 2019 r. Pomimo wzrostu liczby ataków tylko 32% właścicieli firm zgłosiło gotowość do powstrzymania ataków.

W tym artykule omówimy bezpieczeństwo handlu elektronicznego, najczęstsze zagrożenia oraz sposoby ochrony sklepu internetowego przed cyberprzestępcami.

Czym jest bezpieczeństwo e-commerce?

Właściciele sklepów powinni ustanowić protokoły chroniące dane użytkowników przed hakerami – te protokoły to środki bezpieczeństwa handlu elektronicznego. Ponieważ zaufanie konsumentów jest świętym Graalem dla sklepów internetowych, celem bezpieczeństwa e-commerce jest wspieranie relacji klient-sprzedawca poprzez zapewnienie bezpiecznego środowiska.

Aby skutecznie to zrobić, protokoły bezpieczeństwa e-commerce muszą:

- Chroń prywatne dane przed osobami trzecimi

- Zachowaj niezafałszowane dane

- Zezwalaj na dostęp tylko upoważnionym osobom

Tylko całościowe połączenie integralności danych, autentyczności i prywatności może zabezpieczyć Twój biznes e-commerce przed wścibskimi oczami hakerów. Czytaj dalej, aby dowiedzieć się, jak możesz zapewnić bezpieczeństwo.

Różnica między bezpieczeństwem e-commerce a zgodnością

Bezpieczeństwo e-commerce to stale ewoluujący proces, który powinien dotyczyć Ciebie i Twojej firmy. Działa niezależnie od zgodności i wymaga proaktywnych działań ze strony Twojej strony w celu zabezpieczenia transakcji i danych klientów.

Z drugiej strony zgodność koncentruje się na tym, jak władze postrzegają twoje praktyki biznesowe w oparciu o ustalone standardy. Na przykład istnieje standard bezpieczeństwa danych branży kart płatniczych. Aby bezpiecznie przetwarzać dane kart kredytowych, musisz być zgodny ze standardem PCI DSS. Jeśli używasz Ecwid przez Lightspeed dla Twojego sklepu internetowego, jesteś już zgodny z PCI DSS.

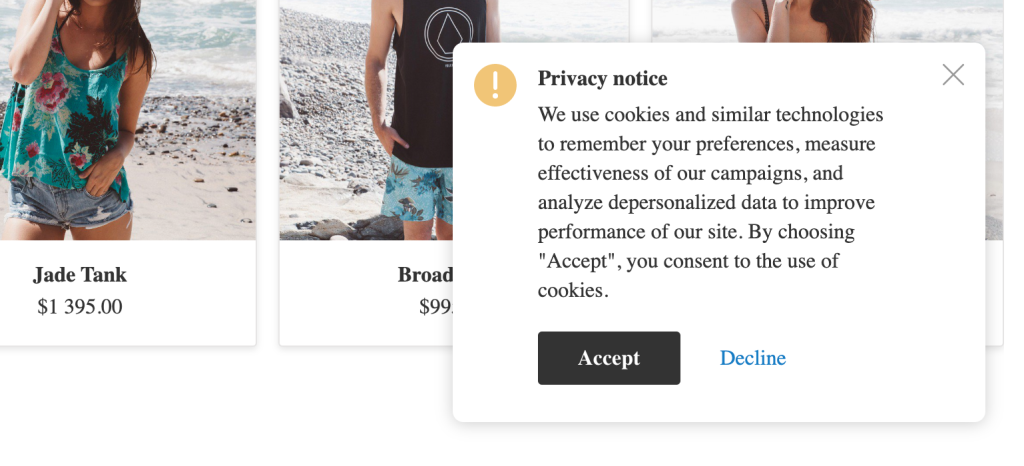

Sklepy e-commerce muszą również znać różne przepisy regionalne, jeśli obsługują klientów z określonych obszarów. Na przykład, jeśli sprzedajesz online w Europie, musisz przestrzegać przepisów RODO podczas przetwarzania danych klientów. Pamiętaj, że dotyczy to Twojej firmy, nawet jeśli nie znajduje się w Europie. Jeśli masz klientów z UE, potrzebujesz zgodności z RODO.

Ecwid by Lightspeed ma wszystko, czego potrzebujesz, aby zachować zgodność z przepisami RODO. Kasy te instrukcje aby upewnić się, że włączyłeś wszystkie ustawienia niezbędne do zachowania zgodności z RODO.

Jednym z wymogów RODO jest uzyskanie wyraźnej zgody klientów na wykorzystywanie plików cookies

Kluczowe zagrożenia bezpieczeństwa handlu elektronicznego

Zanim nauczysz się chronić swój sklep internetowy przed cyberprzestępcami, musisz zidentyfikować różne zagrożenia bezpieczeństwa. Jeśli chodzi o e-commerce, większość atakujących będzie podszywać się pod autentyczne witryny, aby wykorzystać zaufanie konsumentów lub bezpośrednio zaatakować system płatności, z którego korzystają sklepy internetowe.

phishing

Phishing to jedna z najstarszych sztuczek w książce hakerów, która nadal jest bardzo skuteczna. Jej sukces zależy od wykorzystania gotowości ludzi do zaufania autentyczności firmy.

Hakerzy naśladują prawdziwe firmy, aby wysyłać złośliwe pliki i łącza do konsumentów, wydobywając dane, gdy odbiorca odpowiada. W większości przypadków hakerzy wykorzystują fałszywe faktury, oferty aktualizacji konta i nowe zamówienia, aby zwabić ludzi. Oszustwa typu phishing są skierowane do wewnętrznych zespołów firmy i klientów. Często trudno jest odróżnić oszustwo od prawdziwego bez bystrego oka.

Typowe typy phishingu w handlu elektronicznym obejmują:

- Klonuj phishing: atak phishingowy, w którym hakerzy klonują wcześniejszą legalną wiadomość e-mail i wysyłają kopię do odbiorcy ze złośliwymi linkami.

- Wyłudzanie informacji lub phishing wielorybów: haker może podszywać się pod Twojego pracownika i poprosić Cię o przelanie mu pieniędzy lub zmianę szczegółów płatności na fakturze itp.

Wykonaj następujące czynności instrukcje z naszego Centrum pomocy, aby chronić się przed phishingiem.

Spam

Spam to przeprowadzany na dużą skalę atak, który nie wymaga dużego nakładu pracy i zachęca użytkowników do klikania złośliwych łączy. Chociaż załączniki są zwykle używane do phishingu, spam często pojawia się w SMS-ach, komentarzach, bezpośrednich wiadomościach i wiadomościach e-mail zawierających łącza.

Na przykład witryny e-commerce będą wyświetlać recenzje konsumentów w ramach dowodu społecznego. Hakerzy wykorzystają sekcję komentarzy do udostępniania spamu. Pamiętaj, aby usunąć ze swojej witryny komentarze i recenzje zawierające spam. Jeśli nie jesteś na szczycie spamu w swojej witrynie, możesz zostać ukarany przez Google i stracić lojalnych klientów.

Oszustwo finansowe

Oszustwa finansowe przybierają różne formy, ale jest to jeden z najpopularniejszych sposobów, w jaki hakerzy mogą zaatakować Twoją firmę. Przestępcy przeglądają strony internetowe kart kredytowych w celu wyłudzenia danych, przeprowadzają oszustwa typu phishing w celu uzyskania danych karty od klientów, zamawiają produkty przy użyciu skradzionych kart i wykorzystują fałszywe prośby o zwrot, aby oszukać klientów i Twoją firmę.

Jeśli ty lub twoi klienci jesteście dotknięci oszustwem związanym z kartami kredytowymi, rozważ ustawienie alertu, który powie im, kiedy to zrobić zablokować lub zamrozić ich kredyt.

ataki DDoS i brute-force

Kiedy hakerzy przejdą do ofensywy, zwrócą się ku dedykowanym atakom typu Denial of Service (DDoS) i atakom siłowym. DDoS i podobne ataki DoS przytłaczają i ostatecznie zamykają witrynę e-commerce, wysyłając duży ruch z jednego lub rozproszonych serwerów.

Wyprzedaże w Czarny piątek i Cyberponiedziałek dają hakerom najlepszą okazję do zablokowania sklepów internetowych. Jest to ta strona bezpieczeństwa e-commerce, która bezpośrednio wpływa na Twoją zdolność do sprzedaży towarów.

Ataki typu brute force wykorzystują metody prób i błędów w celu uzyskania dostępu do danych logowania lub danych finansowych. Ponieważ jest to proces zautomatyzowany, hakerzy nie potrzebują dużo czasu na znalezienie odpowiednich kombinacji.

Złośliwe oprogramowanie i ransomware

Każda firma powinna być świadoma złośliwego oprogramowania i oprogramowania ransomware, które stanowią stałe zagrożenia cyberbezpieczeństwa. Złośliwe oprogramowanie to ogólny termin określający wszelkiego rodzaju oprogramowanie przeznaczone do kradzieży, usuwania i przetrzymywania danych jako zakładników. Można to zrobić za pomocą oprogramowania reklamowego spowalniającego urządzenia, koni trojańskich modyfikujących systemy operacyjne oraz iniekcji SQL powodujących uszkodzenie baz danych.

Ransomware to rodzaj złośliwego oprogramowania, który zyskał na znaczeniu w ostatnim czasie ze względu na ilość krytycznych danych, które ludzie przechowują na swoich urządzeniach i stopień, w jakim są skłonni się udać, aby je odzyskać.

Ataki inżynierii społecznej

Phishing i inne oszustwa polegają w dużej mierze na taktykach socjotechnicznych, aby oszukać cele. Wraz z rozprzestrzenianiem się zbiorów danych socjotechnika stała się skutecznym narzędziem dla hakerów. Używają tła profilu, aby udawać wiarygodne firmy lub klientów i wykorzystują luki emocjonalne do kradzieży danych.

Jeśli zostaniesz oszukany online przez atak socjotechniczny, wiedząc, jak szybko zareagować może pomóc ci odzyskać to, co straciłeś.

Jak chronić swój sklep internetowy przed cyberzagrożeniami

Teraz, gdy znasz różne sposoby, w jakie cyberprzestępcy mogą atakować Twój sklep lub klientów, nadszedł czas, aby zrozumieć, jak możesz się przed nimi bronić.

Zabezpiecz swoje hasła

Jeśli uważasz, że Twoje hasła są silne, pomyśl jeszcze raz. Według Badanie systemów Hive, ataki brute force mogą zhakować 8-znakowe hasło alfanumeryczne w 39 minut.

Oto najlepsze praktyki dla silne hasła:

- Zawsze używaj kombinacji wielkich i małych liter, cyfr i znaków specjalnych, aby hasła były złożone.

- Jak pokazuje badanie Hive Systems, długość haseł ma takie samo, jeśli nie większe znaczenie. Nałóż na zespoły i nowych klientów obowiązek tworzenia 12-znakowych haseł.

- Nie przetwarzaj starych haseł, ponieważ często otwierają one drzwi do ataków socjotechnicznych.

- To samo dotyczy ogólnych i łatwych do odgadnięcia odniesień. Nie używaj popularnych cytatów, dat urodzin ani danych osobowych. Co najważniejsze, nie udostępniaj haseł publicznie.

- Ostatecznie użyj dobrego menedżera haseł do tworzenia losowych i złożonych haseł do logowania.

Wybierz bezpieczny hosting i platformę e-commerce

Większa część bezpieczeństwa Twojego e-commerce zależy od hosting i platformy e-commerce, które wybierzesz. Możesz skorzystać z Amazon Web Services (AWS), Google Cloudlub wybierz dostawcę usług hostingowych dla określonej kategorii z wbudowanymi funkcjami handlu elektronicznego.

Tak czy inaczej, musisz upewnić się, że Twoje platformy hostingowe i e-commerce obejmują kilka podstaw:

- Zgodność z PCI DSS

- Automatyczne kopie zapasowe

- HTTPS wszędzie

- Nie zbiera informacji o kartach kredytowych

- Integruje się z wieloma dostawcami płatności

Ecwid firmy Lightspeed został zbudowany z myślą o bezpieczeństwie i prywatności klientów. Opiera się na AWS i obejmuje wszystkie najlepsze praktyki bezpieczeństwa wymienionych powyżej, aby Twoja firma e-commerce była tak bezpieczna, jak to tylko możliwe.

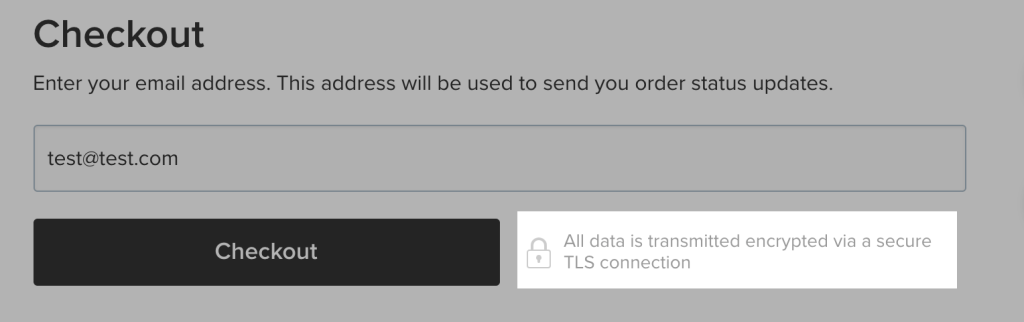

Aby pokazać klientom, że zakupy w Twoim sklepie są bezpieczne, Ecwid wyświetla ten komunikat przy kasie

Zdobądź certyfikat SSL

Certyfikat Secure Sockets Layer (SSL) jest niezbędny dla sklepów internetowych, które otrzymują wiele wrażliwych zapytań. SSL szyfruje wszystkie żądania użytkowników kierowane do serwerów witryn internetowych, od danych logowania do konta po informacje o płatnościach.

SSL jest również częścią protokołu HTTPS, który sprawia, że Twoja witryna jest bardziej dostępna odporny na ataki hakerów. Sklep e-commerce bez certyfikatu SSL udostępnia swój ruch każdemu, kto chce się włamać i ukraść informacje.

SSL jest obowiązkowy dla zgodności z PCI DSS, a ponieważ Ecwid by Lightspeed obsługuje PCI DSS, Twój sklep internetowy jest automatycznie chroniony odpowiednim certyfikatem SSL.

Jeśli dodałeś sklep Ecwid do istniejącej strony internetowej, upewnij się, że tak uzyskać certyfikat SSL dla reszty witryny.

Sklepy Ecwid są chronione protokołem HTTPS i SSL. Twoi klienci od razu przekonają się, że zakupy w Twoim sklepie internetowym są bezpieczne

Użyj oprogramowania antywirusowego

Chociaż to prawda, oprogramowanie operacyjne ewoluowało pod względem bezpieczeństwa, podobnie jak hakerzy. Podczas gdy komputery są szczególnie podatne na cyberataki, urządzenia mobilne też mogą zostać zhakowane. Nie prowadź firmy, korzystając z domyślnych zabezpieczeń na swoich urządzeniach.

Oprogramowanie antywirusowe wykorzystuje wieloletnią wiedzę i doświadczenie branżowe do proaktywnego wykrywania ataków i łagodzenia związanych z nimi zagrożeń, aby pomóc Ci uniknąć przestojów. Nie możesz ręcznie wyszukiwać złośliwego oprogramowania, wirusów lub oprogramowania szpiegującego w panelu administracyjnym lub sieciach co sekundę. Oprogramowanie antywirusowe automatyzuje zadania i monitoruje możliwą kradzież danych.

Dobre oprogramowanie antywirusowe może nawet łączyć ochronę przed złośliwym oprogramowaniem z ochroną przed kradzieżą tożsamości, prywatną siecią VPN i menedżerem haseł w celu zapewnienia wszechstronnego bezpieczeństwa.

Wykonuj regularne kopie zapasowe

Witryny e-commerce przechowują mnóstwo mediów produktowych (takich jak zdjęcia produktów) oraz dane użytkownika, które wymagają regularnego tworzenia kopii zapasowych. Tworząc kopie zapasowe swojej strony internetowej, ograniczasz ryzyko awarii sprzętu i spowolnienia działalności przez cyberataki. Większość dostawców hostingu e-commerce, w tym Ecwid firmy Lightspeed, oferuje automatyczne tworzenie kopii zapasowych witryn z tych powodów.

Możesz się zastanawiać, dlaczego miałbym skupiać się na kopiach zapasowych, skoro zajmuje się nimi mój host e-commerce? Automatyczne kopie zapasowe w chmurze są świetne i oszczędzają czas, jeśli coś pójdzie nie tak. Ale powinieneś też pójść o krok do przodu i regularnie pobierać kopie danych swojej witryny, najlepiej na osobnym urządzeniu. Jest to zabezpieczenie przed awarią, które może uchronić Cię przed spowolnieniami, przestojami i utratą reputacji.

Skonfiguruj VPN

Większość sklepów e-commerce w świecie po pandemii ma zdalne zespoły, co sprawia, że wirtualna sieć prywatna (VPN) ma kluczowe znaczenie dla bezpieczeństwa.

Sieci VPN szyfrują dane przesyłane między węzłami i w większości przypadków ukrywają adresy IP. Pracownicy mogą bezpiecznie udostępniać duże pliki, a klienci mogą udostępniać poufne dane bez konieczności ich śledzenia. Sieci VPN pozwalają również ominąć ograniczenia geograficzne i obsługiwać klientów na szerszych rynkach. Możesz także skonfigurować wirtualną sieć prywatną na routerze w biurze, aby zapewnić bezpieczeństwo wszystkim urządzeniom na miejscu.

Edukuj swoich klientów

Twój sklep e-commerce jest tak bezpieczny, jak Twój najbardziej przypadkowy klient. Bezpieczeństwo nigdy nie jest drogą jednokierunkową — zarówno firma, jak i klient muszą chronić dane od swoich stron. Dlatego ważne jest uwzględnienie klientów w strategii bezpieczeństwa e-commerce i umożliwienie im korzystania z niezbędnych funkcji bezpieczeństwa. Dodatkowo możesz udostępniać te krytyczne informacje o cyberbezpieczeństwie za pomocą dedykowanego Baza wiedzy.

Na przykład uwierzytelnianie wieloskładnikowe (MFA) powinno zostać ujednolicone we wszystkich obszarach. Mimo to musisz być tym, który edukuje swoich klientów. Na przykład możesz wymagać 12-znakowych haseł alfanumerycznych, zachęcać ich do zmiany haseł co kilka miesięcy, wyjaśniać, w jaki sposób udostępnianie danych zamówienia lub logowania może ujawnić ich konta, oraz wyjaśniać parametry komunikacji, aby nie dali się nabrać na oszustwa typu phishing.

Klienci świadomi bezpieczeństwa mogą szybko zidentyfikować, czy zostali zhakowani i kroki, które muszą podjąć, jeśli ich tożsamość zostanie skradziona.

Zakończyć

Jako właściciel firmy e-commerce musisz codziennie nosić wiele czapek. Zwrócenie szczególnej uwagi na ważne rzeczy, takie jak bezpieczeństwo, może wydawać się niemożliwe. Ale wystarczy jeden błąd, aby stracić dane klientów, pieniądze i reputację.

Ecwid by Lightspeed może pomóc Ci poruszać się po złożonym świecie bezpieczeństwa e-commerce i zautomatyzować większość działań, abyś mógł skupić się na rozwijać swój sklep internetowy.

Chcesz dowiedzieć się więcej o cyberbezpieczeństwie dla e-commerce?

- Dystrybucja treści i PR oparta na SEO. Uzyskaj wzmocnienie już dziś.

- Platoblockchain. Web3 Inteligencja Metaverse. Wzmocniona wiedza. Dostęp tutaj.

- Źródło: https://www.ecwid.com/blog/how-to-protect-your-online-store-from-cyber-threats.html

- 2019

- 2020

- 2021

- zdolność

- O nas

- powyżej

- dostęp

- Stosownie

- Konto

- Konta

- w poprzek

- działania

- w dodatku

- do tego

- Adresy

- Admin

- przed

- przed

- Alarm

- Wszystkie kategorie

- już

- Amazonka

- Amazon Web Services

- Amazon Web Services (AWS)

- ilość

- antywirusowe

- ktoś

- zjawić się

- obszary

- artykuł

- atakować

- Ataki

- Uwaga

- Autentyczny

- Uwierzytelnianie

- autentyczność

- Władze

- zautomatyzować

- zautomatyzowane

- automaty

- automatycznie

- automatycznie

- AWS

- z powrotem

- tła

- Kopie zapasowe

- na podstawie

- podstawowy

- Podstawy

- bo

- stają się

- BEST

- Najlepsze praktyki

- pomiędzy

- Czarny

- deska

- książka

- brutalna siła

- wybudowany

- biznes

- praktyki biznesowe

- biznes

- Może uzyskać

- nie może

- karta

- branża karciana

- Kartki okolicznosciowe

- który

- walizka

- Etui

- casual

- Centrum

- pewien

- świadectwo

- zmiana

- znaków

- ZOBACZ

- Dodaj

- jasny

- Zamknij

- Chmura

- zbierać

- połączenie

- kombinacje

- komentarz

- komentarze

- wspólny

- Komunikacja

- kompleks

- spełnienie

- zgodny

- komputery

- Troska

- zgoda

- Rozważać

- stały

- konsument

- Konsumenci

- pokrywa

- Stwórz

- kredyt

- Karta kredytowa

- przestępcy

- krytyczny

- istotny

- klient

- dane klienta

- Klientów

- cyber

- cyber poniedziałek

- bezpieczeństwo cybernetyczne

- cyberataki

- cyberprzestępcy

- Bezpieczeństwo cybernetyczne

- dane

- bezpieczeństwo danych

- Bazy danych

- zbiory danych

- dzień

- DDoS

- dedykowane

- Domyślnie

- zależy

- zaprojektowany

- Mimo

- detale

- urządzenie

- urządzenia

- trudny

- kierować

- bezpośrednio

- dyskutować

- dystrybuowane

- nie

- Drzwi

- DOS

- na dół

- pobieranie

- przestojów

- z łatwością

- ecommerce

- kształcić

- Efektywne

- faktycznie

- e-maile

- Pracownik

- pracowników

- upoważniać

- kończy się

- Inżynieria

- zapewnić

- przedsiębiorców

- Środowisko

- błąd

- niezbędny

- itp

- EU

- Europie

- Parzyste

- ostatecznie

- codziennie

- wszyscy

- wszystko

- ewoluowały

- przykład

- Przede wszystkim system został opracowany

- doświadczony

- ekspertyza

- Wyjaśniać

- Wykorzystać

- oko

- Oczy

- imitacja

- Spadać

- Korzyści

- kilka

- Akta

- budżetowy

- Znajdź

- Skupiać

- koncentruje

- wytrzymałość

- oszustwo

- Zamrażać

- Piątek

- od

- `RODO

- Zgodność z PKB

- geograficzny

- otrzymać

- miejsce

- Dać

- cel

- Goes

- dobry

- towary

- wspaniały

- siekać

- hacked

- haker

- hakerzy

- sprzęt komputerowy

- mający

- ciężko

- pomoc

- pomoc

- Ukryj

- wysoko

- Ul

- przytrzymaj

- holistyczne

- gospodarz

- Hosting

- W jaki sposób

- How To

- HTML

- HTTPS

- zidentyfikować

- tożsamość

- Oddziaływania

- ważny

- niemożliwy

- in

- zawierać

- Włącznie z

- niezależnie

- przemysł

- Informacja

- przykład

- integralność

- wewnętrzny

- zaangażowany

- Zapalony

- Trzymać

- Uprzejmy

- Wiedzieć

- wiedza

- duży

- uruchomić

- Laws

- warstwa

- UCZYĆ SIĘ

- Długość

- prędkość światła

- linki

- Katalogowany

- usytuowany

- długo

- poszukuje

- stracić

- Partia

- wierny

- poważny

- robić

- WYKONUJE

- Dokonywanie

- malware

- kierownik

- Mandat

- obowiązkowe

- ręcznie

- wiele

- rynki

- Matters

- Maksymalna szerokość

- środków

- Media

- Merchants

- wiadomość

- wiadomości

- metody

- MSZ

- może

- nic

- minuty

- błąd

- Złagodzić

- Poniedziałek

- pieniądze

- miesięcy

- jeszcze

- większość

- Najbardziej popularne posty

- ruch

- wielokrotność

- niezbędny

- Potrzebować

- sieć

- sieci

- Nowości

- węzły

- z naszej

- obraźliwy

- oferta

- Oferty

- Biurowe

- Stary

- najstarszy

- ONE

- Online

- koncepcja

- operacyjny

- system operacyjny

- Okazja

- zamówienie

- Zlecenia

- Inne

- właściciel

- właściciele

- pakiet

- płyta

- parametry

- część

- szczególnie

- Hasło

- Password Manager

- hasła

- Przeszłość

- Zapłacić

- płatność

- Karta płatnicza

- system płatności

- Ludzie

- Ludzie na

- osobisty

- dane personalne

- phishing

- atak phishingowy

- phishing

- wybierać

- Miejsce

- Platformy

- plato

- Analiza danych Platona

- PlatoDane

- Popularny

- możliwy

- praktyki

- poprzedni

- prywatność

- prywatny

- Proaktywne

- wygląda tak

- przetwarzanie

- Produkt

- Produkty

- Profil

- rozgłos

- dowód

- właściwy

- chronić

- chroniony

- ochrona

- protokół

- protokoły

- dostawca

- dostawców

- że

- publicznie

- szybko

- przypadkowy

- ransomware

- Czytaj

- gotowy

- real

- Przyczyny

- otrzymać

- niedawny

- Recover

- referencje

- regionalny

- regularny

- regularnie

- regulamin

- związek

- rzetelny

- zdalny

- Zgłoszone

- reputacja

- wywołań

- wymagać

- wymagania

- Wymaga

- osób

- Odpowiadać

- REST

- Ograniczenia

- powrót

- Recenzje

- Rosnąć

- Ryzyko

- Router

- run

- "bezpiecznym"

- bezpiecznie

- sole

- taki sam

- Zapisz

- oszustwo

- oszustwa

- Szukaj

- druga

- Sekcja

- bezpieczne

- bezpieczeństwo

- Zagrożenia bezpieczeństwa

- sprzedać

- Sprzedawanie

- wysyłanie

- wrażliwy

- służyć

- usługa

- Usługi

- zestaw

- ustawienie

- w panelu ustawień

- kształty

- Share

- dzielenie

- Zakupy

- powinien

- pokazać

- Targi

- zamknąć

- przestoje

- podobny

- ponieważ

- Witryny

- spowolnienia

- Spowolnienie

- SMS

- So

- Obserwuj Nas

- Inżynieria społeczna

- społecznie

- Tworzenie

- coś

- spam

- specjalny

- spyware

- SSL

- Certyfikat SSL

- standard

- standardy

- Stan

- Ewolucja krok po kroku

- Nadal

- skradziony

- Stop

- sklep

- sklep

- Strategia

- silny

- Badanie

- sukces

- taki

- wsparcie

- podpory

- system

- systemy

- taktyka

- Brać

- trwa

- cel

- cele

- zadania

- Zespoły

- mówi

- REGULAMIN

- Połączenia

- Państwo

- kradzież

- kradzieże

- ich

- rzecz

- rzeczy

- Trzeci

- tysiące

- zagrożenia

- czas

- czasy

- do

- już dziś

- Ton

- narzędzie

- Top

- ruch drogowy

- transakcje

- Podróżowanie

- próba

- trojański

- prawdziwy

- Zaufaj

- SKRĘCAĆ

- typy

- zazwyczaj

- parasol

- zrozumieć

- uaktualnienie

- posługiwać się

- Użytkownik

- różnorodny

- Ofiara

- Wirtualny

- Wirusy

- VPN

- VPN

- Luki w zabezpieczeniach

- sposoby

- sieć

- usługi internetowe

- Strona internetowa

- strony internetowe

- Wieloryb

- Co

- który

- Podczas

- szerszy

- będzie

- skłonny

- Gotowość

- Drut

- bez

- Praca

- działa

- świat

- Źle

- lat

- Twój

- siebie

- zefirnet