Witamy w CISO Corner, cotygodniowym podsumowaniu artykułów Dark Reading dostosowanych specjalnie do czytelników zajmujących się bezpieczeństwem i liderów bezpieczeństwa. Co tydzień będziemy udostępniać artykuły z naszych serwisów informacyjnych, The Edge, DR Tech, DR Global oraz z naszej sekcji komentarzy. Zależy nam na zapewnieniu różnorodnego zestawu perspektyw wspierających operacjonalizację strategii cyberbezpieczeństwa dla liderów w organizacjach wszelkich kształtów i rozmiarów.

W tym przypadku:

-

CISO walczą o status dyrektora naczelnego, mimo że oczekiwania gwałtownie rosną

-

Wraz z nasileniem się ataków składki na ubezpieczenia cybernetyczne również wzrosną

-

DR Global: Brak znaku cyberbezpieczeństwa w przypadku Essential 8

-

Twój budżet na cyberbezpieczeństwo to tył konia

-

Pierwszym krokiem w zabezpieczeniu narzędzi AI/ML jest ich zlokalizowanie

-

3 najważniejsze priorytety CISO w 2024 r

-

Przewodnik po sektorze wodnym CISA stawia reakcję na incydenty na pierwszym planie

CISO walczą o status dyrektora naczelnego, mimo że oczekiwania gwałtownie rosną

Autor: Jai Vijayan, autor współpracujący z Dark Reading

Badanie IANS pokazuje, że CISO ponoszą coraz większą odpowiedzialność prawną i regulacyjną za naruszenia danych, ale niewielu cieszy się uznaniem i wsparciem, którego potrzebują.

Od CISO coraz częściej wymaga się przejęcia obowiązków, które normalnie uważa się za stanowiska na stanowiskach kierowniczych, choć w wielu organizacjach nie są oni postrzegani ani traktowani jako tacy.

Badanie IANS wykazało, że aż 75% CISO szuka zmiany pracy, ponieważ oczekiwania dotyczące roli CISO w organizacjach sektora publicznego i prywatnego uległy dramatycznej zmianie z powodu nowych przepisów i rosnących wymagań dotyczących odpowiedzialności za naruszenia bezpieczeństwa.

Jednak choć ponad 63% CISO zajmuje stanowisko wiceprezesa lub dyrektora, tylko 20% zajmuje stanowiska kierownicze na stanowiskach kierowniczych, pomimo posiadania w tytule słowa „szef”. W przypadku organizacji o przychodach przekraczających 1 miliard dolarów liczba ta jest jeszcze mniejsza i wynosi 15%.

Dlaczego większości CISO brakuje satysfakcji z pracy: CISO walczą o status dyrektora naczelnego, mimo że oczekiwania gwałtownie rosną

Związane z: Rola CISO przechodzi poważną ewolucję

Wraz z nasileniem się ataków składki na ubezpieczenia cybernetyczne również wzrosną

Autor: Robert Lemos, autor współpracujący z Dark Reading

Ubezpieczyciele podwoili składki pod koniec 2021 r., aby zrekompensować straty wynikające z roszczeń związanych z oprogramowaniem ransomware. W obliczu ponownego wzrostu liczby ataków organizacje mogą spodziewać się nowej rundy ataków.

Chociaż koszty składek spadły o 6% w trzecim kwartale 2023 r. w porównaniu z tym samym kwartałem 2022 r., mimo że liczba roszczeń związanych z oprogramowaniem ransomware i prywatnością gwałtownie wzrosła w porównaniu z rokiem poprzednim.

Zapoczątkowany przez pandemię i rozwój oprogramowania ransomware, od 2020 r. wzrosła liczba roszczeń z tytułu ubezpieczeń cybernetycznych, co doprowadziło do dramatycznego wzrostu cen polis. Jednak według Fitch Ratings branża cyberubezpieczeń staje się coraz większa, a wartość bezpośrednich przypisanych składek wzrośnie do 5.1 miliarda dolarów w 2023 roku, co oznacza wzrost o 62% rok do roku.

W przyszłości będzie więcej graczy, mniej kompleksowe polityki (a tym samym ryzyko ubezpieczyciela) i większa konkurencja – wszystko to spowoduje złagodzenie cen ubezpieczenia. Mimo to niektórzy przewidują wzrost kosztów składek w ciągu najbliższych 12-18 miesięcy.

Dowiedz się, czego się spodziewać: Wraz z nasileniem się ataków składki na ubezpieczenia cybernetyczne również wzrosną

Związane z: Wojna czy koszt prowadzenia biznesu? Cyberubezpieczyciele uchylają się od wykluczeń

DR Global: Brak znaku cyberbezpieczeństwa w przypadku niezbędnej ósemki

Komentarz Arye Zacksa, starszego badacza technicznego w firmie Adaptive Shield

Australijski model dojrzałości Essential Eight w dalszym ciągu nie uwzględnia kluczowych czynników niezbędnych do ochrony współczesnych środowisk chmurowych i SaaS.

Essential Eight, główna platforma zarządzania ryzykiem cybernetycznym dla przedsiębiorstw australijskiego rządu, została ustanowiona w 2010 r. i choć jest corocznie aktualizowana, nie udało jej się zmodernizować wraz z tempem transformacji cyfrowej: aplikacje SaaS stanowią 70% całego oprogramowania używanego przez firmy, ale nigdzie w dokumencie nie pojawia się wyrażenie „SaaS”.

W szczególności brakuje czterech kluczowych dyrektyw dotyczących bezpieczeństwa skupionych na chmurze: zarządzania konfiguracją, bezpieczeństwa tożsamości, zarządzania integracją aplikacji innych firm i kontroli zasobów. W tym artykule szczegółowo omawiamy te pominięcia i omawiamy, co współczesne firmy muszą uwzględnić w swoich ramach cyberbezpieczeństwa.

Czytaj więcej tutaj: Brak znaku cyberbezpieczeństwa w Essential Eight

Związane z: Nadszedł czas na zabezpieczenie aplikacji natywnych w chmurze

Twój budżet na cyberbezpieczeństwo to tył konia

Komentarz Iry Winklera, terenowego CISO i wiceprezesa CYE

Czy historyczne ograniczenia budżetowe ograniczają Twój program cyberbezpieczeństwa? Nie pozwól, aby stare piły Cię powstrzymywały. Nadszedł czas, aby ponownie przyjrzeć się budżetowi, mając na uwadze rewolucyjne potrzeby przyszłości.

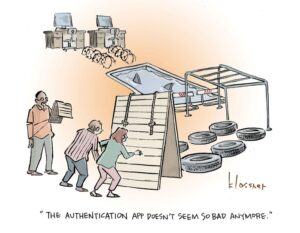

Nieuchronnie bieżący budżet bezpieczeństwa opiera się na budżecie z poprzedniego roku, który opiera się na budżecie poprzednim, który opiera się na budżecie poprzednim i tak dalej. Obecny budżet może zatem zasadniczo opierać się na budżecie sprzed ponad dziesięciu lat – w taki sam sposób, w jaki nowoczesne pociągi pasażerskie może mieć dług do wielkości konia ciągnącego rzymski rydwan.

Oto jak wyrwać się z tego ograniczającego cyklu: Twój budżet na cyberbezpieczeństwo to tył konia

Związane z: Partner Chertoff Group finalizuje przejęcie Trustwave

Pierwszym krokiem w zabezpieczeniu narzędzi AI/ML jest ich zlokalizowanie

Autor: Fahmida Y. Rashid, redaktor naczelny ds. funkcji, Dark Reading

Zespoły ds. bezpieczeństwa muszą rozpocząć faktoring dla tych narzędzi, myśląc o łańcuchu dostaw oprogramowania. W końcu nie mogą chronić czegoś, o czym nie wiedzą, że posiadają.

Rosnąca liczba aplikacji wykorzystujących możliwości i narzędzia sztucznej inteligencji (AI), które ułatwiają pracę z modelami uczenia maszynowego (ML), spowodowała nowe problemy w łańcuchu dostaw oprogramowania dla organizacji, których zespoły ds. bezpieczeństwa muszą teraz oceniać ryzyko stwarzane przez te komponenty AI.

Ponadto zespoły ds. bezpieczeństwa często nie są informowane, gdy pracownicy wprowadzają te narzędzia do organizacji, a brak widoczności oznacza, że nie są w stanie nimi zarządzać ani chronić wykorzystywanych danych.

Oto, jak znaleźć sztuczną inteligencję/ML czającą się w używanych narzędziach i aplikacjach — nawet tych ukrytych.

Czytaj więcej tutaj: Pierwszym krokiem w zabezpieczeniu narzędzi AI/ML jest ich zlokalizowanie

Związane z: Sztuczna inteligencja zapewnia obrońcom przewagę w obronie przedsiębiorstw

3 najważniejsze priorytety CISO w 2024 r

Autor: Stephen Lawton, autor współpracujący z Dark Reading

Zmieniające się otoczenie regulacyjne i wykonawcze oznacza, że inteligentni CISO być może będą musieli w tym roku zmienić sposób swojej pracy.

W miarę jak CISO spotykają się ze swoimi zespołami ds. bezpieczeństwa i zarządem firmy, aby ustalić najważniejsze priorytety na rok 2024, osobista i prawna odpowiedzialność za naruszenia danych nałożone przez SEC na CISO może być największym wyzwaniem w nowym roku.

Z kolei zmiany w cyberubezpieczeniach wpływają również na zarządzanie ryzykiem cybernetycznym. Jeśli chodzi o naruszenia prywatności, w 2024 r. oczekuje się, że ubezpieczyciele cyberbezpieczeństwa zaostrzą przepisy dotyczące sposobu, w jaki organizacje wdrażają zabezpieczenia prywatnych danych i kont uprzywilejowanych, w tym kont usług, które zwykle są nadmiernie uprzywilejowane i często nie zmieniano haseł od lat.

Dowiedz się, jak myślący przyszłościowo wizjonerzy podchodzą do ryzyka naruszeń (i pojawiających się zagrożeń w łańcuchu dostaw): 3 najważniejsze priorytety CISO w 2024 r

Związane z: Czy model vCISO jest odpowiedni dla Twojej organizacji?

Przewodnik po sektorze wodnym CISA stawia reakcję na incydenty na pierwszym planie

Autor: Robert Lemos, autor współpracujący z Dark Reading

Ponieważ cyberprzestępcy w coraz większym stopniu atakują dostawców wody i przedsiębiorstwa odprowadzające ścieki, rząd federalny Stanów Zjednoczonych pragnie pomóc w ograniczeniu skutków niszczycielskich ataków.

W zeszłym tygodniu przedsiębiorstwa wodociągowe i kanalizacyjne otrzymały od amerykańskiej Agencji ds. Bezpieczeństwa Cyberbezpieczeństwa i Infrastruktury (CISA) nowe wytyczne dotyczące poprawy reagowania na cyberataki w następstwie większej liczby ataków przeprowadzonych przez grupy z państw narodowych i cyberprzestępców wymierzonych w infrastrukturę krytyczną o niedostatecznym zasięgu.

Dokument pojawia się po tym, jak wysiłki w zakresie cyberbezpieczeństwa w sektorze wodno-ściekowym (WWS) zostały jednak utrudnione przez: ograniczenia zasobów. 27-stronicowy przewodnik CISA zawiera szczegółowe porady dla branży wodociągowej dotyczące tworzenia skutecznego podręcznika reagowania na incydenty, biorąc pod uwagę wyjątkowe wyzwania stojące przed tą branżą.

Oto główne dania na wynos: Przewodnik po sektorze wodnym CISA stawia reakcję na incydenty na pierwszym planie

Związane z: Przestańcie, ataki APT: cyberprzestępcy atakują teraz także infrastrukturę krytyczną

- Dystrybucja treści i PR oparta na SEO. Uzyskaj wzmocnienie już dziś.

- PlatoData.Network Pionowe generatywne AI. Wzmocnij się. Dostęp tutaj.

- PlatoAiStream. Inteligencja Web3. Wiedza wzmocniona. Dostęp tutaj.

- PlatonESG. Węgiel Czysta technologia, Energia, Środowisko, Słoneczny, Gospodarowanie odpadami. Dostęp tutaj.

- Platon Zdrowie. Inteligencja w zakresie biotechnologii i badań klinicznych. Dostęp tutaj.

- Źródło: https://www.darkreading.com/cybersecurity-operations/ciso-corner-deep-dive-secops-insurance-evolving-role

- :ma

- :Jest

- :nie

- $ 1 mld

- 1

- 15%

- 2010

- 2020

- 2021

- 2022

- 2023

- 2024

- 7

- 8

- a

- Zdolny

- O nas

- Stosownie

- odpowiedzialność

- Konta

- w poprzek

- adaptive

- adres

- Korzyść

- Rada

- oddziaływać

- Program Partnerski

- Po

- ponownie

- agencja

- temu

- AI

- AI / ML

- Wszystkie kategorie

- już

- również

- an

- i

- i infrastruktura

- przewidywać

- Aplikacja

- pojawia się

- aplikacje

- zbliżający się

- mobilne i webowe

- SĄ

- Arena

- artykuł

- towary

- sztuczny

- sztuczna inteligencja

- Sztuczna inteligencja (AI)

- AS

- oszacować

- założyć

- At

- Ataki

- Australijczyk

- z powrotem

- na podstawie

- BE

- bo

- być

- jest

- większe

- Miliard

- naruszenie

- naruszenia

- przerwa

- wyrwać się

- Bringing

- przyniósł

- budżet

- biznes

- biznes

- ale

- by

- Pakiet C.

- CAN

- możliwości

- walizka

- łańcuch

- wyzwania

- wyzwanie

- zmiana

- zmieniony

- Zmiany

- wymiana pieniędzy

- Rydwan

- szef

- Okrągłe

- CISA

- CISO

- roszczenia

- Chmura

- byliśmy spójni, od początku

- Komentarz

- zobowiązany

- w porównaniu

- konkurencja

- Ukończył

- składniki

- wszechstronny

- systemu

- za

- Ograniczenia

- przyczyniając

- kontrola

- Corner

- Korporacyjny

- Koszty:

- Koszty:

- mógłby

- pokrycie

- Stwórz

- stworzony

- krytyczny

- Infrastruktura krytyczna

- Aktualny

- cyber

- ryzyko cybernetyczne

- cyberataki

- cyberprzestępcy

- Bezpieczeństwo cybernetyczne

- Agencja ds. Bezpieczeństwa cybernetycznego i bezpieczeństwa infrastruktury

- cykl

- Ciemny

- Mroczne czytanie

- dane

- Naruszenie danych

- dekada

- głęboko

- głębokie nurkowanie

- obrońcy

- zagłębia się

- wymagania

- Mimo

- szczegółowe

- Digest

- cyfrowy

- cyfrowy Transformacja

- kierować

- Dyrektywy

- nurkować

- inny

- dokument

- robi

- robi

- darowizna

- podwojona

- dr

- dramatycznie

- dramatycznie

- rysunek

- łatwiej

- krawędź

- redaktor

- Efektywne

- starania

- osiem

- wschodzących

- pracowników

- egzekwowanie

- Enterprise

- Środowisko

- środowiska

- niezbędny

- ustanowiony

- Eter (ETH)

- Parzyste

- Każdy

- ewoluuje

- oczekiwać

- oczekiwania

- spodziewany

- factoring

- Czynniki

- Failed

- Korzyści

- Federalny

- Rząd federalny

- kilka

- pole

- Znajdź

- Fitch

- następujący

- W razie zamówieenia projektu

- Naprzód

- przyszłościowe myślenie

- znaleziono

- cztery

- Framework

- Ramy

- od

- z przodu

- pełny

- zasadniczo

- przyszłość

- zbierać

- miejsce

- dany

- daje

- Globalne

- Rząd

- większy

- Zarządzanie

- Grupy

- Rozwój

- Wzrost

- poradnictwo

- poprowadzi

- miał

- mieszanie

- Have

- mający

- bóle głowy

- pomoc

- tutaj

- historyczny

- przytrzymaj

- Koń

- W jaki sposób

- How To

- Jednak

- HTTPS

- ICON

- tożsamość

- Rezultat

- wdrożenia

- poprawy

- in

- incydent

- reakcja na incydent

- Włącznie z

- włączać

- włączenie

- Zwiększać

- Zwiększenia

- coraz bardziej

- przemysł

- poinformowany

- Infrastruktura

- ubezpieczenie

- Ubezpieczyciele

- integracja

- Inteligencja

- najnowszych

- IRA

- problem

- IT

- Praca

- jpg

- Klawisz

- Wiedzieć

- Brak

- Nazwisko

- Późno

- Przywódcy

- prowadzący

- nauka

- Regulamin

- mniej

- niech

- poziom

- odpowiedzialność

- LIMIT

- ll

- lokowanie

- poszukuje

- straty

- maszyna

- uczenie maszynowe

- Główny

- poważny

- robić

- zarządzanie

- i konserwacjami

- zarządzający

- wiele

- znak

- dojrzałość

- Model dojrzałości

- Może..

- znaczy

- może

- nic

- brakujący

- ML

- model

- modele

- Nowoczesne technologie

- zmodernizować

- miesięcy

- jeszcze

- większość

- Potrzebować

- potrzebne

- wymagania

- Nowości

- nowy rok

- aktualności

- Następny

- normalnie

- już dziś

- numer

- of

- oferta

- Oferty

- offset

- często

- Stary

- on

- te

- tylko

- działanie

- operacje

- or

- organizacja

- organizacji

- ludzkiej,

- na zewnątrz

- koniec

- Pokój

- pandemiczny

- hasła

- osobisty

- perspektywy

- umieszczony

- plato

- Analiza danych Platona

- PlatoDane

- gracze

- Gotowy

- polityka

- polityka

- stwarzane

- position

- przewidzieć

- Premia

- prezydent

- poprzedni

- Cennik

- wycena

- Wcześniejszy

- prywatność

- prywatny

- Sektor prywatny

- uprzywilejowany

- Program

- chronić

- publiczny

- Stawia

- Kwartał

- ransomware

- Oceny

- RE

- czytelnicy

- Czytający

- Odebrane

- uznanie

- traktować

- regulamin

- regulacyjne

- badacz

- Zasób

- odpowiedź

- obowiązki

- odpowiedzialność

- wynikły

- przychody

- rewolucyjny

- prawo

- Rosnąć

- podniesienie

- Ryzyko

- Zarządzanie ryzykiem

- ryzyko

- ROBERT

- Rola

- okrągły

- s

- SaaS

- taki sam

- klientów

- zakres

- SEK

- Sekcja

- sektor

- bezpieczne

- zabezpieczenia

- bezpieczeństwo

- naruszenia bezpieczeństwa

- Operacje bezpieczeństwa

- senior

- usługa

- zestaw

- Shadow

- kształty

- przesunięcie

- Targi

- Rozmiar

- rozmiary

- mniejszy

- mądry

- So

- Tworzenie

- łańcuch dostaw oprogramowania

- kilka

- swoiście

- początek

- Rynek

- Ewolucja krok po kroku

- Stephen

- Nadal

- strategie

- Walka

- taki

- dostawcy

- Dostawa

- łańcuch dostaw

- wsparcie

- Surged

- Badanie

- T

- dostosowane

- Takeaways

- cel

- kierowania

- Zespoły

- tech

- Techniczny

- Tendencję

- niż

- że

- Połączenia

- ich

- Im

- Tam.

- w związku z tym

- Te

- one

- Myślący

- Trzeci

- innych firm

- to

- w tym roku

- zagrożenia

- czas

- Tytuł

- do

- już dziś

- narzędzia

- Top

- pociągi

- Transformacja

- leczony

- SKRĘCAĆ

- przechodzi

- zaniżone

- ubezpieczyciele

- wyjątkowy

- zaktualizowane

- us

- Federalna USA

- używany

- Użytkowe

- użyteczność

- wartość

- wice

- Wiceprezes

- widoczność

- wizjonerzy

- chce

- była

- Uzdatnianie wody

- Droga..

- we

- tydzień

- tygodniowy

- Co

- jeśli chodzi o komunikację i motywację

- który

- Podczas

- którego

- w

- bez

- Praca

- by

- napisany

- rok

- rocznie

- lat

- ty

- Twój

- zefirnet