EEN WEEK, TWEE BWAINS

Apple slaappleisters twee nuldagen, één voor de tweede keer. Hoe een 30 jaar oud cryptosysteem werd gebarsten. Al je geheimen behoren toe Zenbloeding. Herinnering aan die onbetrouwbare pc / Mac-advertenties.

Geen audiospeler hieronder? Luisteren direct op Soundcloud.

Met Doug Aamoth en Paul Ducklin. Intro en outro muziek door Edith Mudge.

Je kunt naar ons luisteren op Soundcloud, Apple Podcasts, Google Podcasts, Spotify en overal waar goede podcasts te vinden zijn. Of laat de URL van onze RSS-feed in je favoriete podcatcher.

LEES DE TRANSCRIPT

DOUGLAS. Apple-patches, beveiliging versus prestaties en het hacken van politieradio's.

Dat alles, en meer, op de Naked Security-podcast.

[MUZIEK MODEM]

Welkom bij de podcast, allemaal.

Ik ben Doug Aamoth; hij is Paul Ducklin.

Paul, hoe gaat het, vriend?

EEND. Het is juli, Douglas!

DOUGLAS. Nou, laten we het hebben over juli in onze Deze week in de technische geschiedenis segment.

28 juli 1993 bracht ons versie 1.0 van de Lua programmeertaal.

En zelfs als je nog nooit van The Little Language That Could hebt gehoord, heb je er waarschijnlijk baat bij gehad.

Lua wordt gebruikt in apps zoals Roblox, World of Warcraft, Angry Birds, web-apps van Venmo en Adobe, om nog maar te zwijgen van Wireshark, Nmap, Neovim en ontelbare meer wijdverbreide scriptbare apps.

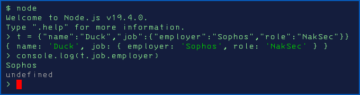

Paul, je gebruikt Lua in sommige van de Naked Security-artikelen, als ik me niet vergis.

EEND. Ik ben een grote Lua-fan, Douglas.

Ik gebruik het vrij uitgebreid voor mijn eigen scripting.

Het is wat ik graag een "slanke, gemene vechtmachine" noem.

Het heeft een aantal mooie eigenschappen: het is een zeer gemakkelijke taal om te leren; het is heel gemakkelijke taal om te lezen; en toch kun je zelfs programma's in functionele stijl schrijven.

(Technisch gezien zijn functies eersteklas objecten in de taal, dus je kunt allerlei leuke dingen doen die je niet kunt doen met meer traditionele talen zoals C.)

En ik gebruik het vaak voor wat anders pseudocode zou zijn in Naked Security-artikelen.

Omdat (A) je de code kunt kopiëren en plakken en het zelf kunt uitproberen als je wilt, en (B) het eigenlijk verrassend leesbaar is, zelfs voor mensen die niet bekend zijn met programmeren.

Het woord Lua betekent 'maan' in het Portugees.

DOUGLAS. Heerlijk!

Oké, laten we bij het onderwerp code blijven.

We hebben het nu al verschillende keren gehad over de tweede Rapid Response-patch van Apple.

Het was er, het was er niet, wat is ermee gebeurd?

Nou, die patch maakt nu deel uit van een volledige update, en een die eigenlijk ook een tweede zero-day patchde, Paul.

Apple stuurt die recente "Rapid Response"-spywarepatch naar iedereen, repareert een tweede zero-day

EEND. Ja.

Als je je dat herinnert Snel antwoord, zoals je zei…

…er was een update met versie (a), en zo duiden ze de eerste aan, dan was daar een probleem mee (browsen naar sommige websites die User-Agent-strings niet goed ontleden).

En dus zei Apple: "Oh, maak je geen zorgen, we komen met een versie (b) straks.”

En het volgende dat we zagen was versie (c).

Je hebt gelijk, het idee van deze Rapid Responses is dat ze uiteindelijk de volledige upgrades halen, waar je een volledig nieuw versienummer krijgt.

Dus zelfs als u bang bent voor Rapid Responses, krijgt u die fixes later, zo niet eerder.

En de zero-day in WebKit (dat was het Rapid-Response-gepatchte ding) is nu vergezeld van een zero-day-oplossing voor een gat op kernelniveau.

En er zijn enkele (hoe zal ik het zeggen?) "interessante toevalligheden" wanneer je vergelijk het met de laatste grote beveiligingsupgrade van Apple in juni 2023.

Namelijk dat de zero-day die in het Rapid Response-gedeelte was opgelost, in WebKit zat en werd toegeschreven aan "een anonieme onderzoeker".

En de zero-day die nu in de kernel is gepatcht, werd toegeschreven aan de Russische antivirus-outfit Kaspersky, die beroemd meldde dat ze een aantal zero-days hadden gevonden op de iPhones van hun eigen leidinggevenden, vermoedelijk gebruikt voor een spyware-implantatie.

Dus het slimme geld zegt, hoewel Apple dit niet expliciet vermeldde in hun beveiligingsbulletins, dat dit weer een andere oplossing is die verband houdt met die zogenaamde Triangulatie-trojan.

Met andere woorden, in-the-wild spyware die werd gebruikt bij ten minste enkele gerichte aanvallen.

Dat maakt de Rapid Response nog begrijpelijker (waarom Apple het snel wilde uitbrengen), want dat voorkomt in de eerste plaats dat de browser wordt gebruikt om je telefoon te misleiden.

En het maakt deze upgrade superbelangrijk, omdat het betekent dat het gat achter het gat wordt afgesloten waarvan we denken dat boeven het zouden gebruiken nadat ze uw browser hebben gecompromitteerd.

Ze zouden zich vastketenen aan deze tweede kwetsbaarheid die hen in wezen volledige controle gaf.

DOUGLAS. OK, dus we gaan van twee weken geleden naar 30 jaar geleden...

...en dit is zo'n interessant verhaal.

Het is een waarschuwend verhaal over het niet proberen om cryptografische geheimen verborgen te houden achter geheimhoudingsovereenkomsten. [NDA's]

Compleet met een nieuwe BWAIN, Paul.

We hebben een nieuwe BWAIN!

Hacken van politieradio's: 30 jaar oude cryptofouten in de schijnwerpers

EEND. "Bug met een indrukwekkende naam."

Als het geheim houden van het algoritme nodig is om het correct te laten werken...

... er is maar één persoon nodig om steekpenningen aan te nemen, of om een fout te maken, of om uw product te reverse-engineeren, om het geheel uit elkaar te laten vallen.

En dat is wat dit TETRA-radiosysteem deed.

Het vertrouwde op niet-standaard, eigen, bedrijfsgeheime encryptie-algoritmen, met als resultaat dat ze in de loop der jaren nooit echt veel aandacht kregen.

TETRA is Terrestrische Trunked Radio.

Het is een beetje zoals mobiele telefonie, maar met een aantal belangrijke voordelen voor mensen zoals wetshandhavers en eerstehulpverleners, namelijk dat het een groter bereik heeft, waardoor je veel minder basisstations nodig hebt.

En het is vanaf het begin ontworpen met één-op-één- en één-op-veel-communicatie, wat ideaal is als je een groep mensen probeert te coördineren om te reageren op een noodgeval.

Helaas bleek er wat onvolkomenheden in te zitten die pas in 2021 ontdekt werden door een stel Nederlandse onderzoekers.

En ze hebben bijna twee jaar geduldig gewacht om hun verantwoorde onthulling te doen, om naar buiten te komen met hun details van de bugs, wat ze zullen doen op een aantal conferenties, te beginnen met Black Hat 2023.

Je kunt begrijpen waarom ze er nu grote ophef over willen maken, omdat ze sinds eind 2021 op deze informatie hebben gezeten en met leveranciers hebben samengewerkt om patches gereed te maken.

In feite zijn de CVE's, de bugnummers die ze hebben gekregen, allemaal CVE-2022-xxxx, wat alleen maar aangeeft hoeveel traagheid er in het systeem is dat ze hebben moeten overwinnen om patches voor deze gaten te krijgen.

DOUGLAS. En onze BWAIN is TETRA:BURST, wat opwindend is.

Laten we het hebben over enkele van deze gaten.

EEND. Er zijn in totaal vijf CVE's, maar er zijn twee hoofdzaken die ik zou beschouwen als "leermomenten".

De eerste, CVE-2022-24401, gaat over de netelige kwestie van sleutelovereenkomst.

Hoe komen uw basisstation en iemands handset tot overeenstemming over de sleutel die ze voor dit specifieke gesprek gaan gebruiken, zodat deze op betrouwbare wijze verschilt van elke andere sleutel?

TETRA deed het door te vertrouwen op de huidige tijd, die duidelijk alleen in voorwaartse richting beweegt. (Voor zover wij weten.)

Het probleem is dat er geen data-authenticatie- of verificatiefase was.

Wanneer de handset verbinding maakt met het basisstation en het tijdstempel krijgt, kan het niet controleren: "Is dit een echt tijdstempel van een basisstation dat ik vertrouw?"

Er stond geen digitale handtekening op het tijdstempel, wat betekende dat je een malafide basisstation kon opzetten en je kon ze misleiden om met je te praten met *jouw* tijdstempel.

Met andere woorden, de coderingssleutel voor een gesprek van iemand anders *dat je gisteren al hebt onderschept en opgenomen*…

… je zou vandaag onschuldig met iemand kunnen praten, niet omdat je het gesprek wilde, maar omdat je de sleutelstroom wilde herstellen.

Dan zou je die keystream, *omdat het dezelfde is die gisteren werd gebruikt*, kunnen gebruiken voor een conversatie die je hebt onderschept.

En wat je natuurlijk ook zou kunnen doen, is dat als je dacht dat je aanstaande dinsdag iets wilde kunnen onderscheppen, je iemand zou kunnen misleiden om *vandaag* een gesprek met je te voeren met behulp van een nep-tijdstempel voor volgende week.

Wanneer je dat gesprek in de toekomst onderschept, kun je het ontsleutelen omdat je de sleutelstroom hebt gekregen van het gesprek dat je vandaag had.

DOUGLAS. OK, dus dat is de eerste bug.

En de moraal van het verhaal is: Vertrouw niet op gegevens die u niet kunt verifiëren.

In de tweede bug is de moraal van het verhaal: Bouw geen achterdeurtjes of andere opzettelijke zwakheden in.

Dat is een grote nee-nee, Paul!

EEND. Het is inderdaad.

Dat is CVE 2022-24402.

Nu heb ik in de media gezien dat er enige discussie is geweest over de vraag of dit echt telt als een achterdeur, omdat het met opzet is geplaatst en iedereen die de NDA heeft ondertekend wist dat het erin zat (of had moeten beseffen).

Maar laten we het een achterdeur noemen, want het is een opzettelijk geprogrammeerd mechanisme waarbij de operators van sommige soorten apparaten (gelukkig niet degenen die over het algemeen worden verkocht aan wetshandhavers of eerstehulpverleners, maar degene die worden verkocht aan commerciële organisaties)….

...er is een speciale modus waarbij je in plaats van 80-bits coderingssleutels een magische knop kunt gebruiken die zegt: "Hé jongens, gebruik alleen 32 bits in plaats van 80."

En als je denkt dat we van DES af zijn, de standaard voor gegevenscodering, rond de millenniumwisseling omdat het slechts 56-bits sleutels had, kunt u zich *vandaag in 2023* voorstellen hoe zwak een 32-bits coderingssleutel werkelijk is.

De tijd- en materiaalkosten van het uitvoeren van een brute-force-aanval zijn waarschijnlijk triviaal.

Je kunt je voorstellen, met een paar halfwaardige laptops, dat je het in een middag zou kunnen doen voor elk gesprek dat je wilt decoderen.

DOUGLAS. Oké, heel goed.

Last but not least hebben we…

… als je je Heartbleed in 2014 herinnert, geen paniek, maar er is iets nieuws genaamd Zenbloeding

Zenbleed: hoe de zoektocht naar CPU-prestaties uw wachtwoorden in gevaar kan brengen

EEND. Ja, het is BWAIN nummer twee van de week. [LACHT]

DOUGLAS. Ja, het is weer een BWAIN! [GELACH]

EEND. Ik was van plan dit op te schrijven omdat het een schattige naam heeft, Zenbleed (de naam "Zen" komt van het feit dat de bug van toepassing is op AMD's Zen 2-processorserie, voor zover ik weet), en omdat deze werd gevonden door de legendarische bugjager van Google Project Zero, Tavis Ormandy, die zijn aandacht heeft gericht op wat er in processors zelf gebeurt.

"Bleed"-aanvallen... Ik zal ze gewoon beschrijven met de woorden die ik in het artikel schreef:

Het achtervoegsel "-bleed" wordt gebruikt voor kwetsbaarheden die op een lukrake manier gegevens lekken waar noch de aanvaller, noch het slachtoffer echt controle over heeft.

Dus een bloedingsaanval is er een waarbij je geen breinaald via internet in een computer kunt steken en kunt zeggen: “Aha! Nu wil ik dat je die specifieke database vindt met de naam sales.sql en upload het naar mij.”

En je kunt geen breinaald in een ander gaatje steken en zeggen: "Ik wil dat je geheugenoffset 12 bekijkt tot er een creditcardnummer verschijnt, en het dan op schijf opslaat voor later."

Je krijgt gewoon pseudo-willekeurige gegevens die uit andermans programma's lekken.

Je krijgt willekeurige dingen die je niet mag zien, die je minuten, uren, dagen of zelfs weken naar believen kunt verzamelen als je wilt.

Dan kun je je big data-werk aan dat gestolen spul doen en zien wat je eruit haalt.

Dus dat is wat Tavis Ormandy hier vond.

Het is eigenlijk een probleem met vectorverwerking, waarbij Intel- en AMD-processors niet in hun normale 64-bits modus werken (waar ze bijvoorbeeld twee 64-bits gehele getallen in één keer bij elkaar kunnen optellen), maar waar ze kunnen werken op 256 -bit brokken gegevens tegelijk.

En dat is handig voor zaken als het kraken van wachtwoorden, cryptomining, beeldverwerking, allerlei dingen.

Het is een hele aparte instructieset in de processor; een hele aparte set interne registers; een hele reeks mooie en echt krachtige berekeningen die je kunt doen op deze supergrote getallen voor supergrote prestatieresultaten.

Hoe groot is de kans dat die bugvrij zijn?

En daar ging Tavis Ormandy naar op zoek.

Hij ontdekte dat een heel speciale instructie die grotendeels wordt gebruikt om prestatievermindering te voorkomen ...

…heb je deze magische instructie genoemd VZEROUPPER dat vertelt de CPU: "Omdat ik deze mooie 256-bits registers heb gebruikt, maar ik ben er niet langer in geïnteresseerd, hoef je je geen zorgen te maken over het opslaan van hun status voor later."

Raad eens?

Deze magische instructie, die de bovenste 128 bits van alle 256-bits vectorregisters tegelijkertijd op nul zet, allemaal met één instructie (je kunt zien dat hier veel complexiteit is)...

... in feite lekt het soms gegevens van andere processen of threads die recentelijk zijn uitgevoerd.

Als je deze instructie op de juiste manier misbruikt, en Tavis Ormandy heeft ontdekt hoe je dit moet doen, doe je je eigen magische vectorinstructies en gebruik je deze supercoole VZEROUPPER instructie op een speciale manier, en wat er gebeurt is dat de vectorregisters in je programma af en toe beginnen te verschijnen met gegevenswaarden die ze niet zouden moeten hebben.

En die gegevenswaarden zijn niet willekeurig.

Het zijn eigenlijk stukjes data van 16 bytes (128 bits) *die afkomstig zijn van het proces van iemand anders*.

Je weet niet van wie.

U weet gewoon dat deze frauduleuze gegevens van tijd tot tijd spookachtig verschijnen.

Helaas ontdekte Taviso dat door deze instructie op de juiste/verkeerde manier te misbruiken, hij per seconde per CPU-kern 30 KB aan malafide, spookachtige gegevens uit andermans processen kon halen.

En hoewel dat klinkt als een erg lage datasnelheid (wie wil er tegenwoordig 30 KB per seconde op een internetverbinding? - niemand)...

... als het erom gaat willekeurige brokken gegevens van 16 bytes uit de programma's van andere mensen te halen, komt dat neer op ongeveer 3 GB per dag per kern.

Er zullen stukjes van andermans webpagina's zijn; er zullen gebruikersnamen zijn; er kunnen wachtwoorddatabases zijn; er kunnen authenticatietokens zijn.

Het enige wat u hoeft te doen is door dit uitgebreide aanbod hooibergen te bladeren en naalden te vinden die er interessant uitzien.

En het erge hiervan is *het zijn niet alleen andere processen die op hetzelfde privilegeniveau draaien als jij*.

Dus als u bent ingelogd als "Doug", bespioneert deze bug niet alleen andere processen die worden uitgevoerd onder het besturingssysteemaccount "Doug".

Zoals Taviso zelf opmerkt:

Basishandelingen zoals

strlen, memcpy en strcmp...

(Dat zijn standaardfuncties die alle programma's gebruiken om de lengte van tekststrings te vinden, om geheugen te kopiëren en om twee tekstitems te vergelijken.)

Die basisbewerkingen gebruiken vectorregisters, dus we kunnen deze techniek effectief gebruiken om die bewerkingen overal op het systeem te bespioneren!

En hij stond zichzelf, begrijpelijkerwijs, een uitroepteken toe, precies daar.

Het maakt niet uit of ze plaatsvinden in andere virtuele machines, sandboxes, containers, processen, wat dan ook.

Ik denk dat hij daar eigenlijk ook een tweede uitroepteken gebruikte.

Met andere woorden, *elk proces*, of het nu het besturingssysteem is, of het een andere gebruiker is in dezelfde VM als jij, of het het programma is dat de VM bestuurt, of het nu een sandbox is die super-private verwerking van wachtwoorden moet doen.

Je krijgt gewoon een gestage aanvoer van 16-byte databrokken die van andere mensen komen, en het enige wat je hoeft te doen is zitten, kijken en wachten.

DOUGLAS. Dus, in plaats van te wachten tot de leverancier van het moederbord patcht...

Als je een Mac gebruikt, hoef je je hier geen zorgen over te maken, want er zijn ARM-gebaseerde Macs en Intel-gebaseerde Macs, maar geen AMD Macs, maar hoe zit het met Windows-gebruikers met AMD-processors en misschien bepaalde Linux-gebruikers?

EEND. Uw Linux-distributie heeft mogelijk een firmware-microcode-update die automatisch voor u wordt toegepast.

En er is een in wezen ongedocumenteerde (of op zijn best zeer slecht gedocumenteerde) AMD-functie, een speciaal commando dat je aan de chip kunt geven via zogenaamde MSR's, of modelspecifieke registers.

Het zijn net tools voor het instellen van configuraties voor elke specifieke ronde chips.

Er is een instelling die u kunt maken die uw chip blijkbaar immuniseert tegen deze bug, dus u kunt die toepassen.

Er zijn commando's om dit te doen voor Linux en de BSD's, maar ik ben helaas niet op de hoogte van soortgelijke commando's op Windows.

Knoeien met de modelspecifieke CPU-registers [MSR's] kan op Windows, maar over het algemeen heb je een kernelstuurprogramma nodig.

En dat betekent meestal dat je het van een onbekende derde partij krijgt, het zelf compileert, het installeert, het afmelden van stuurprogramma's uitschakelt...

… dus doe dat alleen als het echt nodig is en je absoluut weet wat je doet.

Als je echt wanhopig bent op Windows, en je hebt een AMD Zen 2-processor, denk ik... (Ik heb het niet geprobeerd omdat ik geen geschikte computer bij de hand heb voor mijn experimenten.)

DOUGLAS. Je zou er een moeten kosten. [LACHT]

Dit is werkgerelateerd!

EEND. U zou waarschijnlijk kunnen, als u downloadt en installeert WinDbg [uitgesproken als "windbag"], de Microsoft Debugger...

... waarmee je lokale kernel-debugging kunt inschakelen, verbinding kunt maken met je eigen kernel en kunt knoeien met modelspecifieke registers [DRAMATISCHE STEM] *op eigen risico*.

En natuurlijk, als je OpenBSD gebruikt, heb ik gehoord dat de goede oude Theo [de Raadt] heeft gezegd: “Weet je wat, er is een beperking; het zet dit speciale bit aan dat ervoor zorgt dat de bug niet meer werkt. We gaan die standaard instellen in OpenBSD, omdat het onze voorkeur heeft om de voorkeur te geven aan veiligheid, zelfs ten koste van de prestaties."

Maar voor alle anderen geldt dat je ofwel moet wachten tot het is opgelost, ofwel een beetje moet microhacken, helemaal alleen!

DOUGLAS. Oké, heel goed.

We houden dit in de gaten, let op mijn woorden.

En terwijl de zon ondergaat in onze show voor vandaag, laten we horen van een van onze lezers op Facebook.

Dit heeft betrekking op het Apple-verhaal waarover bovenaan de show werd gesproken.

Antonius schrijft:

Ik herinner me vroeger, toen Apple-gebruikers de pc-menigte kraaien over hoe de architectuur van Apple waterdicht was en geen beveiligingspatches nodig had.

Paul, dat roept een interessante vraag op, want ik denk dat we dit minstens jaarlijks opnieuw bekijken.

Wat zeggen we tegen mensen die zeggen dat Apple zo veilig is dat ze geen beveiligingssoftware nodig hebben, of dat ze zich geen zorgen hoeven te maken over hacking, malware of iets dergelijks?

EEND. Nou, meestal geven we een mooie grote vriendelijke grijns en zeggen we: 'Hé, herinnert iemand zich die advertenties nog? Ik ben een pc/ik ben een Mac. Ik ben een pc/ik ben een Mac. Hoe pakte dat uit?” [GELACH]

DOUGLAS. Goed gezegd!

En heel erg bedankt, Anthony, voor het schrijven ervan.

Als je een interessant verhaal, opmerking of vraag hebt die je wilt indienen, lezen we die graag in de podcast.

U kunt een e-mail sturen naar tips@sophos.com, commentaar geven op een van onze artikelen of u kunt contact met ons opnemen op social media: @nakedSecurity.

Dat is onze show voor vandaag; heel erg bedankt voor het luisteren.

Voor Paul Ducklin, ik ben Doug Aamoth, ik herinner je eraan, tot de volgende keer, om...

BEIDE. Blijf veilig!

[MUZIEK MODEM]

- Door SEO aangedreven content en PR-distributie. Word vandaag nog versterkt.

- PlatoData.Network Verticale generatieve AI. Versterk jezelf. Toegang hier.

- PlatoAiStream. Web3-intelligentie. Kennis versterkt. Toegang hier.

- PlatoESG. Automotive / EV's, carbon, CleanTech, Energie, Milieu, Zonne, Afvalbeheer. Toegang hier.

- BlockOffsets. Eigendom voor milieucompensatie moderniseren. Toegang hier.

- Bron: https://nakedsecurity.sophos.com/2023/07/27/s3-ep145-bugs-with-impressive-names/

- : heeft

- :is

- :niet

- :waar

- $UP

- 1

- 12

- 2014

- 2021

- 2023

- 30

- 32

- 80

- a

- in staat

- Over

- over het

- absoluut

- misbruik

- vergezeld

- Account

- over

- werkelijk

- toevoegen

- adobe

- advertenties

- voordelen

- Na

- tegen

- geleden

- Overeenkomst

- overeenkomsten

- algoritme

- algoritmen

- Alles

- toegestaan

- toestaat

- al

- in orde

- Hoewel

- am

- AMD

- an

- en

- Jaarlijks

- Anoniem

- Nog een

- Anthony

- elke

- iedereen

- overal

- uit elkaar

- Apple

- Solliciteer

- apps

- architectuur

- ZIJN

- rond

- dit artikel

- artikelen

- AS

- At

- aanvallen

- Aanvallen

- aandacht

- audio

- authenticatie

- auteur

- webmaster.

- vermijd

- bewust

- b

- terug

- achterdeur

- Backdoors

- slecht

- baseren

- basis-

- Eigenlijk

- BE

- omdat

- geweest

- achter

- wezen

- onder

- BEST

- Groot

- Vogels

- Beetje

- Zwart

- Black Hat

- Brazilië

- bracht

- browser

- Bladeren

- Bug

- bugs

- bouw

- Bos

- maar

- by

- Bellen

- Dit betekent dat we onszelf en onze geliefden praktisch vergiftigen.

- kwam

- CAN

- kaart

- Voorzichtig

- zeker

- kans

- kenmerken

- controleren

- spaander

- chips

- duidelijk

- sluitend

- code

- verzamelen

- COM

- hoe

- komt

- komst

- commentaar

- commercieel

- Communicatie

- vergelijken

- compleet

- ingewikkeldheid

- afbreuk te doen aan

- computer

- conferenties

- Verbinden

- versterken

- verbindt

- containers

- onder controle te houden

- controles

- Gesprek

- kopiëren

- Kern

- Kosten

- kon

- Koppel

- cursus

- CPU

- Credits

- creditkaart

- Crooks

- menigte

- crypto

- cryptografische

- cryptomining

- Actueel

- CVE

- gegevens

- Database

- databanken

- dag

- dagen

- Deals

- decoderen

- Standaard

- beschrijven

- ontworpen

- gegevens

- apparaat

- DEED

- anders

- digitaal

- richting

- onthulling

- ontdekt

- do

- gedocumenteerd

- doet

- Nee

- doen

- gedaan

- Dont

- Download

- dramatisch

- bestuurder

- Val

- Nederlands

- elk

- En het is heel gemakkelijk

- effectief

- beide

- anders

- anders'

- noodgeval

- in staat stellen

- encryptie

- handhaving

- in wezen

- Zelfs

- uiteindelijk

- iedereen

- opwindend

- experimenten

- uitgebreid

- uitgebreid

- extract

- oog

- feit

- nep

- Vallen

- vertrouwd

- beroemd

- ventilator

- ver

- Kenmerk

- minder

- vechten

- bedacht

- VIND DE PLEK DIE PERFECT VOOR JOU IS

- het vinden van

- Voornaam*

- vijf

- Bepalen

- vast

- gebreken

- Voor

- Gelukkig

- Naar voren

- gevonden

- Gratis

- vriendelijk

- oppompen van

- vol

- functioneel

- functies

- toekomst

- algemeen

- krijgen

- het krijgen van

- Geven

- Go

- gaan

- goed

- Kopen Google Reviews

- grijns

- hacking

- HAD

- hand

- gebeurd

- Happening

- gebeurt

- hoed

- Hebben

- met

- he

- horen

- gehoord

- hartverscheurend

- hier

- verborgen

- zijn

- Hit

- Gat

- Gaten

- HOURS

- Hoe

- How To

- http

- HTTPS

- i

- ZIEK

- idee

- ideaal

- if

- beeld

- beeld

- indrukwekkend

- in

- Anders

- geeft aan

- traagheid

- informatie

- binnen

- installeren

- installeren

- verkrijgen in plaats daarvan

- instructies

- Intel

- geïnteresseerd

- interessant

- intern

- Internet

- internetverbinding

- in

- kwestie

- problemen

- IT

- artikelen

- HAAR

- juli-

- juni

- voor slechts

- Kaspersky

- Houden

- houden

- sleutel

- toetsen

- blijven

- bekend

- taal

- Talen

- laptops

- grotendeels

- Achternaam*

- Laat

- later

- Wet

- politie

- lekken

- Lekken

- LEARN

- minst

- legendarisch

- Lengte

- Niveau

- als

- linux

- Het luisteren

- Elke kleine stap levert grote resultaten op!

- lokaal

- ingelogd

- langer

- Kijk

- op zoek

- lot

- liefde

- Mac

- Machines

- magie

- Hoofd

- groot

- maken

- MERKEN

- maken

- malware

- Mark

- Materie

- max-width

- Mei..

- kan zijn

- me

- gemiddelde

- middel

- betekende

- mechanisme

- Media

- Geheugen

- Microsoft

- macht

- Millennium

- geestig

- minuten

- fout

- verzachting

- Mobile

- Mode

- geld

- moreel

- meer

- beweegt

- veel

- Muziek

- musical

- my

- Naakte beveiliging

- Naakte beveiligingspodcast

- naam

- namelijk

- bijna

- Netjes

- noodzakelijk

- Noodzaak

- nodig

- Noch

- nooit

- New

- volgende

- volgende week

- mooi

- geen

- noch

- een

- nu

- aantal

- nummers

- objecten

- of

- korting

- compenseren

- vaak

- Oud

- on

- EEN

- degenen

- Slechts

- werkzaam

- besturingssysteem

- Operations

- exploitanten

- or

- Organisaties

- Overige

- anders-

- onze

- uit

- over

- Overwinnen

- het te bezitten.

- paginas

- Paniek

- deel

- bijzonder

- feest

- Wachtwoord

- wachtwoorden

- Patch

- Patches

- patchen

- geduldig

- Paul

- PC

- Mensen

- mensen

- voor

- prestatie

- persoon

- phone

- plaats

- Plato

- Plato gegevensintelligentie

- PlatoData

- Spelen

- speler

- Podcast

- podcasts

- punt

- punten

- Por

- Politie

- Portugees

- Berichten

- krachtige

- pers

- privilege

- waarschijnlijk

- probleem

- processen

- verwerking

- Gegevensverwerker

- processors

- Product

- Programma

- Programming

- Programma's

- project

- geprononceerd

- naar behoren

- gepatenteerd

- doel

- zetten

- zoektocht

- vraag

- snel

- Radio

- willekeurige

- reeks

- snel

- tarief

- Lees

- lezers

- klaar

- vast

- werkelijk

- recent

- onlangs

- opgenomen

- Herstellen

- vermindering

- register

- verwant

- vertrouwen

- te vertrouwen

- niet vergeten

- herinneren

- gemeld

- onderzoekers

- Reageren

- antwoord

- reacties

- verantwoordelijk

- resultaat

- Resultaten

- bevrijden

- rechts

- rio de janeiro

- roblox

- ronde

- rss

- lopen

- lopend

- Russisch

- Zei

- dezelfde

- zandbak

- sandboxes

- Bespaar

- besparing

- zagen

- ervaren

- gezegde

- zegt

- nauwkeurig onderzoek

- Tweede

- Geheim

- beveiligen

- veiligheid

- Beveiligingssoftware

- zien

- gezien

- segment

- apart

- -Series

- reeks

- Sets

- het instellen van

- verscheidene

- schepen

- Bermuda's

- moet

- tonen

- tonen

- Gesigneerd

- aanzienlijke

- het ondertekenen van

- gelijk

- sinds

- zitten

- Zittend

- traag

- slim

- So

- dusver

- Social

- Software

- uitverkocht

- sommige

- Iemand

- iets

- Soundcloud

- spreken

- special

- specifiek

- Spotify

- spyware

- Stadium

- standaard

- begin

- Start

- Land

- station

- Stations

- blijven

- vast

- stok

- gestolen

- Stopt

- Verhaal

- stijl

- onderwerpen

- voorleggen

- dergelijk

- geschikt

- Zon

- leveren

- vermeend

- system

- Nemen

- neemt

- verhaal

- Talk

- praat

- doelgerichte

- tech

- technisch

- vertelt

- bedanken

- bedankt

- dat

- De

- De toekomst

- hun

- Ze

- zich

- harte

- Er.

- Deze

- ze

- ding

- spullen

- denken

- Derde

- dit

- die

- toch?

- Door

- niet de tijd of

- keer

- tijdstempel

- naar

- vandaag

- samen

- tokens

- tools

- top

- Totaal

- traditioneel

- probeerden

- Trust

- proberen

- dinsdag

- BEURT

- Gedraaid

- Draai

- twee

- types

- typisch

- voor

- begrijpen

- begrijpelijk

- verstaanbaar

- helaas

- onbekend

- tot

- bijwerken

- upgrade

- upgrades

- URL

- us

- .

- gebruikt

- Gebruiker

- gebruikers

- gebruik

- doorgaans

- Values

- verkoper

- vendors

- Venmo

- Verificatie

- controleren

- versie

- Tegen

- zeer

- via

- Slachtoffer

- Virtueel

- Stem

- kwetsbaarheden

- kwetsbaarheid

- wachten

- Het wachten

- willen

- gezocht

- Warcraft

- was

- Bekijk de introductievideo

- waterdicht

- Manier..

- we

- web

- webkit

- websites

- week

- weken

- GOED

- gegaan

- waren

- Wat

- wat

- wanneer

- of

- welke

- WIE

- geheel

- waarvan

- Waarom

- wijd verspreid

- wil

- ruiten

- Windows-gebruikers

- Met

- Woord

- woorden

- Mijn werk

- werkzaam

- Bedrijven

- wereld

- zorgen

- zou

- schrijven

- het schrijven van

- jaar

- ja

- nog

- u

- Your

- jezelf

- Zen

- zephyrnet

- nul