Eind vorige week publiceerde Microsoft een rapport met de titel Analyse van Storm-0558-technieken voor ongeautoriseerde e-mailtoegang.

In dit nogal dramatische document onthulde het beveiligingsteam van het bedrijf de achtergrond van een voorheen onverklaarde hack waarbij toegang werd verkregen tot gegevens, waaronder e-mailteksten, bijlagen en meer:

van ongeveer 25 organisaties, waaronder overheidsinstanties en gerelateerde consumentenaccounts in de publieke cloud.

Het slechte nieuws is, ook al werden blijkbaar slechts 25 organisaties aangevallen, dat deze cybercriminaliteit niettemin een groot aantal individuen kan hebben getroffen, aangezien sommige Amerikaanse overheidsinstanties tientallen tot honderdduizenden mensen in dienst hebben.

Het goede nieuws, althans voor de overgrote meerderheid van ons die niet werden blootgesteld, is dat de trucs en omzeilingen die bij de aanval werden gebruikt specifiek genoeg waren dat Microsft-bedreigingsjagers ze betrouwbaar konden opsporen, dus het uiteindelijke totaal van 25 organisaties lijkt inderdaad een complete hitlijst te zijn.

Simpel gezegd: als je nog niet rechtstreeks van Microsoft hebt gehoord dat je deel uitmaakt van deze hack (het bedrijf heeft uiteraard geen lijst met slachtoffers gepubliceerd), kun je net zo goed aannemen dat je in alle duidelijkheid bent.

Beter nog: als 'beter' hier het juiste woord is, berustte de aanval op twee beveiligingsfouten in de back-end-activiteiten van Microsoft, wat betekent dat beide kwetsbaarheden 'in eigen huis' konden worden verholpen, zonder software- of configuratie-updates aan de clientzijde uit te voeren.

Dat betekent dat er geen kritieke patches zijn die u snel hoeft uit te voeren en zelf te installeren.

De zero-days die dat niet waren

Zero-days zijn, zoals u weet, gaten in de beveiliging die de Bad Guys als eerste hebben ontdekt en hebben ontdekt hoe ze deze kunnen misbruiken, waardoor er geen dagen beschikbaar zijn waarop zelfs de scherpste en best geïnformeerde beveiligingsteams vóór de aanvallen hadden kunnen patchen.

Technisch gezien kunnen deze twee Storm-0558-gaten daarom als zero-days worden beschouwd, omdat de boeven druk bezig waren met het exploiteren van de bugs voordat Microsoft in staat was om de betrokken kwetsbaarheden op te lossen.

Maar gezien het feit dat Microsoft het woord ‘zero-day’ in zijn eigen berichtgeving zorgvuldig vermeed, en gezien het feit dat het repareren van de gaten niet van ons allemaal vereiste dat we patches downloadden, zul je zien dat we er in de kop hierboven naar verwezen als semi-nul dagen, en we laten de beschrijving daarbij.

Niettemin is de aard van de twee onderling verbonden veiligheidsproblemen in dit geval een essentiële herinnering aan drie dingen, namelijk dat:

- Toegepaste cryptografie is moeilijk.

- Beveiligingssegmentatie is moeilijk.

- Het jagen op bedreigingen is moeilijk.

De eerste tekenen van kwaaddoen toonden aan dat boeven de Exchange-gegevens van slachtoffers binnenslopen via Outlook Web Access (OWA), met behulp van illegaal verkregen authenticatietokens.

Normaal gesproken is een authenticatietoken een tijdelijke webcookie, specifiek voor elke online service die u gebruikt, die de service naar uw browser verzendt zodra u uw identiteit op een bevredigende manier heeft bewezen.

Om uw identiteit aan het begin van een sessie sterk vast te stellen, moet u mogelijk een wachtwoord en een eenmalige 2FA-code invoeren, een cryptografisch ‘wachtwoord’-apparaat zoals een Yubikey presenteren, of een smartcard ontgrendelen en in een lezer.

Daarna fungeert de authenticatiecookie die aan uw browser wordt uitgegeven als een kortetermijnpas, zodat u niet steeds opnieuw uw wachtwoord hoeft in te voeren of uw beveiligingsapparaat hoeft te presenteren voor elke afzonderlijke interactie die u met de site heeft.

U kunt denken aan het eerste inlogproces, zoals het presenteren van uw paspoort bij de incheckbalie van een luchtvaartmaatschappij, en het authenticatietoken als de instapkaart waarmee u het vliegveld en het vliegtuig kunt betreden voor een specifieke vlucht.

Soms moet u mogelijk uw identiteit opnieuw bevestigen door uw paspoort opnieuw te tonen, bijvoorbeeld vlak voordat u in het vliegtuig stapt, maar vaak is het tonen van de instapkaart alleen al voldoende om uw ‘recht om daar te zijn’ vast te stellen terwijl u uw reis maakt. rond de luchtzijde van de luchthaven.

Waarschijnlijke verklaringen zijn niet altijd juist

Wanneer oplichters verschijnen met het authenticatietoken van iemand anders in de HTTP-headers van hun webverzoeken, is een van de meest waarschijnlijke verklaringen dat de criminelen al malware op de computer van het slachtoffer hebben geïmplanteerd.

Als die malware is ontworpen om het netwerkverkeer van het slachtoffer te bespioneren, krijgt deze doorgaans de onderliggende gegevens te zien nadat deze zijn voorbereid voor gebruik, maar voordat deze zijn gecodeerd en verzonden.

Dat betekent dat de boeven kunnen rondsnuffelen en essentiële privé-browsinggegevens kunnen stelen, inclusief authenticatietokens.

Over het algemeen kunnen aanvallers geen authenticatietokens meer opsnuiven terwijl ze over het internet reizen, wat tot ongeveer 2010 gebruikelijk was. Dat komt omdat elke gerenommeerde online dienst tegenwoordig vereist dat verkeer van en naar ingelogde gebruikers via HTTPS moet reizen. , en alleen via HTTPS, een afkorting van beveiligde HTTP.

HTTPS maakt gebruik van TLS, een afkorting van transportlaagbeveiliging, die doet wat de naam doet vermoeden. Alle gegevens worden sterk gecodeerd wanneer ze uw browser verlaten, maar voordat ze op het netwerk terechtkomen, en worden pas gedecodeerd wanneer ze de beoogde server aan de andere kant bereiken. Hetzelfde end-to-end gegevensversleutelingsproces vindt in omgekeerde volgorde plaats voor de gegevens die de server terugstuurt in zijn antwoorden, zelfs als u gegevens probeert op te halen die niet bestaan en de server u alleen maar hoeft te vertellen dat het een plichtmatige gegevens zijn. 404 Page not found.

Gelukkig realiseerden Microsoft-bedreigingsjagers zich al snel dat de frauduleuze e-mailinteracties niet te wijten waren aan een probleem dat aan de clientzijde van de netwerkverbinding werd veroorzaakt, een veronderstelling die de slachtofferorganisaties op 25 afzonderlijke wilde ganzenjachten zou hebben gestuurd op zoek naar malware die dat wel was. 't daar.

De volgende meest waarschijnlijke verklaring is er een die in theorie gemakkelijker te repareren is (omdat het voor iedereen in één keer kan worden opgelost), maar in de praktijk alarmerender is voor klanten, namelijk dat de boeven op de een of andere manier het proces van het creëren van authenticatie in gevaar hebben gebracht. tokens in de eerste plaats.

Eén manier om dit te doen is door de servers die deze genereren te hacken en een achterdeur te implanteren om een geldig token te produceren zonder eerst de identiteit van de gebruiker te controleren.

Een andere manier, die blijkbaar oorspronkelijk door Microsoft is onderzocht, is dat de aanvallers genoeg gegevens van de authenticatieservers konden stelen om voor zichzelf frauduleuze maar geldig uitziende authenticatietokens te genereren.

Dit impliceerde dat de aanvallers erin waren geslaagd een van de cryptografische handtekeningsleutels te stelen die de authenticatieserver gebruikt om een ‘geldigheidszegel’ te stempelen op de tokens die hij uitgeeft, waardoor het voor iedereen zo goed als onmogelijk werd om een nep-token te maken. dat zou voorbijgaan.

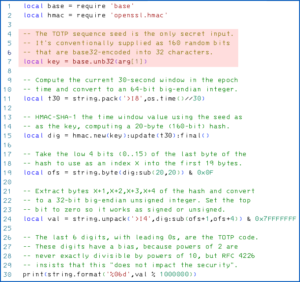

Door een veilige privésleutel te gebruiken om een digitale handtekening toe te voegen aan elk uitgegeven toegangstoken, maakt een authenticatieserver het voor elke andere server in het ecosysteem gemakkelijk om de geldigheid van de tokens die ze ontvangen te controleren. Op die manier kan de authenticatieserver zelfs betrouwbaar werken op verschillende netwerken en diensten zonder ooit een lekkende lijst met daadwerkelijke, bekende tokens te hoeven delen (en regelmatig bij te werken).

Een hack die niet zou werken

Microsoft stelde uiteindelijk vast dat de frauduleuze toegangstokens in de Storm-0558-aanval legitiem waren ondertekend, wat leek te suggereren dat iemand inderdaad een handtekeningsleutel van het bedrijf had geknepen...

…maar het waren eigenlijk helemaal niet de juiste soort tokens.

Bedrijfsaccounts zouden in de cloud moeten worden geverifieerd met behulp van Azure Active Directory (AD)-tokens, maar deze valse aanvalstokens zijn ondertekend met een zogenaamde MSA-sleutel, een afkorting van Microsoft-account, wat duidelijk het initialisme is dat wordt gebruikt om te verwijzen naar op zichzelf staande consumentenaccounts in plaats van op AD gebaseerde bedrijfsaccounts.

Losjes gesproken maakten de boeven valse authenticatietokens die de veiligheidscontroles van Microsoft doorstonden, maar die tokens werden ondertekend alsof ze bedoeld waren voor een gebruiker die inlogde op een persoonlijk Outlook.com-account in plaats van voor een zakelijke gebruiker die inlogde op een bedrijfsaccount.

In een woord, "Wat?!!?!"

Blijkbaar waren de boeven niet in staat een ondertekeningssleutel op bedrijfsniveau te stelen, alleen een sleutel op consumentenniveau (dat is geen minachting voor gebruikers op consumentenniveau, maar slechts een verstandige cryptografische voorzorgsmaatregel om de twee delen van het systeem te verdelen en te scheiden). ecosysteem).

Maar nadat ze deze eerste semi-nul-dag hadden gerealiseerd, namelijk het onopgemerkt bemachtigen van een cryptografisch geheim van Microsoft, vonden de boeven blijkbaar een tweede semi-nul-dag waarmee ze een toegangstoken konden doorgeven dat was ondertekend met een consumentenaccountsleutel die had moeten aangeven dat deze sleutel hier niet thuishoort, alsof het een door Azure AD ondertekend token was.

Met andere woorden: hoewel de boeven vastzaten met de verkeerde soort handtekeningsleutel voor de aanval die ze hadden gepland, vonden ze toch een manier om de verdeel-en-afzonderlijke veiligheidsmaatregelen te omzeilen die moesten voorkomen dat hun gestolen sleutel zou werken.

Nog meer slecht en goed nieuws

Het slechte nieuws voor Microsoft is dat dit niet de enige keer is dat het bedrijf het afgelopen jaar in gebreke is gebleven met betrekking tot het ondertekenen van sleutelbeveiliging.

De laatste patch dinsdagMicrosoft zag inderdaad laattijdig bescherming op blokkeerlijsten aanbieden tegen een stel malafide, met malware geïnfecteerde Windows-kernelstuurprogramma's die Redmond zelf heeft ondertekend onder auspiciën van zijn Windows Hardware Developer Program.

Het goede nieuws is dat, omdat de boeven toegangstokens in bedrijfsstijl gebruikten die waren ondertekend met een cryptografische sleutel in consumentenstijl, hun frauduleuze authenticatiegegevens op betrouwbare wijze konden worden opgespoord zodra het beveiligingsteam van Microsoft wist waar ze op moesten letten.

In jargonrijke taal merkt Microsoft het volgende op:

Door het gebruik van een onjuiste sleutel om de verzoeken te ondertekenen, konden onze onderzoeksteams alle toegangsverzoeken van actoren zien die dit patroon volgden in zowel onze bedrijfs- als consumentensystemen.

Het gebruik van de onjuiste sleutel om deze reikwijdte van beweringen te ondertekenen was een voor de hand liggende indicator van de activiteit van de actor, aangezien geen enkel Microsoft-systeem tokens op deze manier ondertekent.

In duidelijker Engels leidde de keerzijde van het feit dat niemand bij Microsoft hiervan op voorhand op de hoogte was (waardoor het niet proactief werd gepatcht) ironisch genoeg tot de positieve kant dat niemand bij Microsoft ooit had geprobeerd code te schrijven om op die manier te werken. .

En dat betekende op zijn beurt dat het malafide gedrag bij deze aanval kon worden gebruikt als een betrouwbaar, uniek IoC, of indicator van compromis.

Dat is, zo nemen we aan, de reden waarom Microsoft er nu vertrouwen in heeft om te verklaren dat het elke instantie heeft opgespoord waarin deze dubbel-semi-nul-daggaten werden uitgebuit, en dus dat zijn 25-koppige lijst van getroffen klanten een uitputtende lijst is.

Wat te doen?

Als u hierover nog geen contact met Microsoft heeft opgenomen, denken wij dat u er zeker van kunt zijn dat u hier geen last van heeft gehad.

En omdat de beveiligingsmaatregelen zijn toegepast binnen de eigen cloudservice van Microsoft (namelijk het ontkennen van gestolen MSA-ondertekeningssleutels en het dichten van de maas in de wet waardoor “de verkeerde soort sleutel” kan worden gebruikt voor bedrijfsauthenticatie), hoeft u zich niet druk te maken om installeer eventuele patches zelf.

Als u echter een programmeur, een kwaliteitsborgingsdeskundige, een red teamer/blue teamer bent of op een andere manier betrokken bent bij IT, herinner uzelf dan aan de drie punten die we bovenaan dit artikel hebben genoemd:

- Toegepaste cryptografie is moeilijk. Je hoeft niet alleen de juiste algoritmen te kiezen en deze veilig te implementeren. U moet ze ook correct gebruiken en eventuele cryptografische sleutels waarvan het systeem afhankelijk is, met passende zorg op de lange termijn beheren.

- Beveiligingssegmentatie is moeilijk. Zelfs als je denkt dat je een complex deel van je ecosysteem in twee of meer delen hebt gesplitst, zoals Microsoft hier deed, moet je ervoor zorgen dat de scheiding echt werkt zoals je verwacht. Onderzoek en test zelf de veiligheid van de scheiding, want als je het niet test, zullen de boeven dat zeker doen.

- Het jagen op bedreigingen is moeilijk. De eerste en meest voor de hand liggende verklaring is niet altijd de juiste, of is misschien niet de enige. Stop niet met zoeken als je je eerste plausibele verklaring hebt. Ga door totdat je niet alleen de daadwerkelijke exploits hebt geïdentificeerd die bij de huidige aanval zijn gebruikt, maar ook zoveel mogelijk andere potentieel gerelateerde oorzaken hebt ontdekt, zodat je deze proactief kunt patchen.

Om een bekende zin te citeren (en het feit dat het waar is, betekent dat we ons geen zorgen hoeven te maken dat het een cliché is): Cybersecurity is een reis, geen bestemming.

Heeft u te weinig tijd of expertise om de jacht op cyberbeveiligingsdreigingen te verzorgen? Bent u bang dat cyberbeveiliging u uiteindelijk zal afleiden van alle andere dingen die u moet doen?

Lees verder over Door Sophos beheerde detectie en respons:

24/7 jacht op bedreigingen, detectie en reactie ▶

- Door SEO aangedreven content en PR-distributie. Word vandaag nog versterkt.

- PlatoData.Network Verticale generatieve AI. Versterk jezelf. Toegang hier.

- PlatoAiStream. Web3-intelligentie. Kennis versterkt. Toegang hier.

- PlatoESG. Automotive / EV's, carbon, CleanTech, Energie, Milieu, Zonne, Afvalbeheer. Toegang hier.

- BlockOffsets. Eigendom voor milieucompensatie moderniseren. Toegang hier.

- Bron: https://nakedsecurity.sophos.com/2023/07/18/microsoft-hit-by-storm-season-a-tale-of-two-semi-zero-days/

- : heeft

- :is

- :niet

- :waar

- $UP

- 1

- 15%

- 25

- 2FA

- a

- in staat

- Over

- over het

- boven

- absoluut

- toegang

- geraadpleegde

- Account

- accounts

- verworven

- verwerven

- over

- actieve

- Active Directory

- activiteit

- Handelingen

- daadwerkelijk

- werkelijk

- Ad

- toevoegen

- bevorderen

- Na

- weer

- tegen

- agentschappen

- luchtvaart

- luchthaven

- algoritmen

- Alles

- toegestaan

- Het toestaan

- alleen

- al

- ook

- altijd

- an

- en

- elke

- iedereen

- overal

- schijnbaar

- toegepast

- ongeveer

- ZIJN

- rond

- dit artikel

- AS

- ervan uitgaan

- aanname

- zekerheid

- At

- aanvallen

- Aanvallen

- geverifieerd

- authenticatie

- auteur

- auto

- Beschikbaar

- vermeden

- Azuur

- terug

- Back-end

- achterdeur

- achtergrond

- background-image

- slecht

- BE

- omdat

- geweest

- vaardigheden

- wezen

- Betere

- boarding

- lichamen

- grens

- zowel

- Onder

- browser

- Bladeren

- bugs

- Bos

- maar

- by

- CAN

- kaart

- verzorging

- voorzichtig

- geval

- oorzaken

- Centreren

- zeker

- controle

- controleren

- Controles

- Kies

- duidelijk

- klant

- sluitend

- Cloud

- code

- kleur

- COM

- algemeen

- afstand

- Bedrijf

- compleet

- complex

- Aangetast

- computer

- zeker

- Configuratie

- versterken

- beschouwd

- consument

- koekje

- Bedrijfs-

- kon

- deksel

- dekking

- en je merk te creëren

- Wij creëren

- Geloofsbrieven

- criminelen

- kritisch

- Crooks

- cryptografische

- geheimschrift

- Actueel

- Klanten

- cybercrime

- Cybersecurity

- gegevens

- dag

- dagen

- transactie

- beschrijving

- ontworpen

- desk

- bestemming

- Opsporing

- vastbesloten

- Ontwikkelaar

- apparaat

- DEED

- anders

- digitaal

- direct

- ontdekt

- Display

- do

- document

- doet

- Nee

- Dont

- beneden

- Download

- keerzijde

- dramatisch

- chauffeurs

- gedurende

- elk

- gemakkelijker

- En het is heel gemakkelijk

- ecosysteem

- anders'

- versleutelde

- einde

- eind tot eind

- Engels

- genoeg

- Enter

- Enterprise

- gerechtigd

- oprichten

- Zelfs

- OOIT

- Alle

- iedereen

- uitwisseling

- bestaan

- verwachten

- expertise

- uitleg

- Exploiteren

- Exploited

- exploits

- blootgestelde

- feit

- nep

- bedacht

- finale

- Voornaam*

- Bepalen

- vast

- vlucht

- gevolgd

- Voor

- gevonden

- frauduleus

- oppompen van

- voortbrengen

- krijgen

- gegeven

- Go

- gaan

- goed

- Overheid

- houwen

- HAD

- gebeurt

- Hard

- Hardware

- Hebben

- met

- headers

- opschrift

- gehoord

- Hoogte

- hier

- Hit

- Gaten

- zweven

- Hoe

- How To

- http

- HTTPS

- Honderden

- Jacht

- geïdentificeerd

- Identiteit

- if

- uitvoeren

- impliciete

- in

- Inclusief

- Indicator

- individuen

- eerste

- binnen

- installeren

- instantie

- verkrijgen in plaats daarvan

- bestemde

- wisselwerking

- interacties

- met elkaar verbonden

- Internet

- in

- onderzoek

- betrokken zijn

- ironisch

- Uitgegeven

- problemen

- IT

- HAAR

- zelf

- jpg

- voor slechts

- Houden

- sleutel

- toetsen

- blijven

- bekend

- taal

- Groot

- Achternaam*

- lagen

- minst

- Verlof

- verlaten

- LED

- links

- Laten we

- als

- Waarschijnlijk

- Lijst

- logging

- Log in

- langdurig

- Kijk

- op zoek

- uitvlucht

- gemaakt

- Meerderheid

- maken

- MERKEN

- malware

- beheer

- beheerd

- veel

- Marge

- max-width

- Mei..

- betekenis

- middel

- betekende

- maatregelen

- alleen

- Microsoft

- macht

- slaan

- meer

- meest

- Dan moet je

- naam

- namelijk

- NATUUR

- Noodzaak

- nodig

- behoeften

- netwerk

- netwerk verkeer

- netwerken

- netwerken en diensten

- niettemin

- nieuws

- geen

- een

- Opmerkingen

- nu

- aantal

- Voor de hand liggend

- of

- korting

- het aanbieden van

- vaak

- on

- eens

- EEN

- degenen

- online.

- Slechts

- Operations

- or

- Organisaties

- organisaties

- oorspronkelijk

- Overige

- anders-

- onze

- uit

- Outlook

- over

- het te bezitten.

- pagina

- deel

- onderdelen

- passeren

- voorbij

- paspoort

- Wachtwoord

- verleden

- Patch

- Patches

- Patronen

- Paul

- Mensen

- persoonlijk

- plaats

- gepland

- Plato

- Plato gegevensintelligentie

- PlatoData

- aannemelijk

- dan

- punten

- positie

- Berichten

- mogelijk

- praktijk

- bereid

- presenteren

- het voorkomen van

- die eerder

- privaat

- private Key

- sonde

- probleem

- problemen

- produceren

- Programma

- Programmeur

- bescherming

- bewezen

- publiek

- public cloud

- gepubliceerde

- voortvarend

- zetten

- kwaliteit

- citeren

- liever

- Bereikt

- Lezer

- werkelijk

- ontvangen

- Rood

- verwezen

- regelmatig

- verwant

- relatief

- betrouwbaar

- verslag

- achtenswaardig

- verzoeken

- vereisen

- nodig

- vereist

- culturele wortels

- Revealed

- omkeren

- rechts

- haast

- s

- dezelfde

- zagen

- omvang

- Seizoen

- Tweede

- Geheim

- beveiligen

- vast

- veiligheid

- Veiligheidsmaatregelen

- zien

- lijken

- scheen

- segmentatie

- sturen

- verzendt

- verzonden

- apart

- service

- Diensten

- Sessie

- Delen

- Bermuda's

- korte termijn

- moet

- vertoonde

- tonen

- kant

- teken

- Gesigneerd

- het ondertekenen van

- Signs

- single

- website

- slim

- snuffelen

- So

- Software

- solide

- sommige

- Iemand

- Spoedig

- spreken

- specifiek

- spleet

- standalone

- standaard

- begin

- Land

- gestolen

- stop

- Storm

- sterk

- dergelijk

- stel

- Stelt voor

- geschikt

- vermeend

- zeker

- SVG

- system

- Systems

- Nemen

- verhaal

- team

- teams

- technieken

- vertellen

- tijdelijk

- tienen

- proef

- neem contact

- dat

- De

- hun

- Ze

- zich

- harte

- theorie

- Er.

- daarom

- Deze

- ze

- spullen

- denken

- dit

- die

- toch?

- duizenden kosten

- bedreiging

- drie

- niet de tijd of

- TLS

- naar

- teken

- tokens

- top

- Totaal

- spoor

- verkeer

- overgang

- transparant

- reizen

- probeerden

- veroorzaakt

- waar

- proberen

- BEURT

- twee

- typisch

- Tenslotte

- voor

- die ten grondslag liggen

- unieke

- openen

- tot

- bijwerken

- updates

- op

- bovenkant

- URL

- us

- de regering van de Verenigde Staten

- .

- gebruikt

- Gebruiker

- gebruikers

- toepassingen

- gebruik

- groot

- via

- Slachtoffer

- slachtoffers

- vitaal

- kwetsbaarheden

- willen

- was

- Manier..

- we

- web

- week

- GOED

- bekend

- waren

- Wat

- wanneer

- welke

- WIE

- Waarom

- Wild

- wil

- ruiten

- WISE

- Met

- zonder

- Woord

- woorden

- Mijn werk

- werkzaam

- bezorgd

- zou

- schrijven

- code schrijven

- Verkeerd

- jaar

- nog

- u

- Your

- jezelf

- zephyrnet