Een openbare inspanning om een manier te creëren om de exploitatie van kwetsbaarheden te voorspellen, heeft een nieuw machine learning-model aangekondigd dat de voorspellingsmogelijkheden met 82% verbetert, een aanzienlijke boost, volgens het team van onderzoekers achter het project. Organisaties hebben toegang tot het model, die live gaat op 7 maart, via een API om op elk moment de best scorende softwarefouten te identificeren.

De derde versie van het Exploit Prediction Scoring System (EPSS) maakt gebruik van meer dan 1,400 kenmerken, zoals de leeftijd van de kwetsbaarheid, of deze op afstand kan worden misbruikt en of een specifieke leverancier wordt getroffen, om met succes te voorspellen welke softwareproblemen zullen worden misbruikt in de volgende 30 dagen. Beveiligingsteams die prioriteit geven aan herstel van kwetsbaarheden op basis van het scoresysteem, zouden hun herstelwerklast kunnen verminderen tot een achtste van de inspanning door de nieuwste versie van het Common Vulnerability Scoring System (CVSS) te gebruiken, volgens een krant op EPSS versie 3 vorige week gepubliceerd in arXiv.

EPSS kan worden gebruikt als een hulpmiddel om de werklast van beveiligingsteams te verminderen, terwijl bedrijven tegelijkertijd de kwetsbaarheden kunnen herstellen die het grootste risico vormen, zegt Jay Jacobs, chief data scientist bij Cyentia Institute en eerste auteur van de paper.

"Bedrijven kunnen naar de bovenkant van de lijst met scores kijken en naar beneden werken - rekening houdend met ... het belang van activa, kritieke waarde, locatie, compenserende controles - en herstellen wat ze kunnen", zegt hij. "Als het echt hoog is, willen ze het misschien kritiek maken - laten we het in de komende vijf dagen repareren."

De EPSS is ontworpen om twee problemen aan te pakken waarmee beveiligingsteams dagelijks worden geconfronteerd: het bijhouden van de elk jaar wordt een toenemend aantal softwarekwetsbaarheden onthuld, en bepalen welke kwetsbaarheden het meeste risico vormen. In 2022 werden bijvoorbeeld meer dan 25,000 kwetsbaarheden gemeld in de Common Vulnerabilities and Exposure (CVE)-database die wordt onderhouden door MITRE, volgens de National Vulnerability Database.

Het werk aan EPSS begon bij Cyentia, maar nu heeft zich een groep van ongeveer 170 beveiligers gevormd een Special Interest Group (SIG) als onderdeel van het Forum van Incident Response en Security Teams (FIRST) om het model verder te ontwikkelen. Ander onderzoeksteams hebben een alternatief ontwikkeld machine learning-modellen, zoals Verwachte Exploitabiliteit.

Eerdere metingen van het risico dat een bepaalde kwetsbaarheid vertegenwoordigt – meestal het Common Vulnerability Scoring System (CVSS) – werken niet goed, zegt Sasha Romanosky, een senior beleidsonderzoeker bij de RAND Corporation, een denktank op het gebied van openbaar beleid en medevoorzitter van de EPSS Special Interest Group.

"Hoewel CVSS nuttig is voor het vastleggen van de impact [of] ernst van een kwetsbaarheid, is het geen bruikbare maatstaf voor de dreiging - we hebben die mogelijkheid als branche fundamenteel gemist, en dit is de leemte die EPSS probeert op te vullen", zegt hij. . "Het goede nieuws is dat naarmate we meer exploitgegevens van meer leveranciers integreren, onze scores steeds beter zullen worden."

Het verbinden van ongelijksoortige gegevens

Het Exploit Prediction Scoring System verbindt een verscheidenheid aan gegevens van derden, waaronder informatie van softwarebeheerders, code van exploitdatabases en exploitgebeurtenissen ingediend door beveiligingsbedrijven. Door al deze gebeurtenissen met elkaar te verbinden via een gemeenschappelijke identificatie voor elke kwetsbaarheid - de CVE - kan een machine learning-model de factoren leren die kunnen aangeven of de fout zal worden misbruikt. Of de kwetsbaarheid bijvoorbeeld het uitvoeren van code toestaat, of instructies voor het misbruiken van de kwetsbaarheid zijn gepubliceerd in een van de drie grote exploit-databases en hoeveel referenties er in de CVE worden genoemd, zijn allemaal factoren die kunnen worden gebruikt om te voorspellen of een kwetsbaarheid zal worden uitgebuit.

Het model achter de EPSS is in de loop van de tijd complexer geworden. De eerste iteratie had slechts 16 variabelen en verminderde de inspanning met 44%, vergeleken met 58%, als kwetsbaarheden werden geëvalueerd met het Common Vulnerability Scoring System (CVSS) en als kritiek werden beschouwd (7 of hoger op de 10-puntsschaal). EPSS versie 2 heeft het aantal variabelen sterk uitgebreid tot meer dan 1,100. De nieuwste versie heeft er ongeveer 300 toegevoegd.

Het voorspellingsmodel brengt afwegingen met zich mee, bijvoorbeeld tussen hoeveel exploiteerbare kwetsbaarheden het opvangt en het aantal valse positieven, maar over het algemeen is het behoorlijk efficiënt, zegt Romanosky van Rand.

"Hoewel geen enkele oplossing perfect in staat is om je te vertellen welke kwetsbaarheid vervolgens zal worden uitgebuit, zou ik graag denken dat EPSS een stap in de goede richting is", zegt hij.

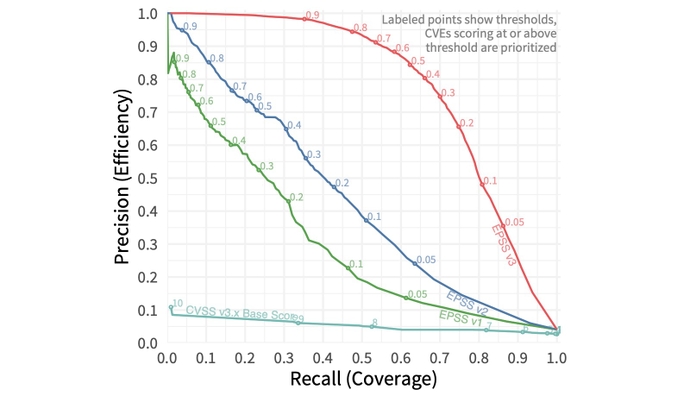

Aanzienlijke verbetering

Door functies toe te voegen en het machine learning-model te verbeteren, verbeterden de onderzoekers de prestaties van het scoresysteem met 82%, gemeten aan de hand van het gebied onder de curve (AUC) dat precisie versus terugroeping uitzet - ook wel bekend als dekking versus efficiëntie. Het model is momenteel goed voor een AUC van 0.779, wat 82% beter is dan de tweede EPSS-versie, die een AUC van 0.429 had. Een AUC van 1.0 zou een perfect voorspellingsmodel zijn.

Met de nieuwste versie van de EPSS zou een bedrijf dat meer dan 82% van de uitgebuite kwetsbaarheden wilde opvangen, slechts ongeveer 7.3% van alle kwetsbaarheden waaraan een Common Vulnerabilities and Exposures (CVE)-identificatiecode was toegewezen, moeten verminderen, veel minder dan de 58% van de de CVE's die zouden moeten worden hersteld met behulp van de CVSS.

Het model is beschikbaar via een API op de FIRST-site, waardoor bedrijven op elk moment de score van een bepaalde kwetsbaarheid kunnen opvragen of de best scorende softwarefouten kunnen opsporen. Toch zullen bedrijven meer informatie nodig hebben om de beste prioriteit voor hun herstelinspanningen te bepalen, zegt Jacobs van Cyentia.

"De gegevens zijn gratis, dus je kunt de EPSS-scores gaan halen, en je kunt daar dagelijkse dumps van gaan halen, maar de uitdaging is wanneer je het in de praktijk brengt", zegt hij. "Exploitabiliteit is slechts één factor van alles waarmee u rekening moet houden, en de andere dingen kunnen we niet meten."

- Door SEO aangedreven content en PR-distributie. Word vandaag nog versterkt.

- Platoblockchain. Web3 Metaverse Intelligentie. Kennis versterkt. Toegang hier.

- Bron: https://www.darkreading.com/emerging-tech/machine-learning-improves-prediction-of-exploited-vulnerabilities

- :is

- $UP

- 000

- 1

- 100

- 2022

- 7

- a

- in staat

- Over

- toegang

- Volgens

- accounts

- toegevoegd

- adres

- AL

- Alles

- Het toestaan

- toestaat

- alternatief

- en

- aangekondigd

- api

- ZIJN

- GEBIED

- AS

- aanwinst

- toegewezen

- At

- auteur

- Beschikbaar

- gebaseerde

- basis

- BE

- achter

- BEST

- Betere

- tussen

- boost

- by

- CAN

- mogelijkheden

- Het vastleggen

- het worstelen

- uitdagen

- tabel

- chef

- Co-voorzitter

- code

- Gemeen

- Bedrijven

- afstand

- vergeleken

- complex

- Wij verbinden

- verbindt

- Overwegen

- beschouwd

- voortzetten

- controles

- BEDRIJF

- kon

- dekking

- en je merk te creëren

- kritisch

- Op dit moment

- curve

- CVE

- dagelijks

- gegevens

- data scientist

- Database

- databanken

- dagen

- ontworpen

- Bepalen

- bepalen

- ontwikkelen

- ontwikkelde

- richting

- ongelijksoortig

- beneden

- elk

- doeltreffendheid

- doeltreffend

- inspanning

- inspanningen

- achtste

- waardoor

- verbeteren

- Ether (ETH)

- geëvalueerd

- EVENTS

- Alle

- alles

- voorbeeld

- uitvoering

- uitgebreid

- verwacht

- Exploiteren

- exploitatie

- Exploited

- Media

- Gezicht

- factoren

- Voordelen

- vullen

- bedrijven

- Voornaam*

- Bepalen

- fout

- gebreken

- Voor

- gevormd

- Forum

- Gratis

- oppompen van

- fundamenteel

- kloof

- krijgen

- Go

- goed

- grijpen

- sterk

- Groep

- gegroeid

- Hebben

- Hoge

- hoger

- hoogst

- Hoe

- How To

- HTTPS

- identificatie

- identificeren

- Impact

- belang

- verbeterd

- verbetering

- verbetert

- het verbeteren van

- in

- incident

- incident reactie

- Inclusief

- aangeven

- -industrie

- informatie

- Instituut

- instructies

- integreren

- belang

- problemen

- IT

- herhaling

- HAAR

- jpg

- houden

- bekend

- Achternaam*

- laatste

- LEARN

- leren

- als

- Lijn

- Lijst

- leven

- plaats

- Kijk

- machine

- machine learning

- groot

- veel

- max-width

- maatregel

- maatregelen

- vermeld

- Verzachten

- model

- modellen

- moment

- meer

- meest

- nationaal

- Noodzaak

- New

- nieuws

- volgende

- NIST

- aantal

- of

- on

- EEN

- organisaties

- Overige

- totaal

- Papier

- deel

- bijzonder

- partijen

- prestatie

- presteert

- Plato

- Plato gegevensintelligentie

- PlatoData

- beleidsmaatregelen

- praktijk

- precisie

- voorspellen

- het voorspellen van

- voorspelling

- mooi

- vorig

- prioritering

- prioriteren

- prioriteit

- problemen

- project

- publiek

- gepubliceerde

- zetten

- rand

- tarief

- Rood

- verminderen

- Gereduceerd

- referenties

- gemeld

- vertegenwoordigen

- vertegenwoordigd

- onderzoeker

- onderzoekers

- antwoord

- Risico

- s

- zegt

- Scale

- Wetenschapper

- scoren

- Tweede

- veiligheid

- zoekt

- senior

- aanzienlijke

- website

- So

- Software

- oplossing

- bron

- special

- specifiek

- begin

- gestart

- Stap voor

- ingediend

- Met goed gevolg

- dergelijk

- system

- tank

- team

- teams

- dat

- De

- De omgeving

- hun

- Deze

- spullen

- denktank

- Derde

- derden

- bedreiging

- drie

- Door

- niet de tijd of

- naar

- tools

- top

- typisch

- voor

- variëteit

- Ve

- verkoper

- vendors

- versie

- Tegen

- via

- kwetsbaarheden

- kwetsbaarheid

- gezocht

- Manier..

- week

- GOED

- Wat

- of

- welke

- en

- wil

- Met

- Mijn werk

- zou

- zephyrnet