->

Afbeelding: fotolia / sdecoret

Het internet biedt een rijke keuze aan hulpmiddelen voor criminele doeleinden: wachtwoordkrakers en kwetsbaarheidsscanners zijn slechts twee voorbeelden. Tegelijkertijd vind je ook webapplicaties die geschikt zijn om de privacy te schenden, bijvoorbeeld omgekeerd zoeken naar de eigenaren van telefoonnummers of een persoon op een foto.

Deze tools kunnen echter niet alleen gebruikt worden voor criminele doeleinden of om de identiteit van anderen te achterhalen, je kunt ze ook gebruiken voor je eigen bescherming of voor noodgevallen. Wachtwoordkrakers zijn bijvoorbeeld vaak het laatste redmiddel als u een belangrijk wachtwoord bent vergeten. Kwetsbaarheidsscanners kunnen ook op uw eigen netwerk worden gebruikt om mogelijke toegangspunten voor hackers te detecteren en vervolgens te blokkeren.

Voorzichtigheid: Het kraken van wachtwoorden of zelfs het bespioneren van netwerken is volgens de wet alleen toegestaan als het uw eigen wachtwoorden en uw eigen netwerk betreft. Als u probeert het wachtwoord van iemand anders te decoderen of een ander netwerk te bespioneren, riskeert u vervolging.

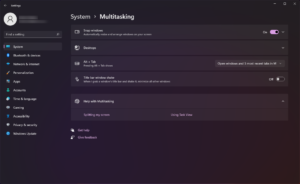

Vervang het Windows-wachtwoord

De Offline NT Wachtwoord- en Register-editor kan ook Windows 10- en 11-wachtwoorden overschrijven. In een gedetailleerde handleiding op internet wordt uitgelegd hoe u dit kunt doen.

IDG

Het eerste wachtwoord dat u moet invoeren nadat u uw computer hebt ingeschakeld, is meestal het Windows-wachtwoord. Als u dit wachtwoord niet meer weet, gaan uw gegevens niet verloren – u kunt de computer bijvoorbeeld opstarten met een opstartstick of een opstart-cd en belangrijke documenten naar een ander medium kopiëren – maar meestal heeft u geen andere keuze dan het besturingssysteem opnieuw te installeren. systeem.

Het gratis hulpmiddel Offline NT Password & Registry Editor biedt een uitweg. Het probeert niet eens het wachtwoord te kraken, maar overschrijft het eenvoudigweg met een tekencombinatie naar keuze.

De tool is al behoorlijk oud, de laatste versie dateert uit 2014, maar draait nog steeds onder Windows 10 en 11, zij het met enkele beperkingen. De computer moet bijvoorbeeld de legacy-modus ondersteunen tijdens het opstarten; het programma werkt niet met een UEFI-boot. Daarnaast mag de harde schijf of SSD niet versleuteld zijn met Bitlocker of andere software.

Merk ook op dat de ingebouwde codering van Windows, het EFS-bestandssysteem, aan het wachtwoord is gekoppeld. Als u dit wijzigt met de Offline NT Password & Registry Editor en uw harde schijf eerder had gecodeerd, zullen de gegevens verloren gaan.

Een handleiding over het gebruik van de Offline NT Wachtwoord- en Register-editor kan hier worden gevonden.

Wachtwoorden van Office-documenten

De tool Advanced Office Password Recovery van Elcomsoft kent verschillende methoden om het wachtwoord van een vergrendeld Office-bestand te kraken. In de gratis versie vindt het wachtwoorden met maximaal drie letters.

IDG

Microsoft 365-programma's zoals Word, Excel, PowerPoint, enz. kunnen documenten met een wachtwoord beveiligen en versleutelen. Microsoft heeft deze encryptie bij elke nieuwe versie enigszins versterkt.

Op internet vind je dan ook een hele reeks tools die de wachtwoorden van oudere Office-versies kunnen kraken, maar bij de nieuwere builds van Microsoft 365 is dit nauwelijks mogelijk.

Een uitzondering hierop is Elcomsoft Geavanceerd Office-wachtwoordherstel, waarmee documenten van alle Microsoft Office-versies kunnen worden gedecodeerd. Volgens de fabrikant kan de software ook de wachtwoorden van Wordperfect Office, Openoffice.org en diverse andere Office-pakketten bepalen.

Om ervoor te zorgen dat het proces niet te lang duurt, maakt de software gebruik van één of meerdere GPU’s. De tool is tegen betaling verkrijgbaar, de thuisversie kost $ 49. De fabrikant biedt gratis een testversie aan, die echter alleen wachtwoorden met een lengte van maximaal drie tekens weergeeft, wat in ieder geval nauwelijks voldoende zal zijn.

PDF-documenten die u met een wachtwoord hebt beveiligd via Adobe Acrobat of Word zijn een speciaal geval. Voor hen heb je een apart programma nodig, namelijk Elcomsoft Geavanceerd PDF-wachtwoordherstel ook voor $ 49. Van deze tool is ook een beperkte testversie beschikbaar.

John the Ripper is een open-sourceprogramma dat dankzij verschillende extensies wachtwoorden uit verschillende Office-formaten en andere programma's kraakt. Dit kan echter enkele uren of zelfs dagen duren.

IDG

Het alternatief voor Elcomsoft is het gratis opdrachtregelprogramma John the Ripper. Je bestuurt de software via de opdrachtregel, waardoor de bediening iets ingewikkelder is. Met behulp van extensies kun je de tool echter gebruiken voor het decoderen van Microsoft 365-bestanden, maar ook voor Libre Office of gecodeerde ZIP-bestanden.

Probeer eens hoe lang het duurt voordat de Elcomsoft-programma's en John the Ripper bepalen welk wachtwoord je hebt gebruikt. Dit geeft u een idee van hoe veilig uw wachtwoord werkelijk is. Houd er rekening mee dat criminele hackers toegang kunnen hebben tot de huidige krachtige computers met meerdere GPU's en een overeenkomstige hoge rekenkracht. Hun prestaties kunnen die van een pc met een factor honderd of meer overtreffen, tenminste als het om dergelijke speciale taken gaat.

Scan uw eigen netwerk

Nmap was oorspronkelijk een Linux-tool voor de opdrachtregel. Inmiddels is er ook een Windows-versie met een grafische gebruikersinterface beschikbaar, wat het gebruik veel eenvoudiger maakt.

IDG

Als malware erin slaagt uw computer binnen te dringen, zal deze vaak ook proberen andere computers in uw netwerk te infecteren. Preventief kunt u de apparaten in uw netwerk onderwerpen aan een kwetsbaarheidsanalyse. Het bekendste hulpmiddel hiervoor is de open source software Nmap.

Het zoekt naar open poorten waardoor het apparaat van buitenaf toegankelijk is en leidt het besturingssysteem, de versie ervan, de actieve services en de geïnstalleerde firewall af uit de poortconfiguratie en andere gegevens. Als er bij een gevonden configuratie kwetsbaarheden bekend zijn, kan een criminele hacker deze misbruiken en de computer overnemen.

Nmap is een professionele tool en vereist enige kennis over hoe netwerken werken. Bij https://nmap.org/docs.html u kunt gedetailleerde instructies voor het programma vinden, zowel voor de opdrachtregelversie als voor de versie met de Windows-interface. Er kan onderzoek nodig zijn om de door Nmap verstrekte gegevens te interpreteren.

Het wifi-wachtwoord testen

De grafische gebruikersinterface van Aircrack-ng is erg schaars. Niettemin is het programma lastig te gebruiken en vereist het ook speciale hardwarecomponenten om überhaupt gegevens te kunnen ophalen.

IDG

De veiligheid van een Wi-Fi-netwerk hangt grotendeels af van het gebruikte wachtwoord. Om deze reden zijn Wi-Fi-wachtwoorden vaak erg lang en complex. Om de wifi-encryptie te kraken is het ook nodig om het dataverkeer tussen het access point en een client langdurig vast te leggen en te analyseren. Je kunt ook een brute force-aanval uitvoeren en tekencombinaties proberen totdat je het wachtwoord voor de netwerktoegang hebt gevonden.

Het gereedschap Aircrack-ng het gaat ook anders: het zoekt naar de vooraf gedeelde sleutel, een sleutel die wordt uitgewisseld tussen het toegangspunt en de clientcomputer voor de versleuteling van de gegevens. Mogelijke locaties zijn het opgenomen dataverkeer in de vorm van een bestand of een bewaakt Wi-Fi-netwerk.

Aircrack-ng werkt alleen met een aantal geselecteerde Wi-Fi-chipsets en antennes. De bediening is ook niet eenvoudig. Bovendien kan het realistisch gezien alleen kortere wachtwoorden decoderen. Het ontcijferen van het twintigcijferige wachtwoord van bijvoorbeeld een Fritzbox is hopeloos.

Voor een beveiligingstest is deze functie echter precies goed: als Aircrack-ng uw wifi-wachtwoord kan kraken, is het te kort.

Uw identiteit verbergen op internet

Het Tor-netwerk is nog steeds de beste keuze om onopgemerkt over het internet te bewegen. Het klopt dat registratie via Tor ook een voorwaarde is voor het bezoeken van het Dark Web, waar op veel sites illegale goederen worden verhandeld.

Maar Tor is voor veel mensen in repressieve staten ook de veiligste manier om ongemerkt toegang te krijgen tot websites die in eigen land niet toegankelijk zijn. Hier in de Verenigde Staten is TOR eenvoudigweg een veilige manier om anoniem te blijven op internet. Je kunt ook e-mails verzenden of sociale media gebruiken via het netwerk: Facebook exploiteert al enkele jaren een eigen site op het Dark Web.

Om toegang te krijgen tot Tor heb je alleen maar gratis nodig Tor-browser, een aangepaste en vooraf geconfigureerde versie van Firefox.

Als je het veilig wilt doen, gebruik dan een live-cd met de Linux-distributie Tails, waarmee u ook toegang krijgt tot het Tor-netwerk, en waarmee u uw pc kunt opstarten.

Omgekeerd zoeken: foto's

Pimeyes is een zoekmachine speciaal voor gezichten. U kunt een portret naar de website uploaden of een foto maken met uw smartphone, en de webservice doorzoekt in een fractie van een seconde de database naar meer foto's van dezelfde persoon. Vervolgens presenteert het u de foto's die het heeft gevonden en noemt het de websites waar het deze heeft gevonden.

Drie zoekopdrachten zijn gratis, maar de dienst noemt de bijbehorende webadressen niet. Je moet $ 14.99 per zoekopdracht betalen om ze te activeren. Voor verder zoeken sluit je een abonnement af, dat in de goedkoopste versie €29.99 per maand kost.

Google biedt ook een soortgelijke service gratis aan. De zoekmachine biedt een zoekfunctie voor afbeeldingen op www.google.com/imghp. Als u op het camerasymbool rechts van het zoekveld klikt, kunt u een foto uploaden. Nadat u op 'Zoeken' heeft geklikt, past u het afbeeldingsgedeelte aan en klikt u vervolgens op 'Afbeeldingsbron zoeken'. Google presenteert u vervolgens een lijst met websites waarop deze foto voorkomt.

Er is één verschil tussen beide diensten: Pimeyes kan zoeken naar foto's van dezelfde persoon, zodat je deze bijvoorbeeld kunt herkennen aan een onderschrift. Het is dus een dienst voor gezichtsherkenning. De afbeeldingenzoekopdracht van Google vindt daarentegen alleen dezelfde of vergelijkbare foto's op internet. Beide zoekmachines kunnen echter nuttig worden gebruikt om bijvoorbeeld te zoeken naar ongeoorloofd gebruik van auteursrechtelijk beschermde afbeeldingen.

Dit artikel is vertaald van het Duits naar het Engels en verscheen oorspronkelijk op pcwelt.de.

Couponcodes

- Door SEO aangedreven content en PR-distributie. Word vandaag nog versterkt.

- PlatoData.Network Verticale generatieve AI. Versterk jezelf. Toegang hier.

- PlatoAiStream. Web3-intelligentie. Kennis versterkt. Toegang hier.

- PlatoESG. carbon, CleanTech, Energie, Milieu, Zonne, Afvalbeheer. Toegang hier.

- Plato Gezondheid. Intelligentie op het gebied van biotech en klinische proeven. Toegang hier.

- Bron: https://www.pcworld.com/article/2089381/the-best-hacker-tools-for-windows-professionals-at-a-glance.html

- : heeft

- :is

- :niet

- :waar

- $UP

- 1

- 10

- 11

- 17

- 2014

- 2023

- 32

- 400

- 500

- 7

- 8

- a

- in staat

- Over

- toegang

- geraadpleegde

- beschikbaar

- Volgens

- toevoeging

- adressen

- aanpassen

- adobe

- vergevorderd

- Na

- tegen

- Alles

- toestaat

- al

- ook

- alternatief

- amp

- an

- analyse

- analyseren

- en

- Anoniem

- Nog een

- elke

- verscheen

- komt naar voren

- toepassingen

- ZIJN

- rond

- dit artikel

- AS

- At

- aanvallen

- auteur

- Beschikbaar

- BE

- omdat

- geweest

- BEST

- tussen

- Blok

- zowel

- brute kracht

- bouwt

- ingebouwd

- maar

- by

- camera

- CAN

- kaart

- dragen

- geval

- Categorie

- CD

- verandering

- karakter

- tekens

- lading

- goedkoopste

- keuze

- Klik

- klant

- code

- COM

- combinatie van

- combinaties

- hoe

- komt

- opmerkingen

- complex

- ingewikkeld

- componenten

- computer

- computers

- computergebruik

- computer kracht

- Configuratie

- onder controle te houden

- Overeenkomend

- Kosten

- kon

- Land

- barst

- kraken

- Credits

- Crimineel

- CSS

- Actueel

- aangepaste

- Donker

- Dark Web

- gegevens

- Database

- Datum

- Data

- dagen

- decoderen

- afhankelijk

- beschrijving

- gedetailleerd

- opsporen

- Bepalen

- apparaat

- systemen

- De

- verschil

- displays

- distributie

- do

- documenten

- doet

- Download

- rit

- elk

- gemakkelijker

- En het is heel gemakkelijk

- editor

- anders'

- e-mails

- insluiten

- versleutelde

- encryptie

- einde

- Motor

- Motoren

- Engels

- verzekeren

- Enter

- toegang

- etc

- Ether (ETH)

- Zelfs

- voorbeeld

- voorbeelden

- overtreffen

- Excel

- uitzondering

- uitgewisseld

- Verklaart

- Exploiteren

- extensies

- Gezicht

- gezichtsherkenning

- gezichten

- factor

- vals

- Kenmerk

- honorarium

- veld-

- Dien in

- Bestanden

- VIND DE PLEK DIE PERFECT VOOR JOU IS

- vondsten

- Firefox

- firewall

- Voornaam*

- volgen

- Voor

- Dwingen

- vergeten

- formulier

- gevonden

- Gratis

- oppompen van

- verder

- Duits

- krijgen

- Geven

- Goes

- goederen

- Kopen Google Reviews

- GPU's

- gids

- hacker

- Hackers

- HAD

- hand

- Hard

- harde schijf

- Hardware

- Hebben

- Hoogte

- hulp

- hier

- Hoge

- hoge performantie

- Home

- HOURS

- Hoe

- How To

- Echter

- HTML

- HTTPS

- honderd

- ICON

- idee

- identificeren

- Identiteit

- if

- Onwettig

- beeld

- Afbeeldingen zoeken

- afbeeldingen

- belangrijk

- in

- index

- instructies

- Interface

- Internet

- gaat

- IT

- HAAR

- John

- jpg

- voor slechts

- Houden

- sleutel

- blijven

- kennis

- bekend

- weet

- Groot

- grotendeels

- Achternaam*

- Wet

- minst

- Nalatenschap

- Lengte

- Beperkt

- Lijn

- linux

- Lijst

- Elke kleine stap levert grote resultaten op!

- leven

- locaties

- opgesloten

- lang

- lange tijd

- langer

- LOOKS

- verloren

- maken

- MERKEN

- malware

- manager

- beheert

- Fabrikant

- veel

- veel mensen

- Matrix

- max-width

- maximaal

- Mei..

- ondertussen

- maatregel

- Media

- Medium

- methoden

- Microsoft

- Microsoft 365

- Microsoft Office

- Microsoft Windows

- Min

- denken

- minuten

- MIT

- Mode

- bewaakt

- Maand

- meer

- bewegend

- veel

- Dan moet je

- naam

- namelijk

- namen

- noodzakelijk

- Noodzaak

- netwerk

- Netwerktoegang

- netwerken

- netwerken

- niettemin

- New

- nieuwere

- geen

- Geen

- nota

- nt

- aantal

- nummers

- oktober

- of

- Aanbod

- Kantoor

- offline

- vaak

- Oud

- ouder

- on

- EEN

- Slechts

- open

- open source

- Open source software

- besturen

- werkzaam

- besturingssysteem

- operatie

- geoptimaliseerde

- or

- oorspronkelijk

- Overige

- uit

- buiten

- over

- het te bezitten.

- eigenaren

- Paketten

- pagina

- Wachtwoord

- wachtwoorden

- Betaal

- PC

- Mensen

- voor

- prestatie

- persoon

- foto

- Foto's

- Foto's

- Plato

- Plato gegevensintelligentie

- PlatoData

- inpluggen

- punt

- punten

- Portret

- havens

- mogelijk

- Post

- energie

- Premium

- presenteren

- cadeautjes

- die eerder

- primair

- privacy

- professioneel

- professionals

- Profiel

- Programma

- Programma's

- VERVOLGING

- beschermen

- bescherming

- mits

- doeleinden

- heel

- reeks

- lezing

- werkelijk

- reden

- erkenning

- record

- opgenomen

- na een training

- Registratie

- register

- blijven

- nodig

- vereist

- onderzoek

- toevlucht

- beperkingen

- omkeren

- Rijk

- rechts

- robots

- lopend

- loopt

- s

- veilig

- veiligste

- dezelfde

- Ontdek

- zoekmachine

- Zoekmachines

- zoekopdrachten

- Tweede

- sectie

- beveiligen

- veiligheid

- gekozen

- selectie

- sturen

- seo

- apart

- service

- Diensten

- verscheidene

- Bermuda's

- kant

- gelijk

- eenvoudigweg

- single

- website

- Locaties

- smartphone

- Snappen

- So

- Social

- social media

- Software

- sommige

- Iemand

- enigszins

- bron

- special

- specifiek

- spleet

- spionage

- begin

- Staten

- stok

- Still

- onderwerpen

- abonnee

- abonnement

- dergelijk

- voldoende

- geschikt

- ondersteuning

- symbool

- system

- tafel

- TAG

- Nemen

- taken

- proef

- bedankt

- dat

- De

- hun

- Ze

- harte

- Er.

- daarom

- Deze

- ze

- dit

- drie

- Door

- Dus

- Gebonden

- niet de tijd of

- Titel

- naar

- ook

- tools

- tools

- Tor

- verhandeld

- verkeer

- waar

- proberen

- Draai

- X

- twee

- type dan:

- onbevoegd

- voor

- onopgemerkt

- United

- Verenigde Staten

- tot

- URL

- .

- gebruikt

- Gebruiker

- User Interface

- toepassingen

- doorgaans

- divers

- versie

- zeer

- via

- Overtreding

- van

- kwetsbaarheden

- kwetsbaarheid

- willen

- oorlog

- was

- Manier..

- web

- Webapplicaties

- Website

- websites

- GOED

- wanneer

- welke

- geheel

- Wi-fi

- wil

- ruiten

- Met

- Woord

- Mijn werk

- Bedrijven

- geschreven

- jaar

- u

- Your

- zephyrnet

- Postcode