–>

画像: Black_Kira / Shutterstock.com

ほぼすべてのソフトウェアのコードにはエラー (バグ) とセキュリティ上の脆弱性が存在します。コードが広範囲になるほど、コードの数も多くなります。これらのセキュリティ上の欠陥の多くは、時間の経過とともにユーザーによって、あるいはメーカー自体によっても発見され、パッチや次のアップデートによって修正されます。ただし、一部は 犯罪ハッカーによって最初に追跡された この知識を最初は自分の中に留めておく人。その後、彼らは自らそのセキュリティ ホールを利用して他の人のシステムに侵入するか、あるいは発見したものを、多くの場合法外な金額で販売します。

ゼロデイ欠陥とは何ですか?

このように新たに発見されたセキュリティ脆弱性は、 ゼロデイ、と綴られることもあります。 0日。これは、メーカーがギャップを埋めるために必要な時間を指します。 「ゼロデイ」とは、企業がパッチを開発して公開する時間がまったくないことを意味します。これは、ハッカーがすでにこの脆弱性を積極的に悪用しているためです。そのために、彼らはゼロデイ エクスプロイト、つまりこの脆弱性のために特別に開発された手法を使用し、ゼロデイ攻撃を実行します。

ソフトウェアメーカーはこの脆弱性を知るとすぐに、コードの該当部分を具体的に変更するパッチを開発できます。あるいは、アップデート、つまりプログラムを改訂し、クリーンアップしたバージョンを公開します。パッチまたはアップデートが存在するとすぐに、エクスプロイトは有効ではなくなり、ゼロデイの脅威は正式に終わります。

ただし、多くのユーザーはすぐにパッチを適用せず、数日または数週間遅れてから適用するため、脆弱性によってもたらされる危険はしばらく残ります。

ゼロデイ攻撃は、攻撃の中でも最も危険なものの 1 つです。それは、メーカーやユーザーが脆弱性を知らない限り、予防的な保護措置を講じないからです。攻撃者は、数日、場合によっては数週間、または数か月にわたって、気づかれずに他人のコンピュータ システムを偵察し、より高い権限を取得し、機密データをダウンロードしたり、マルウェアをインストールしたりする可能性があります。ウイルス対策ツールは、そのようなアクティビティを検出するように設計されています。それにもかかわらず、攻撃者は何度も巧妙に自分自身を偽装することに成功するため、検出されないままになることがあります。

切望される秘密情報: 賞金 100 万以上

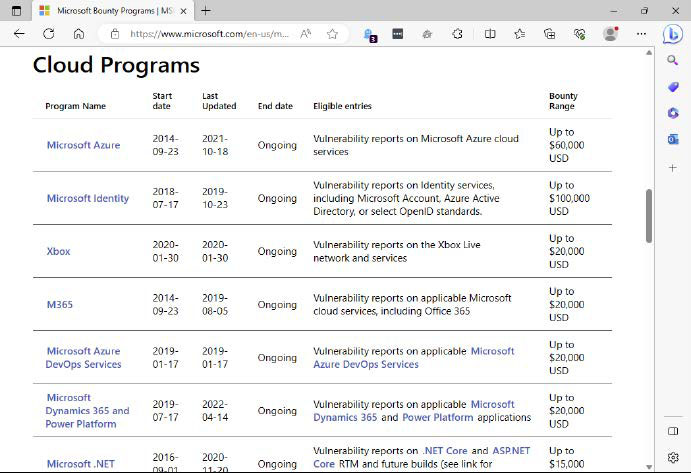

Microsoft はバグ報奨金 Web サイトに、新たに発見されたセキュリティ ホールに対して支払う最高額をリストしています。一部の製品では、発見者は最大 100,000 米ドルを獲得できます。

IDG

ゼロデイ セキュリティの脆弱性は、闇市場では高い価値があります。 Windows で新たに検出されたもののまだパッチが適用されていないセキュリティ ホールについて、ダーク Web では 6 ~ 7 桁の金額が提示されています。しかし、この脆弱性に興味を持っているのは犯罪者だけではありません。過去には、秘密機関がこの隙間を利用して他国のデータベースやインフラへの攻撃も行っていた。

最もよく知られている例は、 Stuxnetは: イスラエルと米国が開発したと伝えられるコンピュータ ワームが、イランの核開発計画のシステムに侵入しました。 Windows のこれまで知られていなかったいくつかのセキュリティ ホールを通じて、このウイルスはなんとかシステムに根付くことができました。その後、核分裂性物質を製造するための遠心分離機の制御を操作して、短時間で遠心分離機に欠陥が生じるようにしましたが、エラーメッセージは表示しませんでした。

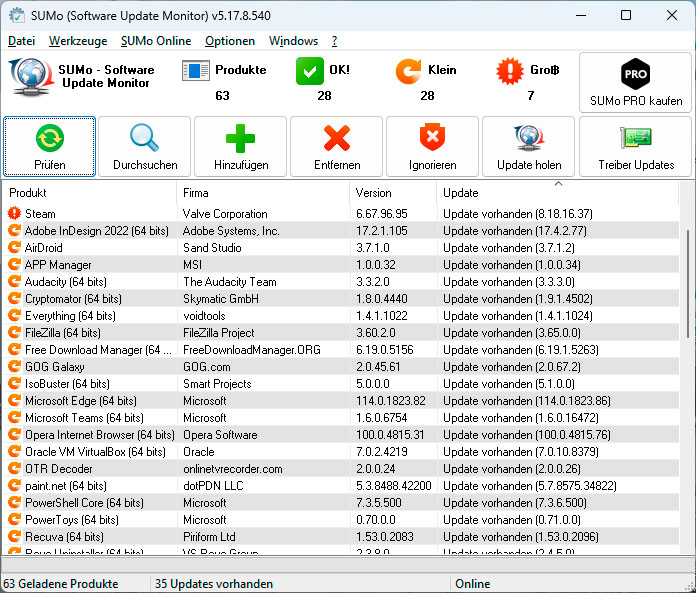

無料ツール Sumo を使用すると、利用可能なプログラムのアップデートを確認し、それらを具体的にインストールできます。

IDG

政府や企業は、ゼロデイ脆弱性を産業スパイ活動、つまり新たな開発計画、企業データ、連絡先アドレスに悪用するためにも利用します。そして最後に、ハクティビストも自分たちの政治的または社会的目標に注目を集めるためにこの手段を利用します。

ゼロデイ欠陥には潜在的な危険性が高く、その開示には高額な金額が支払われるため、大手ソフトウェア会社数社がバグ報奨金プログラムを開始しました。この「バグ報奨金」は、Microsoft などのメーカーが、自社のオペレーティング システムやアプリケーションで新たに発見されたセキュリティ ホールやその他のバグに対して支払われます。報奨金は主にバグの重大度に基づいており、3 桁から 6 桁の範囲です。

ゼロデイ攻撃を検出する方法

マルウェアを検索する場合、最新のウイルス対策プログラムはウイルス シグネチャだけでなく、ヒューリスティック手法や人工知能も使用します。メーカーは、新しい亜種を検出できるように、既知のマルウェアの動作パターンを訓練します。ただし、ゼロデイエクスプロイトは常に異なる攻撃方法を使用するため、これは限られた範囲でのみ機能します。

行動ベースのセキュリティ ソリューションは企業でよく使用されます。侵入検知システムは、ログ ファイルと CPU 使用率などのシステム情報を監視して、ネットワーク内および個々のコンピュータ上の顕著なアクティビティを特定します。この場合、警告メッセージを発行したり、管理者に電子メールを送信したりします。侵入防御システムはさらに一歩進んで、ファイアウォール構成の変更などの対策を自動的にトリガーします。ただし、このようなアプリケーションは非常に高価であり、ビジネスにのみ適しています。

新しいセキュリティ脆弱性に関する情報の検索

1990 年代後半まで、セキュリティの脆弱性は体系的に記録されていませんでした。しかし、急速に増加する Windows アプリケーションに新たな脆弱性が発見されたため、同社の XNUMX 人の従業員が マイターコーポレーション それらを記録し管理するための賢明なシステムについて考え始めました。

US マイター コーポレーションは 1958 年に米軍のシンクタンクとして設立され、現在では安全保障問題について複数の米国当局に助言を行っています。この非営利団体は、CISA (サイバーセキュリティ・インフラセキュリティ庁) と DHS (国土安全保障省) から資金提供を受けています。

検討の結果、1999 年に導入された CVE システム (Common Vulnerabilities and Exposures) が誕生しました。それ以来、すべてのセキュリティ脆弱性には CVE-XXXX-XXXXX の形式で CVE 番号または ID が与えられています。最初の XNUMX 文字は脆弱性がカタログ化された年を示し、その後ろの数字 (XNUMX 桁以上の場合もあります) は脆弱性の連続番号です。 CVE システムはその間、国際的に認められた標準に発展しました。

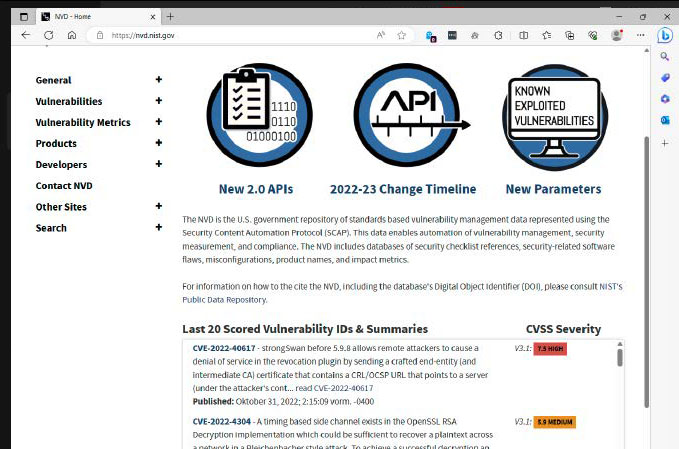

米国の National Vulnerability Database には、最近発見された 20 件の脆弱性とその CVE 番号が示されています。さらに、動作モードおよび利用可能なパッチに関する情報もあります。

IDG

マイターコーポレーションはウェブサイトを開設しました www.cve.org CVE データベースの場合。そこで、CVE 番号や「Windows カーネル」などのキーワードを検索できます。

あるいは、207,000 を超えるエントリを含むデータベース全体をダウンロードすることもできます。 CVE Web サイトと密接にリンクされているのは、National Vulnerability Database (NVD) です。で https://nvd.nist.gov 最近特定された 20 件の脆弱性が見つかり、いくつかの説明と利用可能なパッチへのリンクが含まれます。

ここでは、脆弱性の危険性を「低」、「中」、「高」、「重大」で評価することもできます。使用しているアプリケーションの脆弱性が「高」または「緊急」とマークされている場合は、製造元の Web サイトでパッチがすでに入手可能かどうかを確認してください。

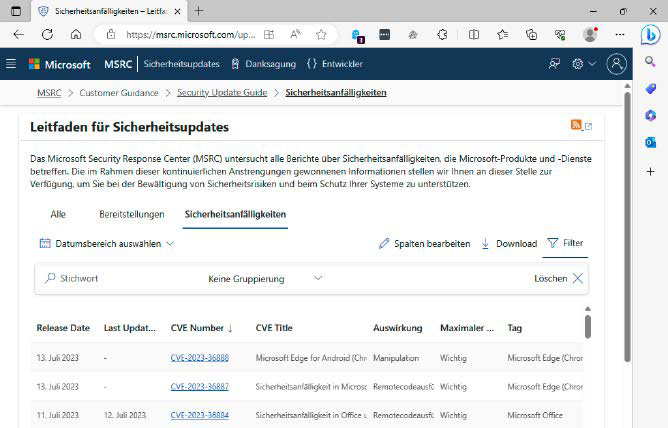

Microsoft も CVE 標準を使用していますが、自社製品について新たに検出された脆弱性の独自のリストを次の場所で管理しています。 https://msrc.microsoft.com/update-guide/vulnerability 同社は、毎月のセキュリティ アップデートを通じてパッチを自動的に配布します。手動インストールは必要ありません。

同社は、自社製品で新たに発見されたセキュリティ脆弱性を Microsoft Security Response Center で公開しています。パッチのインストールについて心配する必要はありません。これは自動的に行われます。

IDG

ゼロデイエクスプロイトから身を守る方法

ゼロデイ攻撃は企業だけに向けられたものではありません。ハッカー グループは、電子メールによる広範囲に配布されたフィッシング攻撃によって個人ユーザーを悪意のある Web サイトに誘導しようとしたり、ゼロデイ エクスプロイトを備えたソフトウェアをインストールするよう説得したりすることもあります。 詐欺的なGoogle広告.

いくつかの簡単な対策で自分自身を守ることができます。

- パッチとアップデートが表示されたらすぐにインストールしてください。 Windows はデフォルトでこれを自動的に行うため、何も変更する必要はありません。次のようなツールを使用します 相撲 Windows アプリケーションの利用可能なアップデートを検索します。

- ソフトウェアは製造元の Web サイトなどの信頼できるソースからのみダウンロードしてください。

- 実際に必要なプログラムのみをインストールしてください。コンピューター上のソフトウェアが増えるほど、潜在的な脆弱性も増えます。

- ファイアウォールを使用します。 Windows ファイアウォールはデフォルトでオンになっているため、無効にしないでください。

- このオンラインイベントで加工出力がさらに強化されたLuxinarの 典型的なフィッシングの手口 犯罪者によって使用されます。

アップデートで問題が発生した場合はどうすればよいですか?

新しく検出された脆弱性を排除するために、Windows の月例セキュリティ更新プログラムとパッチを常にすぐにインストールする必要があります。

ただし、Windows 更新プログラムのインストールが常に成功するとは限りません。場合によっては、オペレーティング システムがエラー メッセージを表示してプロセスを中止することがあります。このような場合は、次のことを試してください。

1. 多くの場合、更新ファイルをダウンロードするだけでは機能しません。解決策は、更新キャッシュを空にして再試行することです。これを行う最も簡単な方法は、Windows トラブルシューティング ツールを使用することです。[スタート] メニューの [設定] を呼び出し、[システム] タブの [トラブルシューティング] - [その他のトラブルシューティング] をクリックします。次に、「Windows Update」の「実行」をクリックし、最後に「閉じる」をクリックします。次に、Windows-R キーの組み合わせで「ファイル名を指定して実行」ウィンドウを開き、コマンド shutdown /g を入力して「OK」をクリックして、Windows を再起動します。その後、更新プログラムを再度インストールしてみてください。

2. 多くの場合、C: ドライブにはもう空き領域がありません。これを確認するには、エクスプローラーを開いて「この PC」を選択します。 C: にはまだ少なくとも 32GB の空き領域があるはずです。そうでない場合は、「システム」の「プロパティ」で「メモリ」オプションを開き、「メモリの最適化」スイッチを「オン」に設定します。 「推奨事項のクリーンアップ」をクリックし、特に「大きいファイルまたは未使用のファイル」と「未使用のアプリ」の項目を確認します。 Windows のごみ箱も空にする必要があります。

マイケル・クライダー/ IDG

3. アップデートの手動インストールを試します。 「システム - ' Windows Update」の「設定」および「更新履歴」で、失敗した更新に関するメッセージを確認してください。更新プログラムの KB 番号をメモし、次の場所にある Windows Update カタログに入力します。 www.catalog.update.microsoft.com。アップデートが Windows のバージョンと一致していることを確認し、ダウンロードして手動でインストールします。

4. Microsoft Defender 以外のウイルス スキャナーを使用している場合は、一時的にアンインストールする必要があります。次に、Windows を再起動し、アップデートを実行してみます。

5. フラッシュ ドライブや外部ストレージなど、接続されている USB デバイスをすべて取り外します。

6. Windows のコントロール パネルを開き (これを行う最も簡単な方法は、タスクバーの検索フィールドに「コントロール」と入力することです)、デバイス マネージャーを呼び出します。そこに疑問符の付いたエントリが表示される場合は、右クリックして「デバイスのアンインストール」を選択して、このハードウェアを削除します。次に、アップデートを実行してみます。再起動すると、Windows はデバイスを再度認識し、最新のドライバーをインストールします。

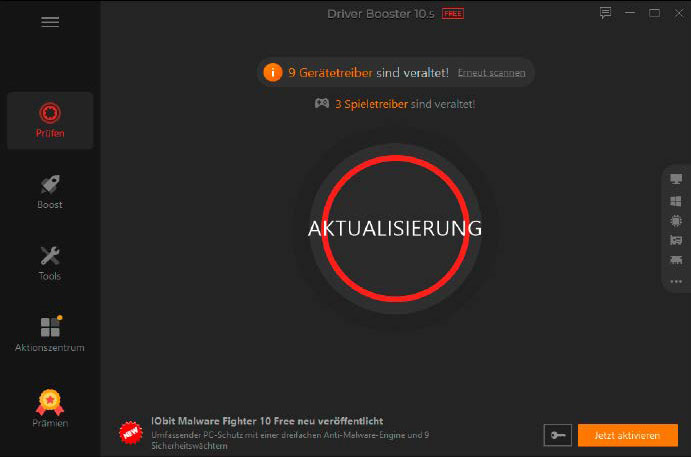

7. コンピュータ上のドライバを更新します。次のようなツールを使用します DriverBooster無料 古いドライバーのバージョンを確認します。最新バージョンをダウンロードしてセットアップし、Windows Update を再度インストールしてみてください。

ドライバーが最新であることを確認してください。たとえば、Driver Booster Free ツールは古いバージョンの検索に役立ちます。

IDG

この記事はドイツ語から英語に翻訳され、元々は pcwelt.de に掲載されました。

クーポンコード

- SEO を活用したコンテンツと PR 配信。 今日増幅されます。

- PlatoData.Network 垂直生成 Ai。 自分自身に力を与えましょう。 こちらからアクセスしてください。

- プラトアイストリーム。 Web3 インテリジェンス。 知識増幅。 こちらからアクセスしてください。

- プラトンESG。 カーボン、 クリーンテック、 エネルギー、 環境、 太陽、 廃棄物管理。 こちらからアクセスしてください。

- プラトンヘルス。 バイオテクノロジーと臨床試験のインテリジェンス。 こちらからアクセスしてください。

- 情報源: https://www.pcworld.com/article/2113913/zero-day-exploits-how-to-protect-yourself.html

- :持っている

- :は

- :not

- $UP

- 000

- 1

- 100

- 11

- 114

- 125

- 17

- 1999

- 20

- 2023

- 25

- 32

- 33

- 36

- 66

- 73

- 77

- 9

- a

- できる

- 私たちについて

- Action

- 積極的に

- 活動

- 実際に

- 添加

- アドレス

- 後

- 再び

- に対して

- 代理店

- すべて

- ほとんど

- 既に

- として

- また

- しかし

- 常に

- アメリカ

- 間で

- 量

- amp

- an

- および

- とインフラ

- アンチウイルス

- ウイルス対策ソフト

- どれか

- 何でも

- 現れる

- 登場

- 登場する

- 申し込み

- 申し込む

- です

- 武装した

- 記事

- 人工の

- 人工知能

- AS

- 評価

- At

- 攻撃

- 攻撃

- 注意

- 著者

- 当局

- 自動的に

- 利用できます

- ベース

- BE

- なぜなら

- き

- 始まった

- 背後に

- BEST

- BIN

- へ

- ブラック

- ブースター

- 賞金

- 報奨金

- バグ

- バグバウンティ

- バグ

- ビジネス

- 焙煎が極度に未発達や過発達のコーヒーにて、クロロゲン酸の味わいへの影響は強くなり、金属を思わせる味わいと乾いたマウスフィールを感じさせます。

- by

- キャッシュ

- コール

- 呼ばれます

- 缶

- 取得することができます

- カード

- キャリー

- 場合

- カタログ

- カテゴリー

- センター

- 変化する

- 変更

- 文字

- チェック

- CISA

- クリック

- 閉じる

- 密接に

- コード

- COM

- 組み合わせ

- 注釈

- コマンドと

- 企業

- 会社

- 完全に

- コンピュータ

- コンピューター

- 交流

- 連続した

- 接触

- コントロール

- control panel

- 株式会社

- CPU

- クレジット

- 刑事上の

- 犯罪者

- CSS

- シーブ

- サイバーセキュリティ

- サイバーセキュリティおよびインフラストラクチャセキュリティ機関

- 危険

- 危険な

- 暗いです

- ダークウェブ

- データ

- データベース

- データベースを追加しました

- 日付

- 中

- 日

- デフォルト

- 遅らせる

- それ

- 部門

- 国土安全保障省

- 説明

- 設計

- 検出

- 検出された

- 検出

- 開発する

- 発展した

- 進展

- デバイス

- Devices

- DHS

- DID

- 死

- 異なります

- 数字

- 指示された

- 開示

- 発見

- 配布

- do

- ありません

- ドル

- 行われ

- ダウン

- ダウンロード

- ドロー

- ドライブ

- ドライバー

- ドライバー

- ドライブ

- e

- メール

- 最も簡単

- 効果的な

- どちら

- 排除する

- 埋め込みます

- 社員

- 空の

- end

- 英語

- 入力します

- 入る

- 全体

- エラー

- エラー

- スパイ

- エーテル(ETH)

- さらに

- 例

- 存在

- 高価な

- 説明

- 悪用する

- 搾取

- エクスプロイト

- エクスプローラ

- 広範囲

- エクステント

- 外部

- Failed:

- false

- 少数の

- フィールド

- 戦い

- フィギュア

- 最後に

- もう完成させ、ワークスペースに掲示しましたか?

- ファインダー

- ファイアウォール

- 名

- 五

- フラッシュ

- 欠陥

- 欠陥

- フォロー中

- 軍隊

- 形式でアーカイブしたプロジェクトを保存します.

- 発見

- 設立

- 4

- 無料版

- から

- 積立

- さらに

- ギャップ

- ギャップ

- ドイツ語

- 取得する

- 与えられた

- Go

- 目標

- でログイン

- グループの

- 成長

- ハッカー

- ハッカー

- Hardware

- 持ってる

- 高さ

- 助けます

- ハイ

- より高い

- 彼の

- ホール

- 穴

- 祖国

- セキュリティ

- 認定条件

- How To

- しかしながら

- HTML

- HTTPS

- i

- ICON

- ID

- 特定され

- 識別する

- if

- 画像

- 直ちに

- in

- 含めて

- index

- 示す

- 個人

- インダストリアル

- 浸潤した

- 情報

- インフラ関連事業

- install

- インストール

- インストールする

- インテリジェンス

- 興味がある

- 国際的に

- インターネット

- に

- 導入

- 侵入検知

- イラン人

- イスラエル

- 問題

- 問題

- IT

- リーディングシート

- ITS

- 自体

- JPG

- キープ

- キー

- キーワード

- 知識

- 既知の

- 大

- 遅く

- 最新の

- 打ち上げ

- 最低

- ような

- 限定的

- リンク

- リンク

- リスト

- リスト

- ログ

- 長い

- より長いです

- 見て

- 失う

- 維持

- make

- マルウェア

- マネージド

- マネージャー

- 管理する

- 操作

- マニュアル

- 手動で

- メーカー

- メーカー

- 多くの

- マーク

- マークされた

- 市場

- マッチ

- 材料

- マトリックス

- 最大幅

- 五月..

- 手段

- その間

- 措置

- メニュー

- メッセージ

- 方法

- メソッド

- Microsoft

- 百万

- 分

- 分

- マサチューセッツ工科大学(MIT)

- モード

- モダン

- モニター

- monthly

- ヶ月

- 他には?

- 最も

- 主に

- 国民

- 必要

- 必要

- ネットワーク

- それにもかかわらず

- 新作

- 新しく

- 次の

- ニスト

- いいえ

- 非営利

- 非営利団体

- なし

- 注意

- 核の

- 数

- 番号

- 入手する

- 10月

- of

- 提供

- 正式に

- 頻繁に

- on

- ONE

- の

- 開いた

- 開設

- オペレーティング

- オペレーティングシステム

- OS

- 最適化

- オプション

- or

- 注文

- 組織

- 元々

- その他

- でる

- が

- 自分の

- ページ

- 支払われた

- パネル

- 部

- 特定の

- 過去

- パッチ

- パッチ

- パターン

- 支払う

- 人々の

- フィッシング詐欺

- フィッシング攻撃

- プラン

- プラトン

- プラトンデータインテリジェンス

- プラトデータ

- 差し込まれた

- プラグイン

- 政治的

- 提起

- ポスト

- 潜在的な

- プレミアム

- 防止

- 前に

- 主要な

- プライベート

- 賞品

- Pro

- 問題

- プロセス

- 生産

- 製品

- プロフィール

- 演奏曲目

- プログラム

- プログラム

- プログラム

- 守る

- 保護

- 保護

- パブリッシュ

- パブリッシュ

- 質問

- 範囲

- 急速に

- リーディング

- 最近

- 認識された

- 認識する

- 記録された

- 録音

- 指し

- 残る

- 残っている

- 削除します

- 報道によると

- リゾート

- 応答

- 責任

- 結果

- 権利

- ロボット

- ローランド

- ルート

- ラン

- サムスン

- スカウト

- を検索

- 検索

- 秘密

- セキュリティ

- セキュリティソフトウェア

- セキュリティ更新プログラム

- セキュリティ脆弱性

- 選択

- 売る

- 送信

- SEO

- サービス

- セッションに

- いくつかの

- 重症度

- ショート

- すべき

- 作品

- shutdown

- シャッター

- 署名

- 簡単な拡張で

- 単に

- から

- ウェブサイト

- SIX

- So

- 社会

- ソフトウェア

- 溶液

- ソリューション

- 一部

- 時々

- すぐに

- ソース

- ソース

- スペース

- 特別に

- 特に

- 標準

- start

- 米国

- 手順

- まだ

- ストレージ利用料

- 加入者

- 成功する

- 成功した

- そのような

- 適当

- 合計

- 確か

- スイッチ

- 切り替え

- システム

- テーブル

- TAG

- 取る

- タンク

- より

- それ

- アプリ環境に合わせて

- それら

- 自分自身

- その後

- そこ。

- ボーマン

- 彼ら

- 考える

- シンクタンク

- この

- 脅威

- 三

- 介して

- 時間

- 役職

- 〜へ

- 今日

- ツール

- 豊富なツール群

- トレーニング

- トリガー

- 信頼できる

- 試します

- さえずり

- 2

- type

- 下

- 検出されない

- 未知の

- 未使用

- アップデイト

- 更新版

- URL

- us

- 米ドル

- USA

- USB

- つかいます

- 中古

- users

- 使用されます

- 値

- バージョン

- 非常に

- 、

- ウイルス

- の

- 脆弱性

- 脆弱性

- 警告

- ました

- 仕方..

- ウェブ

- ウェブサイト

- ウェブサイト

- ウィークス

- WELL

- した

- この試験は

- 何ですか

- いつ

- which

- while

- 誰

- その

- Wi-Fiあり

- 広く

- 意志

- ウィンドウを使用して入力ファイルを追加します。

- ウィンドウズ

- 11窓

- 以内

- 無し

- 仕事

- 作品

- ワーム

- 不安

- 書かれた

- 年

- まだ

- 貴社

- あなたの

- あなた自身

- ゼファーネット

- ゼロ

- ゼロデイ

- ゼロデイ脆弱性