ファームウェアおよびサプライチェーンセキュリティ企業 Eclypsium の研究者 発見したと主張する 有名なハードウェア メーカーであるギガバイトの何百ものマザーボード モデルにおいて、彼らはかなり劇的に「バックドア」と呼んでいるものです。

実際、エクリプシウムの見出しは、それを単に「 裏口、ただしすべて大文字です。 バックドア.

良いニュースは、これは不適切に実装された正規の機能であると思われるため、通常の危険な意味でのセキュリティ ホールのバックドアではないということです。 意図的に挿入された 将来的に不正アクセスを可能にするためにコンピュータ システムに侵入する可能性があります。

つまり、昼間の訪問者が、建物の裏側にあるあまり知られていない窓の掛け金を故意に外して、暗闇に紛れて戻ってきて、共同部分に侵入するようなものではありません。

悪いニュースは、これは合法的な機能であるように見えますが、実装が不十分であり、影響を受けるコンピュータがサイバー犯罪者による悪用に対して脆弱になる可能性があるということです。

つまり、それは、建物の裏側にあるあまり知られていない窓が、誤って掛け金が外されたまま忘れ去られているようなものです。

Ecylpsium によれば、この問題は、として知られるギガバイトのサービスの一部であるという。 アプリセンター、その 「システムにインストールされているすべての GIGABYTE アプリを簡単に起動し、関連するアップデートをオンラインで確認し、最新のアプリ、ドライバー、BIOS をダウンロードできます。」

弱点を備えた自動アップデート

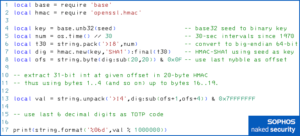

研究者らによれば、この APP Center エコシステムのバグのあるコンポーネントは、と呼ばれるギガバイト プログラムです。 GigabyteUpdateService.exeにインストールされている .NET アプリケーション %SystemRoot%System32 ディレクトリ (通常、システムのルートは C:Windows)、起動時に Windows サービスとして自動的に実行されます。

サービス Windows のバックグラウンド プロセスに相当するもの、または デーモン Unix スタイルのシステムでは、通常、独自のユーザー アカウントで実行されます。 SYSTEM アカウントに登録されており、サインアウトしてコンピュータがログオン画面で何気なく待機している場合でも、常に実行され続けます。

この GigabyteUpdateService このプログラムは、その名前が示すとおりの動作を行うようです。このプログラムは、アプリ、ドライバー、さらには BIOS ファームウェア自体として上にリストされている他のギガバイト コンポーネントの自動ダウンローダーおよびインストーラーとして機能します。

残念なことに、Eclypsium によると、Eclypsium は XNUMX つの固定 URL の XNUMX つからソフトウェアをフェッチして実行し、次のような方法でコード化されています。

- XNUMX つの URL はプレーンな古い HTTP を使用するため、ダウンロード中に暗号化による整合性保護が提供されません。 ネットワーク トラフィックが経由するサーバーを経由する中間操作 (MitM) は、プログラムがダウンロードするファイルを傍受するだけでなく、途中でファイルをマルウェアに感染させたり、置き換えたりすることで、検出されないようにファイルを変更する可能性があります。全く別のファイルで。

- XNUMX つの URL は HTTPS を使用していますが、更新ユーティリティは、相手側のサーバーが送り返す HTTPS 証明書を検証しません。 これは、MitM が、Let's Encrypt、DigiCert、GlobalSign などの認知された認証局 (CA) によって証明書の検証と署名を取得する必要がなく、ダウンローダーが予期するサーバーの名前で発行された Web 証明書を提示できることを意味します。 詐欺師は、単に偽の証明書を作成し、自分自身でそれを「保証」する可能性があります。

- ダウンローダーが取得して実行するプログラムは、本当に Gigabyte からのものであるかどうかを暗号的に検証されません。 Windows では、ダウンロードしたファイルがデジタル署名されていない場合は実行できませんが、組織のデジタル署名があれば実行できます。 サイバー犯罪者は、偽のフロント企業を利用したり、データ侵害やランサムウェア攻撃などで盗まれたキーをダークウェブから購入したりすることで、日常的に独自のコード署名キーを取得しています。

これだけでも十分に悪いことですが、それだけではありません。

Windows へのファイルの挿入

単に新しいバージョンを入手することはできません。 GigabyteUpdateService その特定のプログラムが通常とは異なる方法でコンピュータに到着した可能性があるためです。

Windows はいつでも再インストールできますが、標準の Windows イメージでは、ギガバイトのマザーボードを使用するかどうかがわからないため、付属していません。 GigabyteUpdateService.exe プレインストールされています。

したがって、Gigabyte は、次のような Windows 機能を使用します。 WPBTまたは Windows プラットフォームのバイナリ テーブル (これは Microsoft によって機能として売り込まれていますが、その仕組みを知ると同意できないかもしれません)。

この「機能」により、Gigabyte は GigabyteUpdateService にプログラムする System32 C: ドライブが Bitlocker で暗号化されている場合でも、BIOS から直接ディレクトリに保存できます。

WPBT は、ファームウェア メーカーが Windows 実行可能ファイルを BIOS イメージに保存し、ファームウェアのプリブート プロセス中にメモリにロードして、Windows に指示するためのメカニズムを提供します。 「C: ドライブのロックを解除して起動を開始したら、私があなたのために置いたこのメモリ ブロックを読み取り、ディスクに書き込み、起動プロセスの早い段階で実行してください。」

はい、正しく読んでいます。

Microsoft 自身のドキュメントによると、この方法で Windows 起動シーケンスに挿入できるプログラムは XNUMX つだけです。

ディスク上のファイルの場所は、

WindowsSystem32Wpbbin.exeオペレーティング システムのボリューム上。

さらに、これには厳密なコーディング制限がいくつかあります。 Wpbbin.exe プログラム、特に次のことが重要です。

WPBT は、オペレーティング システムの初期化中に Windows セッション マネージャーによって実行されるネイティブのユーザー モード アプリケーションのみをサポートします。 ネイティブ アプリケーションとは、Windows API (Win32) に依存しないアプリケーションを指します。

Ntdll.dllネイティブ アプリケーションの唯一の DLL 依存関係です。 ネイティブ アプリケーションの PE サブシステム タイプは 1 (IMAGE_SUBSYSTEM_NATIVE).

ネイティブ モード コードから .NET アプリへ

この時点で、おそらく、低レベルのネイティブ アプリがどのようにして起動するのか疑問に思っているでしょう。 Wpbbin.exe 最終的には、と呼ばれる本格的な .NET ベースの更新アプリケーションになります。 GigabyteUpdateService.exe 通常のシステムサービスとして実行されます。

そうですね、Gigabyte ファームウェア (Windows ではそれ自体を実行できません) に埋め込まれた IMAGE_SUBSYSTEM_NATIVE Windows に「ドロップ」される WPBT プログラム…

...つまり、WPBT ネイティブ モード コード (それ自体は通常の Windows アプリとして実行できません) には、.NET アプリケーションが埋め込まれており、 System32 ディレクトリは、後で Windows 起動プロセスで起動されます。

簡単に言えば、ファームウェアには特定のバージョンの GigabyteUpdateService.exe ファームウェアが組み込まれており、ファームウェアを更新しない限り、起動時に Windows に有線バージョンの APP Center アップデーター サービスが「導入」され続けることになります。

ここには明らかな卵が先か鶏が先かという問題があります。特に (そして皮肉にも) APP Center エコシステムにファームウェアを自動的に更新させると、更新がまったく同じハードウェアによって管理される可能性が非常に高いということです。ファームウェアに組み込まれている脆弱な更新サービスを置き換える必要があります。

Microsoft の言葉 (強調) は次のとおりです。

WPBT の主な目的は、オペレーティング システムが変更された場合、または「クリーンな」構成で再インストールされた場合でも、重要なソフトウェアを存続できるようにすることです。 WPBT の使用例の XNUMX つは、デバイスが盗難され、フォーマットされ、再インストールされた場合に存続する必要がある盗難防止ソフトウェアを有効にすることです。 […] この機能は強力であり、独立系ソフトウェア ベンダー (ISV) や相手先商標製品製造業者 (OEM) が自社のソリューションをデバイスに無期限に適用できるようにする機能を提供します。

この機能は Windows のコンテキストでシステム ソフトウェアを永続的に実行する機能を提供するため、 WPBT ベースのソリューションが可能な限り安全であり、Windows ユーザーを悪用可能な状況にさらさないことが重要になります。。 特に、WPBT ソリューションにはマルウェア (つまり、ユーザーの適切な同意なしにインストールされた悪意のあるソフトウェアまたは望ましくないソフトウェア) が含まれていてはなりません。

かなり。

何をするか?

これは本当に「バックドア」なのでしょうか?

私たちはそのようには考えません。なぜなら、その特定の言葉を、次のようなより悪質なサイバーセキュリティ行為に対して留保したいからです。 意図的に弱体化させる 暗号化アルゴリズム、意図的に組み込む 隠しパスワード、開く 文書化されていない指揮統制経路、などなど。

とにかく、良いニュースは、この WPBT ベースのプログラム インジェクションは、オフにできるギガバイト マザーボードのオプションであるということです。

エクリプシウムの研究者自身が次のように述べています。 「この設定はデフォルトでは無効になっているように見えますが、調査したシステムでは有効になっていました。」 ただし、Naked Security リーダー (「 下のコメント)は書いています、 「数週間前にギガバイト ITX ボードを使用してシステムを構築したところ、すぐにギガバイト App Center が [BIOS でオンになり] ました。」

したがって、ギガバイトのマザーボードを使用していて、このいわゆるバックドアが心配な場合は、それを完全に回避できます。 BIOS セットアップに移動し、次のことを確認します。 APP センターのダウンロードとインストール オプションがオフになっています。

エンドポイント セキュリティ ソフトウェアや企業ネットワーク ファイアウォールを使用して、 安全でない更新サービスに接続されている XNUMX つの URL スラッグへのアクセスをブロックします。、Eclypsium では次のようにリストされます。

http://mb.download.gigabyte.com/FileList/Swhttp/LiveUpdate4 https://mb.download.gigabyte.com/FileList/Swhttp/LiveUpdate4 https://software-nas SLASH Swhttp/LiveUpdate4

念のため言っておきますが、これらの URL をブロックすることは試していないため、他の必要または重要なギガバイト更新が機能しないようにブロックするかどうかはわかりませんが、とにかくその HTTP URL 経由のダウンロードをブロックするのが良い考えであると思われます。 。

文面から推測すると、 LiveUpdate4 URL のパス部分に、更新を手動でダウンロードして管理し、独自の方法で自分の時間に展開できることが示されています。

…しかし、それは単なる推測です。

だから、 Gigabyte からの最新情報に常に注目してください。

それ GigabyteUpdateService このプログラムは間違いなく改善につながる可能性があり、パッチが適用されたら、古いバージョンがファームウェアに埋め込まれて復活を待っていないことを確認するために、Windows システムだけでなくマザーボードのファームウェアも更新する必要がある場合があります。将来。

また、あなたが Windows 上で Web ベースのダウンロードを処理するコードを作成しているプログラマーであれば、 常に HTTPS を使用し、接続する TLS サーバー上で少なくとも基本的な証明書検証チェックを常に実行します。.

できるから。

- SEO を活用したコンテンツと PR 配信。 今日増幅されます。

- プラトアイストリーム。 Web3 データ インテリジェンス。 知識増幅。 こちらからアクセスしてください。

- 未来を鋳造する w エイドリエン・アシュリー。 こちらからアクセスしてください。

- PREIPO® を使用して PRE-IPO 企業の株式を売買します。 こちらからアクセスしてください。

- 情報源: https://nakedsecurity.sophos.com/2023/06/02/researchers-claim-windows-backdoor-affects-hundreds-of-gigabyte-motherboards/

- :持っている

- :は

- :not

- $UP

- 1

- 視聴者の38%が

- a

- 能力

- できる

- 私たちについて

- 上記の.

- 絶対の

- 虐待

- アクセス

- 従った

- 取得する

- 使徒行伝

- 前

- アルゴリズム

- すべて

- 許す

- ことができます

- 沿って

- また

- 全部

- 常に

- an

- &

- どれか

- API

- アプリ

- 申し込み

- アプリ

- です

- 周りに

- AS

- At

- 攻撃

- 著者

- 権威

- オート

- 自動化

- 自動的に

- バック

- 裏口

- 背景

- 背景画像

- 悪い

- ひどく

- 基本

- BE

- なぜなら

- になる

- き

- ふるまい

- ビット

- ブロック

- ブロッキング

- ボード

- 国境

- ボトム

- ボックス

- 違反

- 建物

- 内蔵

- 焙煎が極度に未発達や過発達のコーヒーにて、クロロゲン酸の味わいへの影響は強くなり、金属を思わせる味わいと乾いたマウスフィールを感じさせます。

- 買収

- by

- CA

- 呼ばれます

- 来ました

- 缶

- キャリー

- キャリー・オン

- 場合

- センター

- 証明書

- 認証局

- 変更

- チェック

- 小切手

- クレーム

- クリア

- コード

- コード化

- コーディング

- カラー

- 来ます

- 企業

- 会社

- コンポーネント

- コンポーネント

- コンピュータ

- コンピューター

- お問合せ

- 同意

- 含まれています

- コンテキスト

- 企業

- 可能性

- カバー

- 作ります

- 重大な

- 暗号

- サイバー犯罪者

- サイバーセキュリティ

- 暗いです

- ダークウェブ

- データ

- データ侵害

- デフォルト

- 絶対に

- 依存関係

- 展開します

- デバイス

- 異なります

- デジタル

- デジタル処理で

- 直接に

- 無効

- ディスプレイ

- do

- ドキュメント

- ありません

- そうではありません

- ドント

- ダウンロード

- ダウンロード

- 劇的に

- ドライブ

- ドライバー

- ダビングされた

- 間に

- e

- 早い

- 簡単に

- エコシステム

- 埋め込まれた

- 強調

- enable

- 使用可能

- では使用できません

- 暗号化

- end

- エンドポイント

- エンドポイントのセキュリティ

- 終了

- 十分な

- 確保

- 完全に

- 装置

- 同等の

- エーテル(ETH)

- さらに

- 正確に

- 例

- 実行します

- 実行された

- 期待する

- 視線

- 実際

- 偽

- 特徴

- 少数の

- File

- ファイアウォール

- から

- フロント

- 機能性

- 未来

- 一般に

- 取得する

- 受け

- Go

- 行く

- 良い

- グラブ

- ハンドル

- Hardware

- 持ってる

- 見出し

- 高さ

- こちら

- ホール

- ホバー

- 認定条件

- HTML

- HTTP

- HTTPS

- 何百

- i

- アイデア

- if

- 画像

- 画像

- 実装

- 重要

- 改善

- in

- include

- 独立しました

- 注入します

- 安全でない

- 整合性

- に

- 皮肉なことに

- 発行済み

- IT

- ITS

- 自体

- ジョイント

- ただ

- キープ

- キー

- 知っている

- 既知の

- 後で

- 最新の

- 起動する

- 打ち上げ

- LEARN

- 最低

- 残す

- 左

- 正当な

- 生活

- ような

- 制限

- リストされた

- リスト

- 負荷

- 場所

- make

- メーカー

- メーカー

- マルウェア

- 管理します

- マネージド

- マネージャー

- 手動で

- メーカー

- マージン

- 最大幅

- 五月..

- 手段

- メカニズム

- メモリ

- 単に

- Microsoft

- かもしれない

- ミス

- MITM

- モデル

- 修正する

- 他には?

- しなければなりません

- 裸のセキュリティ

- 名

- ネイティブ

- 必要

- 必要

- 必要

- net

- ネットワーク

- ネットワークトラフィック

- 新作

- ニュース

- いいえ

- 通常の

- 特に

- 明白

- of

- オフ

- 頻繁に

- 古い

- on

- ONE

- オンライン

- の

- 開いた

- 開設

- オペレーティング

- オペレーティングシステム

- オプション

- or

- オリジナル

- その他

- 私たちの

- でる

- 自分の

- P&E

- 部

- 特定の

- パス

- path

- Paul Cairns

- 実行する

- しつこく

- 甲高い

- シンプルスタイル

- プラットフォーム

- プラトン

- プラトンデータインテリジェンス

- プラトデータ

- ポイント

- 位置

- 可能

- 投稿

- :

- 強力な

- 好む

- 現在

- 主要な

- 多分

- 問題

- プロセス

- ラボレーション

- 演奏曲目

- プログラマー

- プログラム

- 保護

- 提供します

- は、大阪で

- 提供

- 目的

- 置きます

- ランサムウェア

- ランサムウェア攻撃

- むしろ

- 読む

- リーダー

- 本当に

- 認識された

- 指し

- レギュラー

- 関連する

- 相対

- replace

- の提出が必要です

- 研究者

- ご予約

- 右

- ルート

- 円形

- 日常的に

- ラン

- ランニング

- 前記

- 同じ

- 言う

- 画面

- 安全に

- セキュリティ

- セキュリティソフトウェア

- と思われる

- 送る

- センス

- シーケンス

- サービス

- セッション

- セッションに

- 設定

- 符号

- 署名されました

- 単に

- So

- ソフトウェア

- 固体

- ソリューション

- 一部

- 特定の

- 標準

- 開始

- 開始

- スタートアップ

- スティック

- まだ

- 盗まれました

- 店舗

- 厳格な

- そのような

- 提案する

- サポート

- SVG

- システム

- 言う

- より

- それ

- 未来

- ジョイント

- アプリ環境に合わせて

- それら

- 自分自身

- その後

- そこ。

- したがって、

- ボーマン

- 彼ら

- 考える

- この

- しかし?

- 三

- 介して

- 時間

- TLS

- 〜へ

- あまりに

- top

- トラフィック

- 遷移

- トランスペアレント

- 試み

- 順番

- オン

- type

- 下

- まで

- 珍しいです

- 不要な

- アップデイト

- 更新版

- URL

- つかいます

- 使用事例

- ユーザー

- users

- 使用されます

- 通常

- ユーティリティ

- 検証済み

- ベンダー

- Verification

- 確認する

- バージョン

- 非常に

- 、

- ビジター

- ボリューム

- 脆弱な

- 待っています

- 欲しいです

- ました

- 仕方..

- we

- ウェブ

- ウェブベースの

- ウィークス

- WELL

- 周知

- した

- この試験は

- いつ

- かどうか

- which

- 誰

- その

- 意志

- ウィンドウズ

- Windowsユーザー

- 無し

- 不思議に思います

- Word

- 言葉

- ワーキング

- 作品

- 心配して

- 書きます

- 書き込み

- 貴社

- あなたの

- ゼファーネット