プロジェクトの背後にいる研究者チームによると、脆弱性の悪用を予測する方法を作成するための公的な取り組みは、予測能力を 82% 向上させる新しい機械学習モデルを発表しました。これは大幅な向上です。 組織はモデルにアクセスできます、7 月 XNUMX 日に公開されます。 API を介して、最高スコアのソフトウェアの欠陥を特定します。

Exploit Prediction Scoring System (EPSS) の 1,400 番目のバージョンでは、脆弱性の経過時間、リモートで悪用可能かどうか、特定のベンダーが影響を受けるかどうかなど、30 を超える機能を使用して、どのソフトウェアの問題が悪用されるかを正しく予測します。次の XNUMX 日間。 スコアリング システムに基づいて脆弱性の修正に優先順位を付けるセキュリティ チームは、Common Vulnerability Scoring System (CVSS) の最新バージョンを使用することで、修正の作業負荷を XNUMX 分の XNUMX に減らすことができます。 紙 先週arXivに公開されたEPSSバージョン3について。

Cyentia Institute のチーフ データ サイエンティストで論文の筆頭著者である Jay Jacobs 氏は、EPSS はセキュリティ チームの作業負荷を軽減するツールとして使用できると同時に、企業が最もリスクの高い脆弱性を修復できるようにすることができると述べています。

「企業は、スコアのリストの最上位に注目し、資産の重要性、重要性、場所、代替コントロールを考慮して、下位に向けて作業を開始し、できることを修正することができます」と彼は言います。 「もしそれが本当に高いなら、彼らはそれを危機に追い込みたいと思っているのかもしれません.XNUMX日以内に修正しましょう.」

EPSS は、セキュリティ チームが日常的に直面する XNUMX つの問題に対処するように設計されています。 毎年公開されるソフトウェアの脆弱性の増加、および決定 どの脆弱性が最もリスクが大きいか. たとえば、2022 年には、MITRE が管理する Common Vulnerabilities and Exposure (CVE) データベースに 25,000 件を超える脆弱性が報告されました。 国家脆弱性データベースによると.

EPSS の作業は Cyentia で開始されましたが、現在、約 170 人のセキュリティ担当者のグループが形成されています。 特別利益団体 (SIG) Forum of Incident Response and Security Teams (FIRST) の一部として、モデルの開発を続けています。 他の 研究チームは代替案を開発しました 機械学習モデル、 予想される悪用可能性など.

特定の脆弱性によって表されるリスクのこれまでの測定法 (通常、共通脆弱性スコアリング システム (CVSS)) はうまく機能しないと、公共政策シンクタンクであり共同議長を務める RAND Corporation の上級政策研究者である Sasha Romanosky は述べています。 EPSS Special Interest Group のメンバー。

「CVSS は脆弱性の影響 [または] 重大度を把握するのに役立ちますが、脅威の有用な測定にはなりません。業界としての能力が根本的に欠けており、これが EPSS が埋めようとしているギャップです」と彼は言います。 . 「良いニュースは、より多くのベンダーからのより多くのエクスプロイト データを統合するにつれて、スコアがどんどん良くなっていくということです。」

異種データの接続

Exploit Prediction Scoring System は、ソフトウェア メンテナーからの情報、エクスプロイト データベースからのコード、セキュリティ会社から送信されたエクスプロイト イベントなど、サード パーティからのさまざまなデータを関連付けます。 これらすべてのイベントを各脆弱性の共通の識別子 (CVE) を介して接続することにより、機械学習モデルは、欠陥が悪用されるかどうかを示す要因を学習できます。 たとえば、脆弱性がコードの実行を許可するかどうか、脆弱性を悪用する方法に関する指示が XNUMX つの主要な悪用データベースのいずれかに公開されているかどうか、および CVE で言及されている参照の数はすべて、脆弱性が脆弱かどうかを予測するために使用できる要因です。悪用されます。

EPSS の背後にあるモデルは、時間の経過とともにより複雑になりました。 最初のイテレーションには 16 の変数しかなく、脆弱性が Common Vulnerability Scoring System (CVSS) で評価され、重大 (44 段階評価で 58 以上) と見なされた場合、7% と比較して 10% 労力が削減されました。 EPSS バージョン 2 では、変数の数が 1,100 以上に大幅に拡張されました。 最新バージョンでは、さらに約 300 が追加されました。

予測モデルにはトレードオフがあります。たとえば、悪用可能な脆弱性の検出数と誤検出の割合などです。しかし、全体としては非常に効率的であると Rand の Romanosky 氏は述べています。

「どの脆弱性が次に悪用されるかを完全に判断できるソリューションはありませんが、EPSS は正しい方向への一歩であると思います」と彼は言います。

著しい向上

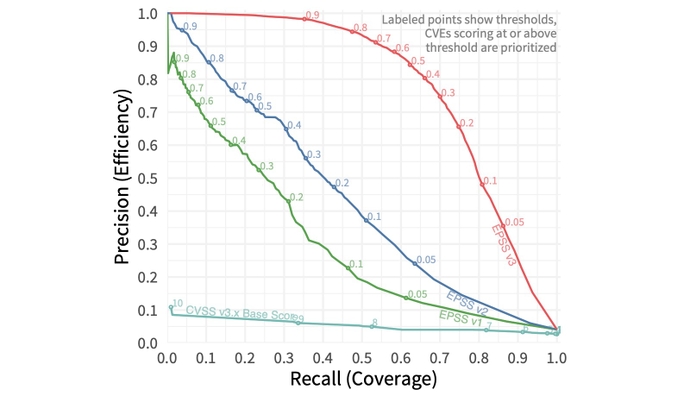

全体として、機能を追加し、機械学習モデルを改善することにより、研究者はスコアリング システムのパフォーマンスを 82% 向上させました。これは、精度と再現率をプロットする曲線下面積 (AUC) で測定されます。これはカバレッジと効率とも呼ばれます。 このモデルは現在 0.779 AUC を占めており、82 AUC だった 0.429 番目の EPSS バージョンよりも 1.0% 優れています。 XNUMX の AUC は完全な予測モデルです。

EPSS の最新バージョンを使用すると、悪用された脆弱性の 82% 以上を検出したい企業は、Common Vulnerabilities and Exposures (CVE) 識別子が割り当てられたすべての脆弱性の約 7.3% を軽減するだけで済みます。 CVSS を使用して修正する必要がある CVE。

このモデルは FIRST サイトの API を介して利用でき、企業は特定の脆弱性のスコアを取得したり、最高スコアのソフトウェアの欠陥をいつでも取得したりできます。 それでも企業は、修復作業の最優先事項を決定するために、より多くの情報を必要とするでしょう、と Cyentia の Jacobs 氏は言います。

「データは無料なので、EPSS スコアを取得したり、その毎日のダンプを取得したりできますが、課題はそれを実践するときです」と彼は言います。 「悪用可能性は、考慮すべきすべての要素の XNUMX つにすぎず、その他の要素は測定できません。」

- SEO を活用したコンテンツと PR 配信。 今日増幅されます。

- Platoblockchain。 Web3メタバースインテリジェンス。 知識の増幅。 こちらからアクセスしてください。

- 情報源: https://www.darkreading.com/emerging-tech/machine-learning-improves-prediction-of-exploited-vulnerabilities

- :は

- $UP

- 000

- 1

- 100

- 2022

- 7

- a

- できる

- 私たちについて

- アクセス

- 従った

- アカウント

- 追加されました

- 住所

- AL

- すべて

- 許可

- ことができます

- 代替案

- および

- 発表の

- API

- です

- AREA

- AS

- 資産

- 割り当てられた

- At

- 著者

- 利用できます

- ベース

- 基礎

- BE

- 背後に

- BEST

- より良いです

- の間に

- ブースト

- by

- 缶

- 機能

- キャプチャ

- レスリング

- 挑戦する

- チャート

- チーフ

- 共同議長

- コード

- コマンドと

- 企業

- 会社

- 比べ

- 複雑な

- 接続する

- コネクト

- 検討

- 見なさ

- 続ける

- controls

- 株式会社

- 可能性

- カバレッジ

- 作ります

- 重大な

- 現在

- 曲線

- シーブ

- daily

- データ

- データサイエンティスト

- データベース

- データベースを追加しました

- 日

- 設計

- 決定する

- 決定

- 開発する

- 発展した

- 方向

- 異なる

- ダウン

- 各

- 効率

- 効率的な

- 努力

- 努力

- エイス

- 有効にする

- 強化

- エーテル(ETH)

- 評価

- イベント

- あらゆる

- すべてのもの

- 例

- 実行

- 拡大

- 予想される

- 悪用する

- 搾取

- 搾取

- 暴露

- 顔

- 要因

- 特徴

- 埋める

- 企業

- 名

- 修正する

- 欠陥

- 欠陥

- 形成

- フォーラム

- 無料版

- から

- 根本的に

- ギャップ

- 取得する

- Go

- 良い

- グラブ

- 大いに

- グループ

- 成長した

- 持ってる

- ハイ

- より高い

- 最高

- 認定条件

- How To

- HTTPS

- 識別子

- 識別する

- 影響

- 重要性

- 改善されました

- 改善

- 向上させる

- 改善

- in

- 事件

- インシデント対応

- 含めて

- 示す

- 産業を変えます

- 情報

- 機関

- 説明書

- 統合する

- 関心

- 問題

- IT

- 繰り返し

- ITS

- JPG

- 保管

- 既知の

- 姓

- 最新の

- LEARN

- 学習

- ような

- LINE

- リスト

- ライブ

- 場所

- 見て

- 機械

- 機械学習

- 主要な

- 多くの

- 最大幅

- だけど

- 措置

- 言及した

- 軽減する

- モデル

- 瞬間

- 他には?

- 最も

- 国民

- 必要

- 新作

- ニュース

- 次の

- ニスト

- 数

- of

- on

- ONE

- 組織

- その他

- 全体

- 紙素材

- 部

- 特定の

- パーティー

- 完璧

- パフォーマンス

- 実行する

- プラトン

- プラトンデータインテリジェンス

- プラトデータ

- 方針

- 練習

- 精度

- 予測する

- 予測

- 予測

- かなり

- 前

- 優先順位付け

- 優先順位をつける

- 優先順位

- 問題

- プロジェクト

- 公共

- 公表

- 置きます

- ランド

- レート

- レッド

- 減らします

- 電話代などの費用を削減

- リファレンス

- 報告

- 表す

- で表さ

- 研究者

- 研究者

- 応答

- リスク

- s

- 言う

- 規模

- 科学者

- 得点

- 二番

- セキュリティ

- 求める

- シニア

- 重要

- ウェブサイト

- So

- ソフトウェア

- 溶液

- ソース

- 特別

- 特定の

- start

- 開始

- 手順

- 提出された

- 首尾よく

- そのような

- タンク

- チーム

- チーム

- それ

- エリア

- アプリ環境に合わせて

- ボーマン

- 物事

- シンクタンク

- 三番

- 第三者

- 脅威

- 三

- 介して

- 時間

- 〜へ

- ツール

- top

- 一般的に

- 下

- 多様

- Ve

- ベンダー

- ベンダー

- バージョン

- 対

- 、

- 脆弱性

- 脆弱性

- wanted

- 仕方..

- 週間

- WELL

- この試験は

- かどうか

- which

- while

- 意志

- 仕事

- でしょう

- ゼファーネット