IoT デバイスは、その利点にもかかわらず、マルウェアの影響を非常に受けやすくなっています。 サイズと計算能力が限られているため、標的になりやすいのです。 これらのデバイスを攻撃から保護することは、企業のセキュリティ チームにとって日常的な課題です。

IoT マルウェアがこれほど懸念される理由を詳しく見て、マルウェア攻撃から IoT デバイスを保護する方法を検討してみましょう。

IoT デバイスがマルウェアの影響を受けやすい理由

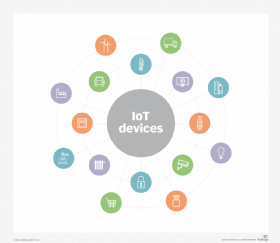

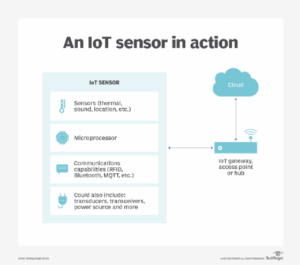

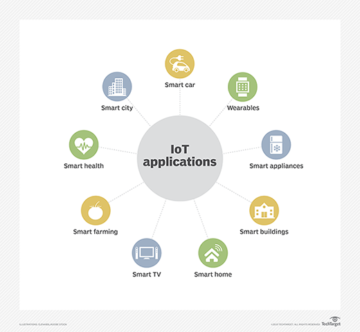

IoT デバイスは、非標準のコンピューティング デバイスとして分類されます。 それらは、スマート TV やウェアラブルなどの消費者向け製品である場合もあれば、制御システム、監視カメラ、資産トラッカーなどの産業用製品である場合もあります。 医療機器。 IoT デバイスは、その対象に関係なく、世界の働き方や生活の仕方を変えてきました。

何千もの異なるタイプの IoT デバイスが存在しますが、それらはすべてネットワークに接続する機能を共有しています。 接続により、これらのデバイスをリモートで制御し、データにアクセスして収集できるようになります。

IoT デバイスには多くの利点があるにもかかわらず、生成、収集、共有されるデータ、および実行される操作により、悪意のあるハッカーにとって IoT デバイスは非常に魅力的なものになります。 ネットワークに接続されているという事実は、リモートから攻撃される可能性を残しており、そのフォームファクターには、脅威や悪用から身を守るために必要なセキュリティが組み込まれていないことを意味します。

IoTの弱点と脆弱性

Bitdefender の 2023 IoT Security Landscape Report によると、米国の家庭には平均 46 台のデバイスがインターネットに接続されており、それらのデバイスに対して 24 時間ごとに平均 XNUMX 回の攻撃が発生しています。 それは単なる消費者向け IoT デバイスです。

2023 年 XNUMX 月の間、Nozomi Networks の分散型 IoT ハニーポットでは、毎日数百から数千の固有の攻撃者 IP アドレスが目撃されました。

IoT 攻撃は、デバイスの制御を取得し、機密データを盗んだり消去したり、それをネットワークにリクルートしたりすることを目的としています。 ボットネット。 攻撃が成功すると、特に重要なインフラストラクチャや医療システムを実行している接続デバイスに対して攻撃が行われた場合、重大な物理的影響が生じる可能性があります。

以下 セキュリティ上の問題 IoT デバイスがマルウェアの影響を受けやすくなります。

- デバイスの制約。 ほとんどの IoT デバイスは、タスクを実行するのに十分な最小限のハードウェアおよびソフトウェア機能を備えて設計されています。 これにより、包括的なセキュリティ メカニズムやデータ保護の能力がほとんどなくなり、攻撃に対してより脆弱になります。

- ハードコードされたデフォルトのパスワード。 ハードコードされたデフォルトのパスワードにより、総当たり戦術を採用する攻撃者はデバイスの認証を突破する可能性が高くなります。 たとえば、HEH ボットネットは、ハードコードされた認証情報と総当たりパスワードを使用してデバイスに感染します。

- 暗号化の欠如。 平文で保存または送信されるデータは、盗聴、破損、ハイジャックに対して脆弱です。 たとえば、IoT デバイスから送信される重要なテレメトリ情報が操作されて、誤った結果が提供される可能性があります。

- 脆弱なコンポーネント。 共通のハードウェア コンポーネントの使用とは、電子回路基板や通信プロトコルの知識を持つ人であれば誰でも使用できることを意味します。 ユニバーサル非同期レシーバ/トランスミッタ および相互集積回路は、デバイスを分解してハードウェアの脆弱性を探すことができます。

- デバイスの多様性。 デスクトップ、ラップトップ、携帯電話と比較すると、IoT デバイスはフォーム ファクターや OS が大きく異なります。 IoT デバイスが採用するネットワーク テクノロジとプロトコルについても同様です。 この多様性により、標準レベルの保護を提供するには、より複雑なセキュリティ対策と制御が必要になります。

- 監査機能の欠如。 攻撃者は、アクティビティが記録されたり検出されたりすることを恐れることなく、IoT デバイスを侵害して悪用します。 感染したデバイスでは、パフォーマンスやサービスに目立った低下が見られない場合があります。

- 貧弱な更新メカニズム。 多くのデバイスには、ファームウェアやソフトウェアを安全に更新する機能がありません。 この不足により、企業は IoT デバイスを新たな脆弱性から保護し続けるために多大なリソースを投入する必要があり、多くのデバイスが危険にさらされたままになります。 さらに、IoT デバイスは通常、導入に長期間かかるため、新しい攻撃モデルからデバイスを保護することがますます困難になっています。

- セキュリティ意識の欠如。 組織は多くの場合、IoT デバイスの弱点やネットワーク セキュリティ全体に及ぼす影響を十分に理解せずに IoT デバイスを導入します。 同様に、ほとんどの消費者は、新しいデバイスをインターネットに接続する前にデフォルトのパスワードや設定を変更する知識が不足しているため、ガジェットは攻撃者の格好の標的になります。

IoT マルウェアと攻撃

IoT デバイスは、あらゆるサイバーセキュリティ侵害やマルウェア感染に関与する可能性があり、その影響は即座に波及し、連鎖的に大きな混乱を引き起こす可能性があります。 攻撃には、ボットネット、ランサムウェア、破壊ウェア、不正なデバイスが含まれます。

- IoT ボットネット。 ボットネット マルウェアはオープン ソースであることが多く、アンダーグラウンド フォーラムで無料で入手できます。 これは、できるだけ多くのデバイスに感染して制御すると同時に、他のボットネット マルウェアがデバイスを制御するのをブロックするように設計されています。 IoT デバイスはセキュリティが不十分なため、脅威アクターがデバイスをボットとして採用し、巨大なボットネットを作成して壊滅的な DDoS 攻撃を仕掛けることができます。 実際、2023 年の Nokia Threat Intelligence Report によると、IoT ボットネットは現在、全 DDoS トラフィックの 40% 以上を生成しており、これは過去 2016 年間で XNUMX 倍に増加しています。 最初の大規模な IoT ボットネット攻撃は XNUMX 年に発生しました Miraiボットネット攻撃。 CCTVカメラや家庭用ルーターなど600,000万台以上のIoTデバイスが感染した。 いくつかの主要な Web サイトが数時間にわたってオフラインになりました。 IoT ボットネットは、ブルートフォース攻撃、フィッシング攻撃、スパム キャンペーンなどの他の攻撃を開始する可能性があります。

- ランサムウェア。 多くの IoT デバイスは貴重なデータをローカルに保存しませんが、それでもランサムウェア攻撃の被害に遭う可能性があります。 IoT ランサムウェアはデバイスの機能をロックし、スマート デバイスをフリーズさせ、事業運営や重要なインフラストラクチャを停止させます。 たとえば、FLocker ランサムウェアや El Gato ランサムウェアは携帯電話、タブレット、スマート TV をターゲットにしており、攻撃者は感染したデバイスのロックを解除する前に支払いを要求します。 感染した IoT デバイスを単にリセットすることは可能かもしれませんが、重大な状況が展開する前に数百または数千のデバイスに対してこれを実行すると、攻撃者にとって大きな影響力が得られます。 適切なタイミングまたは場所でランサムウェア攻撃が行われると、被害者には身代金を支払う以外の選択肢がほとんど、またはまったく与えられません。

- 破壊器。 これは造語ですが、この IoT マルウェアの意図を捉えています。 デストラクションウェアは、政治的、イデオロギー的、または単に悪意のある目的でインフラストラクチャを機能不全にすることを目的とした攻撃です。 好例: 2015 年のウクライナの送電網に対する攻撃。 洗練され綿密に計画された攻撃により、電力網全体が破壊されました。 操業が完全に復旧するまでには数か月かかりました。 攻撃の一部には、重要なシリアル - イーサネット コンバーターのファームウェアを上書きし、正規のオペレーターがリモート コントロールを発行できないようにすることが含まれていました。 感染したデバイスは新しいものと交換する必要がありました。 同様の攻撃 2022で発生しました.

- 不正なデバイス。 多くのサイバー犯罪者は、IoT デバイスが完全に保護されていない場合、IoT デバイスを制御しようとするのではなく、単に不正なデバイスを IoT ネットワークに接続します。 これにより、攻撃者がそこからさらにネットワークに侵入できるアクセス ポイントが作成されます。

IoT マルウェア攻撃を検出する方法

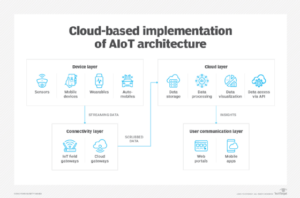

IoT デバイスは現在、ほぼすべての主要産業に不可欠なコンポーネントです。 セキュリティ チームは、展開と使用に特有の複雑なリスク要因を理解する必要があります。 ただし、IoT マルウェア検出技術はまだ発展途上です。 たとえば、IoT デバイスのアーキテクチャとリソースの制約が多様であるため、標準的なオンボード動的および静的分析手法は不可能です。

IoT マルウェアを検出するための最良のアプローチは、ネットワーク トラフィック、リソース消費、ユーザーの操作などのデバイスのアクティビティを徹底的に調べ、AI を使用して動作プロファイルを生成する集中監視システムです。 これらのプロファイルは、デバイスの種類に関係なく、サイバー攻撃や悪意のあるソフトウェアの変更に起因する逸脱を検出するのに役立ちます。 機密データを生成または処理するデバイスは、 分散型連合学習モデル モデルのトレーニング中にデータのプライバシーを確保します。

将来の IoT 検出方法には、電磁信号分析が含まれる可能性があります。 たとえば、IRISA で働くセキュリティ研究者 特定され 電磁活動を分析することにより、Raspberry Pi デバイス上で実行されるマルウェアを 98% の精度で検出します。 この手法の大きな利点は、マルウェアによって検出、ブロック、回避できないことです。

IoT マルウェアを防ぐ方法

マルウェアを迅速に検出してブロックするための実行可能かつ効果的な方法が確立されるまで、最良のアプローチは、展開前および展開中にデバイスが完全に保護されていることを確認することです。

以下の手順に従ってください。

- 強力な認証を有効にします。 デフォルトのパスワードは必ず変更してください。 可能な場合は、多要素認証を使用してください。

- 常時暗号化を使用します。 すべてのデータとネットワーク通信チャネルを常に暗号化します。

- 不要な機能を無効にします。 特定の機能が使用されていない場合 (たとえば、デバイスが Wi-Fi 経由で通信している場合は Bluetooth)、それらの機能を無効にして攻撃対象領域を減らします。

- パッチとアップデートを適用します。 他のすべてのネットワーク資産と同様に、すべての IoT アプリケーションとデバイス、特にファームウェアを最新の状態に保ちます。 これは、パッチを適用できない古いデバイスでは問題になる可能性があります。 アップグレードが不可能な場合は、他のデバイスを危険にさらさないように、デバイスを別のネットワークに配置します。 ゲートウェイ アプライアンス これらのタイプのデバイスを検出や攻撃から保護するのに役立ちます。

- 安全な API。 API は IoT エコシステムの重要な部分です。 これらは、デバイスとバックエンド システム間のインターフェイスを提供します。 その結果、IoT デバイスによって使用されるすべての API をストレス テストし、承認されたデバイスのみが API を介して通信できることを確認します。

- 包括的な資産目録を維持します。 すべての IoT デバイスを在庫管理ツールに追加します。 ID、場所、サービス履歴、その他の重要な指標を記録します。 これにより、IoT エコシステムの可視性が向上し、セキュリティ チームがネットワークに接続している不正なデバイスを特定し、進行中の攻撃を示す可能性のある異常なトラフィック パターンにフラグを立てるのに役立ちます。 ネットワーク検出ツールは、チームが大規模で急速に拡大する IoT ネットワークを常に把握し続けるのにも役立ちます。

- 強力なネットワーク セキュリティを実装します。 IoT デバイスが接続するすべてのネットワークを分離し、専用の境界防御を展開します。

- IoT バックエンド アプリケーションを監視します。 異常なアクティビティを警告するアラートを設定し、定期的に脆弱性をスキャンします。

- セキュリティについては積極的に取り組んでください。 新しい攻撃方法やマルウェアが発見された場合は、緩和策を実装します。 IoT の脅威情勢の動向を常に把握してください。 を検出し、 ランサムウェアに対応する そしてDDoS攻撃。

- 在宅勤務ポリシーを確立します。 消費者向け IoT デバイスをホーム ネットワークに接続する人が増えるにつれ、在宅勤務する従業員は企業ネットワークやリソースへのアクセス方法を管理するポリシーに厳密に従う必要があります。 スマート ホーム デバイスもセキュリティが弱い可能性があります。 リスクを開く 攻撃者が企業のネットワークへのエントリ ポイントを作成する可能性があるということです。 従業員に、スマート デバイスが生み出すセキュリティ リスクと、攻撃から確実に安全を確保する方法を認識させます。

- バグ報奨金プログラムを導入します。 IoT エコシステムのハードウェアまたはソフトウェア内の脆弱性またはバグを発見して報告することに成功した倫理的なハッカーに報酬を提供します。

IoT攻撃の未来

IoT マルウェアの脆弱性を軽減する計画を確立し、IoT 攻撃に対抗する方法を決定することは、すべての組織にとっての優先事項です。 世界がスマート テクノロジーへの依存を強めるにつれて、IoT 攻撃の頻度は増加する一方です。

IoT エコシステムは本質的に複雑であり、攻撃対象領域が広いです。 悪意のあるハッカーは、IoT デバイスを簡単に実現できる成果と正しくみなしています。 世界的に受け入れられている IoT セキュリティ標準がないため、IoT デバイスの安全性を維持することがさらに困難になっています。 などの取り組み NIST, ENISA 欧州電気通信標準協会 と ioXtアライアンス、将来の IoT デバイスの組み込みセキュリティの大幅な向上につながります。 一方、EU のサイバーレジリエンス法は、 メーカーはセキュリティを向上させます デジタルデバイスの。

Michael Cobb (CISSP-ISSAP) は、IT 業界で 20 年以上の経験を持つ著名なセキュリティ著者です。

- SEO を活用したコンテンツと PR 配信。 今日増幅されます。

- PlatoData.Network 垂直生成 Ai。 自分自身に力を与えましょう。 こちらからアクセスしてください。

- プラトアイストリーム。 Web3 インテリジェンス。 知識増幅。 こちらからアクセスしてください。

- プラトンESG。 カーボン、 クリーンテック、 エネルギー、 環境、 太陽、 廃棄物管理。 こちらからアクセスしてください。

- プラトンヘルス。 バイオテクノロジーと臨床試験のインテリジェンス。 こちらからアクセスしてください。

- 情報源: https://www.techtarget.com/searchsecurity/tip/How-to-protect-your-organization-from-IoT-malware

- :は

- :not

- :どこ

- $UP

- 000

- 01

- 1

- 20

- 20年

- 2015

- 2016

- 2023

- 24

- 30

- 32

- 40

- 46

- 50

- a

- 能力

- できる

- 一般に認められた

- アクセス

- アクセス

- 従った

- 精度

- 行為

- 活動

- アクティビティ

- 俳優

- 添加

- アドレス

- 利点

- に対して

- AI

- 目指す

- 目指して

- アラート

- すべて

- また

- 常に

- 間で

- an

- 分析

- 分析する

- および

- どれか

- 誰も

- 離れて

- API

- アプローチ

- です

- AS

- 資産

- 資産

- At

- 攻撃

- 攻撃

- 魅力的

- 監査

- 8月

- 認証

- 著者

- 承認

- 許可

- 利用できます

- 平均

- 知って

- 認知度

- バックエンド

- BE

- になる

- さ

- 利点

- BEST

- の間に

- ビッグ

- ブロック

- ブロックされた

- ブロッキング

- ブルートゥース

- ボットネット

- ボットネット

- ボット

- 報奨金

- 賞金プログラム

- 違反

- バグ

- バグバウンティ

- 内蔵

- ビジネス

- 事業運営

- 焙煎が極度に未発達や過発達のコーヒーにて、クロロゲン酸の味わいへの影響は強くなり、金属を思わせる味わいと乾いたマウスフィールを感じさせます。

- by

- 来ました

- カメラ

- キャンペーン

- 缶

- 機能

- 容量

- キャプチャ

- 場合

- 原因となる

- CCTV

- 中央の

- 一定

- 挑戦する

- 挑戦

- チャンス

- 変化する

- 変更

- チャンネル

- チェック

- 収集する

- コミット

- コマンドと

- 伝える

- コミュニケーション

- 企業

- 会社

- 複雑な

- コンポーネント

- 包括的な

- 妥協

- コンピューティング

- コンピューティングパワー

- 懸念

- お問合せ

- 交流

- 接続されたデバイス

- 接続する

- 接続性

- 制約

- consumer

- 消費者製品

- 消費者

- 消費

- コントロール

- 制御

- controls

- 企業

- 腐敗

- 可能性

- カウンター

- クラッキング

- 作ります

- 作成します。

- Credentials

- 重大な

- 重要インフラ

- サイバー

- サイバー攻撃

- サイバー犯罪者

- サイバーセキュリティ

- daily

- データ

- データプライバシー

- データ保護

- 日付

- DDoS攻撃

- 専用の

- より深い

- デフォルト

- 厳しい

- 展開します

- 展開

- 配備

- 設計

- にもかかわらず

- 検出

- 検出された

- 検出

- 決定

- 壊滅的な

- 進展

- デバイス

- Devices

- 異なります

- 難しい

- デジタル

- 発見する

- 発見

- 発見

- 混乱

- 配布

- 異なる

- 多様性

- すること

- ドン

- ダウン

- 原因

- 間に

- ダイナミック

- 簡単に

- エコシステム

- 生態系

- 効果的な

- 効果

- el

- エレクトロニック

- 社員

- 採用

- enable

- 可能

- 暗号化

- 巨大な

- 確保

- Enterprise

- エンタープライズセキュリティ

- 全体

- エントリ

- 本質的な

- 倫理的な

- EU

- ヨーロッパ

- あらゆる

- 日常

- 調べる

- 例

- 存在する

- 拡大

- 体験

- 悪用する

- 搾取

- 露出した

- 非常に

- 実際

- 要因

- 要因

- 秋

- 恐怖

- 特徴

- 名

- フラグ

- フォーカス

- フォロー中

- フォーム

- フォーラム

- 自由に

- 氷結

- 周波数

- から

- 完全に

- 機能性

- さらに

- 未来

- 利得

- 生成する

- 本物の

- 与える

- 与える

- グローバルに

- 大いに

- グリッド

- ハッカー

- 持っていました

- ハンドル

- Hardware

- 持ってる

- 助けます

- ことができます

- 非常に

- history

- ホーム

- ホーム

- HOURS

- 家庭

- 認定条件

- How To

- しかしながら

- HTTPS

- 何百

- ICON

- ID

- 識別する

- if

- 即時の

- 影響

- 重要

- 改善します

- 改善されました

- 向上させる

- in

- include

- 含めて

- 増える

- ますます

- 示す

- インダストリアル

- 産業を変えます

- 感染症

- 情報

- インフラ

- イニシアチブ

- を取得する必要がある者

- インテリジェンス

- 意図

- 相互作用

- インタフェース

- インターネット

- に

- インベントリー

- 在庫管理

- 関係する

- IOT

- IoTデバイス

- IoTデバイス

- IP

- IPアドレス

- ISN

- 問題

- IT

- IT産業

- JPG

- ただ

- キープ

- 保管

- 知識

- 欠如

- 風景

- ノートパソコン

- 大

- 起動する

- つながる

- 学習

- 残す

- レベル

- 活用します

- 限定的

- 少し

- 命

- 局部的に

- 場所

- ロック

- 長い

- 見て

- たくさん

- 主要な

- make

- 作る

- 作成

- マルウェア

- マルウェアの検出

- 管理

- 操作

- 多くの

- 意味する

- 手段

- その間

- 措置

- メカニズム

- 医療の

- 方法

- メソッド

- メトリック

- かもしれない

- 最小限の

- 軽減する

- モバイル

- 携帯電話

- モデル

- 修正

- モニタリング

- ヶ月

- 他には?

- 最も

- ずっと

- 多要素認証

- しなければなりません

- 必要

- ネットワーク

- ネットワークセキュリティー

- ネットワークトラフィック

- ネットワーク

- 新作

- ニスト

- いいえ

- ノキア

- 今

- 数

- of

- オンライン

- 頻繁に

- 古い

- on

- オンボード

- もの

- の

- 開いた

- オープンソース

- 業務執行統括

- 演算子

- オプション

- or

- 組織

- 組織

- OS

- その他

- が

- 全体

- 部

- 特に

- パスワード

- 過去

- パッチ

- パターン

- 支払う

- 支払い

- のワークプ

- 実行する

- パフォーマンス

- フィッシング詐欺

- フィッシング攻撃

- 携帯電話

- 物理的な

- 枢軸

- 場所

- 平文

- 計画

- プラトン

- プラトンデータインテリジェンス

- プラトデータ

- プレンティ

- ポイント

- ポリシー

- 政治的

- 貧しいです

- 可能

- 電力

- 送電網

- 防ぐ

- 優先順位

- プライバシー

- 先を見越した

- 製品

- 対応プロファイル

- 演奏曲目

- 進捗

- 守る

- 保護された

- 保護

- 保護

- プロトコル

- 提供します

- 目的

- 置きます

- すぐに

- 影響

- 身代金

- ランサムウェア

- ランサムウェア攻撃

- 急速に

- ラズベリー

- ラズベリーパイ

- 記録

- 記録された

- リクルート

- 減らします

- 関係なく

- 定期的に

- リモート

- リモートから

- 名高い

- 置き換え

- レポート

- 必要

- 研究者

- 回復力

- リソースを追加する。

- リソース

- 回復します

- 結果

- 結果

- 報酬

- 右

- リスク

- 危険因子

- リスク

- ランニング

- s

- 安全な

- 同じ

- スキャン

- セクション

- 安全に

- しっかりと

- セキュリティ

- セキュリティー認識

- セキュリティー対策

- セキュリティ研究者

- セキュリティリスク

- 敏感な

- 送信

- 別

- サービス

- セッションに

- 設定

- いくつかの

- 厳しい

- シェアする

- 不足

- すべき

- 表示する

- シグナル

- 重要

- 著しく

- 同様の

- 単に

- 状況

- サイズ

- スマート

- スマートホーム

- スマートホーム機器

- So

- ソフトウェア

- 洗練された

- ソース

- スパム

- 特定の

- 標準

- 規格

- 米国

- 滞在

- ステップ

- まだ

- 店舗

- 保存され

- ストレス

- 強い

- 成功した

- 首尾よく

- そのような

- 十分な

- 表面

- 監視

- がち

- システム

- T

- 戦術

- 取る

- 取得

- ターゲット

- ターゲット

- タスク

- チーム

- 技術

- テクニック

- テクノロジー

- 電気通信

- 期間

- test

- より

- それ

- 未来

- 世界

- アプリ環境に合わせて

- それら

- 自分自身

- その後

- そこ。

- ボーマン

- 彼ら

- この

- それらの

- 数千

- 脅威

- 脅威アクター

- 脅威インテリジェンス

- 脅威

- 介して

- 時間

- <font style="vertical-align: inherit;">回数</font>

- 〜へ

- 今日

- 取った

- ツール

- 豊富なツール群

- top

- トラッカー

- トラフィック

- 訓練された

- true

- しよう

- type

- Ukraine

- わかる

- 理解する

- ユニーク

- ユナイテッド

- 米国

- ロック解除

- 珍しいです

- アップデイト

- 更新版

- つかいます

- 中古

- users

- 使用されます

- 通常

- 貴重な

- 非常に

- 、

- 実行可能な

- 被害者

- 詳しく見る

- 事実上

- 視認性

- 脆弱性

- 脆弱性

- 脆弱な

- ました

- 仕方..

- 方法

- ウェアラブル

- ウェブサイト

- WELL

- した

- いつ

- which

- while

- 誰

- なぜ

- Wi-Fiあり

- 意志

- 以内

- 無し

- 目撃

- 仕事

- 自宅で仕事をする

- ワーキング

- 作品

- 世界

- 年

- 年

- あなたの

- ゼファーネット