Amazonレッドシフト 高速、簡単、安全な大規模なクラウド データ ウェアハウスにより、洞察を得るまでの時間が短縮されます。 何万もの顧客が Amazon Redshift を利用してエクサバイト規模のデータを分析し、複雑な分析クエリを実行しています。

好みの SQL クライアントを使用してデータを分析できます。 Amazonレッドシフト データウェアハウス。 アイデンティティ プロバイダー (IdP) またはシングル サインオン (SSO) 認証情報を利用して Redshift データ ウェアハウスに接続することでシームレスに接続し、既存のユーザー認証情報を再利用し、追加のユーザー セットアップと構成を回避します。 使用する ロールベースのアクセス制御(RBAC)を使用すると、Amazon Redshift でのユーザー権限、データベース権限、セキュリティ権限の管理を簡素化できます。 Redshift データベース ロールを使用して、システム モニターやデータベース管理者などの昇格された権限のセットを定義することもできます。

使い方 AWS IDおよびアクセス管理 (IAM) RBAC を使用すると、ユーザーを作成してデータベース ロールに手動でマップする必要がなくなるため、組織はユーザー管理を簡素化できます。 マップされたデータベース ロールを IdP グループまたは IAM ロールのプリンシパル タグとして定義できるため、Redshift データベース ロールとそれらの IdP グループのメンバーであるユーザーにはデータベース ロールが自動的に付与されます。

2023 年の初めに、私たちは Okta 統合のサポートを開始 AmazonRedshiftサーバーレス データベースロールを使用します。 この投稿では、IdP としての Okta に焦点を当て、Redshift Query Editor v2 を使用して Redshift でプロビジョニングされたクラスターを Okta と SQL Workbench/J などの SQL クライアントと統合するためのステップバイステップのガイダンスを提供します。 このメカニズムは、Amazon の JDBC、ODBC、または Python ドライバーを使用するアプリケーションやツールで Azure Active Directory や Ping などの他の IdP プロバイダーで使用できます。

最近も発表させていただきました Amazonレッドシフト AWS IAM ID センターとの統合、サポート 信頼できるアイデンティティの伝播を使用できるようにします サードパーティのアイデンティティプロバイダー (IdP) Microsoft Entra ID (Azure AD)、Okta、Ping、OneLogin など。 この統合により、Amazon Redshift ユーザーの認証および認可プロセスが簡素化されます。 クエリ エディター V2 or アマゾンクイックサイトにより、データ ウェアハウスへの安全なアクセスが容易になります。 AWS IAM Identity Center は、System for Cross-domain Identity Management (SCIM) 2.0 プロトコルを利用して、Okta からそれ自体へのユーザーとグループの自動プロビジョニングを提供します。 この統合により、XNUMX つのサービス間の情報のシームレスな同期が可能になり、AWS IAM Identity Center で正確かつ最新の情報が保証されます。 参照する AWS IAM Identity Center を使用して Okta を Amazon Redshift Query Editor V2 と統合し、シームレスなシングル サインオンを実現します ID プロバイダーとして IdC および Okta との統合を使用して Amazon Redshift へのシングル サインオン (SSO) を設定する方法の詳細については、ブログ投稿をご覧ください。

Amazon Redshift データベースロールで IAM ベースのシングルサインオンを使用することに興味がある場合は、このブログを読み続けてください。

ソリューションの概要

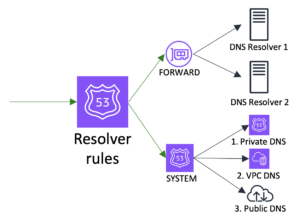

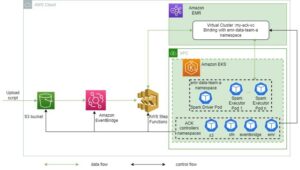

次の図は、フェデレーション IAM ロールと自動データベース ロール マッピングを使用した、Redshift でプロビジョニングされたクラスターでの Okta の認証フローを示しています。

ワークフローには次の手順が含まれます。

- ユーザーがブラウザーで IdP アプリを選択するか、SQL クライアントが IdP (Okta) へのユーザー認証要求を開始します。

- 認証が成功すると、Okta はプリンシパル タグを含む SAML アサーションを含むリクエストを AWS フェデレーション エンドポイントに送信します。

- AWS フェデレーション エンドポイントは SAML アサーションを検証し、 AWSセキュリティトークンサービス (AWS STS) API

AssumeRoleWithSAML。 SAML アサーションには、RedshiftDbUserおよびRedshiftDbRolesそれぞれ主要なタグ。 一時的な IAM 認証情報が SQL クライアントに返されるか、クエリ エディター v2 を使用している場合は、ユーザーのブラウザーが一時的な IAM 認証情報を使用してクエリ エディター v2 コンソールにリダイレクトされます。 - 一時的な IAM 認証情報は、SQL クライアントまたはクエリ エディター v2 によって Redshift API を呼び出すために使用されます。

GetClusterCredentialsWithIAM。 この API は、プリンシパル タグを使用して、ユーザーとユーザーが属するデータベース ロールを決定します。 ユーザーが初めてサインインする場合は、関連付けられたデータベース ユーザーが作成され、一致するデータベース ロールが自動的に付与されます。 一時パスワードが SQL クライアントに返されます。 - データベース ユーザーと一時パスワードを使用して、SQL クライアントまたはクエリ エディター v2 は Amazon Redshift に接続します。 ログインすると、ユーザーはステップ 4 で割り当てられた Redshift データベースのロールに基づいて承認されます。

前提条件

このソリューションを設定するには、次の前提条件が必要です。

Query Editor v2 を使用して、フェデレーテッド ユーザーとして Redshift でプロビジョニングされたクラスターに接続します。

Query Editor v2 を使用して接続するには、次の手順を実行します。

- セクションで説明されているすべての手順に従います Okta アプリケーションをセットアップする および AWS 構成のセットアップ 以下では 役職.

- Amazon Redshift アクセス IAM ポリシーの場合、ポリシーを次の JSON に置き換えて使用します。

GetClusterCredentialsWithIAMAPI:

これで、Query Editor v2 とフェデレーション ログインを使用して、Redshift でプロビジョニングされたクラスターに接続する準備が整いました。

- Okta からの SSO URL を使用し、ユーザー資格情報で Okta アカウントにログインします。 このデモでは、ユーザー Ethan でログインします。

- Query Editor v2 で、Redshift でプロビジョニングされたクラスターを選択し (右クリック)、 接続を作成する.

- 認証選択 IAM ID を使用した一時的な認証情報.

- データベースで、接続先のデータベース名を入力します。

- 選択する 接続を作成する.

- 次のコマンドを実行して、フェデレーション ユーザーとしてログインしていることを検証し、現在のセッションでそのユーザーに関連付けられているロールのリストを取得します。

Ethan は営業グループの一員であり、テーブルにアクセスする権限を付与されているためです。 sales_schemaであれば、問題なくこれらのテーブルにアクセスできるはずです。 ただし、彼がテーブルにアクセスしようとすると、 finance_schemaの場合、イーサンは Okta の財務グループのメンバーではないため、アクセス許可拒否エラーが表示されます。

サードパーティクライアント経由でフェデレーテッドユーザーとして Redshift でプロビジョニングされたクラスターに接続します。

サードパーティクライアント経由でフェデレーションユーザーとして接続するには、次の手順を実行します。

- 上のセクションで説明されている手順 1 および 2 に従います (クエリ エディター v2 を使用して、フェデレーション ユーザーとして Redshift プロビジョニングされたクラスターに接続します)。

- Redshift JDBC ドライバー IAM グループ フェデレーションによる認証をサポートしているため、v2.1.0.18 以降。 URL には次のように入力します。

jdbc:redshift:iam://<cluster endpoint>:<port>:<databasename>?groupfederation=true.たとえば、jdbc:redshift:iam://redshift-cluster-1.abdef0abc0ab.us-west-2.redshift.amazonaws.com:5439/dev?groupfederation=true

上記の URL では、 groupfederation Redshift でプロビジョニングされたクラスターの IAM 認証情報を使用して認証できるようにする必須パラメーターです。 なしで groupfederation パラメータを指定すると、Redshift データベース ロールは使用されません。

- および パスワード 、Okta 認証情報を入力します。

- 拡張プロパティを設定するには、セクションの手順 4 ~ 9 に従います。 SQL クライアントの構成 (SQL Workbench/J) 以下では 役職.

ユーザー Ethan は、 sales_schema テーブル。 イーサンがテーブルにアクセスしようとすると、 finance_schema、彼は許可拒否エラーを受け取ります。

トラブルシューティング

接続がうまくいかなかった場合は、次の点を考慮してください。

- ドライバーでのロギングを有効にします。 手順については、を参照してください。 ロギングを構成する.

- 必ず最新のものを使用してください Amazon Redshift JDBCドライバー バージョン。

- Okta でアプリケーションをセットアップしているときにエラーが発生した場合は、管理者アクセス権があることを確認してください。

- SQL クライアント経由で認証できるが、権限の問題が発生したり、オブジェクトを表示できない場合は、関連する権限をロールに付与します。

クリーンアップ

ソリューションのテストが完了したら、リソースをクリーンアップして、将来の料金が発生しないようにします。

- Redshift でプロビジョニングされたクラスターを削除します。

- IAM ロール、IAM IdP、および IAM ポリシーを削除します。

まとめ

この投稿では、Redshift Query Editor v2 と SQL Workbench/J を使用し、フェデレーション IAM ロールと自動データベース ロール マッピングを利用して、Redshift でプロビジョニングされたクラスターを Okta と統合するための手順を段階的に説明しました。 他の SQL クライアント (DBeaver や DataGrip など) でも同様の設定を使用できます。 また、ロールベースの認証をシームレスに使用するために、Okta グループのメンバーシップが Redshift でプロビジョニングされたクラスター ロールに自動的にマッピングされる方法も示しました。

フィードバックや質問がある場合は、コメントに残してください。

著者について

デブパンダ AWS の製品管理担当シニア マネージャーです。 彼は、分析、アプリケーション プラットフォーム、およびデータベース テクノロジの業界リーダーであり、IT の世界で 25 年以上の経験があります。

デブパンダ AWS の製品管理担当シニア マネージャーです。 彼は、分析、アプリケーション プラットフォーム、およびデータベース テクノロジの業界リーダーであり、IT の世界で 25 年以上の経験があります。

ランジャン・バーマン AWS の分析スペシャリスト ソリューション アーキテクトです。 彼は Amazon Redshift を専門とし、顧客がスケーラブルな分析ソリューションを構築するのを支援しています。 彼は、さまざまなデータベースおよびデータ ウェアハウジング テクノロジで 16 年以上の経験があります。 彼は、クラウド ソリューションを使用して顧客の問題を自動化し、解決することに情熱を注いでいます。

ランジャン・バーマン AWS の分析スペシャリスト ソリューション アーキテクトです。 彼は Amazon Redshift を専門とし、顧客がスケーラブルな分析ソリューションを構築するのを支援しています。 彼は、さまざまなデータベースおよびデータ ウェアハウジング テクノロジで 16 年以上の経験があります。 彼は、クラウド ソリューションを使用して顧客の問題を自動化し、解決することに情熱を注いでいます。

マニーシュシャルマ AWSのシニアデータベースエンジニアであり、大規模なデータウェアハウスおよび分析ソリューションの設計と実装にXNUMX年以上の経験があります。 彼はさまざまなAmazonRedshiftパートナーや顧客と協力して、より良い統合を推進しています。

マニーシュシャルマ AWSのシニアデータベースエンジニアであり、大規模なデータウェアハウスおよび分析ソリューションの設計と実装にXNUMX年以上の経験があります。 彼はさまざまなAmazonRedshiftパートナーや顧客と協力して、より良い統合を推進しています。

- SEO を活用したコンテンツと PR 配信。 今日増幅されます。

- PlatoData.Network 垂直生成 Ai。 自分自身に力を与えましょう。 こちらからアクセスしてください。

- プラトアイストリーム。 Web3 インテリジェンス。 知識増幅。 こちらからアクセスしてください。

- プラトンESG。 カーボン、 クリーンテック、 エネルギー、 環境、 太陽、 廃棄物管理。 こちらからアクセスしてください。

- プラトンヘルス。 バイオテクノロジーと臨床試験のインテリジェンス。 こちらからアクセスしてください。

- 情報源: https://aws.amazon.com/blogs/big-data/federate-iam-based-single-sign-on-to-amazon-redshift-role-based-access-control-with-okta/

- :持っている

- :は

- :not

- $UP

- 1

- 100

- 13

- 16

- 2023

- 25

- 9

- a

- できる

- 私たちについて

- 上記の.

- 加速する

- アクセス

- 正確な

- Action

- アクティブ

- Active Directory

- Ad

- NEW

- 管理人

- すべて

- 許す

- 許可

- ことができます

- また

- Amazon

- Amazon Webサービス

- an

- 分析的

- 分析論

- 分析します

- および

- 発表の

- どれか

- API

- アプリ

- 申し込み

- 建築

- です

- AS

- 割り当てられた

- 関連する

- At

- 認証

- 認証

- 承認

- 許可

- オートマチック

- 自動的に

- 自動化する

- 避ける

- AWS

- Azure

- ベース

- BE

- なぜなら

- き

- 所属

- より良いです

- の間に

- ブログ

- ブラウザ

- ビルド

- 焙煎が極度に未発達や過発達のコーヒーにて、クロロゲン酸の味わいへの影響は強くなり、金属を思わせる味わいと乾いたマウスフィールを感じさせます。

- by

- コール

- 缶

- センター

- 課金

- 選択する

- クライアント

- クライアント

- クラウド

- クラスタ

- COM

- 注釈

- コンプリート

- 複雑な

- お問合せ

- 接続

- コネクト

- 検討

- 領事

- 含まれています

- 続ける

- コントロール

- 作ります

- 作成した

- Credentials

- 電流プローブ

- 顧客

- Customers

- データ

- データウェアハウス

- データベース

- 十年

- 定義します

- デモ

- 記載された

- 設計

- 決定する

- 異なります

- 行われ

- ドライブ

- ドライバー

- 容易

- 簡単に

- エディタ

- 効果

- 高い

- エンドポイント

- エンジニア

- 確保する

- 入力します

- エラー

- エラー

- イーサン

- エーテル(ETH)

- 例

- 既存の

- 体験

- で

- スピーディー

- フェデレーション

- フィードバック

- ファイナンス

- 名

- 初回

- フロー

- フォーカス

- フォロー中

- から

- 未来

- 取得する

- 受け

- GIF

- 助成金

- 付与された

- グループ

- グループの

- ガイダンス

- 持ってる

- he

- 助けます

- ことができます

- 認定条件

- しかしながら

- HTML

- HTTP

- HTTPS

- IAM

- ID

- IDC

- アイデンティティ

- アイデンティティ管理

- if

- 説明する

- 実装

- in

- 産業を変えます

- 業界リーダー

- 情報

- 開始する

- 洞察

- 説明書

- 統合する

- 統合

- 興味がある

- 呼び出す

- 問題

- 問題

- IT

- 自体

- JPG

- JSON

- 大規模

- 最新の

- リーダー

- LEARN

- コメントを残す

- 活用

- ような

- リスト

- ログ

- ログインして

- ロギング

- ログイン

- より長いです

- make

- 作成

- 管理

- マネージャー

- 管理する

- 義務的な

- 手動で

- 地図

- マッピング

- マッチング

- メカニズム

- メンバー

- メンバーシップ

- Microsoft

- モニター

- 他には?

- 名

- 必要

- いいえ

- オブジェクト

- of

- オファー

- オクタ

- on

- or

- 組織

- その他

- パラメーター

- 部

- パートナー

- 情熱的な

- パスワード

- 許可

- パーミッション

- ping

- プラットフォーム

- プラトン

- プラトンデータインテリジェンス

- プラトデータ

- お願いします

- ポリシー

- 方針

- ポスト

- 優先

- 前提条件

- 校長

- 特権

- 問題

- プロセス

- プロダクト

- 製品管理

- プロパティ

- 提供します

- 提供

- プロバイダー

- プロバイダ

- Python

- クエリ

- 質問

- リーディング

- 準備

- 受け取ります

- 参照する

- 関連した

- 頼る

- replace

- 要求

- リソースを追加する。

- リソース

- それぞれ

- 再利用

- 右クリックする

- 職種

- 役割

- ラン

- セールス

- ド電源のデ

- 規模

- シームレス

- シームレス

- セクション

- セクション

- 安全に

- しっかりと

- セキュリティ

- セキュリティトークン

- select

- シニア

- サービス

- セッション

- セッションに

- 設定

- すべき

- 示されました

- 署名

- 同様の

- 簡素化する

- 簡素化する

- So

- 溶液

- ソリューション

- 解決

- 専門家

- 専門にする

- SQL

- ステートメント

- 手順

- ステップ

- 保存され

- 成功した

- そのような

- サポート

- サポート

- 確か

- 同期

- TAG

- テクノロジー

- 一時的

- 十

- テスト

- より

- それ

- アプリ環境に合わせて

- それら

- その後

- サードパーティ

- この

- それらの

- 数千

- 時間

- 〜へ

- トークン

- 豊富なツール群

- 2

- 最新

- に

- URL

- つかいます

- 中古

- ユーザー

- users

- 使用されます

- 活用

- 検証

- 検証します

- さまざまな

- バージョン

- 、

- 欲しいです

- 倉庫

- 倉庫保管

- we

- ウェブ

- Webサービス

- した

- which

- while

- 誰

- 意志

- 無し

- 仕事

- ワークフロー

- 世界

- でしょう

- 年

- 貴社

- あなたの

- ゼファーネット