サイバー犯罪者は、大量の個人データを扱うが、基本的なセキュリティ対策を実施している企業を標的にしています。 そのため、多くの場合、e コマース ストアをターゲットにします。

2020 年以降、e コマースは活況を呈しており、何千人もの起業家がオンライン ビジネスを立ち上げるのに役立っています。 残念なことに、オンライン ストアは、顧客データを盗もうとするハッカーの一般的な被害者にもなっています。

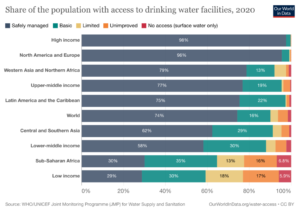

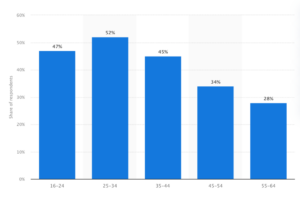

2021年、 ほとんど83% ブラック フライデー/サイバー マンデーにセキュリティ攻撃を経験した e コマース ビジネスの割合は、32 年の約 2019% から増加しています。

この記事では、e コマースのセキュリティ、最も一般的な脅威、オンライン ストアをサイバー犯罪者から保護する方法について説明します。

e コマースのセキュリティとは何ですか?

ストア オーナーは、ハッカーからユーザー データを保護するプロトコルを設定する必要があります。これらのプロトコルは、e コマースのセキュリティ対策です。 消費者の信頼はオンライン ストアの聖杯であるため、e コマース セキュリティの目標は、安全な環境を提供することによって顧客と販売者の関係をサポートすることです。

これを効果的に行うには、e コマース セキュリティ プロトコルは次のことを行う必要があります。

- 第三者から個人データを保護する

- データを無傷に保つ

- 許可された人だけがアクセスできるようにする

ハッカーの詮索好きな目から e コマース ビジネスを保護できるのは、データの整合性、信頼性、およびプライバシーを総合的に組み合わせた場合のみです。 セキュリティを確保する方法を学びましょう。

e コマースのセキュリティとコンプライアンスの違い

e コマースのセキュリティは常に進化するプロセスであり、あなたとあなたのビジネスに関係する必要があります。 これはコンプライアンスとは無関係に機能し、顧客のトランザクションとデータを保護するために、お客様側からの積極的な行動が必要です。

一方、コンプライアンスは、設定された基準に基づいて当局がビジネス慣行をどのように認識しているかに焦点を当てています。 たとえば、Payment Card Industry Data Security Standard があります。 クレジット カード データを安全に処理するには、PCI DSS に準拠する必要があります。 使用している場合 LightspeedによるEcwid オンライン ストアの場合、すでに PCI DSS に準拠しています。

eコマースストアは、特定の地域の顧客にサービスを提供する場合、さまざまな地域の法律にも注意する必要があります. たとえば、ヨーロッパでオンライン販売を行う場合、顧客のデータを処理する際に GDPR 規制に準拠する必要があります。 ヨーロッパに所在していなくても、あなたのビジネスに適用されることに注意してください。 EU の顧客がいる場合は、GDPR への準拠が必要です。

Ecwid by Lightspeed には、GDPR 規制に準拠するために必要なものがすべて揃っています。 チェックアウト これらの命令 GDPR コンプライアンスに必要なすべての設定が有効になっていることを確認します。

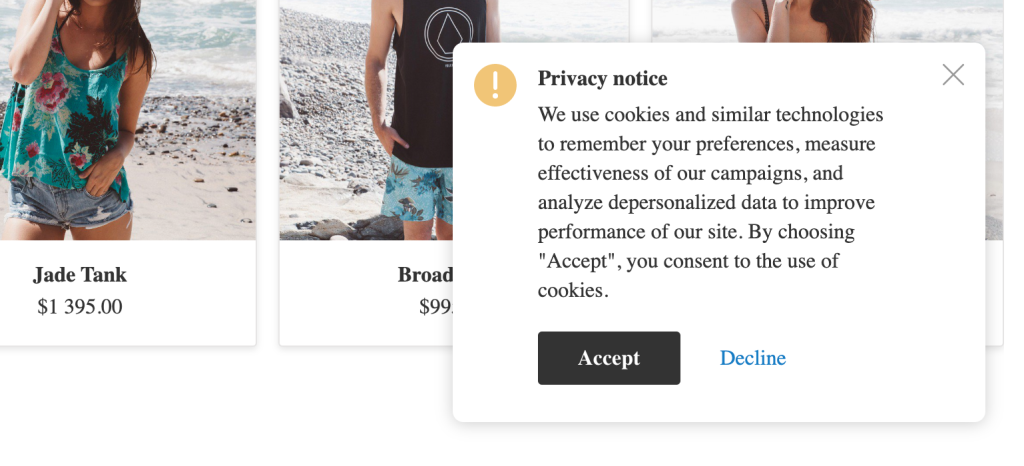

GDPR 要件の XNUMX つは、Cookie の使用について顧客の明確な同意を得ることです。

主な e コマース セキュリティの脅威

オンライン ストアをサイバー犯罪者から保護する方法を学ぶ前に、さまざまなセキュリティの脅威を特定する必要があります。 e コマースに関して言えば、ほとんどの攻撃者は本物のサイトを装って消費者の信頼を悪用するか、オンライン ストアが使用する支払いシステムを直接攻撃します。

フィッシング詐欺

フィッシングは、ハッカーの本の中で最も古い手口の XNUMX つであり、今日でも非常に効果的です。 その成功は、ビジネスの信憑性を信頼する人々の意欲を利用することにかかっています。

ハッカーは実際のビジネスを模倣して、悪意のあるファイルやリンクを消費者に送信し、受信者が応答したときにデータを抽出します。 ほとんどの場合、ハッカーは偽の請求書、アカウントのアップグレードの申し出、および新しい注文を使用して人々を誘惑します。フィッシング詐欺は、企業の内部チームと顧客を標的にします。 多くの場合、鋭い目なしに詐欺と本物を見分けることは困難です。

e コマースでの一般的なフィッシングの種類は次のとおりです。

- クローンフィッシング: ハッカーが以前の正当な電子メールのクローンを作成し、悪意のあるリンクを含むコピーを受信者に送信するフィッシング攻撃。

- スピアフィッシング またはクジラ フィッシング: ハッカーがあなたの従業員になりすまして、電信送金や請求書の支払いの詳細の変更などを要求する可能性があります。

これらに従う 説明書 フィッシングから身を守るために、ヘルプセンターから。

スパム

スパムは、消費者が悪意のあるリンクをクリックするように仕向ける、大量の簡単な攻撃です。 通常、添付ファイルはフィッシングに使用されますが、スパム メッセージは、SMS、コメント、ダイレクト メッセージ、およびリンクを含む電子メールに表示されることがよくあります。

たとえば、e コマースの Web サイトでは、社会的証明のために消費者のレビューが表示されます。 ハッカーはコメント セクションを使用してスパムを共有します。 ウェブサイトからスパムのコメントやレビューを削除してください。 Web サイトでスパム メッセージを管理していないと、Google からペナルティを受け、忠実な顧客を失う可能性があります。

金融詐欺

金融詐欺にはさまざまな形がありますが、ハッカーがビジネスを攻撃する最も一般的な方法の XNUMX つです。 犯罪者は、クレジット カードの Web サイトをスキミングしてデータをスクレイピングし、フィッシング詐欺を実行して顧客からカードの詳細を入手し、盗んだカードを使用して製品を注文し、偽の返品リクエストを使用して顧客とビジネスを枯渇させます。

あなたまたはあなたの顧客がクレジットカード詐欺の影響を受けた場合に備えて、いつすべきかを知らせるアラートを設定することを検討してください クレジットをロックまたは凍結する.

DDoS 攻撃とブルート フォース攻撃

ハッカーが攻撃を開始すると、専用サービス妨害 (DDoS) とブルート フォース攻撃に変わります。 DDoS および同様の DoS 攻撃は、XNUMX つまたは分散されたサーバーから大量のトラフィックを送信することにより、e コマース Web サイトを圧倒し、最終的にシャットダウンします。

ブラック フライデーとサイバー マンデーのセールは、オンライン ストアを利用できなくする絶好の機会をハッカーに与えます。 これは、商品を販売する能力に直接影響する e コマース セキュリティの側面です。

ブルート フォース攻撃は試行錯誤の方法を使用して、ログイン情報や財務情報にアクセスします。 これは自動化されたプロセスであるため、ハッカーは適切な組み合わせを見つけるのにそれほど時間はかかりません。

マルウェアとランサムウェア

すべての企業は、常にサイバーセキュリティの脅威であるマルウェアとランサムウェアに注意する必要があります。 マルウェアとは、データを盗み、削除し、人質にとどめるように設計されたあらゆる種類のソフトウェアの総称です。 これは、デバイスの速度を低下させるアドウェア、オペレーティング システムを変更するトロイの木馬、およびデータベースを破壊する SQL インジェクションによって実行できます。

ランサムウェアはマルウェアの一種であり、人々がデバイスに保存する重要なデータの量と、それを取得しようとする意欲の高さから、最近注目を集めています。

ソーシャルエンジニアリング攻撃

フィッシングやその他の詐欺は、ターゲットを欺くためにソーシャル エンジニアリングの手法に大きく依存しています。 データセットの急増により、ソーシャル エンジニアリングはハッカーにとって効果的なツールになりました。 彼らはプロフィールのバックグラウンドを使用して、信頼できる企業や顧客になりすまし、感情的な脆弱性を悪用してデータを盗みます。

ソーシャル エンジニアリング攻撃によってオンラインで詐欺にあった場合、 迅速な対応を知る 失ったものを取り戻すのに役立ちます。

オンライン ストアをサイバー脅威から保護する方法

サイバー犯罪者が店舗や顧客を標的にするさまざまな方法がわかったところで、今度はサイバー犯罪者から防御する方法を理解しましょう。

パスワードを保護する

パスワードが強力だと思われる場合は、もう一度考え直してください。 によると ハイブシステム研究、ブルート フォース攻撃は、8 文字の英数字のパスワードを 39 分でハッキングできます。

ベスト プラクティスは次のとおりです。 強力なパスワード:

- 常に大文字と小文字、数字、および特殊文字を組み合わせてパスワードを複雑にしてください。

- Hive Systems の調査が示すように、パスワードの長さはそれ以上ではないにしても、それと同じくらい重要です。 チームと新規顧客が 12 文字のパスワードを作成することを義務付けます。

- 古いパスワードはソーシャル エンジニアリング攻撃への扉を開くことが多いため、リサイクルしないでください。

- 同じことが、一般的で推測しやすい参照にも当てはまります。 有名な引用、誕生日、または個人情報は使用しないでください。 最も重要なことは、パスワードを公に共有しないことです。

- 最終的には、優れたパスワード マネージャーを使用して、ログイン用のランダムで複雑なパスワードを作成します。

安全なホスティングと e コマース プラットフォームを選択する

e コマースのセキュリティの大部分は、 ウェブホスティング 選択したeコマースプラットフォーム。 アマゾン ウェブ サービス (AWS) を利用できます。 Googleクラウド、または e コマース機能が組み込まれたカテゴリ固有のホスティング プロバイダーを選択します。

いずれにせよ、ホスティングおよび e コマース プラットフォームがいくつかの基本をカバーしていることを確認する必要があります。

- PCI DSSコンプライアンス

- 自動バックアップ

- どこでもHTTPS

- クレジットカード情報を収集しない

- 複数の決済プロバイダーと統合

Ecwid by Lightspeed は、セキュリティと顧客のプライバシーに基づいて構築されています。 これは AWS に基づいており、 セキュリティのベスト プラクティスをすべて網羅 上記のリストを使用して、e コマース ビジネスをできる限り安全にします。

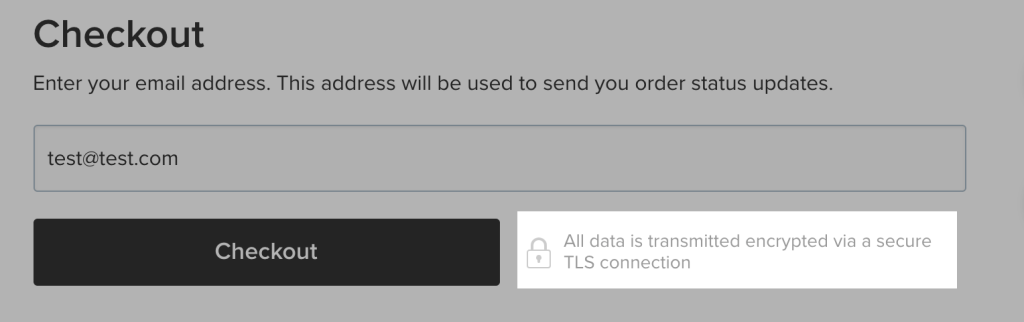

ストアでのショッピングが安全であることを顧客に示すために、Ecwid はチェックアウト時にこのメッセージを表示します

SSL 証明書を取得する

Secure Sockets Layer (SSL) 証明書は、機密性の高いクエリを多く受け取るオンライン ストアに不可欠です。 SSL は、アカウントのログインから支払い情報まで、ウェブサイト サーバーへのすべてのユーザー リクエストを暗号化します。

SSL は HTTPS プロトコルの一部でもあり、ウェブサイトをより快適にする ハッカーに対する耐性. SSL 証明書のない e コマース ストアは、急襲して情報を盗もうとする人にトラフィックを公開します。

PCI DSS 準拠には SSL が必須です。Ecwid by Lightspeed は PCI DSS をサポートしているため、オンライン ストアは適切な SSL 証明書で自動的に保護されます。

Ecwid ストアを既存の Web サイトに追加した場合は、 SSL証明書を取得する あなたのウェブサイトの残りの部分。

Ecwid ストアは、HTTPS プロトコルと SSL で保護されています。 オンライン ストアでのショッピングが安全であることを顧客が簡単に確認できます。

ウイルス対策ソフトウェアを使用する

オペレーティング ソフトウェアがセキュリティの面で進化してきたのは事実ですが、ハッカーも進化しています。 コンピュータは特にサイバー攻撃を受けやすい一方で、 モバイルデバイスもハッキングされる可能性があります. デバイスのデフォルトの保護を使用してビジネスを運営しないでください。

ウイルス対策ソフトウェアは、長年にわたる業界の知識と専門知識を使用して、攻撃をプロアクティブに検出し、その脅威を軽減してダウンタイムを回避します。 管理パネルまたはネットワークで毎秒手動でマルウェア、ウイルス、またはスパイウェアを検索することはできません。 ウイルス対策ソフトウェアはタスクを自動化し、データ盗難の可能性を監視します。

優れたウイルス対策ソフトウェアは、個人情報の盗難防止、プライベート VPN、およびパスワード マネージャーを備えたマルウェア保護をパッケージ化して、総合的なセキュリティを実現する場合もあります。

定期的なバックアップを実行する

e コマース Web サイトには、大量の製品メディア ( 製品イメージ) および定期的なバックアップが必要なユーザー データ。 Web サイトのバックアップを作成すると、ハードウェアの誤動作やサイバー攻撃によるビジネスの減速のリスクを軽減できます。 Ecwid by Lightspeed を含むほとんどの e コマース ホスティング プロバイダーは、これらの理由から自動 Web サイト バックアップを提供しています。

eコマースホストがバックアップを処理するのに、なぜバックアップに集中する必要があるのか 疑問に思うかもしれません. クラウドへの自動バックアップは優れており、何か問題が発生した場合に時間を節約できます. ただし、一歩先を行って、ウェブサイト データのコピーを定期的に、できれば別のデバイスにダウンロードする必要があります。 これは、スローダウン、シャットダウン、および評判へのダメージからあなたを救うことができるフェイルセーフです.

VPN をセットアップする

パンデミック後の世界のほとんどの e コマース ストアにはリモート チームがあり、セキュリティのために仮想プライベート ネットワーク (VPN) が不可欠になっています。

VPN は、ほとんどの場合、ノード間を移動するデータを暗号化し、IP アドレスを隠します。 従業員は大きなファイルを安全に共有でき、顧客は機密データを追跡することなく共有できます。 VPN を使用すると、地理的な制限を超えて移動し、より広い市場の顧客にサービスを提供することもできます. オフィスのルーターに仮想プライベート ネットワークをセットアップして、すべてのオンサイト デバイスを安全に保つこともできます。

顧客を教育する

あなたの e コマース ストアは、最もカジュアルな顧客と同じくらい安全です。 セキュリティは決して一方通行ではありません。ビジネスと顧客の両方が、それぞれの目的からデータを保護する必要があります。 そのため、e コマースのセキュリティ戦略に顧客を含め、必要なセキュリティ機能を使用できるようにすることが重要です。 さらに、専門の専門家の助けを借りて、サイバーセキュリティに関するこの重要な情報を共有できます 知識ベース.

たとえば、多要素認証 (MFA) は全面的に標準化する必要があります。 それでも、顧客を教育するのはあなた自身でなければなりません。 たとえば、12 文字の英数字のパスワードを義務付け、数か月ごとにパスワードを変更するように促し、注文やログイン データを共有するとアカウントが公開される可能性があることを説明し、フィッシング詐欺に引っかからないように通信パラメーターを明確にすることができます。

セキュリティ意識の高い顧客は、ハッキングされているかどうかをすぐに特定でき、 ID が盗まれた場合に必要な手順.

包む

e コマースのビジネス オーナーとして、毎日複数の帽子をかぶる必要があります。 セキュリティのような重要なことに細心の注意を払うことは、不可能に思えるかもしれません。 しかし、たった XNUMX つのミスで、顧客データ、お金、評判を失うことになります。

Ecwid by Lightspeed は、e コマース セキュリティの複雑な世界を横断し、大量のアクションを自動化して、次のことに集中できるようにするのに役立ちます。 オンラインストアを成長させる.

e コマースのサイバー セキュリティについて詳しく知りたいですか?

- SEO を活用したコンテンツと PR 配信。 今日増幅されます。

- Platoblockchain。 Web3メタバースインテリジェンス。 知識の増幅。 こちらからアクセスしてください。

- 情報源: https://www.ecwid.com/blog/how-to-protect-your-online-store-from-cyber-threats.html

- 2019

- 2020

- 2021

- 能力

- 私たちについて

- 上記の.

- アクセス

- 従った

- アカウント

- 越えて

- 行動

- 追加されました

- さらに

- アドレス

- 管理人

- に対して

- 先んじて

- 警告

- すべて

- 既に

- Amazon

- Amazon Webサービス

- Amazon Webサービス(AWS)

- 量

- アンチウイルス

- 誰も

- 現れる

- エリア

- 記事

- 攻撃

- 攻撃

- 注意

- 「鑑定済み」のチェックマークが付きます。

- 認証

- 信頼性

- 当局

- 自動化する

- 自動化

- 自動化する

- オートマチック

- 自動的に

- AWS

- バック

- 背景

- バックアップ

- ベース

- 基本

- の基礎

- なぜなら

- になる

- BEST

- ベストプラクティス

- の間に

- ブラック

- ボード

- 本

- 強引な

- 内蔵

- ビジネス

- ビジネス慣行

- ビジネス

- 取得することができます

- カード

- カード業界

- カード

- これ

- 場合

- 例

- カジュアル

- センター

- 一定

- 証明書

- 変化する

- 文字

- チェック

- 選択する

- クリア

- 閉じる

- クラウド

- 収集する

- 組み合わせ

- 組み合わせ

- コメント

- 注釈

- コマンドと

- コミュニケーション

- 複雑な

- コンプライアンス

- 準拠した

- コンピューター

- 懸念

- 同意

- 検討

- 定数

- consumer

- 消費者

- カバー

- 作ります

- クレジット

- クレジットカード

- 犯罪者

- 重大な

- 重大な

- 顧客

- 顧客データ

- Customers

- サイバー

- サイバー月曜日

- サイバーセキュリティ

- サイバー攻撃

- サイバー犯罪者

- サイバーセキュリティ

- データ

- データセキュリティ

- データベースを追加しました

- データセット

- 中

- DDoS攻撃

- 専用の

- デフォルト

- 依存

- 設計

- にもかかわらず

- 細部

- デバイス

- Devices

- 難しい

- 直接

- 直接に

- 話し合います

- 配布

- ドント

- ドア

- DOS

- ダウン

- ダウンロード

- ダウンタイム

- 簡単に

- eコマース

- 教育します

- 効果的な

- 効果的に

- メール

- 従業員

- 社員

- エンパワー

- 終了

- エンジニアリング

- 確保

- 起業家

- 環境

- エラー

- 本質的な

- 等

- EU

- ヨーロッパ

- さらに

- 最終的に

- 毎日

- 誰も

- すべてのもの

- 進化

- 例

- 既存の

- 経験豊かな

- 専門知識

- 説明する

- 悪用する

- 目

- 視線

- 偽

- 秋

- 特徴

- 少数の

- ファイナンシャル

- もう完成させ、ワークスペースに掲示しましたか?

- フォーカス

- 焦点を当てて

- 強

- 詐欺

- フリーズ

- 金曜日

- から

- GDPR

- GDPRへの準拠

- 地理的

- 取得する

- 受け

- 与える

- 目標

- ゴエス

- 良い

- 商品

- 素晴らしい

- ハック

- SIMカード製造会社の最大手がアメリカやイギリスのスパイ機関によってハッキングされたとの情報が見つかっている。

- ハッカー

- ハッカー

- Hardware

- 持って

- 重く

- 助けます

- 助け

- 隠す

- 非常に

- ハイブ

- 包括的な

- host

- ホスティング

- 認定条件

- How To

- HTML

- HTTPS

- 識別する

- アイデンティティ

- 影響

- 重要

- 不可能

- in

- include

- 含めて

- 単独で

- 産業を変えます

- 情報

- 整合性

- 内部

- 関係する

- キーン

- キープ

- 種類

- 知っている

- 知識

- 大

- 起動する

- 法制

- 層

- LEARN

- 長さ

- 光速

- リンク

- リストされた

- 位置して

- 長い

- 探して

- 失う

- たくさん

- 忠実な

- 主要な

- make

- 作る

- 作成

- マルウェア

- マネージャー

- 委任

- 義務的な

- 手動で

- 多くの

- マーケット

- 事態

- 最大幅

- 措置

- メディア

- 商人

- メッセージ

- メッセージ

- メソッド

- MFA

- かもしれない

- マインド

- 分

- ミス

- 軽減する

- 月曜日

- お金

- ヶ月

- 他には?

- 最も

- 一番人気

- の試合に

- 必要

- 必要

- ネットワーク

- ネットワーク

- 新作

- ノード

- 番号

- 攻撃

- 提供

- オファー

- Office

- 古い

- 最も古い投稿

- ONE

- オンライン

- 開いた

- オペレーティング

- OS

- 機会

- 注文

- 受注

- その他

- 所有者

- 所有者

- パッケージ

- パネル

- パラメータ

- 部

- 特に

- パスワード

- パスワードマネージャ

- パスワード

- 過去

- 支払う

- 支払い

- お支払カード

- 決済システム

- のワークプ

- 人々の

- 個人的な

- 個人データ

- フィッシング詐欺

- フィッシング攻撃

- フィッシング詐欺

- 選ぶ

- 場所

- プラットフォーム

- プラトン

- プラトンデータインテリジェンス

- プラトデータ

- 人気

- 可能

- プラクティス

- 前

- プライバシー

- プライベート

- 先を見越した

- プロセス

- 処理

- プロダクト

- 製品

- プロフィール

- 目立つ

- 証明

- 適切な

- 守る

- 保護された

- 保護

- プロトコル

- プロバイダー

- プロバイダ

- 提供

- 公然と

- すぐに

- ランダム

- ランサムウェア

- 読む

- 準備

- リアル

- 理由は

- 受け取ります

- 最近

- 回復する

- リファレンス

- 地域の

- レギュラー

- 定期的に

- 規制

- 関係

- 信頼性のある

- リモート

- 報告

- 評判

- リクエスト

- 必要とする

- 要件

- 必要

- それらの

- 反応します

- REST

- 制限

- return

- レビュー

- 上昇

- リスク

- ルータ

- ラン

- 安全な

- 安全に

- セールス

- 同じ

- Save

- 詐欺

- 詐欺

- を検索

- 二番

- セクション

- 安全に

- セキュリティ

- セキュリティ上の脅威

- 売る

- 販売

- 送信

- 敏感な

- 役立つ

- サービス

- サービス

- セッションに

- 設定

- 設定

- シェイプ

- シェアする

- シェアリング

- ショッピング

- すべき

- 表示する

- 作品

- シャットダウン

- シャットダウン

- 同様の

- から

- サイト

- スローダウン

- 減速

- SMS

- So

- 社会

- ソーシャルエンジニアリング

- 社会的に

- ソフトウェア

- 何か

- スパム

- 特別

- スパイウェア

- SSL

- SSL証明書

- 標準

- 規格

- 都道府県

- 手順

- まだ

- 盗まれました

- Force Stop

- 店舗

- 店舗

- 戦略

- 強い

- 勉強

- 成功

- そのような

- サポート

- サポート

- システム

- 戦術

- 取る

- 取り

- ターゲット

- ターゲット

- タスク

- チーム

- 伝える

- 条件

- ステート

- 盗難

- 盗難

- アプリ環境に合わせて

- もの

- 物事

- 三番

- 数千

- 脅威

- 時間

- <font style="vertical-align: inherit;">回数</font>

- 〜へ

- 今日

- トーン

- ツール

- top

- トラフィック

- 取引

- 旅行

- トライアル

- トロイの

- true

- 信頼

- 順番

- 一般的に

- 傘

- わかる

- アップグレード

- つかいます

- ユーザー

- さまざまな

- 被害者

- バーチャル

- ウイルス

- VPN

- VPN

- 脆弱性

- 方法

- ウェブ

- Webサービス

- ウェブサイト

- ウェブサイト

- クジラ

- この試験は

- which

- while

- より広い

- 意志

- 喜んで

- 意欲

- ワイヤー

- 無し

- 仕事

- 作品

- 世界

- 間違った

- 年

- あなたの

- あなた自身

- ゼファーネット