זמן קריאה: 5 דקותיש דילמה לגבי אוסף אירועים של מוצרי זיהוי ותגובה של נקודות קצה (EDR). איסוף כל האירועים שנוצרו על ידי נקודות קצה פירושו צווארי בקבוק בנקודת הקצה וברשת. איסוף פחות עלול לגרום להחמצת אירועים חשובים; איסוף נוסף עלול לגרום לנקודות קצה בעלות ביצועים נמוכים.

ספקי EDR נוכחיים, כולל Crowdstrike, משתמשים בסכימת אירועים מוגדרת מראש שבה כולם מקודדים בקשיחים בסוכנים שלהם. Crowdstrike מכריזים שהם משתמשים ב-400 אירועים שונים (כאשר אחוז מהם הם אירועים ספציפיים לסוכן שלהם) שהם סטטיים, עם כללים מוגדרים מראש כמו בדיקות למיקומי קבצי רישום ספציפיים וכו'.

להלן קטגוריות האירועים המובילות שלהם:

- אירועי רישום

- קובץ אירועים

- אירועי התנהגות

- אירועי דפדפן

- פעולות הלוח

- עיבוד אירועים

- אירועי משימות מתוזמנים

- אירועי שירות

- שרשור אירועים

- משתני סביבה

- FW אירועים

- אירועי חוקי IOA

- אירועי NetShare

- אירועי USB

- אירועי הזרקה

- אירועי רשת

- יומן האירועים של Windows

- אירועי FS

- התקן אירועים

- אירועי Java

- קרנל אירועים

- אירועי מודול

- אירועי LSASS

- פעולות הסגר

- פעולות כופר

- אירועי לקוח SMB

עבור כל קטגוריה נוצרים אירועים ספציפיים כמו PdfFileWritten, DmpFileWritten, DexFileWritten וכו', אבל כל אלה הן פעולות כתיבת קבצים שבהן רק סוג הקובץ שונה. כנ"ל לגבי אירועי רישום, אירועי שירות וכו'.

אבל מה לגבי פעולת כתיבת קובץ לסוג קובץ לא ידוע או גנרי? מה לגבי לא רק אירוע אחד אלא סדרה של אירועים? או תדירות אירועים? או דפוסים של אותם אירועים שהם חשובים? במקרים כאלה, למודל אירוע סטטי כמו של Crowdstrike יש היקף מוגבל מאוד לזהות את התקפות מסוג APT החדשות האלה. אנו יכולים להתייחס למודל אירועי Crowdstrike כ"אוסף אירועים מבוסס חתימה" הדומה מאוד לסורקי AV מבוססי חתימה ישנים.

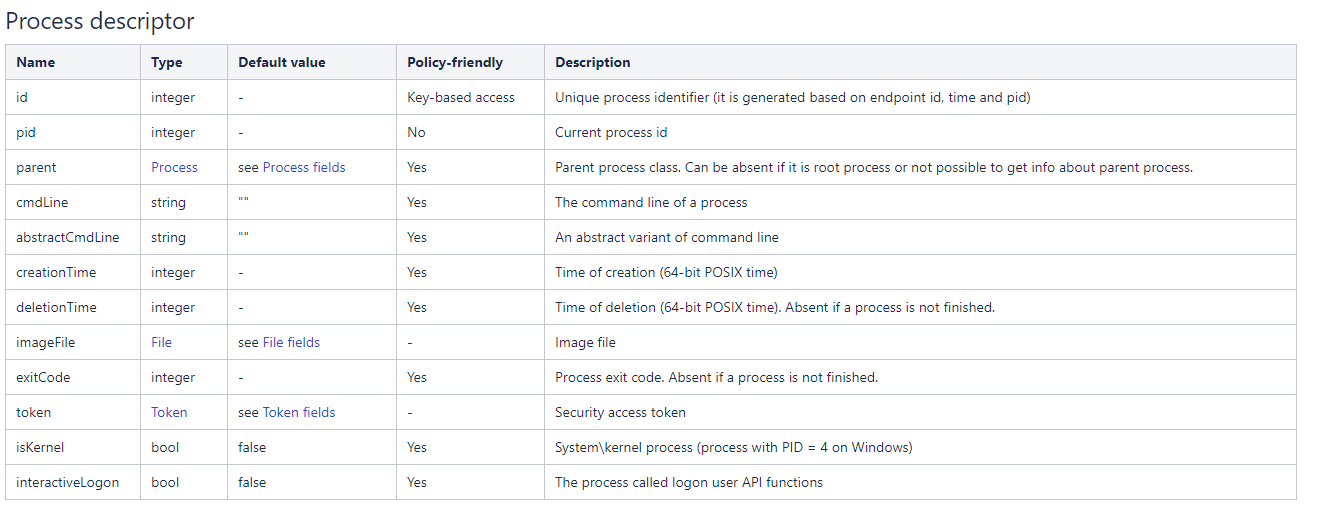

חברת Dragon Enterprise של קומודו מציגה "דוגמנות אירועים אדפטיביים" שבו אירועים מוגדרים מתארי בסיס כמו

תהליך:

אסימון:

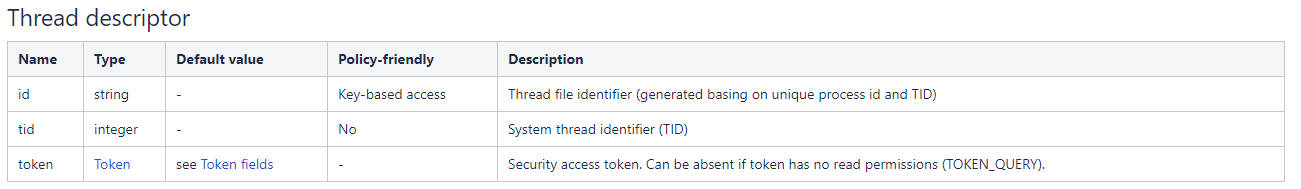

פְּתִיל:

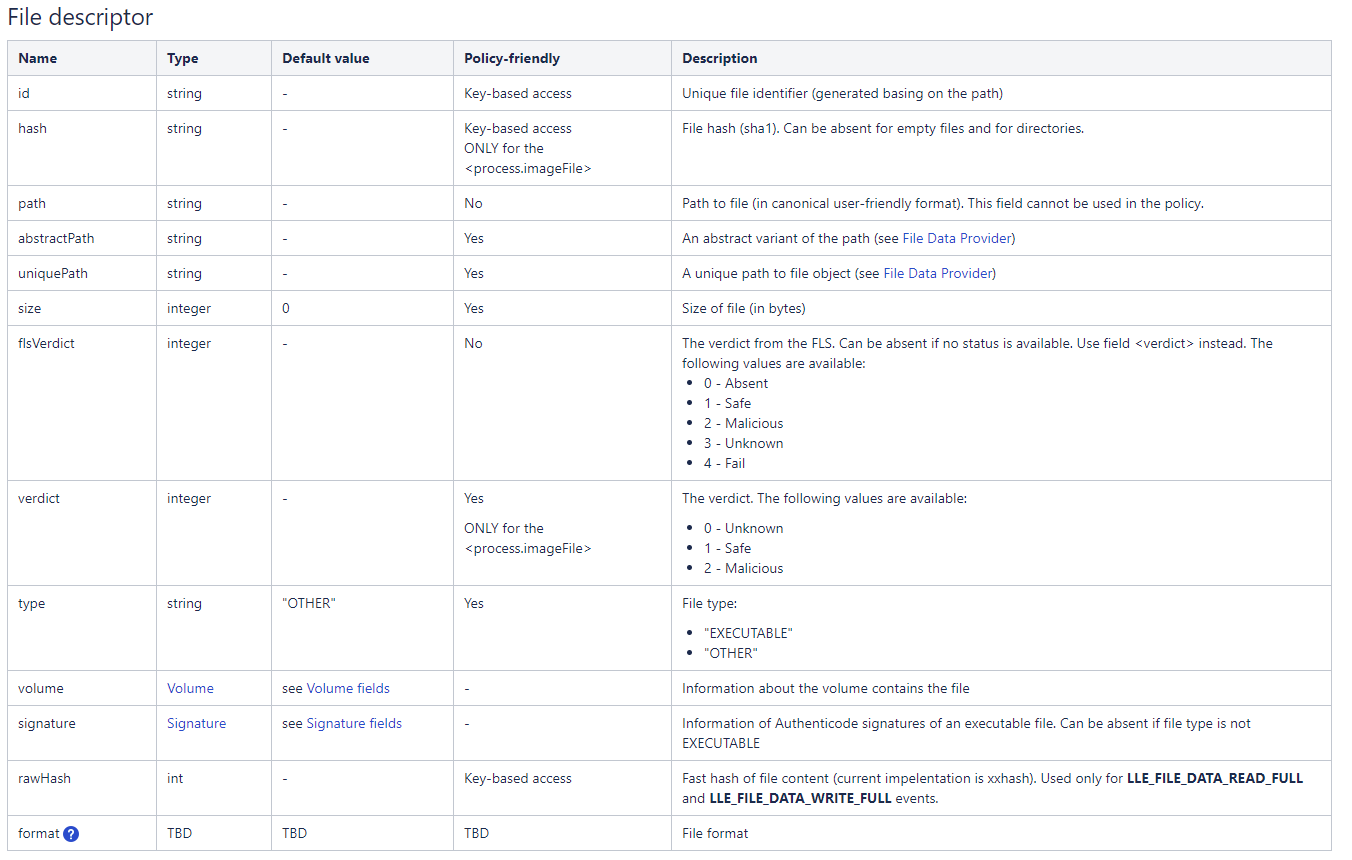

קובץ:

כמה מתארים אחרים הם:

- משתמש

- רישום

- זכרון

- רשת

- שֵׁרוּת,

- נפח,

- IP וכו'.

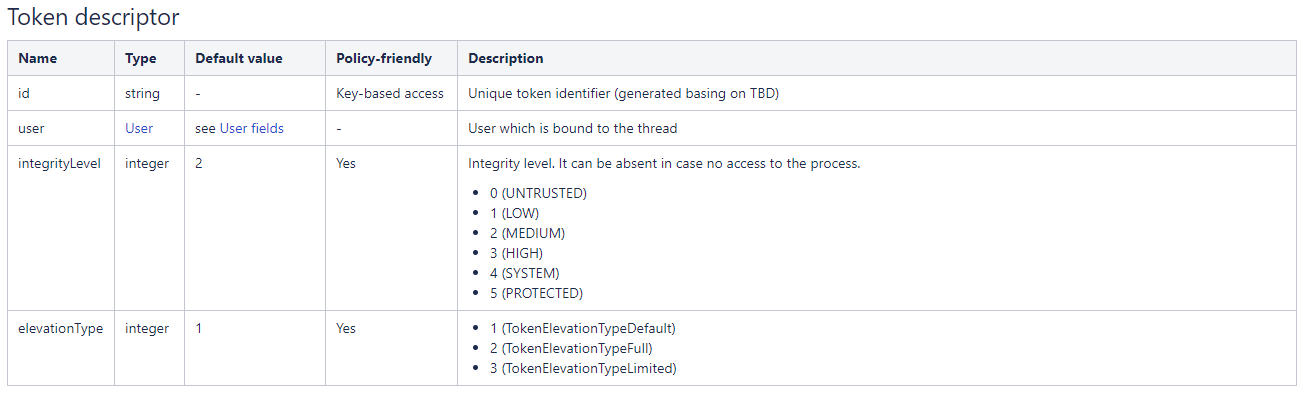

והאירועים ברמה נמוכה (LLE) נוצרים כתוצאה מפעילות יסודית אחת. אלה מבוססים על אירועים גולמיים ממרכיבים שונים אך מספקים שכבת הפשטה כלשהי ממקור אירועים ונתונים ספציפיים ל-API ובקר ספציפי. לדוגמה, ניתן להמיר אירועים גולמיים שונים מבקרים שונים ועם סט שונה של שדות ל-LLE מסוג אחד.

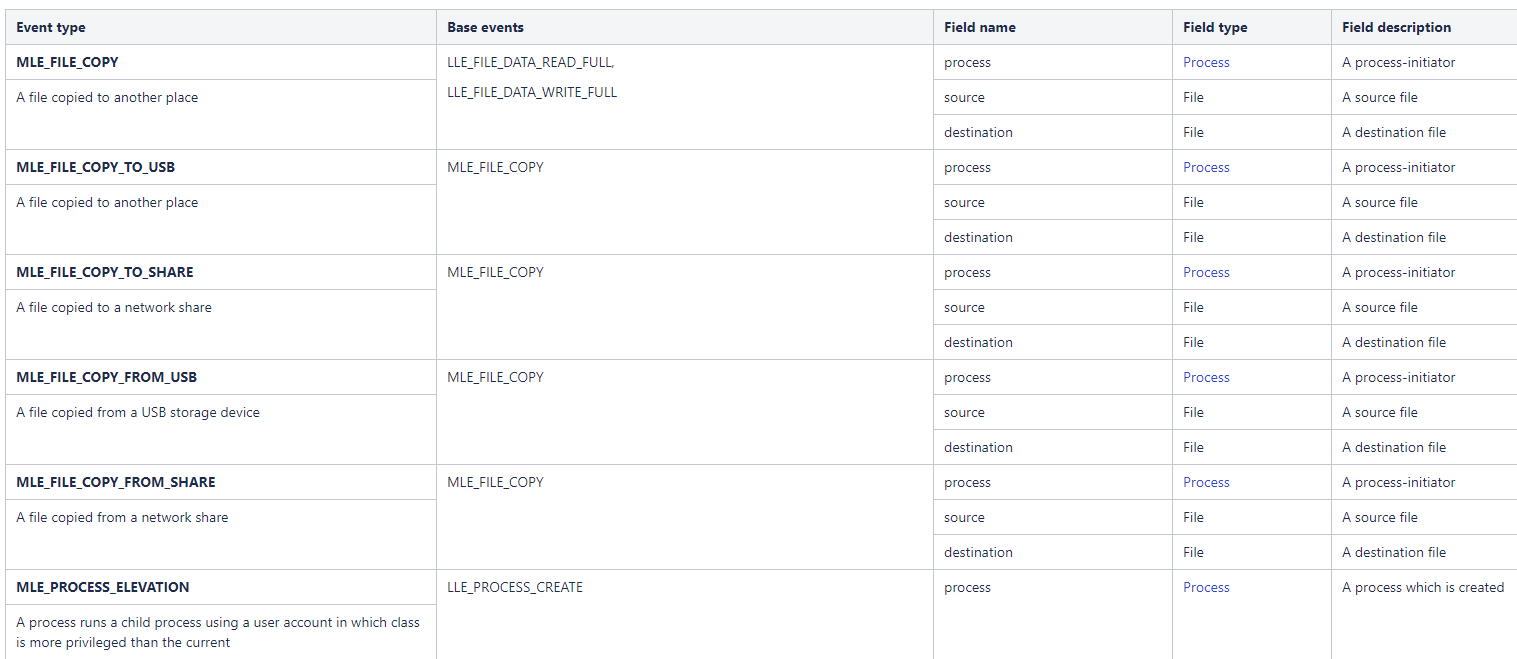

האירועים ברמה האמצעית (MLE) הם אירועים שנוצרים כתוצאה מרצף של LLE. להלן כמה דוגמאות:

הם נוצרים בדרך כלל על ידי תבניות מקומיות התואמות רכיבים. לכל מתאר אירוע יש סט שדות משלו. עם זאת, לאירועים יש תחומים משותפים סטנדרטיים.

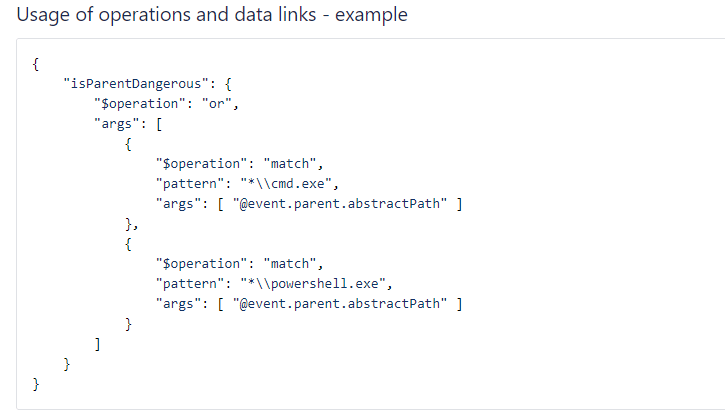

מתאר האירוע משמש בהתאמת המדיניות. המדיניות יכולה לגשת לשדות בכללי התנאים ולהשוות אותם עם ערכים מוגדרים מראש. עם זאת, לא ניתן להשתמש בכל שדות האירועים לבדיקת מדיניות.

חלק מהשדות אינם טיפוסים סקלאריים אלא סוגים מורכבים (מילונים ורצפים). גישה לשדות המילון ניתנת באמצעות ".". הגישה לשדות הרצף מסופקת באמצעות סימון "[]". הדוגמאות להלן:

process.pid

process.parent.pid

process.accessMask[0]

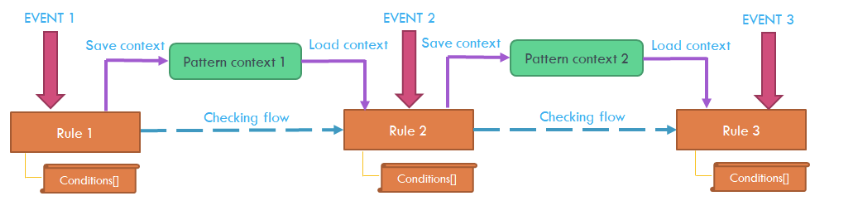

איור 1 דוגמה למדיניות מודלים אדפטיבית של אירועים

האובייקטים הלוגיים (כמו תהליך, קובץ, משתמש) באירועים מיוצגים כמילונים עם פורמט מוגדר מראש. הפורמט של כל אובייקט מתואר, וניתן להשתמש בשדות שלו להתאמת מדיניות אם הוא מצוין. מתאר האובייקט יכול להכיל שדות המתייחסים לאובייקטים אחרים.

איור 2 דפוסי שרשור

באמצעות הגדרה זו, Comodo Dragon Platform מגדירה איסוף אירועים מבוסס מדיניות שניתן להחיל לא רק על נקודת הקצה עצמה, אלא יכול להיות שונה עבור כל תהליך, שירות או פעולות משתמש. על ידי זה אנחנו לא רק יכולים לאסוף את כל מה ש-Crowdstrike אוסף, אלא גם הוא מסתגל במהלך התקריות. מדוע עלינו לאסוף ולשלוח את כל אירועי כתב האש לתהליך מהימן אם הוא עדיין לא מוזרק? אם מתרחשת הזרקה או מתרחש מזלג אחר, דרגון פלטפורמה מתחילה לאסוף את כל הפרטים לתהליך זה, ולהשאיר את אוסף התהליך האחר ללא נגיעה. באירועים ברמה נמוכה אלו, הנה כמה דוגמאות לאירועים שבהם Crowdstrike לא אוסף:

- LLE_KEYBOARD_GLOBAL_READ

- LLE_KEYBOARD_BLOCK

- LLE_KEYBOARD_GLOBAL_WRITE

- LLE_VOLUME_LINK_CREATE

- LLE_DISK_LINK_CREATE

- LLE_DEVICE_LINK_CREATE

- LLE_VOLUME_RAW_WRITE_ACCESS

- LLE_DISK_RAW_WRITE_ACCESS

- LLE_CLIPBOARD_READ

- LLE_MICROPHONE_ENUM

- LLE_MICROPHONE_READ

- LLE_MOUSE_GLOBAL_WRITE

- LLE_MOUSE_BLOCK

- LLE_WINDOW_DATA_READ

- LLE_DESKTOP_WALLPAPER_SET

- LLE_USER_IMPERSONATION

- MLE_FILE_COPY_TO_USB

- MLE_FILE_COPY_TO_SHARE

- MLE_FILE_COPY_FROM_USB

- MLE_FILE_COPY_FROM_SHARE

- MLE_DANGEROUS_FILE_DOWNLOAD

- MLE_NETWORK_REQUEST_DATA_FROM_SHELL

- MLE_NETWORK_REQUEST_DATA_UNUSUAL_PORT

Dragon Enterprise עושה את כל התאמת הדפוסים באופן דינמי על נקודת הקצה, שולט מה לאסוף, מה לקשר, ורוצה לשלוח בהתבסס על הגדרות המדיניות ההסתגלותית.

מצד שני, Dragon Enterprise מנתח גם את סדרת זמן של אירועים בהתאמה. מודל אירועי הסתגלות שלנו חוקר גם דרגות שונות של מחזוריות בנתונים, כולל תהליך משתמש שיטתי, תהליך-תהליך, אינטגרציה של תהליך-מערכת, כמו גם השפעות של יום בשבוע ושעה ביום, ומסיק מסקנות לגבי אירועים שזוהו (למשל, פופולריות או רמת נוכחות).

כמו איומים מתמשכים מתקדמים (APT), גם איומים פנימיים צריכים להילקח בחשבון במסגרת ה-EDR. התנהגות מצטברת של בני אדם בודדים מציגה בדרך כלל מחזוריות בזמן במספר קנה מידה (יומי, שבועי וכו') המשקפת את המקצבים של הפעילות האנושית הבסיסית וגורמת לנתונים להיראות לא הומוגניים. יחד עם זאת, הנתונים מושחתים לעתים קרובות על ידי מספר תקופות "פרץ" של התנהגויות חריגות. הבעיה של מציאת וחילוץ אירועים חריגים אלה מקשה על ידי שני הגורמים. Dragon Enterprises משתמשת בלמידה ללא פיקוח בהקשר זה, המבוססת על מודלים של תהליך משתנים בזמן שיכולים להסביר גם אירועים חריגים. יצרנו למידה אדפטיבית ואוטונומית להפריד בין אירועי "התפרצות" יוצאי דופן לבין עקבות של פעילות אנושית רגילה.

למידע נוסף על Comodo Dragon Enterprise לעומת Crowdstrike בקר https://bit.ly/3fWZqyJ

ההודעה מהו דוגמנות האירועים ההסתגלותיים של פלטפורמת הדרקון של קומודו ומדוע אנחנו חושבים שעדיף את זה מ- Crowdstrike הופיע לראשונה ב חדשות קומודו ומידע בנושא אבטחת אינטרנט.

- Coinsmart. בורסת הביטקוין והקריפטו הטובה באירופה.

- Platoblockchain. Web3 Metaverse Intelligence. ידע מוגבר. גישה חופשית.

- CryptoHawk. רדאר אלטקוין. ניסיון חינם.

- מקור: https://blog.comodo.com/endpoint-security/what-is-comodo-dragon-platforms-adaptive-event-modeling-and-why-its-better-than-crowdstrikes/

- גישה

- חֶשְׁבּוֹן

- סוכנים

- תעשיות

- מכריז

- APT

- המתקפות

- AV

- בלוג

- מקרים

- בדיקה

- בדיקות

- איסוף

- Common

- נתונים

- איתור

- דְרָקוֹן

- אמייל

- נקודת קצה

- מִפְעָל

- וכו '

- אירוע

- אירועים

- שדות

- אש

- מזלג

- פוּרמָט

- כאן

- HTTPS

- כולל

- מידע

- Insider

- השתלבות

- IT

- למידה

- רמה

- מוגבל

- מקומי

- מודל

- דוגמנות

- רשת

- תפעול

- אחר

- תבנית

- פלטפורמה

- מדיניות

- מוצרים

- חי

- תגובה

- כללי

- אבטחה

- סדרה

- סט

- איומים

- זמן

- חלק עליון

- למידה ללא פיקוח

- ספקים

- נגד

- שבועי

- מה