הזכרנו את הסיפור של LastPass לסיום לפני כמה שבועות, אבל הפרטים עדיין היו מעט נדירים. התקווה הייתה ש-LastPass ישחרר מידע שקוף יותר על מה שקרה, וכמה חשבונות ניגשו אליהם. לצערי זה נראה כך מהדורת החדשות של 22 בדצמבר היא כל מה שאנחנו הולכים לקבל. עבור משתמשי LastPass, הגיע הזמן לקבל כמה החלטות.

לסיכום, תוקף השתמש במידע מההפרה באוגוסט 2022 כדי לכוון לעובד LastPass עם תכסיס הנדסה חברתית. זה הצליח, והתוקף הצליח לגשת לגיבויים של LastPass, במיוחד למסד נתונים של חשבונות לקוחות ולכספות של לקוחות. לא נמסרה מילה רשמית לגבי מספר הנתונים של המשתמשים שנכללו, אבל האינדיקציה היא שזה היה מערך הנתונים כולו. וכדי להחמיר את המצב, הכספת המוצפנת מוצפנת רק חלקית. כתובות URL שמורות נחשפו כטקסט רגיל לתוקף, אם כי שמות משתמש וסיסמאות עדיין מוצפנים באמצעות סיסמת האב שלך.

אז מה על משתמש LastPass לעשות עכשיו? זה תלוי. אנו יכולים להניח שמי שיש לו את נתוני הכספת של LastPass זורק כעת כל רשימת סיסמאות זמינה אליו. אם השתמשת בסיסמה חלשה - שמקורה במילים בכל שפה או שנפגעה בעבר - אז הגיע הזמן לשנות את כל הסיסמאות שלך שהיו בכספת. הם נשרפים.

בין אם אתה נשאר עם LastPass או הולך לפתרון אחר, זה רק עניין של זמן עד שהכספת שלך תיסדק. מה שהופך את המצב לגרוע יותר, חלק מחשבונות Lastpass ישנים משתמשים רק ב-5,000 סיבובים של PBKDF2 (פונקציית גזירת מפתח מבוסס סיסמה). חשבונות חדשים מוגדרים להשתמש ביותר מ-100,000 איטרציות, אך חשבונות ישנים מסוימים עדיין יכולים להשתמש בהגדרה הישנה. התוצאה היא שמתקפה נגד הכספת המוצפנת פועלת הרבה יותר מהר. מספר האיטרציות נמצא כמעט בוודאות בנתונים הגנובים, כך שחשבונות אלה ייבדקו כנראה תחילה. אם אתה משתמש ותיק, שנה את כל הסיסמאות המאוחסנות בכספת.

יש חדשות טובות. הכספות משתמשות במלח כדי ללכת עם הסיסמאות - נתונים נוספים שמתקפלים לפונקציית PBKDF2. זה אומר שהליך פיצוח הסיסמה צריך להיעשות בנפרד לכל משתמש. אם אתה סתם עוד משתמש לא מעניין, ייתכן שלעולם לא תתמקד בפיצוח. אבל אם אתה עשוי להיות מעניין, או שיש לך כתובות אתרים שנראות מעניינות, סביר להניח שיש סיכוי גבוה יותר למקד. ולמרבה הצער, אלה היו טקסט פשוט.

אז איך מסתדרת המתמטיקה? למזלנו, [ולדימיר פלנט] הרצה את המספרים עבורנו. סיסמת מורכבות מינימלית, תוך שימוש בכללי 2018 עבור סיסמת LastPass, גורמת לשילובי סיסמאות אפשריים של 4.8×10^18. RTX 4090 יכול להחזיק במגרש של 1.7 מיליון ניחושים לשנייה בחשבון באמצעות 5,000 איטרציות בלבד של PBKDF2, או 88,000 ניחושים לשנייה בחשבון מאובטח כהלכה. זה 44,800 שנים ו-860,000 שנים לפרוץ כספת, בהנחה ש-RTX4090 אחד עובד עליו. קצת מתמטיקה גסה מאוד בגודל של מרכז נתונים של סוכנות בן שלוש אותיות יציע שהקדשת כל אחד ממרכזי הנתונים הללו למשימה תפצח את הכספת הפחות מאובטחת תוך פחות מ-4 חודשים. עם חשבון המשתמש בהגדרות האבטחה המלאות, זה עולה לכמעט שש שנים. זכור, גישה זו היא תרחיש המתאים ביותר עבור תוקף, והיא מייצגת הקדשה של מרכז נתונים של 1.5 מיליארד דולר למשימה לתקופה ממושכת. אבל זה גם מניח שבחרת את הסיסמה שלך באופן אקראי.

אבל הנה השפשוף: אם הסיכון מספיק כדי לדחוף אותך לפעולה, זה לא מספיק כדי לשנות את סיסמת LastPass שלך. בין אם אתה נשאר עם LastPass או עובר לפתרון אחר, תצטרך לשנות תחילה את סיסמת האב, ולאחר מכן לעבור את התהליך המפרך של שינוי כל סיסמה בכספת LastPass שלך. כל הבלגן הזה בהחלט היה כישלון מצד LastPass, והדיווח שלהם לאחר התקרית בהחלט משאיר קצת שקיפות לרצוי. כתובות אתרים לא מוצפנות המשויכות לכל סיסמה שמורה היא מצערת. אבל נראה שהעיקרון המרכזי, שאפילו LastPass לא יכול לגשת לסיסמאות השמורות שלך, החזיק מעמד.

ביטקוין האקר פרוץ

Luke Dashjr הוא מפתח Bitcoin Core, החותם העיקרי של תוכנת Bitcoin Knots, ו סבל מפרצת אבטחה גדולה. זה עשוי להיות אירוע המשך מ התקפה פיזית בנובמבר, שם מישהו הצליח להפעיל מחדש את השרת המשותף שלו מכונן הבזק, ולהתקין דלת אחורית. זה נתפס, והתוכנה הזדונית הוסרה לכאורה. לוק איבד בסך הכל כ-200 ביטקוין, מתוך ארנקו הפעיל (החם) והלא מקוון (הקר). הוא מתייחס לזה כפשרה מוחלטת, והזהיר שגם מפתח ה-PGP שלו צריך להיות חשוד. זה אומר שגם מהדורות אחרונות של Bitcoin Knots צריכות להיות חשודות.

עלו מספר תיאוריות, הכל מ"תאונת שייט" כדי להימנע מחבות מס, לבעיה ידועה ביצירת מספרים אקראיים במערכת Talos שבה הוא משתמש (CVE-2019-15847). שום דבר מכל זה לא נראה סביר בדיוק כמו הרעיון שזה היה rootkit שהוחמצה בשרת שנפגע, ותנועה לרוחב חזרה לרשת הביתית של [לוק]. כך או כך, מדובר בבלגן נוראי, ואנחנו מקווים מצפים לפתרון חיובי.

PyTorch פשרה לילית

החבילה הלילית של PyTorch הייתה פגע בהתקפת בלבול תלות, פעיל בין ה-25 בדצמבר ל-30 בדצמבר. הבעיה כאן היא ש-PyTorch מארח א torchtriton חבילה כחלק מהריפו הלילי שלה, ושם החבילה הזה לא נתבע ב- PyPi. אז כל מה שמישהו היה צריך לעשות זה לבוא ולהעלות חבילה תחת השם הזה, ואכן, כל התקנת פיפ חדשה של PyTorch-nightly תפסה את גרסת PyPi. החבילה הזדונית שואבת את נתוני המערכת, כמו שרתי שמות נוכחיים, שם מארח, שם משתמש, ספריית עבודה ומשתני סביבה, ושולחת אותם אל h4ck[dot]cfd (קישור לארכיון). החלק הזה לא כל כך רע, אם כי משתני סביבה בטוח כוללים אסימוני אישור. הבועט הוא ההסטוריה המטורפת, /etc/hosts, /etc/passwd, ~/.gitconfig, ~/.ssh, ו-1000 הקבצים הראשונים בספריית הבית כולם ארוזים ומועלים גם הם. על מערכת מודרנית, ה passwd הקובץ אינו מכיל למעשה גיבוב סיסמה, אלא את .ssh ייתכן מאוד שהתיקיה תכיל מפתחות SSH פרטיים. איכס.

עכשיו, נמצא המפתח מאחורי החבילה המזוייפת הזו, וטוען כי זה נועד להיות מחקר אבטחה, ומבטיח שכל הנתונים יימחקו. נטען כי הנתונים הגנובים נועדים לזהות באופן חיובי את הקורבן, ככל הנראה לצורך איסוף פרסים של באגים. יש לזה אלמנט של אמינות, אבל זה באמת לא משנה, שכן יש לבטל את כל הסודות שדלפו בתקרית הזו ללא קשר. המעטפת היא ששום קוד זדוני לא מופעל רק על ידי התקנת החבילה, אבל סקריפט של Python יצטרך לעשות קובץ מפורש import triton על מנת להפעיל את המטען. פרויקט PyTorch שינה את שם החבילה ל pytorch-triton, ושמר את שם הפרויקט הזה ב- PyPi כדי למנוע תקרית חוזרת.

מיפוי התקנות פגיעות של Citrix

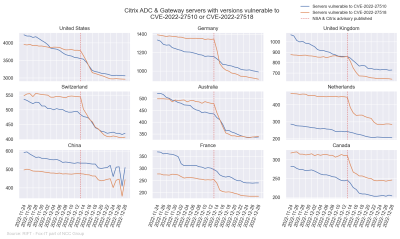

היו כמה נקודות תורפה קריטיות שתוקנו לאחרונה ב-Citrix ADC וב-Citrix Gateway, אחת מהן הובילה להודעה מה-NSA ש-APT (Advanced Persistent Threat) מתפשר באופן פעיל על מערכות עם הבאג. מספרי הגרסאות הקבועים ידועים, וזה גרם לחוקרים בפוקס איט, מקבוצת NCC, לתהות. האם יש דרך לקבוע את גרסת השחרור של מכשיר Citrix מתגובת HTTP לאימות מראש? ספוילר: יש. ה /vpn/index.html נקודת הקצה מכילה hash שנראה כי הוא משתנה בין גרסאות המהדורה. הטריק היחיד שנותר היה למצוא דרך מהירה למפות את ה-hash בחזרה לגרסה.

היכנסו לשוק הענן של גוגל, שיש לו אפשרות בלחיצה אחת כדי ליצור מכונה וירטואלית חדשה של Citrix. סשן אחד של SSH אישר מאוחר יותר את הגרסה וה-hash המתאים. זה אחד למטה. כמו כן, חלק מהשירות של גוגל הוא קובץ zip הכולל מידע על גרסאות ישנות יותר, כולל שמות תמונות שניתן להשתמש בהם כדי להוריד גרסאות קודמות כקובץ qcow2 תמונת דיסק וירטואלית - קל מספיק כדי לתפוס את ה-hash ומספר הגרסה משם. בין התמונות הללו לדף ההורדות של סיטריקס, זוהו לא מעט מה-hashs הידועים, אבל באופן מוזר, ישנם כמה hashes שנצפו בטבע, שנראה שלא עמדו בקנה אחד עם מהדורה ידועה. על ידי מציאת קובץ ספציפי לקריאה בלבד הנגיש גם מרחוק, ניתן לקבל חותמת זמן מדויקת מתי נבנתה קושחה נתונה. זה משלים את הפערים במספרי הגרסאות הידועים, ונותן להם לתאר בדיוק אילו גרסאות הופיעו בטבע.

מכיוון שה-hash היה חלק מהנתונים שנאספו על ידי שירותי סריקה כמו Shodan, אפשר להסתכל על ההיסטוריה של הגרסאות המותקנות, כמו גם את המצב הנוכחי. יש שינוי מאוד בולט בגרסאות הפרוסות, התואם יפה לאזהרת ה-NSA. גם במקרה זה, ישנם שרתי Citrix פרוסים רבים שעדיין מריצים קושחה פגיעה, למרות שפרטי הפריסה עשויים לומר שהם אינם בסכנה מיידית. זה מבט מעניין מאוד על איך אנחנו מגיעים עם סטטיסטיקות כאלה.

ביטים ובייטים

שרת ה-VPN של Synology בעל פגיעות קריטית, CVE-2022-43931, שמקבל ציון CVSS של 10, ומאפשר לתוקף לא מאומת לבצע פקודות שרירותיות. מהדורות מתוקנות זמינות. הפגם עצמו הוא כתיבה מחוץ לתחום בשירות שולחן העבודה המרוחק, כך שיש תקווה שהשירות הפגיע הזה אינו חשוף באופן נרחב לאינטרנט הפתוח.

הנה הניצול שלא ידעת שאתה צריך, פורצים מהמתורגמן Lua כדי לקבל קוד shell ביצוע. החוכמה כאן היא לקודד קוד מעטפת כמספרים, ואז להערים על זמן הריצה לגישה לא מיושרת, מה שמקפיץ את הפעלת התוכנית לתוך הנתונים. עוד טריק מהנה הוא שמתורגמן Lua היעד יאפשר לך להפעיל Lua bytecode וסומך עליו בדיוק כמו קוד Lua רגיל. אז מה המטרה של כל זה? לפעמים הכיף הוא במסע.

מה מקבלים כשחוקרי אבטחה משועממים מחליטים לחטט באפליקציית הסלולר לקטנועים חשמליים? הרבה קטנועים צופרים ומהבהבים בצורה מסתורית. וכשאותם חוקרים מתקדמים ומנסים לגרום למכוניות לצפור? רשימה מרשימה באמת של פגיעויות מרוחקות בכלי רכב מכל המותגים. ממעקב GPS חי, להדלקת אורות, פתיחת דלתות ואפילו התנעה מרחוק של רכבים, [סם קארי] ולהקת ההאקרים העליזים שלו גרמו לזה לקרות. לזכותם של הספקים הרבים שהושפעו, כמעט כל פגיעות מסתיימת ב"הם תיקנו אותה מיד".

- הפצת תוכן ויחסי ציבור מופעל על ידי SEO. קבל הגברה היום.

- Platoblockchain. Web3 Metaverse Intelligence. ידע מוגבר. גישה כאן.

- מקור: https://hackaday.com/2023/01/06/this-week-in-security-lastpass-takeaway-bitcoin-loss-and-pytorch/

- 000

- 1

- 10

- 100

- 2018

- 2022

- 4090

- 7

- a

- אודות

- גישה

- נצפה

- נגיש

- חֶשְׁבּוֹן

- חשבונות

- מדויק

- פעולה

- פעיל

- באופן פעיל

- למעשה

- נוסף

- מתקדם

- איום מתמיד מתקדם

- נגד

- תעשיות

- מאפשר

- ו

- אחר

- האפליקציה

- לְהוֹפִיעַ

- גישה

- APT

- המשויך

- לתקוף

- אוגוסט

- תודה

- זמין

- בחזרה

- דלת אחורית

- גיבויים

- רע

- להקה

- לחבוט

- מאחור

- להיות

- בֵּין

- B

- קצת

- ביטקוין

- bitcoin הליבה

- קשרי ביטקוין

- מטלפן

- משועמם

- פרסים

- מותגים

- הפרה

- לשבור

- חרק

- שפע באגים

- נבנה

- מכוניות

- נתפס

- מֶרכָּזִי

- בהחלט

- סיכוי

- שינוי

- משתנה

- תרשים

- נתבע

- טענות

- סגירה

- ענן

- קוד

- איסוף

- שילובים

- איך

- מורכבות

- פשרה

- התפשר

- מתפשר

- מְאוּשָׁר

- בלבול

- מכיל

- ליבה

- מפתח ליבה

- תוֹאֵם

- יכול

- זוג

- סדק

- אשראי

- קריטי

- נוֹכְחִי

- מצב נוכחי

- כיום

- לקוח

- סכנה

- נתונים

- מסד נתונים

- Datacenter

- דֵצֶמבֶּר

- החלטות

- תלות

- תלוי

- פרס

- פריסה

- נגזר

- שולחן העבודה

- פרטים

- לקבוע

- מפתח

- מכשיר

- לא

- דלתות

- נקודה

- מטה

- להורדה

- נהיגה

- כל אחד

- או

- חשמלי

- עובד

- מוצפן

- נקודת קצה

- מסתיים

- הנדסה

- מספיק

- שלם

- שְׁלֵמוּת

- סביבה

- אֲפִילוּ

- אי פעם

- הכל

- בדיוק

- לבצע

- הוצאת להורג

- לנצל

- חשוף

- מהר יותר

- מעטים

- שלח

- קבצים

- מציאת

- ראשון

- קבוע

- פלאש

- מהבהב

- פגם

- קדימה

- החל מ-

- מלא

- כֵּיף

- פונקציה

- שער כניסה

- דור

- לקבל

- GitHub

- נתן

- Go

- הולך

- טוב

- גוגל

- GPS

- לתפוס

- קְבוּצָה

- האקר

- האקרים

- לקרות

- קרה

- שירים

- has has

- הוחזק

- כאן

- גבוה יותר

- היסטוריה

- עמוד הבית

- לקוות

- אני מקווה

- חַם

- איך

- HTML

- HTTPS

- רעיון

- מזוהה

- תמונה

- תמונות

- מרשים

- in

- תקרית

- לכלול

- כלול

- כולל

- סִימָן

- בנפרד

- מידע

- להתקין

- התקנה

- מעניין

- אינטרנט

- סוגיה

- IT

- איטרציות

- עצמו

- מסע

- קפיצות

- שמור

- מפתח

- מפתחות

- לדעת

- ידוע

- שפה

- LastPass

- אחריות

- סביר

- קו

- רשימה

- לחיות

- נראה

- הסתכלות

- נראה

- את

- מכונה

- עשוי

- גדול

- לעשות

- עשייה

- תוכנות זדוניות

- הצליח

- רב

- מַפָּה

- שוק

- אב

- מתמטיקה

- דבר

- עניינים

- max-width

- אומר

- מוּזְכָּר

- שמח

- יכול

- מִילִיוֹן

- אכפת לי

- מינימום

- סלולרי

- אפליקציה לנייד

- מודרני

- חודשים

- יותר

- המהלך

- תנועה

- שם

- שמות

- כמעט

- צורך

- נחוץ

- רשת

- חדש

- חדשות

- הודעה לעיתונות

- נוֹבֶמבֶּר

- מספר

- מספרים

- רשמי

- לא מחובר

- זקן

- ONE

- לפתוח

- אפשרות

- להזמין

- חבילה

- חלק

- סיסמה

- סיסמאות

- PBKDF2

- תקופה

- גופני

- מישור

- אפלטון

- מודיעין אפלטון

- אפלטון נתונים

- לִתְקוֹעַ

- חיובי

- אפשרי

- יפה

- קודם

- קוֹדֶם

- יְסוֹדִי

- פְּרָטִי

- בעיה

- תהליך

- תָכְנִית

- פּרוֹיֶקט

- מבטיח

- כמו שצריך

- מטרה

- דחוף

- פיתון

- פיטורך

- מָהִיר

- אקראי

- לסכם

- לאחרונה

- לאחרונה

- ללא קשר

- רגיל

- לשחרר

- עיתונות

- מרחוק

- הוסר

- לחזור על

- דווח

- מייצג

- מחקר

- חוקרים

- שמור

- החלטה

- תגובה

- תוצאה

- תוצאות

- עולה

- הסיכון

- סיבובים

- rtx

- כללי

- הפעלה

- ריצה

- מלח

- סם

- אותו

- סריקה

- נדיר

- שְׁנִיָה

- לבטח

- מְאוּבטָח

- אבטחה

- חוקרי ביטחון

- נראה

- שרות

- שירותים

- מושב

- סט

- הצבה

- הגדרות

- כמה

- צריך

- כסף

- בפשטות

- שישה

- מידה

- So

- חֶברָתִי

- הנדסה חברתית

- תוכנה

- פִּתָרוֹן

- כמה

- מישהו

- ספציפי

- במיוחד

- לְסוֹבֵב

- לערום

- החל

- מדינה

- סטטיסטיקה

- להשאר

- מקל

- עוד

- גָנוּב

- מאוחסן

- סיפור

- מערכת

- מערכות

- טאלוס

- יעד

- ממוקד

- המשימות

- מס

- השמיים

- Vault

- שֶׁלָהֶם

- שם.

- השבוע

- איום

- דרך

- זורק

- זמן

- חותם

- ל

- מטבעות

- גַם

- סה"כ

- מעקב

- שקיפות

- שָׁקוּף

- בטיפול

- להפעיל

- נאמנויות

- פנייה

- תחת

- חסר מזל

- נעילה

- נטען

- us

- להשתמש

- משתמש

- משתמשים

- חללים

- קמרון

- קמרונות

- כלי רכב

- ספקים

- גרסה

- קרבן

- וירטואלי

- מכונה וירטואלית

- VPN

- פגיעויות

- פגיעות

- פגיע

- ארנקים

- אזהרה

- webp

- שבוע

- שבועות

- מה

- אם

- אשר

- מִי

- באופן נרחב

- בר

- יצטרך

- Word

- מילים

- עובד

- היה

- לכתוב

- שנים

- זפירנט

- רוכסן